WordPress Vulnerability Roundup: กันยายน 2020 ตอนที่ 2

เผยแพร่แล้ว: 2020-10-23มีการเปิดเผยปลั๊กอิน WordPress และช่องโหว่ของธีมใหม่บางส่วนในช่วงครึ่งหลังของเดือนกันยายน ทำให้เป็นหนึ่งในการปัดเศษที่ใหญ่ที่สุดของเราจนถึงปัจจุบัน ในบทความนี้ เราจะพูดถึงปลั๊กอิน ธีม และช่องโหว่หลักของ WordPress และสิ่งที่ควรทำหากคุณใช้งานปลั๊กอินหรือธีมที่มีช่องโหว่บนเว็บไซต์ของคุณ

สรุปช่องโหว่ของ WordPress แบ่งออกเป็นสามประเภท: แกนหลักของ WordPress, ปลั๊กอิน WordPress และธีม WordPress

ช่องโหว่หลักของ WordPress

ไม่มีการเปิดเผยช่องโหว่หลักของ WordPress ในวันที่สองของเดือนกันยายน เพียงตรวจสอบให้แน่ใจว่าคุณใช้ WordPress เวอร์ชันล่าสุด ซึ่งก็คือเวอร์ชัน 5.5.1

ช่องโหว่ของปลั๊กอิน WordPress

1. การล้างข้อมูลสินทรัพย์

เวอร์ชันการล้างข้อมูลสินทรัพย์ที่ต่ำกว่า 1.3.6.7 มีช่องโหว่ Cross-Site Request Forgery และ Cross-Site Scripting

2. เมนูติดหนึบ หัวหนึบ

Sticky Menu, Sticky Header เวอร์ชันต่ำกว่า 2.21 มีช่องโหว่ Cross-Site Request Forgery และ Cross-Site Scripting

3. คุกกี้บอท

Cookiebot เวอร์ชันต่ำกว่า 3.6.1 มีช่องโหว่ Cross-Site Request Forgery และ Cross-Site Scripting

4. ความปลอดภัยและไฟร์วอลล์ WP ทั้งหมดในที่เดียว

All In One WP Security & Firewall เวอร์ชันที่ต่ำกว่า 4.4.4 มีช่องโหว่ Cross-Site Request Forgery และ Cross-Site Scripting ช่องโหว่

5. ผู้ดูแลระบบกำหนดเองที่มีเสน่ห์อย่างยิ่ง

ผู้ดูแลระบบแบบกำหนดเองที่มีเสน่ห์อย่างยิ่งในเวอร์ชันที่ต่ำกว่า 6.5.5 มีช่องโหว่ในคำขอข้ามไซต์และช่องโหว่ของการเขียนสคริปต์ข้ามไซต์

6. องค์ประกอบเสริมองค์ประกอบ

Elementor Addon Elements เวอร์ชันต่ำกว่า 1.6.4 มีช่องโหว่ Cross-Site Request Forgery และ Cross-Site Scripting

7. สมาชิกอีเมล & จดหมายข่าว

สมาชิกอีเมลและจดหมายข่าวเวอร์ชันต่ำกว่า 4.5.6 มีช่องโหว่อีเมลปลอมแปลง/ปลอมแปลง

8. 10 ฟีดโพสต์โซเชียลบนเว็บ

10Web Social Post Feed เวอร์ชันที่ต่ำกว่า 1.1.27 มีช่องโหว่ SQL Injection ที่ผ่านการตรวจสอบสิทธิ์

9. ผู้จัดการพันธมิตร

Affiliate Manager เวอร์ชันที่ต่ำกว่า 2.7.8 มีช่องโหว่ Unauthenticated Stored Cross-Site Scripting

10. การจองโรงแรม WP

เวอร์ชันการจองโรงแรม WP ต่ำกว่า 1.10.2 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

11. ผู้จัดการโครงการ WP

WP Project Manager เวอร์ชันที่ต่ำกว่า 2.4.1 มีช่องโหว่ Cross-site Request Forgery

12. 10WebAnalytics

10WebAnalytics เวอร์ชันที่ต่ำกว่า 1.2.9 มีช่องโหว่ในการปลอมแปลงคำขอข้ามไซต์

13. 10 อันดับแรก – ปลั๊กอินโพสต์ยอดนิยมสำหรับ WordPress

10 อันดับแรก – ปลั๊กอินโพสต์ยอดนิยมสำหรับ WordPress เวอร์ชันต่ำกว่า 2.9.5 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

14. ตัวจัดการแถบด้านข้างน้ำหนักเบา

Lightweight Sidebar Manager เวอร์ชันที่ต่ำกว่า 1.1.4 มีช่องโหว่ Cross-Site Request Forgery

15. ปุ่มตัวเลือกสำหรับอนุกรมวิธาน

ปุ่มตัวเลือกสำหรับ Taxonomies เวอร์ชันต่ำกว่า 2.0.6 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

16. แคตตาล็อกสินค้า X

แคตตาล็อกผลิตภัณฑ์ X เวอร์ชันที่ต่ำกว่า 1.5.13 มีช่องโหว่ Cross-site Request Forgery

17. สมาชิกแบบชำระเงิน Pro

สมาชิกแบบชำระเงินรุ่น Pro ที่ต่ำกว่า 2.4.3 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

18. การแจ้งเตือนX

เวอร์ชัน NotificationX ที่ต่ำกว่า 1.8.3 มีช่องโหว่ Cross-site Request Forgery

19. เร็วๆ นี้ & หน้าโหมดบำรุงรักษา

หน้าโหมดเร็วๆ นี้และโหมดบำรุงรักษาเวอร์ชันต่ำกว่า 1.58 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

20. สลับเมนู

Menu Swapper เวอร์ชันที่ต่ำกว่า 1.1.1 มีช่องโหว่ Cross-Site Request Forgery

21. ตัวอย่างโฆษณาวู้ดดี้

ตัวอย่างโฆษณา Woody เวอร์ชันต่ำกว่า 2.3.10 มีช่องโหว่ Cross-Site Request Forgery

22. ผู้สร้าง

Forminator เวอร์ชันที่ต่ำกว่า 1.13.5 มีช่องโหว่ Cross-Site Request Forgery

23. RSS Aggregator โดย Feedzy

RSS Aggregator โดย Feedzy เวอร์ชันต่ำกว่า 3.4.3 มีช่องโหว่ Cross-Site Request Forgery

24. ฟีดพวกเขาสังคม

Feed Them Social เวอร์ชันต่ำกว่า 2.8.7 มีช่องโหว่ Cross-Site Request Forgery

25. WP ERP

WP ERP เวอร์ชันที่ต่ำกว่า 1.6.4 มีช่องโหว่ Cross-Site Request Forgery

26. แคตตาล็อกสินค้าอีคอมเมิร์ซ

แคตตาล็อกผลิตภัณฑ์อีคอมเมิร์ซเวอร์ชันต่ำกว่า 2.9.44 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

27. ข้อความรับรองง่าย ๆ

Easy Testimonials เวอร์ชันที่ต่ำกว่า 3.7 มีช่องโหว่ Cross-site Request Forgery

28. โดกัน

Dokan เวอร์ชันต่ำกว่า 3.0.9 มีช่องโหว่ Cross-Site Request Forgery

29. โซลูชันตลาดผู้ค้าหลายรายของ WooCommerce ที่ดีที่สุด

โซลูชัน WooCommerce Multivendor Marketplace ที่ดีที่สุดที่เวอร์ชันต่ำกว่า 3.5.8 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

30. เทมเพลตฟิลด์ที่กำหนดเอง

Custom Field Template เวอร์ชันต่ำกว่า 2.5.2 มีช่องโหว่ Cross-site Request Forgery

31. ผู้สร้างคูปอง

Coupon Creator เวอร์ชันที่ต่ำกว่า 3.1.1 มีช่องโหว่ Cross-Site Request Forgery

32. ไทม์ไลน์สุดเจ๋ง

Cool Timeline เวอร์ชันต่ำกว่า 2.0.3 มีช่องโหว่ Cross-Site Request Forgery

33. ตัวสร้างช่องทางโดย CartFlows

ตัวสร้างช่องทางโดย CartFlows เวอร์ชันที่ต่ำกว่า 1.5.16 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

34. นำเข้า / ส่งออกการตั้งค่าปรับแต่ง

นำเข้า / ส่งออกการตั้งค่าตัวปรับแต่งเวอร์ชันที่ต่ำกว่า 1.0.4 มีช่องโหว่การปลอมแปลงคำขอข้ามไซต์

35. กฎส่วนลดสำหรับ WooCommerce

กฎส่วนลดสำหรับ WooCommerce เวอร์ชันต่ำกว่า 2.2.1 มีช่องโหว่ข้ามการอนุญาตหลายรายการ

36. MetaSlider

เวอร์ชัน MetaSlider ที่ต่ำกว่า 3.17.2 มีช่องโหว่การเขียนสคริปต์ข้ามไซต์ที่รับรองความถูกต้องแล้ว

37. ลากและวางหลายไฟล์อัปโหลด

เวอร์ชันการลากและวางไฟล์หลายไฟล์ที่ต่ำกว่า 1.3.5.5 มีช่องโหว่การเรียกใช้โค้ดจากระยะไกลที่ไม่ได้ตรวจสอบสิทธิ์

ช่องโหว่ของธีม WordPress

1. JobMonster

JobMonster เวอร์ชันที่ต่ำกว่า 4.6.6.1 มีรายการไดเรกทอรีในช่องโหว่ของโฟลเดอร์อัปโหลด

iThemes Security Pro ฟีเจอร์สปอตไลท์: อุปกรณ์ที่เชื่อถือได้

มีคุณสมบัติมากมายใน iThemes Security Pro ที่สามารถหยุดแฮกเกอร์จากการใช้ประโยชน์จากช่องโหว่ในปลั๊กอินและธีมของ WordPress Authentication Bypass และ Session Hijacking เป็นช่องโหว่ที่อันตรายที่สุดสองประเภท แฮ็กเกอร์สามารถใช้ประโยชน์จากช่องโหว่ทั้งสองนี้เพื่อเลี่ยงผ่านการป้องกันการตรวจสอบสิทธิ์และเข้าควบคุมเว็บไซต์ของคุณ

วันนี้เราจะมาพูดถึง Trusted Devices ซึ่งเป็นวิธีการรักษาความปลอดภัยที่มีประสิทธิภาพในการ ปกป้องเว็บไซต์ของคุณ แม้ว่าเว็บไซต์จะมีความเสี่ยงที่จะเลี่ยงผ่านการตรวจสอบสิทธิ์หรือการโจมตีด้วยการจี้เซสชัน

Trusted Devices เป็นวิธีการรักษาความปลอดภัยที่มีประสิทธิภาพในการปกป้องเว็บไซต์ของคุณ แม้ว่าเว็บไซต์จะมีช่องโหว่ในการเลี่ยงผ่านการตรวจสอบสิทธิ์หรือการจี้เซสชันก็ตาม

เหตุใดเราจึงพัฒนาอุปกรณ์ที่เชื่อถือได้

สมมติว่าคุณปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ WordPress เพื่อปกป้องบัญชีผู้ใช้ของคุณ คุณไม่เพียงแต่ใช้รหัสผ่านที่รัดกุมและไม่ซ้ำใครสำหรับทุกไซต์เท่านั้น แต่คุณยังล็อกบัญชีออนไลน์ทั้งหมดของคุณด้วยการตรวจสอบสิทธิ์แบบสองปัจจัย คุณเป็นตัวอย่างที่ดีของการรักษาความปลอดภัยของ WordPress อย่างจริงจัง

ถึงกระนั้น แม้ว่าคุณจะใช้มาตรการรักษาความปลอดภัยทั้งหมดแล้ว เว็บไซต์ของคุณก็ยังถูกแฮ็กอยู่ และที่แย่ไปกว่านั้น ผู้โจมตีใช้ผู้ใช้ WordPress ของคุณเพื่อแฮ็กไซต์ เรื่องนี้เกิดขึ้นกับคุณได้ อย่างไร ปราชญ์ด้านความปลอดภัย ?!

ขออภัย แม้ว่าคุณจะทำทุกอย่างถูกต้องเพื่อรักษาความปลอดภัยบัญชีผู้ใช้ WordPress ของคุณ แต่ก็ยังมีวิธีการที่แฮ็กเกอร์สามารถใช้เพื่อใช้ประโยชน์จากบัญชีของคุณได้

ตัวอย่างเช่น WordPress จะสร้างคุกกี้เซสชันทุกครั้งที่คุณเข้าสู่เว็บไซต์ของคุณ และสมมติว่าคุณมีส่วนขยายเบราว์เซอร์ที่นักพัฒนาละทิ้งและไม่ได้เผยแพร่การอัปเดตความปลอดภัยอีกต่อไป น่าเสียดายสำหรับคุณ ส่วนขยายเบราว์เซอร์ที่ถูกละเลยมีช่องโหว่ ช่องโหว่นี้ทำให้ผู้ไม่หวังดีสามารถจี้คุกกี้เบราว์เซอร์ของคุณ รวมถึงคุกกี้เซสชัน WordPress ที่กล่าวถึงก่อนหน้านี้ การแฮ็กประเภทนี้เรียกว่า Session Hijacking ดังนั้น ผู้โจมตีสามารถใช้ช่องโหว่ของส่วนขยายเพื่อดึงข้อมูลการเข้าสู่ระบบของคุณออกและเริ่มทำการ เปลี่ยนแปลงที่เป็น อันตราย กับผู้ใช้ WordPress ของคุณ

น่าขยะแขยงใช่มั้ย? เราเห็นด้วย เราจึงสร้างวิธีการปกป้องบัญชีของคุณ แม้ว่าผู้กระทำความผิดจะสามารถค้นหาและใช้ประโยชน์จากช่องโหว่อื่นๆ ได้

อุปกรณ์ที่เชื่อถือได้คืออะไร?

คุณลักษณะอุปกรณ์ที่เชื่อถือได้ใน iThemes Security Pro ทำงานเพื่อระบุอุปกรณ์ที่คุณและผู้ใช้รายอื่นใช้เพื่อลงชื่อเข้าใช้ไซต์ WordPress ของคุณ หลังจากที่ระบุอุปกรณ์ของคุณแล้ว เราสามารถหยุดผู้ลักลอบใช้บัญชีและผู้ไม่หวังดีรายอื่นๆ ไม่ให้สร้างความเสียหายบนเว็บไซต์ของคุณได้

เมื่อผู้ใช้เข้าสู่ระบบในอุปกรณ์ที่ไม่รู้จัก อุปกรณ์ที่เชื่อถือได้สามารถจำกัดความสามารถระดับผู้ดูแลระบบ ได้ ซึ่งหมายความว่าหากผู้โจมตีสามารถเจาะเข้าไปในส่วนแบ็คเอนด์ของไซต์ WordPress ของคุณได้ พวกเขาจะไม่สามารถทำการเปลี่ยนแปลงที่เป็นอันตรายใดๆ กับเว็บไซต์ของคุณได้

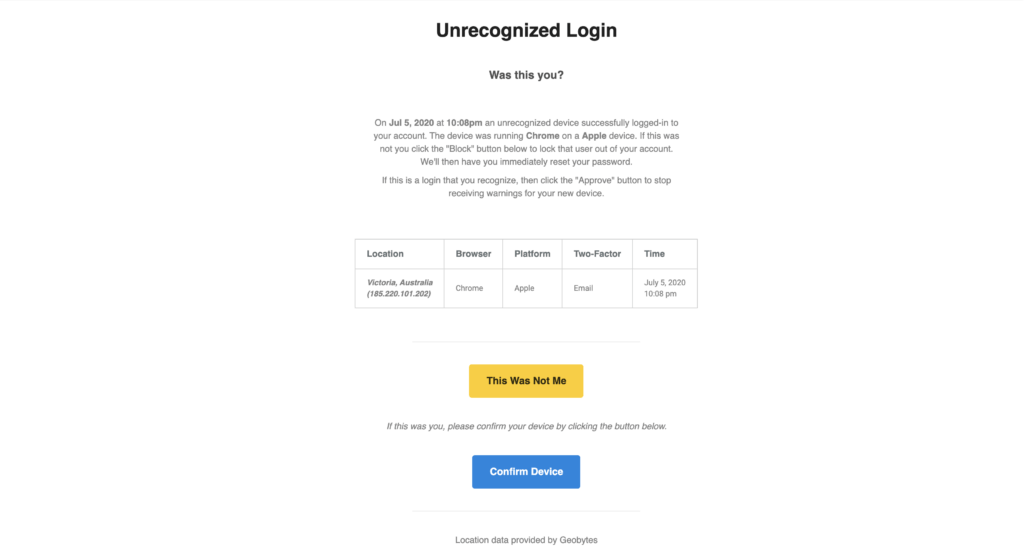

ในสถานการณ์นี้ คุณจะได้รับอีเมลที่แจ้งให้คุณทราบว่ามีผู้ลงชื่อเข้าใช้ไซต์ของคุณจากอุปกรณ์ที่ไม่รู้จัก อีเมลมีตัวเลือกในการบล็อกอุปกรณ์ของแฮ็กเกอร์ จากนั้นคุณก็สามารถหัวเราะและหัวเราะโดยรู้ว่าคุณทำลายวันของคนเลว

ข้อดีอีกประการหนึ่งของ Trusted Devices คือทำให้ Session Hijacking กลายเป็นอดีตไปแล้ว หากอุปกรณ์ของผู้ใช้เปลี่ยนแปลงระหว่างเซสชัน iThemes Security จะล็อกผู้ใช้ออกโดยอัตโนมัติ เพื่อป้องกันกิจกรรมที่ไม่ได้รับอนุญาตในบัญชีของผู้ใช้ เช่น การเปลี่ยนที่อยู่อีเมลของผู้ใช้หรือการอัปโหลดปลั๊กอินที่เป็นอันตราย

ผู้ชายรู้สึกดีที่ป้องกันการโจมตีที่เป็นอันตรายไม่ให้ประสบความสำเร็จ!

วิธีใช้คุณสมบัติอุปกรณ์ที่เชื่อถือได้ใน iThemes Security Pro

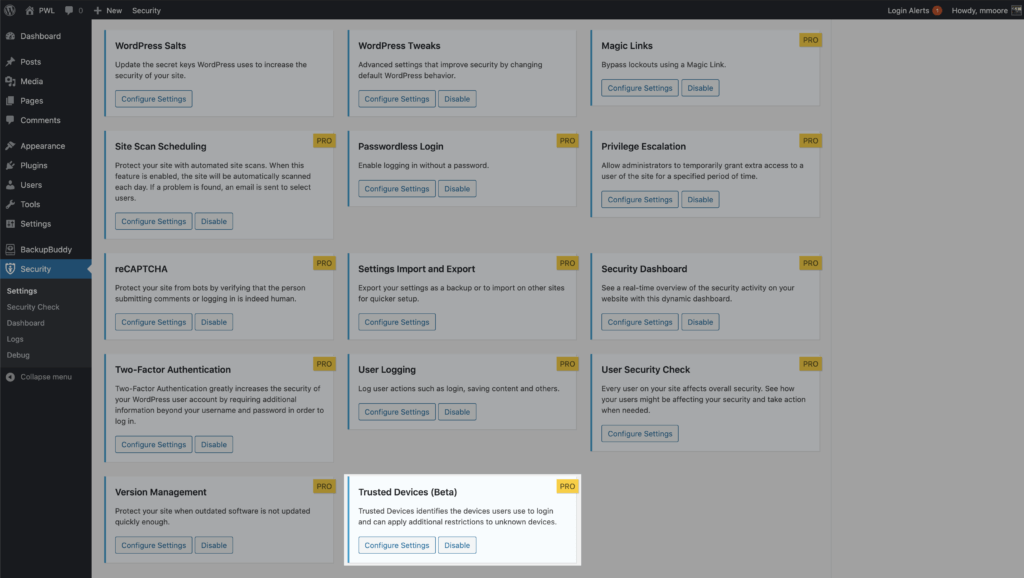

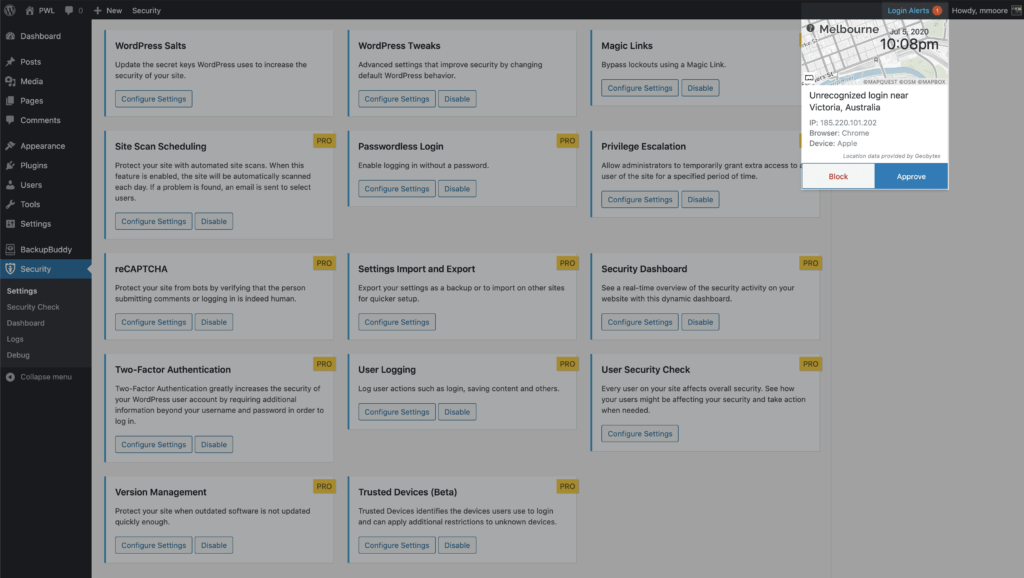

หากต้องการเริ่มใช้อุปกรณ์ที่เชื่อถือได้ ให้เปิดใช้งานบนหน้าหลักของการตั้งค่าความปลอดภัย จากนั้นคลิกปุ่ม กำหนดค่าการตั้งค่า

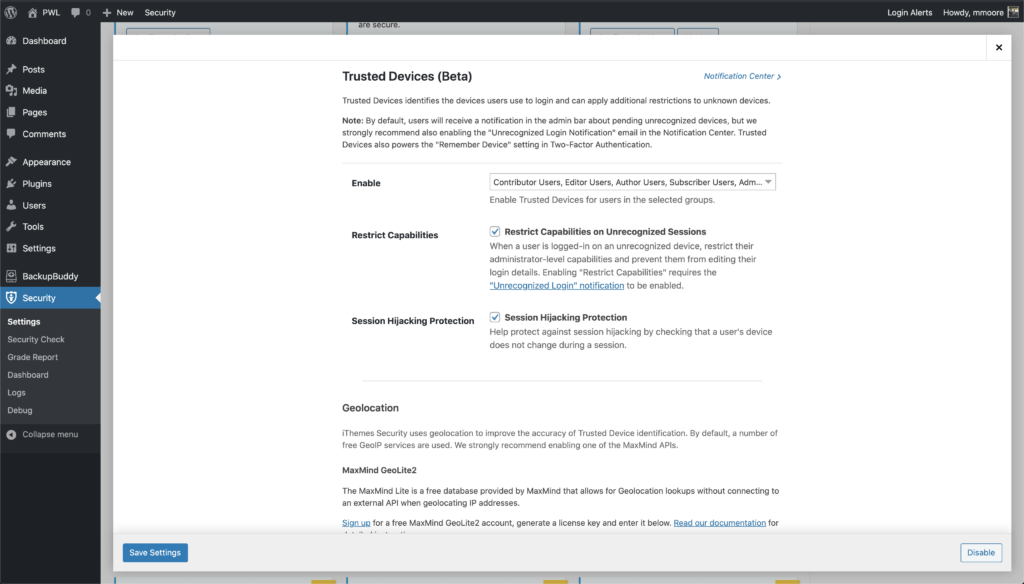

ในการตั้งค่าอุปกรณ์ที่เชื่อถือได้ ให้ตัดสินใจว่าผู้ใช้รายใดที่คุณต้องการใช้คุณลักษณะนี้ จากนั้นเปิดใช้งานคุณลักษณะ จำกัดความสามารถ และ การป้องกันการลักลอบใช้เซสชัน

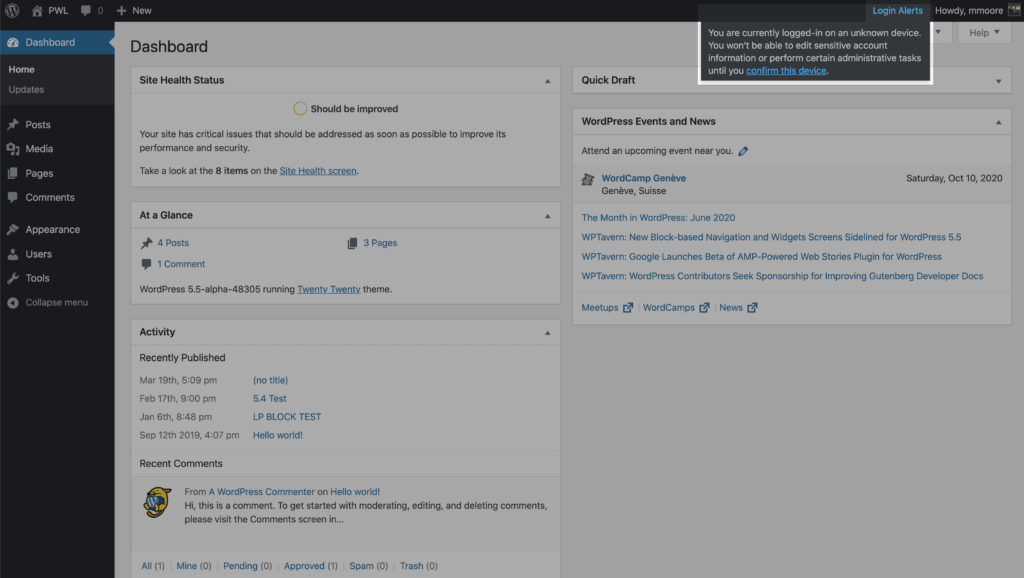

หลังจากเปิดใช้งานการตั้งค่าอุปกรณ์ที่เชื่อถือได้ใหม่ ผู้ใช้จะได้รับการแจ้งเตือนในแถบผู้ดูแลระบบ WordPress เกี่ยวกับอุปกรณ์ที่ไม่รู้จักที่รอดำเนินการ หากอุปกรณ์ปัจจุบันของคุณไม่ได้ถูกเพิ่มลงในรายการอุปกรณ์ที่เชื่อถือได้ ให้คลิกที่ลิงก์ ยืนยันอุปกรณ์นี้ เพื่อส่งอีเมลการให้สิทธิ์

คลิกปุ่ม ยืนยันอุปกรณ์ ในอีเมลเข้าสู่ระบบที่ไม่รู้จักเพื่อเพิ่มอุปกรณ์ปัจจุบันของคุณในรายการอุปกรณ์ที่เชื่อถือได้

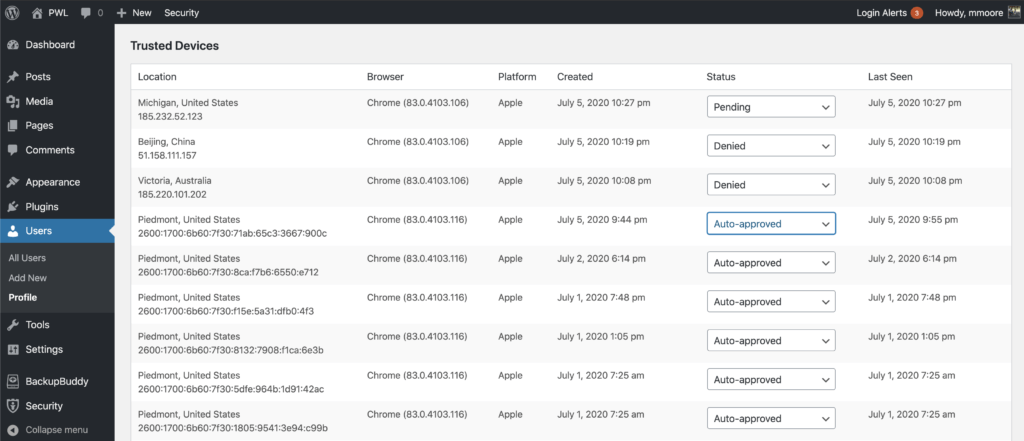

เมื่อเปิดใช้งานอุปกรณ์ที่เชื่อถือได้ ผู้ใช้สามารถจัดการอุปกรณ์ได้จากหน้าโปรไฟล์ผู้ใช้ WordPress จากหน้าจอนี้ คุณสามารถอนุมัติหรือปฏิเสธอุปกรณ์จากรายการอุปกรณ์ที่เชื่อถือได้

นอกจากนี้ คุณยังมีตัวเลือกในการสมัครใช้งาน API ของบุคคลที่สามบางตัว เพื่อปรับปรุงความถูกต้องของการระบุอุปกรณ์ที่เชื่อถือได้ และใช้แผนที่ภาพนิ่งเพื่อแสดงตำแหน่งโดยประมาณของการเข้าสู่ระบบที่ไม่รู้จัก ตรวจสอบการตั้งค่าอุปกรณ์ที่เชื่อถือได้เพื่อดูว่ามีการรวมระบบใดบ้าง

ปลั๊กอินความปลอดภัย WordPress สามารถช่วยให้เว็บไซต์ของคุณปลอดภัย

iThemes Security Pro ปลั๊กอินความปลอดภัย WordPress ของเรามีมากกว่า 50 วิธีในการรักษาความปลอดภัยและปกป้องเว็บไซต์ของคุณจากช่องโหว่ด้านความปลอดภัยทั่วไปของ WordPress ด้วย WordPress การตรวจสอบสิทธิ์แบบสองปัจจัย การป้องกันแบบเดรัจฉาน การบังคับใช้รหัสผ่านที่รัดกุม และอื่นๆ คุณสามารถเพิ่มระดับการรักษาความปลอดภัยเพิ่มเติมให้กับเว็บไซต์ของคุณได้

รับ iThemes Security Pro

ในแต่ละสัปดาห์ Michael จะรวบรวมรายงานช่องโหว่ของ WordPress เพื่อช่วยให้เว็บไซต์ของคุณปลอดภัย ในฐานะผู้จัดการผลิตภัณฑ์ที่ iThemes เขาช่วยเราปรับปรุงรายการผลิตภัณฑ์ iThemes ต่อไป เขาเป็นคนเนิร์ดยักษ์และชอบเรียนรู้เกี่ยวกับเทคโนโลยีทุกอย่าง ทั้งเก่าและใหม่ คุณสามารถหาไมเคิลไปเที่ยวกับภรรยาและลูกสาว อ่านหนังสือหรือฟังเพลงเมื่อไม่ได้ทำงาน