WordPress 취약점 정리: 2020년 9월, 2부

게시 됨: 2020-10-23꽤 많은 새로운 WordPress 플러그인 및 테마 취약점이 9월 하반기에 공개되어 지금까지 가장 큰 규모의 종합 조사 중 하나가 되었습니다. 이 게시물에서는 최근 WordPress 플러그인, 테마 및 핵심 취약점과 웹사이트에서 취약한 플러그인 또는 테마 중 하나를 실행하는 경우 수행할 작업을 다룹니다.

WordPress Vulnerability Roundup은 WordPress 코어, WordPress 플러그인 및 WordPress 테마의 세 가지 범주로 나뉩니다.

WordPress 핵심 취약점

9월 2일에는 WordPress 핵심 취약점이 공개되지 않았습니다. 최신 버전의 WordPress(버전 5.5.1)를 실행하고 있는지 확인하십시오.

WordPress 플러그인 취약점

1. 자산 정리

1.3.6.7 이하의 Asset CleanUp 버전에는 Cross-Site Request Forgery 및 Cross-Site Scripting 취약점이 있습니다.

2. 고정 메뉴, 고정 헤더

고정 메뉴, 고정 헤더 버전 2.21 미만에는 교차 사이트 요청 위조 및 교차 사이트 스크립팅 취약점이 있습니다.

3. 쿠키봇

3.6.1 미만의 Cookiebot 버전에는 Cross-Site Request Forgery 및 Cross-Site Scripting 취약점이 있습니다.

4. 올인원 WP 보안 및 방화벽

4.4.4 미만의 올인원 WP 보안 및 방화벽 버전에는 사이트 간 요청 위조 및 사이트 간 스크립팅 취약점이 있습니다.

5. 절대적으로 매력적인 사용자 지정 관리자

Absolutely Glamourous Custom Admin 버전 6.5.5 미만에는 Cross-Site Request Forgery 및 Cross-Site Scripting 취약점이 있습니다.

6. Elementor 애드온 요소

1.6.4 미만의 Elementor Addon Elements 버전에는 Cross-Site Request Forgery 및 Cross-Site Scripting 취약점이 있습니다.

7. 이메일 구독자 및 뉴스레터

이메일 구독자 및 뉴스레터 4.5.6 미만 버전에는 인증되지 않은 이메일 위조/스푸핑 취약점이 있습니다.

8. 10웹 소셜 게시물 피드

10Web Social Post Feed 1.1.27 이하 버전에는 Authenticated SQL Injection 취약점이 있습니다.

9. 제휴 관리자

2.7.8 미만의 Affiliate Manager 버전에는 인증되지 않은 저장 교차 사이트 스크립팅 취약점이 있습니다.

10. WP 호텔 예약

1.10.2 미만의 WP 호텔 예약 버전에는 사이트 간 요청 위조 취약점이 있습니다.

11. WP 프로젝트 관리자

WP Project Manager 버전 2.4.1 미만에는 사이트 간 요청 위조 취약점이 있습니다.

12. 10Web분석

10WebAnalytics 1.2.9 미만 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

13. Top 10 – WordPress용 인기 게시물 플러그인

상위 10개 – WordPress 버전 2.9.5 미만의 인기 게시물 플러그인에는 Cross-Site Request Forgery 취약점이 있습니다.

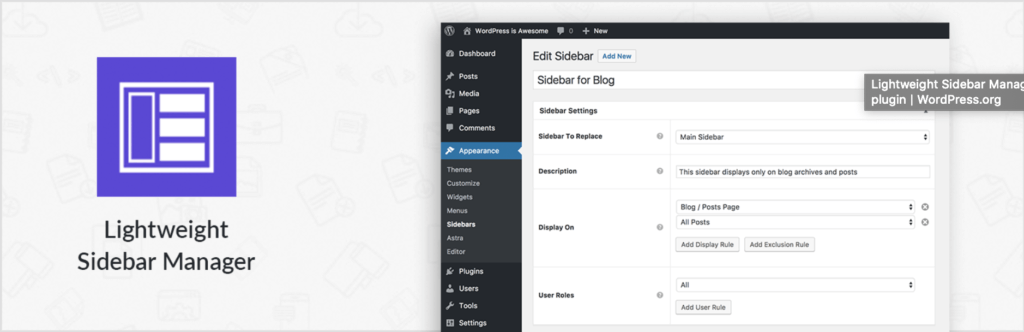

14. 경량 사이드바 관리자

1.1.4 미만의 경량 사이드바 관리자 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

15. 분류를 위한 라디오 버튼

2.0.6 미만 버전의 분류에 대한 라디오 버튼에는 사이트 간 요청 위조 취약점이 있습니다.

16. 제품 카탈로그 X

1.5.13 미만의 제품 카탈로그 X 버전에는 사이트 간 요청 위조 취약점이 있습니다.

17. 유료 멤버십 프로

2.4.3 미만의 유료 멤버십 Pro 버전에는 사이트 간 요청 위조 취약점이 있습니다.

18. 알림X

1.8.3 이하의 NotificationX 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

19. 출시 예정 및 유지 관리 모드 페이지

출시 예정 및 유지 관리 모드 페이지 1.58 미만 버전에는 사이트 간 요청 위조 취약점이 있습니다.

20. 메뉴 스와퍼

1.1.1 미만의 메뉴 스와퍼 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

21. 우디 광고 스니펫

2.3.10 미만의 Woody 광고 스니펫 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

22. 포미네이터

1.13.5 미만의 Forminator 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

23. Feedzy의 RSS 수집기

Feedzy의 RSS Aggregator 3.4.3 미만 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

24. 소셜 피드

Feed The Social 버전 2.8.7 이하에는 Cross-Site Request Forgery 취약점이 있습니다.

25. WP ERP

1.6.4 미만의 WP ERP 버전에는 사이트 간 요청 위조 취약점이 있습니다.

26. 전자 상거래 제품 카탈로그

2.9.44 미만의 전자 상거래 제품 카탈로그 버전에는 사이트 간 요청 위조 취약점이 있습니다.

27. 쉬운 평가

Easy Testimonials 3.7 이하 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

28. 도칸

Dokan 3.0.9 이하 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

29. 최고의 WooCommerce 멀티벤더 마켓플레이스 솔루션

3.5.8 미만의 Best WooCommerce Multivendor Marketplace Solution 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

30. 사용자 정의 필드 템플릿

2.5.2 미만의 사용자 정의 필드 템플릿 버전에는 사이트 간 요청 위조 취약점이 있습니다.

31. 쿠폰 생성기

Coupon Creator 버전 3.1.1 미만에는 Cross-Site Request Forgery 취약점이 있습니다.

32. 멋진 타임라인

Cool Timeline 2.0.3 이하 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

33. CartFlows의 퍼널 빌더

CartFlows의 Funnel Builder 버전 1.5.16 미만에는 Cross-Site Request Forgery 취약점이 있습니다.

34. 커스터마이저 설정 가져오기/내보내기

Import/Export Customizer Settings 1.0.4 이하 버전에는 Cross-Site Request Forgery 취약점이 있습니다.

35. WooCommerce 할인 규칙

WooCommerce 버전 2.2.1 미만에 대한 할인 규칙에는 여러 인증 우회 취약점이 있습니다.

36. 메타슬라이더

3.17.2 미만의 MetaSlider 버전에는 Authenticated Stored Cross-Site Scripting 취약점이 있습니다.

37. 여러 파일 업로드 드래그 앤 드롭

드래그 앤 드롭 다중 파일 업로드 버전 1.3.5.5 미만에는 인증되지 않은 원격 코드 실행 취약점이 있습니다.

WordPress 테마 취약점

1. 잡몬스터

4.6.6.1 미만의 JobMonster 버전에는 업로드 폴더 취약점의 디렉토리 목록이 있습니다.

iThemes Security Pro 기능 스포트라이트: 신뢰할 수 있는 장치

iThemes Security Pro에는 해커가 WordPress 플러그인 및 테마의 취약점을 악용하는 것을 막을 수 있는 많은 기능이 있습니다. 인증 우회 및 세션 하이재킹은 가장 위험한 취약점 유형 중 두 가지입니다. 이 두 가지 취약점 모두 해커가 인증 보호를 우회하고 웹사이트를 제어하기 위해 악용할 수 있습니다.

오늘 우리는 우회 인증 또는 세션 하이재킹 공격에 취약한 경우에도 웹사이트 를 보호 하는 강력한 보안 방법인 Trusted Devices 에 대해 다룰 것 입니다.

신뢰할 수 있는 장치는 인증 우회 또는 세션 하이재킹 공격에 취약한 경우에도 웹 사이트를 보호하는 강력한 보안 방법입니다.

신뢰할 수 있는 장치를 개발한 이유

사용자 계정을 보호하기 위해 모든 WordPress 보안 모범 사례를 따른다고 가정해 보겠습니다. 모든 사이트에 고유하고 강력한 암호를 사용할 뿐만 아니라 이중 인증으로 모든 온라인 계정을 잠급니다. 당신은 WordPress 보안을 진지하게 생각하는 것이 어떤 것인지 보여주는 좋은 예입니다 .

그러나 모든 보안 조치를 취했음에도 불구하고 어떻게든 웹사이트는 여전히 해킹당했습니다. 그리고 설상가상으로 공격자는 WordPress 사용자를 사용하여 사이트를 해킹했습니다. 어떻게 이런 일이 당신에게 일어난 보안 구루 ?!

불행히도 WordPress 사용자 계정을 보호하기 위해 모든 조치를 취하더라도 해커가 계정을 악용하는 데 사용할 수 있는 방법이 여전히 있습니다.

예를 들어 WordPress는 웹사이트에 로그인할 때마다 세션 쿠키를 생성합니다. 개발자가 포기하고 더 이상 보안 업데이트를 릴리스하지 않는 브라우저 확장이 있다고 가정해 보겠습니다. 유감스럽게도 방치된 브라우저 확장 프로그램에는 취약점이 있습니다. 이 취약점으로 인해 악의적인 행위자가 앞서 언급한 WordPress 세션 쿠키를 포함하여 브라우저 쿠키를 가로챌 수 있습니다. 이러한 유형의 해킹을 세션 하이재킹이라고 합니다. 따라서 공격자는 확장 취약점을 악용하여 로그인을 피기백하고 WordPress 사용자와 악의적인 변경을 시작할 수 있습니다.

꽤 퍽퍽하죠? 우리는 이에 동의하므로 악의적인 사용자가 다른 취약점을 찾아 악용할 수 있는 경우에도 귀하의 계정을 보호할 수 있는 방법을 마련했습니다.

신뢰할 수 있는 장치란 무엇입니까?

iThemes Security Pro 의 신뢰할 수 있는 장치 기능은 귀하와 다른 사용자가 WordPress 사이트에 로그인하는 데 사용하는 장치를 식별하는 데 사용됩니다. 귀하의 장치가 식별되면 세션 하이재커 및 기타 악의적인 행위자가 귀하의 웹사이트에 피해를 입히는 것을 막을 수 있습니다.

사용자가 인식할 수 없는 장치에 로그인한 경우 신뢰할 수 있는 장치는 관리자 수준 기능을 제한할 수 있습니다 . 즉, 공격자가 WordPress 사이트의 백엔드에 침입할 수 있는 경우 웹사이트를 악의적으로 변경할 수 없습니다.

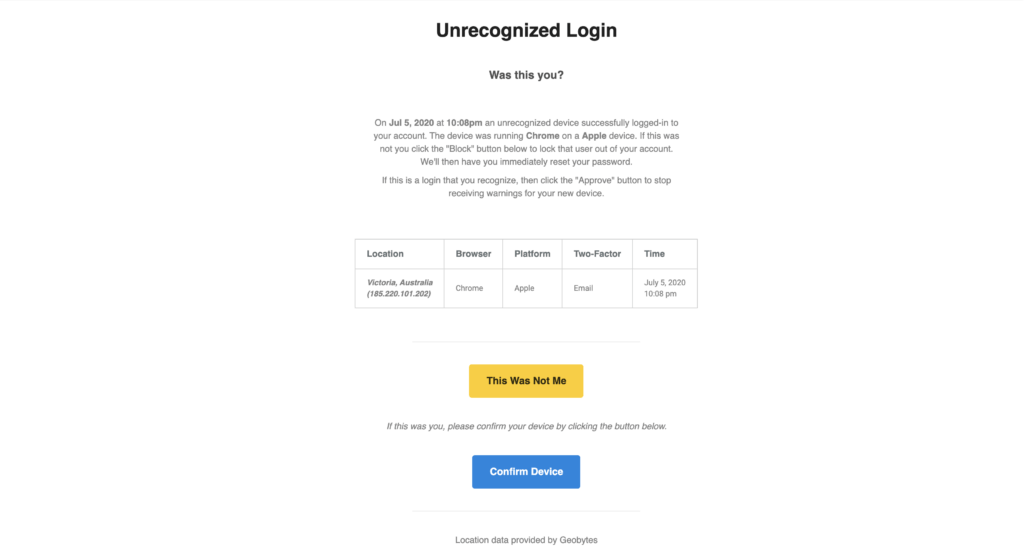

이 시나리오에서는 누군가가 알 수 없는 장치에서 사이트에 로그인했음을 알리는 이메일을 받게 됩니다. 이메일에는 해커의 기기를 차단하는 옵션이 포함되어 있습니다. 그러면 당신은 나쁜 사람의 하루를 망쳤다는 것을 알고 웃고 웃을 수 있습니다.

Trusted Devices의 또 다른 이점은 세션 하이재킹을 과거의 일로 만든다는 것입니다. 세션 중에 사용자의 장치가 변경되면 iThemes Security는 사용자의 이메일 주소 변경 또는 악성 플러그인 업로드와 같은 사용자 계정의 무단 활동을 방지하기 위해 자동으로 사용자를 로그아웃합니다.

악의적인 공격이 성공하는 것을 막는 것은 확실히 기분이 좋습니다!

ithemes Security Pro에서 신뢰할 수 있는 장치 기능을 사용하는 방법

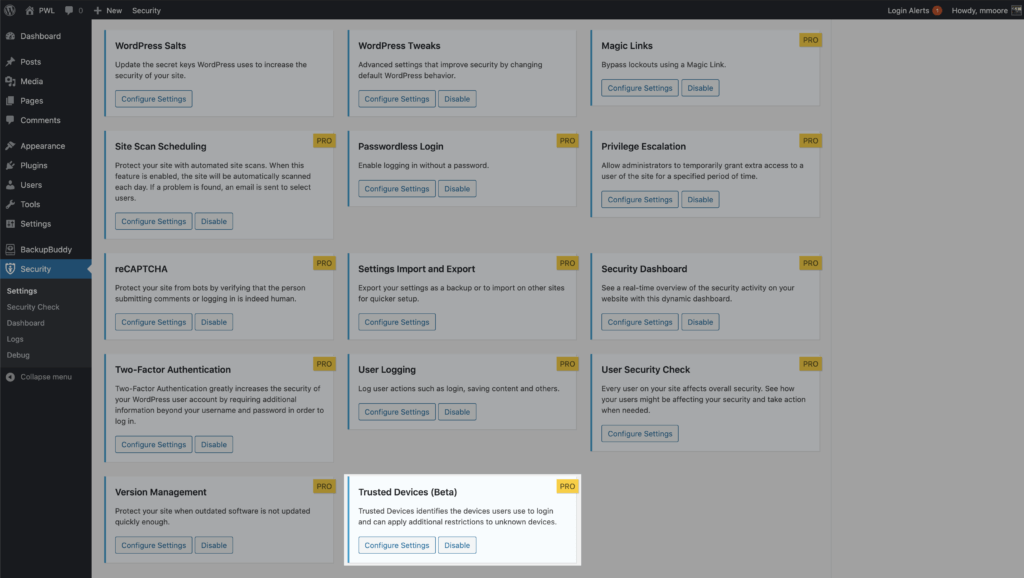

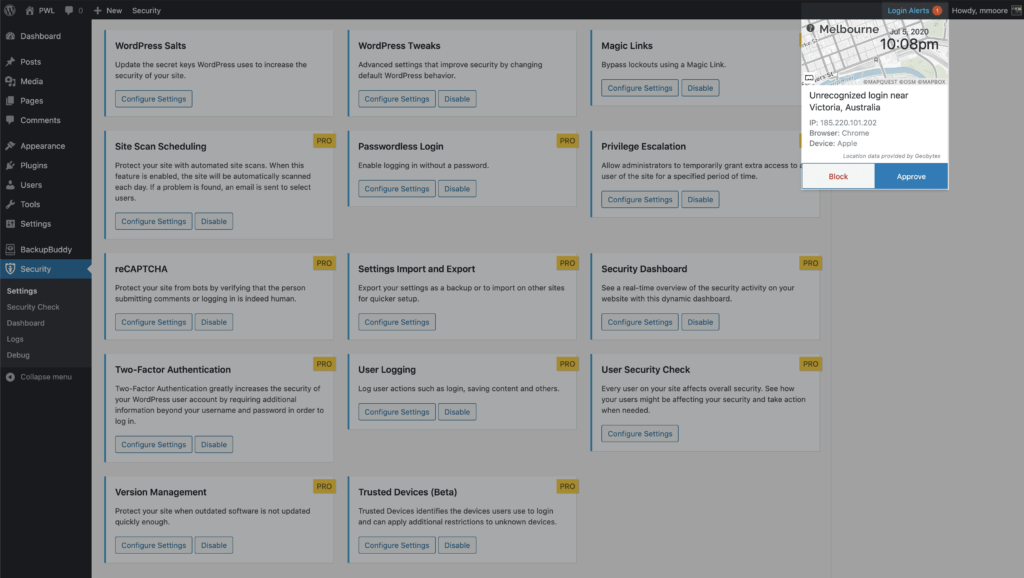

신뢰할 수 있는 장치 사용을 시작하려면 보안 설정의 기본 페이지에서 활성화한 다음 설정 구성 버튼을 클릭합니다.

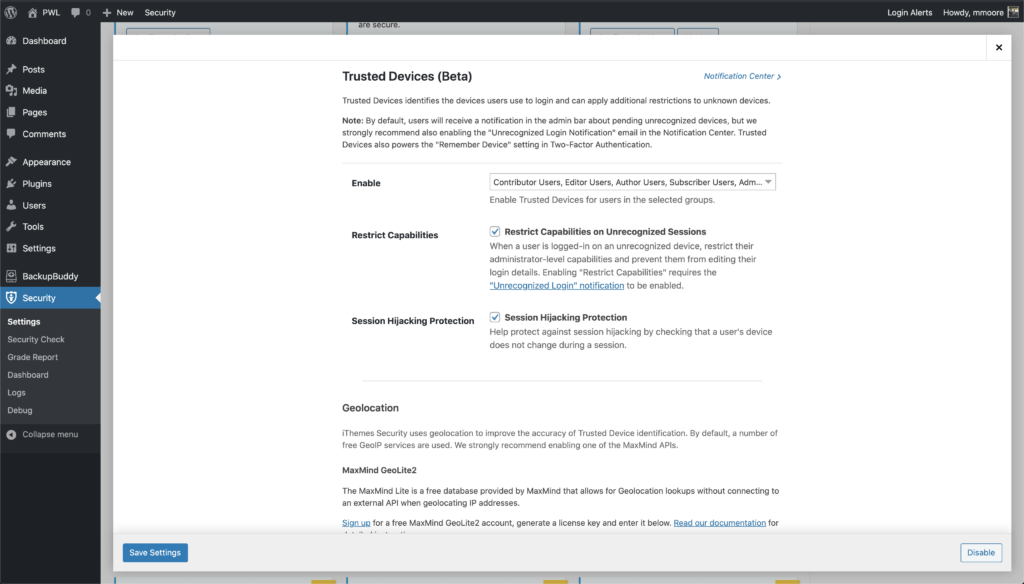

신뢰할 수 있는 장치 설정에서 기능을 사용할 사용자를 결정하고 기능 제한 및 세션 하이재킹 방지 기능을 활성화합니다.

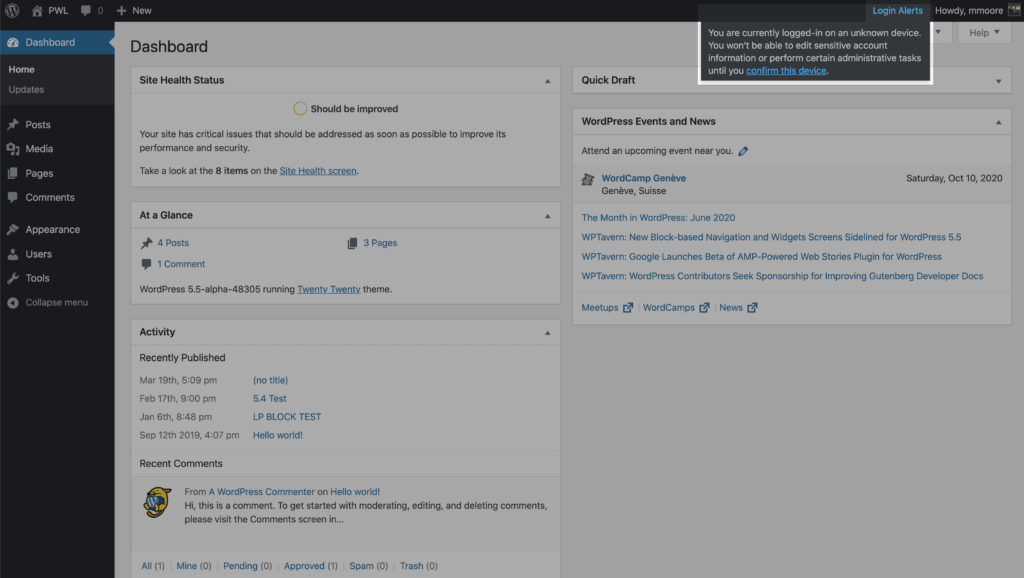

새로운 신뢰할 수 있는 장치 설정을 활성화하면 사용자는 인식할 수 없는 장치 보류에 대한 알림을 WordPress 관리 표시줄에 받게 됩니다. 현재 장치가 신뢰할 수 있는 장치 목록에 추가되지 않은 경우 이 장치 확인 링크를 클릭하여 승인 이메일을 보냅니다 .

인식할 수 없는 로그인 이메일에서 장치 확인 버튼을 클릭하여 현재 장치를 신뢰할 수 있는 장치 목록에 추가합니다.

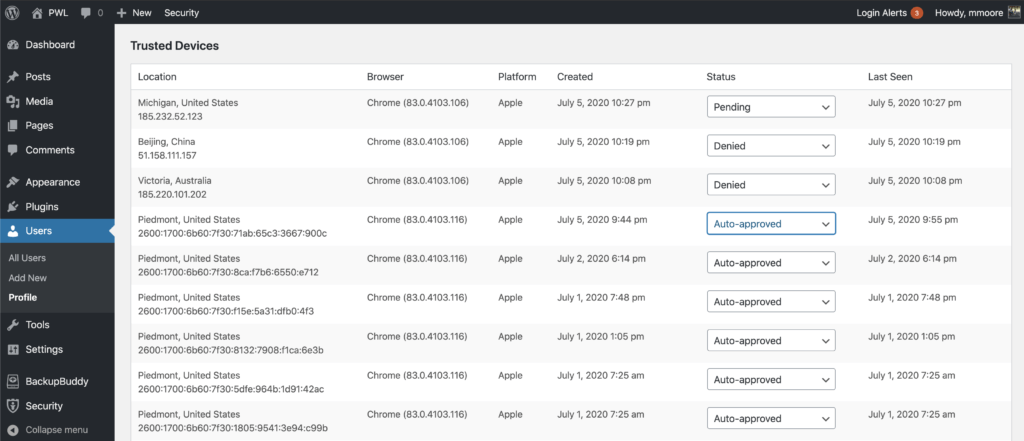

신뢰할 수 있는 장치가 활성화되면 사용자는 WordPress 사용자 프로필 페이지에서 장치를 관리할 수 있습니다. 이 화면에서 신뢰할 수 있는 장치 목록의 장치를 승인하거나 거부할 수 있습니다.

또한 신뢰할 수 있는 장치 식별의 정확성을 개선하고 정적 이미지 맵을 사용하여 인식할 수 없는 로그인의 대략적인 위치를 표시하기 위해 일부 타사 API에 등록할 수 있습니다. 사용 가능한 통합을 보려면 신뢰할 수 있는 장치 설정을 확인하십시오.

WordPress 보안 플러그인으로 웹사이트 보호

WordPress 보안 플러그인인 iThemes Security Pro는 일반적인 WordPress 보안 취약성으로부터 웹사이트를 보호하고 보호하는 50가지 이상의 방법을 제공합니다. WordPress, 이중 인증, 무차별 대입 방지, 강력한 암호 적용 등을 사용하여 웹 사이트에 보안 계층을 추가할 수 있습니다.

iThemes 보안 프로 받기

Michael은 매주 WordPress 취약점 보고서를 작성하여 사이트를 안전하게 보호합니다. iThemes의 제품 관리자로서 그는 iThemes 제품 라인업을 지속적으로 개선하는 데 도움을 줍니다. 그는 거대한 괴짜이며 기술, 오래된 및 새로운 모든 것에 대해 배우는 것을 좋아합니다. 마이클이 아내와 딸과 어울리고, 일하지 않을 때는 책을 읽거나 음악을 듣는 것을 볼 수 있습니다.