8 formas de proteger su inicio de sesión de WordPress

Publicado: 2021-04-27La URL de inicio de sesión de WordPress es la misma para todos los sitios de WordPress y no requiere ningún permiso especial para acceder. Cualquiera con experiencia trabajando con WordPress sabe que la URL de inicio de sesión se encuentra en la página /wp-login.php .

La accesibilidad de la página de inicio de sesión de WordPress la convierte en la parte más atacada, y potencialmente la más vulnerable, de cualquier sitio web de WordPress. Afortunadamente para nosotros, el complemento iThemes Security Pro facilita la seguridad de su inicio de sesión de WordPress.

¡Echemos un vistazo a las herramientas en iThemes Security Pro que puede usar para asegurar su inicio de sesión de WordPress y hacerlo casi impenetrable!

1. Limite los intentos de inicio de sesión

El primer paso para asegurar su inicio de sesión de WordPress es limitar los intentos fallidos de inicio de sesión. De forma predeterminada, no hay nada integrado en WordPress para limitar la cantidad de intentos fallidos de inicio de sesión que alguien puede realizar. Sin un límite en el número de intentos fallidos de inicio de sesión que puede realizar un atacante, puede seguir probando una combinación de diferentes nombres de usuario y contraseñas hasta que encuentren uno que funcione.

La función iThemes Security Pro Local Brute Force Protection realiza un seguimiento de los intentos de inicio de sesión no válidos realizados por un host o una dirección IP y un nombre de usuario. Una vez que una IP o nombre de usuario ha realizado demasiados intentos consecutivos de inicio de sesión no válidos, se bloqueará y se evitará que realice más intentos durante un período de tiempo determinado.

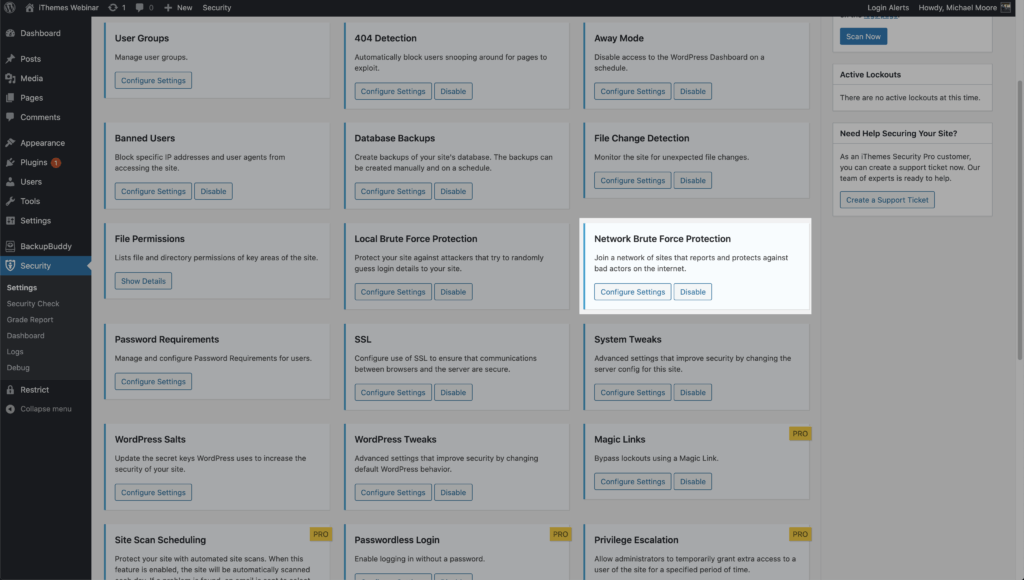

Para comenzar a usar la función de Protección local de fuerza bruta , habilítela en la página principal de la página de configuración de iThemes Security Pro.

La configuración de Protección local contra fuerza bruta le permite establecer los umbrales para los bloqueos.

- Intentos de inicio de sesión máximos por host : el número de intentos de inicio de sesión no válidos que se permite una IP antes de que se bloquee.

- Intentos de inicio de sesión máximos por usuario : este es el número de intentos de inicio de sesión no válidos que se permite a un nombre de usuario antes de que se bloquee.

- Minutos para recordar un inicio de sesión incorrecto : este es el tiempo que debe contar un intento de inicio de sesión no válido contra una IP o nombre de usuario para un bloqueo.

- Prohibir automáticamente al usuario "administrador" : cuando está habilitado, cualquier persona que use el nombre de usuario de administrador al iniciar sesión recibe un bloqueo automático.

Hay un par de cosas que debe tener en cuenta al configurar sus ajustes de bloqueo. Desea dar a los usuarios intentos de inicio de sesión no válidos de movimiento que los que les da a las direcciones IP. Digamos que su sitio web está bajo un ataque de fuerza bruta y el atacante está usando su nombre de usuario. El objetivo es bloquear la IP del atacante y no su nombre de usuario, por lo que aún podrá iniciar sesión y realizar el trabajo, incluso cuando su sitio web esté siendo atacado.

Tampoco desea que esta configuración sea demasiado estricta estableciendo el número de intentos de inicio de sesión no válidos demasiado bajo y el tiempo para recordar los intentos no válidos demasiado tiempo. Si reduce el número de intentos de inicio de sesión no válidos para hosts / IP a 1 y establece los minutos para recordar un intento de inicio de sesión incorrecto en un mes, aumenta drásticamente la probabilidad de bloquear inadvertidamente a usuarios legítimos.

2. Limite los intentos de autenticación externa por solicitud

Hay otras formas de iniciar sesión en WordPress además de usar un formulario de inicio de sesión. Con XML-RPC, un atacante puede realizar cientos de intentos de nombres de usuario y contraseñas en una sola solicitud HTTP. El método de amplificación de fuerza bruta permite a los atacantes realizar miles de intentos de nombre de usuario y contraseña utilizando XML-RPC en solo unas pocas solicitudes HTTP.

Con la configuración de ajustes de WordPress de iThemes Security Pro, puede bloquear varios intentos de autenticación por solicitud XML-RPC. Limitar el número de intentos de nombre de usuario y contraseña a uno por cada solicitud contribuirá en gran medida a asegurar su inicio de sesión de WordPress.

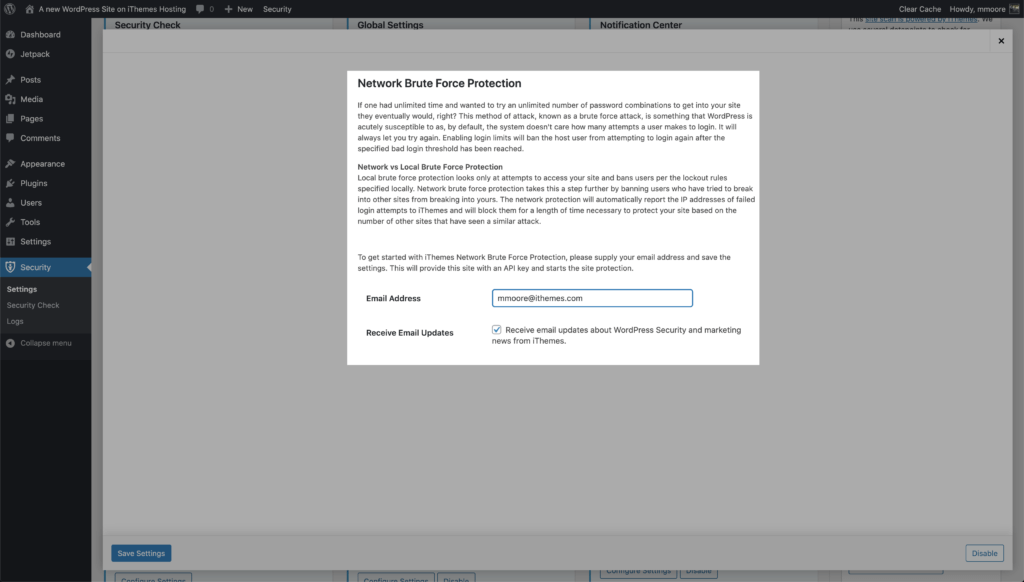

3. Protección de la fuerza bruta de la red

Limitar los intentos de inicio de sesión tiene que ver con la protección local contra la fuerza bruta. La protección de fuerza bruta local solo analiza los intentos de acceder a su sitio y prohíbe a los usuarios según las reglas de bloqueo especificadas en su configuración de seguridad.

La protección de Red Brute Force lleva esto un paso más allá. La red es la comunidad de iThemes Security y tiene más de un millón de sitios web. Si se identifica una IP que intenta ingresar a sitios web en la comunidad de iThemes Security, la IP se agregará a la lista de prohibidos de Network Brute Force.

Una vez que una IP está en la lista prohibida de Network Brute Force, la IP se bloqueará en todos los sitios web de la red. Por lo tanto, si una IP ataca mi sitio web y es prohibida, se informará a iThemes Security Brute Force Network. Mi informe puede ayudar a prohibir la IP en toda la red. Me encanta poder ayudar a asegurar el inicio de sesión de WordPress de otras personas simplemente habilitando iThemes Security Network Protection.

Para comenzar a usar Network Force Protection , habilítelo en la página principal de la configuración de seguridad.

Luego ingrese su dirección de correo electrónico, elija si desea o no recibir actualizaciones por correo electrónico y luego haga clic en el botón Guardar .

4. Forzar contraseñas seguras

En una lista compilada por Splash Data, la contraseña más común incluida en todos los volcados de datos fue 123456. Un volcado de datos es una base de datos pirateada llena de contraseñas de usuario vertidas en algún lugar de Internet. ¿Te imaginas cuántas personas en tu sitio web usan una contraseña débil si 123456 es la contraseña más común en los volcados de datos?

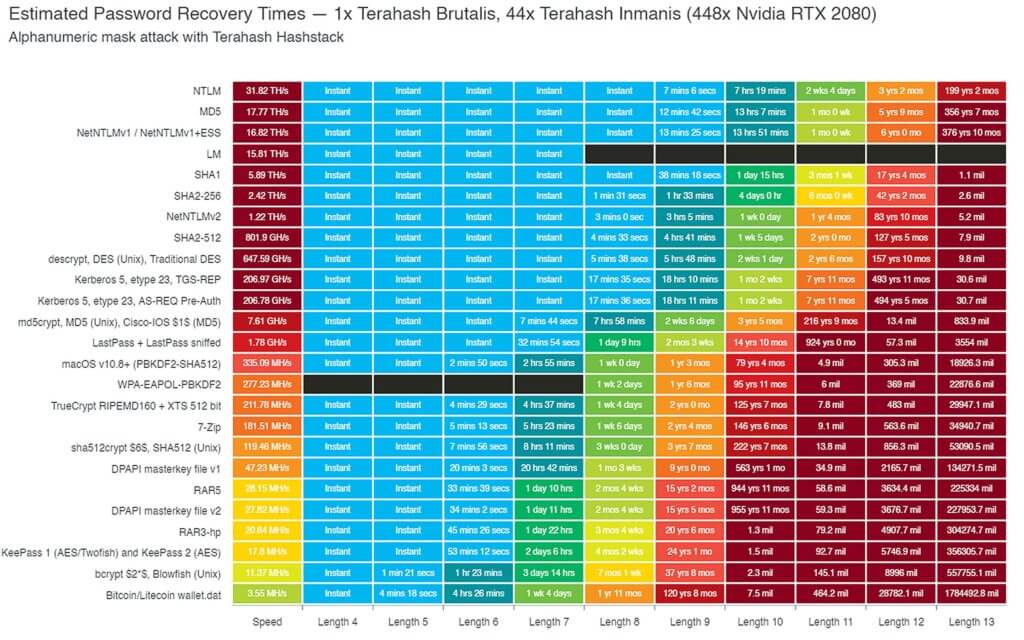

Usar una contraseña débil es como intentar cerrar la puerta de su casa con un trozo de cinta adhesiva. Los piratas informáticos nunca han tardado mucho en abrirse paso a la fuerza para pasar una contraseña débil en un sitio web. Ahora que los piratas informáticos aprovechan las tarjetas gráficas de computadora en sus ataques, el tiempo que lleva descifrar una contraseña nunca ha sido menor.

Por ejemplo, echemos un vistazo a un gráfico creado por Terahash, una empresa de descifrado de contraseñas de alto rendimiento. Su gráfico muestra el tiempo que lleva descifrar una contraseña utilizando un grupo de hashstack de 448x RTX 2080.

De forma predeterminada, WordPress usa MD5 para codificar las contraseñas de los usuarios almacenadas en la base de datos de WP. Entonces, de acuerdo con esta tabla, Terahash podría descifrar una contraseña de 8 caracteres ... casi instantáneamente. Eso no solo es súper impresionante, sino que también da mucho miedo. La buena noticia es que podemos asegurar nuestro inicio de sesión de WordPress requiriendo que nuestros usuarios de alto nivel utilicen contraseñas seguras.

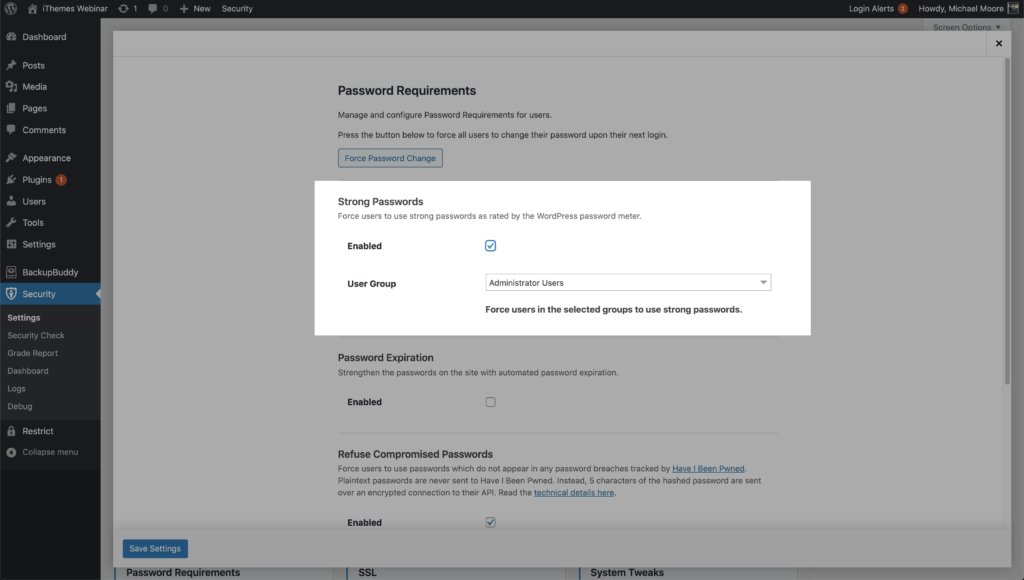

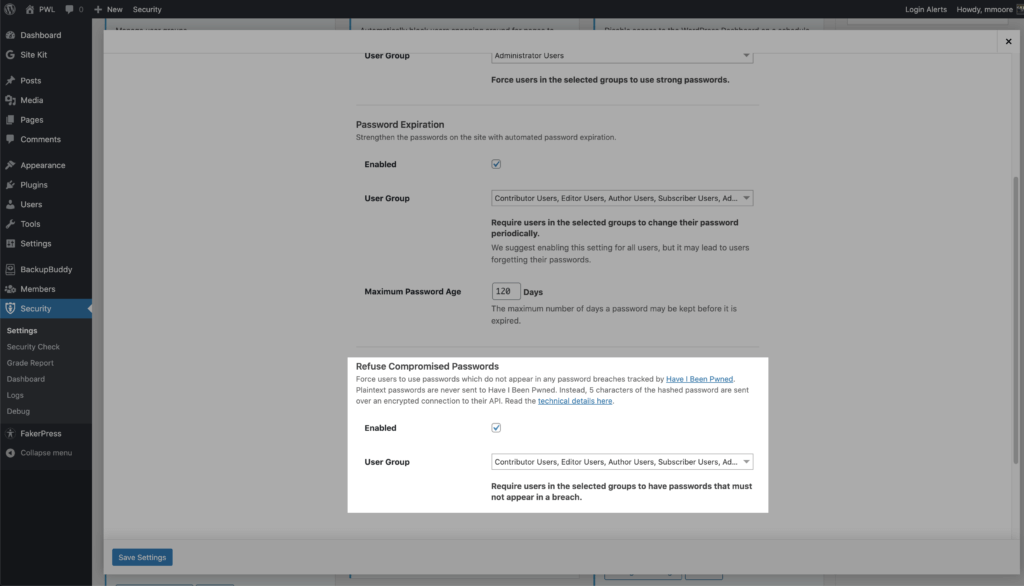

La función Requisito de contraseñas de iThemes Security Pro le permite obligar a usuarios específicos a utilizar una contraseña segura . Habilite la función Requisitos de contraseña en la página principal de la configuración de seguridad y luego seleccione los usuarios a los que desea solicitar que utilicen una contraseña segura.

5. Contraseñas comprometidas rechazadas

Según el Informe de Investigaciones de Violación de Datos de Verizon, más del 70% de los empleados reutilizan las contraseñas en el trabajo. Pero la estadística más importante del informe es que el 81% de las infracciones relacionadas con la piratería aprovecharon contraseñas robadas o débiles.

Los piratas informáticos utilizan una forma de ataque de fuerza bruta llamada ataque de diccionario. Un ataque de diccionario es un método para irrumpir en un sitio web de WordPress con contraseñas de uso común que han aparecido en volcados de bases de datos. La “Colección # 1? La violación de datos alojada en MEGA incluyó 1,160,253,228 combinaciones únicas de direcciones de correo electrónico y contraseñas. Eso es mil millones con una b. Ese tipo de puntuación realmente ayudará a un ataque de diccionario a reducir las contraseñas de WordPress más utilizadas.

Es imprescindible evitar que los usuarios con capacidades de autor y superiores utilicen contraseñas comprometidas para proteger su inicio de sesión de WordPress. También puede pensar en no permitir que sus usuarios de nivel inferior utilicen contraseñas comprometidas.

Es completamente comprensible y se recomienda hacer que la creación de una nueva cuenta de cliente sea lo más fácil posible. Sin embargo, es posible que su cliente no sepa que la contraseña que está utilizando se ha encontrado en un volcado de datos. Le estaría haciendo un gran servicio a su cliente al alertarlo del hecho de que la contraseña que está usando se ha visto comprometida. Si usan esa contraseña en todas partes, podría salvarlos de algunos dolores de cabeza importantes en el futuro.

La función de rechazo de contraseñas comprometidas de iThemes Security Pro obliga a los usuarios a utilizar contraseñas que no han aparecido en ninguna infracción de contraseña rastreada por Have I Been Pwned. Habilite la función Requisitos de contraseña en la página principal de la configuración de seguridad y luego seleccione los usuarios que desea evitar que usen una contraseña comprometida.

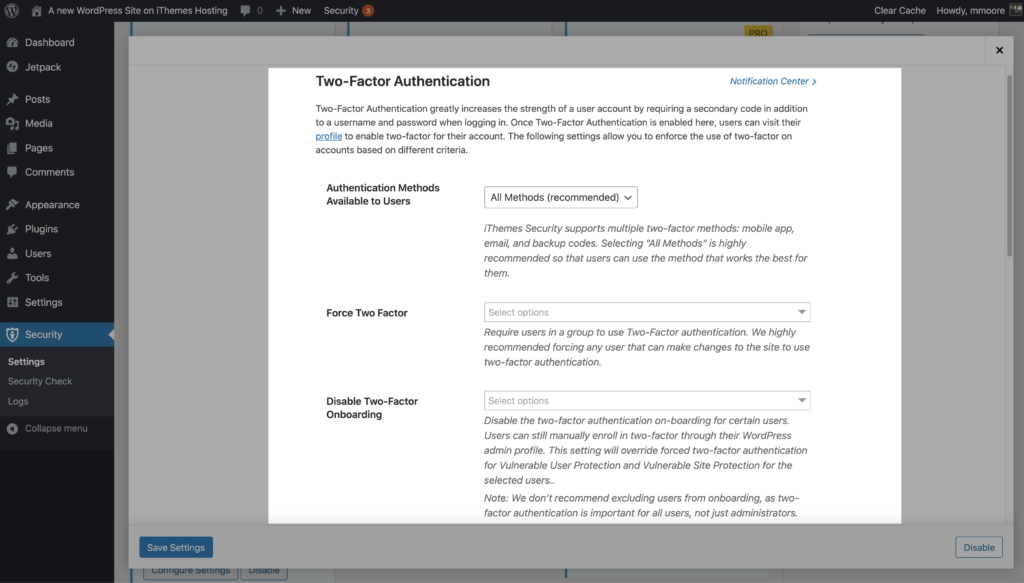

6. Utilice la autenticación de dos factores

Usar autenticaciones de dos factores es lo mejor que puede hacer para asegurar su inicio de sesión de WordPress. La autenticación de dos factores es un proceso de verificación de la identidad de una persona que requiere dos métodos de verificación separados. Google compartió en su blog que el uso de la autenticación de dos factores puede detener el 100% de los ataques de bots automatizados. Realmente me gustan esas probabilidades.

El uso de la autenticación de dos factores puede detener el 100% de los ataques de bots automatizados.

La función de autenticación de dos factores de iThemes Security Pro proporciona una gran flexibilidad al implementar 2fa en su sitio web. Puede habilitar dos factores para todos o algunos de sus usuarios, y puede obligar a sus usuarios de alto nivel a usar 2fa en cada inicio de sesión.

Para su comodidad, iThemes Security Pro ofrece 2 métodos diferentes de autenticación de dos factores.

- Aplicación móvil: el método de aplicación móvil es el método más seguro de autenticación de dos factores proporcionado por iThemes Security Pro. Este método requiere que uses una aplicación móvil gratuita de dos factores como Authy.

- Correo electrónico: el método de correo electrónico de dos factores enviará códigos sensibles al tiempo a la dirección de correo electrónico de su usuario.

- Códigos de respaldo : un conjunto de códigos de uso único que se pueden usar para iniciar sesión en caso de que se pierda el método principal de dos factores.

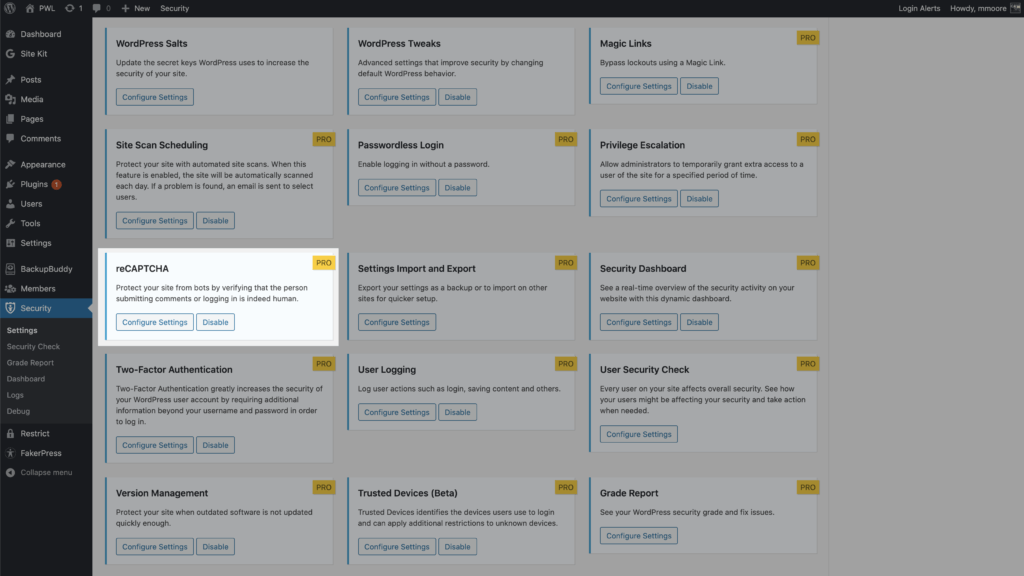

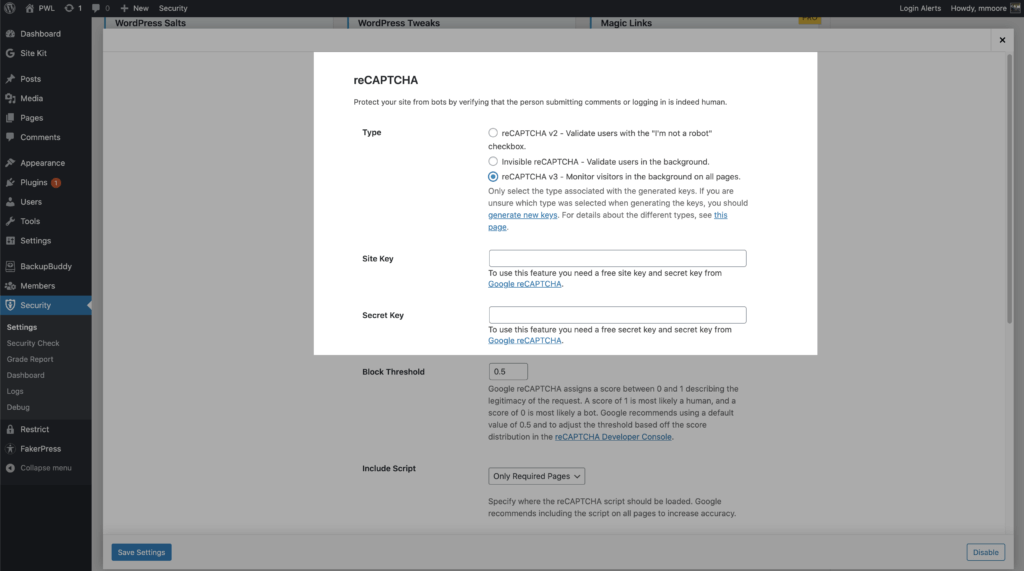

7. Bloquea los robots defectuosos con Google reCAPTCHA v3

La función iThemes Security Pro Google reCAPTCHA en iThemes Security Pro protege su sitio de los robots maliciosos. Estos bots intentan ingresar a su sitio web utilizando contraseñas comprometidas, publicando spam o incluso raspando su contenido. reCAPTCHA utiliza técnicas avanzadas de análisis de riesgos para diferenciar a los humanos de los robots.

Lo bueno de la versión 3 de reCAPTCHA es que te ayuda a detectar tráfico de bots abusivo en tu sitio web sin la interacción del usuario. En lugar de mostrar un desafío CAPTCHA, reCAPTCHA v3 monitorea las diferentes solicitudes realizadas en su sitio y devuelve una puntuación para cada solicitud. El puntaje varía de 0.0 a 1. Cuanto mayor sea el puntaje devuelto por reCAPTCHA, más seguro es que un humano hizo la solicitud. Cuanto más baja sea esta puntuación devuelta por reCAPTCHA, más confianza habrá de que un bot haya realizado la solicitud.

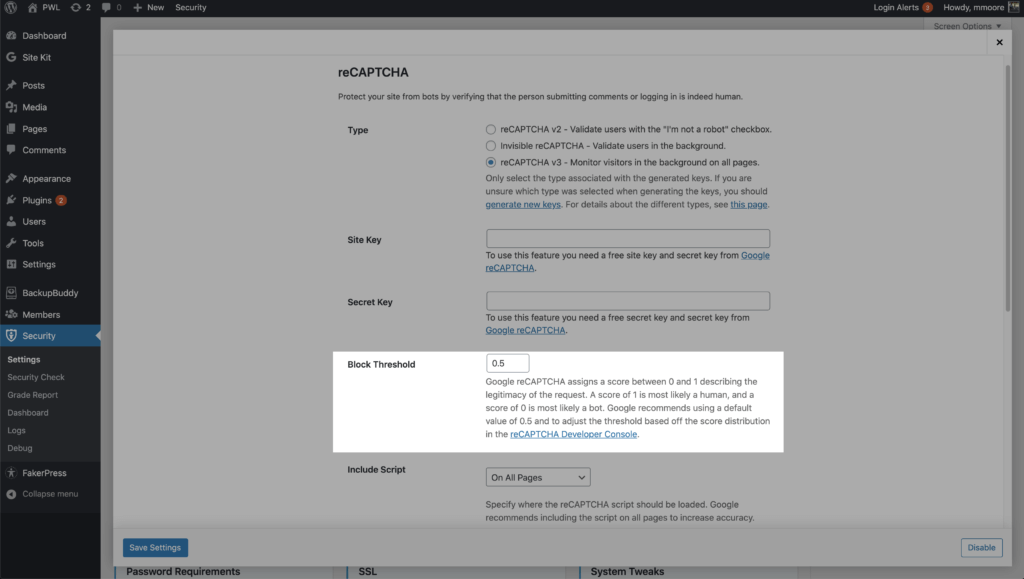

Para comenzar a usar Google reCAPTCHA v3 , habilite la opción en la página principal de la configuración de seguridad.

A continuación, deberá seleccionar reCAPTCHA v3 mientras escribe reCAPTCHA y generar sus claves de su administrador de Google

iThemes Security Pro le permite establecer un umbral de bloqueo utilizando la puntuación reCAPTCHA. Google recomienda usar 0.5 como predeterminado. Tenga en cuenta que podría bloquear inadvertidamente a usuarios legítimos si establece el umbral demasiado alto.

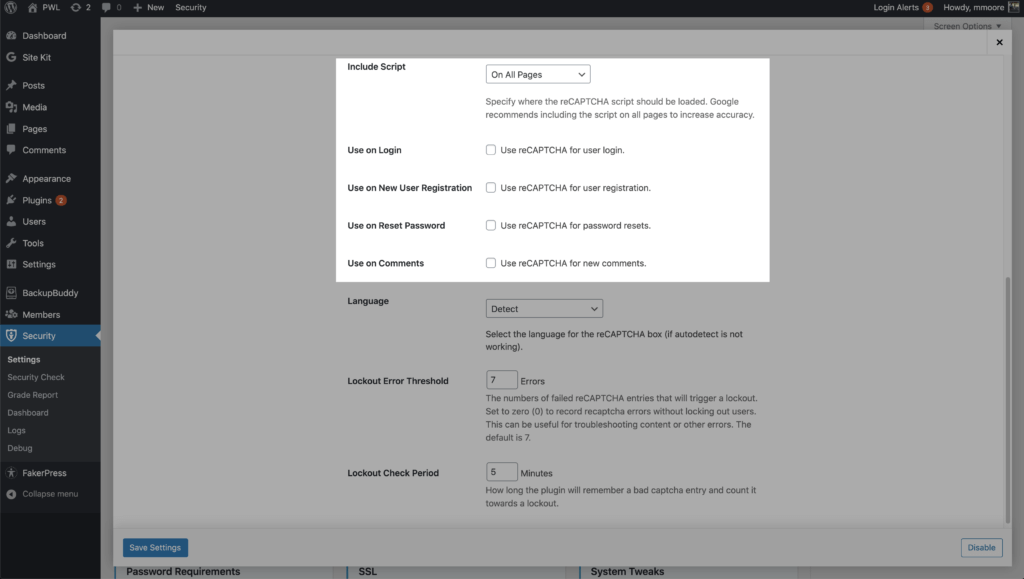

Puede habilitar reCAPTCHA en su registro de usuario de WordPress, restablecer contraseña, inicio de sesión y comentarios. iThemes Security Pro le permite ejecutar la secuencia de comandos reCAPTCHA de Google en todas las páginas para aumentar la precisión de su puntaje bot frente a humano. Habilitar reCAPTCHA v3 es una excelente manera de asegurar su inicio de sesión de WordPress.

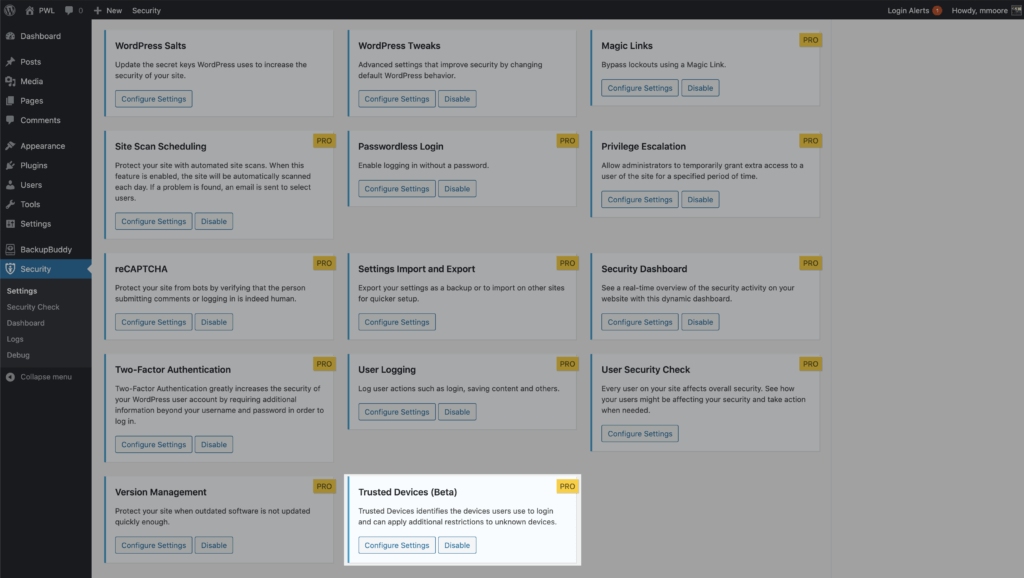

8. Limite el acceso del dispositivo al panel de WP

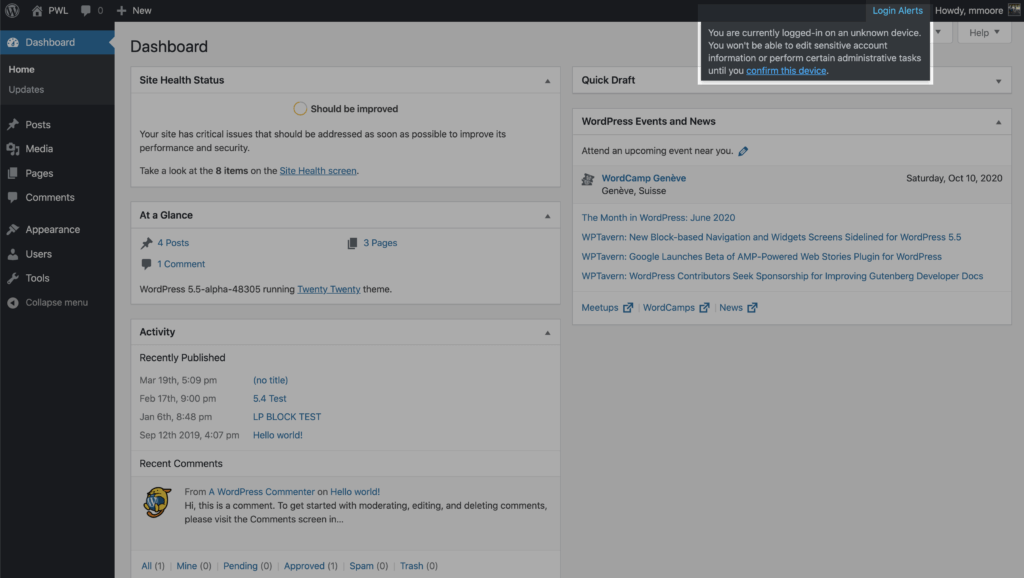

El último paso para asegurar su inicio de sesión de WordPress es limitar el acceso a su panel de WordPress a un conjunto de dispositivos. La función de dispositivos de confianza de iThemes Security Pro identifica los dispositivos que usted y otros usuarios utilizan para iniciar sesión en su sitio de WordPress. Cuando un usuario ha iniciado sesión en un dispositivo no reconocido, Trusted Devices puede restringir sus capacidades de nivel de administrador. Esto significa que un pirata informático pudo eludir sus otros métodos de seguridad de inicio de sesión (no es muy probable) y no podría realizar ningún cambio malicioso en su sitio web.

Para comenzar a usar dispositivos de confianza , habilítelos en la página principal de la configuración de seguridad y luego haga clic en el botón Configurar configuraciones .

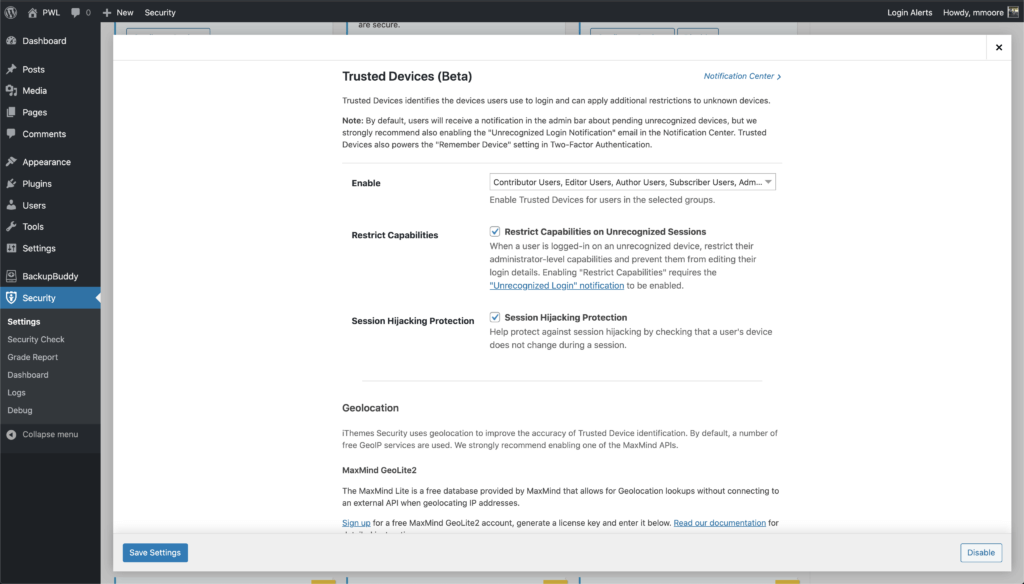

En la configuración de Dispositivos confiables, decida qué usuarios desea usar la función y habilite las funciones Restringir capacidades y Protección contra el secuestro de sesiones .

Después de habilitar la nueva configuración de Dispositivos confiables, los usuarios recibirán una notificación en la barra de administración de WordPress sobre dispositivos pendientes no reconocidos. Si su dispositivo actual no se ha agregado a la lista de dispositivos de confianza, haga clic en el enlace Confirmar este dispositivo para enviar el correo electrónico de autorización .

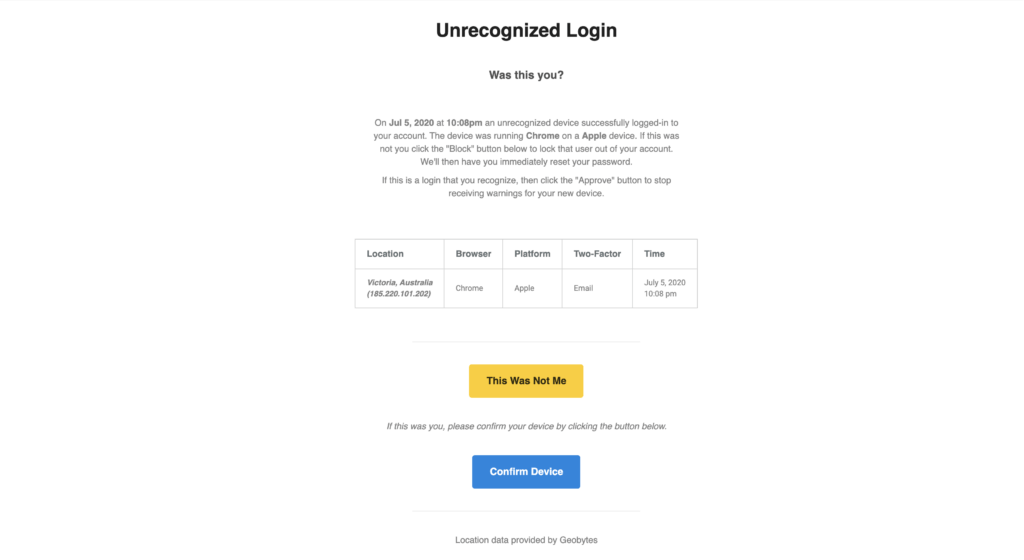

Haga clic en el botón Confirmar dispositivo en el correo electrónico de inicio de sesión no reconocido para agregar sus dispositivos actuales a la lista Dispositivos confiables.

Terminando

La accesibilidad de la página de inicio de sesión de WordPress la convierte en la parte más atacada y potencialmente vulnerable de cualquier sitio de WordPress. Sin embargo, si está utilizando iThemes Security Pro, puede estar tranquilo.

Asegúrese de estar utilizando las 8 herramientas de iThemes Security Pro para asegurar su inicio de sesión de WordPress que se compartió en esta publicación.

- 1. Limite los intentos de inicio de sesión

- 2. Limite los intentos de autenticación externa por solicitud

- 3. Protección de la fuerza bruta de la red

- 4. Forzar contraseñas seguras

- 5. Contraseñas comprometidas rechazadas

- 6. Utilice la autenticación de dos factores

- 7. Bloquea los robots defectuosos con Google reCAPTCHA v3

- 8. Limite el acceso del dispositivo al panel de WP

Cada semana, Michael elabora el Informe de vulnerabilidad de WordPress para ayudar a mantener sus sitios seguros. Como Product Manager en iThemes, nos ayuda a seguir mejorando la línea de productos de iThemes. Es un nerd gigante y le encanta aprender sobre tecnología, tanto antigua como nueva. Puede encontrar a Michael pasando el rato con su esposa e hija, leyendo o escuchando música cuando no está trabajando.