8 Möglichkeiten, Ihr WordPress-Login zu sichern

Veröffentlicht: 2021-04-27Die WordPress-Anmelde-URL ist für jede WordPress-Site gleich und erfordert keine besonderen Zugriffsberechtigungen. Jeder, der Erfahrung mit WordPress hat, weiß, dass sich die /wp-login.php URL auf der Seite /wp-login.php .

Die Zugänglichkeit der WordPress-Anmeldeseite macht sie zum am stärksten angegriffenen – und potenziell anfälligsten – Teil jeder WordPress-Website. Zum Glück für uns macht es das iThemes Security Pro-Plugin einfach, Ihr WordPress-Login zu sichern.

Werfen wir einen Blick auf die Tools in iThemes Security Pro, mit denen Sie Ihr WordPress-Login sichern und nahezu undurchdringlich machen können!

1. Anmeldeversuche begrenzen

Der erste Schritt zur Sicherung Ihres WordPress-Logins besteht darin, fehlgeschlagene Login-Versuche zu begrenzen. Standardmäßig ist in WordPress nichts eingebaut, um die Anzahl fehlgeschlagener Anmeldeversuche zu begrenzen. Ohne eine Begrenzung der Anzahl fehlgeschlagener Anmeldeversuche, die ein Angreifer machen kann, können sie eine Kombination verschiedener Benutzernamen und Passwörter ausprobieren, bis sie einen funktionierenden finden.

Die lokale Brute-Force-Schutzfunktion von iThemes Security Pro verfolgt ungültige Anmeldeversuche eines Hosts oder einer IP-Adresse und eines Benutzernamens. Sobald eine IP oder ein Benutzername zu viele aufeinanderfolgende ungültige Anmeldeversuche unternommen hat, werden sie gesperrt und können für einen bestimmten Zeitraum keine weiteren Versuche unternehmen.

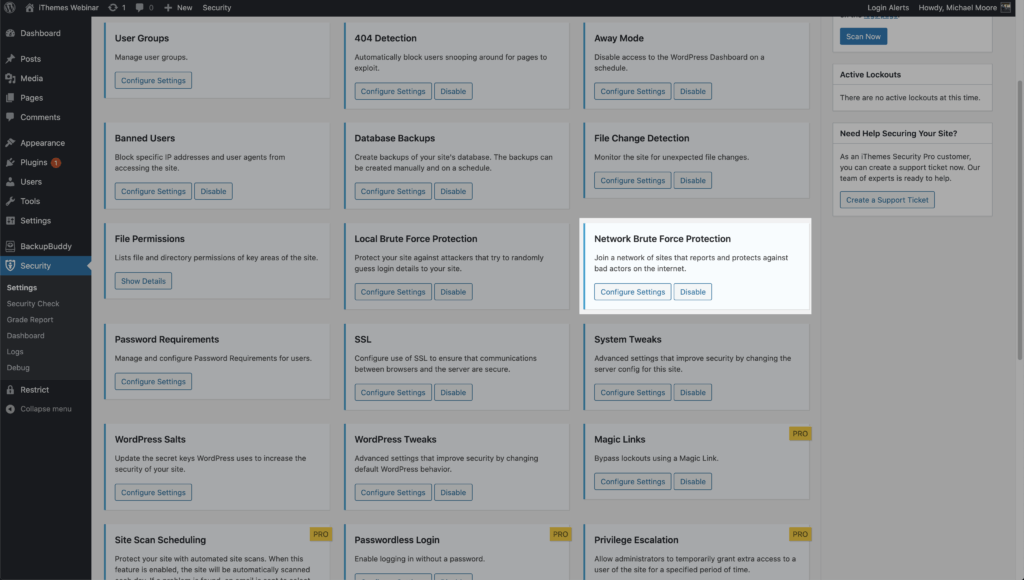

Um mit der Verwendung der Local Brute Force Protection- Funktion zu beginnen, aktivieren Sie sie auf der Hauptseite der iThemes Security Pro-Einstellungsseite.

Mit den Einstellungen für den lokalen Brute-Force-Schutz können Sie die Schwellenwerte für Sperren festlegen.

- Max. Anmeldeversuche pro Host – Die Anzahl der ungültigen Anmeldeversuche, die eine IP erlaubt, bevor sie gesperrt wird.

- Max. Anmeldeversuche pro Benutzer – Dies ist die Anzahl der ungültigen Anmeldeversuche, die ein Benutzername zulässig ist, bevor er gesperrt wird.

- Minuten zum Erinnern an schlechte Anmeldung – So lange sollte ein ungültiger Anmeldeversuch mit einer IP oder einem Benutzernamen für eine Sperre angerechnet werden.

- „Admin“-Benutzer automatisch sperren – Wenn aktiviert, erhält jeder, der beim Anmelden den Admin-Benutzernamen verwendet, eine automatische Sperre.

Es gibt einige Dinge, die Sie beim Konfigurieren Ihrer Sperreinstellungen beachten sollten. Sie möchten Benutzern ungültige Anmeldeversuche geben, als Sie IPs geben. Nehmen wir an, Ihre Website wird einem Brute-Force-Angriff ausgesetzt und der Angreifer verwendet Ihren Benutzernamen. Das Ziel besteht darin, die IP des Angreifers und nicht Ihren Benutzernamen zu sperren, damit Sie sich weiterhin anmelden und Ihre Arbeit erledigen können, selbst wenn Ihre Website angegriffen wird.

Sie möchten diese Einstellungen auch nicht zu streng machen, indem Sie die Anzahl der ungültigen Anmeldeversuche zu niedrig und die Zeit zum Erinnern an ungültige Versuche zu lange einstellen. Wenn Sie die Anzahl der ungültigen Anmeldeversuche für Hosts/IPs auf 1 senken und die Minuten zum Erinnern an einen fehlerhaften Anmeldeversuch auf einen Monat setzen, erhöhen Sie drastisch die Wahrscheinlichkeit, dass legitime Benutzer versehentlich ausgesperrt werden.

2. Begrenzen Sie externe Authentifizierungsversuche pro Anfrage

Neben der Verwendung eines Anmeldeformulars gibt es andere Möglichkeiten, sich bei WordPress anzumelden. Mit XML-RPC kann ein Angreifer in einer einzigen HTTP-Anfrage Hunderte von Benutzernamen und Kennwortversuchen durchführen. Die Brute-Force-Amplifikationsmethode ermöglicht es Angreifern, Tausende von Benutzernamen- und Passwortversuchen mit XML-RPC in nur wenigen HTTP-Anfragen durchzuführen.

Mit den WordPress Tweaks- Einstellungen von iThemes Security Pro können Sie mehrere Authentifizierungsversuche pro XML-RPC-Anfrage blockieren. Die Begrenzung der Anzahl der Benutzernamen- und Passwortversuche auf einen für jede Anfrage wird einen großen Beitrag zur Sicherung Ihres WordPress-Logins leisten.

3. Netzwerk-Brute-Force-Schutz

Bei der Begrenzung von Anmeldeversuchen dreht sich alles um den lokalen Brute-Force-Schutz. Der lokale Brute-Force-Schutz untersucht nur Versuche, auf Ihre Site zuzugreifen, und sperrt Benutzer gemäß den in Ihren Sicherheitseinstellungen festgelegten Sperrregeln.

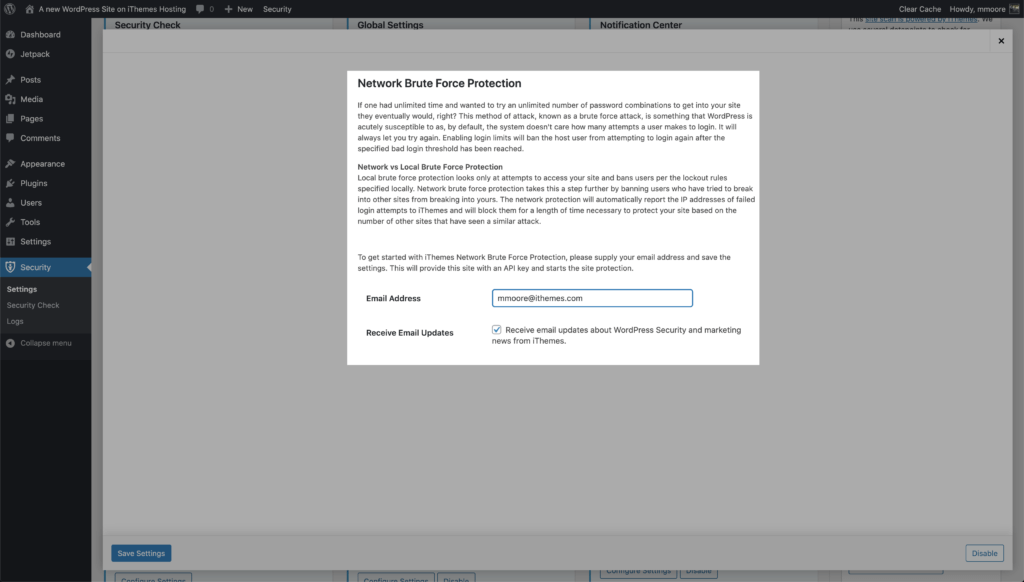

Der Netzwerk-Brute-Force- Schutz geht noch einen Schritt weiter. Das Netzwerk ist die iThemes Security Community und umfasst über eine Million Websites. Wenn eine IP als Versuch identifiziert wird, in Websites in der iThemes Security-Community einzudringen, wird die IP der Liste der gesperrten Network Brute Force hinzugefügt.

Sobald eine IP auf der Netzwerk-Brute-Force-Sperrliste steht, wird die IP auf allen Websites im Netzwerk gesperrt. Wenn also eine IP meine Website angreift und gesperrt wird, wird dies an das iThemes Security Brute Force Network gemeldet. Mein Bericht kann dazu beitragen, dass die IP im gesamten Netzwerk gesperrt wird. Ich finde es toll, dass ich dazu beitragen kann, die WordPress-Anmeldung anderer Leute zu sichern, indem ich einfach den iThemes Security Network Protection aktiviere.

Um mit der Verwendung von Network Force Protection zu beginnen , aktivieren Sie es auf der Hauptseite der Sicherheitseinstellungen.

Geben Sie dann Ihre E-Mail-Adresse ein, wählen Sie aus, ob Sie E-Mail-Updates erhalten möchten oder nicht und klicken Sie dann auf die Schaltfläche Speichern .

4. Starke Passwörter erzwingen

In einer von Splash Data zusammengestellten Liste war das am häufigsten verwendete Passwort in allen Datendumps 123456. Ein Datendump ist eine gehackte Datenbank, die mit Benutzerpasswörtern gefüllt ist, die irgendwo im Internet abgelegt wurden. Können Sie sich vorstellen, wie viele Personen auf Ihrer Website ein schwaches Passwort verwenden, wenn 123456 das häufigste Passwort in Datenabbildern ist?

Die Verwendung eines schwachen Passworts ist wie der Versuch, Ihre Haustür mit einem Stück Klebeband zu verriegeln. Es hat nie lange gedauert, bis Hacker sich durch ein schwaches Passwort in eine Website gewaltsam eindrangen. Jetzt, da Hacker Computergrafikkarten für ihre Angriffe nutzen, war die Zeit, die zum Knacken eines Passworts benötigt wird, noch nie so kurz.

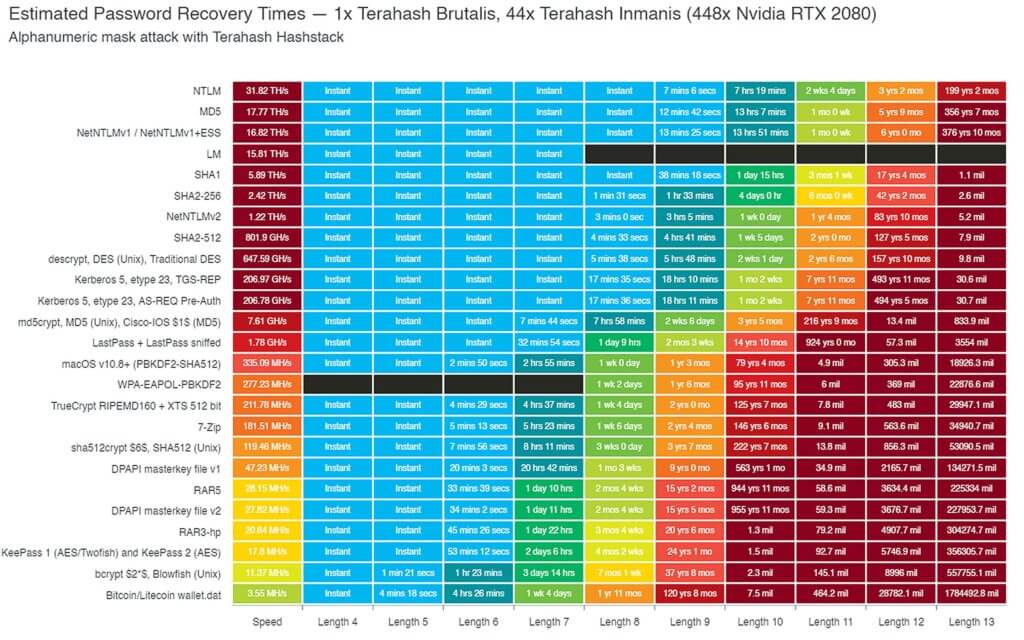

Schauen wir uns zum Beispiel ein Diagramm an, das von Terahash, einem leistungsstarken Unternehmen zum Knacken von Passwörtern, erstellt wurde. Ihr Diagramm zeigt die Zeit, die benötigt wird, um ein Passwort mit einem Hashstack-Cluster von 448x RTX 2080s zu knacken.

Standardmäßig verwendet WordPress MD5, um in der WP-Datenbank gespeicherte Benutzerpasswörter zu hashen. Laut dieser Tabelle könnte Terahash also ein 8-stelliges Passwort knacken … fast sofort. Das ist nicht nur super beeindruckend, sondern auch wirklich gruselig. Die gute Nachricht ist, dass wir unser WordPress-Login sichern können, indem wir verlangen, dass unsere High-Level-Benutzer starke Passwörter verwenden.

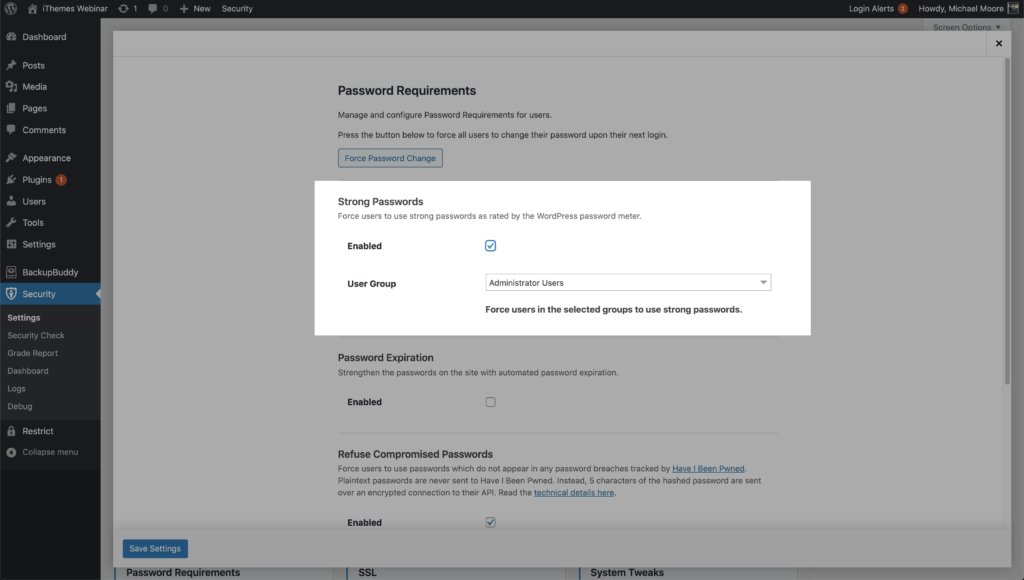

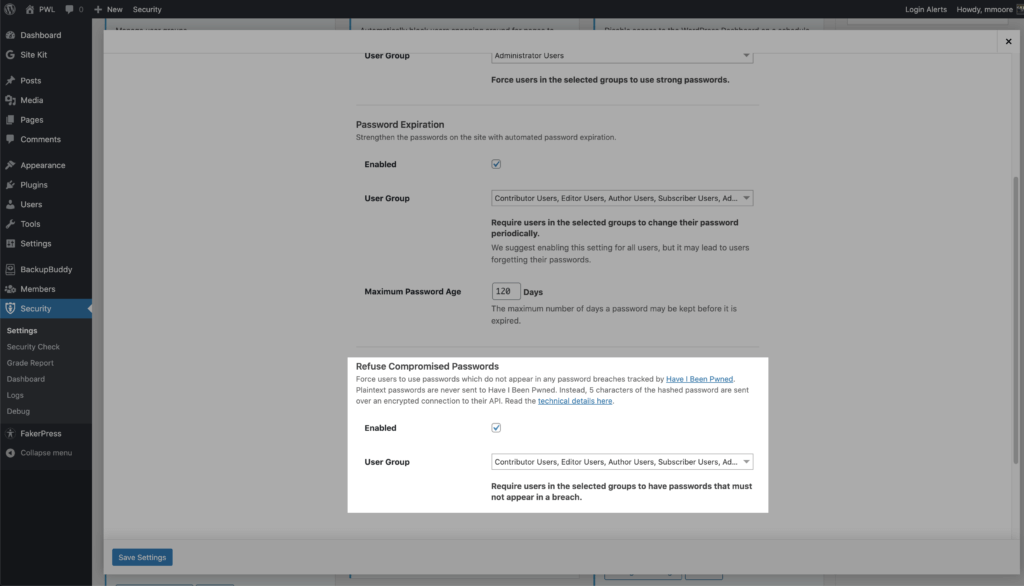

Mit der Kennwortanforderungsfunktion von iThemes Security Pro können Sie bestimmte Benutzer zwingen, ein sicheres Kennwort zu verwenden. Aktivieren Sie die Funktion Kennwortanforderungen auf der Hauptseite der Sicherheitseinstellungen und wählen Sie dann die Benutzer aus, für die Sie ein sicheres Kennwort benötigen.

5. Abgelehnte kompromittierte Passwörter

Laut dem Verizon Data Breach Investigations Report verwenden über 70 % der Mitarbeiter Passwörter am Arbeitsplatz wieder. Aber die wichtigste Statistik aus dem Bericht ist, dass 81 % der Hacking-bezogenen Sicherheitsverletzungen entweder gestohlene oder schwache Passwörter nutzten.

Hacker verwenden eine Form von Brute-Force-Angriffen, die als Wörterbuchangriff bezeichnet wird. Ein Wörterbuchangriff ist eine Methode zum Einbruch in eine WordPress-Website mit häufig verwendeten Passwörtern, die in Datenbank-Dumps aufgetaucht sind. Die „Kollektion #1? Data Breach, die auf MEGA gehostet wurde, umfasste 1.160.253.228 eindeutige Kombinationen von E-Mail-Adressen und Passwörtern. Das ist eine Milliarde mit einem b. Diese Art von Punktzahl wird einem Wörterbuchangriff wirklich helfen, die am häufigsten verwendeten WordPress-Passwörter einzugrenzen.

Es ist ein Muss zu verhindern, dass Benutzer mit Fähigkeiten auf Autorenebene und höher kompromittierte Passwörter verwenden, um Ihr WordPress-Login zu sichern. Sie können auch darüber nachdenken, dass Ihre untergeordneten Benutzer keine kompromittierten Passwörter verwenden.

Es ist völlig verständlich und ermutigt, das Anlegen eines neuen Kundenkontos so einfach wie möglich zu gestalten. Ihr Kunde weiß jedoch möglicherweise nicht, dass das von ihm verwendete Passwort in einem Datendump gefunden wurde. Sie würden Ihrem Kunden einen großen Dienst erweisen, indem Sie ihn darauf aufmerksam machen, dass das von ihm verwendete Passwort kompromittiert wurde. Wenn sie dieses Passwort überall verwenden, könnten Sie ihnen später einige große Kopfschmerzen ersparen.

Die iThemes Security Pro-Funktion kompromittierte Passwörter ablehnen zwingt Benutzer dazu, Passwörter zu verwenden, die in keinem von Have I Been Pwned verfolgten Passwortverstößen aufgetreten sind. Aktivieren Sie die Funktion Kennwortanforderungen auf der Hauptseite der Sicherheitseinstellungen und wählen Sie dann die Benutzer aus, die Sie verhindern möchten, dass ein kompromittiertes Kennwort verwendet wird.

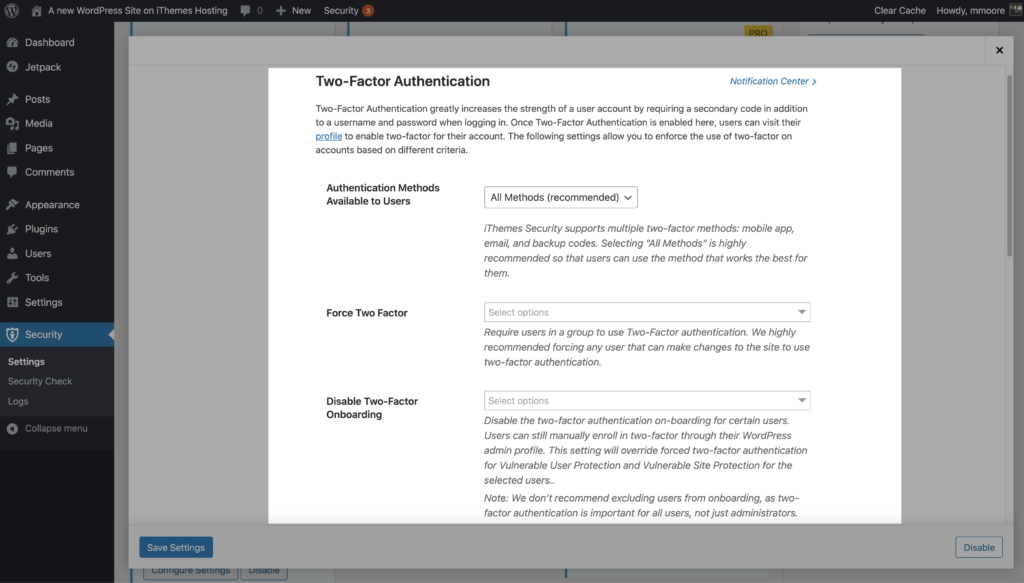

6. Verwenden Sie die Zwei-Faktor-Authentifizierung

Die Verwendung von Zwei-Faktor-Authentifizierungen ist das Beste, was Sie tun können, um Ihr WordPress-Login zu sichern. Die Zwei-Faktor-Authentifizierung ist ein Prozess zur Überprüfung der Identität einer Person, indem zwei separate Überprüfungsmethoden erforderlich sind. Google teilte in seinem Blog mit, dass die Verwendung der Zwei-Faktor-Authentifizierung 100% der automatisierten Bot-Angriffe stoppen kann. Ich mag diese Chancen sehr.

Die Verwendung der Zwei-Faktor-Authentifizierung kann 100 % der automatisierten Bot-Angriffe stoppen.

Die Zwei-Faktor-Authentifizierungsfunktion von iThemes Security Pro bietet eine Menge Flexibilität bei der Implementierung von 2fa auf Ihrer Website. Sie können die Zwei-Faktor-Funktion für alle oder einige Ihrer Benutzer aktivieren, und Sie können Ihre Benutzer auf hoher Ebene zwingen, bei jeder Anmeldung 2fa zu verwenden.

Für Ihre Bequemlichkeit bietet iThemes Security Pro 2 verschiedene Methoden der Zwei-Faktor-Authentifizierung.

- Mobile App – Die mobile App-Methode ist die sicherste Methode der Zwei-Faktor-Authentifizierung von iThemes Security Pro. Diese Methode erfordert, dass Sie eine kostenlose mobile Zwei-Faktor-App wie Authy verwenden.

- E-Mail – Die Zwei-Faktor- E- Mail-Methode sendet zeitkritische Codes an die E-Mail-Adresse Ihres Benutzers.

- Backup-Codes – Eine Reihe von Einmalcodes, die für die Anmeldung verwendet werden können, falls die primäre Zwei-Faktor-Methode verloren geht.

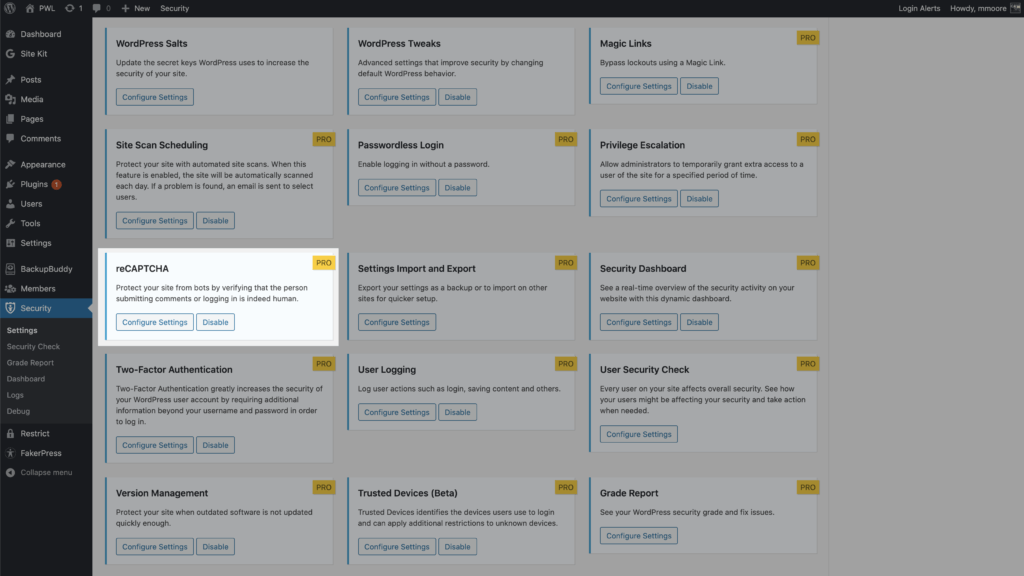

7. Blockieren Sie schlechte Bots mit Google reCAPTCHA v3

Die iThemes Security Pro Google reCAPTCHA- Funktion in iThemes Security Pro schützt Ihre Website vor schlechten Bots. Diese Bots versuchen, mit kompromittierten Passwörtern in Ihre Website einzudringen, Spam zu posten oder sogar Ihre Inhalte abzukratzen. reCAPTCHA verwendet fortschrittliche Risikoanalysetechniken, um Menschen und Bots zu unterscheiden.

Das Tolle an reCAPTCHA Version 3 ist, dass Sie missbräuchlichen Bot-Traffic auf Ihrer Website ohne Benutzerinteraktion erkennen können. Anstatt eine CAPTCHA-Herausforderung anzuzeigen, überwacht reCAPTCHA v3 die verschiedenen Anfragen auf Ihrer Website und gibt für jede Anfrage eine Punktzahl zurück. Die Punktzahl reicht von 0,0 bis 1. Je höher die von reCAPTCHA zurückgegebene Punktzahl ist, desto sicherer ist es, dass ein Mensch die Anfrage gestellt hat. Je niedriger dieser von reCAPTCHA zurückgegebene Wert ist, desto sicherer ist es, dass ein Bot die Anfrage gestellt hat.

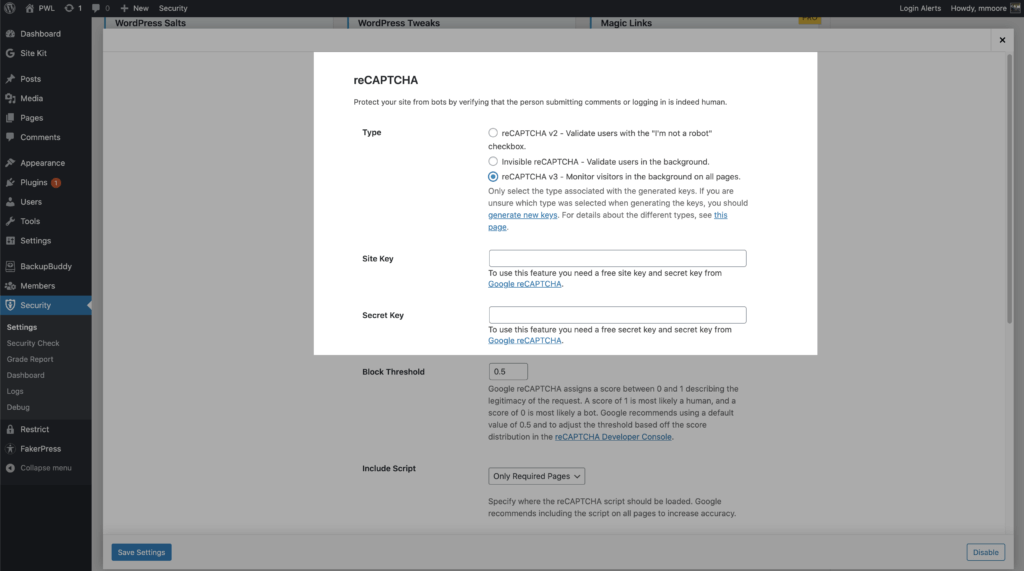

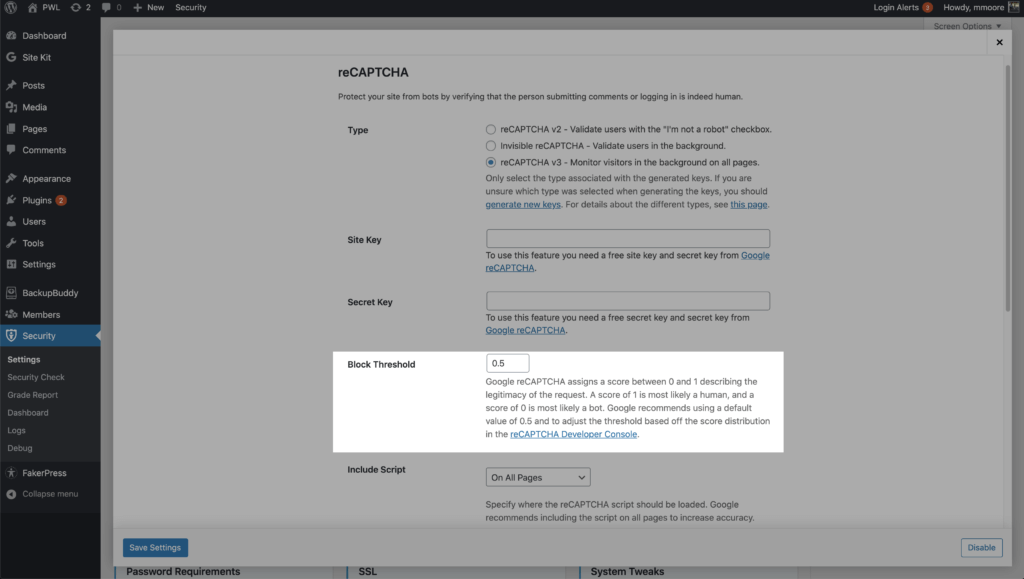

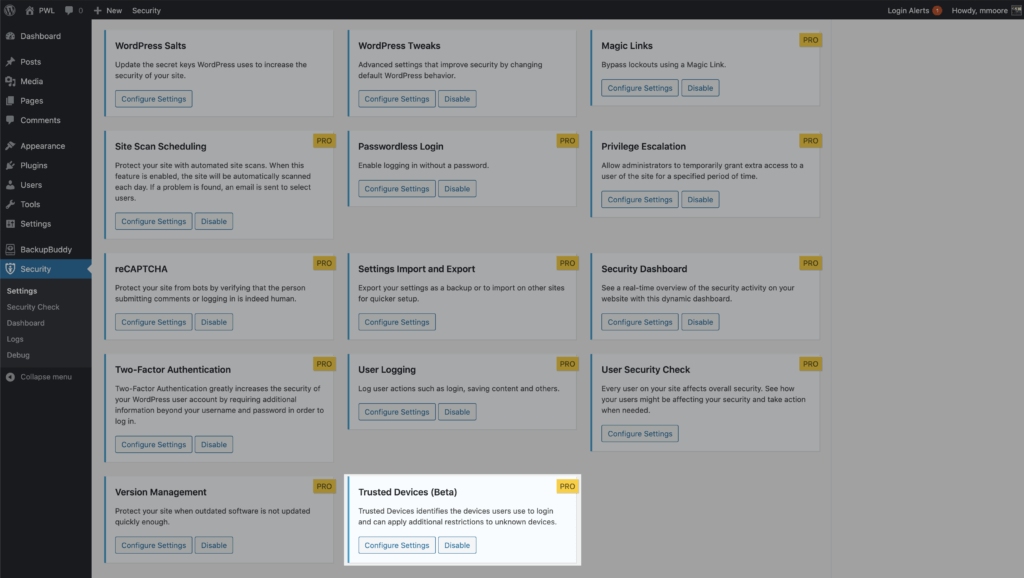

Um mit der Verwendung von Google reCAPTCHA v3 zu beginnen , aktivieren Sie die Option auf der Hauptseite der Sicherheitseinstellungen.

Als nächstes müssen Sie reCAPTCHA v3 auswählen, während Sie reCAPTCHA eingeben und Ihre Schlüssel von Ihrem Google-Administrator generieren

Mit iThemes Security Pro können Sie mithilfe des reCAPTCHA-Scores einen Blockierungsschwellenwert festlegen. Google empfiehlt die Verwendung von 0,5 als Standard. Denken Sie daran, dass Sie legitime Benutzer versehentlich aussperren könnten, wenn Sie den Schwellenwert zu hoch festlegen.

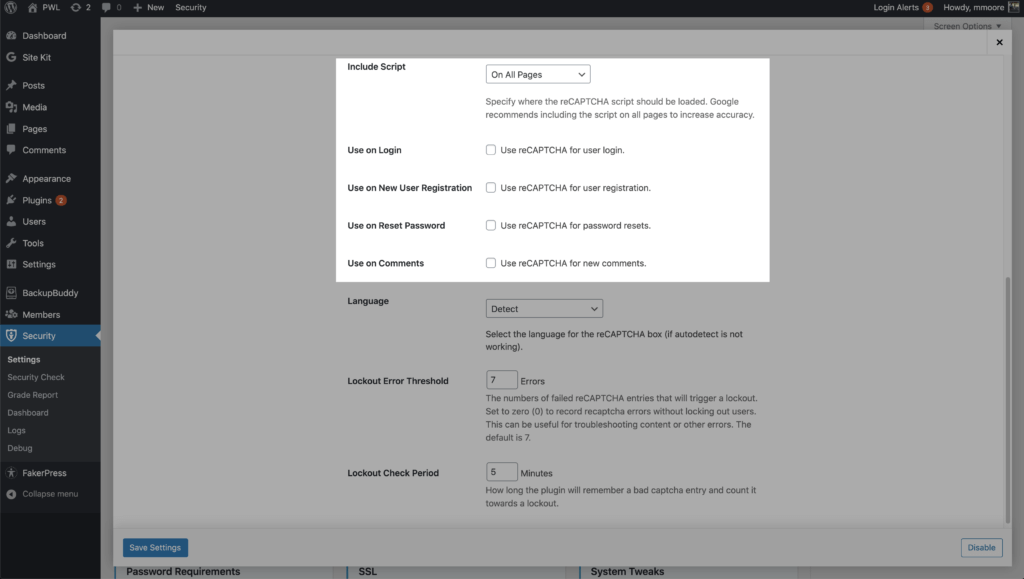

Sie können reCAPTCHA für Ihre WordPress-Benutzerregistrierung aktivieren, Ihr Passwort, Ihr Login und Ihre Kommentare zurücksetzen. Mit iThemes Security Pro können Sie das Google reCAPTCHA-Skript auf allen Seiten ausführen, um die Genauigkeit der Bot- und Human-Scores zu erhöhen. Die Aktivierung von reCAPTCHA v3 ist eine großartige Möglichkeit, Ihr WordPress-Login zu sichern.

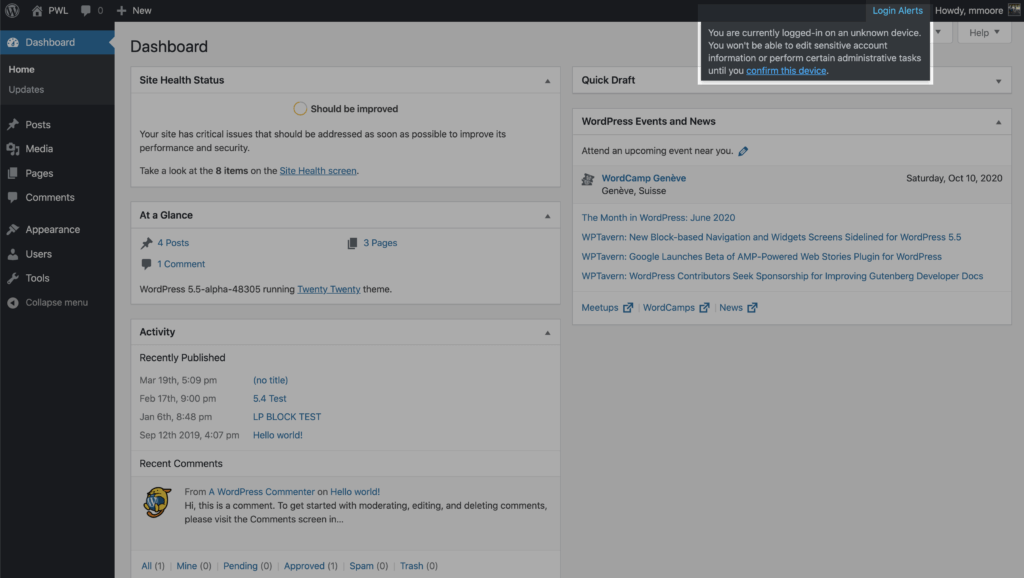

8. Beschränken Sie den Gerätezugriff auf das WP-Dashboard

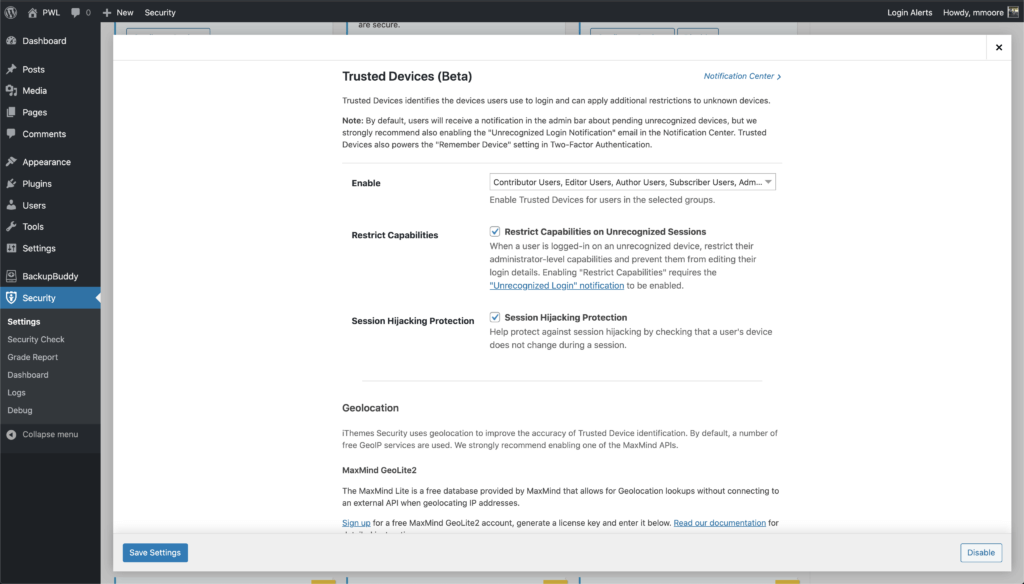

Der letzte Schritt zur Sicherung Ihres WordPress-Logins besteht darin, den Zugriff auf Ihr WordPress-Dashboard auf eine Reihe von Geräten zu beschränken. Die vertrauenswürdige Gerätefunktion von iThemes Security Pro identifiziert die Geräte, die Sie und andere Benutzer verwenden, um sich bei Ihrer WordPress-Site anzumelden . Wenn sich ein Benutzer auf einem unbekannten Gerät angemeldet hat, können Vertrauenswürdige Geräte seine Administratorrechte einschränken. Dies bedeutet, dass ein Hacker in der Lage war, Ihre anderen Anmeldesicherheitsmethoden zu umgehen – nicht sehr wahrscheinlich –, er hätte keine Möglichkeit, böswillige Änderungen an Ihrer Website vorzunehmen.

Um vertrauenswürdige Geräte zu verwenden , aktivieren Sie sie auf der Hauptseite der Sicherheitseinstellungen und klicken Sie dann auf die Schaltfläche Einstellungen konfigurieren .

Entscheiden Sie in den Einstellungen für vertrauenswürdige Geräte, welche Benutzer Sie die Funktion verwenden möchten, und aktivieren Sie dann die Funktionen Funktionen einschränken und Session-Hijacking-Schutz .

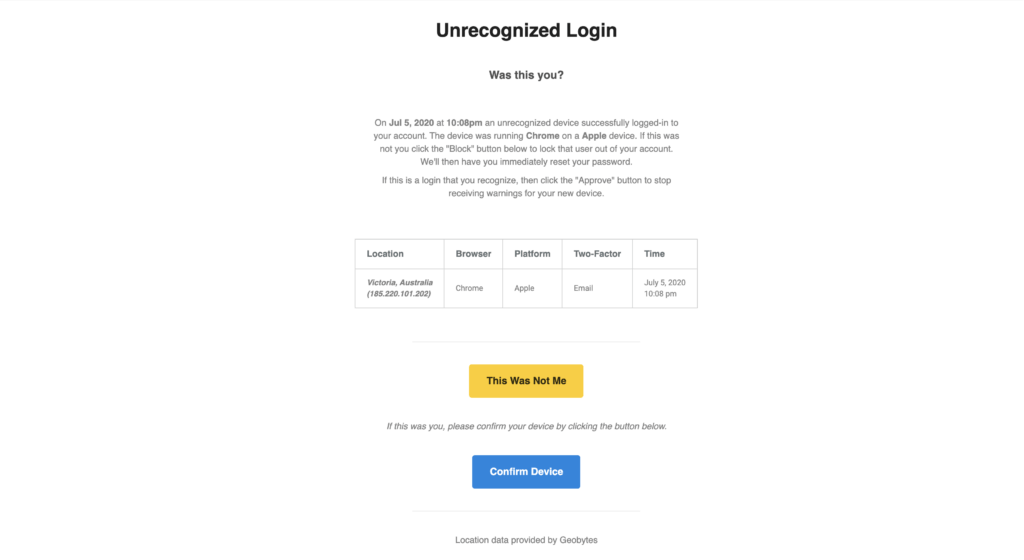

Nach dem Aktivieren der neuen Einstellung Vertrauenswürdige Geräte erhalten Benutzer eine Benachrichtigung in der WordPress-Administrationsleiste über ausstehende nicht erkannte Geräte. Wenn Ihr aktuelles Gerät nicht zur Liste der vertrauenswürdigen Geräte hinzugefügt wurde, klicken Sie auf den Link Dieses Gerät bestätigen , um die Autorisierungs-E-Mail zu senden .

Klicken Sie in der E-Mail für die nicht erkannte Anmeldung auf die Schaltfläche Gerät bestätigen , um Ihre aktuellen Geräte zur Liste der vertrauenswürdigen Geräte hinzuzufügen.

Einpacken

Die Zugänglichkeit der WordPress-Anmeldeseite macht sie zum am stärksten angegriffenen – und potenziell anfälligsten – Teil jeder WordPress-Site. Wenn Sie jedoch iThemes Security Pro verwenden, können Sie beruhigt sein.

Stellen Sie sicher, dass Sie die 8 iThemes Security Pro-Tools verwenden, um Ihr WordPress-Login zu sichern, die in diesem Beitrag geteilt wurden.

- 1. Anmeldeversuche begrenzen

- 2. Begrenzen Sie externe Authentifizierungsversuche pro Anfrage

- 3. Netzwerk-Brute-Force-Schutz

- 4. Starke Passwörter erzwingen

- 5. Abgelehnte kompromittierte Passwörter

- 6. Verwenden Sie die Zwei-Faktor-Authentifizierung

- 7. Blockieren Sie schlechte Bots mit Google reCAPTCHA v3

- 8. Beschränken Sie den Gerätezugriff auf das WP-Dashboard

Jede Woche erstellt Michael den WordPress-Schwachstellenbericht, um die Sicherheit Ihrer Websites zu gewährleisten. Als Produktmanager bei iThemes hilft er uns, die Produktpalette von iThemes weiter zu verbessern. Er ist ein riesiger Nerd und liebt es, alles über Technik zu lernen, alt und neu. Sie können Michael mit seiner Frau und seiner Tochter treffen, lesen oder Musik hören, wenn er nicht arbeitet.