Características destacadas de iThemes Security Pro: detección de cambios de archivos

Publicado: 2021-09-29En las publicaciones de Feature Spotlight, destacaremos una función en el complemento iThemes Security Pro y compartiremos un poco sobre por qué desarrollamos la función, para quién es la función y cómo usarla.

Hoy vamos a cubrir la Detección de cambios de archivos, una excelente manera de realizar un seguimiento de los cambios realizados en su sitio web de WordPress.

3 razones por las que necesita la detección de cambios de archivo para su sitio de WordPress

Incluso si sigue las mejores prácticas de seguridad de WordPress, todavía existe la posibilidad de que su sitio se vea comprometido. Un compromiso significa que un pirata informático violó su sitio web y lo infectó con malware.

1. Una brecha de seguridad puede ocurrirle incluso a los propietarios de sitios más atentos.

Una brecha de seguridad es cuando un ciberdelincuente puede obtener acceso no autorizado a su sitio web o servidor. Las brechas de seguridad pueden ocurrir de muchas maneras diferentes, ya que los piratas informáticos aprovechan algunos de los problemas de seguridad más comunes de WordPress. Desde la ejecución de versiones obsoletas de complementos y temas hasta inyecciones de SQL más complicadas, incluso los propietarios de sitios más atentos pueden sufrir una infracción de seguridad.

2. El tiempo que se tarda en detectar una infracción de seguridad es un factor clave para limpiar un sitio web infectado.

¿Sabía que el tiempo medio que se tarda en descubrir una infracción de un sitio web es de 200 días? Desafortunadamente, cuanto más tiempo tardes en notar una infracción, más daño puede causar un pirata informático a tu sitio web, a tus clientes y a ti. Una pieza de malware puede causar una cantidad asombrosa de daño en 200 días. Por eso es tan importante reducir el tiempo que lleva detectar una brecha de seguridad.

¡El tiempo medio que se tarda en descubrir una infracción es de 200 días! Cuanto más tiempo tardes en notar una infracción, más daño puede causar un pirata informático a tu sitio web. Y una pieza de malware puede causar una asombrosa cantidad de daño en 200 días.

¿Por qué? La limpieza y el tiempo de inactividad que necesitará para limpiar su sitio web después de 200 días de daños también son asombrosos. El tiempo para investigar todo lo que tocó el malware y qué datos del cliente fueron robados solo aumenta mientras la violación permanece sin ser detectada. Sin mencionar el tiempo que tendrá que dedicar a informar a los clientes que necesitan cancelar sus tarjetas de crédito porque un pirata informático registró todas las pulsaciones de teclas mientras visitaban su sitio web.

El costo de ser pirateado es grande. Tienes que pagarle a alguien para que investigue la infracción y limpie tu sitio web. El especialista en reparación de piratas informáticos tendrá que retirar su sitio web mientras funcionan, y las personas no podrán realizar nuevas compras mientras su sitio web esté inactivo. Después de perder la confianza de su cliente, es probable que pierda las compras futuras que le hubieran dado.

El costo de un pirateo es la razón por la que es crucial notar una infracción lo antes posible. Cuanto más rápido descubra la infracción, más rápido podrá evitar que se produzcan más daños y más rápido podrá volver a poner su sitio web y su negocio en línea.

3. Los escáneres de malware simplemente no son suficientes.

Los escáneres de malware proporcionan una forma de escanear su sitio en busca de archivos y scripts maliciosos conocidos. Pero, ¿son suficientes los escáneres de malware para detectar una brecha de seguridad?

En una palabra, no. No crea que puede confiar únicamente en un escáner de malware para comprobar si su sitio web está infectado. Ningún escáner de malware puede identificar cada pieza de malware que existe. Si te encuentras con un escáner de malware que afirma que es 100% preciso, debes ejecutarlo porque los escaneos que hacen afirmaciones como esta suelen ser los menos precisos que existen.

Firmas de malware

La mayoría de los análisis de malware y el software antivirus utilizan firmas de malware para detectar malware. Los análisis de malware más avanzados utilizarán una combinación de detección de firmas y análisis de comportamiento.

Una firma de malware es una serie de bytes que se utilizan para identificar piezas conocidas de malware. Algunos escáneres de malware funcionan con una base de datos llena de firmas de malware de millones de virus conocidos.

El escaneo de malware basado en firmas es rápido, simple y detectará el 100% de las piezas de malware conocidas y bien entendidas. Todo eso es genial y detectará el malware agregado por piratas informáticos de bajo nivel.

Sin embargo, los piratas informáticos expertos saben que los escáneres de malware buscan firmas de malware conocido. Estos piratas informáticos tienen la capacidad de ocultar las firmas de malware para que su escáner promedio no los detecte.

El nuevo malware se lanza a un ritmo que los escáneres de malware no pueden mantener su base de datos actualizada con las últimas firmas. Por lo tanto, un escáner basado en firmas no podrá diferenciar entre un nuevo malware y el archivo readme.txt de un complemento.

Análisis de comportamiento

El análisis de comportamiento verifica las acciones de un software para determinar si es malicioso. Hay una gran cantidad de comportamientos diferentes que pueden considerarse sospechosos o maliciosos. Por ejemplo, iThemes Security Pro Site Scan aprovecha la API de navegación segura de Google para ayudar a mantener los sitios web seguros. Google Safe Browsing verificará si una pieza de software redirige el tráfico a un sitio malicioso conocido.

Una vez más, no existe un método infalible de detección de malware. Pero una combinación de comprobaciones de comportamiento y de firmas aumentará significativamente sus posibilidades de recibir una alerta sobre la evidencia de una violación de seguridad.

3 tipos de comportamiento común Todos los programas maliciosos compartidos

Sabemos lo crucial que es detectar una brecha de seguridad lo antes posible y que depender únicamente de la detección de malware no es suficiente. Entonces, nos preguntamos cómo iThemes Security Pro podría reducir el tiempo que tardan las personas en detectar brechas de seguridad en sus sitios web.

Si bien el tipo de daño que causa el malware en su sitio web varía mucho, lo que hace se puede reducir a una o una combinación de las siguientes tres cosas.

- Agrega archivos : el software malicioso en forma de software espía podría agregar un archivo malicioso que registrará las pulsaciones de teclas de sus clientes a medida que ingresan la información de su tarjeta de crédito.

- Elimina archivos : algunos programas maliciosos eliminarán un archivo legítimo y lo reemplazarán con un archivo malicioso del mismo nombre.

- Modifica archivos : el malware intentará ocultar su código malicioso ocultándolo en un archivo existente que modifica.

¿No sería bueno recibir una alerta sobre cambios inesperados en su sitio web para que pueda inspeccionarlos en busca de signos de una violación de seguridad?

Cómo la detección de cambios de archivos le ayuda a reducir el tiempo que lleva detectar una infracción de seguridad

La clave para detectar rápidamente una brecha de seguridad es monitorear los cambios de archivos en su sitio web.

La función de detección de cambios de archivos en iThemes Security Pro escaneará los archivos de su sitio web y le avisará cuando se produzcan cambios en su sitio web.

Hay varias razones legítimas por las que vería actividad de cambio de archivos nuevos en sus registros, pero si los cambios realizados fueron inesperados, debe tomarse el tiempo para asegurarse de que los cambios no sean maliciosos. Por ejemplo, si ve un cambio realizado en un complemento en la misma fecha y hora en que actualizó el complemento, no habría razón para investigar.

Cómo habilitar la detección de cambios de archivos en iThemes Security Pro

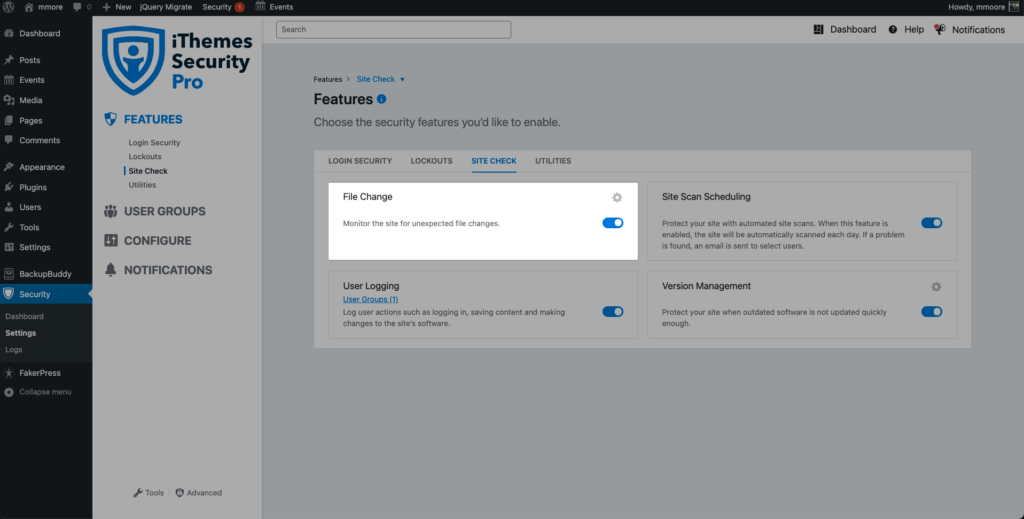

Para comenzar a monitorear los cambios de archivos, navegue hasta el menú Funciones de la configuración de seguridad y habilite la Detección de cambios de archivos .

Una vez que la Detección de cambios de archivos esté habilitada, iThemes Security Pro comenzará a escanear todos los archivos de su sitio web en trozos . Escanear sus archivos en trozos ayudará a reducir los recursos necesarios para monitorear los cambios en los archivos.

El escaneo de cambio de archivo inicial creará un índice de los archivos de su sitio web y sus hashes de archivo. Un hash de archivo es una versión abreviada y no legible por humanos del contenido del archivo.

Una vez que se completa el escaneo inicial, iThemes Security Pro continuará escaneando su archivo en trozos. Si el hash de un archivo cambia en uno de los análisis posteriores, eso significa que el contenido del archivo ha cambiado.

Activación de correos electrónicos de notificación de cambio de archivo

Los cambios de archivo ocurren todo el tiempo, y recibir una alerta por correo electrónico por cada cambio rápidamente se volvería abrumador. Y antes de que te des cuenta, se convierte en un niño que llora la situación de lobo, y comienzas a ignorar las alertas de cambio de archivo por completo.

Echemos un vistazo a cómo iThemes Security Pro identifica de manera inteligente los cambios legítimos para reducir las notificaciones y cómo puede silenciar las notificaciones de los archivos que se espera que se actualicen con frecuencia.

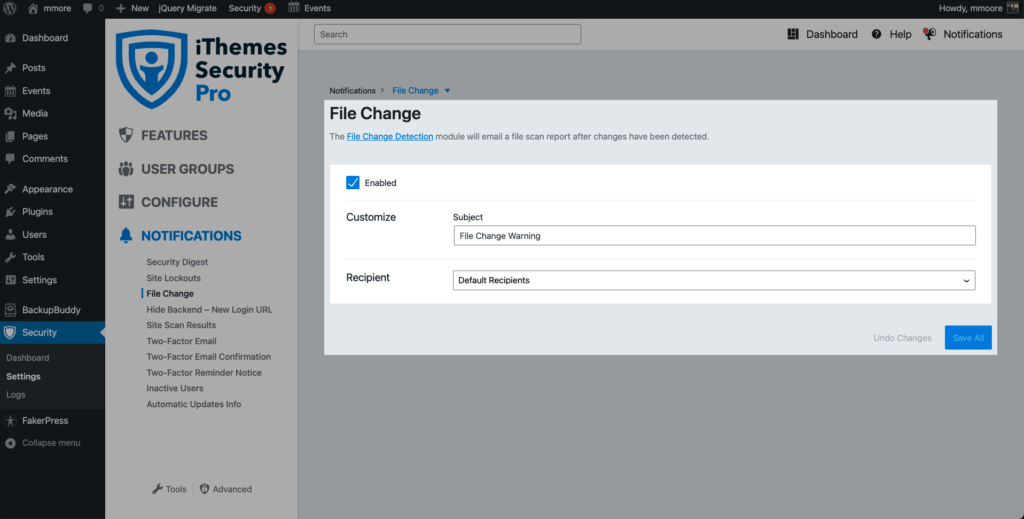

Para administrar las notificaciones de cambio de archivo, navegue hasta el menú de anulación de la configuración de seguridad y seleccione Cambio de archivo.

Cómo iThemes Security Pro identifica cambios legítimos en archivos

Hay un par de formas en las que iThemes Security Pro puede detectar si un cambio realizado en un archivo era legítimo y no era motivo de preocupación. iThemes Security Pro no creará una notificación de cambio de archivo para los cambios que pueda verificar.

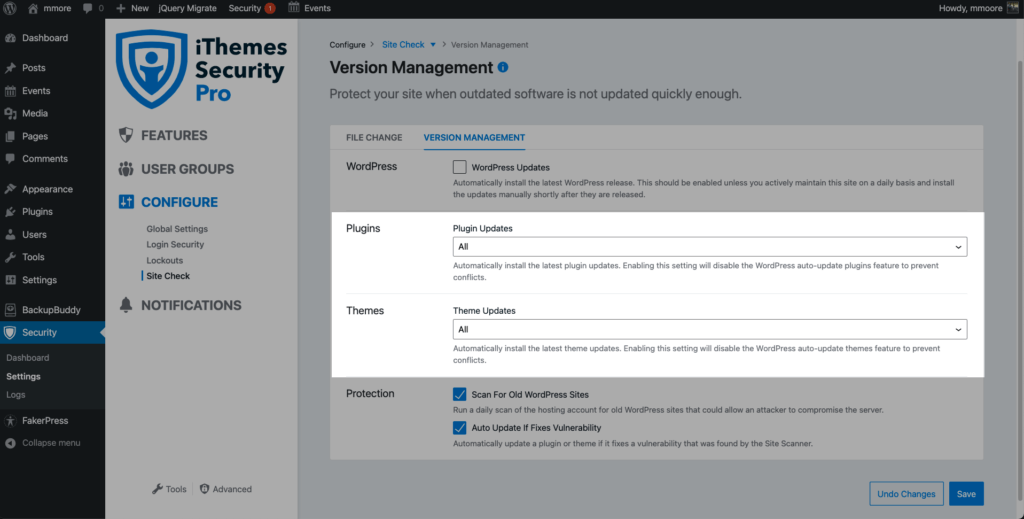

1. Actualizaciones de complementos / temas completadas por la administración de versiones

La función de administración de versiones en iThemes Security Pro le permite actualizar automáticamente WordPress, complementos y temas.

Si la administración de versiones completa una actualización, iThemes Security Pro sabrá la fuente de la actualización y no activará una alerta.

2. Comparación de archivos para complementos y temas de iThemes

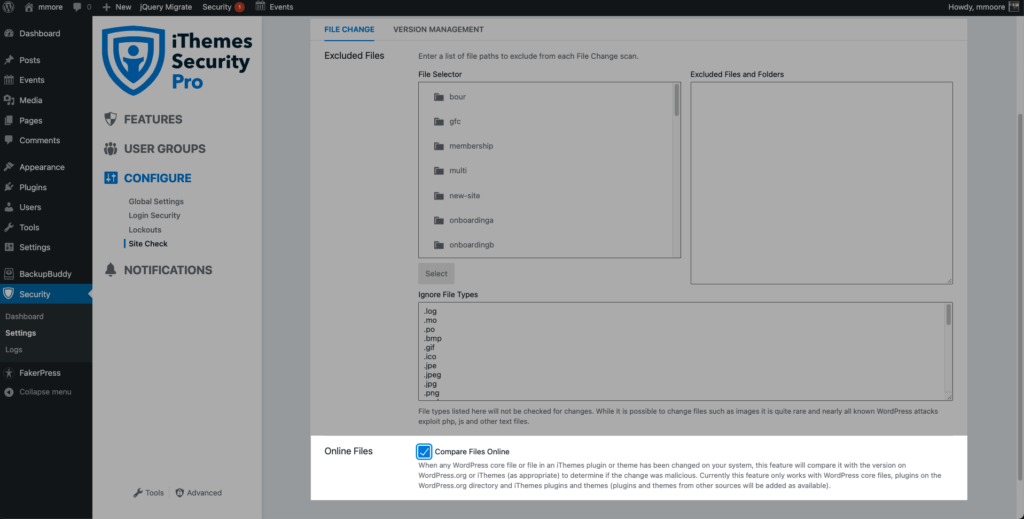

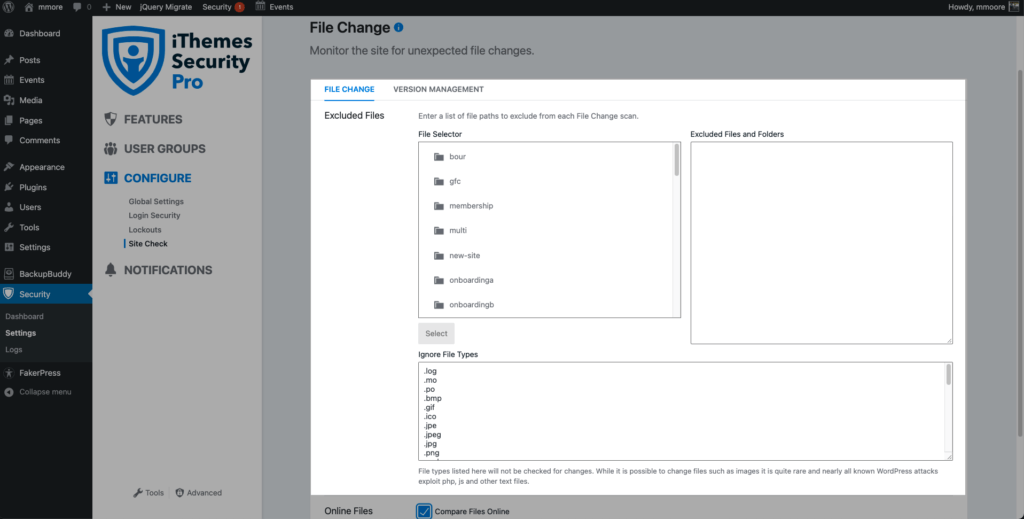

Marque la casilla Comparar archivos en línea en la configuración de Detección de cambio de archivo para habilitar la comparación de archivos en línea.

Cada vez que se cambia un archivo en su sitio web que pertenece a un complemento o tema de iThemes, se comparará con un archivo en el servidor de iThemes. Si el hash de la versión del archivo en su sitio web coincide con el hash de la versión en el servidor de iThemes, será un cambio legítimo y no recibirá una alerta.

3. Comparación de archivos en línea de WordPress.org

Si se cambia un archivo principal de WordPress o un complemento instalado desde el repositorio de WordPress.org, el archivo se comparará con la versión de WordPress.org. Si los hash coinciden, los cambios no son maliciosos y no recibirá una alerta.

4. Exclusiones manuales

Puede excluir archivos, directorios y tipos de archivos de la Detección de cambios de archivos en la configuración de Detección de cambios de archivos.

La regla general es que está bien excluir archivos que sabe que se actualizarán con regularidad. Los archivos de respaldo y caché son un ejemplo perfecto de esto. La exclusión de este tipo de archivos calmará gran parte del ruido adicional.

Qué hacer si detecta una infracción de seguridad o un pirateo

Si recibe una notificación de iThemes Security de que se ha producido un cambio de archivo sospechoso y sospecha que se ha producido una infracción, hay algunos pasos rápidos que puede seguir para mitigar el daño.

Restaurar a una copia de seguridad anterior / limpia de su sitio

La forma más segura de deshacer una brecha de seguridad es restaurar su sitio a una versión anterior, antes del ataque. Por eso es tan importante contar con una solución integral de copia de seguridad de WordPress. Recomendamos usar BackupBuddy para programar copias de seguridad para que se ejecuten automáticamente para que siempre tenga una copia de seguridad.

Solo tenga en cuenta que restaurar una copia de seguridad anterior aún puede dejar su sitio vulnerable a la misma violación, por lo que es importante seguir estos pasos.

Actualice todos los complementos y temas desactualizados de inmediato

Un plugin o tema vulnerable aún puede ser el culpable, por lo que es importante actualizar INMEDIATAMENTE todos los plugins o temas obsoletos. Incluso si restaura a una versión limpia anterior de su sitio web, las mismas vulnerabilidades seguirán existiendo y pueden ser pirateadas nuevamente.

También es posible que desee verificar que no esté ejecutando un complemento o tema vulnerable que aún no tenga un parche del desarrollador. Deberá eliminar este complemento de inmediato.

Habilitar la autenticación de dos factores

Si no está utilizando la autenticación de dos factores para proteger los inicios de sesión de administrador, actívela de inmediato. Esta capa adicional de seguridad ayudará a garantizar que los usuarios no autorizados no puedan piratear ninguna cuenta de administrador.

Busque ayuda para la eliminación de malware profesional

A menudo, las brechas de seguridad ocurren a nivel del servidor (más profundo que su instalación de WordPress), por lo que es posible que deba comunicarse con un servicio profesional de eliminación de malware. Recomendamos WeWatchYourWebsite para la eliminación de malware profesional.

Terminando

Es fundamental detectar una brecha de seguridad lo antes posible. Depender únicamente de los escáneres de malware para alertar sobre las violaciones de seguridad no es suficiente. También debe estar atento a comportamientos sospechosos como cambios de archivos maliciosos.

La detección de cambios de archivos puede ayudarlo a detectar brechas antes y reducir en gran medida el daño causado por un pirateo exitoso.

Un complemento de seguridad de WordPress puede ayudar a proteger su sitio web

iThemes Security Pro, nuestro complemento de seguridad de WordPress, ofrece más de 50 formas de asegurar y proteger su sitio web de las vulnerabilidades de seguridad comunes de WordPress. Con WordPress, autenticación de dos factores, protección de fuerza bruta, aplicación de contraseña sólida y más, puede agregar una capa adicional de seguridad a su sitio web.

Obtenga iThemes Security Pro ahora

Cada semana, Michael elabora el Informe de vulnerabilidad de WordPress para ayudar a mantener sus sitios seguros. Como Product Manager en iThemes, nos ayuda a seguir mejorando la línea de productos de iThemes. Es un nerd gigante y le encanta aprender sobre tecnología, tanto antigua como nueva. Puede encontrar a Michael pasando el rato con su esposa e hija, leyendo o escuchando música cuando no está trabajando.