8 modi per proteggere il tuo accesso a WordPress

Pubblicato: 2021-04-27L'URL di accesso di WordPress è lo stesso per ogni sito WordPress e non richiede autorizzazioni speciali per l'accesso. Chiunque abbia esperienza con WordPress sa che l'URL di accesso si trova nella pagina /wp-login.php .

L'accessibilità della pagina di accesso di WordPress la rende la parte più attaccata e potenzialmente la più vulnerabile di qualsiasi sito Web WordPress. Fortunatamente per noi, il plug-in iThemes Security Pro rende facile proteggere il tuo accesso a WordPress.

Diamo un'occhiata agli strumenti di iThemes Security Pro che puoi utilizzare per proteggere il tuo accesso a WordPress e renderlo quasi impenetrabile!

1. Limitare i tentativi di accesso

Il primo passo per proteggere il tuo accesso a WordPress è limitare i tentativi di accesso falliti. Per impostazione predefinita, non c'è nulla di integrato in WordPress per limitare il numero di tentativi di accesso falliti che qualcuno può fare. Senza un limite al numero di tentativi di accesso falliti che un utente malintenzionato può effettuare, può continuare a provare una combinazione di nomi utente e password diversi finché non ne trova uno che funzioni.

La funzione di protezione dalla forza bruta locale di iThemes Security Pro tiene traccia dei tentativi di accesso non validi effettuati da un host o da un indirizzo IP e da un nome utente. Una volta che un IP o un nome utente hanno effettuato troppi tentativi di accesso consecutivi non validi, verranno bloccati e non potranno più fare altri tentativi per un determinato periodo di tempo.

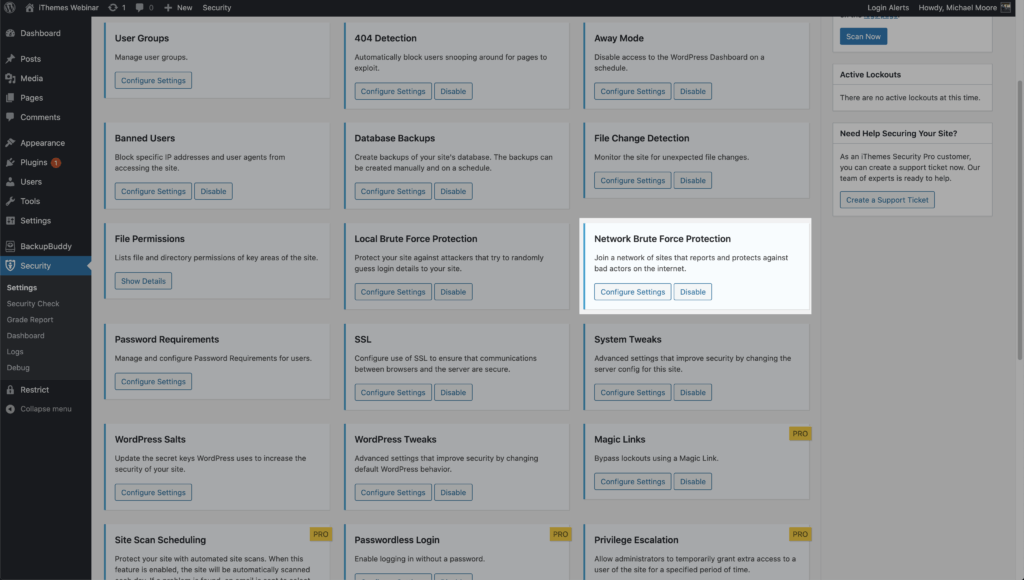

Per iniziare a utilizzare la funzione Local Brute Force Protection , abilitala nella pagina principale della pagina delle impostazioni di iThemes Security Pro.

Le impostazioni Local Brute Force Protection consentono di impostare le soglie per i blocchi.

- Numero massimo di tentativi di accesso per host : il numero di tentativi di accesso non validi consentiti a un IP prima che venga bloccato.

- Numero massimo di tentativi di accesso per utente : è il numero di tentativi di accesso non validi consentiti a un nome utente prima che venga bloccato.

- Minuti da ricordare per l'accesso errato : questo è il tempo per cui un tentativo di accesso non valido deve contare su un IP o un nome utente per un blocco.

- Esclusione automatica dell'utente "admin" – Se abilitato, chiunque utilizzi il nome utente Admin durante l'accesso riceve un blocco automatico.

Ci sono un paio di cose che devi tenere a mente quando configuri le impostazioni di blocco. Vuoi dare agli utenti tentativi di accesso non validi di spostamento rispetto a quelli che fornisci agli IP. Supponiamo che il tuo sito Web sia sottoposto a un attacco di forza bruta e che l'attaccante utilizzi il tuo nome utente. L'obiettivo è bloccare l'IP dell'attaccante e non il tuo nome utente, così sarai comunque in grado di accedere e portare a termine il lavoro, anche quando il tuo sito web è sotto attacco.

Inoltre, non vuoi rendere queste impostazioni troppo rigide impostando il numero di tentativi di accesso non validi troppo basso e il tempo per ricordare i tentativi non validi troppo a lungo. Se si riduce a 1 il numero di tentativi di accesso non validi per host/IP e si impostano i minuti per ricordare un tentativo di accesso non valido a un mese, si aumenta drasticamente la probabilità di bloccare inavvertitamente gli utenti legittimi.

2. Limitare i tentativi di autenticazione esterni per richiesta

Esistono altri modi per accedere a WordPress oltre a utilizzare un modulo di accesso. Utilizzando XML-RPC, un utente malintenzionato può eseguire centinaia di nomi utente e tentativi di password in una singola richiesta HTTP. Il metodo di amplificazione della forza bruta consente agli aggressori di effettuare migliaia di tentativi di nome utente e password utilizzando XML-RPC in poche richieste HTTP.

Utilizzando le impostazioni di WordPress Tweaks di iThemes Security Pro, puoi bloccare più tentativi di autenticazione per richiesta XML-RPC. Limitare il numero di tentativi di nome utente e password a uno per ogni richiesta farà molto per proteggere il tuo accesso a WordPress.

3. Protezione dalla forza bruta della rete

La limitazione dei tentativi di accesso riguarda la protezione dalla forza bruta locale. La protezione dalla forza bruta locale esamina solo i tentativi di accesso al tuo sito e vieta gli utenti in base alle regole di blocco specificate nelle impostazioni di sicurezza.

La protezione Network Brute Force fa un ulteriore passo avanti. La rete è la comunità di iThemes Security ed è forte di oltre un milione di siti web. Se viene identificato un IP che tenta di entrare in siti Web nella comunità di iThemes Security, l'IP verrà aggiunto all'elenco dei banditi di Network Brute Force.

Una volta che un IP è nell'elenco Network Brute Force vietato, l'IP viene bloccato su tutti i siti Web della rete. Quindi, se un IP attacca il mio sito Web e viene bannato, verrà segnalato a iThemes Security Brute Force Network. Il mio rapporto può aiutare a far bandire l'IP su tutta la rete. Mi piace poter aiutare a proteggere l'accesso a WordPress di altre persone semplicemente abilitando iThemes Security Network Protection.

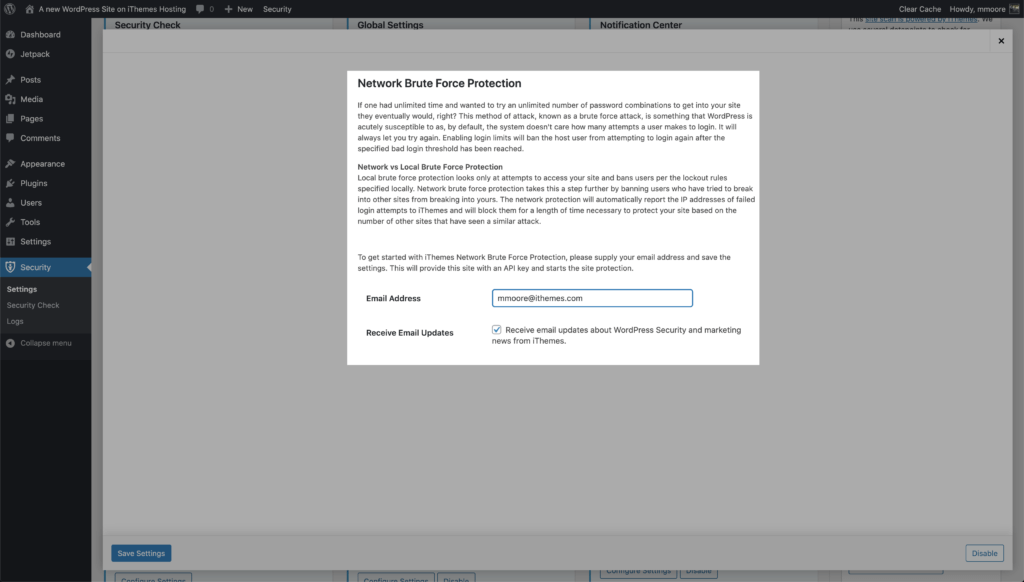

Per iniziare a utilizzare Network Force Protection , abilitalo nella pagina principale delle impostazioni di sicurezza.

Quindi inserisci il tuo indirizzo e-mail, scegli se desideri ricevere o meno gli aggiornamenti tramite e-mail e quindi fai clic sul pulsante Salva .

4. Forza password complesse

In un elenco compilato da Splash Data, la password più comune inclusa in tutti i dump di dati era 123456. Un dump di dati è un database violato pieno di password utente scaricate da qualche parte su Internet. Riesci a immaginare quante persone sul tuo sito Web utilizzano una password debole se 123456 è la password più comune nei dump di dati?

Usare una password debole è come cercare di chiudere la porta di casa con un pezzo di nastro adesivo. Non ci è mai voluto molto perché gli hacker riuscissero a penetrare con la forza bruta oltre una password debole in un sito web. Ora che gli hacker sfruttano le schede grafiche del computer nei loro attacchi, il tempo necessario per decifrare una password non è mai stato inferiore.

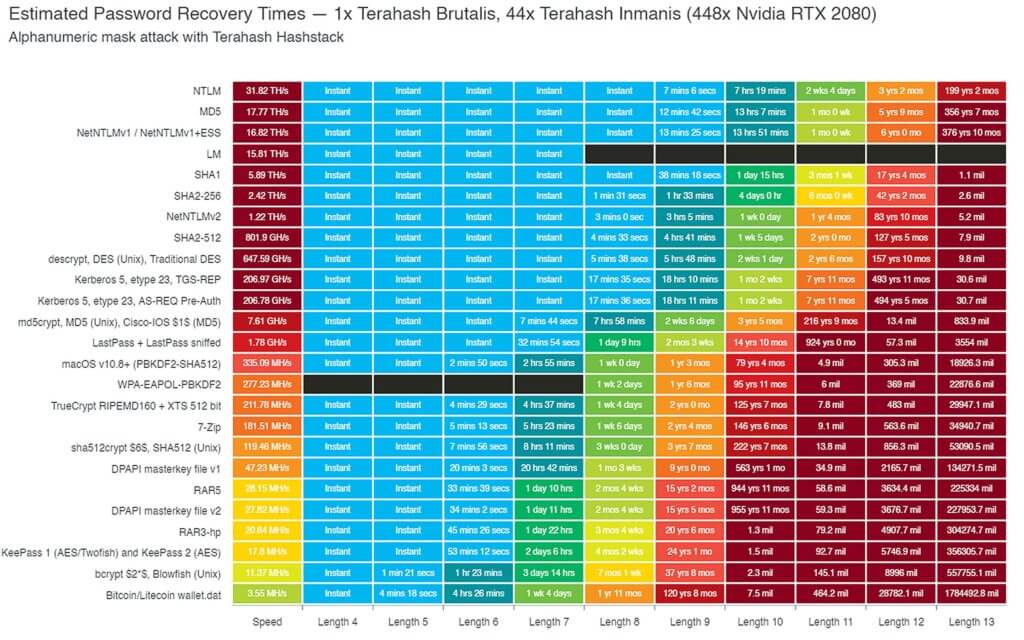

Ad esempio, diamo un'occhiata a un grafico creato da Terahash, una società di cracking di password ad alte prestazioni. Il loro grafico mostra il tempo necessario per decifrare una password utilizzando un cluster hashstack di 448x RTX 2080.

Per impostazione predefinita, WordPress utilizza MD5 per eseguire l'hashing delle password utente memorizzate nel database WP. Quindi, secondo questo grafico, Terahash potrebbe decifrare una password di 8 caratteri... quasi istantaneamente. Questo non è solo super impressionante, ma è anche davvero spaventoso. La buona notizia è che possiamo proteggere il nostro accesso a WordPress richiedendo che i nostri utenti di alto livello utilizzino password complesse.

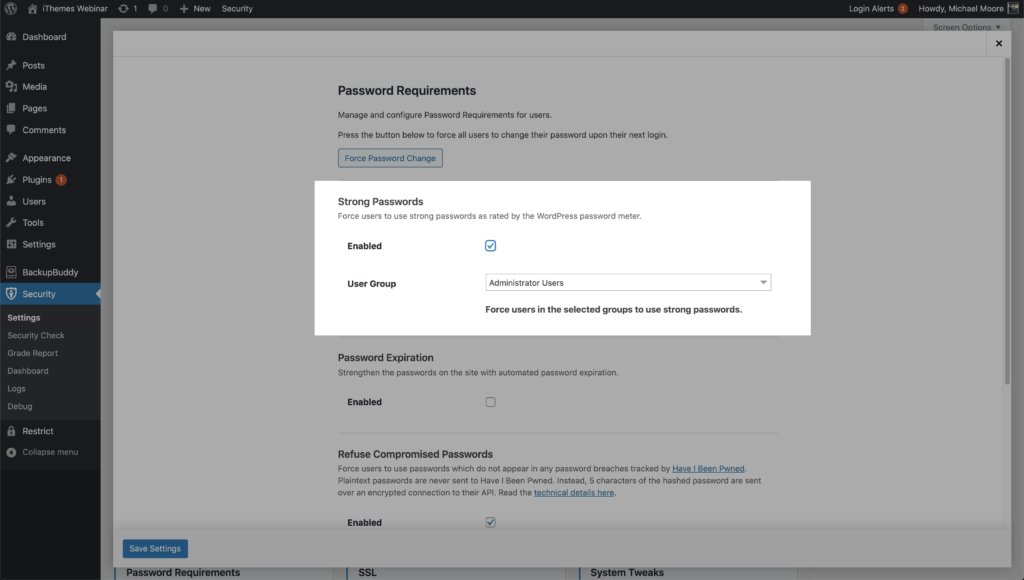

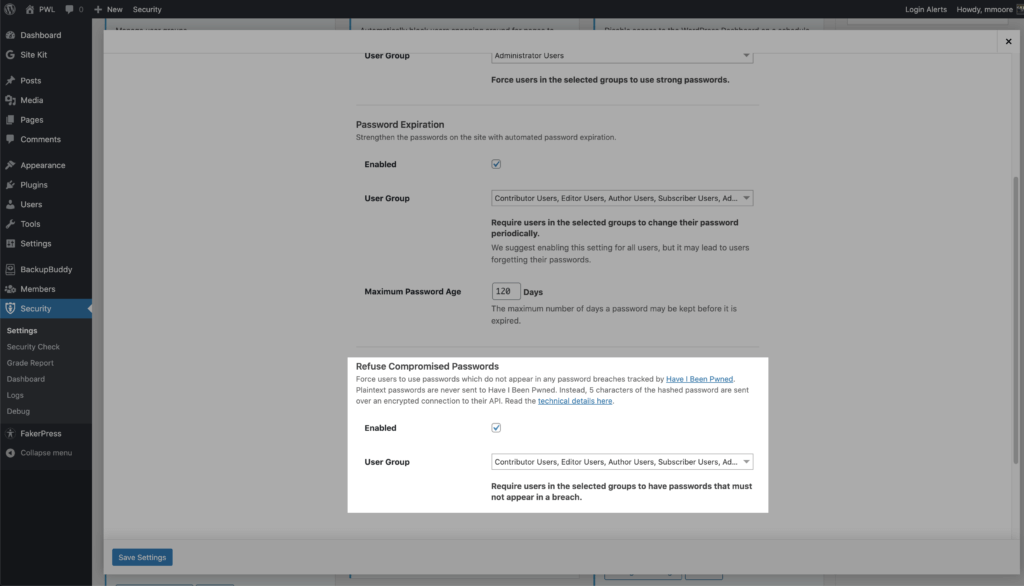

La funzione Requisito password di iThemes Security Pro ti consente di obbligare utenti specifici a utilizzare una password complessa. Abilita la funzione Requisiti password nella pagina principale delle impostazioni di sicurezza, quindi seleziona gli utenti a cui desideri richiedere l'utilizzo di una password complessa.

5. Password compromesse rifiutate

Secondo il Verizon Data Breach Investigations Report, oltre il 70% dei dipendenti riutilizza le password al lavoro. Ma la statistica più importante del rapporto è che l'81% delle violazioni legate all'hacking ha sfruttato password rubate o deboli.

Gli hacker usano una forma di attacco di forza bruta chiamata attacco del dizionario. Un attacco a dizionario è un metodo per violare un sito Web WordPress con password di uso comune che sono apparse nei dump del database. La “Collezione #1? La violazione dei dati ospitata su MEGA includeva 1.160.253.228 combinazioni univoche di indirizzi e-mail e password. Questo è un miliardo con la b. Questo tipo di punteggio aiuterà davvero un attacco al dizionario a restringere le password WordPress più comunemente usate.

È necessario impedire agli utenti con capacità a livello di autore e superiori di utilizzare password compromesse per proteggere il proprio accesso a WordPress. Potresti anche pensare di non consentire ai tuoi utenti di livello inferiore di utilizzare password compromesse.

È completamente comprensibile e incoraggiato a rendere la creazione di un nuovo account cliente il più semplice possibile. Tuttavia, il tuo cliente potrebbe non sapere che la password che sta utilizzando è stata trovata in un dump di dati. Faresti un ottimo servizio ai tuoi clienti avvisandoli del fatto che la password che stanno utilizzando è stata compromessa. Se stanno usando quella password ovunque, potresti salvarli da alcuni grossi grattacapi lungo la strada.

La funzione iThemes Security Pro Refuse Compromise Passwords costringe gli utenti a utilizzare password che non sono apparse in nessuna violazione della password tracciata da Have I Been Pwned. Abilita la funzione Requisiti password nella pagina principale delle impostazioni di sicurezza, quindi seleziona gli utenti a cui desideri impedire l'utilizzo di una password compromessa.

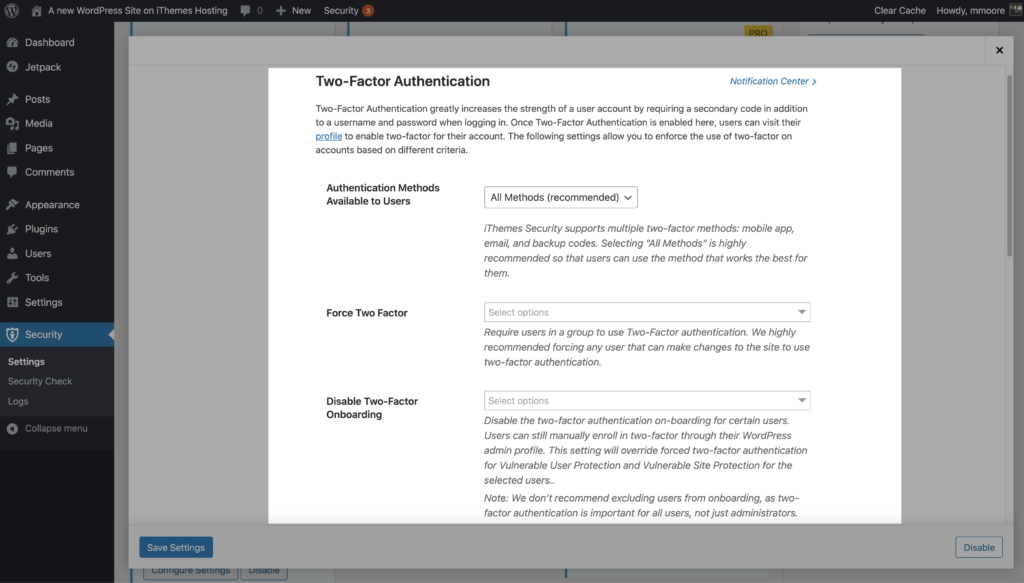

6. Usa l'autenticazione a due fattori

L'utilizzo delle autenticazioni a due fattori è la cosa migliore che puoi fare per proteggere il tuo accesso a WordPress. L'autenticazione a due fattori è un processo di verifica dell'identità di una persona che richiede due metodi di verifica separati. Google ha condiviso sul suo blog che l'utilizzo dell'autenticazione a due fattori può bloccare il 100% degli attacchi bot automatizzati. Mi piacciono molto quelle probabilità.

L'utilizzo dell'autenticazione a due fattori può bloccare il 100% degli attacchi bot automatizzati.

La funzione di autenticazione a due fattori di iThemes Security Pro offre una grande flessibilità durante l'implementazione di 2fa sul tuo sito web. Puoi abilitare due fattori per tutti o alcuni dei tuoi utenti e puoi forzare i tuoi utenti di alto livello a utilizzare 2fa ad ogni accesso.

Per tua comodità, iThemes Security Pro offre 2 diversi metodi di autenticazione a due fattori.

- App mobile: il metodo dell'app mobile è il metodo più sicuro di autenticazione a due fattori fornito da iThemes Security Pro. Questo metodo richiede l'utilizzo di un'app mobile gratuita a due fattori come Authy.

- E -mail: il metodo e-mail di due fattori invierà codici sensibili al tempo all'indirizzo e-mail dell'utente.

- Codici di backup : una serie di codici monouso che possono essere utilizzati per accedere in caso di perdita del metodo a due fattori principale.

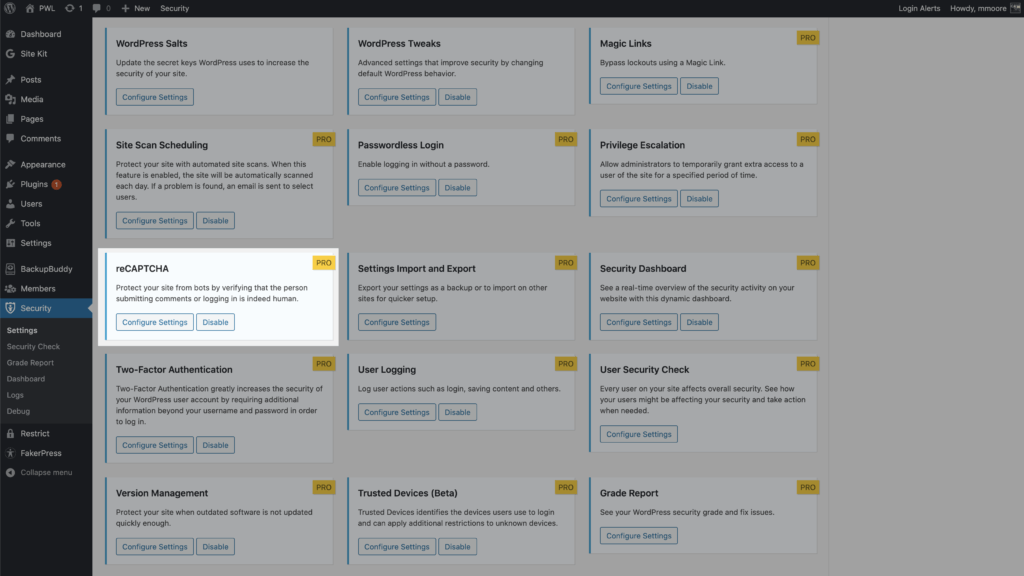

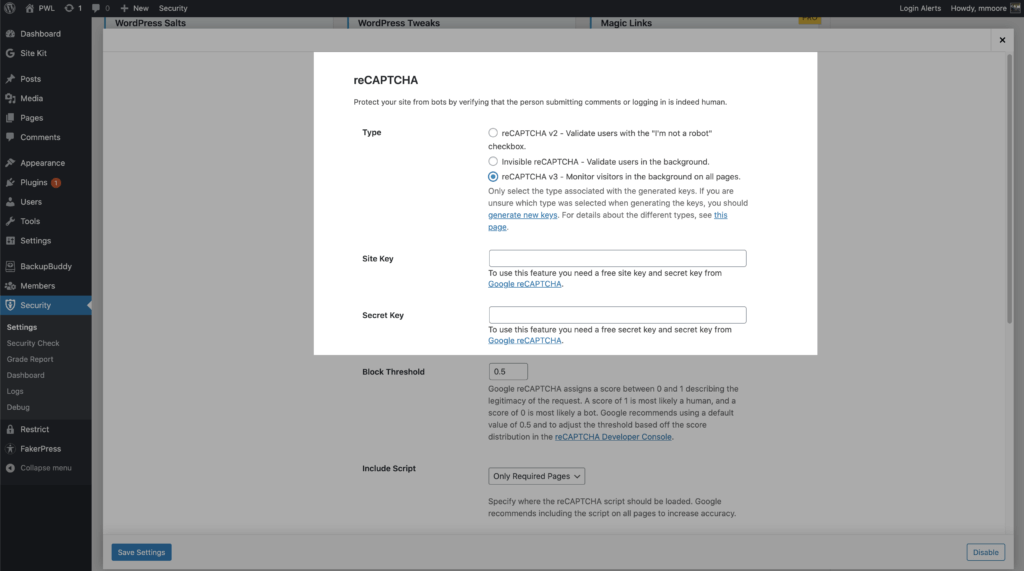

7. Blocca i bot dannosi con Google reCAPTCHA v3

La funzione iThemes Security Pro Google reCAPTCHA in iThemes Security Pro protegge il tuo sito da bot dannosi. Questi bot stanno cercando di entrare nel tuo sito Web utilizzando password compromesse, pubblicando spam o persino raschiando i tuoi contenuti. reCAPTCHA utilizza tecniche avanzate di analisi del rischio per distinguere gli esseri umani dai robot.

La cosa fantastica di reCAPTCHA versione 3 è che ti aiuta a rilevare il traffico di bot abusivi sul tuo sito web senza alcuna interazione da parte dell'utente. Invece di mostrare una sfida CAPTCHA, reCAPTCHA v3 monitora le diverse richieste fatte sul tuo sito e restituisce un punteggio per ogni richiesta. Il punteggio varia da 0,0 a 1. Più alto è il punteggio restituito da reCAPTCHA, più è sicuro che un essere umano abbia effettuato la richiesta. Più basso è questo punteggio restituito da reCAPTCHA, più è sicuro che un bot abbia effettuato la richiesta.

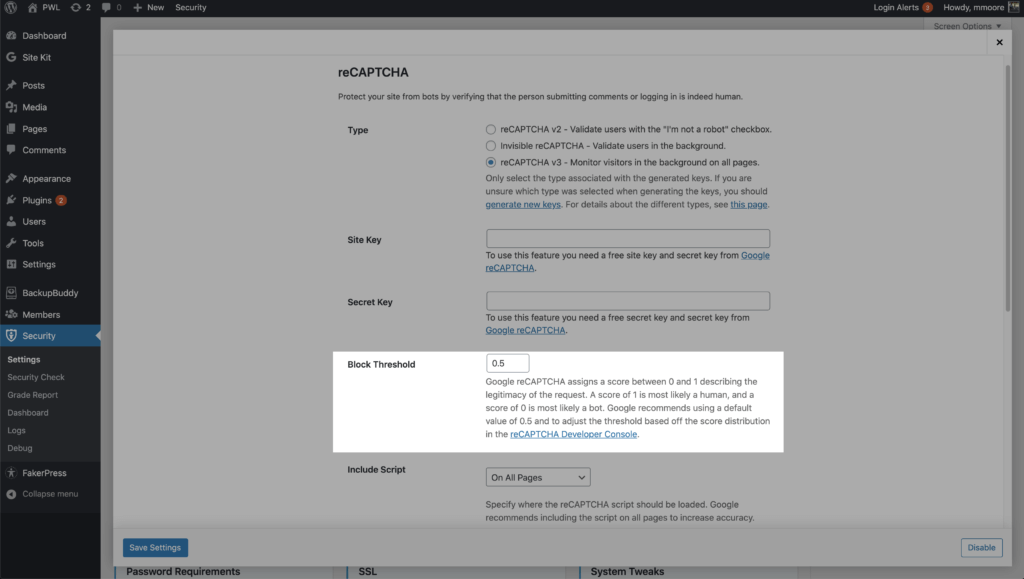

Per iniziare a utilizzare Google reCAPTCHA v3 , abilita l'opzione nella pagina principale delle impostazioni di sicurezza.

Successivamente dovrai selezionare reCAPTCHA v3 mentre digiti reCAPTCHA e generi le tue chiavi dal tuo amministratore di Google

iThemes Security Pro ti consente di impostare una soglia di blocco utilizzando il punteggio reCAPTCHA. Google consiglia di utilizzare 0,5 come predefinito. Tieni presente che potresti inavvertitamente bloccare gli utenti legittimi se imposti la soglia troppo alta.

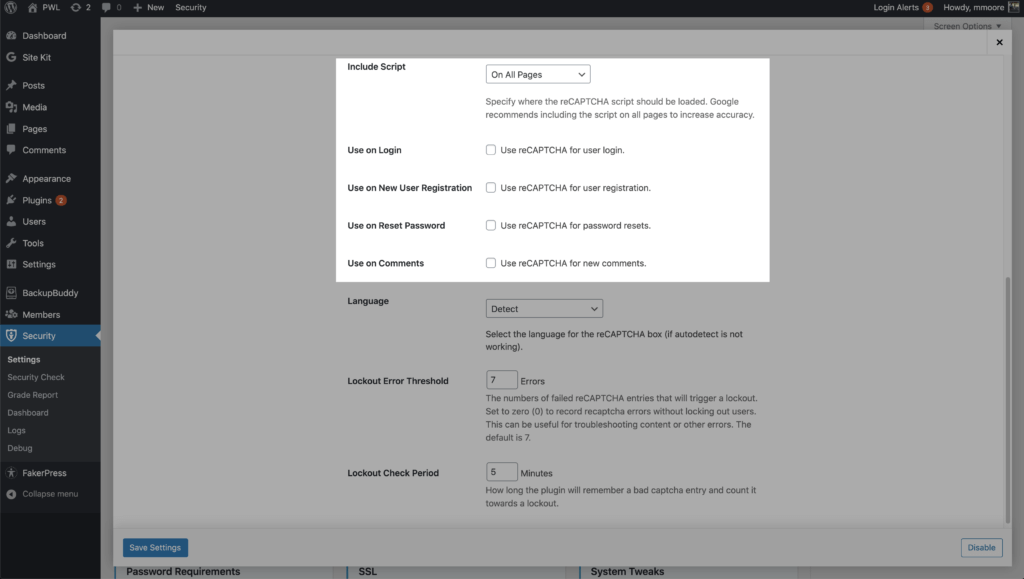

Puoi abilitare reCAPTCHA sulla registrazione utente di WordPress, reimpostare la password, accedere e commentare. iThemes Security Pro ti consente di eseguire lo script reCAPTCHA di Google su tutte le pagine per aumentare la precisione del punteggio bot rispetto al punteggio umano. Abilitare reCAPTCHA v3 è un ottimo modo per proteggere il tuo accesso a WordPress.

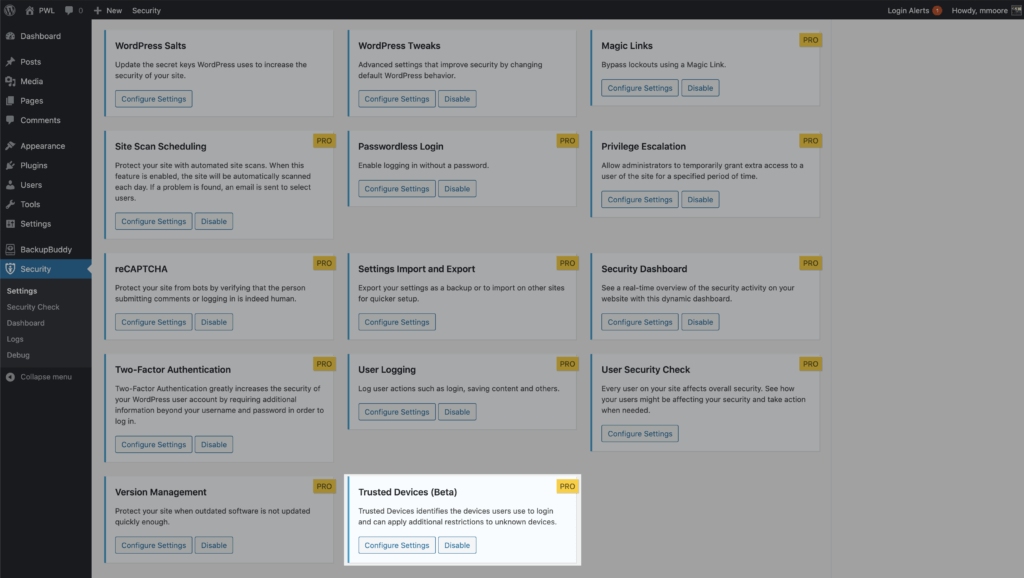

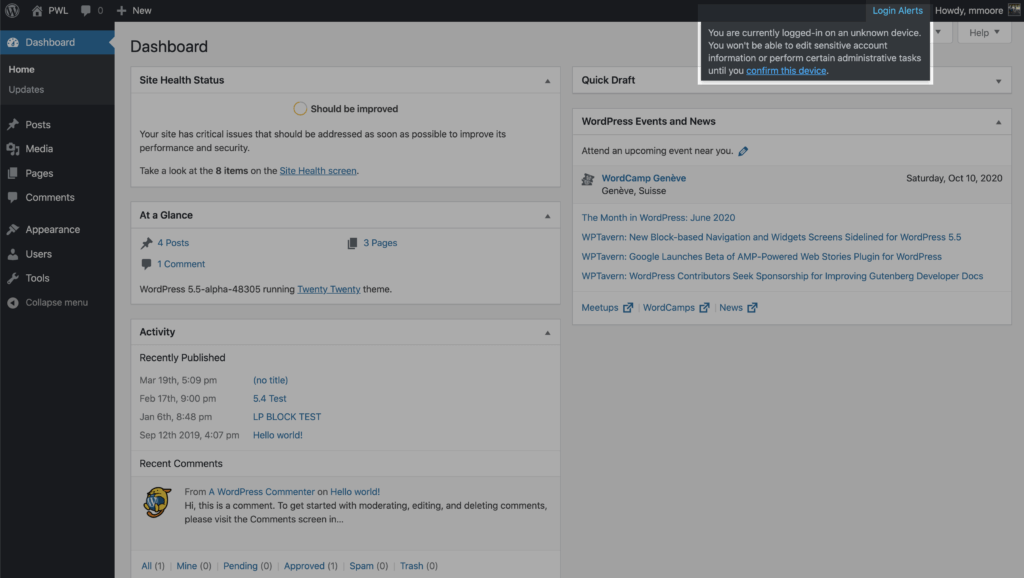

8. Limitare l'accesso del dispositivo alla dashboard di WP

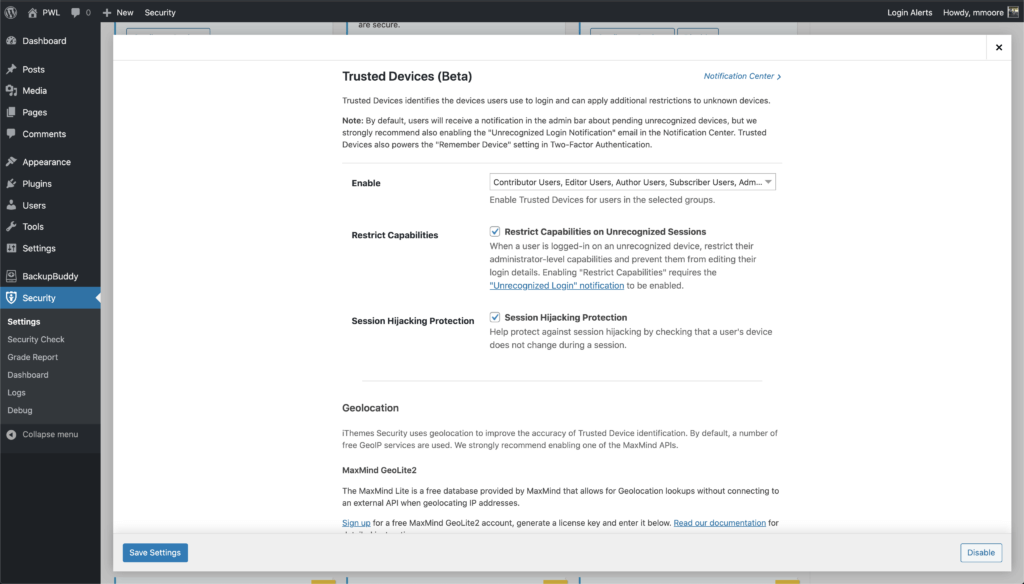

L'ultimo passaggio per proteggere il tuo accesso a WordPress è limitare l'accesso alla dashboard di WordPress a un insieme di dispositivi. La funzione Dispositivi attendibili di iThemes Security Pro identifica i dispositivi che tu e altri utenti utilizzate per accedere al tuo sito WordPress. Quando un utente ha effettuato l'accesso su un dispositivo non riconosciuto, Trusted Devices può limitare le proprie capacità a livello di amministratore. Ciò significa che un hacker è stato in grado di aggirare gli altri tuoi metodi di sicurezza di accesso, non molto probabilmente, non sarebbe stato in grado di apportare modifiche dannose al tuo sito web.

Per iniziare a utilizzare i dispositivi attendibili , abilitali nella pagina principale delle impostazioni di sicurezza, quindi fai clic sul pulsante Configura impostazioni .

Nelle impostazioni Dispositivi attendibili, decidi quali utenti desideri utilizzare la funzione, quindi abilita le funzionalità Limita funzionalità e Protezione dal dirottamento della sessione .

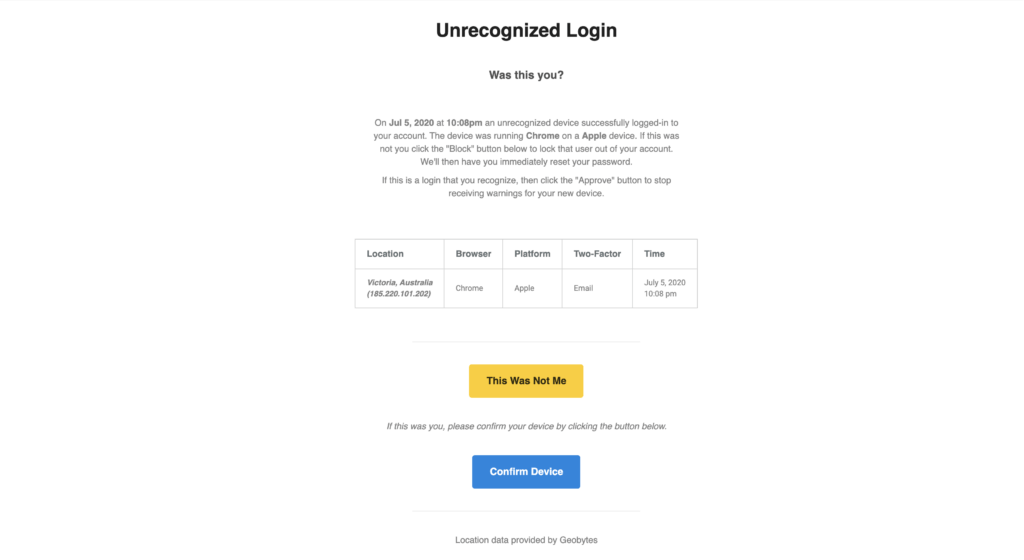

Dopo aver abilitato la nuova impostazione Trusted Devices, gli utenti riceveranno una notifica nella barra di amministrazione di WordPress sui dispositivi non riconosciuti in sospeso. Se il tuo dispositivo attuale non è stato aggiunto all'elenco dei dispositivi attendibili, fai clic sul collegamento Conferma questo dispositivo per inviare l'e-mail di autorizzazione .

Fare clic sul pulsante Conferma dispositivo nell'e-mail di accesso non riconosciuto per aggiungere i dispositivi attuali all'elenco dei dispositivi attendibili.

Avvolgendo

L'accessibilità della pagina di accesso di WordPress la rende la parte più attaccata e potenzialmente vulnerabile di qualsiasi sito WordPress. Tuttavia, se stai utilizzando iThemes Security Pro puoi stare tranquillo.

Assicurati di utilizzare gli 8 strumenti di iThemes Security Pro per proteggere il tuo accesso a WordPress che sono stati condivisi in questo post.

- 1. Limitare i tentativi di accesso

- 2. Limitare i tentativi di autenticazione esterni per richiesta

- 3. Protezione dalla forza bruta della rete

- 4. Forza password complesse

- 5. Password compromesse rifiutate

- 6. Usa l'autenticazione a due fattori

- 7. Blocca i bot dannosi con Google reCAPTCHA v3

- 8. Limitare l'accesso del dispositivo alla dashboard di WP

Ogni settimana, Michael mette insieme il Rapporto sulla vulnerabilità di WordPress per aiutare a mantenere i tuoi siti al sicuro. In qualità di Product Manager di iThemes, ci aiuta a continuare a migliorare la gamma di prodotti iThemes. È un nerd gigante e ama imparare tutto ciò che è tecnologico, vecchio e nuovo. Puoi trovare Michael che esce con sua moglie e sua figlia, leggendo o ascoltando musica quando non lavora.