Résumé des vulnérabilités WordPress : janvier 2020, partie 1

Publié: 2020-08-18De nouvelles vulnérabilités de plugins et de thèmes WordPress ont été divulguées au cours de la première quinzaine de janvier, nous souhaitons donc vous tenir au courant. Dans cet article, nous couvrons les récentes vulnérabilités des plugins WordPress, des thèmes et des cœurs et ce qu'il faut faire si vous exécutez l'un des plugins ou thèmes vulnérables sur votre site Web.

Le résumé des vulnérabilités WordPress est divisé en quatre catégories différentes :

- 1. Noyau WordPress

- 2. Extensions WordPress

- 3. Thèmes WordPress

- 4. Infractions sur le Web

Remarque : vous pouvez passer directement au tableau récapitulatif des vulnérabilités pour la première partie de janvier 2020 répertorié ci-dessous.

Vulnérabilités principales de WordPress

Vulnérabilités du plugin WordPress

Plusieurs nouvelles vulnérabilités de plugin WordPress ont été découvertes ce mois-ci jusqu'à présent. Assurez-vous de suivre l'action suggérée ci-dessous pour mettre à jour le plugin ou le désinstaller complètement.

1. Boîte de donneur

Les versions 7.1 et 7.1.1 de Donorbox sont vulnérables à une attaque de contrefaçon de demande stockée entre sites.

Ce que tu devrais faire

2. Quiz et Survey Master

Quiz and Survey Master version 6.3.4 et inférieure est vulnérable à une attaque XSS Authenticated Reflected.

Ce que tu devrais faire

3. 301 redirections

301 Redirects version 2.4.0 et inférieure présente plusieurs vulnérabilités, notamment l'injection et la modification de redirection arbitraire authentifiée, XSS et CSRF.

Ce que tu devrais faire

4. Rencontre

Rencontre version 3.2.2 et inférieure inclut plusieurs vulnérabilités de contrefaçon de requêtes intersites.

Ce que tu devrais faire

5. Image en vedette à partir de l'URL

L'image présentée à partir des versions d'URL 2.7.7 et inférieures manque de contrôles d'accès sur les routes REST, créant une vulnérabilité d'authentification cassée.

Ce que tu devrais faire

6. Membres bbPress uniquement

Les versions 1.2.1 et inférieures de bbPress Members Only sont vulnérables à une attaque de falsification de requêtes intersites sur la page Paramètres facultatifs des plugins.

Ce que tu devrais faire

7. Connexion à bbPress Enregistrer les liens sur les pages de sujets du forum

bbPress Login Register Links On Forum Topic Pages versions 2.7.5 et inférieures inclut une vulnérabilité Cross-Site Request Forgery qui peut conduire à une attaque de type Stored Cross-Site Scripting.

Ce que tu devrais faire

8. Conformité des cookies au RGPD

Les versions 4.0.2 et inférieures de la conformité aux cookies GDPR ne disposent pas d'une vérification des capacités et d'un nonce de sécurité qui permettra à un utilisateur authentifié de supprimer les paramètres du plug-in.

Ce que tu devrais faire

9. Galerie de photos

Les versions 2.0.6 et inférieures de la galerie de photos sont une vulnérabilité à une attaque de désactivation de plug-in arbitraire. Le plugin ne vérifie pas les capacités et permettra aux abonnés de désactiver le plugin via l'API WordPress AJAX.

Ce que tu devrais faire

10. Bientôt minimal et mode de maintenance

Minimal Coming Soon & Maintenance Mode versions 2.10 et inférieures présentent de multiples vulnérabilités, y compris une faille d'autorisation non sécurisée qui pourrait permettre aux utilisateurs authentifiés d'activer, de désactiver le plug-in et d'importer/exporter les paramètres. Le plugin inclut également une vulnérabilité Cross-Site Forgery to Stored XSS and Settings Changes.

Ce que tu devrais faire

11. Suivi des conversions WooCommerce

Les versions 2.04 et inférieures du suivi des conversions WooCommerce sont vulnérables à une demande de falsification intersites conduisant à une attaque XSS stockée.

Ce que tu devrais faire

12. Posté

Les versions 1.9.40 et inférieures de Postie présentent une vulnérabilité Post Spoofing et Stored XSS qui peut conduire un utilisateur non authentifié à publier un nouveau message. Il s'agit d'une vulnérabilité zero-day et n'importe qui peut facilement trouver des instructions sur l'exploitation du plugin Postie.

Ce que tu devrais faire

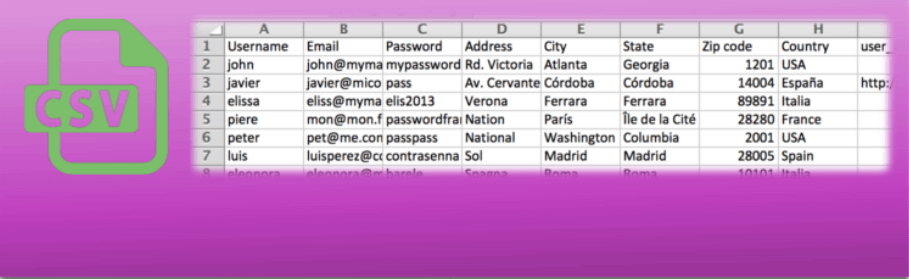

13. Importer des utilisateurs à partir de CSV avec Meta

Importer des utilisateurs à partir de CSV avec les versions Meta 1.15 présente une vulnérabilité d'exportation d'utilisateurs authentifiés non autorisés. Une vérification des capacités manquante permettrait à un utilisateur non autorisé d'exporter des utilisateurs WordPress.

Ce que tu devrais faire

14. FAQ ultime

Les versions Ultimate FAQ 1.8.29 et inférieures ont une vulnérabilité XSS réfléchie non authentifiée. Le shortcode FAQ ne nettoie pas le paramètre Display_FAQ GET, ce qui peut conduire à une attaque Reflected Cross-Site Scripting sur les pages où le shortcode est affiché.

Ce que tu devrais faire

15. Extracteur de feuille de calcul simple WP pour Google

Les versions 0.3.6 et inférieures de WP Simple Spreadsheet Fetcher pour Google présentent une vulnérabilité de demande de falsification intersites qui pourrait permettre à un attaquant de définir une clé API arbitraire.

Ce que tu devrais faire

16. Sauvegarde et mise en scène par WP Time Capsule

Sauvegarde et mise en scène par WP Time Capsule versions 1.21.15

et ci-dessous ont une vulnérabilité de contournement d'authentification qui permettrait à un attaquant de se connecter en tant qu'utilisateur Admin.

Ce que tu devrais faire

17. Client InfiniteWP

Les versions 1.9.4.4 et inférieures du client InfiniteWP présentent une vulnérabilité de contournement d'authentification qui permettrait à un attaquant de se connecter en tant qu'utilisateur administrateur.

Ce que tu devrais faire

18. Enchère ultime

Ultimate Auction version 4.0.5 et les versions antérieures présentent plusieurs vulnérabilités de contrefaçon de requêtes intersites et de scripts intersites.

Ce que tu devrais faire

19. WooCommerce – Exportateur de magasin

WooCommerce - Store Exporter version 2.3.1 et inférieure est vulnérable à une attaque par injection CSV.

Ce que tu devrais faire

20. Support génial

Awesome Support version 5.7.1 et inférieure est vulnérable à une attaque XSS stockée.

Ce que tu devrais faire

21. Vidéos sur le tableau de bord d'administration

Les vidéos sur Admin Dashboard version 1.1.3 et inférieures sont vulnérables à une attaque XSS Authenticated Stored.

Ce que tu devrais faire

22. Atelier de réparation d'ordinateurs

Computer Repair Shop version 1.0 est vulnérable à une attaque XSS Authenticated Stored.

Ce que tu devrais faire

23. ApprendreDash

LearnDash version 3.1.1 et ci-dessous est vulnérable à une attaque de type "Reflected Cross-Site Scripting".

Ce que tu devrais faire

Thèmes WordPress

1. ListingPro

Les versions 2.5.3 et inférieures de ListingPro sont vulnérables à une attaque XSS réfléchie non authentifiée.

Ce que tu devrais faire

2. Réservation de voyage

Les versions 2.7.8.5 et antérieures de Travel Booking présentent une vulnérabilité XSS réfléchie et persistante.

Ce que tu devrais faire

3. ElegantThemes Divi Builder

ElegantThemes Divi, Divi Builder et Extra sous les versions 4.0.10 sont vulnérables à une attaque par injection de code authentifié.

Ce que tu devrais faire

4. EasyBook

Les versions 1.2.1 et inférieures d'EasyBook présentent de multiples vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Ce que tu devrais faire

5. TownHub

Les versions 1.0.5 et inférieures de TownHub présentent plusieurs vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Ce que tu devrais faire

6. CityBook

Les versions 2.9.4 et inférieures de CityBook présentent plusieurs vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Ce que tu devrais faire

7. Immobilier 7

Real Estate 7 versions 2.3.3 et inférieures présentent de multiples vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Ce que tu devrais faire

Comment être proactif sur les vulnérabilités des thèmes et plugins WordPress

L'exécution de logiciels obsolètes est la principale raison pour laquelle les sites WordPress sont piratés. Il est crucial pour la sécurité de votre site WordPress que vous ayez une routine de mise à jour. Vous devez vous connecter à vos sites au moins une fois par semaine pour effectuer des mises à jour.

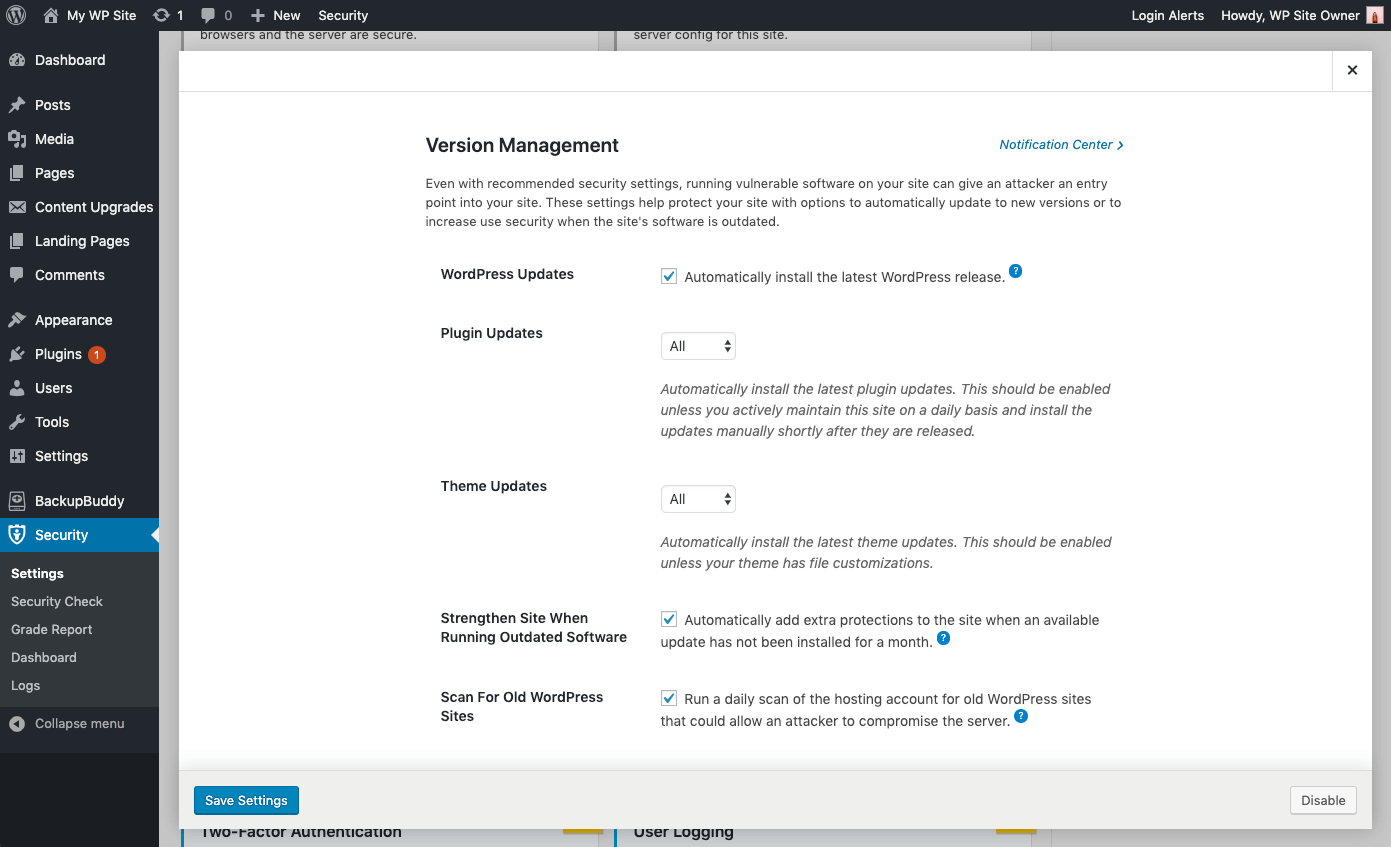

Les mises à jour automatiques peuvent aider

Les mises à jour automatiques sont un excellent choix pour les sites Web WordPress qui ne changent pas très souvent. Le manque d'attention laisse souvent ces sites négligés et vulnérables aux attaques. Même avec les paramètres de sécurité recommandés, l'exécution de logiciels vulnérables sur votre site peut donner à un attaquant un point d'entrée sur votre site.

À l'aide de la fonction de gestion des versions du plug-in iThemes Security Pro, vous pouvez activer les mises à jour automatiques de WordPress pour vous assurer d'obtenir les derniers correctifs de sécurité. Ces paramètres aident à protéger votre site avec des options pour mettre à jour automatiquement vers de nouvelles versions ou pour augmenter la sécurité des utilisateurs lorsque le logiciel du site est obsolète.

Options de mise à jour de la gestion des versions

- Mises à jour WordPress – Installez automatiquement la dernière version de WordPress.

- Mises à jour automatiques des plugins – Installez automatiquement les dernières mises à jour des plugins. Cela devrait être activé, sauf si vous maintenez activement ce site quotidiennement et installez les mises à jour manuellement peu de temps après leur publication.

- Mises à jour automatiques du thème – Installez automatiquement les dernières mises à jour du thème. Cela devrait être activé sauf si votre thème a des personnalisations de fichiers.

- Contrôle granulaire des mises à jour de plugins et de thèmes – Vous pouvez avoir des plugins/thèmes que vous souhaitez soit mettre à jour manuellement, soit retarder la mise à jour jusqu'à ce que la version ait eu le temps de s'avérer stable. Vous pouvez choisir Personnalisé pour avoir la possibilité d'attribuer à chaque plugin ou thème une mise à jour immédiate ( Activer ), ne pas mettre à jour automatiquement ( Désactiver ) ou une mise à jour avec un délai d'un nombre de jours spécifié ( Délai ).

Renforcement et alerte aux problèmes critiques

- Renforcez le site lors de l'exécution d'un logiciel obsolète - Ajoutez automatiquement des protections supplémentaires au site lorsqu'une mise à jour disponible n'a pas été installée depuis un mois. Le plugin iThemes Security activera automatiquement une sécurité plus stricte lorsqu'une mise à jour n'a pas été installée depuis un mois. Premièrement, cela forcera tous les utilisateurs qui n'ont pas activé le double facteur à fournir un code de connexion envoyé à leur adresse e-mail avant de se reconnecter. Deuxièmement, cela désactivera l'éditeur de fichiers WP (pour empêcher les gens d'éditer le plugin ou le code de thème) , les pingbacks XML-RPC et bloquent plusieurs tentatives d'authentification par requête XML-RPC (les deux rendant XML-RPC plus fort contre les attaques sans avoir à le désactiver complètement).

- Rechercher d'autres anciens sites WordPress - Cela vérifiera les autres installations WordPress obsolètes sur votre compte d'hébergement. Un seul site WordPress obsolète avec une vulnérabilité pourrait permettre aux attaquants de compromettre tous les autres sites sur le même compte d'hébergement.

- Envoyer des notifications par e-mail – Pour les problèmes nécessitant une intervention, un e-mail est envoyé aux utilisateurs de niveau administrateur.

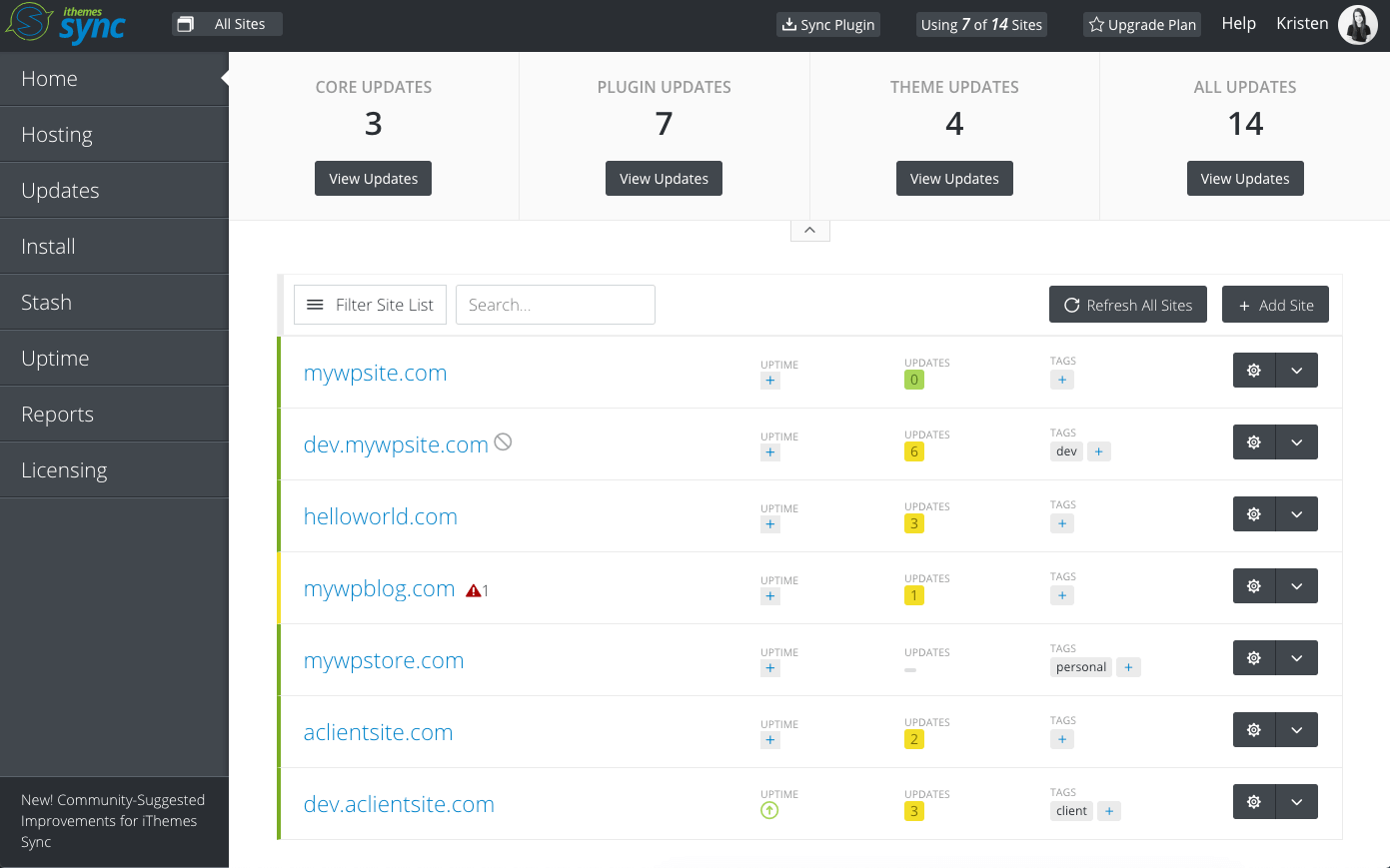

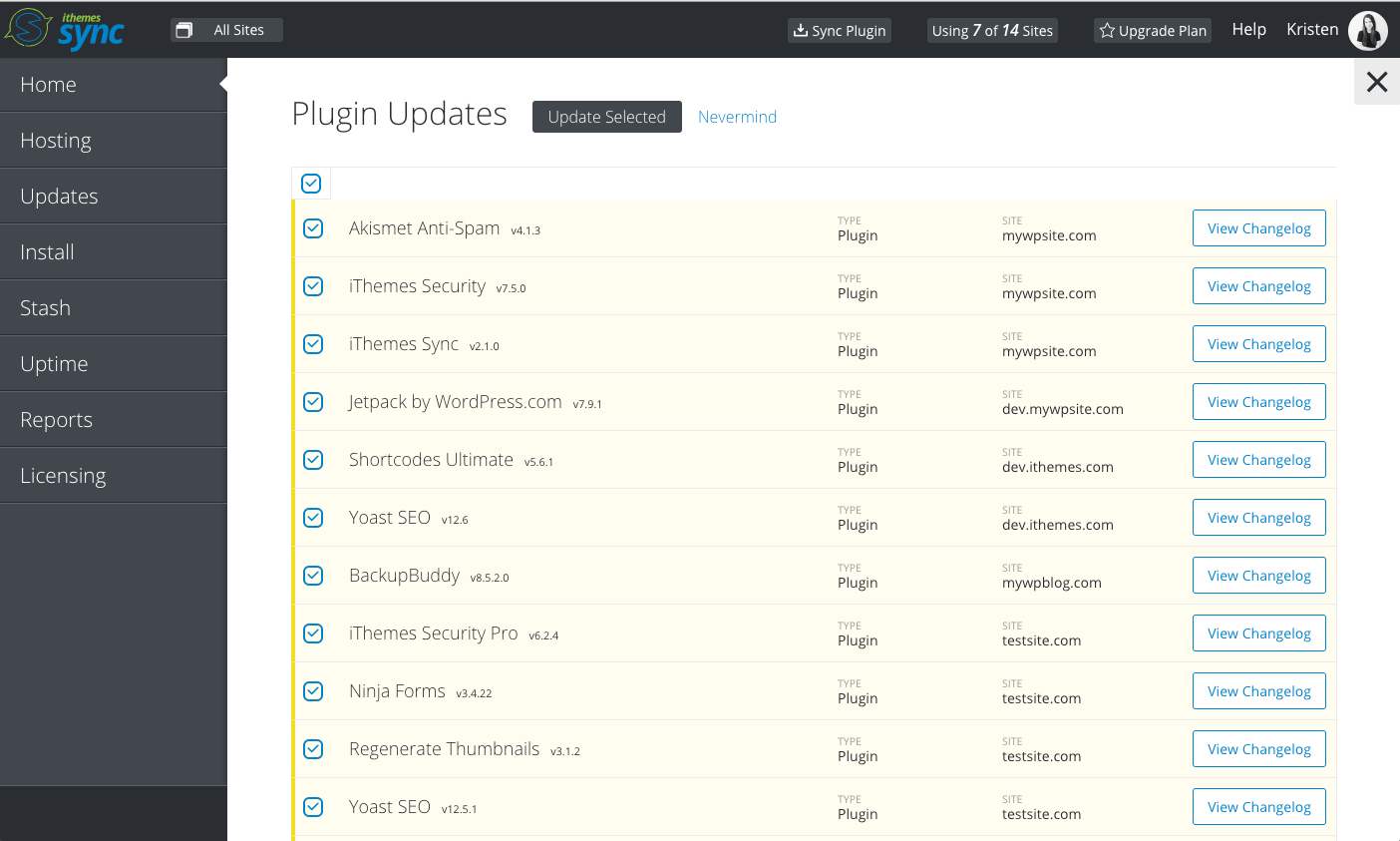

Gérer plusieurs sites WP ? Mettre à jour les plugins, les thèmes et le noyau à la fois à partir du tableau de bord de synchronisation iThemes

iThemes Sync est notre tableau de bord central pour vous aider à gérer plusieurs sites WordPress. À partir du tableau de bord Sync, vous pouvez afficher les mises à jour disponibles pour tous vos sites, puis mettre à jour les plugins, les thèmes et le noyau WordPress en un seul clic . Vous pouvez également recevoir des notifications quotidiennes par e-mail lorsqu'une nouvelle mise à jour de version est disponible.

Essayez Sync GRATUITEMENT pendant 30 joursEn savoir plus

Violations du Web

Nous incluons les violations du Web car il est essentiel d'être également conscient des vulnérabilités en dehors de l'écosystème WordPress. Les exploits du logiciel serveur peuvent exposer des données sensibles. Les violations de bases de données peuvent exposer les informations d'identification des utilisateurs de votre site, ouvrant la porte aux attaquants pour accéder à votre site.

1. La NSA découvre une vulnérabilité dans Windows 10

La NSA a trouvé une faille logicielle Microsoft dangereuse, alors assurez-vous d'avoir le dernier correctif de sécurité Windows. La vulnérabilité est liée à Windows crypt32.dll, qui gère les certificats et les fonctions de messagerie cryptographique. En cas d'exploitation, un pirate informatique pourrait utiliser la vulnérabilité pour falsifier des signatures numériques.

Résumé des vulnérabilités WordPress pour janvier 2020, partie 1

Les versions 1.2.1 et inférieures de bbPress Members Only sont vulnérables à une attaque de falsification de requêtes intersites sur la page Paramètres facultatifs des plugins.

bbPress Login Register Links On Forum Topic Pages versions 2.7.5 et inférieures inclut une vulnérabilité Cross-Site Request Forgery qui peut conduire à une attaque de type Stored Cross-Site Scripting.

Les versions 4.0.2 et inférieures de la conformité aux cookies GDPR ne disposent pas d'une vérification des capacités et d'un nonce de sécurité qui permettra à un utilisateur authentifié de supprimer les paramètres du plug-in.

Les versions 2.0.6 et inférieures de la galerie de photos sont une vulnérabilité à une attaque de désactivation de plug-in arbitraire

Les versions minimales à venir et le mode de maintenance 2.10 et inférieures présentent de multiples vulnérabilités

Les versions 2.04 et inférieures du suivi des conversions WooCommerce sont vulnérables à une demande de falsification intersites conduisant à une attaque XSS stockée.

Les versions 1.9.40 et inférieures de Postie présentent une vulnérabilité Post Spoofing et Stored XSS qui peut conduire un utilisateur non authentifié à publier un nouveau message. Il s'agit d'une vulnérabilité zero-day et n'importe qui peut facilement trouver des instructions sur l'exploitation du plugin Postie.

Importer des utilisateurs à partir de CSV avec les versions Meta 1.15 présente une vulnérabilité d'exportation d'utilisateurs authentifiés non autorisés. Une vérification des capacités manquante permettrait à un utilisateur non autorisé d'exporter des utilisateurs WordPress.

Les versions Ultimate FAQ 1.8.29 et inférieures ont une vulnérabilité XSS réfléchie non authentifiée. Le shortcode FAQ ne nettoie pas le paramètre Display_FAQ GET, ce qui peut conduire à une attaque Reflected Cross-Site Scripting sur les pages où le shortcode est affiché.

Les versions 0.3.6 et inférieures de WP Simple Spreadsheet Fetcher pour Google présentent une vulnérabilité de demande de falsification intersites qui pourrait permettre à un attaquant de définir une clé API arbitraire.

Sauvegarde et mise en scène par WP Time Capsule versions 1.21.15 et inférieures ont une vulnérabilité de contournement d'authentification qui permettrait à un attaquant de se connecter en tant qu'utilisateur administrateur.

Les versions 1.9.4.4 et inférieures du client InfiniteWP présentent une vulnérabilité de contournement d'authentification qui permettrait à un attaquant de se connecter en tant qu'utilisateur administrateur.

Ultimate Auction version 4.0.5 et les versions antérieures présentent plusieurs vulnérabilités de contrefaçon de requêtes intersites et de scripts intersites.

WooCommerce – Store Exporter version 2.3.1 et inférieure est vulnérable à une attaque par injection CSV.

Awesome Support version 5.7.1 et inférieure est vulnérable à une attaque XSS stockée.

Les vidéos sur Admin Dashboard version 1.1.3 et inférieures sont vulnérables à une attaque XSS Authenticated Stored.

Computer Repair Shop version 1.0 est vulnérable à une attaque XSS Authenticated Stored.

LearnDash version 3.1.1 et ci-dessous est vulnérable à une attaque de type "Reflected Cross-Site Scripting".

Les versions 1.2.1 et inférieures d'EasyBook présentent de multiples vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Les versions 1.0.5 et inférieures de TownHub présentent plusieurs vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Les versions 2.9.4 et inférieures de CityBook présentent plusieurs vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Real Estate 7 versions 2.3.3 et inférieures présentent de multiples vulnérabilités, notamment un XSS réfléchi non authentifié, un XSS persistant authentifié et une référence d'objet direct non sécurisée.

Un plugin de sécurité WordPress peut aider à sécuriser votre site Web

iThemes Security Pro, notre plugin de sécurité WordPress, offre plus de 30 façons de sécuriser et de protéger votre site Web contre les vulnérabilités de sécurité WordPress courantes. Avec WordPress, l'authentification à deux facteurs, la protection contre la force brute, l'application stricte des mots de passe et plus encore, vous pouvez ajouter une couche de sécurité supplémentaire à votre site Web.

Obtenez la sécurité iThemes

Chaque semaine, Michael rédige le rapport de vulnérabilité WordPress pour vous aider à protéger vos sites. En tant que chef de produit chez iThemes, il nous aide à continuer à améliorer la gamme de produits iThemes. C'est un nerd géant et il adore apprendre tout ce qui touche à la technologie, ancienne et nouvelle. Vous pouvez trouver Michael traîner avec sa femme et sa fille, lire ou écouter de la musique lorsqu'il ne travaille pas.