Zusammenfassung der WordPress-Sicherheitslücke: Januar 2020, Teil 1

Veröffentlicht: 2020-08-18In der ersten Januarhälfte wurden neue Sicherheitslücken in WordPress-Plugins und Themes bekannt, daher möchten wir Sie auf dem Laufenden halten. In diesem Beitrag behandeln wir die neuesten WordPress-Plugin-, Theme- und Core-Schwachstellen und was zu tun ist, wenn Sie eines der anfälligen Plugins oder Themes auf Ihrer Website ausführen.

Das WordPress Vulnerability Roundup ist in vier verschiedene Kategorien unterteilt:

- 1. WordPress-Kern

- 2. WordPress-Plugins

- 3. WordPress-Themes

- 4. Verstöße aus dem Internet

Hinweis: Sie können zur unten aufgeführten Übersichtstabelle der Schwachstellen für den ersten Teil des Januars 2020 springen.

WordPress Core-Schwachstellen

Schwachstellen im WordPress-Plugin

In diesem Monat wurden bisher mehrere neue Sicherheitslücken im WordPress-Plugin entdeckt. Befolgen Sie die unten vorgeschlagene Aktion, um das Plugin zu aktualisieren oder vollständig zu deinstallieren.

1. Spenderbox

Die Donorbox-Versionen 7.1 und 7.1.1 sind anfällig für einen Stored Cross-Site Request Forgery-Angriff.

Was du machen solltest

2. Quiz- und Umfrage-Master

Quiz and Survey Master Version 6.3.4 und niedriger ist anfällig für einen Authenticated Reflected XSS-Angriff.

Was du machen solltest

3. 301 Weiterleitungen

301 Redirects Version 2.4.0 und niedriger weist mehrere Schwachstellen auf, darunter Authenticated Arbitrary Redirect Injection and Modification, XSS und CSRF.

Was du machen solltest

4. Rencontre

Rencontre Version 3.2.2 und niedriger enthält mehrere Cross-Site Request Forgery-Schwachstellen.

Was du machen solltest

5. Ausgewähltes Bild von URL

Im Featured Image von URL-Versionen 2.7.7 und darunter fehlen Zugriffskontrollen auf REST-Routen, wodurch eine Schwachstelle bei der gebrochenen Authentifizierung entsteht.

Was du machen solltest

6. Nur bbPress-Mitglieder

bbPress Members Only Version 1.2.1 und niedriger ist anfällig für einen Cross-Site Request Forgery-Angriff auf der Seite Optionale Einstellungen des Plugins.

Was du machen solltest

7. bbPress-Login Registrieren Sie Links auf den Themenseiten des Forums

bbPress Login Registrieren Links auf Forumsthemenseiten Versionen 2.7.5 und niedriger enthalten eine Cross-Site Request Forgery-Schwachstelle, die zu einem Stored Cross-Site Scripting-Angriff führen kann.

Was du machen solltest

8. DSGVO-Cookie-Compliance

Die GDPR-Cookie-Compliance-Versionen 4.0.2 und niedriger verfügen nicht über eine Funktionsprüfung und eine Sicherheitsnonce, die es einem authentifizierten Benutzer ermöglicht, die Plugin-Einstellungen zu löschen.

Was du machen solltest

9. Fotogalerie

Die Photo Gallery-Versionen 2.0.6 und niedriger sind anfällig für einen Angriff zur Deaktivierung von willkürlichen Plugins. Das Plugin überprüft die Fähigkeiten nicht und ermöglicht es Abonnenten, das Plugin über die WordPress AJAX-API zu deaktivieren.

Was du machen solltest

10. Minimal in Kürze verfügbar & Wartungsmodus

Minimal Coming Soon & Maintenance Mode Version 2.10 und niedriger weist mehrere Schwachstellen auf, einschließlich einer unsicheren Berechtigungslücke, die es authentifizierten Benutzern ermöglichen könnte, das Plugin zu aktivieren, zu deaktivieren und die Einstellungen zu importieren/exportieren. Das Plugin enthält auch eine Schwachstelle durch Cross-Site Forgery to Stored XSS und Settings Changes.

Was du machen solltest

11. WooCommerce-Conversion-Tracking

WooCommerce Conversion Tracking Version 2.04 und niedriger ist anfällig für eine Cross-Site Forgery Request, die zu einem Stored XSS-Angriff führt.

Was du machen solltest

12. Postie

Postie-Versionen 1.9.40 und niedriger weisen eine Schwachstelle Post Spoofing und Stored XSS auf, die dazu führen kann, dass ein nicht authentifizierter Benutzer einen neuen Beitrag veröffentlicht. Dies ist eine Zero-Day-Sicherheitslücke und jeder kann leicht Anweisungen zum Ausnutzen des Postie-Plugins finden.

Was du machen solltest

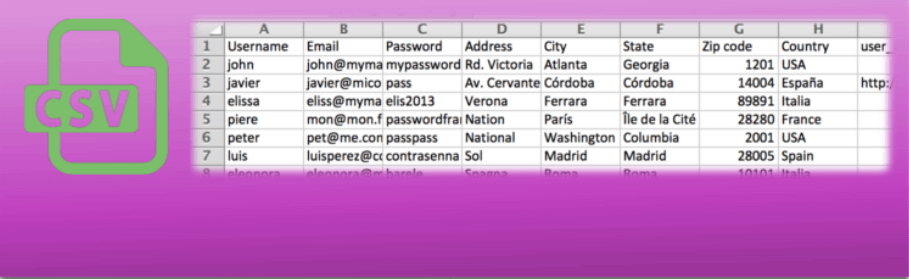

13. Importieren Sie Benutzer aus CSV mit Meta

Benutzer aus CSV importieren mit Meta-Versionen 1.15 weist eine Sicherheitsanfälligkeit beim Exportieren von nicht autorisierten authentifizierten Benutzern auf. Eine fehlende Funktionsprüfung würde es einem nicht autorisierten Benutzer ermöglichen, WordPress-Benutzer zu exportieren.

Was du machen solltest

14. Ultimative FAQ

Ultimate-FAQ-Versionen 1.8.29 und niedriger weisen eine Unauthenticated Reflected XSS-Schwachstelle auf. Der FAQ-Shortcode bereinigt den GET-Parameter Display_FAQ nicht, was zu einem Reflected Cross-Site Scripting-Angriff auf Seiten führen kann, auf denen der Shortcode angezeigt wird.

Was du machen solltest

15. WP Simple Spreadsheet Fetcher für Google

WP Simple Spreadsheet Fetcher Für Google-Versionen 0.3.6 und niedriger gibt es eine Cross-Site Forgery Request-Schwachstelle, die es einem Angreifer ermöglichen könnte, einen beliebigen API-Schlüssel zu setzen.

Was du machen solltest

16. Backup und Staging durch WP Time Capsule

Backup und Staging von WP Time Capsule Versionen 1.21.15

und darunter haben eine Sicherheitsanfälligkeit durch Authentifizierungs-Bypass, die es einem Angreifer ermöglichen würde, sich als Admin-Benutzer anzumelden.

Was du machen solltest

17. InfiniteWP-Client

InfiniteWP Client-Versionen 1.9.4.4 und niedriger weisen eine Sicherheitsanfälligkeit zur Authentifizierungsumgehung auf, die es einem Angreifer ermöglichen würde, sich als Admin-Benutzer anzumelden.

Was du machen solltest

18. Ultimative Auktion

Ultimate Auction Version 4.0.5 und niedriger weist mehrere Sicherheitslücken bezüglich Cross-Site Request Forgery und Cross-Site Scripting auf.

Was du machen solltest

19. WooCommerce – Shop-Exporteur

WooCommerce – Store Exporter Version 2.3.1 und niedriger ist anfällig für einen CSV-Injection-Angriff.

Was du machen solltest

20. Fantastischer Support

Awesome Support Version 5.7.1 und niedriger sind anfällig für einen gespeicherten XSS-Angriff.

Was du machen solltest

21. Videos im Admin-Dashboard

Videos auf Admin Dashboard Version 1.1.3 und niedriger sind anfällig für einen Authenticated Stored XSS-Angriff.

Was du machen solltest

22. Computer-Reparaturwerkstatt

Computer Repair Shop Version 1.0 ist anfällig für einen Authenticated Stored XSS-Angriff.

Was du machen solltest

23. LearnDash

LearnDash Version 3.1.1 und niedriger ist anfällig für einen Reflected Cross-Site Scripting-Angriff.

Was du machen solltest

WordPress-Themes

1. ListingPro

ListingPro-Versionen 2.5.3 und niedriger sind anfällig für einen nicht authentifizierten Reflected XSS-Angriff.

Was du machen solltest

2. Reisebuchung

Reisebuchungsversionen 2.7.8.5 und niedriger weisen eine Reflected & Persistent XSS-Sicherheitslücke auf.

Was du machen solltest

3. ElegantThemes Divi Builder

ElegantThemes Divi, Divi Builder und Extra unter den Versionen 4.0.10 sind anfällig für einen Authenticated Code Injection-Angriff.

Was du machen solltest

4. EasyBook

EasyBook-Versionen 1.2.1 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

Was du machen solltest

5. TownHub

TownHub-Versionen 1.0.5 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

Was du machen solltest

6. Stadtbuch

CityBook-Versionen 2.9.4 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

Was du machen solltest

7. Immobilien 7

Real Estate 7 Versionen 2.3.3 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

Was du machen solltest

So gehen Sie proaktiv bei WordPress-Theme- und Plugin-Schwachstellen vor

Das Ausführen veralteter Software ist der Hauptgrund dafür, dass WordPress-Sites gehackt werden. Es ist entscheidend für die Sicherheit Ihrer WordPress-Site, dass Sie eine Update-Routine haben. Sie sollten sich mindestens einmal pro Woche bei Ihren Websites anmelden, um Aktualisierungen durchzuführen.

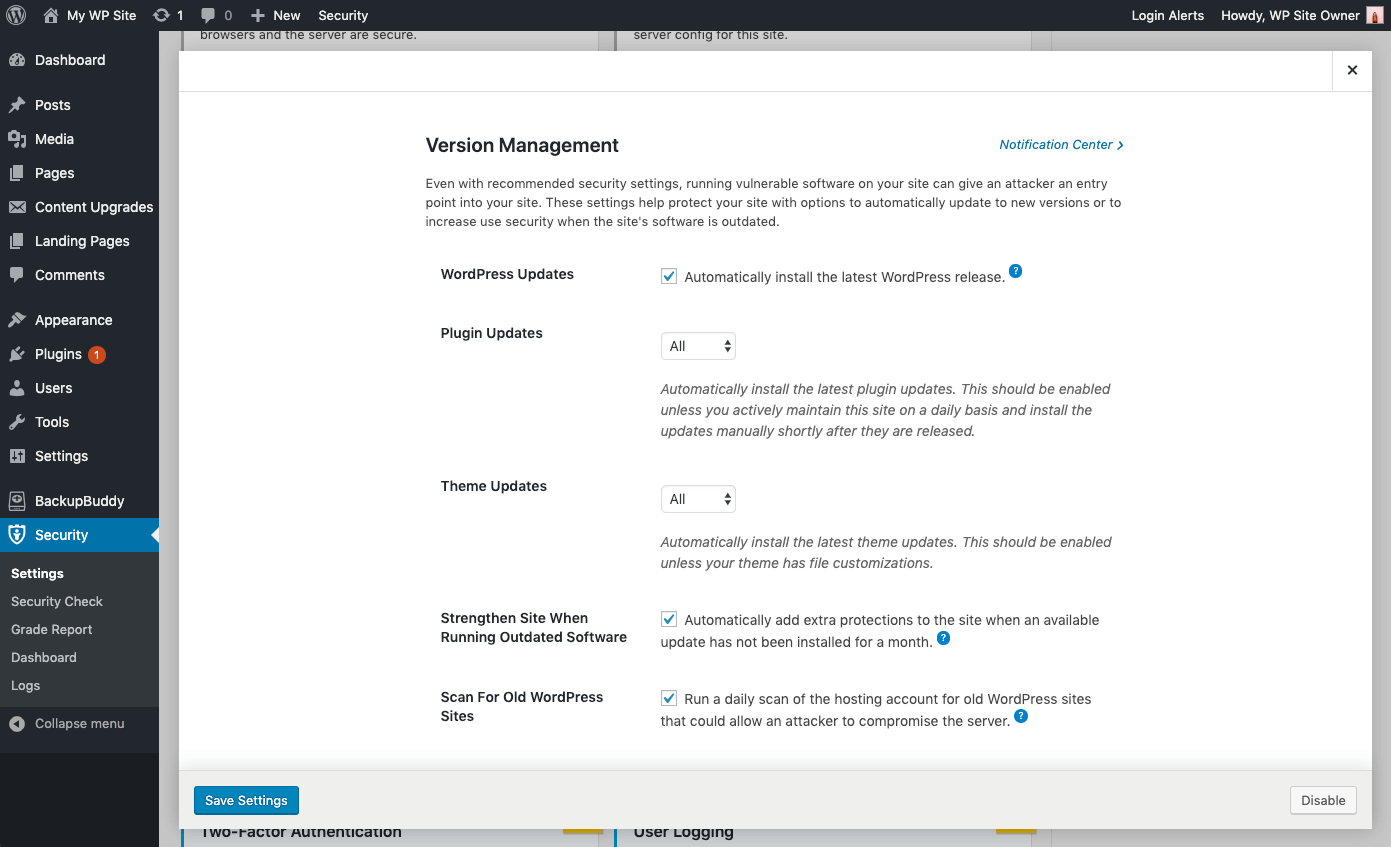

Automatische Updates können helfen

Automatische Updates sind eine gute Wahl für WordPress-Websites, die sich nicht sehr oft ändern. Durch mangelnde Aufmerksamkeit werden diese Websites oft vernachlässigt und anfällig für Angriffe. Selbst mit den empfohlenen Sicherheitseinstellungen kann das Ausführen anfälliger Software auf Ihrer Site einem Angreifer einen Einstiegspunkt in Ihre Site bieten.

Mit Hilfe des iThemes Security Pro Plugins Features Versionsverwaltung können Sie die automatische Wordpress - Updates aktivieren , um sicherzustellen , dass Sie den neuesten Sicherheits - Patches zu bekommen. Diese Einstellungen tragen zum Schutz Ihrer Site mit Optionen zum automatischen Aktualisieren auf neue Versionen oder zur Erhöhung der Benutzersicherheit bei veralteter Site-Software bei.

Update-Optionen für die Versionsverwaltung

- WordPress-Updates – Installieren Sie automatisch die neueste WordPress-Version.

- Automatische Plugin-Updates – Installieren Sie automatisch die neuesten Plugin-Updates. Dies sollte aktiviert werden, es sei denn, Sie pflegen diese Site täglich aktiv und installieren die Updates kurz nach der Veröffentlichung manuell.

- Automatische Theme-Updates – Installieren Sie automatisch die neuesten Theme-Updates. Dies sollte aktiviert sein, es sei denn, Ihr Design verfügt über Dateianpassungen.

- Granulare Kontrolle über Plugin- und Theme-Updates – Möglicherweise haben Sie Plugins/Themes, die Sie entweder manuell aktualisieren oder die Aktualisierung verzögern möchten, bis die Veröffentlichung Zeit hatte, sich als stabil zu erweisen. Sie können Benutzerdefiniert auswählen, um jedem Plugin oder Design die Möglichkeit zu geben, entweder sofort zu aktualisieren ( Aktivieren ), überhaupt nicht automatisch zu aktualisieren ( Deaktivieren ) oder mit einer Verzögerung von einer bestimmten Anzahl von Tagen ( Verzögerung ) zu aktualisieren.

Stärkung und Warnung bei kritischen Problemen

- Site stärken, wenn veraltete Software ausgeführt wird – Fügen Sie der Site automatisch zusätzlichen Schutz hinzu, wenn ein verfügbares Update einen Monat lang nicht installiert wurde. Das iThemes Security-Plugin aktiviert automatisch strengere Sicherheit, wenn ein Update einen Monat lang nicht installiert wurde. Erstens werden alle Benutzer, bei denen die Zwei-Faktor-Funktion nicht aktiviert ist, gezwungen, einen Anmeldecode anzugeben, der an ihre E-Mail-Adresse gesendet wird, bevor sie sich wieder anmelden. Zweitens wird der WP-Dateieditor deaktiviert (um Personen daran zu hindern, Plugin- oder Themencode zu bearbeiten). , XML-RPC-Pingbacks und blockieren mehrere Authentifizierungsversuche pro XML-RPC-Anfrage (beide machen XML-RPC stärker gegen Angriffe, ohne es vollständig deaktivieren zu müssen).

- Nach anderen alten WordPress-Sites suchen – Dies wird nach anderen veralteten WordPress-Installationen in Ihrem Hosting-Konto suchen. Eine einzelne veraltete WordPress-Site mit einer Schwachstelle könnte es Angreifern ermöglichen, alle anderen Sites auf demselben Hosting-Konto zu kompromittieren.

- E-Mail-Benachrichtigungen senden – Bei Problemen, die ein Eingreifen erfordern, wird eine E-Mail an Benutzer auf Administratorebene gesendet.

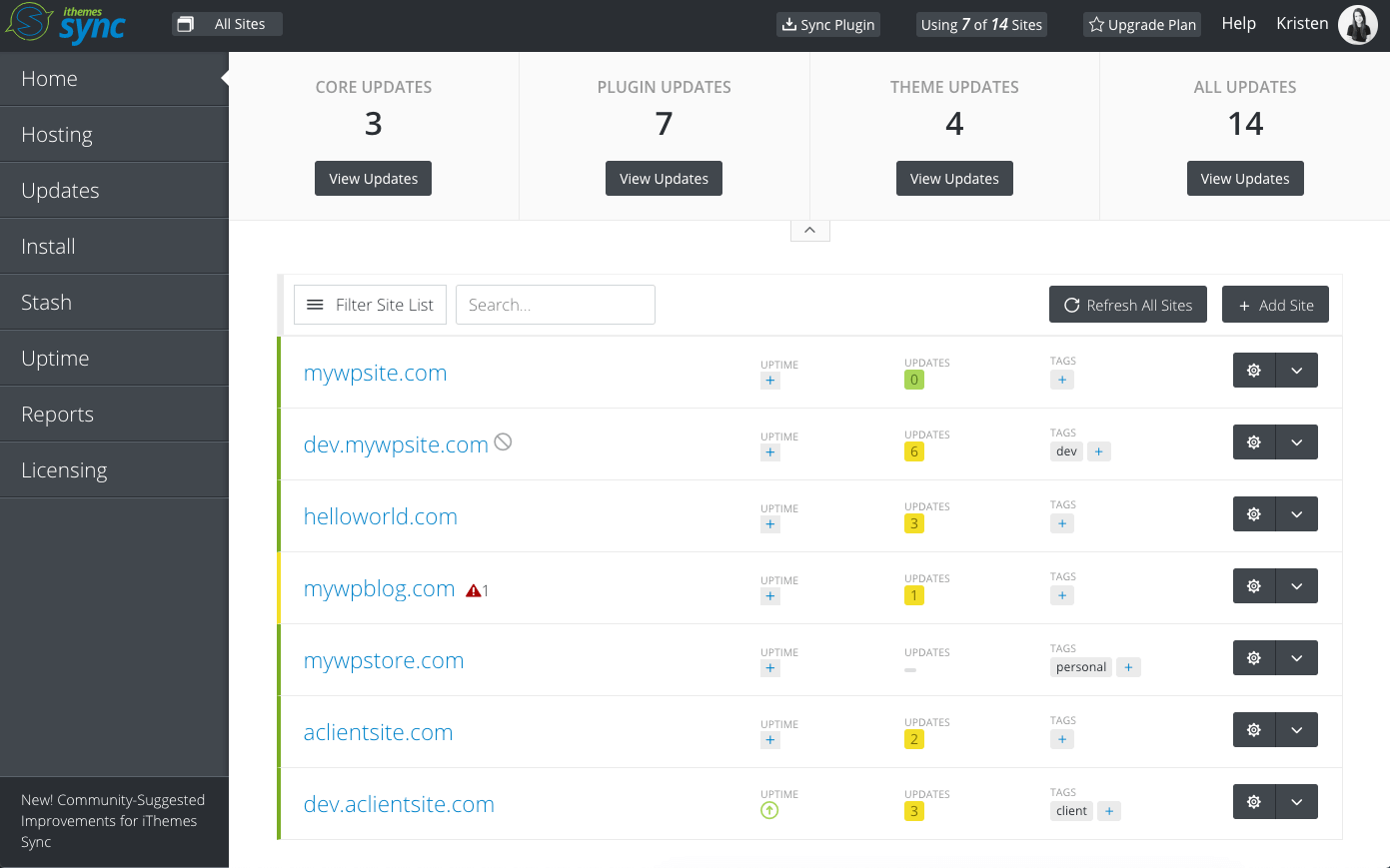

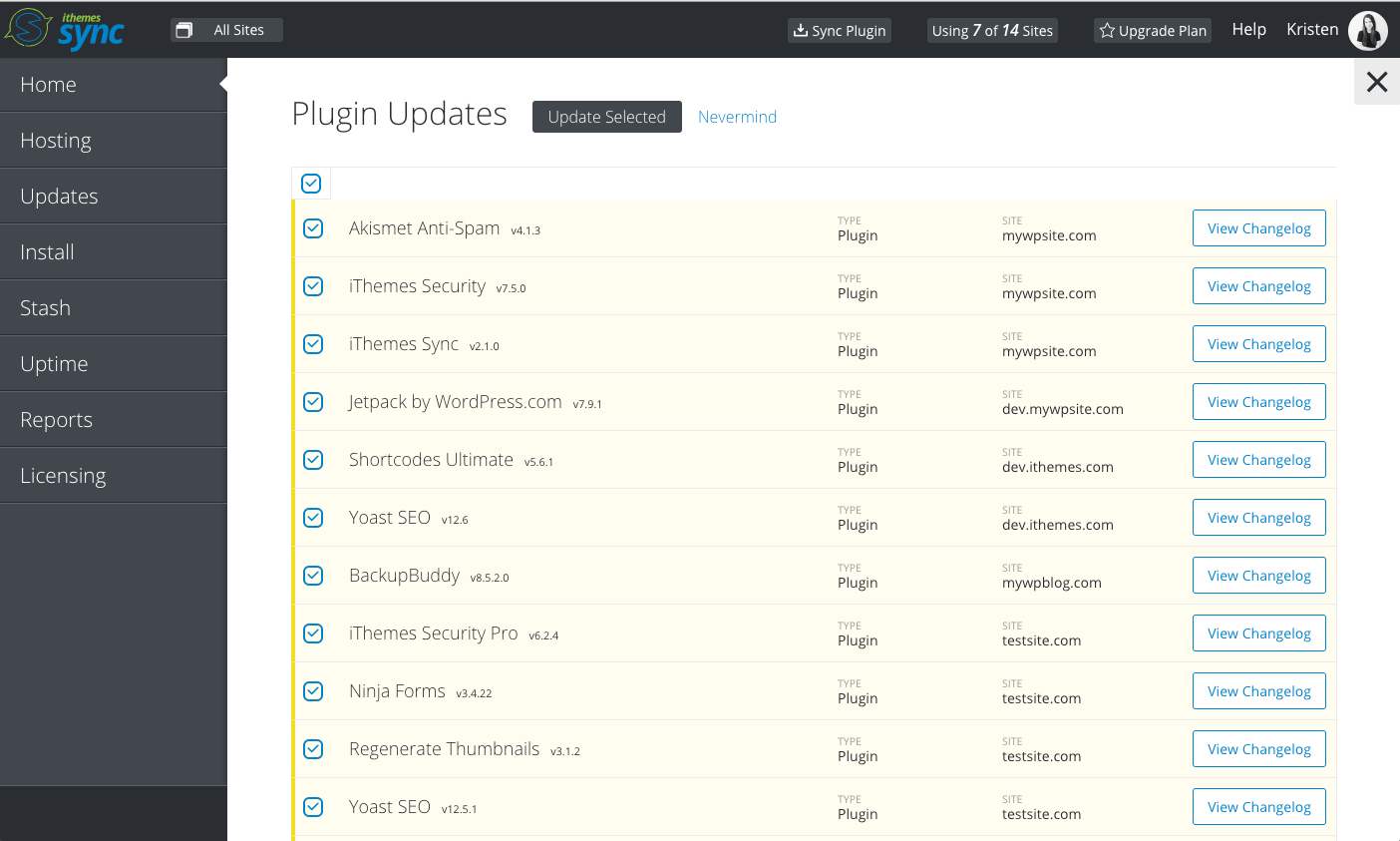

Mehrere WP-Sites verwalten? Aktualisieren Sie Plugins, Themes und Core auf einmal über das iThemes Sync Dashboard

iThemes Sync ist unser zentrales Dashboard, mit dem Sie mehrere WordPress-Sites verwalten können. Über das Synchronisierungs-Dashboard können Sie verfügbare Updates für alle Ihre Websites anzeigen und dann Plugins, Themes und WordPress-Core mit einem Klick aktualisieren . Sie können auch tägliche E-Mail-Benachrichtigungen erhalten, wenn ein neues Versions-Update verfügbar ist.

Testen Sie Sync 30 Tage lang KOSTENLOSErfahren Sie mehr

Verstöße aus dem gesamten Web

Wir schließen Verstöße aus dem gesamten Web ein, da es wichtig ist, auch Schwachstellen außerhalb des WordPress-Ökosystems zu kennen. Exploits von Serversoftware können sensible Daten preisgeben. Datenbankverletzungen können die Anmeldeinformationen für die Benutzer auf Ihrer Site preisgeben und Angreifern die Tür zum Zugriff auf Ihre Site öffnen.

1. NSA entdeckt Sicherheitslücke in Windows 10

Die NSA hat einen gefährlichen Softwarefehler von Microsoft gefunden. Stellen Sie daher sicher, dass Sie über den neuesten Windows-Sicherheitspatch verfügen. Die Sicherheitsanfälligkeit steht im Zusammenhang mit der Windows-crypt32.dll, die Zertifikate und kryptografische Messaging-Funktionen verarbeitet. Bei Ausnutzung könnte ein Hacker die Schwachstelle nutzen, um digitale Signaturen zu fälschen.

Zusammenfassung der WordPress-Sicherheitslücken für Januar 2020, Teil 1

bbPress Members Only Version 1.2.1 und niedriger ist anfällig für einen Cross-Site Request Forgery-Angriff auf der Seite Optionale Einstellungen des Plugins.

bbPress Login Registrieren Links auf Forumsthemenseiten Versionen 2.7.5 und niedriger enthalten eine Cross-Site Request Forgery-Schwachstelle, die zu einem Stored Cross-Site Scripting-Angriff führen kann.

Die GDPR-Cookie-Compliance-Versionen 4.0.2 und niedriger verfügen nicht über eine Funktionsprüfung und eine Sicherheitsnonce, die es einem authentifizierten Benutzer ermöglicht, die Plugin-Einstellungen zu löschen.

Fotogalerie-Versionen 2.0.6 und niedriger sind anfällig für einen Angriff zur Deaktivierung von willkürlichen Plugins

Minimal Coming Soon & Maintenance Mode Versionen 2.10 und niedriger haben mehrere Sicherheitslücken

WooCommerce Conversion Tracking Version 2.04 und niedriger ist anfällig für eine Cross-Site Forgery Request, die zu einem Stored XSS-Angriff führt.

Postie-Versionen 1.9.40 und niedriger weisen eine Schwachstelle Post Spoofing und Stored XSS auf, die dazu führen kann, dass ein nicht authentifizierter Benutzer einen neuen Beitrag veröffentlicht. Dies ist eine Zero-Day-Sicherheitslücke und jeder kann leicht Anweisungen zum Ausnutzen des Postie-Plugins finden.

Benutzer aus CSV importieren mit Meta-Versionen 1.15 weist eine Sicherheitsanfälligkeit beim Exportieren von nicht autorisierten authentifizierten Benutzern auf. Eine fehlende Funktionsprüfung würde es einem nicht autorisierten Benutzer ermöglichen, WordPress-Benutzer zu exportieren.

Ultimate-FAQ-Versionen 1.8.29 und niedriger weisen eine Unauthenticated Reflected XSS-Schwachstelle auf. Der FAQ-Shortcode bereinigt den GET-Parameter Display_FAQ nicht, was zu einem Reflected Cross-Site Scripting-Angriff auf Seiten führen kann, auf denen der Shortcode angezeigt wird.

WP Simple Spreadsheet Fetcher Für Google-Versionen 0.3.6 und niedriger gibt es eine Cross-Site Forgery Request-Schwachstelle, die es einem Angreifer ermöglichen könnte, einen beliebigen API-Schlüssel zu setzen.

Backup und Staging von WP Time Capsule-Versionen 1.21.15 und niedriger weisen eine Sicherheitsanfälligkeit durch Authentifizierungs-Bypass auf, die es einem Angreifer ermöglichen würde, sich als Admin-Benutzer anzumelden.

InfiniteWP Client-Versionen 1.9.4.4 und niedriger weisen eine Sicherheitsanfälligkeit zur Authentifizierungsumgehung auf, die es einem Angreifer ermöglichen würde, sich als Admin-Benutzer anzumelden.

Ultimate Auction Version 4.0.5 und niedriger weist mehrere Sicherheitslücken bezüglich Cross-Site Request Forgery und Cross-Site Scripting auf.

WooCommerce – Store Exporter Version 2.3.1 und niedriger ist anfällig für einen CSV-Injection-Angriff.

Awesome Support Version 5.7.1 und niedriger sind anfällig für einen gespeicherten XSS-Angriff.

Videos auf Admin Dashboard Version 1.1.3 und niedriger sind anfällig für einen Authenticated Stored XSS-Angriff.

Computer Repair Shop Version 1.0 ist anfällig für einen Authenticated Stored XSS-Angriff.

LearnDash Version 3.1.1 und niedriger ist anfällig für einen Reflected Cross-Site Scripting-Angriff.

EasyBook-Versionen 1.2.1 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

TownHub-Versionen 1.0.5 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

CityBook-Versionen 2.9.4 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

Real Estate 7 Versionen 2.3.3 und niedriger weisen mehrere Schwachstellen auf, darunter ein nicht authentifiziertes reflektiertes XSS, ein authentifiziertes persistentes XSS und eine unsichere direkte Objektreferenz.

Ein WordPress-Sicherheits-Plugin kann helfen, Ihre Website zu schützen

iThemes Security Pro, unser WordPress-Sicherheits-Plugin, bietet über 30 Möglichkeiten, Ihre Website zu sichern und vor gängigen WordPress-Sicherheitslücken zu schützen. Mit WordPress, Zwei-Faktor-Authentifizierung, Brute-Force-Schutz, starker Passwortdurchsetzung und mehr können Sie Ihrer Website eine zusätzliche Sicherheitsebene hinzufügen.

Holen Sie sich iThemes-Sicherheit

Jede Woche erstellt Michael den WordPress-Schwachstellenbericht, um die Sicherheit Ihrer Websites zu gewährleisten. Als Produktmanager bei iThemes hilft er uns, die Produktpalette von iThemes weiter zu verbessern. Er ist ein riesiger Nerd und liebt es, alles über Technik zu lernen, alt und neu. Sie können Michael mit seiner Frau und seiner Tochter treffen, lesen oder Musik hören, wenn er nicht arbeitet.