WordPress Vulnerability Roundup: มกราคม 2020 ตอนที่ 1

เผยแพร่แล้ว: 2020-08-18ช่องโหว่ใหม่ของปลั๊กอิน WordPress และธีมได้รับการเปิดเผยในช่วงครึ่งแรกของเดือนมกราคม ดังนั้นเราจึงต้องการแจ้งให้คุณทราบ ในบทความนี้ เราจะพูดถึงปลั๊กอิน WordPress ธีมและช่องโหว่หลัก และสิ่งที่ควรทำหากคุณใช้งานปลั๊กอินหรือธีมที่มีช่องโหว่บนเว็บไซต์ของคุณ

สรุปช่องโหว่ของ WordPress แบ่งออกเป็นสี่ประเภทที่แตกต่างกัน:

- 1. WordPress core

- 2. ปลั๊กอิน WordPress

- 3. ธีม WordPress

- 4. การละเมิดจากในเว็บ

หมายเหตุ: คุณสามารถข้ามไปที่แผนภูมิสรุปช่องโหว่สำหรับส่วนแรกของเดือนมกราคม 2020 ตามรายการด้านล่างได้

ช่องโหว่หลักของ WordPress

ช่องโหว่ของปลั๊กอิน WordPress

มีการค้นพบช่องโหว่ปลั๊กอิน WordPress ใหม่หลายรายการในเดือนนี้ อย่าลืมปฏิบัติตามคำแนะนำด้านล่างเพื่ออัปเดตปลั๊กอินหรือถอนการติดตั้งอย่างสมบูรณ์

1. กล่องบริจาค

Donorbox เวอร์ชัน 7.1 และ 7.1.1 มีความเสี่ยงต่อการโจมตี Stored Cross-Site Request Forgery

สิ่งที่คุณควรทำ

2. แบบทดสอบและสำรวจปรมาจารย์

Quiz and Survey Master เวอร์ชัน 6.3.4 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี XSS ที่สะท้อนความถูกต้อง

สิ่งที่คุณควรทำ

3. 301 การเปลี่ยนเส้นทาง

301 Redirects เวอร์ชัน 2.4.0 และต่ำกว่ามีช่องโหว่หลายจุด รวมถึง Authenticated Arbitrary Redirect Injection and Modification, XSS และ CSRF

สิ่งที่คุณควรทำ

4. Rencontre

Rencontre เวอร์ชัน 3.2.2 และต่ำกว่ามีช่องโหว่ Cross-Site Request Forgery หลายช่องโหว่

สิ่งที่คุณควรทำ

5. รูปภาพเด่นจาก URL

รูปภาพเด่นจาก URL เวอร์ชัน 2.7.7 และต่ำกว่าไม่มีการควบคุมการเข้าถึงบนเส้นทาง REST ที่สร้างช่องโหว่การตรวจสอบสิทธิ์ที่ใช้งานไม่ได้

สิ่งที่คุณควรทำ

6. สมาชิก bbPress เท่านั้น

bbPress Members Only เวอร์ชัน 1.2.1 และต่ำกว่านั้นมีความเสี่ยงที่จะถูกโจมตี Cross-Site Request Forgery บนหน้า การตั้งค่าเสริมของ ปลั๊กอิน

สิ่งที่คุณควรทำ

7. bbPress เข้าสู่ระบบ ลงทะเบียน ลิงค์บนกระดานกระทู้หน้า

bbPress เข้าสู่ระบบ ลงทะเบียนลิงก์บนฟอรัมหน้าหัวข้อ เวอร์ชัน 2.7.5 และต่ำกว่ามีช่องโหว่ Cross-Site Request Forgery ที่อาจนำไปสู่การโจมตี Stored Cross-Site Scripting

สิ่งที่คุณควรทำ

8. การปฏิบัติตามข้อกำหนดของคุกกี้ GDPR

การปฏิบัติตามข้อกำหนดของคุกกี้ GDPR เวอร์ชัน 4.0.2 และต่ำกว่านั้นขาดการตรวจสอบความสามารถและความปลอดภัย ซึ่งจะทำให้ผู้ใช้ที่ตรวจสอบสิทธิ์สามารถลบการตั้งค่าปลั๊กอินได้

สิ่งที่คุณควรทำ

9. คลังภาพ

Photo Gallery เวอร์ชัน 2.0.6 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี Arbitrary Plugin Deactivation ปลั๊กอินไม่ตรวจสอบความสามารถ และจะอนุญาตให้สมาชิกปิดใช้งานปลั๊กอินผ่าน WordPress AJAX API

สิ่งที่คุณควรทำ

10. โหมดมินิมอลเร็วๆ นี้ & โหมดบำรุงรักษา

Minimal Coming Soon & Maintenance Mode เวอร์ชัน 2.10 และต่ำกว่ามีช่องโหว่หลายจุด รวมถึงข้อบกพร่องในการอนุญาตที่ไม่ปลอดภัยซึ่งอาจทำให้ผู้ใช้ที่ตรวจสอบสิทธิ์สามารถเปิดใช้งาน ปิดใช้งาน ปลั๊กอิน และนำเข้า/ส่งออกการตั้งค่าได้ ปลั๊กอินนี้ยังมีช่องโหว่ Cross-Site Forgery to Stored XSS และ Settings Changes

สิ่งที่คุณควรทำ

11. การติดตามการแปลง WooCommerce

เครื่องมือวัด Conversion ของ WooCommerce เวอร์ชัน 2.04 และต่ำกว่านั้นมีความเสี่ยงต่อคำขอการปลอมแปลงข้ามไซต์ที่นำไปสู่การโจมตี XSS ที่เก็บไว้

สิ่งที่คุณควรทำ

12. Postie

Postie เวอร์ชัน 1.9.40 และต่ำกว่ามีช่องโหว่ Post Spoofing และ Stored XSS ที่อาจนำไปสู่ผู้ใช้ที่ไม่ผ่านการตรวจสอบสิทธิ์ในการเผยแพร่โพสต์ใหม่ นี่เป็นช่องโหว่แบบ Zero-day และทุกคนสามารถค้นหาคำแนะนำในการใช้ประโยชน์จากปลั๊กอิน Postie ได้อย่างง่ายดาย

สิ่งที่คุณควรทำ

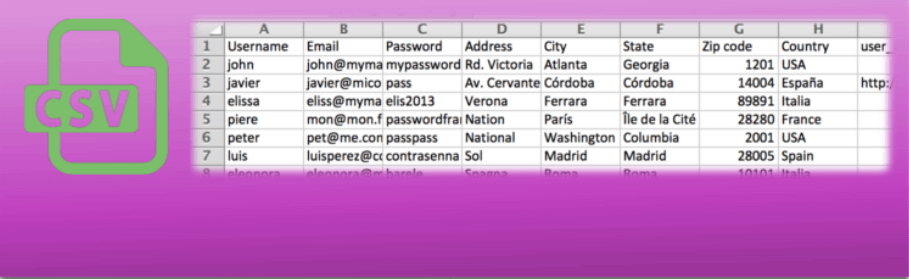

13. นำเข้าผู้ใช้จาก CSV ด้วย Meta

นำเข้าผู้ใช้จาก CSV ด้วย Meta เวอร์ชัน 1.15 มีช่องโหว่ในการส่งออกผู้ใช้ที่ตรวจสอบสิทธิ์โดยไม่ได้รับอนุญาต การตรวจสอบความสามารถที่ขาดหายไปจะอนุญาตให้ผู้ใช้ที่ไม่ได้รับอนุญาตส่งออกผู้ใช้ WordPress

สิ่งที่คุณควรทำ

14. คำถามที่พบบ่อยที่สุด

Ultimate FAQ เวอร์ชัน 1.8.29 และต่ำกว่ามีช่องโหว่ XSS ที่ไม่ผ่านการตรวจสอบสิทธิ์ รหัสย่อของคำถามที่พบบ่อยไม่ได้ทำให้พารามิเตอร์ Display_FAQ GET ปลอดเชื้อ ซึ่งอาจนำไปสู่การโจมตี Reflected Cross-Site Scripting บนหน้าเว็บที่แสดงรหัสย่อ

สิ่งที่คุณควรทำ

15. WP Simple Spreadsheet Fetcher สำหรับ Google

WP Simple Spreadsheet Fetcher สำหรับ Google เวอร์ชัน 0.3.6 และต่ำกว่ามีช่องโหว่ Cross-Site Forgery Request ที่อาจทำให้ผู้โจมตีสามารถตั้งค่าและคีย์ API โดยอำเภอใจ

สิ่งที่คุณควรทำ

16. สำรองและจัดเตรียมโดย WP Time Capsule

สำรองและจัดเตรียมโดย WP Time Capsule เวอร์ชัน 1.21.15

และด้านล่างมีช่องโหว่ Authentication Bypass ซึ่งจะทำให้ผู้โจมตีสามารถเข้าสู่ระบบในฐานะผู้ใช้ที่เป็นผู้ดูแลระบบได้

สิ่งที่คุณควรทำ

17. ลูกค้า InfiniteWP

InfiniteWP Client เวอร์ชัน 1.9.4.4 และต่ำกว่ามีช่องโหว่ Authentication Bypass ซึ่งจะทำให้ผู้โจมตีสามารถเข้าสู่ระบบในฐานะผู้ใช้ที่เป็นผู้ดูแลระบบได้

สิ่งที่คุณควรทำ

18. สุดยอดการประมูล

Ultimate Auction เวอร์ชัน 4.0.5 และต่ำกว่ามีช่องโหว่ Cross-Site Request Forgery และ Cross-Site Scripting หลายช่องโหว่

สิ่งที่คุณควรทำ

19. WooCommerce – ผู้ส่งออกร้านค้า

WooCommerce – Store Exporter เวอร์ชัน 2.3.1 และต่ำกว่านั้นเสี่ยงต่อการถูกโจมตีด้วยการฉีด CSV

สิ่งที่คุณควรทำ

20. การสนับสนุนที่ยอดเยี่ยม

Awesome Support เวอร์ชัน 5.7.1 และต่ำกว่านั้นเสี่ยงต่อการโจมตี XSS ที่เก็บไว้

สิ่งที่คุณควรทำ

21. วิดีโอบนแดชบอร์ดผู้ดูแลระบบ

วิดีโอบน Admin Dashboard เวอร์ชัน 1.1.3 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี XSS ที่รับรองความถูกต้อง

สิ่งที่คุณควรทำ

22. ร้านซ่อมคอมพิวเตอร์

ร้านซ่อมคอมพิวเตอร์เวอร์ชัน 1.0 เสี่ยงต่อการโจมตี XSS ที่จัดเก็บโดยพิสูจน์ตัวตน

สิ่งที่คุณควรทำ

23. LearnDash

LearnDash เวอร์ชัน 3.1.1 และด้านล่างมีความเสี่ยงต่อการโจมตี Reflected Cross-Site Scripting

สิ่งที่คุณควรทำ

ธีมเวิร์ดเพรส

1. ListingPro

ListingPro เวอร์ชัน 2.5.3 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี XSS ที่ไม่ผ่านการตรวจสอบสิทธิ์

สิ่งที่คุณควรทำ

2. การจองการเดินทาง

การจองการเดินทางเวอร์ชัน 2.7.8.5 และต่ำกว่ามีช่องโหว่ XSS แบบสะท้อนและถาวร

สิ่งที่คุณควรทำ

3. ElegantThemes Divi Builder

ElegantThemes Divi, Divi Builder และ Extra เวอร์ชันต่ำกว่า 4.0.10 เสี่ยงต่อการถูกโจมตีด้วย Authenticated Code Injection

สิ่งที่คุณควรทำ

4. อีซี่บุ๊ค

EasyBook เวอร์ชัน 1.2.1 และต่ำกว่ามีช่องโหว่หลายจุด รวมถึง XSS Unauthenticated Reflected, XSS ที่ยืนยันตัวตนแล้ว และ Insecure Direct Object Reference

สิ่งที่คุณควรทำ

5. ทาวน์ฮับ

TownHub เวอร์ชัน 1.0.5 และต่ำกว่ามีช่องโหว่หลายจุดรวมถึง XSS Unauthenticated Reflected, XSS ที่รับรองความถูกต้องและการอ้างอิงออบเจ็กต์โดยตรงที่ไม่ปลอดภัย

สิ่งที่คุณควรทำ

6. ซิตี้บุ๊ค

CityBook เวอร์ชัน 2.9.4 และต่ำกว่ามีช่องโหว่หลายจุดรวมถึง XSS ที่ไม่ผ่านการตรวจสอบสิทธิ์, XSS ที่ตรวจสอบสิทธิ์และการอ้างอิงออบเจ็กต์โดยตรงที่ไม่ปลอดภัย

สิ่งที่คุณควรทำ

7. อสังหาริมทรัพย์7

Real Estate 7 เวอร์ชัน 2.3.3 และต่ำกว่ามีช่องโหว่หลายจุดรวมถึง XSS Unauthenticated Reflected XSS Authenticated Persistent XSS และ Insecure Direct Object Reference

สิ่งที่คุณควรทำ

วิธีการเชิงรุกเกี่ยวกับธีม WordPress & ช่องโหว่ของปลั๊กอิน

การใช้ซอฟต์แวร์ที่ล้าสมัยเป็นสาเหตุอันดับหนึ่งที่ทำให้ไซต์ WordPress ถูกแฮ็ก เป็นสิ่งสำคัญสำหรับความปลอดภัยของไซต์ WordPress ที่คุณมีรูทีนการอัปเดต คุณควรลงชื่อเข้าใช้ไซต์ของคุณอย่างน้อยสัปดาห์ละครั้งเพื่อทำการอัปเดต

การอัปเดตอัตโนมัติสามารถช่วยได้

การอัปเดตอัตโนมัติเป็นตัวเลือกที่ยอดเยี่ยมสำหรับเว็บไซต์ WordPress ที่ไม่เปลี่ยนแปลงบ่อยนัก การขาดความสนใจมักจะทำให้ไซต์เหล่านี้ถูกละเลยและเสี่ยงต่อการถูกโจมตี แม้จะมีการตั้งค่าความปลอดภัยที่แนะนำ การเรียกใช้ซอฟต์แวร์ที่มีช่องโหว่บนไซต์ของคุณสามารถให้ผู้โจมตีเข้าสู่ไซต์ของคุณได้

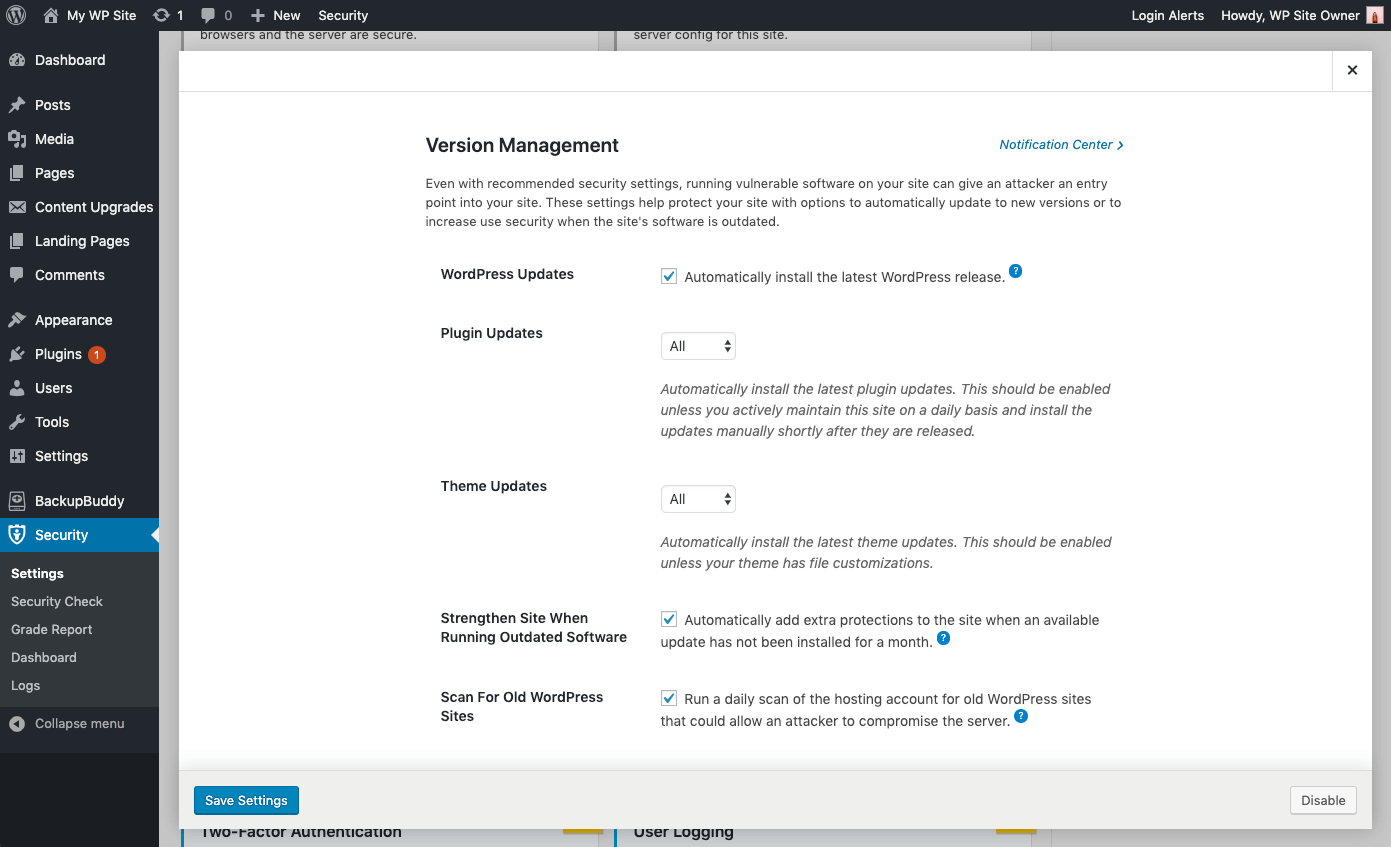

การใช้ คุณลักษณะการจัดการเวอร์ชัน ของปลั๊กอิน iThemes Security Pro คุณสามารถเปิดใช้งานการอัปเดต WordPress อัตโนมัติเพื่อให้แน่ใจว่าคุณได้รับแพตช์ความปลอดภัยล่าสุด การตั้งค่าเหล่านี้ช่วยปกป้องไซต์ของคุณด้วยตัวเลือกในการอัปเดตเป็นเวอร์ชันใหม่โดยอัตโนมัติ หรือเพื่อเพิ่มความปลอดภัยให้กับผู้ใช้เมื่อซอฟต์แวร์ของไซต์ล้าสมัย

ตัวเลือกการอัปเดตการจัดการเวอร์ชัน

- อัปเดต WordPress –ติดตั้ง WordPress รุ่นล่าสุดโดยอัตโนมัติ

- การอัปเดตปลั๊กอินอัตโนมัติ – ติดตั้งการอัปเดตปลั๊กอินล่าสุดโดยอัตโนมัติ ควรเปิดใช้งานสิ่งนี้เว้นแต่คุณจะดูแลไซต์นี้เป็นประจำทุกวันและติดตั้งการอัปเดตด้วยตนเองหลังจากเปิดตัวไม่นาน

- การอัปเดตธีมอัตโนมัติ - ติดตั้งการอัปเดตธีมล่าสุดโดยอัตโนมัติ ควรเปิดใช้งานเว้นแต่ธีมของคุณจะมีการปรับแต่งไฟล์

- การควบคุมแบบละเอียดสำหรับการอัปเดตปลั๊กอินและธีม – คุณอาจมีปลั๊กอิน/ธีมที่คุณต้องการอัปเดตด้วยตนเอง หรือชะลอการอัปเดตจนกว่าการเผยแพร่จะมีเวลาที่จะพิสูจน์ว่าเสถียร คุณสามารถเลือก กำหนดเอง สำหรับโอกาสในการกำหนดปลั๊กอินหรือธีมแต่ละรายการให้อัปเดตทันที ( Enable ) ไม่อัปเดตโดยอัตโนมัติเลย ( Disable ) หรืออัปเดตด้วยความล่าช้าตามจำนวนวันที่ระบุ ( Delay )

การเสริมสร้างความเข้มแข็งและการแจ้งเตือนปัญหาวิกฤต

- เสริมความแข็งแกร่งให้กับไซต์เมื่อใช้งานซอฟต์แวร์ที่ล้าสมัย – เพิ่มการป้องกันเพิ่มเติมให้กับไซต์โดยอัตโนมัติเมื่อไม่ได้ติดตั้งการอัปเดตที่พร้อมใช้งานเป็นเวลาหนึ่งเดือน ปลั๊กอิน iThemes Security จะเปิดใช้งานการรักษาความปลอดภัยที่เข้มงวดขึ้นโดยอัตโนมัติเมื่อไม่ได้ติดตั้งการอัปเดตเป็นเวลาหนึ่งเดือน ขั้นแรก จะบังคับผู้ใช้ทั้งหมดที่ไม่ได้เปิดใช้งานสองปัจจัยเพื่อให้รหัสการเข้าสู่ระบบที่ส่งไปยังที่อยู่อีเมลของตนก่อนที่จะลงชื่อเข้าใช้อีกครั้ง ประการที่สอง จะปิดใช้งานตัวแก้ไขไฟล์ WP (เพื่อบล็อกไม่ให้ผู้อื่นแก้ไขปลั๊กอินหรือโค้ดธีม) , XML-RPC pingbacks และบล็อกการพยายามตรวจสอบสิทธิ์หลายครั้งต่อคำขอ XML-RPC (ซึ่งทั้งสองอย่างนี้จะทำให้ XML-RPC แข็งแกร่งขึ้นจากการโจมตีโดยไม่ต้องปิดการทำงานทั้งหมด)

- สแกนหาไซต์ WordPress เก่าอื่น ๆ – สิ่งนี้จะตรวจสอบการติดตั้ง WordPress ที่ล้าสมัยอื่น ๆ ในบัญชีโฮสติ้งของคุณ ไซต์ WordPress ที่ล้าสมัยเพียงไซต์เดียวที่มีช่องโหว่อาจทำให้ผู้โจมตีสามารถประนีประนอมกับไซต์อื่น ๆ ทั้งหมดในบัญชีโฮสติ้งเดียวกันได้

- ส่งการแจ้งเตือนทางอีเมล – สำหรับปัญหาที่ต้องมีการแทรกแซง อีเมลจะถูกส่งไปยังผู้ใช้ระดับผู้ดูแลระบบ

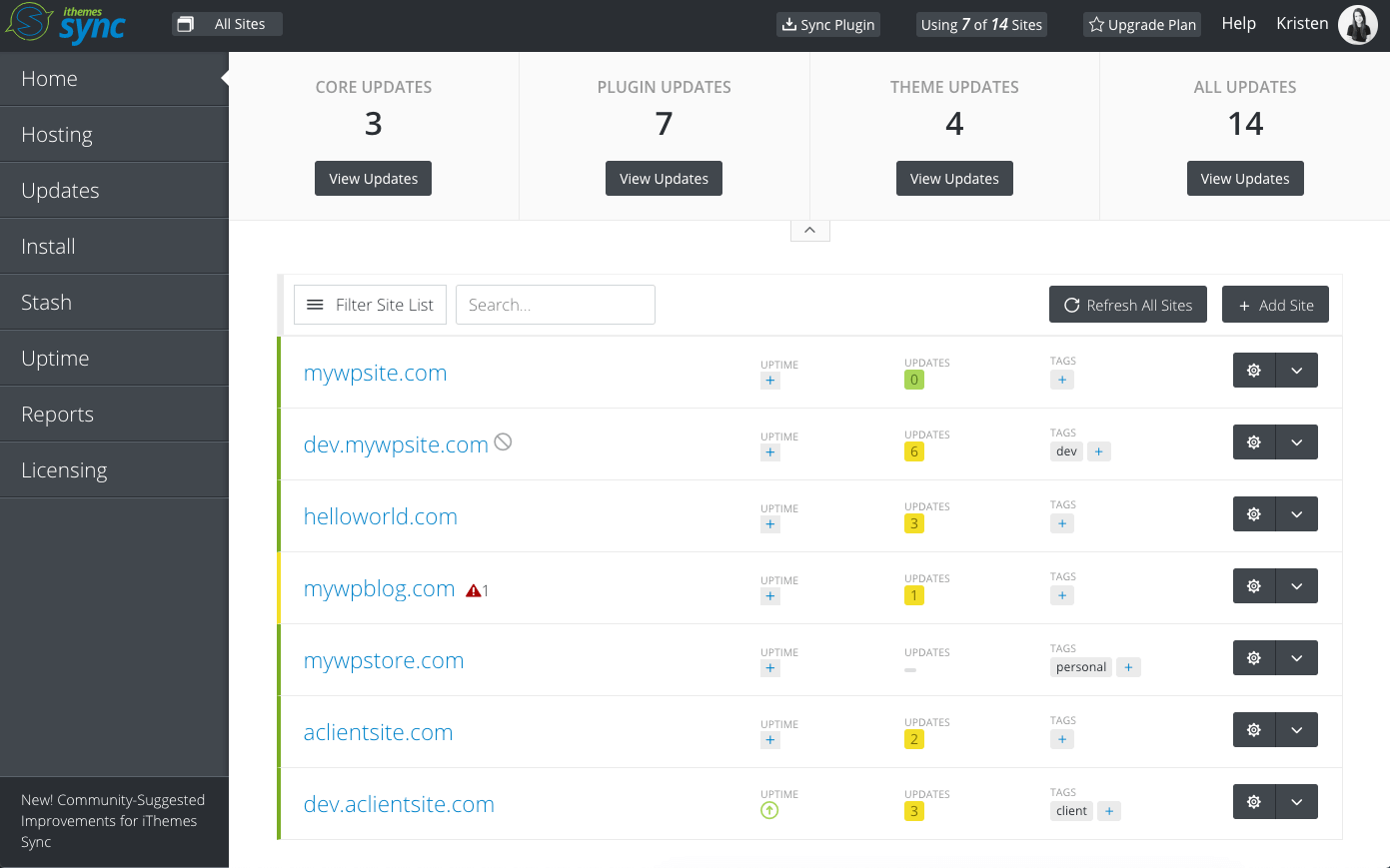

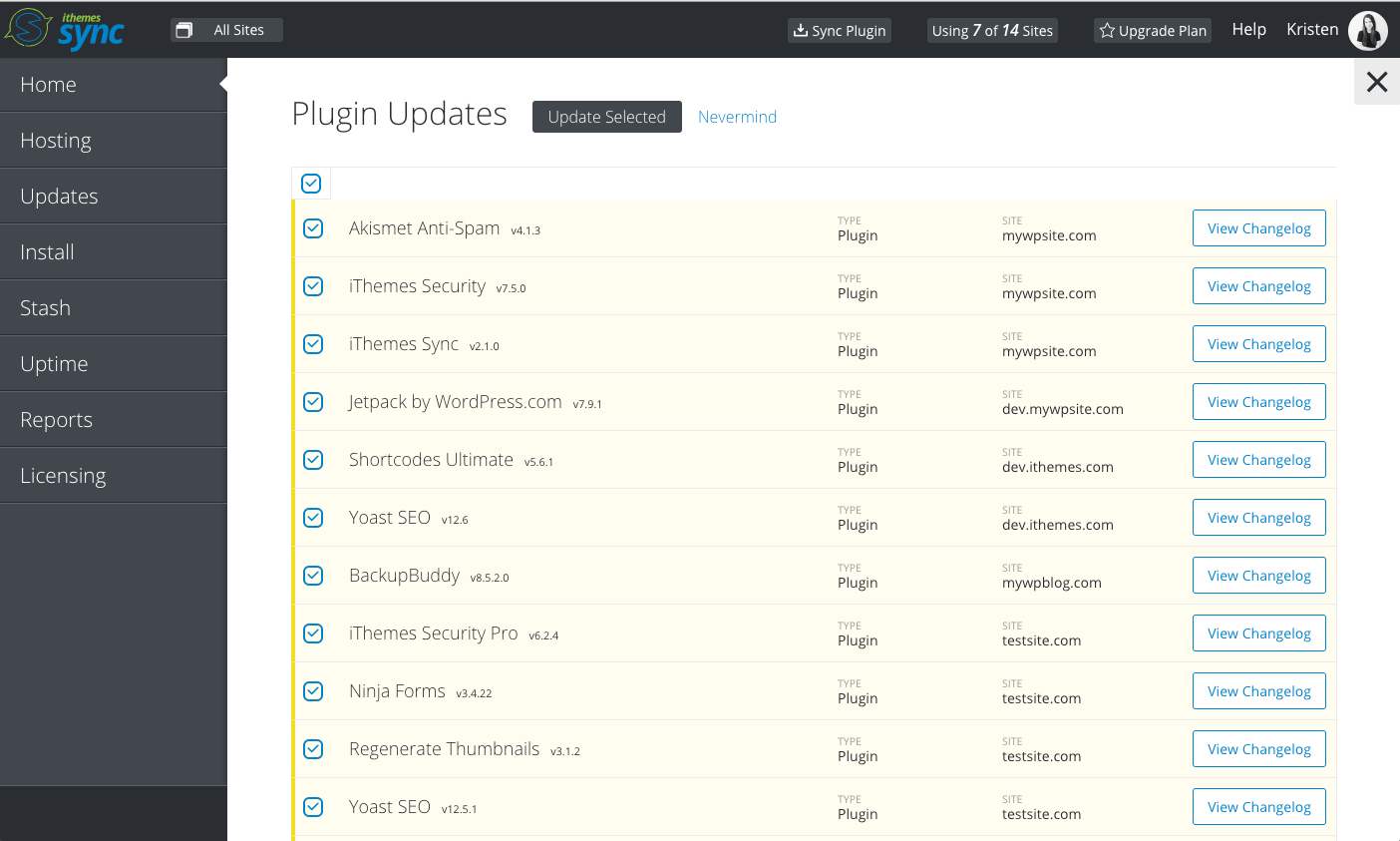

การจัดการไซต์ WP หลายไซต์? อัปเดตปลั๊กอิน ธีม & Core พร้อมกันจาก iThemes Sync Dashboard

iThemes Sync เป็นแดชบอร์ดส่วนกลางของเราที่จะช่วยคุณจัดการไซต์ WordPress หลายแห่ง จากแดชบอร์ดการซิงค์ คุณสามารถดูการอัปเดตที่มีให้สำหรับไซต์ทั้งหมดของคุณ จากนั้น อัปเดตปลั๊กอิน ธีม และแกน WordPress ได้ด้วยคลิก เดียว คุณยังสามารถรับการ แจ้งเตือนทางอีเมลทุกวัน เมื่อมีการอัปเดตเวอร์ชันใหม่

ลองซิงค์ฟรี 30 วันเรียนรู้เพิ่มเติม

การละเมิดจากทั่วเว็บ

เรารวมการละเมิดจากทั่วทั้งเว็บ เนื่องจากจำเป็นต้องตระหนักถึงช่องโหว่ภายนอกระบบนิเวศของ WordPress ด้วย การใช้ประโยชน์จากซอฟต์แวร์เซิร์ฟเวอร์สามารถเปิดเผยข้อมูลที่ละเอียดอ่อนได้ การละเมิดฐานข้อมูลสามารถเปิดเผยข้อมูลประจำตัวสำหรับผู้ใช้ในไซต์ของคุณ ซึ่งเป็นการเปิดประตูให้ผู้โจมตีเข้าถึงไซต์ของคุณ

1. NSA ค้นพบช่องโหว่ใน Windows 10

NSA พบข้อบกพร่องของซอฟต์แวร์ Microsoft ที่เป็นอันตราย ดังนั้นตรวจสอบให้แน่ใจว่าคุณมี Windows Security Patch เวอร์ชันล่าสุด ช่องโหว่นี้เกี่ยวข้องกับ Windows crypt32.dll ซึ่งจัดการใบรับรองและฟังก์ชันการส่งข้อความเข้ารหัสลับ หากถูกโจมตี แฮ็กเกอร์อาจใช้ช่องโหว่นี้เพื่อปลอมแปลงลายเซ็นดิจิทัล

สรุปช่องโหว่ WordPress ประจำเดือนมกราคม 2020 ตอนที่ 1

bbPress Members Only เวอร์ชัน 1.2.1 และต่ำกว่านั้นมีความเสี่ยงที่จะถูกโจมตี Cross-Site Request Forgery บนหน้า การตั้งค่าเสริมของ ปลั๊กอิน

bbPress เข้าสู่ระบบ ลงทะเบียนลิงค์บนกระดานสนทนา หน้าหัวข้อ เวอร์ชัน 2.7.5 และต่ำกว่า รวมถึงช่องโหว่การขอข้ามไซต์ที่อาจนำไปสู่การโจมตี Stored Cross-Site Scripting

การปฏิบัติตามข้อกำหนดของคุกกี้ GDPR เวอร์ชัน 4.0.2 และต่ำกว่านั้นขาดการตรวจสอบความสามารถและความปลอดภัย ซึ่งจะทำให้ผู้ใช้ที่ตรวจสอบสิทธิ์สามารถลบการตั้งค่าปลั๊กอินได้

Photo Gallery เวอร์ชัน 2.0.6 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี Arbitrary Plugin Deactivation

Minimal Coming Soon & โหมดบำรุงรักษาเวอร์ชัน 2.10 และต่ำกว่ามีช่องโหว่หลายจุด

เครื่องมือวัด Conversion ของ WooCommerce เวอร์ชัน 2.04 และต่ำกว่านั้นมีความเสี่ยงต่อคำขอการปลอมแปลงข้ามไซต์ที่นำไปสู่การโจมตี XSS ที่เก็บไว้

Postie เวอร์ชัน 1.9.40 และต่ำกว่ามีช่องโหว่ Post Spoofing และ Stored XSS ที่อาจนำไปสู่ผู้ใช้ที่ไม่ผ่านการตรวจสอบสิทธิ์ในการเผยแพร่โพสต์ใหม่ นี่เป็นช่องโหว่แบบ Zero-day และทุกคนสามารถค้นหาคำแนะนำในการใช้ประโยชน์จากปลั๊กอิน Postie ได้อย่างง่ายดาย

นำเข้าผู้ใช้จาก CSV ด้วย Meta เวอร์ชัน 1.15 มีช่องโหว่ในการส่งออกผู้ใช้ที่ตรวจสอบสิทธิ์โดยไม่ได้รับอนุญาต การตรวจสอบความสามารถที่ขาดหายไปจะอนุญาตให้ผู้ใช้ที่ไม่ได้รับอนุญาตส่งออกผู้ใช้ WordPress

Ultimate FAQ เวอร์ชัน 1.8.29 และต่ำกว่ามีช่องโหว่ XSS ที่ไม่ผ่านการตรวจสอบสิทธิ์ รหัสย่อของคำถามที่พบบ่อยไม่ได้ทำให้พารามิเตอร์ Display_FAQ GET ปลอดเชื้อ ซึ่งอาจนำไปสู่การโจมตี Reflected Cross-Site Scripting บนหน้าเว็บที่แสดงรหัสย่อ

WP Simple Spreadsheet Fetcher สำหรับ Google เวอร์ชัน 0.3.6 และต่ำกว่ามีช่องโหว่ Cross-Site Forgery Request ที่อาจทำให้ผู้โจมตีสามารถตั้งค่าและคีย์ API โดยอำเภอใจ

Backup and Staging โดย WP Time Capsule เวอร์ชัน 1.21.15 และต่ำกว่ามีช่องโหว่ Authentication Bypass ซึ่งจะทำให้ผู้โจมตีสามารถเข้าสู่ระบบในฐานะผู้ใช้ที่เป็นผู้ดูแลระบบได้

InfiniteWP Client เวอร์ชัน 1.9.4.4 และต่ำกว่ามีช่องโหว่ Authentication Bypass ซึ่งจะทำให้ผู้โจมตีสามารถเข้าสู่ระบบในฐานะผู้ใช้ที่เป็นผู้ดูแลระบบได้

Ultimate Auction เวอร์ชัน 4.0.5 และต่ำกว่ามีช่องโหว่ Cross-Site Request Forgery และ Cross-Site Scripting หลายช่องโหว่

WooCommerce – Store Exporter เวอร์ชัน 2.3.1 และต่ำกว่านั้นเสี่ยงต่อการถูกโจมตีด้วยการฉีด CSV

Awesome Support เวอร์ชัน 5.7.1 และต่ำกว่านั้นเสี่ยงต่อการโจมตี XSS ที่เก็บไว้

วิดีโอบน Admin Dashboard เวอร์ชัน 1.1.3 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี XSS ที่รับรองความถูกต้อง

ร้านซ่อมคอมพิวเตอร์เวอร์ชัน 1.0 เสี่ยงต่อการโจมตี XSS ที่จัดเก็บโดยพิสูจน์ตัวตน

LearnDash เวอร์ชัน 3.1.1 และด้านล่างมีความเสี่ยงต่อการโจมตี Reflected Cross-Site Scripting

EasyBook เวอร์ชัน 1.2.1 และต่ำกว่ามีช่องโหว่หลายจุด รวมถึง XSS Unauthenticated Reflected, XSS ที่ยืนยันตัวตนแล้ว และ Insecure Direct Object Reference

TownHub เวอร์ชัน 1.0.5 และต่ำกว่ามีช่องโหว่หลายจุดรวมถึง XSS Unauthenticated Reflected, XSS ที่รับรองความถูกต้องและการอ้างอิงออบเจ็กต์โดยตรงที่ไม่ปลอดภัย

CityBook เวอร์ชัน 2.9.4 และต่ำกว่ามีช่องโหว่หลายจุดรวมถึง XSS ที่ไม่ผ่านการตรวจสอบสิทธิ์, XSS ที่ตรวจสอบสิทธิ์และการอ้างอิงออบเจ็กต์โดยตรงที่ไม่ปลอดภัย

Real Estate 7 เวอร์ชัน 2.3.3 และต่ำกว่ามีช่องโหว่หลายจุดรวมถึง XSS Unauthenticated Reflected XSS Authenticated Persistent XSS และ Insecure Direct Object Reference

ปลั๊กอินความปลอดภัย WordPress สามารถช่วยให้เว็บไซต์ของคุณปลอดภัย

iThemes Security Pro ปลั๊กอินความปลอดภัย WordPress ของเรามีมากกว่า 30 วิธีในการรักษาความปลอดภัยและปกป้องเว็บไซต์ของคุณจากช่องโหว่ด้านความปลอดภัยทั่วไปของ WordPress ด้วย WordPress การตรวจสอบสิทธิ์แบบสองปัจจัย การป้องกันแบบเดรัจฉาน การบังคับใช้รหัสผ่านที่รัดกุม และอื่นๆ คุณสามารถเพิ่มระดับการรักษาความปลอดภัยเพิ่มเติมให้กับเว็บไซต์ของคุณได้

รับ iThemes Security

ในแต่ละสัปดาห์ Michael จะรวบรวมรายงานช่องโหว่ของ WordPress เพื่อช่วยให้เว็บไซต์ของคุณปลอดภัย ในฐานะผู้จัดการผลิตภัณฑ์ที่ iThemes เขาช่วยเราปรับปรุงรายการผลิตภัณฑ์ iThemes ต่อไป เขาเป็นคนเนิร์ดยักษ์และชอบเรียนรู้เกี่ยวกับเทคโนโลยีทุกอย่าง ทั้งเก่าและใหม่ คุณสามารถหาไมเคิลไปเที่ยวกับภรรยาและลูกสาว อ่านหนังสือหรือฟังเพลงเมื่อไม่ได้ทำงาน