WordPressの脆弱性のまとめ:2020年1月、パート1

公開: 2020-08-18新しいWordPressプラグインとテーマの脆弱性は、1月の前半に公開されたため、お知らせします。 この投稿では、最近のWordPressプラグイン、テーマ、コアの脆弱性、および脆弱なプラグインまたはテーマの1つをWebサイトで実行している場合の対処方法について説明します。

WordPressの脆弱性のまとめは、次の4つのカテゴリに分類されます。

- 1.WordPressコア

- 2.WordPressプラグイン

- 3.WordPressテーマ

- 4.ウェブ全体からの違反

注:以下にリストされている2020年1月の前半の脆弱性要約チャートにスキップできます。

WordPressのコアの脆弱性

WordPressプラグインの脆弱性

今月、これまでにいくつかの新しいWordPressプラグインの脆弱性が発見されました。 プラグインを更新するか、完全にアンインストールするには、以下の推奨アクションに従ってください。

1.ドナーボックス

Donorboxバージョン7.1および7.1.1は、Stored Cross-Site RequestForgery攻撃に対して脆弱です。

あなたがすべきこと

2.クイズと調査マスター

クイズおよびサーベイマスターバージョン6.3.4以下は、Authenticated ReflectedXSS攻撃に対して脆弱です。

あなたがすべきこと

3.301リダイレクト

301リダイレクトバージョン2.4.0以下には、認証された任意のリダイレクトインジェクションと変更、XSS、CSRFなどの複数の脆弱性があります。

あなたがすべきこと

4.レンコントル

Rencontreバージョン3.2.2以下には、複数のクロスサイトリクエストフォージェリの脆弱性が含まれています。

あなたがすべきこと

5.URLからの注目の画像

URLバージョン2.7.7以下の注目の画像には、RESTルートのアクセス制御が欠落しているため、認証の脆弱性が発生します。

あなたがすべきこと

6.bbPressメンバーのみ

bbPressメンバーのみバージョン1.2.1以下は、プラグインのオプション設定ページでのクロスサイトリクエストフォージェリ攻撃に対して脆弱です。

あなたがすべきこと

7.フォーラムトピックページのbbPressログイン登録リンク

フォーラムトピックページのbbPressログイン登録リンクバージョン2.7.5以下には、クロスサイトスクリプティング攻撃につながる可能性のあるクロスサイトリクエストフォージェリの脆弱性が含まれています。

あなたがすべきこと

8. GDPRCookieコンプライアンス

GDPR Cookieコンプライアンスバージョン4.0.2以下には、認証されたユーザーがプラグイン設定を削除できるようにする機能チェックとセキュリティナンスがありません。

あなたがすべきこと

9.フォトギャラリー

フォトギャラリーバージョン2.0.6以下は、任意のプラグイン非アクティブ化攻撃に対する脆弱性です。 プラグインは機能をチェックせず、サブスクライバーがWordPress AJAXAPIを介してプラグインを非アクティブ化できるようにします。

あなたがすべきこと

10.最小限の近日発売&メンテナンスモード

Minimal Coming Soon&Maintenance Modeバージョン2.10以下には、認証されたユーザーがプラグインを有効、無効にし、設定をインポート/エクスポートできる安全でない権限の欠陥など、複数の脆弱性があります。 プラグインには、クロスサイト偽造から保存されたXSSおよび設定変更の脆弱性も含まれています。

あなたがすべきこと

11.WooCommerceコンバージョントラッキング

WooCommerce Conversion Trackingバージョン2.04以下は、クロスサイト偽造リクエストに対して脆弱であり、StoredXSS攻撃につながります。

あなたがすべきこと

12.ポスティ

Postieバージョン1.9.40以下には、Post Spoofing and Stored XSSの脆弱性があり、認証されていないユーザーが新しい投稿を公開する可能性があります。 これはゼロデイ脆弱性であり、Postieプラグインを悪用する手順は誰でも簡単に見つけることができます。

あなたがすべきこと

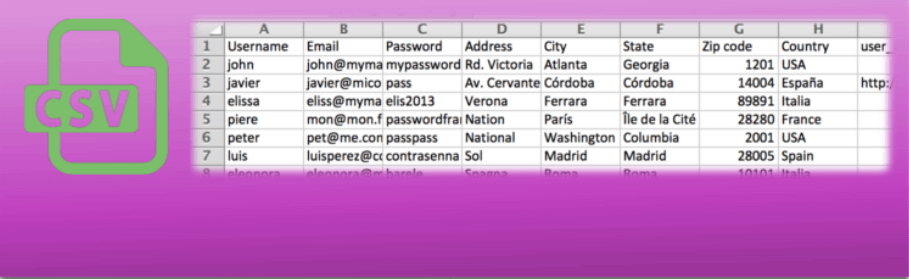

13.メタを使用してCSVからユーザーをインポートする

メタバージョン1.15を使用したCSVからのユーザーのインポートには、認証されていないユーザーのエクスポートの脆弱性があります。 機能チェックが欠落していると、権限のないユーザーがWordPressユーザーをエクスポートできるようになります。

あなたがすべきこと

14.究極のFAQ

Ultimate FAQバージョン1.8.29以下には、Unauthenticated ReflectedXSSの脆弱性があります。 FAQショートコードはDisplay_FAQGETパラメーターをサニタイズしないため、ショートコードが表示されているページでリフレクトクロスサイトスクリプティング攻撃が発生する可能性があります。

あなたがすべきこと

15.Google用のWPシンプルスプレッドシートフェッチャー

WP Simple Spreadsheet Fetcher Googleバージョン0.3.6以下には、攻撃者が任意のAPIキーを設定できる可能性のあるクロスサイト偽造リクエストの脆弱性があります。

あなたがすべきこと

16. WP TimeCapsuleによるバックアップとステージング

WP TimeCapsuleバージョン1.21.15によるバックアップとステージング

以下には、攻撃者が管理者ユーザーとしてログインすることを可能にする認証バイパスの脆弱性があります。

あなたがすべきこと

17.InfiniteWPクライアント

InfiniteWPクライアントバージョン1.9.4.4以下には、攻撃者が管理者ユーザーとしてログインできる認証バイパスの脆弱性があります。

あなたがすべきこと

18.究極のオークション

Ultimate Auctionバージョン4.0.5以下には、複数のクロスサイトリクエストフォージェリとクロスサイトスクリプティングの脆弱性があります。

あなたがすべきこと

19. WooCommerce –ストアエクスポーター

WooCommerce – Store Exporterバージョン2.3.1以下は、CSVインジェクション攻撃に対して脆弱です。

あなたがすべきこと

20.素晴らしいサポート

Awesome Supportバージョン5.7.1以下は、保存されたXSS攻撃に対して脆弱です。

あなたがすべきこと

21.管理ダッシュボードのビデオ

管理ダッシュボードバージョン1.1.3以下のビデオは、Authenticated StoredXSS攻撃に対して脆弱です。

あなたがすべきこと

22.コンピューター修理店

Computer Repair Shopバージョン1.0は、Authenticated StoredXSS攻撃に対して脆弱です。

あなたがすべきこと

23. LearnDash

LearnDashバージョン3.1.1以下は、リフレクトクロスサイトスクリプティング攻撃に対して脆弱です。

あなたがすべきこと

WordPressテーマ

1. ListingPro

ListingProバージョン2.5.3以下は、認証されていないリフレクトXSS攻撃に対して脆弱です。

あなたがすべきこと

2.旅行の予約

旅行予約バージョン2.7.8.5以下には、Reflected&PersistentXSSの脆弱性があります。

あなたがすべきこと

3.エレガントテーマDiviビルダー

バージョン4.0.10より前のElegantThemesDivi、Divi Builder、およびExtraは、Authenticated CodeInjection攻撃に対して脆弱です。

あなたがすべきこと

4. EasyBook

EasyBookバージョン1.2.1以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

あなたがすべきこと

5. TownHub

TownHubバージョン1.0.5以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

あなたがすべきこと

6. CityBook

CityBookバージョン2.9.4以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

あなたがすべきこと

7.不動産7

Real Estate 7バージョン2.3.3以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

あなたがすべきこと

WordPressのテーマとプラグインの脆弱性について積極的になる方法

古いソフトウェアを実行することが、WordPressサイトがハッキングされる最大の理由です。 WordPressサイトのセキュリティにとって、更新ルーチンがあることは非常に重要です。 更新を実行するには、少なくとも週に1回はサイトにログインする必要があります。

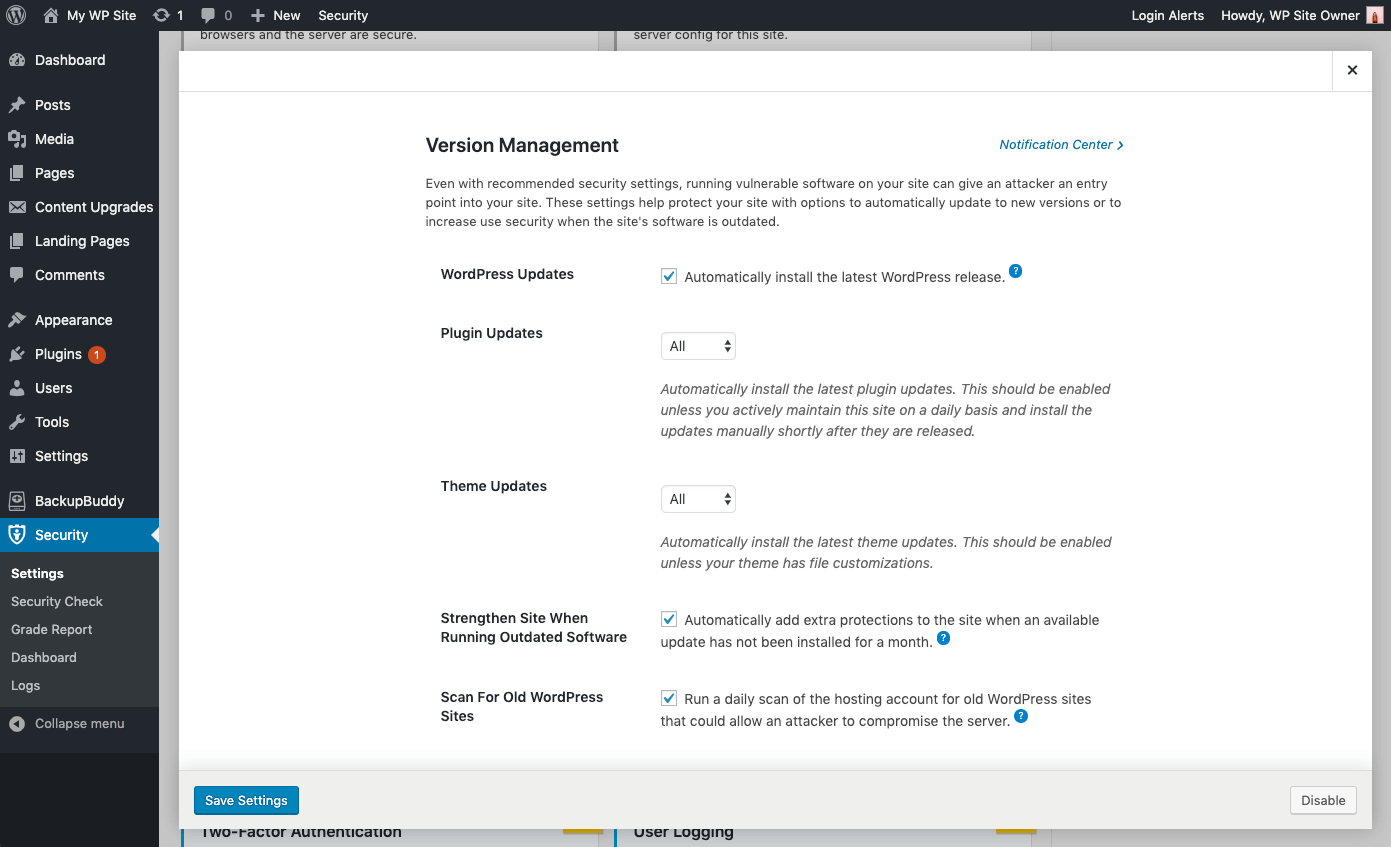

自動更新が役立ちます

自動更新は、あまり頻繁に変更されないWordPressWebサイトに最適です。 注意が不足していると、これらのサイトは無視され、攻撃に対して脆弱になることがよくあります。 推奨されるセキュリティ設定があっても、サイトで脆弱なソフトウェアを実行すると、攻撃者がサイトへのエントリポイントを与える可能性があります。

iThemes Security Proプラグインのバージョン管理機能を使用すると、WordPressの自動更新を有効にして、最新のセキュリティパッチを確実に入手できます。 これらの設定は、新しいバージョンに自動的に更新したり、サイトのソフトウェアが古くなったときにユーザーのセキュリティを強化したりするオプションでサイトを保護するのに役立ちます。

バージョン管理の更新オプション

- WordPressアップデート–最新のWordPressリリースを自動的にインストールします。

- プラグインの自動更新–最新のプラグインの更新を自動的にインストールします。 このサイトを毎日積極的に保守し、更新がリリースされた直後に手動でインストールしない限り、これを有効にする必要があります。

- テーマの自動更新–最新のテーマの更新を自動的にインストールします。 テーマにファイルのカスタマイズがない限り、これを有効にする必要があります。

- プラグインとテーマの更新をきめ細かく制御–手動で更新するか、リリースが安定するまで更新を遅らせたいプラグイン/テーマがある場合があります。 各プラグインまたはテーマを割り当てて、すぐに更新する(有効にする)か、まったく自動的に更新しない(無効にする)か、指定した日数の遅延で更新する(遅延)ようにする機会として、カスタムを選択できます。

重大な問題の強化と警告

- 古いソフトウェアを実行しているときにサイトを強化する–利用可能なアップデートが1か月間インストールされていない場合、サイトに保護を自動的に追加します。 iThemes Securityプラグインは、アップデートが1か月間インストールされていない場合、より厳密なセキュリティを自動的に有効にします。 まず、2要素が有効になっていないすべてのユーザーに、再度ログインする前に自分の電子メールアドレスに送信されたログインコードを提供するように強制します。次に、WPファイルエディターを無効にします(プラグインまたはテーマコードの編集をブロックします)。 、XML-RPC pingback、およびXML-RPC要求ごとの複数の認証試行をブロックします(どちらも、XML-RPCを完全にオフにすることなく、攻撃に対してより強力にします)。

- 他の古いWordPressサイトをスキャンする–これにより、ホスティングアカウントに他の古いWordPressインストールがないかチェックされます。 脆弱性のある単一の古いWordPressサイトでは、攻撃者が同じホスティングアカウント上の他のすべてのサイトを侵害する可能性があります。

- 電子メール通知の送信–介入が必要な問題については、管理者レベルのユーザーに電子メールが送信されます。

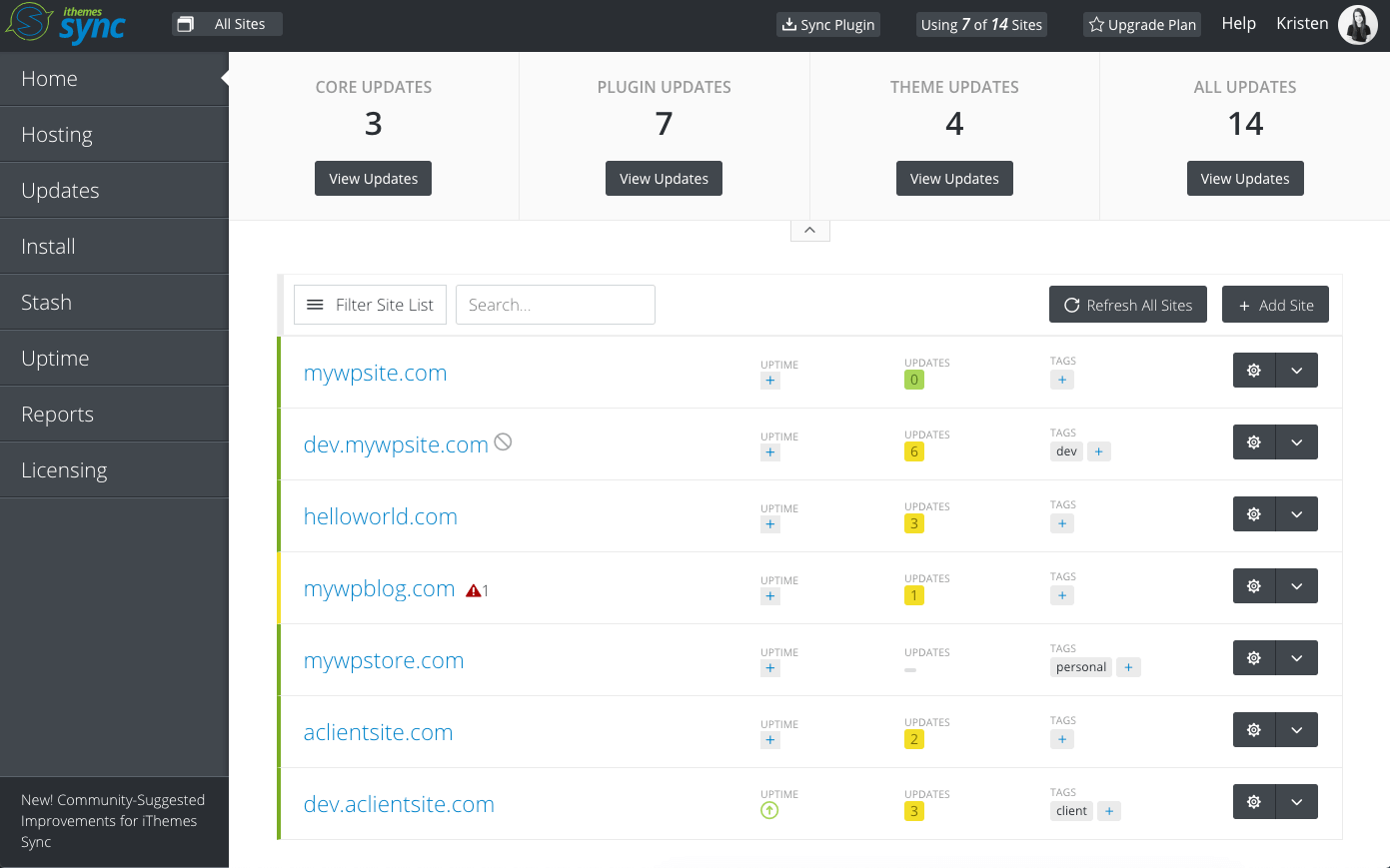

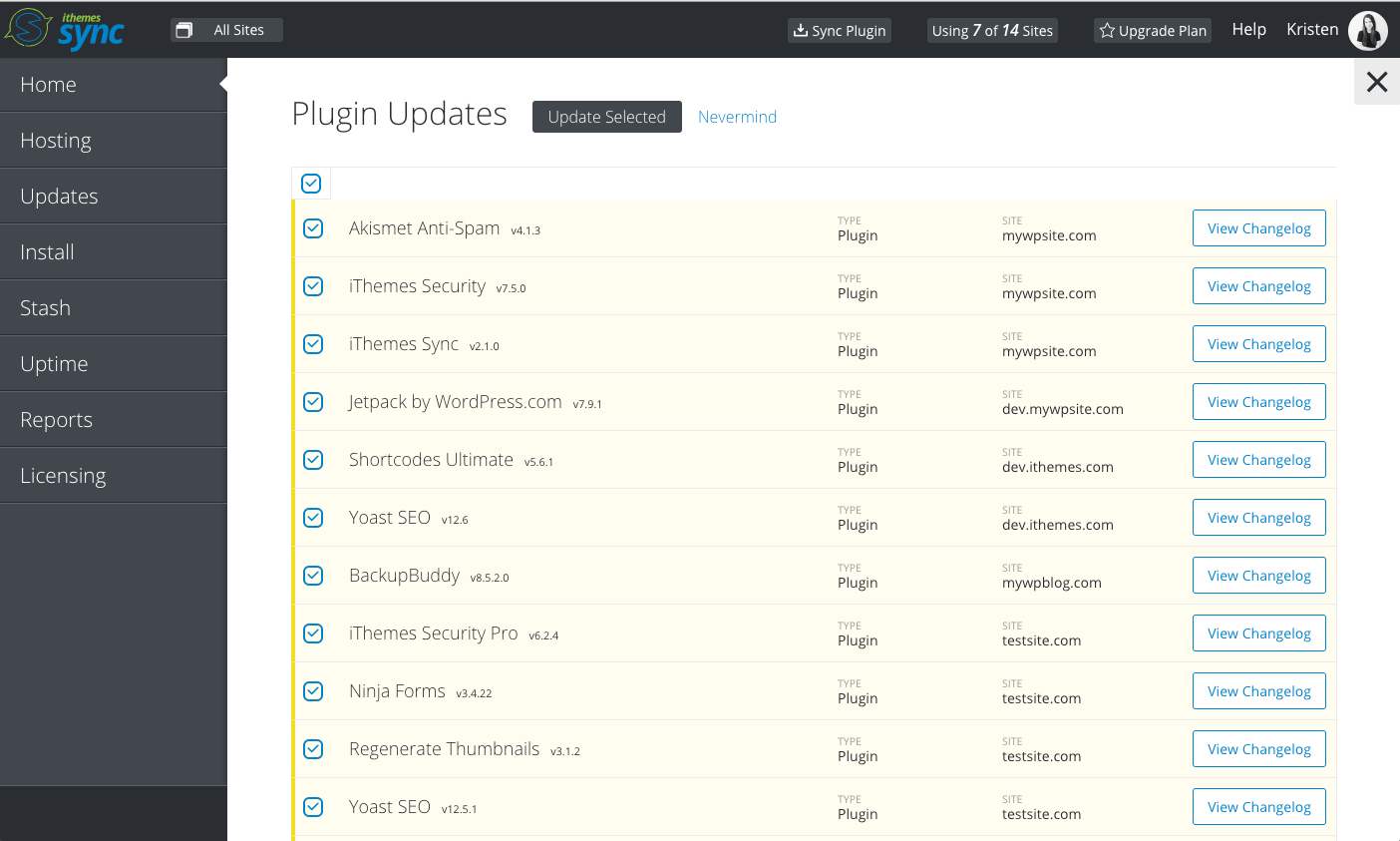

複数のWPサイトを管理していますか? iThemes Syncダッシュボードからプラグイン、テーマ、コアを一度に更新

iThemes Syncは、複数のWordPressサイトの管理に役立つ中央ダッシュボードです。 同期ダッシュボードから、すべてのサイトで利用可能な更新を表示し、プラグイン、テーマ、およびWordPressコアをワンクリックで更新できます。 新しいバージョンのアップデートが利用可能になったときに、毎日電子メール通知を受け取ることもできます。

30日間無料で同期をお試しください詳細

Web全体からの違反

WordPressエコシステムの外部の脆弱性にも注意することが不可欠であるため、Web全体からの違反を含めます。 サーバーソフトウェアを悪用すると、機密データが公開される可能性があります。 データベースの侵害により、サイト上のユーザーの資格情報が公開され、攻撃者がサイトにアクセスする可能性があります。

1.NSAがWindows10の脆弱性を発見

NSAは危険なMicrosoftソフトウェアの欠陥を発見したので、最新のWindowsセキュリティパッチがあることを確認してください。 この脆弱性は、証明書と暗号化メッセージング機能を処理するWindowscrypt32.dllに関連しています。 悪用された場合、ハッカーはこの脆弱性を利用してデジタル署名を偽造する可能性があります。

2020年1月のWordPressの脆弱性の概要、パート1

bbPressメンバーのみバージョン1.2.1以下は、プラグインのオプション設定ページでのクロスサイトリクエストフォージェリ攻撃に対して脆弱です。

フォーラムトピックページのbbPressログイン登録リンクバージョン2.7.5以下には、クロスサイトスクリプティング攻撃につながる可能性のあるクロスサイトリクエストフォージェリの脆弱性が含まれています。

GDPR Cookieコンプライアンスバージョン4.0.2以下には、認証されたユーザーがプラグイン設定を削除できるようにする機能チェックとセキュリティナンスがありません。

フォトギャラリーバージョン2.0.6以下は、任意のプラグイン非アクティブ化攻撃に対する脆弱性です

Minimal Coming Soon&Maintenance Modeバージョン2.10以下には、複数の脆弱性があります

WooCommerce Conversion Trackingバージョン2.04以下は、クロスサイト偽造リクエストに対して脆弱であり、StoredXSS攻撃につながります。

Postieバージョン1.9.40以下には、Post Spoofing and Stored XSSの脆弱性があり、認証されていないユーザーが新しい投稿を公開する可能性があります。 これはゼロデイ脆弱性であり、Postieプラグインを悪用する手順は誰でも簡単に見つけることができます。

メタバージョン1.15を使用したCSVからのユーザーのインポートには、認証されていないユーザーのエクスポートの脆弱性があります。 機能チェックが欠落していると、権限のないユーザーがWordPressユーザーをエクスポートできるようになります。

Ultimate FAQバージョン1.8.29以下には、Unauthenticated ReflectedXSSの脆弱性があります。 FAQショートコードはDisplay_FAQGETパラメーターをサニタイズしないため、ショートコードが表示されているページでリフレクトクロスサイトスクリプティング攻撃が発生する可能性があります。

WP Simple Spreadsheet Fetcher Googleバージョン0.3.6以下には、攻撃者が任意のAPIキーを設定できる可能性のあるクロスサイト偽造リクエストの脆弱性があります。

WP Time Capsuleバージョン1.21.15以下によるバックアップとステージングには、攻撃者が管理者ユーザーとしてログインすることを可能にする認証バイパスの脆弱性があります。

InfiniteWPクライアントバージョン1.9.4.4以下には、攻撃者が管理者ユーザーとしてログインできる認証バイパスの脆弱性があります。

Ultimate Auctionバージョン4.0.5以下には、複数のクロスサイトリクエストフォージェリとクロスサイトスクリプティングの脆弱性があります。

WooCommerce – Store Exporterバージョン2.3.1以下は、CSVインジェクション攻撃に対して脆弱です。

Awesome Supportバージョン5.7.1以下は、保存されたXSS攻撃に対して脆弱です。

管理ダッシュボードバージョン1.1.3以下のビデオは、Authenticated StoredXSS攻撃に対して脆弱です。

Computer Repair Shopバージョン1.0は、Authenticated StoredXSS攻撃に対して脆弱です。

LearnDashバージョン3.1.1以下は、リフレクトクロスサイトスクリプティング攻撃に対して脆弱です。

EasyBookバージョン1.2.1以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

TownHubバージョン1.0.5以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

CityBookバージョン2.9.4以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

Real Estate 7バージョン2.3.3以下には、認証されていないリフレクトXSS、認証された永続XSS、安全でない直接オブジェクト参照など、複数の脆弱性があります。

WordPressセキュリティプラグインはあなたのウェブサイトを保護するのに役立ちます

WordPressセキュリティプラグインであるiThemesSecurity Proは、一般的なWordPressセキュリティの脆弱性からWebサイトを保護および保護するための30以上の方法を提供します。 WordPress、2要素認証、ブルートフォース保護、強力なパスワードエンフォースメントなどを使用すると、Webサイトにセキュリティの層を追加できます。

iThemesセキュリティを取得する

Michaelは毎週、WordPressの脆弱性レポートをまとめて、サイトを安全に保つのに役立てています。 iThemesのプロダクトマネージャーとして、彼は私たちがiThemes製品ラインナップを改善し続けるのを手伝ってくれます。 彼は巨大なオタクであり、新旧のすべての技術について学ぶのが大好きです。 マイケルが妻と娘と一緒に遊んだり、仕事をしていないときに音楽を読んだり聞いたりしているのを見つけることができます。