WordPress 漏洞综述:2020 年 1 月,第 1 部分

已发表: 2020-08-181 月上半月披露了新的 WordPress 插件和主题漏洞,因此我们希望让您了解。 在这篇文章中,我们介绍了最近的 WordPress 插件、主题和核心漏洞,以及如果您在网站上运行易受攻击的插件或主题之一该怎么办。

WordPress 漏洞综述分为四个不同的类别:

- 1. WordPress 核心

- 2. WordPress 插件

- 3. WordPress 主题

- 4. 来自网络的漏洞

注意:您可以跳到下面列出的 2020 年 1 月上半月的漏洞摘要图表。

WordPress 核心漏洞

WordPress 插件漏洞

到目前为止,本月已经发现了几个新的 WordPress 插件漏洞。 请确保按照以下建议的操作更新插件或完全卸载它。

1. 捐赠箱

Donorbox 7.1 和 7.1.1 版本容易受到存储跨站点请求伪造攻击。

你应该做什么

2.测验和调查大师

测验和调查大师 6.3.4 及以下版本容易受到 Authenticated Reflected XSS 攻击。

你应该做什么

3. 301重定向

301 Redirects 2.4.0及以下版本存在多个漏洞,包括Authenticated Arbitrary Redirect Injection and Modification、XSS和CSRF。

你应该做什么

4. Rencontre

Rencontre 3.2.2 及以下版本包含多个跨站请求伪造漏洞。

你应该做什么

5. 来自 URL 的精选图片

来自 URL 版本 2.7.7 及以下版本的特色图片缺少 REST 路由上的访问控制,从而导致身份验证失效漏洞。

你应该做什么

6. 仅限 bbPress 会员

bbPress Members Only 1.2.1 及以下版本容易受到插件可选设置页面上的跨站点请求伪造攻击。

你应该做什么

7. bbPress 登录 在论坛主题页面上注册链接

bbPress 登录论坛主题页面上的注册链接 2.7.5 及以下版本包含一个跨站点请求伪造漏洞,该漏洞可导致存储跨站点脚本攻击。

你应该做什么

8. GDPR Cookie 合规性

GDPR Cookie 合规性 4.0.2 及以下版本缺少允许经过身份验证的用户删除插件设置的功能检查和安全随机数。

你应该做什么

9. 照片库

照片库版本 2.0.6 及以下版本容易受到任意插件停用攻击。 该插件不检查功能,并允许订阅者通过 WordPress AJAX API 停用插件。

你应该做什么

10. 最小即将推出和维护模式

Minimal Coming Soon & Maintenance Mode 2.10 及以下版本有多个漏洞,包括一个不安全的权限缺陷,该漏洞可能允许经过身份验证的用户启用、禁用插件和导入/导出设置。 该插件还包括一个跨站点伪造存储 XSS 和设置更改漏洞。

你应该做什么

11. WooCommerce 转换跟踪

WooCommerce 转换跟踪版本 2.04 及以下版本容易受到导致存储型 XSS 攻击的跨站点伪造请求的攻击。

你应该做什么

12.邮递员

Postie 1.9.40 及以下版本具有 Post Spoofing 和 Stored XSS 漏洞,可导致未经身份验证的用户发布新帖子。 这是一个零日漏洞,任何人都可以轻松找到有关利用 Postie 插件的说明。

你应该做什么

13. 使用 Meta 从 CSV 导入用户

使用 Meta 版本 1.15 从 CSV 导入用户具有未经授权的身份验证用户导出漏洞。 缺少功能检查将允许未经授权的用户导出 WordPress 用户。

你应该做什么

14. 终极常见问题

Ultimate FAQ 1.8.29 及以下版本有一个 Unauthenticated Reflected XSS 漏洞。 FAQ 简码不会清理 Display_FAQ GET 参数,这可能会导致对显示简码的页面的反射跨站点脚本攻击。

你应该做什么

15. WP Simple Spreadsheet Fetcher For Google

WP Simple Spreadsheet Fetcher For Google 0.3.6 及以下版本具有跨站点伪造请求漏洞,可能允许攻击者设置任意 API 密钥。

你应该做什么

16. WP Time Capsule 的备份和暂存

WP Time Capsule 版本 1.21.15 的备份和暂存

及以下有一个身份验证绕过漏洞,允许攻击者以管理员用户身份登录。

你应该做什么

17. InfiniteWP 客户端

InfiniteWP 客户端版本 1.9.4.4 及以下版本有一个身份验证绕过漏洞,允许攻击者以管理员用户身份登录。

你应该做什么

18. 终极拍卖

Ultimate Auction 4.0.5 及以下版本有多个跨站请求伪造和跨站脚本漏洞。

你应该做什么

19. WooCommerce – 商店出口商

WooCommerce – Store Exporter 2.3.1 及以下版本容易受到 CSV 注入攻击。

你应该做什么

20. 很棒的支持

Awesome Support 5.7.1 及以下版本容易受到存储型 XSS 攻击。

你应该做什么

21. 管理仪表板上的视频

Admin Dashboard 1.1.3 及以下版本上的视频容易受到 Authenticated Stored XSS 攻击。

你应该做什么

22. 电脑维修店

Computer Repair Shop 1.0 版容易受到 Authenticated Stored XSS 攻击。

你应该做什么

23.LearnDash

LearnDash 3.1.1 及以下版本容易受到反射跨站脚本攻击。

你应该做什么

WordPress 主题

1.ListingPro

ListingPro 2.5.3 及以下版本容易受到 Unauthenticated Reflected XSS 攻击。

你应该做什么

2. 旅游预订

Travel Booking 2.7.8.5 及以下版本存在反射型和持久型 XSS 漏洞。

你应该做什么

3. ElegantThemes Divi Builder

ElegantThemes Divi、Divi Builder 和 4.0.10 以下版本的 Extra 容易受到身份验证代码注入攻击。

你应该做什么

4. 易书

EasyBook 1.2.1 及以下版本有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

你应该做什么

5. 城市中心

TownHub 1.0.5 及以下版本有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

你应该做什么

6. CityBook

CityBook 2.9.4 及以下版本具有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

你应该做什么

7. 房地产 7

Real Estate 7 2.3.3 及以下版本具有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

你应该做什么

如何积极应对 WordPress 主题和插件漏洞

运行过时的软件是 WordPress 网站被黑的第一大原因。 拥有更新程序对于 WordPress 网站的安全性至关重要。 您应该每周至少登录一次您的站点以执行更新。

自动更新可以提供帮助

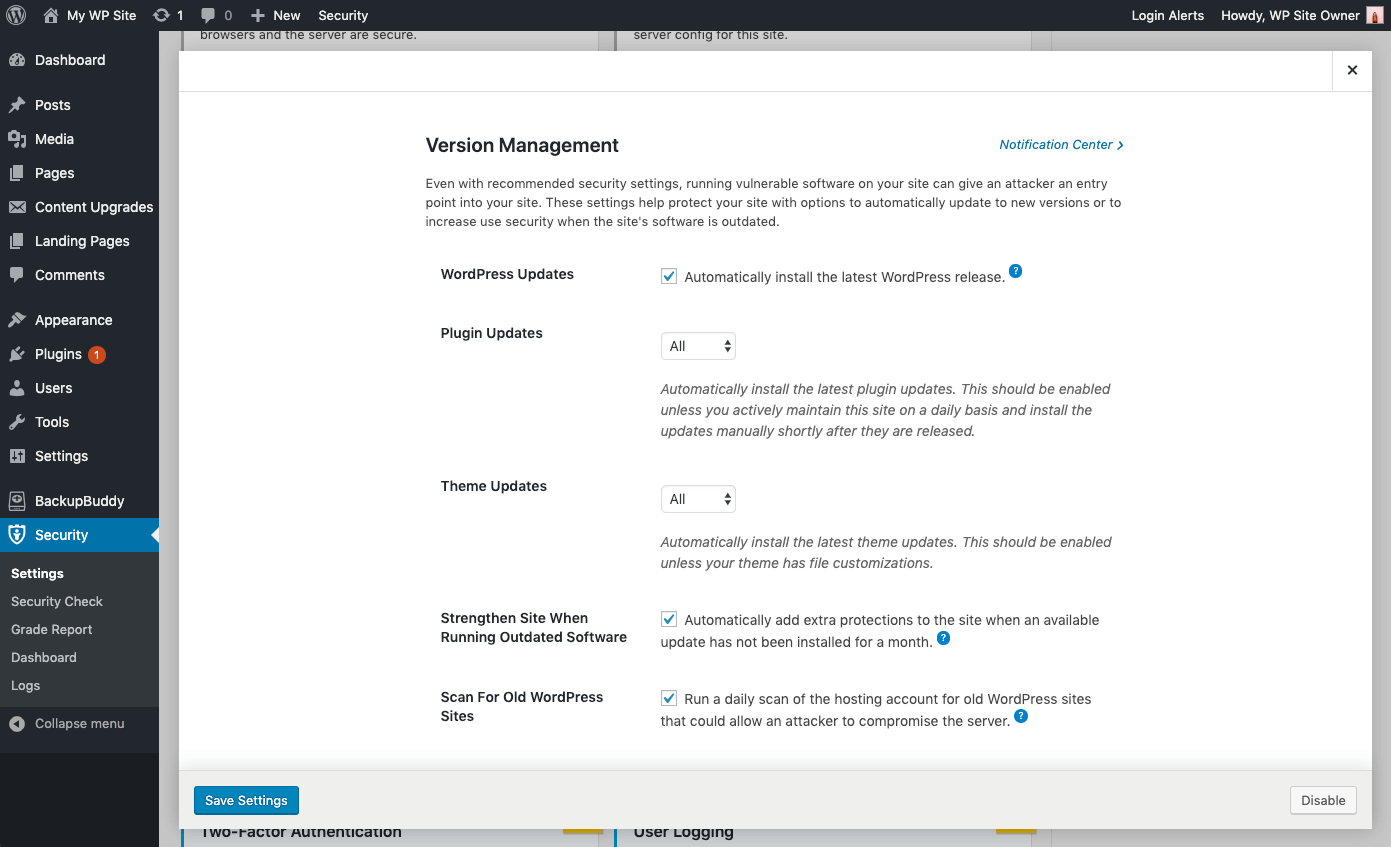

对于不经常更改的 WordPress 网站,自动更新是一个不错的选择。 缺乏关注往往会使这些网站被忽视并容易受到攻击。 即使采用推荐的安全设置,在您的站点上运行易受攻击的软件也会为攻击者提供进入您站点的入口点。

使用 iThemes Security Pro 插件的版本管理功能,您可以启用自动 WordPress 更新以确保您获得最新的安全补丁。 这些设置可以通过选项自动更新到新版本或在站点软件过时时提高用户安全性,从而帮助保护您的站点。

版本管理更新选项

- WordPress 更新– 自动安装最新的 WordPress 版本。

- 插件自动更新- 自动安装最新的插件更新。 除非您每天积极维护此站点并在更新发布后不久手动安装更新,否则应启用此功能。

- 主题自动更新- 自动安装最新的主题更新。 除非您的主题具有文件自定义,否则应启用此功能。

- 对插件和主题更新的精细控制——您可能有想要手动更新的插件/主题,或者延迟更新直到版本有时间证明稳定。 您可以选择自定义,以便将每个插件或主题分配为立即更新 ( Enable )、根本不自动更新 ( Disable ) 或延迟指定天数 ( Delay ) 进行更新。

加强和提醒关键问题

- 运行过时软件时加强站点 - 当一个月未安装可用更新时,自动为站点添加额外保护。 当一个月未安装更新时,iThemes Security 插件将自动启用更严格的安全性。 首先,它将强制所有未启用双因素的用户在重新登录之前提供发送到其电子邮件地址的登录代码。其次,它将禁用 WP 文件编辑器(以阻止人们编辑插件或主题代码) 、XML-RPC pingbacks 并阻止每个 XML-RPC 请求的多次身份验证尝试(这两者都将使 XML-RPC 更强大地抵御攻击,而不必完全关闭它)。

- 扫描其他旧的 WordPress 站点- 这将检查您的主机帐户上是否有其他过时的 WordPress 安装。 一个存在漏洞的过时 WordPress 站点可能允许攻击者破坏同一托管帐户上的所有其他站点。

- 发送电子邮件通知– 对于需要干预的问题,会向管理员级别用户发送电子邮件。

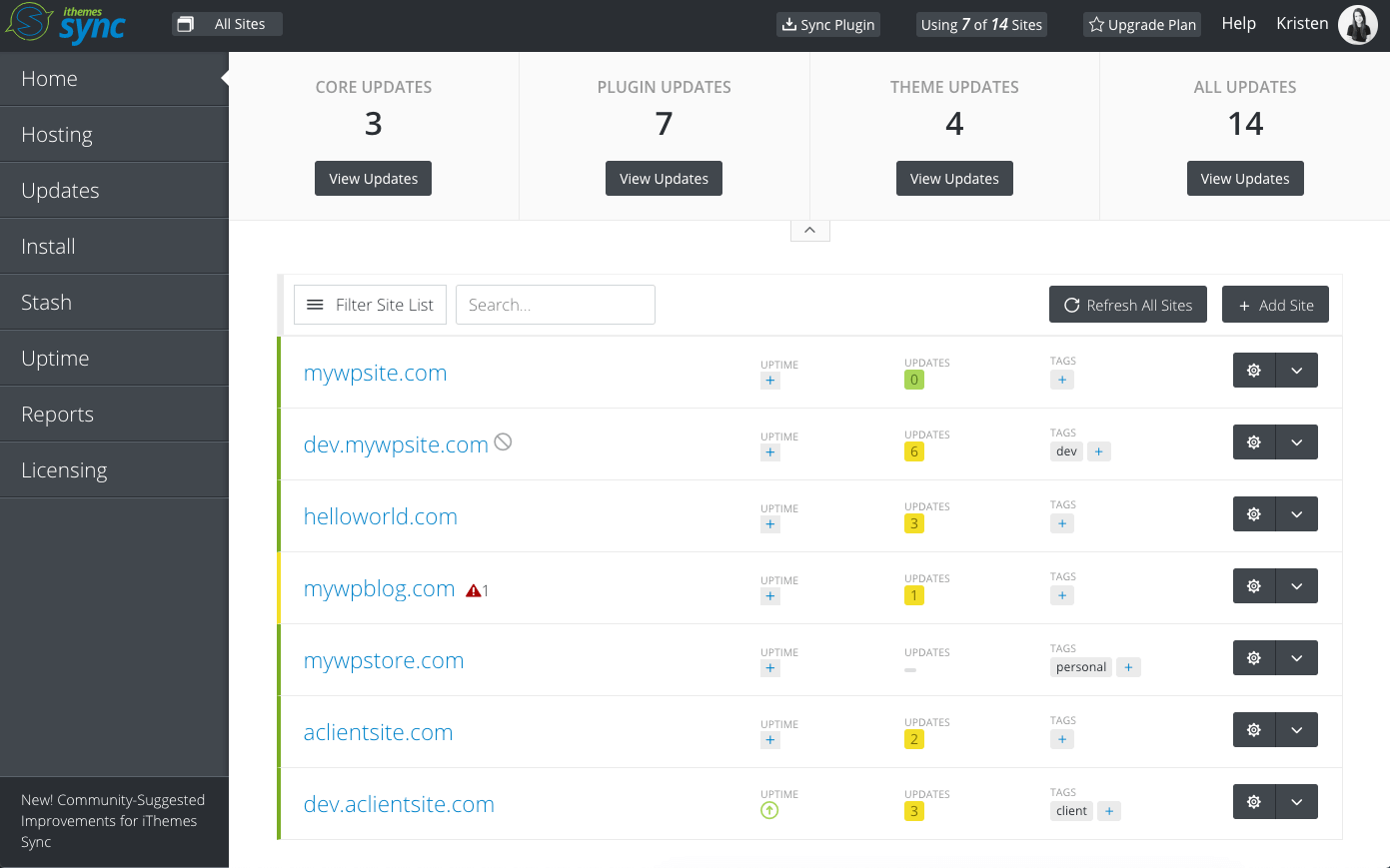

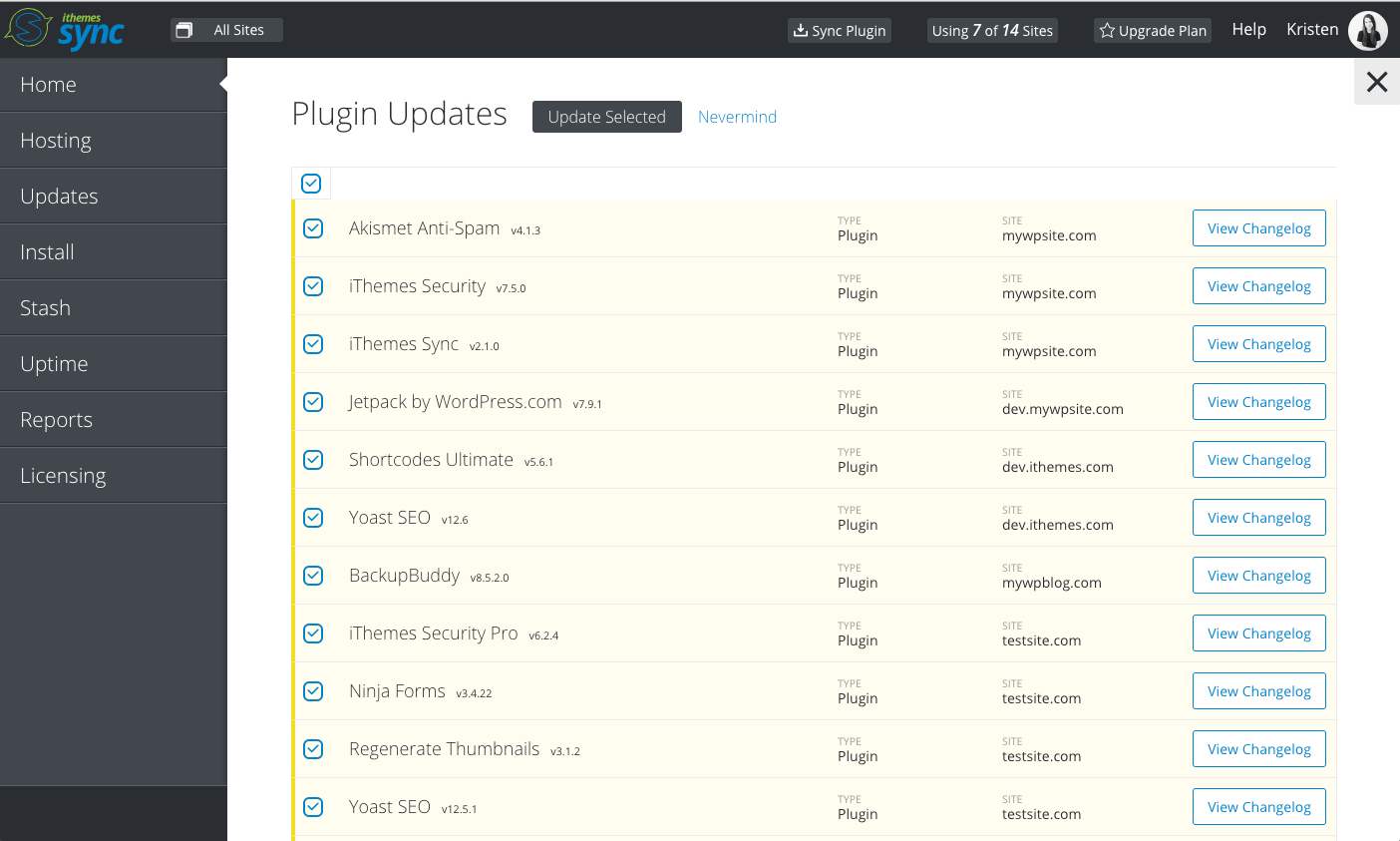

管理多个 WP 站点? 从 iThemes 同步仪表板一次更新插件、主题和核心

iThemes Sync 是我们的中央仪表板,可帮助您管理多个 WordPress 站点。 从同步仪表板,您可以查看所有站点的可用更新,然后一键更新插件、主题和 WordPress 核心。 当有新版本更新可用时,您还可以收到每日电子邮件通知。

试用 30 天免费同步了解更多

来自网络的漏洞

我们将网络上的漏洞包括在内,因为了解 WordPress 生态系统之外的漏洞也很重要。 对服务器软件的利用可能会暴露敏感数据。 数据库泄露可能会暴露您站点上用户的凭据,从而为攻击者访问您的站点打开大门。

1. NSA 发现 Windows 10 漏洞

NSA 发现了一个危险的 Microsoft 软件缺陷,因此请确保您拥有最新的 Windows 安全补丁。 该漏洞与处理证书和加密消息功能的 Windows crypt32.dll 相关。 如果被利用,黑客可以利用该漏洞伪造数字签名。

2020 年 1 月 WordPress 漏洞摘要,第 1 部分

bbPress Members Only 1.2.1 及以下版本容易受到插件可选设置页面上的跨站点请求伪造攻击。

bbPress 登录论坛主题页面上的注册链接 2.7.5 及以下版本包含一个跨站点请求伪造漏洞,该漏洞可导致存储跨站点脚本攻击。

GDPR Cookie 合规性 4.0.2 及以下版本缺少允许经过身份验证的用户删除插件设置的功能检查和安全随机数。

照片库版本 2.0.6 及以下版本容易受到任意插件停用攻击

Minimal Coming Soon & Maintenance Mode 2.10 及以下版本存在多个漏洞

WooCommerce 转换跟踪版本 2.04 及以下版本容易受到导致存储型 XSS 攻击的跨站点伪造请求的攻击。

Postie 1.9.40 及以下版本具有 Post Spoofing 和 Stored XSS 漏洞,可导致未经身份验证的用户发布新帖子。 这是一个零日漏洞,任何人都可以轻松找到有关利用 Postie 插件的说明。

使用 Meta 版本 1.15 从 CSV 导入用户具有未经授权的身份验证用户导出漏洞。 缺少功能检查将允许未经授权的用户导出 WordPress 用户。

Ultimate FAQ 1.8.29 及以下版本有一个 Unauthenticated Reflected XSS 漏洞。 FAQ 简码不会清理 Display_FAQ GET 参数,这可能会导致对显示简码的页面的反射跨站点脚本攻击。

WP Simple Spreadsheet Fetcher For Google 0.3.6 及以下版本具有跨站点伪造请求漏洞,可能允许攻击者设置任意 API 密钥。

WP Time Capsule 1.21.15 及以下版本的备份和暂存具有身份验证绕过漏洞,允许攻击者以管理员用户身份登录。

InfiniteWP 客户端 1.9.4.4 及以下版本具有身份验证绕过漏洞,允许攻击者以管理员用户身份登录。

Ultimate Auction 4.0.5 及以下版本有多个跨站请求伪造和跨站脚本漏洞。

WooCommerce – Store Exporter 2.3.1 及以下版本容易受到 CSV 注入攻击。

Awesome Support 5.7.1 及以下版本容易受到存储型 XSS 攻击。

Admin Dashboard 1.1.3 及以下版本上的视频容易受到 Authenticated Stored XSS 攻击。

Computer Repair Shop 1.0 版容易受到 Authenticated Stored XSS 攻击。

LearnDash 3.1.1 及以下版本容易受到反射跨站脚本攻击。

EasyBook 1.2.1 及以下版本有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

TownHub 1.0.5 及以下版本有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

CityBook 2.9.4 及以下版本有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

Real Estate 7 2.3.3 及以下版本具有多个漏洞,包括未经身份验证的反射 XSS、经过身份验证的持久性 XSS 和不安全的直接对象引用。

WordPress 安全插件可以帮助保护您的网站

iThemes Security Pro 是我们的 WordPress 安全插件,提供 30 多种方法来保护您的网站免受常见 WordPress 安全漏洞的侵害。 借助 WordPress、双因素身份验证、强力保护、强密码强制执行等,您可以为您的网站增加一层额外的安全性。

获取 iThemes 安全性

每周,Michael 都会汇总 WordPress 漏洞报告,以帮助确保您的网站安全。 作为 iThemes 的产品经理,他帮助我们继续改进 iThemes 产品阵容。 他是一个巨大的书呆子,喜欢学习所有新旧技术。 你可以找到迈克尔和他的妻子和女儿一起出去玩,在不工作的时候阅读或听音乐。