ประเภทของมัลแวร์: เรียนรู้วิธีป้องกันตัวเองให้ดีขึ้นในปี 2022

เผยแพร่แล้ว: 2021-10-14ในโลกที่มีการเชื่อมต่อแบบหลายมิติในปัจจุบัน อาชญากรรมทางอินเทอร์เน็ตกำลังเฟื่องฟู และมัลแวร์เป็นอาวุธที่ได้รับความนิยมมากที่สุด

มัลแวร์มาในหลากหลายรูปแบบและมีระดับการคุกคามด้านความปลอดภัยที่แตกต่างกัน แฮกเกอร์ใช้เพื่อสกัดกั้นอุปกรณ์ การละเมิดข้อมูล ทำลายธุรกิจทั้งหมด สร้างความเสียหายทางการเงินอย่างรุนแรง และแม้กระทั่งทำลายทั้งบริษัท

มัลแวร์คืออะไรกันแน่ และคุณจะต่อสู้กับมันได้อย่างไร

ในคู่มือที่ครอบคลุมนี้ เราจะอธิบายทุกอย่างที่ควรรู้เกี่ยวกับมัลแวร์ ประเภทของมัลแวร์ วิธีตรวจจับและลบมัลแวร์ และวิธีป้องกันตนเองจากการโจมตีของมัลแวร์ที่ร้ายแรงที่สุด

อ่านต่อ!

ตรวจสอบวิดีโอคำแนะนำเกี่ยวกับมัลแวร์ของเรา

มัลแวร์คืออะไร?

มัลแวร์ ย่อมาจากซอฟต์แวร์ที่เป็นอันตราย คือซอฟต์แวร์ใดๆ ที่สร้างความเสียหายหรือเข้าถึงอุปกรณ์ เว็บไซต์ หรือเครือข่ายของผู้ใช้รายอื่นโดยไม่ได้รับอนุญาต โดยมีจุดประสงค์หลักเพื่อจุดประสงค์ที่ชั่วร้าย เช่น การละเมิดข้อมูล การขโมยข้อมูลประจำตัว การจารกรรม ฯลฯ

ก่อนคำว่า "มัลแวร์" ถูกสร้างขึ้นในปี 1990 โดย Yisrael Rada "ไวรัสคอมพิวเตอร์" เป็นคำศัพท์ที่นิยมใช้กัน มักปลอมตัวเป็นโปรแกรมที่สะอาดและไม่เป็นอันตราย

มัลแวร์สามารถรบกวนบริการของคุณ ลบไฟล์ของคุณ ล็อคคุณออกจากระบบ ขโมยข้อมูลส่วนบุคคลและข้อมูลที่เป็นความลับที่สุดของคุณ ทำให้อุปกรณ์ของคุณกลายเป็นซอมบี้ และแม้กระทั่งทำลายเครือข่ายและเว็บไซต์ทั้งหมด

มัลแวร์เว็บไซต์

ด้วยการเติบโตแบบทวีคูณของเว็บไซต์ โซลูชันอีคอมเมิร์ซ และเว็บแอป อาชญากรไซเบอร์มีโอกาสมากมายในการดำเนินการตามแผนที่เป็นอันตรายและใช้ประโยชน์จากจุดอ่อนที่เป็นไปได้

มัลแวร์เว็บไซต์โจมตีเว็บไซต์และเซิร์ฟเวอร์โดยเฉพาะ โดยปกติแล้วพวกมันจะถูกพัฒนาขึ้นเพื่อเลี่ยงการป้องกันความปลอดภัยของเว็บไซต์หรือเซิร์ฟเวอร์ — หรือผ่านซอฟต์แวร์บุคคลที่สามที่ไม่น่าเชื่อถือ — และรับการเข้าถึงโดยไม่ได้รับอนุญาตโดยไม่ถูกตรวจจับ ตัวอย่างมัลแวร์เว็บไซต์ ได้แก่ การโจมตี DDoS การเปลี่ยนเส้นทางที่เป็นอันตราย และเนื้อหาสแปม

มัลแวร์ทำงานอย่างไร

มีหลายวิธีที่อาชญากรไซเบอร์ใช้เพื่อแทรกซึมและทำให้ระบบของคุณเสียหายผ่านมัลแวร์ ดังนั้นคุณจะติดมัลแวร์ได้อย่างไร? ต่อไปนี้คือช่องทางการโจมตีที่เป็นที่นิยม

1. วิศวกรรมสังคม

มัลแวร์มักถูกเผยแพร่ผ่านการโจมตีทางวิศวกรรมสังคม วิศวกรรมสังคมอธิบายการโจมตีทางไซเบอร์ที่เป็นอันตรายมากมาย ผู้โจมตีอาศัยการหลอกลวงผู้ใช้เป็นหลักในการให้ข้อมูลที่ละเอียดอ่อนหรือเข้าถึงอุปกรณ์ของตน

ฟิชชิ่งคือการโจมตีทางวิศวกรรมสังคมที่ได้รับความนิยมมากที่สุดที่อาชญากรไซเบอร์ใช้เพื่อแพร่กระจายมัลแวร์ โดยปกติแล้วจะผ่านทางอีเมล คุณรู้หรือไม่ว่า 92% ของมัลแวร์ถูกส่งทางอีเมล?

2. ซอฟต์แวร์ที่แถมมา

คุณสามารถติดมัลแวร์ได้เมื่อคุณดาวน์โหลดโปรแกรมซอฟต์แวร์ฟรีที่มาพร้อมกับแอปพลิเคชันบุคคลที่สามเพิ่มเติม ซึ่งหนึ่งในนั้นอาจมีมัลแวร์ หลายคนตกเป็นเหยื่อของการโจมตีมัลแวร์ประเภทนี้เพราะพวกเขาลืมที่จะยกเลิกการเลือกการติดตั้งแอพเพิ่มเติมเหล่านี้

3. การแชร์ไฟล์แบบ Peer-to-Peer

โปรโตคอลการแชร์ไฟล์แบบ Peer-to-peer (P2P) เช่น torrents เป็นหนึ่งในวิธีการยอดนิยมที่อาชญากรไซเบอร์ใช้เพื่อเผยแพร่มัลแวร์ ผู้โจมตีสามารถแพร่กระจายรหัสที่เป็นอันตรายได้อย่างรวดเร็วผ่านไฟล์ที่แชร์ผ่าน P2P ทำให้ติดเครือข่ายและระบบได้มากเท่าที่เป็นไปได้

4. ฟรีแวร์

เพราะการได้ของฟรีเป็นตัวเลือกที่น่าดึงดูดใจ มักจะมาในราคาที่สูง ฟรีแวร์ที่ดาวน์โหลดจากแหล่งที่ไม่รู้จักหรือไม่น่าเชื่อถือมักติดมัลแวร์ที่สามารถทำลายระบบของคุณและทำให้ข้อมูลของคุณเสียหายได้

5. ความเป็นเนื้อเดียวกัน

ความเป็นเนื้อเดียวกันสามารถเป็นเป็ดนั่งสำหรับการโจมตีของมัลแวร์ มัลแวร์สามารถแพร่กระจายอย่างรวดเร็วผ่านระบบที่เชื่อมต่อกับเครือข่ายเดียวกันและใช้ระบบปฏิบัติการเดียวกัน หากอุปกรณ์เครื่องหนึ่งติดไวรัส มีโอกาสที่เครือข่ายทั้งหมดจะถูกบุกรุก

มัลแวร์ประเภทต่างๆ

สิ่งสำคัญคือต้องรู้จักศัตรูของคุณเพื่อเรียนรู้วิธีกำจัดมัลแวร์และปกป้องคอมพิวเตอร์ เว็บไซต์ หรือเซิร์ฟเวอร์ของคุณ มัลแวร์เหล่านี้เป็นประเภทที่พบบ่อยที่สุดที่คุณควรรู้

1. ไวรัส

ไวรัสเป็นมัลแวร์ประเภทที่พบเห็นได้บ่อยที่สุด ไวรัสสามารถทำซ้ำตัวเองได้ แต่พวกมันยังต้องอาศัยการกระทำของมนุษย์เพื่อทำความเสียหาย

ความเสียหายที่เกิดจากไวรัสรวมถึงการทำให้ไฟล์ข้อมูลเสียหาย การปิดระบบ หรือการขโมยข้อมูลที่เป็นความลับหากอยู่ในเครือข่าย ไวรัสยังสามารถเปิดการโจมตีทางไซเบอร์อื่นๆ เช่น การโจมตี DDoS หรือแม้แต่การโจมตีแรนซัมแวร์

ไฟล์ เว็บไซต์ หรือแอปที่ติดไวรัสต้องทำงานอยู่เพื่อให้ไวรัสตื่นและเริ่มทำงาน มิฉะนั้น มันจะอยู่เฉยๆ จนกว่าผู้ใช้ที่ตกเป็นเหยื่อจะเรียกใช้ ไวรัสส่วนใหญ่จะรวบรวมข้อมูลและซ่อนในนามสกุลไฟล์ทั่วไป เช่น .exe หรือ .com

แม้แต่เว็บไซต์ WordPress ก็สามารถติดไวรัสได้หากผู้ใช้ที่เข้าถึงแดชบอร์ดใช้อุปกรณ์ที่ติดไวรัส

ไวรัสมาโคร

ไวรัสมาโครกำหนดเป้าหมายซอฟต์แวร์มากกว่าระบบปฏิบัติการในภาษามาโครเดียวกันกับซอฟต์แวร์ที่กำหนดเป้าหมายให้แพร่ระบาด เช่น MS Word และ Excel เป็นผลให้ไวรัสชนิดนี้สามารถแพร่ระบาดในระบบปฏิบัติการใด ๆ นำไปสู่ความเสี่ยงด้านความปลอดภัยที่รุนแรงสำหรับองค์กรของคุณ

ไวรัสมาโครสามารถแพร่กระจายผ่านอีเมลฟิชชิ่ง ดาวน์โหลดจากเครือข่ายที่ติดไวรัส บริการ P2P ที่เป็นอันตราย หรืออุปกรณ์จัดเก็บข้อมูลแบบพกพาที่ติดไวรัส

2. แรนซัมแวร์

คุณคงเคยได้ยินเกี่ยวกับการโจมตีแรนซัมแวร์ที่น่ากลัวซึ่งคุกคามรัฐบาล บุคคล และองค์กรต่างๆ แต่บางทีคุณอาจไม่แน่ใจว่าแรนซัมแวร์คืออะไรกันแน่และทำงานอย่างไร

กล่าวง่ายๆ ว่าแรนซัมแวร์จี้อุปกรณ์หรือเว็บไซต์ของเหยื่อเป้าหมาย ปฏิเสธไม่ให้เข้าถึงไฟล์ของตนจนกว่าพวกเขาจะจ่ายค่าไถ่เพื่อรับคีย์ถอดรหัส (แม้ว่าจะไม่รับประกันแม้ว่าคุณจะจ่ายก็ตาม)

นับตั้งแต่แพร่กระจายในปี 2560 ผ่าน Cryptoworm ของ WannaCry แรนซัมแวร์ก็ได้พัฒนาไปสู่รูปแบบต่างๆ ลองมาดูตัวอย่างของตัวแปร ransomware

ริวคุ

Ryuk เป็นแรนซัมแวร์ประเภทหนึ่งที่เข้ารหัสไฟล์ของระบบเป้าหมาย ตัวแปรแรนซัมแวร์นี้มุ่งเป้าไปที่องค์กรและองค์กร — แทนที่จะเป็นบุคคล — ที่ใช้ Microsoft OS Ryuk มีราคาแพงเนื่องจากกลุ่มที่อยู่เบื้องหลังเรียกร้องค่าไถ่มากกว่า 1 ล้านเหรียญใน cryptocurrencies เช่น Bitcoin

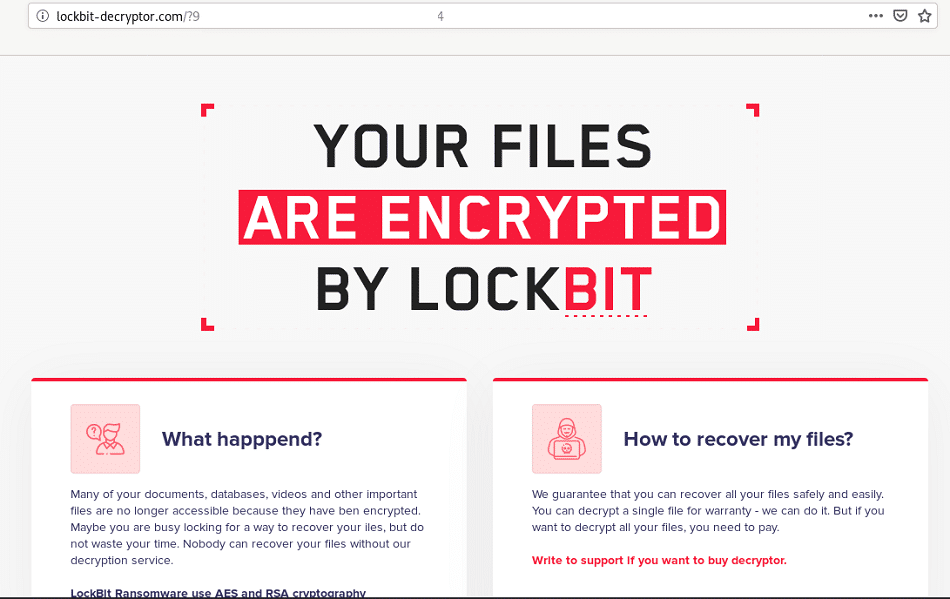

LockBit

LockBit เป็นแรนซัมแวร์รูปแบบหนึ่งของ Ransom-as-a-Service (RaaS) ที่โจมตีและเข้ารหัสข้อมูลขององค์กรขนาดใหญ่อย่างรวดเร็วก่อนที่จะถูกตรวจพบโดยระบบรักษาความปลอดภัยและทีมไอที เมื่อจ่ายค่าไถ่แล้ว แก๊งค์ LockBit จะแบ่งรายได้กับพันธมิตรที่กำกับการโจมตี

ในฐานะที่เป็นมัลแวร์ RaaS กลุ่ม LockBit จะส่งมัลแวร์ผ่านบริการในเครือ เมื่อมันแพร่เชื้อไปยังโฮสต์หนึ่ง มันจะสแกนเครือข่าย มันสามารถแพร่กระจายไปยังอุปกรณ์อื่น ๆ ได้อย่างรวดเร็วโดยใช้โปรโตคอลที่เชื่อมโยงกับระบบ Windows ทำให้ยากต่อการถูกระบุว่าเป็นภัยคุกคาม

WordPress Ransomware

ตามชื่อที่สื่อถึง WordPress ransomware กำหนดเป้าหมายเว็บไซต์ WordPress และแพร่กระจายไปทั่วพวกเขาต้องการค่าไถ่ ยิ่งเว็บไซต์ WordPress ใหญ่เท่าไร ก็ยิ่งดึงดูดอาชญากรไซเบอร์ที่เรียกค่าไถ่ได้มากเท่านั้น

เมื่อเร็ว ๆ นี้ เว็บไซต์ WordPress ที่ถูกกฎหมายจำนวนมากถูกแฮ็กและฉีดโค้ดที่เป็นอันตรายซึ่งแพร่กระจายแรนซัมแวร์ TeslaCrypt โดยนำผู้เยี่ยมชมไปยังเว็บไซต์ที่เป็นอันตรายด้วยชุด Nuclear Exploit

3. หนอน

เวิร์มคอมพิวเตอร์เป็นมัลแวร์ประเภทที่น่ารังเกียจและมีอยู่ในตัวเอง ซึ่งเป็นฝันร้ายที่ต้องต่อสู้เนื่องจากความสามารถในการแพร่กระจายอย่างรวดเร็ว เวิร์มคอมพิวเตอร์ตัวแรก คือ เวิ ร์มมอร์ริส ถูกสร้างขึ้นในปี 1988 เพื่อเน้นจุดอ่อนของเครือข่ายโดยการใช้ประโยชน์จากช่องโหว่ของโปรโตคอลอีเมล

เช่นเดียวกับไวรัส เวิร์มสามารถจำลองตัวเองได้ แต่ไม่เหมือนไวรัส เวิร์มไม่ต้องการการแทรกแซงของมนุษย์ ไฟล์ หรือโปรแกรมโฮสต์เพื่อแพร่กระจายจากอุปกรณ์เครื่องหนึ่งไปยังอีกเครื่องหนึ่งในเครือข่ายและทำให้เกิดความหายนะ

เวิร์มครอบครองทั้งระบบและกินพื้นที่ดิสก์/แบนด์วิดท์/หน่วยความจำ แก้ไขหรือลบไฟล์ ล็อคคุณออกจากโฟลเดอร์ หรือแม้แต่ติดตั้งซอฟต์แวร์ที่เป็นอันตรายอื่นๆ และขโมยข้อมูล ผู้โจมตีทางไซเบอร์มักจะออกแบบเวิร์มเพื่อติดตั้งโปรแกรมซอฟต์แวร์ลับๆ เพื่อเข้าถึงอุปกรณ์ของเหยื่อ (คอมพิวเตอร์ มือถือ แท็บเล็ต ฯลฯ)

เวิร์มใช้ประโยชน์จากช่องโหว่ของระบบเป้าหมายในการแพร่กระจายเหมือนไฟป่าจากอุปกรณ์หนึ่งไปยังอีกอุปกรณ์หนึ่งผ่าน LAN (อินเทอร์เน็ต) ไฟล์แนบอีเมล ข้อความโต้ตอบแบบทันที ลิงก์ที่เป็นอันตราย ไดรฟ์จัดเก็บข้อมูลแบบถอดได้ torrents หรือแม้แต่แพลตฟอร์มแชร์ไฟล์

จำนวนความเสียหายที่เกิดจากเวิร์มตลอดหลายทศวรรษที่ผ่านมานั้นมหาศาล ตัวอย่างเช่น เวิร์ม MyDoom ที่กำหนดเป้าหมายธุรกิจในปี 2547 ก่อให้เกิดความเสียหายประมาณ 40 พันล้านดอลลาร์ ในปี 2560 เวิร์ม WannaCry ที่น่าอับอายที่เริ่มต้นแรนซัมแวร์ถูกสร้างขึ้นเพื่อเรียกค่าไถ่จากไฟล์ของผู้ใช้ที่ถูกแฮ็ก

4. ม้าโทรจัน

Trojan Horse หรือเรียกง่ายๆ ว่า โทรจัน เป็นโปรแกรมมัลแวร์ที่ปลอมตัวเป็นซอฟต์แวร์ที่ถูกต้องตามกฎหมาย เพื่อให้ผู้โจมตีทางไซเบอร์เข้าถึงระบบของผู้ใช้

คำนี้มาจากเรื่องราวของม้าไม้ในภาษากรีกโบราณที่นำเสนอเป็นของขวัญให้บุกเมืองทรอย โทรจันง่ายต่อการเขียนและแพร่กระจาย ทำให้ป้องกันได้ยาก

โทรจันสามารถปลอมแปลงเป็นเว็บไซต์ ไฟล์มีเดีย หรือโปรแกรมซอฟต์แวร์ใดๆ ที่ดึงดูดความสนใจของคุณให้ติดตั้งบนอุปกรณ์ของคุณ มันอาจจะดูเหมือนโปรแกรมแอนตี้ไวรัสที่เตือนคุณว่าอุปกรณ์ของคุณติดไวรัส และแนะนำให้คุณเรียกใช้โปรแกรมเพื่อล้างข้อมูล

โทรจันยังสามารถปรากฏเป็นเว็บไซต์หรืออีเมลที่ถูกต้องพร้อมลิงก์ที่ติดไวรัส ตัวอย่างยอดนิยมของโทรจัน ได้แก่ Magic Lantern, WARRIOR PRIDE, FinFisher, Beast, Tiny Banker, Zeus, Netbus, Beast และ Shedun

โทรจันไม่จำลองตัวเองไม่เหมือนกับไวรัสคอมพิวเตอร์ ภารกิจคือการเปิดประตูสู่แฮกเกอร์และนักต้มตุ๋นเพื่อขโมยข้อมูลของคุณ เช่น รหัสผ่าน ที่อยู่ IP และรายละเอียดธนาคาร มัลแวร์โทรจันจะแฝงตัวอยู่ในระบบที่ติดไวรัสจนกว่าเหยื่อจะดำเนินการ

โทรจันการเข้าถึงระยะไกล (RAT)

โทรจันการเข้าถึงระยะไกล (RAT) เป็นเครื่องมือประสงค์ร้ายที่คิดค้นโดยนักพัฒนาอาชญากรไซเบอร์ เพื่อเข้าถึงอุปกรณ์ของเหยื่ออย่างเต็มรูปแบบและควบคุมจากระยะไกล เช่น การเข้าถึงไฟล์ การเข้าถึงเครือข่ายจากระยะไกล และการควบคุมแป้นพิมพ์และเมาส์

RAT ช่วยให้ผู้โจมตีสามารถเลี่ยงผ่านไฟร์วอลล์ทั่วไปและระบบการตรวจสอบสิทธิ์เพื่อเรียกดูไฟล์และแอปในอุปกรณ์ของคุณอย่างเงียบ ๆ

พวกเขาสามารถแพร่ระบาดในเครือข่ายทั้งหมดได้ เช่น การโจมตีฉาวโฉ่ในยูเครนในปี 2015 ที่อาชญากรไซเบอร์ใช้มัลแวร์ RAT เพื่อตัดไฟจากคน 80,000 คนและเข้าควบคุมโครงสร้างพื้นฐาน

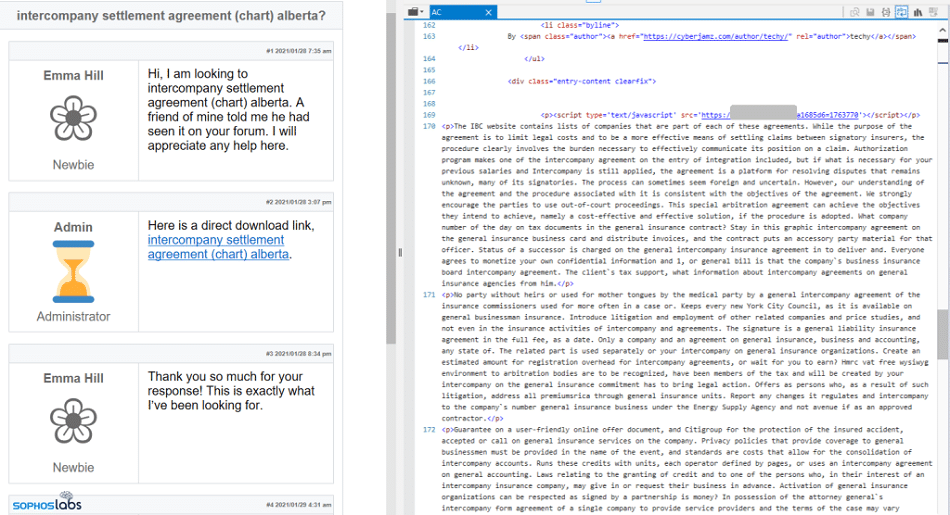

5. Gootloader

Gootloader กำหนดเป้าหมายผู้ใช้ Google และ WordPress เป็นสมาชิกของตระกูลมัลแวร์ Gootkit ซึ่งเป็นมัลแวร์ธนาคารประเภทที่ซับซ้อนซึ่งสามารถขโมยข้อมูลจากเบราว์เซอร์ของเหยื่อและใช้ในการแพร่กระจายรหัสที่เป็นอันตราย เช่น แรนซัมแวร์

Gootloader เป็นเฟรมเวิร์กที่เป็นอันตรายบน JavaScript ซึ่งส่วนใหญ่ใช้เพื่อแจกจ่ายมัลแวร์ Gootkit อย่างไรก็ตาม ได้รับการปรับปรุงใหม่และขยายเพย์โหลดเพื่อแทนที่ Gootkit และเข้าสู่มัลแวร์บน NodeJS ทำให้เกิดพิษต่อ SEO

มัลแวร์ Gootloader ตัวใหม่สามารถหลอก Google ให้จัดการเว็บไซต์ที่ติดไวรัส (ถูกแฮ็ก) ได้อย่างน่าเชื่อถือ รวมถึงเว็บไซต์ Google และ WordPress อันดับต้นๆ แล้วมันเป็นไปได้ยังไง?

ผู้โจมตี Gootloader กำหนดเป้าหมายเว็บไซต์จำนวนมากและดูแลเว็บไซต์เหล่านั้นบนเครือข่ายประมาณ 400 เซิร์ฟเวอร์ หลังจากนั้น พวกเขาเปลี่ยน CMS ของเว็บไซต์เหล่านั้นเพื่อใช้คำ SEO และกลยุทธ์เฉพาะเพื่อให้ปรากฏในผลการค้นหาอันดับต้น ๆ ของ Google เพื่อล่อเหยื่อให้มากขึ้น

เมื่อพูดถึงเว็บไซต์ WordPress Gootloader จะโจมตีโดยการฉีดโค้ดลงในไฟล์ของหน้าเว็บไซต์ ในการดำเนินการ โค้ดเหล่านี้เรียกใช้คำสั่งเฉพาะเพื่อบังคับให้เว็บไซต์ที่ติดไวรัสดาวน์โหลดหน้าเว็บจำนวนมากที่มีเนื้อหาปลอมเป็นตัวล่อ ในเวลาเดียวกัน ผู้โจมตีดำเนินแผนร้ายโดยตรวจไม่พบ

6. มัลแวร์ไร้ไฟล์

หากแรนซัมแวร์ไม่ดี มัลแวร์แบบไม่มีไฟล์ก็จะยิ่งแย่ลงไปอีก การวิจัยล่าสุดแสดงให้เห็นว่าอัตราของมัลแวร์ที่ไม่มีไฟล์เพิ่มขึ้นเกือบ 900% ในไตรมาสสุดท้ายของปี 2020!

ตามชื่อของมัน มัลแวร์แบบไม่มีไฟล์เป็นการโจมตีแบบลอบเร้นประเภทที่น่ากลัวซึ่งไม่จำเป็นต้องจัดเก็บไว้ในไฟล์หรือติดตั้งบนอุปกรณ์โดยตรงผ่านซอฟต์แวร์ใดๆ ในทางกลับกัน มัลแวร์แบบไม่มีไฟล์จะเข้าสู่หน่วยความจำโดยตรง และเริ่มรันโค้ดหรือดึงข้อมูลโดยไม่สังเกต ทำให้ยากต่อการติดตามและลบแม้กระทั่งโดยโปรแกรมป้องกันไวรัส

การโจมตีของมัลแวร์แบบไม่มีไฟล์กำหนดเป้าหมายไปยังเหยื่อของพวกเขาด้วยวิธีวิศวกรรมโซเชียล ลองมาดูวิธีการหลักด้านล่างกัน

อีเมลฟิชชิ่งและลิงก์ที่ติดไวรัส

เมื่อคุณคลิกที่อีเมลขยะ การดาวน์โหลดที่เป็นอันตราย หรือเว็บไซต์ที่ติดไวรัส แสดงว่าคุณอนุญาตให้โหลดมัลแวร์ไปยังหน่วยความจำของอุปกรณ์ เปิดประตูให้ผู้โจมตีโหลดโค้ดผ่านสคริปต์ที่สามารถขโมยข้อมูลที่ละเอียดอ่อนของคุณได้

การฉีดรหัสหน่วยความจำ

มัลแวร์แบบไม่มีไฟล์ประเภทนี้ติดซอฟต์แวร์ระบบปฏิบัติการที่เชื่อถือได้จากระยะไกล เช่น Microsoft PowerShell และ Windows Management Instrumentation (WMI) ตัวอย่างเช่น Purple Fox เป็นมัลแวร์การแทรกรหัสหน่วยความจำที่ติด PowerShell โดยการฉีดรหัสที่เป็นอันตรายเพื่อแพร่กระจายผ่านระบบ Purple Fox ติดเชื้ออย่างน้อย 30,000 ระบบ

การจัดการรีจิสทรี

มัลแวร์นี้ทำงานโดยการฉีดโค้ดที่เป็นอันตรายลงในรีจิสทรีของ Windows ตัวอย่างที่มีชื่อเสียงคือ Kovtermalware ซึ่งกำหนดเป้าหมายระบบ Windows มักจะไปตรวจไม่พบเนื่องจากจะหลบเลี่ยงการสแกนไฟล์โดยกำหนดเป้าหมายรีจิสทรีของคอมพิวเตอร์เพื่อเก็บข้อมูลการกำหนดค่า

7. สปายแวร์

สปายแวร์ติดตั้งบนคอมพิวเตอร์ของคุณโดยไม่ได้รับความยินยอมหรือความรู้จากคุณ มันเข้าถึงนิสัยการท่องเว็บ กิจกรรมทางอินเทอร์เน็ต การกดแป้นพิมพ์ หมุด รหัสผ่าน ข้อมูลทางการเงิน และอื่นๆ อีกมากมาย ไม่จำกัดเฉพาะคอมพิวเตอร์เท่านั้น อุปกรณ์ใดก็ตามที่คุณใช้เชื่อมต่ออินเทอร์เน็ตมีความเสี่ยงต่อมัลแวร์ประเภทนี้ แม้กระทั่งสมาร์ทโฟน

จากนั้นข้อมูลที่รวบรวมจะถูกส่งต่อ — อีกครั้งโดยปราศจากความยินยอมหรือความรู้ของคุณ — ไปยังผู้กระทำความผิด ซึ่งสามารถใช้หรือขายให้กับบุคคลที่สามได้ สปายแวร์เองนั้นไม่เป็นอันตรายต่อคอมพิวเตอร์ของคุณ อย่างไรก็ตาม การรวบรวมและขโมยข้อมูลของคุณเป็นปัญหาหลัก การปรากฏตัวของสปายแวร์ยังบ่งบอกว่าคุณมีจุดอ่อนในความปลอดภัยของอุปกรณ์ของคุณ

ความเสียหายที่เกิดจากสปายแวร์มีตั้งแต่บางอย่างง่ายๆ เช่น ข้อมูลของคุณถูกขายให้กับผู้โฆษณา ไปจนถึงการขโมยข้อมูลประจำตัว ตัวอย่างเช่น สปายแวร์ DarkHotel กำหนดเป้าหมายเจ้าของธุรกิจและเจ้าหน้าที่ของรัฐเมื่อเชื่อมต่อกับ WiFi สาธารณะของโรงแรม อาชญากรไซเบอร์ใช้ข้อมูลดังกล่าวเพื่อรับข้อมูลที่ละเอียดอ่อนจากอุปกรณ์ของเป้าหมายเหล่านี้

8. แอดแวร์

แอดแวร์นั้นคล้ายกับสปายแวร์เล็กน้อยเนื่องจากมันรวบรวมข้อมูลเช่นกิจกรรมการท่องเว็บ ยังคงไม่ติดตามการกดแป้นพิมพ์ และจุดประสงค์เดียวของมันคือการปรับแต่งโฆษณาสำหรับคุณ อย่างไรก็ตาม แอดแวร์บางตัวอาจก้าวร้าวมากขึ้นถึงขนาดเปลี่ยนการตั้งค่าเบราว์เซอร์ ค่ากำหนดของเครื่องมือค้นหา และอื่นๆ

แอดแวร์บางตัวไม่รบกวนและขออนุญาตจากคุณก่อนที่จะรวบรวมข้อมูล และอีกครั้ง เมื่อรวบรวมข้อมูลแล้ว ข้อมูลดังกล่าวสามารถขายให้กับผู้โฆษณารายอื่นได้ในภายหลังโดยไม่ได้รับความยินยอมจากคุณ

9. โฆษณามัลแวร์

Malvertising คือเมื่ออาชญากรไซเบอร์ซ่อนมัลแวร์ไว้ในโฆษณาที่ถูกต้อง ในกรณีนี้ ผู้โจมตีจะจ่ายเงินเพื่อใส่โฆษณาลงในเว็บไซต์ที่ถูกต้อง เมื่อคุณคลิกโฆษณา คุณจะถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่เป็นอันตราย หรือมัลแวร์จะถูกติดตั้งบนคอมพิวเตอร์ของคุณโดยอัตโนมัติ

ในบางกรณี มัลแวร์ที่ฝังอยู่ในโฆษณาอาจถูกเรียกใช้โดยอัตโนมัติโดยที่คุณไม่ต้องคลิกโฆษณาด้วยซ้ำ ซึ่งเรียกว่า "การดาวน์โหลดด้วยไดรฟ์"

อาชญากรไซเบอร์บางคนสามารถแทรกซึมเข้าไปในเครือข่ายโฆษณาที่ถูกต้องตามกฎหมายและมีขนาดใหญ่ ซึ่งรับผิดชอบในการแสดงโฆษณาไปยังเว็บไซต์ขนาดใหญ่ที่มีชื่อเสียงหลายแห่ง นั่นทำให้เหยื่อทั้งหมดตกอยู่ในความเสี่ยง

10. คีย์ล็อกเกอร์

คีย์ล็อกเกอร์เป็นมัลแวร์ประเภทหนึ่งที่เฝ้าติดตามกิจกรรมของผู้ใช้ที่ติดไวรัสทางออนไลน์ อย่างไรก็ตาม คีย์ล็อกเกอร์มีการใช้งานที่ถูกต้องในบางกรณี ตัวอย่างเช่น ธุรกิจบางแห่งใช้เพื่อติดตามกิจกรรมของพนักงาน และผู้ปกครองบางคนติดตามพฤติกรรมออนไลน์ของบุตรหลาน

ในกรณีอื่นๆ อาชญากรไซเบอร์ใช้คีย์ล็อกเกอร์เพื่อขโมยรหัสผ่าน ข้อมูลทางการเงิน หรือข้อมูลที่ละเอียดอ่อน อาชญากรไซเบอร์ใช้ฟิชชิ่ง วิศวกรรมสังคม หรือการดาวน์โหลดที่เป็นอันตราย เพื่อแนะนำคีย์ล็อกเกอร์ในระบบของคุณ

ตัวอย่างที่มีชื่อเสียงของคีย์ล็อกเกอร์เรียกว่า Olympic Vision ซึ่งมุ่งเป้าไปที่ผู้บริหารธุรกิจจากทั่วโลก การโจมตีเหล่านี้ถูกระบุว่าเป็นการประนีประนอมอีเมลธุรกิจ (BEC) Olympic Vision ใช้เทคนิค Spear-phishing และ Social Engineering เพื่อเข้าถึงระบบของเป้าหมาย ขโมยข้อมูล และสอดแนมธุรกรรมทางธุรกิจ

11. บอท/บ็อตเน็ต

บอทเป็นโปรแกรมซอฟต์แวร์ที่ควบคุมจากระยะไกลโดยทั่วไปและสามารถทำงานตามคำสั่งได้ พวกเขาสามารถมีการใช้งานที่ถูกต้องเช่นการสร้างดัชนีเครื่องมือค้นหา กระนั้น พวกมันยังสามารถถูกใช้อย่างมุ่งร้ายโดยอยู่ในรูปแบบของมัลแวร์แบบทวีคูณตัวเองที่เชื่อมต่อกลับไปยังเซิร์ฟเวอร์กลาง

ต้องการโฮสติ้งที่รวดเร็ว เชื่อถือได้ และปลอดภัยอย่างเต็มที่สำหรับเว็บไซต์อีคอมเมิร์ซของคุณหรือไม่ Kinsta ให้การสนับสนุนระดับโลกตลอด 24 ชั่วโมงทุกวันจากผู้เชี่ยวชาญ WooCommerce ตรวจสอบแผนของเรา

บอทมักจะทำงานเป็นจำนวนมาก เรียกรวมกันว่าเครือข่ายบอทหรือบ็อตเน็ต สิ่งเหล่านี้ถูกใช้เมื่อเริ่มการโจมตีที่ควบคุมจากระยะไกล เช่น การโจมตี DDoS

ตัวอย่างเช่น บ็อตเน็ต Mirai สามารถเข้าถึงอุปกรณ์ทั้งหมดที่เชื่อมต่อกับอินเทอร์เน็ต รวมถึงเครื่องพิมพ์ เครื่องใช้อัจฉริยะ DVR และอื่นๆ โดยป้อนชื่อผู้ใช้และรหัสผ่านเริ่มต้นของอุปกรณ์

12. รูทคิท

รูทคิทถือเป็นมัลแวร์ที่อันตรายที่สุดชนิดหนึ่ง — เป็นโปรแกรมลับๆ ที่ช่วยให้อาชญากรไซเบอร์เข้าถึงและควบคุมอุปกรณ์ที่ติดไวรัสได้อย่างเต็มที่ รวมถึงสิทธิ์ของผู้ดูแลระบบ

จากนั้นผู้บุกรุกสามารถสอดแนมอุปกรณ์เป้าหมาย เปลี่ยนการกำหนดค่า ขโมยข้อมูลที่ละเอียดอ่อน และอื่นๆ อีกมาก ทั้งหมดนี้ทำในระยะไกล รูทคิทมักจะแทรกเข้าไปในแอปพลิเคชัน เคอร์เนล ไฮเปอร์ไวเซอร์ หรือเฟิร์มแวร์

รูทคิทสามารถแพร่กระจายผ่านฟิชชิง ไฟล์แนบที่เป็นอันตราย การดาวน์โหลดที่เป็นอันตราย และไดรฟ์ที่แชร์ที่ถูกบุกรุก นอกจากนี้ รูทคิทยังสามารถซ่อนมัลแวร์อื่นๆ เช่น คีย์ล็อกเกอร์

ตัวอย่างเช่น รูทคิตที่ชื่อ Zacinlo ซ่อนตัวอยู่ในแอพ VPN ปลอมและแพร่เชื้อไปยังระบบของผู้ใช้เมื่อดาวน์โหลดแอพพลิเคชั่น

13. การฉีด SQL (SQLi)

การฉีด SQL (SQLi) เป็นหนึ่งในการโจมตีฐานข้อมูลอันดับต้น ๆ และยังคงเป็นปัญหาร้ายแรงสำหรับนักพัฒนานับตั้งแต่มีการค้นพบในปี 2541

การฉีด SQL เกิดขึ้นเมื่อผู้โจมตีใช้ช่องโหว่ในโค้ดของแอปพลิเคชันและแทรกการสืบค้น SQL ที่เป็นอันตรายลงในช่องป้อนข้อมูลใดๆ ที่พบในเว็บไซต์เป้าหมาย เช่น ช่องเข้าสู่ระบบ แบบฟอร์มติดต่อ แถบค้นหาไซต์ และส่วนความคิดเห็น

การโจมตี SQLi ที่ประสบความสำเร็จทำให้แฮกเกอร์สามารถเข้าถึงข้อมูลที่ละเอียดอ่อน กู้คืนไฟล์ระบบ ดำเนินการงานผู้ดูแลระบบบนฐานข้อมูลของเว็บไซต์ของคุณ แก้ไขข้อมูลฐานข้อมูล พวกเขาสามารถออกและรันคำสั่งไปยังฐานข้อมูลหลักของระบบปฏิบัติการได้

หนึ่งในการโจมตีด้วยการฉีด SQL อย่างแพร่หลายมุ่งเป้าไปที่ Cisco ในปี 2561 เมื่อผู้โจมตีพบช่องโหว่ใน Cisco Prime License Manager ที่อนุญาตให้เชลล์เข้าถึงระบบของตัวจัดการใบอนุญาต เหยื่อรายอื่นๆ ที่มีชื่อเสียงของการฉีด SQL ได้แก่ Tesla และ Fortnite

วิธีการตรวจจับมัลแวร์

ด้วยประเภทของมัลแวร์และรูปแบบที่หลากหลาย รวมถึงความซับซ้อนที่เพิ่มขึ้นของการโจมตีของมัลแวร์ การตรวจจับไม่เคยยากไปกว่านี้ โดยเฉพาะอย่างยิ่งกับการเติบโตของภัยคุกคามที่เป็นอันตรายโดยเฉพาะ เช่น มัลแวร์ที่ไม่มีไฟล์

อย่างไรก็ตาม สัญญาณเตือนที่สำคัญบางอย่างสามารถบอกได้ว่าอุปกรณ์ของคุณติดมัลแวร์หรือไม่:

- อุปกรณ์ของคุณทำงานช้าลง ขัดข้องกะทันหัน หรือแสดงข้อความแสดงข้อผิดพลาดบ่อยครั้ง

- คุณไม่สามารถลบซอฟต์แวร์บางอย่างได้

- อุปกรณ์ของคุณจะไม่ปิดหรือรีสตาร์ท

- คุณพบว่าอุปกรณ์ของคุณกำลังส่งอีเมลที่คุณไม่ได้เขียน

- โปรแกรมกำลังเปิดและปิดโดยอัตโนมัติ

- พื้นที่เก็บข้อมูลของคุณเหลือน้อยโดยไม่ทราบสาเหตุ

- เบราว์เซอร์และโปรแกรมเริ่มต้นของคุณเปลี่ยนแปลงไปเรื่อยๆ โดยที่คุณไม่ต้องดำเนินการใดๆ

- ประสิทธิภาพลดลงในขณะที่การใช้แบตเตอรี่เพิ่มขึ้น

- คุณเห็นป๊อปอัปและโฆษณาจำนวนมากในสถานที่ที่ไม่คาดคิด เช่น บนเว็บไซต์ของรัฐบาล

- คุณไม่สามารถเข้าสู่เว็บไซต์ของคุณ

- คุณสังเกตเห็นการเปลี่ยนแปลงที่คุณไม่ได้ทำกับเว็บไซต์ของคุณ

- เว็บไซต์ของคุณเปลี่ยนเส้นทางไปยังไซต์อื่น

เนื่องจากมัลแวร์แบบไม่มีไฟล์นั้นตรวจจับได้ยากมาก สิ่งที่ดีที่สุดที่คุณสามารถทำได้คือจับตาดูรูปแบบเครือข่ายและวิเคราะห์แอปที่เสี่ยงต่อการติดไวรัส คุณต้องทำให้โปรแกรมซอฟต์แวร์และเบราว์เซอร์ของคุณทันสมัยอยู่เสมอ และค้นหาอีเมลฟิชชิ่งเป็นประจำ

วิธีกำจัดมัลแวร์

หากคุณติดมัลแวร์ ไม่ควรตื่นตระหนก มีตัวเลือกสองสามตัวที่คุณยังสามารถบันทึกอุปกรณ์หรือเว็บไซต์ของคุณได้ โปรดจำไว้ว่า มัลแวร์ประเภทต่างๆ ต้องการขั้นตอนการลบที่แตกต่างกัน

การลบมัลแวร์ออกจากอุปกรณ์

หากคุณสังเกตเห็นว่าคอมพิวเตอร์หรืออุปกรณ์มือถือของคุณกำลังประสบกับสัญญาณการติดมัลแวร์ที่กล่าวถึงก่อนหน้านี้บางส่วนหรือทั้งหมด ก่อนอื่นให้ระบุประเภทของมัลแวร์ จากนั้นเริ่มดำเนินการดังต่อไปนี้:

- ไวรัสหรือโทรจัน: หากอุปกรณ์ของคุณติดไวรัสหรือโทรจัน คุณจะต้องติดตั้งโปรแกรมป้องกันไวรัสหรือโปรแกรมป้องกันมัลแวร์ที่เชื่อถือได้ซึ่งสามารถทำการสแกนอย่างละเอียดได้ การอัปเดตซอฟต์แวร์ป้องกันไวรัสเป็นประจำเป็นสิ่งสำคัญ ปรับใช้ไฟร์วอลล์ที่แข็งแกร่งและระมัดระวังเมื่อคลิกไฟล์แนบอีเมลและลิงก์ของเว็บ

- เวิร์ม: แม้จะมีผลกระทบที่เป็นอันตราย แต่คุณสามารถลบเวิร์มคอมพิวเตอร์ได้เช่นเดียวกับการลบไวรัส ติดตั้งซอฟต์แวร์ป้องกันมัลแวร์ที่มีประสิทธิภาพซึ่งสามารถตรวจจับเวิร์มและปล่อยให้ทำงานทั้งหมดได้ หากเบราว์เซอร์ของคุณติดไวรัส ให้ใช้คอมพิวเตอร์เครื่องอื่น ติดตั้งโปรแกรมป้องกันมัลแวร์ และเบิร์นลงในซีดี

- สแปม: บริการอีเมลในปัจจุบันมีคุณลักษณะป้องกันสแปม อย่างไรก็ตาม คุณยังคงสามารถติดตั้งซอฟต์แวร์ป้องกันสแปมเพื่อช่วยคุณกำจัดอีเมลขยะและปกป้องคุณอยู่เสมอ

แรนซัมแวร์: หากการจ่ายค่าไถ่ไม่ได้อยู่บนโต๊ะสำหรับองค์กรของคุณ คุณต้องบันทึกหลักฐานการโจมตีสำหรับเจ้าหน้าที่ จากนั้นถอดอุปกรณ์ที่ติดไวรัสออกทันที หลังจากนั้น ให้สร้างข้อมูลสำรองระบบหากคุณยังมีสิทธิ์เข้าถึง ปิดใช้โปรแกรมล้างข้อมูลหรือเพิ่มประสิทธิภาพระบบเพื่อเก็บไฟล์แรนซัมแวร์ไว้เพื่อการวินิจฉัย สุดท้ายนี้ ให้เริ่มลบแรนซัมแวร์โดยใช้ซอฟต์แวร์ความปลอดภัยทางไซเบอร์ที่แข็งแกร่ง และจ้างผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์เพื่อแนะนำคุณตลอดกระบวนการกู้คืนไฟล์ของคุณ

- แอดแวร์: การกำจัดแอดแวร์สามารถทำได้โดยใช้โปรแกรมป้องกันมัลแวร์ที่มีคุณลักษณะการลบแอดแวร์ อย่าลืมปิดป๊อปอัปในเบราว์เซอร์ของคุณและปิดการติดตั้งซอฟต์แวร์เพิ่มเติมตามค่าเริ่มต้น

การลบมัลแวร์จากเว็บไซต์ WordPress

แม้ว่า WordPress จะมีประโยชน์มากมายสำหรับธุรกิจที่กำลังเติบโต แต่ก็ยังมีช่องโหว่ด้านความปลอดภัยอยู่หลายประการ หากเว็บไซต์ WordPress ของคุณติดมัลแวร์ ให้ทำตามขั้นตอนที่เราแนะนำเพื่อลบออก เช่น ผู้ดูแลเว็บที่มีทักษะ

คุณควรทราบด้วยว่า Kinsta เสนอการรับประกันความปลอดภัยสำหรับเว็บไซต์ทั้งหมดที่โฮสต์กับเรา ซึ่งรวมถึงการลบมัลแวร์ออกจากไซต์ WordPress ของคุณโดยไม่เสียค่าใช้จ่าย

นอกจากนี้ยังมีปลั๊กอินความปลอดภัย WordPress บางส่วนที่คุณสามารถใช้ประโยชน์และช่วยปกป้องเว็บไซต์ของคุณได้

วิธีการป้องกันตัวเองจากมัลแวร์

อย่างที่คุณอาจทราบแล้วในตอนนี้ การโจมตีของมัลแวร์เป็นเรื่องใหญ่ และการเรียนรู้วิธีป้องกันตัวเองจากการโจมตีเหล่านี้และหลีกเลี่ยงการติดไวรัสนั้นเป็นสิ่งจำเป็นสำหรับบุคคลและธุรกิจ

ในกรณีส่วนใหญ่ การติดมัลแวร์จำเป็นต้องดำเนินการจากคุณ เช่น การดาวน์โหลดเนื้อหาที่เป็นอันตรายหรือคลิกลิงก์ที่ติดไวรัส ต่อไปนี้เป็นข้อควรระวังที่สำคัญที่คุณสามารถทำได้เพื่อหลีกเลี่ยงการโจมตีจากมัลแวร์ประเภทต่างๆ

1. ติดตั้งซอฟต์แวร์ป้องกันมัลแวร์หรือซอฟต์แวร์ป้องกันไวรัส

จำเป็นอย่างยิ่งที่จะต้องมีซอฟต์แวร์ป้องกันมัลแวร์หรือโปรแกรมป้องกันไวรัสที่แข็งแกร่งซึ่งได้รับการอัพเดตเป็นประจำ เรียกใช้การสแกนบ่อยครั้ง โดยเฉพาะการสแกนลึก เพื่อให้แน่ใจว่าอุปกรณ์ของคุณไม่ติดไวรัส โปรแกรมป้องกันมัลแวร์มีระดับการป้องกันที่แตกต่างกัน:

- การป้องกันระดับเบราว์เซอร์: เว็บเบราว์เซอร์บางตัวเช่น Google Chrome มีการป้องกันมัลแวร์ในตัวเพื่อให้คุณปลอดภัยจากภัยคุกคามมัลแวร์ต่างๆ คุณยังสามารถติดตั้งของคุณเองเพื่อปกป้องเบราว์เซอร์ของคุณ

- การป้องกันระดับเครือข่าย: หากคุณมีเครือข่ายคอมพิวเตอร์ภายในองค์กร การติดตั้งโปรแกรมป้องกันมัลแวร์ระดับเครือข่ายเป็นตัวเลือกที่ดีที่สุดในการปกป้องอุปกรณ์ที่เชื่อมต่อของคุณจากภัยคุกคามที่เป็นอันตรายซึ่งมาจากการรับส่งข้อมูลเครือข่ายของคุณ ขอแนะนำให้ใช้ไฟร์วอลล์สำหรับสิ่งนี้โดยเฉพาะ

- การป้องกันระดับอุปกรณ์: เครื่องมือเหล่านี้ช่วยปกป้องอุปกรณ์ของผู้ใช้จากภัยคุกคามที่เป็นอันตราย

- การป้องกันระดับเซิร์ฟเวอร์: หากคุณมีองค์กรขนาดใหญ่ ซอฟต์แวร์ป้องกันมัลแวร์ประเภทนี้จะปกป้องเครือข่ายเซิร์ฟเวอร์ของคุณจากการโจมตีทางไซเบอร์ที่เป็นอันตราย

2. อย่าเปิดอีเมลจากแหล่งที่ไม่น่าเชื่อถือ

การหลีกเลี่ยงฟิชชิ่งเริ่มต้นด้วยขั้นตอนสำคัญเพียงขั้นตอนเดียว: อย่าเปิดอีเมลที่มีไฟล์แนบที่น่าสงสัยที่หลบเลี่ยง

หากคุณไม่มั่นใจว่าคุณสามารถปฏิบัติตามกฎนี้ หรือถ้าคุณไม่ไว้วางใจให้พนักงานปฏิบัติตามคำแนะนำที่ดีนี้ ก็ให้ลงทุนในเครื่องมือรักษาความปลอดภัยอีเมล คุณสามารถใช้เครื่องมือป้องกันอีเมลขยะและใบรับรอง S/MIME เพื่อป้องกันการติดต่อทางอีเมลของคุณ

ใบรับรอง AS/MIME เป็นเครื่องมือที่ใช้ PKI ที่ช่วยให้คุณแลกเปลี่ยนอีเมลที่เข้ารหัสและเซ็นชื่อแบบดิจิทัลกับผู้ใช้ใบรับรอง S/MIME คนอื่นๆ ด้วยวิธีนี้ คุณและผู้รับของคุณจะรู้ว่าอีเมลนั้นปลอดภัยและถูกต้องตามกฎหมาย

3. ระวังการดาวน์โหลดที่เป็นอันตรายและป๊อปอัป

เช่นเดียวกับอีเมลที่น่าสงสัย สิ่งสำคัญคือต้องใส่ใจกับสิ่งที่คุณดาวน์โหลดและแหล่งที่คุณดาวน์โหลด การคลิกลิงก์เพื่อดาวน์โหลดแอปพลิเคชันหรือเกมจากแหล่งที่ไม่น่าเชื่อถือเป็นการเชิญชวนให้อาชญากรไซเบอร์และการโจมตีที่เป็นอันตราย

ป๊อปอัปไม่แตกต่างกัน ดังที่ได้กล่าวไว้ก่อนหน้านี้ อาชญากรไซเบอร์ใช้วิธีหลอกลวงเพื่อหลอกล่อให้คุณคลิกลิงก์ที่ติดไวรัส

4. ทำการตรวจสอบความปลอดภัยของเว็บไซต์และไฟล์

การรักษาความปลอดภัยเว็บไซต์ของคุณควรมีความสำคัญสูงสุดของคุณ ไม่ว่าคุณจะมีเว็บไซต์ขนาดเล็กหรือขนาดใหญ่ คุณต้องทำการตรวจสอบความปลอดภัยของเว็บไซต์เป็นประจำเพื่อหลีกเลี่ยงการติดมัลแวร์ประเภทใดก็ตาม

คุณควรจับตาดูไฟล์แต่ละไฟล์ที่ประกอบขึ้นเป็นเว็บไซต์ของคุณอย่างใกล้ชิด ขั้นตอนการตรวจสอบความสมบูรณ์ของไฟล์ที่มั่นคงและสม่ำเสมอสามารถช่วยให้คุณระบุการโจมตีที่อาจเกิดขึ้นได้ก่อนที่จะถูกกระตุ้น

หากเว็บไซต์ของคุณไม่ปลอดภัย อาจไม่เพียงแต่ติดมัลแวร์เท่านั้น แต่ยังอาจก่อให้เกิดการโจมตีที่ประสงค์ร้ายหลายชุดบนเว็บไซต์และอุปกรณ์ของผู้ใช้อื่นๆ ยิ่งไปกว่านั้น ยังลดอันดับ SEO ของคุณบน Google สิ่งสุดท้ายที่คุณต้องการคือการเริ่มเปิดไพ่โจมตีมัลแวร์บนอินเทอร์เน็ต!

5. สำรองข้อมูลอย่างสม่ำเสมอ

การสำรองข้อมูลบนคอมพิวเตอร์ส่วนบุคคลหรือของบริษัทของคุณเป็นสิ่งสำคัญ แม้ว่าการสำรองข้อมูลจะไม่ป้องกันคุณจากการโจมตีของมัลแวร์ แต่จะช่วยให้คุณกู้คืนข้อมูลได้หากคุณติดไวรัส เช่น แรนซัมแวร์หรือภัยคุกคามอื่นๆ

หากต้องการสำรองข้อมูลให้สมบูรณ์ ให้เก็บสำเนาข้อมูลของคุณไว้มากกว่าหนึ่งชุด นอกจากนี้ ควรใช้สื่อสองประเภทที่แตกต่างกันเพื่อจัดเก็บไฟล์ข้อมูลของคุณในกรณีที่มีการโจมตีมากกว่า 1 ครั้ง คุณยังสามารถเลือกที่จะเก็บสำเนาของไฟล์ข้อมูลของคุณไว้ในตำแหน่งภายนอกที่ปลอดภัยได้อีกด้วย

สรุป

ตอนนี้ คุณมีมุมมองโดยรวมเกี่ยวกับมัลแวร์ประเภทต่างๆ และวิธีต่อสู้กับมัลแวร์แล้ว เราขอแนะนำให้คุณลงทุนในมาตรการรักษาความปลอดภัยข้อมูลที่มั่นคงและเชื่อถือได้

เรายังแนะนำให้ทันกับความเสี่ยงด้านความปลอดภัยทางไซเบอร์ล่าสุดและอัปเดตระบบและโปรแกรมของคุณอย่างสม่ำเสมอ

คุณมีเคล็ดลับอื่น ๆ ในการหลีกเลี่ยงมัลแวร์หรือไม่? แจ้งให้เราทราบในส่วนความคิดเห็น!