Обзор уязвимостей WordPress: февраль 2021 г., часть 1

Опубликовано: 2021-02-10В первой половине февраля были обнаружены новые уязвимости плагина и темы WordPress. В этом посте рассказывается о последних уязвимостях плагина, темы и ядра WordPress, а также о том, что делать, если вы запускаете один из уязвимых плагинов или тем на своем веб-сайте.

Обзор уязвимостей WordPress разделен на три разные категории: ядро WordPress, плагины WordPress и темы WordPress.

У каждой уязвимости будет низкий , средний , высокий или критический уровень серьезности. Рейтинги серьезности основаны на Общей системе оценки уязвимостей.

Уязвимости ядра WordPress

Уязвимости плагина WordPress

1. uListing - Критический

Версии uListing ниже 1.7 имеют несколько уязвимостей, включая неаутентифицированные SQL-инъекции, неаутентифицированное создание произвольной учетной записи и изменение параметров WordPress без аутентификации.

2. Супер-формы - критические

Версии Super Forms ниже 4.9.703 содержат уязвимость «Неаутентифицированная загрузка файла PHP в RCE».

3. Календарь современных событий Lite - критический

В версиях Modern Events Calendar Lite ниже 5.16.5 есть несколько проблем, включая аутентифицированную загрузку произвольного файла, что приводит к уязвимости удаленного выполнения кода.

4. Поиск слоновой кости - средний

Версии Ivory Search ниже 4.5.11 имеют уязвимость Authenticated Reflected Cross-Site Scripting.

5. Редактор WP - критический

Версии WP Editor ниже 1.2.7 имеют уязвимость Authenticated SQL Injection.

6. API MStore - высокий

Версии API MStore ниже 3.2.0 имеют уязвимость обхода аутентификации с помощью входа в систему Apple.

7. Конструктор всплывающих окон - средний

В версиях Popup Builder ниже 3.74 есть уязвимость Authenticated Reflected Cross-Site Scripting.

8. Подарочный сертификат - критично.

Во всех версиях подарочного сертификата есть уязвимость, связанная с слепым внедрением SQL-кода без проверки подлинности.

9. Каталог имен - средний

Версии Name Directory ниже 1.18 имеют уязвимость подделки межсайтовых запросов.

10. Contact Form 7 Style - высокий

Все версии Contact Form 7 Style имеют уязвимость подделки межсайтовых запросов на сохраненные межсайтовые сценарии.

11. Ultimate GDPR & CCPA Compliance Toolkit - критично

Ultimate GDPR и CCPA Compliance Toolkit версий ниже 2.5 Экспорт и импорт параметров плагина без аутентификации, приводящие к уязвимости злонамеренного перенаправления.

12. Рейтинг кнопки «Нравится»? LikeBtn - высокий

Нравится кнопка рейтинг? В версиях LikeBtn ниже 2.6.32 есть неаутентифицированное изменение настроек произвольного блога и уязвимости SSRF с полным чтением без аутентификации.

13. Платное членство Pro - среднее

Платные версии членства Pro ниже 2.5.3 имеют уязвимость обхода аутентификации, ведущую к несанкционированному раскрытию информации о заказе.

14. Резервное копирование от Supsystic - Критично

Все версии Backup by Supsystic имеют уязвимость включения локального файла.

15. Контактная форма от Supsystic - Critical

Все версии Contact Form от Supsystic имеют уязвимость аутентифицированного SQL-инъекции.

16. Генератор таблиц данных от Supsystic - Critical

Все версии генератора таблиц данных от Supsystic от Supsystic имеют уязвимость аутентифицированного SQL-инъекции.

17. Цифровые публикации Supsystic - Medium

Все версии цифровых публикаций от Supsystic имеют уязвимость с сохранением аутентифицированных межсайтовых скриптов.

18. Членство в супсистике - критическое.

Все версии членства от Supsystic имеют уязвимость аутентифицированного внедрения SQL.

19. Информационный бюллетень Supsystic - Critical

Все версии информационного бюллетеня Supsystic содержат уязвимость аутентифицированного внедрения SQL-кода.

20. Таблица цен от Supsystic - Critical

Все версии Pricing Table от Supsystic имеют уязвимость Authenticated SQL Injection.

21. Ultimate Maps от Supsystic - Критический

Все версии имеют уязвимость Ultimate Maps by Supsystic Authenticated SQL Injection.

22. Галерея NextGen - Критическая

В версиях NextGen Gallery ниже 3.5.0 есть уязвимости CSRF, File Upload, Stored XSS и RCE.

23. Блок карты для карт Google - средний

Блок карты для версий Карт Google ниже 1.32 имеет уязвимость Broken Access Control, ведущую к несанкционированному изменению ключа Google API.

Уязвимости темы WordPress

1. Wyzi - средний

Версии Wyzi ниже 2.4.3 имеют уязвимость Reflected Cross-Site Scripting.

2. Несколько тем Parallelus - средний

Несколько тем Parallelus версий ниже 2.0 имеют уязвимость Reflected Cross-Site Scripting.

Февральский совет по безопасности: почему вы должны регистрировать активность безопасности веб-сайта

Ведение журнала безопасности должно быть важной частью вашей стратегии безопасности WordPress. Почему?

Недостаточное ведение журнала и мониторинг могут привести к задержке обнаружения нарушения безопасности. Большинство исследований показывают, что время обнаружения нарушения составляет более 200 дней!Это время позволяет злоумышленнику взломать другие системы, изменить, украсть или уничтожить больше данных. По этой причине «недостаточное ведение журнала» попало в первую десятку рисков безопасности веб-приложений OWASP.

Журналы безопасности WordPress имеют несколько преимуществ в вашей общей стратегии безопасности, помогая вам:

- Идентификация и пресечение злонамеренного поведения.

- Выявляйте действия, которые могут предупредить вас о взломе.

- Оцените, какой ущерб был нанесен.

- Помощь в ремонте взломанного сайта.

Если ваш сайт все-таки взломали, вы захотите получить лучшую информацию, которая поможет в быстром расследовании и восстановлении.

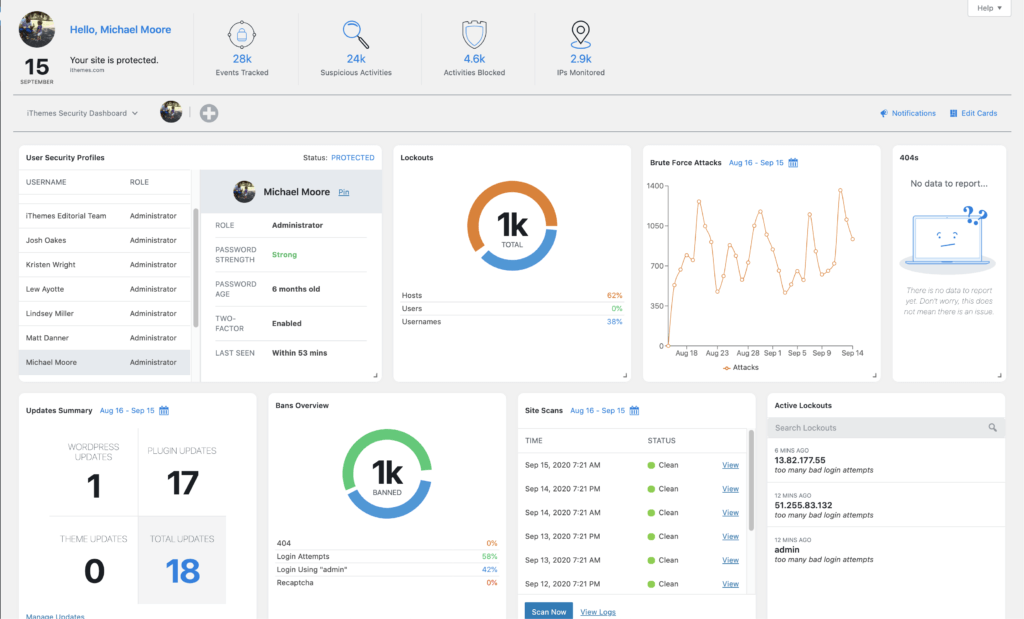

Хорошей новостью является то, что iThemes Security Pro может помочь вам реализовать ведение журнала веб-сайта. Журналы безопасности WordPress iThemes Security Pro отслеживают для вас все эти действия на веб-сайте:

- Атаки грубой силы WordPress

- Изменения файлов

- Сканирование на вредоносное ПО

- Активность пользователя

Затем статистика из ваших журналов отображается на панели безопасности WordPress в режиме реального времени, которую вы можете просматривать из панели администратора WordPress.

Ознакомьтесь с этим сообщением о функциях, в котором мы расскажем обо всех этапах добавления журналов безопасности WordPress на ваш сайт с помощью iThemes Security Pro.

Увидеть как это работает

Плагин безопасности WordPress может помочь защитить ваш сайт

iThemes Security Pro, наш плагин безопасности WordPress, предлагает более 50 способов защиты и защиты вашего сайта от распространенных уязвимостей безопасности WordPress. С помощью WordPress, двухфакторной аутентификации, защиты от перебора паролей, надежного применения пароля и многого другого вы можете добавить дополнительный уровень безопасности на свой веб-сайт.

Получите iThemes Security Pro

Каждую неделю Майкл составляет отчет об уязвимостях WordPress, чтобы обеспечить безопасность ваших сайтов. Как менеджер по продукту в iThemes, он помогает нам продолжать улучшать линейку продуктов iThemes. Он большой ботаник и любит узнавать обо всем, что есть в технологиях, старом и новом. Вы можете увидеть, как Майкл гуляет с женой и дочерью, читает или слушает музыку, когда не работает.