تقرير موجز عن نقاط الضعف في WordPress: فبراير 2021 ، الجزء الأول

نشرت: 2021-02-10تم الكشف عن مكون WordPress الإضافي الجديد والثغرات الأمنية خلال النصف الأول من شهر فبراير. يغطي هذا المنشور المكون الإضافي الأخير والموضوع ونقاط الضعف الأساسية في WordPress وماذا تفعل إذا قمت بتشغيل أحد المكونات الإضافية أو السمات الضعيفة على موقع الويب الخاص بك.

تم تقسيم تقرير الثغرات الأمنية في WordPress إلى ثلاث فئات مختلفة: نواة WordPress ومكونات WordPress الإضافية وموضوعات WordPress.

سيكون لكل ثغرة تقييم درجة خطورة منخفضة أو متوسطة أو عالية أو حرجة . تعتمد تصنيفات الخطورة على نظام تسجيل نقاط الضعف المشترك.

نقاط الضعف الأساسية في ووردبريس

نقاط الضعف في البرنامج المساعد WordPress

1. uListing - الحرجة

تحتوي إصدارات القائمة الأقل من 1.7 على العديد من الثغرات الأمنية ، بما في ذلك إدخالات SQL غير المصادق عليها وإنشاء حساب تعسفي غير مصادق وتغيير خيارات WordPress غير المصادق.

2. سوبر أشكال - حاسمة

تحتوي إصدارات Super Forms الأقل من 4.9.703 على ثغرة أمنية في تحميل ملف PHP لم تتم مصادقته على RCE.

3. تقويم الأحداث الحديثة لايت - حرج

تحتوي إصدارات Modern Events Calendar Lite الأقل من 5.16.5 على العديد من المشكلات ، بما في ذلك تحميل ملف تعسفي مصدق مما يؤدي إلى ثغرة أمنية في تنفيذ التعليمات البرمجية عن بُعد.

4. البحث العاجي - متوسط

تحتوي إصدارات Ivory Search الأقل من 4.5.11 على ثغرة أمنية في البرمجة النصية عبر المواقع المنعكسة المصادق عليها.

5. محرر WP - حاسم

إصدارات WP Editor الأقل من 1.2.7 بها ثغرة أمنية مصدق عليها من حقن SQL.

6. MStore API - عالية

تحتوي إصدارات MStore API الأقل من 3.2.0 على تجاوز المصادقة مع ثغرة تسجيل الدخول باستخدام Apple.

7. Popup Builder - متوسط

تحتوي إصدارات Popup Builder الأقل من 3.74 على ثغرة أمنية في البرمجة النصية عبر المواقع المنعكسة المصادق عليها.

8. قسيمة شرائية - الحرجة

تحتوي جميع إصدارات قسيمة الهدايا على ثغرة أمنية غير مصادق عليها Blind SQL Injection.

9. دليل الاسم - متوسط

إصدارات دليل الأسماء أدناه 1.18 بها ثغرة أمنية عبر الموقع طلب التزوير.

10. نموذج الاتصال 7 النمط - مرتفع

تحتوي جميع إصدارات نموذج الاتصال 7 Style على تزوير عبر الموقع إلى ثغرة أمنية في البرمجة النصية عبر المواقع المخزنة.

11. مجموعة أدوات الامتثال للائحة العامة لحماية البيانات (GDPR) و CCPA - بالغة الأهمية

إصدارات أدوات الامتثال لقانون حماية البيئة العامة (GDPR) و CCPA المطلقة أقل من 2.5 تصدير واستيراد إعدادات البرنامج المساعد غير المصادق مما يؤدي إلى ثغرة أمنية في إعادة التوجيه الضار.

12. مثل زر التصويت؟ LikeBtn - عالية

مثل زر التصويت؟ تحتوي إصدارات LikeBtn أدناه 2.6.32 على تغيير إعدادات مدونة عشوائية غير مصادق وثغرات أمنية SSRF كاملة القراءة غير مصادق عليها.

13. العضوية المدفوعة برو - متوسطة

إصدارات العضوية المدفوعة المدفوعة أقل من 2.5.3 بها ثغرة أمنية في تجاوز المصادقة تؤدي إلى الكشف عن معلومات الطلب غير المصرح به.

14. النسخ الاحتياطي من قبل Supsystic - حرج

جميع إصدارات النسخ الاحتياطي بواسطة Supsystic بها ثغرة أمنية في تضمين الملفات المحلية.

15. نموذج الاتصال من قبل Supsystic - حرج

تحتوي جميع إصدارات نموذج الاتصال من Supsystic على ثغرة أمنية مصدق عليها من خلال حقن SQL.

16. مولد جداول البيانات بواسطة Supsystic - Critical

تحتوي جميع إصدارات أداة إنشاء جداول البيانات من Supsystic بواسطة Supsystic على ثغرة أمنية مصادق عليها من خلال حقن SQL.

17. المنشورات الرقمية من قبل Supsystic - متوسط

تحتوي جميع إصدارات المنشورات الرقمية من قبل Supsystic على ثغرة أمنية في البرمجة النصية عبر المواقع المخزنة المصادق عليها.

18. عضوية Supsystic - حرجة

تحتوي جميع إصدارات عضوية Supsystic على ثغرة أمنية مصادق عليها في حقن SQL.

19. رسالة إخبارية من Supsystic - حرجة

تحتوي جميع إصدارات الرسالة الإخبارية من Supsystic على ثغرة أمنية مصادق عليها من خلال حقن SQL.

20. جدول التسعير بواسطة Supsystic - Critical

تحتوي جميع إصدارات جدول التسعير من قبل Supsystic على ثغرة أمنية مصدق عليها من خلال حقن SQL.

21. الخرائط النهائية من قبل Supsystic - حرجة

تحتوي جميع إصدارات Ultimate Maps بواسطة ثغرة أمنية في Supsystic Authenticated SQL Injection.

22. معرض NextGen - هام

إصدارات معرض NextGen أدناه 3.5.0 تحتوي على ثغرات أمنية في CSRF و File Upload و Stored XSS و RCE.

23. Map Block لخرائط Google - متوسط

تحتوي Map Block لإصدارات خرائط Google الأقل من 1.32 على ثغرة أمنية في التحكم في الوصول المعطل تؤدي إلى تغيير غير مصرح به لمفتاح واجهة برمجة تطبيقات Google.

ثغرات ثغرات سمة WordPress

1. Wyzi - متوسط

تحتوي إصدارات Wyzi الأقل من 2.4.3 على ثغرة أمنية عكسية في البرمجة النصية عبر المواقع.

2. مواضيع متعددة متوازية - متوسطة

تحتوي إصدارات سمات Parallelus المتعددة أدناه 2.0 على ثغرة أمنية انعكسية في البرمجة النصية عبر المواقع.

نصيحة الأمان لشهر فبراير: لماذا يجب أن تقوم بتسجيل نشاط أمان موقع الويب

يجب أن يكون تسجيل الأمان جزءًا أساسيًا من استراتيجية أمان WordPress الخاصة بك. لماذا ا؟

يمكن أن يؤدي عدم كفاية التسجيل والمراقبة إلى تأخير اكتشاف خرق أمني. تظهر معظم دراسات الاختراق أن الوقت اللازم لاكتشاف الاختراق يزيد عن 200 يوم!يسمح هذا المقدار من الوقت للمهاجم باختراق أنظمة أخرى أو تعديل أو سرقة أو إتلاف المزيد من البيانات. لهذا السبب ، وصل "التسجيل غير الكافي" إلى أعلى 10 مخاطر لأمان تطبيقات الويب في OWASP.

تتمتع سجلات أمان WordPress بالعديد من الفوائد في إستراتيجيتك الأمنية الشاملة ، مما يساعدك على:

- الهوية ووقف السلوك الخبيث.

- حدد نشاطًا يمكن أن ينبهك إلى حدوث خرق.

- تقييم مقدار الضرر الذي حدث.

- المساعدة في إصلاح موقع تم الاستيلاء عليه.

إذا تعرض موقعك للاختراق ، فستحتاج إلى الحصول على أفضل المعلومات للمساعدة في إجراء تحقيق سريع واسترداد.

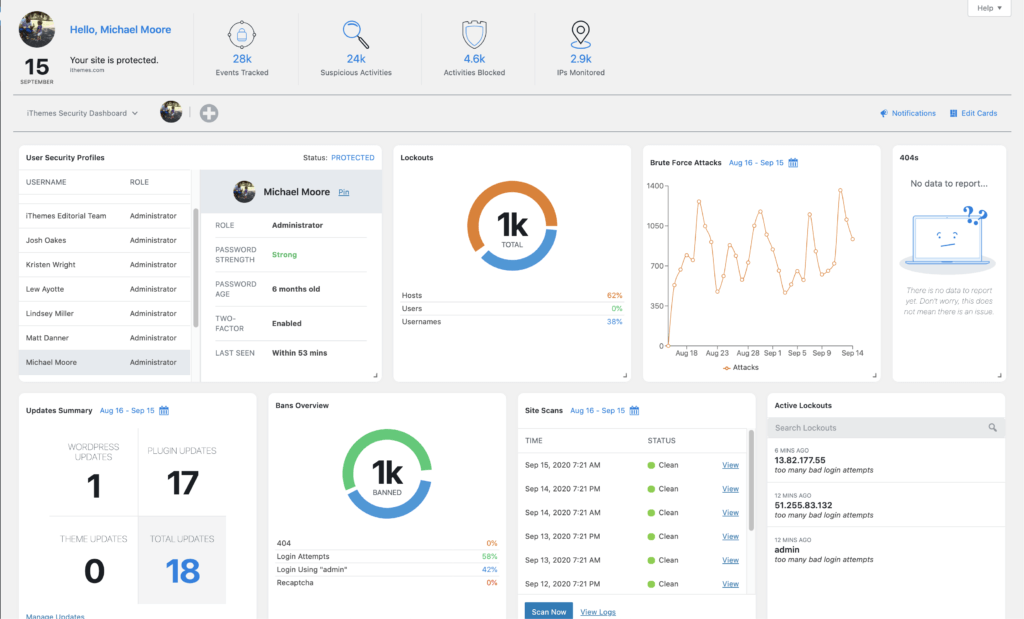

والخبر السار هو أن iThemes Security Pro يمكن أن يساعدك في تنفيذ تسجيل موقع الويب. تتعقب سجلات أمان WordPress الخاصة بـ iThemes Security Pro جميع أنشطة مواقع الويب هذه من أجلك:

- هجمات القوة الغاشمة ووردبريس

- تغييرات الملف

- عمليات فحص البرامج الضارة

- نشاط المستخدم

يتم بعد ذلك عرض الإحصائيات من سجلاتك في لوحة معلومات أمان WordPress في الوقت الفعلي والتي يمكنك عرضها من لوحة تحكم مسؤول WordPress.

تحقق من منشور تسليط الضوء على هذه الميزة حيث نقوم بفك جميع خطوات إضافة سجلات أمان WordPress إلى موقع الويب الخاص بك باستخدام iThemes Security Pro.

انظر كيف يعمل

يمكن أن يساعد المكون الإضافي لأمان WordPress في تأمين موقع الويب الخاص بك

يوفر iThemes Security Pro ، المكون الإضافي لأمان WordPress ، أكثر من 50 طريقة لتأمين وحماية موقع الويب الخاص بك من الثغرات الأمنية الشائعة في WordPress. باستخدام WordPress والمصادقة الثنائية وحماية القوة الغاشمة وفرض كلمة مرور قوية وغير ذلك ، يمكنك إضافة طبقة إضافية من الأمان إلى موقع الويب الخاص بك.

احصل على iThemes Security Pro

كل أسبوع ، يضع مايكل تقرير WordPress Vulnerability Report معًا للمساعدة في الحفاظ على أمان مواقعك. بصفته مدير المنتجات في iThemes ، فهو يساعدنا في مواصلة تحسين مجموعة منتجات iThemes. إنه الطالب الذي يذاكر كثيرا عملاقًا ويحب التعرف على كل ما يتعلق بالتكنولوجيا ، القديم والجديد. يمكنك أن تجد مايكل يتسكع مع زوجته وابنته ، يقرأ أو يستمع إلى الموسيقى عندما لا يعمل.