WordPress 漏洞綜述:2019 年 11 月,第 1 部分

已發表: 2019-11-1511 月上半月披露了幾個新的 WordPress 插件和主題漏洞,因此我們希望讓您了解。 在這篇文章中,我們介紹了最近的 WordPress 插件和主題漏洞,以及如果您在您的網站上運行易受攻擊的插件或主題之一該怎麼辦。

我們將 WordPress 漏洞綜述分為四個不同的類別:

- 1. WordPress 核心

- 2. WordPress 插件

- 3. WordPress 主題

- 4. 來自網絡的漏洞

*我們將網絡上的漏洞包括在內,因為了解 WordPress 生態系統之外的漏洞也很重要。 對服務器軟件的利用可能會暴露敏感數據。 數據庫洩露可能會暴露您站點上用戶的憑據,從而為攻擊者訪問您的站點打開大門。

WordPress 核心安全更新

WordPress 5.3 本週確實下降了,所以一定要盡快更新你的網站。 以下是 WordPress 5.3 中前 20 項新功能和改進的快速瀏覽。

WordPress 插件漏洞

今年 10 月發現了幾個新的 WordPress 插件漏洞。 請確保按照以下建議的操作更新插件或完全卸載它。

1. 安全的SVG

Safe SVG 1.9.5 及以下版本容易受到跨站腳本繞過攻擊。 該漏洞允許攻擊者繞過 Safe SVG 添加的保護。

你應該做什麼

2. WooCommerce 的貨幣切換器

WooCommerce 版本 2.11.1 的貨幣切換器有一個安全限制繞過漏洞,允許攻擊者啟用當前未在設置中啟用的貨幣。

你應該做什麼

3. Tidio 在線聊天

Tidio Live Chat 4.1 及以下版本容易受到導致跨站點腳本攻擊的跨站點請求偽造攻擊。 該漏洞將允許攻擊者誘騙管理員添加將呈現給所有訪問者的惡意負載。

你應該做什麼

4. IgniteUp – 即將推出和維護模式

IgniteUp – 即將推出,維護模式 3.4 及以下版本存在多個漏洞。

- 任意文件刪除

- 電子郵件中的 HTML 注入和 CSRF

- 存儲跨站腳本

- 披露訂閱者的電子郵件地址

- 任意刪除訂閱者

- 任意插件的模板切換

你應該做什麼

5. Blog2Social:社交媒體自動發布和調度程序

Blog2Social:社交媒體自動發布和調度程序 5.8.1 版存在跨站點腳本漏洞。 該漏洞允許攻擊者執行可以通過惡意鏈接執行的任意 HTML 和 JavaScript 代碼。

你應該做什麼

6. WP 谷歌評論滑塊

WP Google Review Slider 6.1 版容易受到 Authenticated SQL Injection 攻擊。

你應該做什麼

7. YITH 插件框架(39 個獨立插件)

WooCommerce 插件的 YITH 套件容易受到身份驗證設置更改攻擊。 該圖表總結了所有 39 個易受攻擊的 YITH 插件:

YITH插件漏洞總結

版本 2.2.14。

版本 2.3.15。

1.3.15.

1.3.12.

1.7.1.

1.3.21.

版本 1.3.7。

版本 1.4.9。

版本 1.3.6。

版本 1.2.11。

版本 1.2.13。

版本 1.2.1。

版本 1.2.1。

版本 1.5.23。

版本 1.3.8。

到版本 1.3.6。

到版本 1.6.3。

它到版本 1.4.5。

將其更新到 1.1.17 版。

將其更新到版本 1.2.14。

將其更新到 1.7.5 版。

將其更新到版本 1.8.13。

應該將其更新到版本 1.1.8。

應該將其更新到版本 1.1.13。

應該將其更新到版本 1.3.13。

您應該將其更新到 1.2.15 版。

您應該將其更新到 2.0.2 版。

你應該將它更新到版本

1.3.11.

你應該將它更新到版本

1.3.6.

打了補丁,你應該更新它

到版本 1.3.6。

WooCommerce

打了補丁,你應該更新

它到版本 1.0.12。

支付網關

打了補丁,你應該更新

它到版本 1.1.13。

打了補丁,你應該

將其更新到版本 1.1.13。

打了補丁,你應該

更新到版本

2.1.4.

供應商

被修補了,而你

應該將其更新為

版本 3.4.1。

和答案

被修補了,而你

應該將其更新為

版本 1.2.0。

廢棄的購物車

已打補丁,

你應該

更新到版本

1.2.0.

結帳

WooCommerce

已打補丁,

你應該

將其更新為

版本 1.2.6。

通知

為了

WooCommerce

脆弱性

已經

打補丁,你

應該更新它

版本

1.2.8.

WordPress 主題

1. Zoner – 房地產主題

Zoner Real Estate Theme 4.1.1 及以下版本存在持久性跨站點腳本和不安全的直接對象引用漏洞。

Zoner Real Estate Theme 4.1.1 及以下版本存在持久性跨站點腳本和不安全的直接對象引用漏洞。

你應該做什麼

如何積極應對 WordPress 主題和插件漏洞

運行過時的軟件是 WordPress 網站被黑的第一大原因。 擁有更新程序對於 WordPress 網站的安全性至關重要。 您應該每周至少登錄一次您的站點以執行更新。

自動更新可以提供幫助

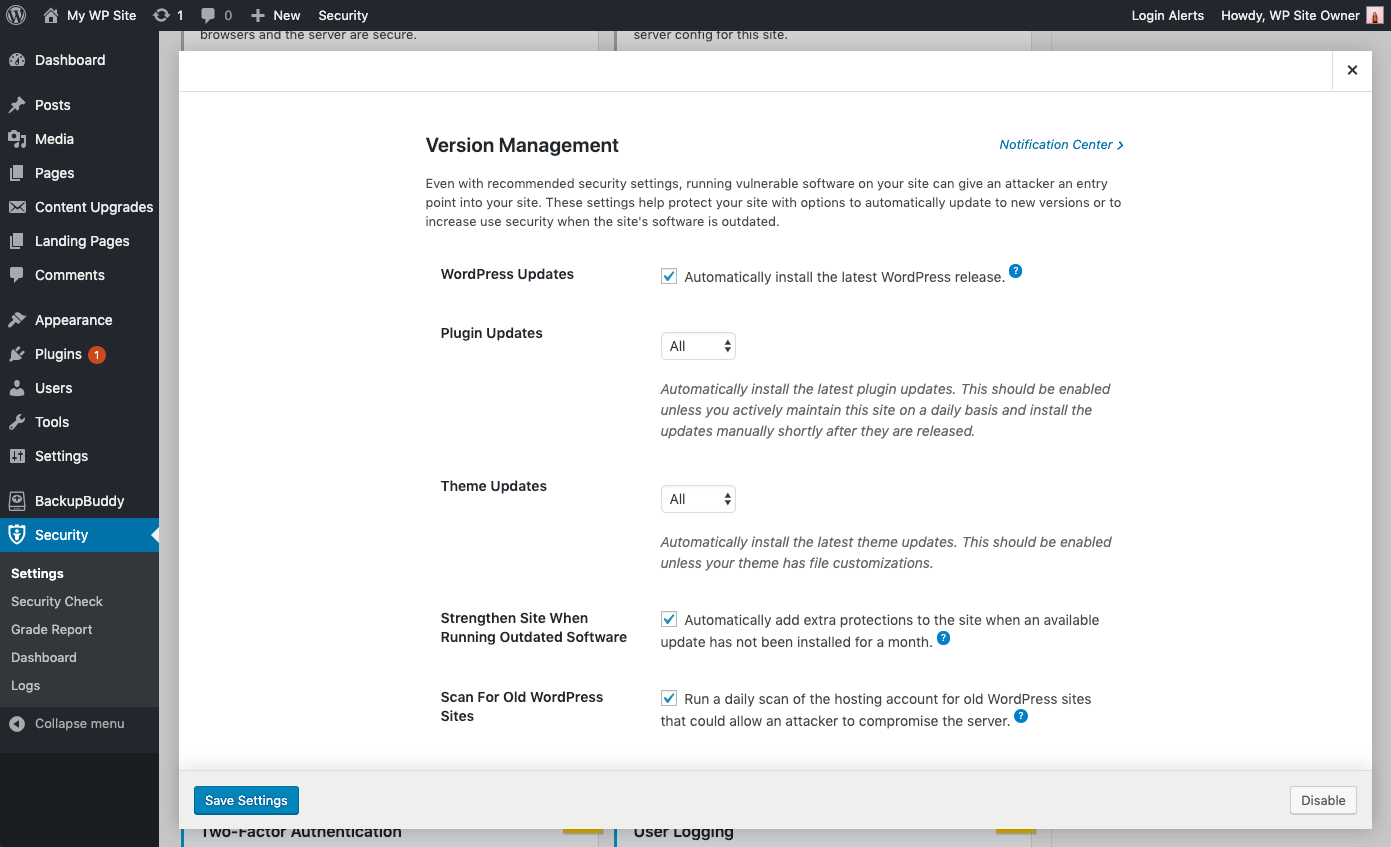

對於不經常更改的 WordPress 網站,自動更新是一個不錯的選擇。 缺乏關注往往會使這些網站被忽視並容易受到攻擊。 即使採用推薦的安全設置,在您的站點上運行易受攻擊的軟件也會為攻擊者提供進入您站點的入口點。

使用 iThemes Security Pro 插件的版本管理功能,您可以啟用自動 WordPress 更新以確保您獲得最新的安全補丁。 這些設置可以通過選項自動更新到新版本或在站點軟件過時時提高用戶安全性,從而幫助保護您的站點。

版本管理更新選項

- WordPress 更新– 自動安裝最新的 WordPress 版本。

- 插件自動更新- 自動安裝最新的插件更新。 除非您每天積極維護此站點並在更新發布後不久手動安裝更新,否則應啟用此功能。

- 主題自動更新- 自動安裝最新的主題更新。 除非您的主題具有文件自定義,否則應啟用此功能。

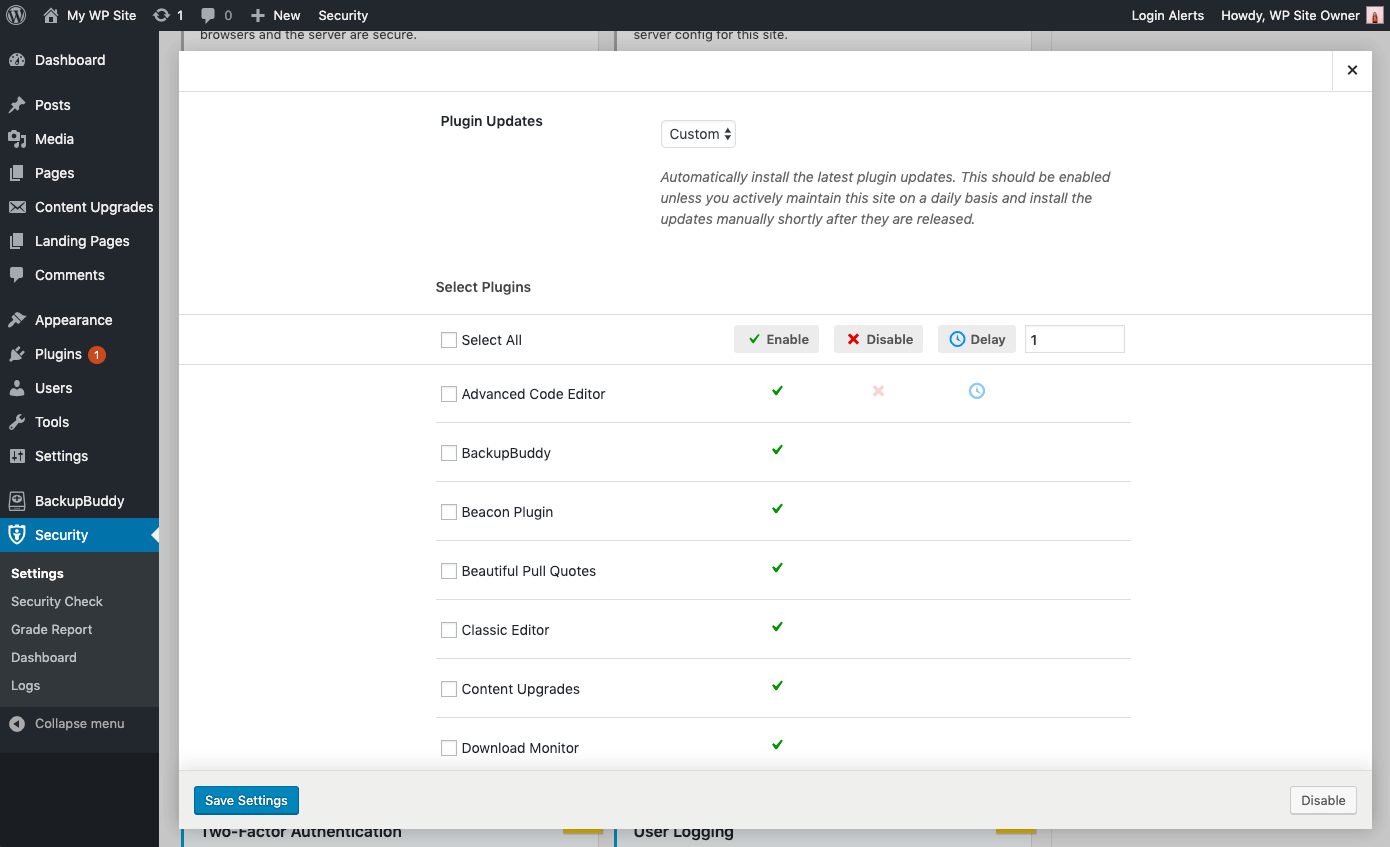

- 對插件和主題更新的精細控制——您可能有想要手動更新的插件/主題,或者延遲更新直到版本有時間證明穩定。 您可以選擇自定義,以便將每個插件或主題分配為立即更新 ( Enable )、根本不自動更新 ( Disable ) 或延遲指定天數 ( Delay ) 進行更新。

加強和提醒關鍵問題

- 運行過時軟件時加強站點 - 當一個月未安裝可用更新時,自動為站點添加額外保護。 當一個月未安裝更新時,iThemes 安全插件將自動啟用更嚴格的安全性。 首先,它將強制所有未啟用雙因素的用戶在重新登錄之前提供發送到其電子郵件地址的登錄代碼。其次,它將禁用 WP 文件編輯器(以阻止人們編輯插件或主題代碼) 、XML-RPC pingbacks 並阻止每個 XML-RPC 請求的多次身份驗證嘗試(這兩者都將使 XML-RPC 更強大地抵禦攻擊,而不必完全關閉它)。

- 掃描其他舊的 WordPress 站點- 這將檢查您的託管帳戶上是否有其他過時的 WordPress 安裝。 一個存在漏洞的過時 WordPress 站點可能允許攻擊者破壞同一託管帳戶上的所有其他站點。

- 發送電子郵件通知– 對於需要干預的問題,會向管理員級別用戶發送電子郵件。

來自網絡的漏洞

1. WordPress 用戶使用盜版插件和主題感染自己的網站

根據 WordFence 的說法,WP-VCD 惡意廣告活動有所增加。 這種特殊的惡意軟件非常令人討厭,因為它很難從受感染的站點中完全刪除,並且可以傳播到服務器上的其他 WordPress 站點。 對於受 WP-VCD 惡意軟件影響的網站所有者來說,最令人沮喪的是他們感染了自己的網站。 安裝了付費插件和主題的免費和盜版版本的網站所有者得到的比他們討價還價的要多一些。 盜版軟件包含惡意代碼,可創建帶有 WP-VCD 病毒歡迎墊的後門。

在 iThemes WordPress 災難週的第一天,我們介紹瞭如何防止安全災難。 我們介紹的重要事情之一是通過僅安裝來自可信來源的軟件來限制 PHP 的利用機會。 當您知道它可以並且應該被阻止時,感染惡意軟件的網站總是會變得更糟。

WordPress 漏洞摘要

2019 年 11 月,第 1 部分

Safe SVG 1.9.5 及以下版本容易受到跨站腳本繞過攻擊。

WooCommerce 2.11.1 及以下版本的貨幣切換器容易受到安全限制繞過攻擊。

Tidio Live Chat 4.1 及以下版本容易受到導致跨站點腳本攻擊的跨站點請求偽造攻擊。

IgniteUp – 即將推出,維護模式 3.4 及以下版本具有多個漏洞。

Blog2Social:社交媒體自動發布和調度程序 5.8.1 及以下版本容易受到跨站點腳本攻擊。

WP Google Review Slider 6.1 及以下版本容易受到 Authenticated SQL Injectionattack 攻擊。

YITH 插件框架 WooCommerce 插件的 YITH 套件容易受到身份驗證設置更改攻擊。

WordPress 安全插件可以幫助保護您的網站

iThemes Security Pro 是我們的 WordPress 安全插件,提供 30 多種方法來保護您的網站免受常見 WordPress 安全漏洞的侵害。 借助 WordPress 兩因素身份驗證、強力保護、強密碼強制執行等,您可以為您的網站增加一層額外的安全性。

獲取 iThemes 安全專業版

每週,Michael 都會匯總 WordPress 漏洞報告,以幫助確保您的網站安全。 作為 iThemes 的產品經理,他幫助我們繼續改進 iThemes 產品陣容。 他是一個巨大的書呆子,喜歡學習所有新舊技術。 你可以找到邁克爾和他的妻子和女兒一起出去玩,在不工作的時候閱讀或聽音樂。