WordPress 취약점 정리: 2019년 11월, 1부

게시 됨: 2019-11-1511월 상반기에 몇 가지 새로운 WordPress 플러그인 및 테마 취약점이 공개되었으므로 계속 알려드리고자 합니다. 이 게시물에서는 최근 WordPress 플러그인 및 테마 취약성과 웹사이트에서 취약한 플러그인 또는 테마 중 하나를 실행하는 경우 수행할 작업을 다룹니다.

WordPress 취약점 정리를 네 가지 범주로 나눕니다.

- 1. 워드프레스 코어

- 2. 워드프레스 플러그인

- 3. 워드프레스 테마

- 4. 웹에서 침해

*WordPress 생태계 외부의 취약점도 인식하는 것이 필수적이기 때문에 웹 전체의 침해를 포함합니다. 서버 소프트웨어에 대한 악용은 민감한 데이터를 노출할 수 있습니다. 데이터베이스 침해는 사이트의 사용자에 대한 자격 증명을 노출하여 공격자가 사이트에 액세스할 수 있는 기회를 제공할 수 있습니다.

워드프레스 핵심 보안 업데이트

WordPress 5.3이 이번 주에 중단되었으므로 가능한 한 빨리 사이트를 업데이트하십시오. 다음은 WordPress 5.3의 상위 20가지 새로운 기능 및 개선 사항에 대한 간략한 설명입니다.

WordPress 플러그인 취약점

몇 가지 새로운 WordPress 플러그인 취약점이 이번 10월에 발견되었습니다. 플러그인을 업데이트하거나 완전히 제거하려면 아래 제안된 조치를 따르십시오.

1. 안전한 SVG

Safe SVG 버전 1.9.5 이하는 Cross-Site Scripting Bypass 공격에 취약합니다. 이 취약점으로 인해 공격자는 Safe SVG에 의해 추가된 보호 기능을 우회할 수 있습니다.

해야 할 일

2. WooCommerce용 통화 전환기

WooCommerce 버전 2.11.1용 Currency Switcher에는 공격자가 현재 설정에서 활성화되지 않은 통화를 활성화할 수 있는 보안 제한 우회 취약점이 있습니다.

해야 할 일

3. 티디오 라이브 채팅

Tidio Live Chat 버전 4.1 이하는 Cross-Site Scripting 공격으로 이어지는 Cross-Site Request Forgery에 취약하다. 이 취약점으로 인해 공격자는 관리자를 속여 모든 방문자에게 표시될 악성 페이로드를 추가할 수 있습니다.

해야 할 일

4. IgniteUp – 출시 예정 및 유지 관리 모드

IgniteUp – 출시 예정 및 유지 관리 모드 버전 3.4 이하에는 여러 취약점이 있습니다.

- 임의 파일 삭제

- 이메일 메시지의 HTML 삽입 및 CSRF

- 저장된 교차 사이트 스크립팅

- 가입자 이메일 주소 공개

- 임의 가입자 삭제

- 임의 플러그인의 템플릿 스위치

해야 할 일

5. Blog2Social: 소셜 미디어 자동 게시 및 스케줄러

Blog2Social: Social Media Auto Post & Scheduler 버전 5.8.1에는 Cross-Site Scripting 취약점이 있습니다. 이 취약점으로 인해 공격자는 악성 링크를 통해 실행할 수 있는 임의의 HTML 및 JavaScript 코드를 실행할 수 있습니다.

해야 할 일

6. WP 구글 리뷰 슬라이더

WP Google 리뷰 슬라이더 버전 6.1은 인증된 SQL 주입 공격에 취약합니다.

해야 할 일

7. YITH 플러그인 프레임워크(39개의 개별 플러그인)

WooCommerce 플러그인의 YITH 제품군은 인증된 설정 변경 공격에 취약합니다. 이 차트는 39개의 취약한 YITH 플러그인을 모두 요약합니다.

YITH 플러그인 취약점 요약

버전 2.2.14.

버전 2.3.15.

1.3.15.

1.3.12.

1.7.1.

1.3.21.

버전 1.3.7.

버전 1.4.9.

버전 1.3.6.

버전 1.2.11.

버전 1.2.13.

버전 1.2.1.

버전 1.2.1.

버전 1.5.23.

버전 1.3.8.

버전 1.3.6.

버전 1.6.3.

버전 1.4.5.

버전 1.1.17로 업데이트하십시오.

버전 1.2.14로 업데이트하십시오.

버전 1.7.5로 업데이트하십시오.

버전 1.8.13으로 업데이트하십시오.

버전 1.1.8로 업데이트해야 합니다.

버전 1.1.13으로 업데이트해야 합니다.

버전 1.3.13으로 업데이트해야 합니다.

버전 1.2.15로 업데이트해야 합니다.

버전 2.0.2로 업데이트해야 합니다.

그리고 당신은 그것을 버전으로 업데이트해야합니다

1.3.11.

그리고 당신은 그것을 버전으로 업데이트해야합니다

1.3.6.

패치되어 업데이트해야 합니다.

버전 1.3.6.

우커머스

패치되었으며 업데이트해야 합니다.

버전 1.0.12.

결제 게이트웨이

패치되었으며 업데이트해야 합니다.

버전 1.1.13.

패치가 필요합니다.

버전 1.1.13으로 업데이트하십시오.

패치가 필요합니다.

버전으로 업데이트

2.1.4.

공급업체

패치되었고 당신은

로 업데이트해야 합니다.

버전 3.4.1.

및 답변

패치되었고 당신은

로 업데이트해야 합니다.

버전 1.2.0.

버려진 카트

패치되었습니다,

그리고 당신은해야합니다

버전으로 업데이트

1.2.0.

결제

우커머스

패치되었습니다,

그리고 당신은해야합니다

그것을 업데이트

버전 1.2.6.

알림

~을위한

우커머스

취약성

되었습니다

패치되고 당신은

그것을 업데이트해야

버전으로

1.2.8.

워드프레스 테마

1. Zoner – 부동산 테마

Zoner 부동산 테마 버전 4.1.1 이하 영구 교차 사이트 스크립팅 및 안전하지 않은 직접 개체 참조 취약점.

Zoner 부동산 테마 버전 4.1.1 이하 영구 교차 사이트 스크립팅 및 안전하지 않은 직접 개체 참조 취약점.

해야 할 일

WordPress 테마 및 플러그인 취약점에 대해 사전에 대처하는 방법

오래된 소프트웨어를 실행하는 것이 WordPress 사이트가 해킹되는 가장 큰 이유입니다. 업데이트 루틴이 있는 것은 WordPress 사이트의 보안에 매우 중요합니다. 업데이트를 수행하려면 일주일에 한 번 이상 사이트에 로그인해야 합니다.

자동 업데이트가 도움이 될 수 있습니다

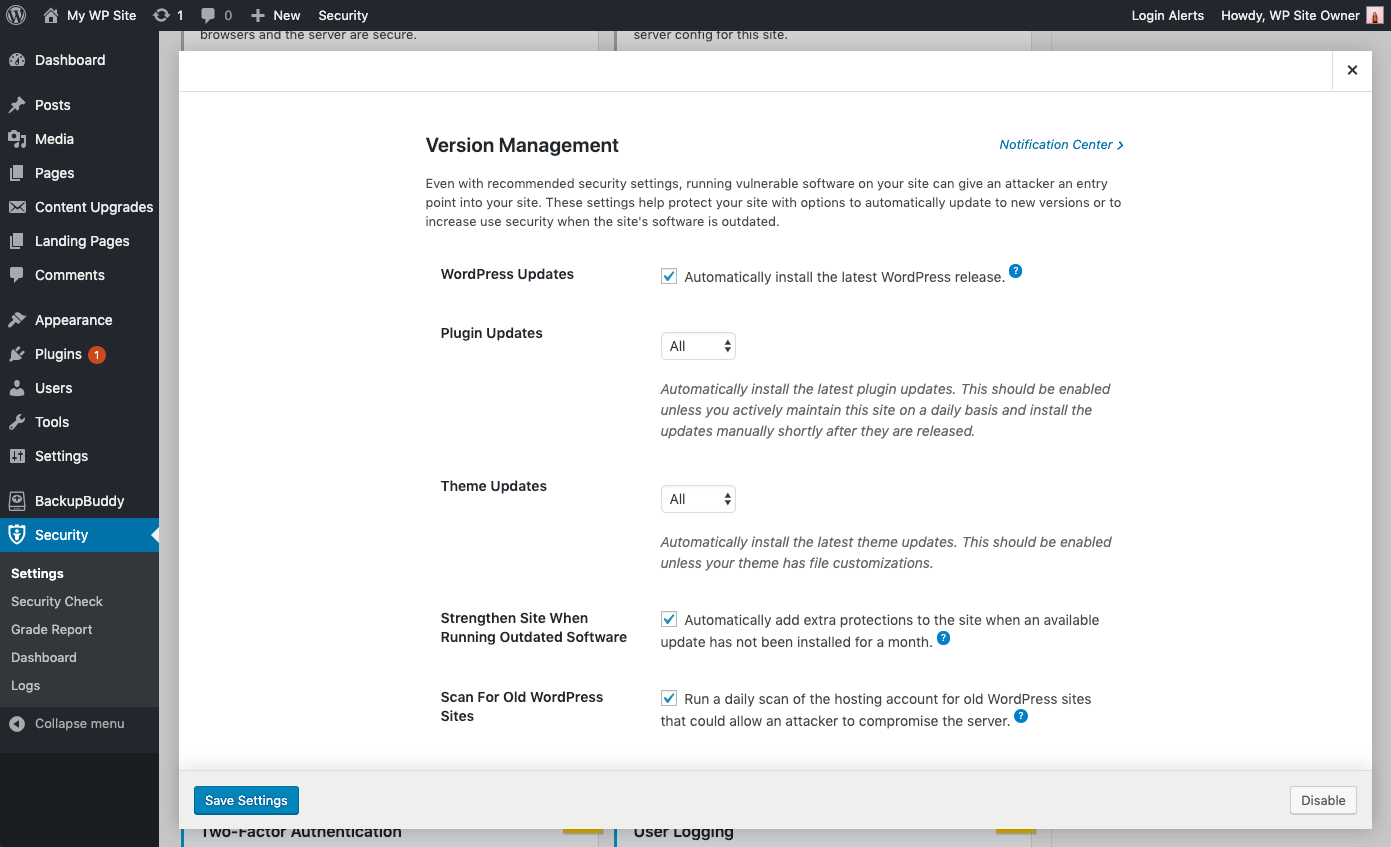

자동 업데이트는 자주 변경되지 않는 WordPress 웹사이트에 적합한 선택입니다. 주의 부족은 종종 이러한 사이트를 방치하고 공격에 취약하게 만듭니다. 권장되는 보안 설정을 사용하더라도 사이트에서 취약한 소프트웨어를 실행하면 공격자가 사이트에 진입할 수 있습니다.

iThemes Security Pro 플러그인의 버전 관리 기능 을 사용하면 자동 WordPress 업데이트를 활성화하여 최신 보안 패치를 받을 수 있습니다. 이러한 설정은 자동으로 새 버전으로 업데이트하거나 사이트 소프트웨어가 오래된 경우 사용자 보안을 강화하는 옵션으로 사이트를 보호하는 데 도움이 됩니다.

버전 관리 업데이트 옵션

- WordPress 업데이트 – 최신 WordPress 릴리스를 자동으로 설치합니다.

- 플러그인 자동 업데이트 – 최신 플러그인 업데이트를 자동으로 설치합니다. 이 사이트를 매일 적극적으로 유지 관리하고 업데이트가 릴리스된 직후 업데이트를 수동으로 설치하지 않는 한 이 기능을 활성화해야 합니다.

- 테마 자동 업데이트 – 최신 테마 업데이트를 자동으로 설치합니다. 테마에 파일 사용자 정의가 없는 경우 활성화해야 합니다.

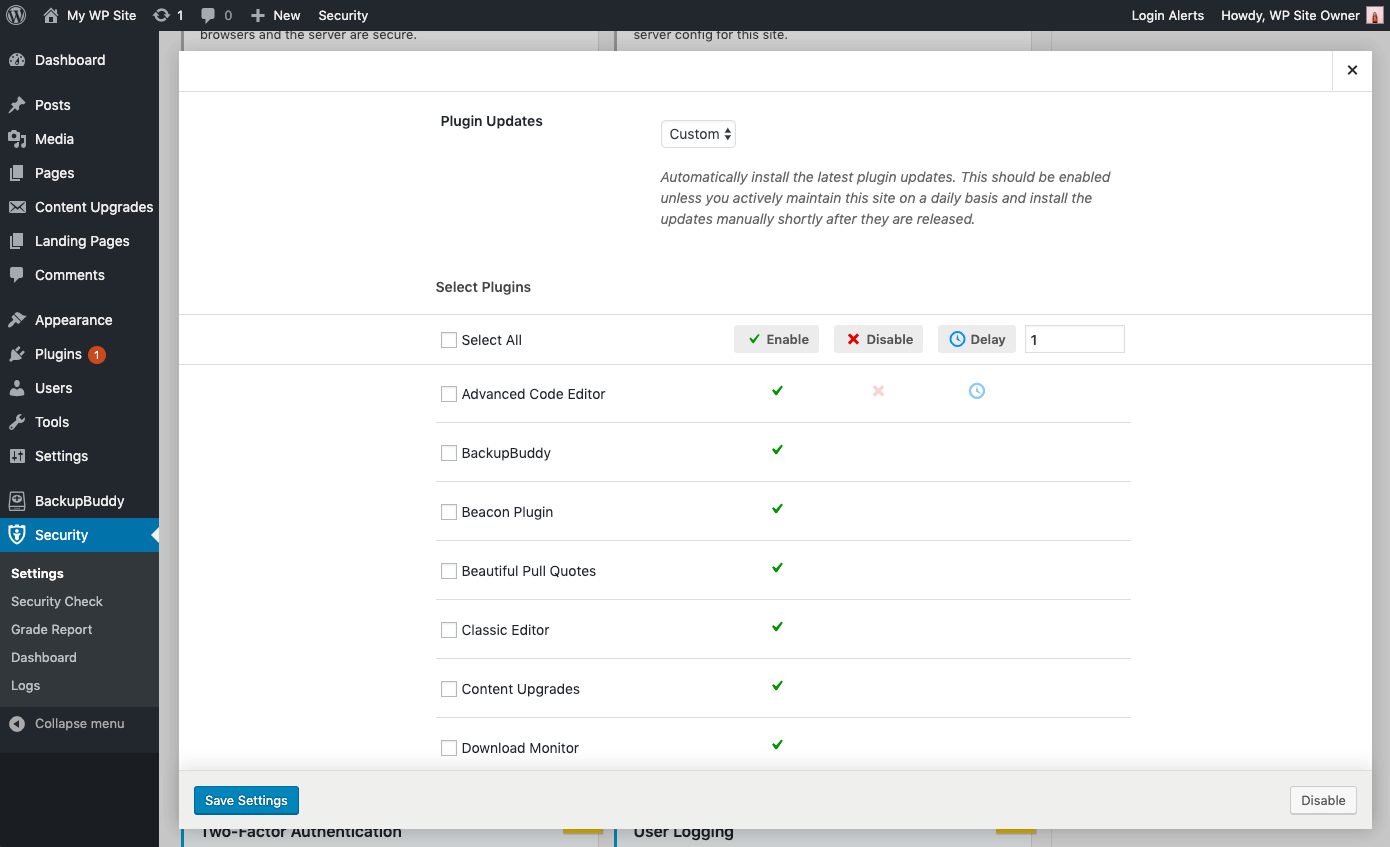

- 플러그인 및 테마 업데이트에 대한 세분화된 제어 – 수동으로 업데이트하거나 릴리스가 안정적인 것으로 입증될 때까지 업데이트를 지연하려는 플러그인/테마가 있을 수 있습니다. 사용자 지정 을 선택하여 각 플러그인 또는 테마를 즉시 업데이트( 활성화 )하거나 자동으로 전혀 업데이트하지 않거나( 비활성화 ) 지정된 일 수만큼 지연된 업데이트( 지연 )를 할당할 수 있습니다.

중요한 문제에 대한 강화 및 경고

- 오래된 소프트웨어 실행 시 사이트 강화 – 사용 가능한 업데이트가 한 달 동안 설치되지 않은 경우 사이트에 추가 보호 기능을 자동으로 추가합니다. iThemes 보안 플러그인은 한 달 동안 업데이트가 설치되지 않은 경우 더 엄격한 보안을 자동으로 활성화합니다. 첫째, 이중 요소가 활성화되지 않은 모든 사용자가 다시 로그인하기 전에 이메일 주소로 로그인 코드를 보내도록 강제합니다. 둘째, WP 파일 편집기를 비활성화합니다(플러그인 또는 테마 코드를 편집하지 못하도록 차단). , XML-RPC 핑백 및 XML-RPC 요청당 여러 인증 시도 차단(둘 모두 완전히 끄지 않고도 공격에 대해 XML-RPC를 더 강력하게 만듭니다).

- 다른 오래된 WordPress 사이트 검색 – 호스팅 계정에 다른 오래된 WordPress 설치가 있는지 확인합니다. 취약점이 있는 오래된 WordPress 사이트 하나는 공격자가 동일한 호스팅 계정의 다른 모든 사이트를 손상시킬 수 있습니다.

- 이메일 알림 보내기 – 개입이 필요한 문제의 경우 관리자 수준 사용자에게 이메일이 전송됩니다.

웹에서 침해

1. WordPress 사용자는 불법 복제 플러그인 및 테마로 자신의 사이트를 감염시킵니다.

WordFence에 따르면 WP-VCD 악성 광고 캠페인이 증가했습니다. 이 특정 멀웨어는 감염된 사이트에서 완전히 제거하기가 매우 어렵고 서버의 다른 WordPress 사이트로 퍼질 수 있기 때문에 매우 불쾌합니다. WP-VCD 멀웨어의 영향을 받은 사이트 소유자에게 가장 실망스러운 부분은 자신의 사이트를 감염시켰다는 것입니다. 유료 플러그인과 테마의 무료 및 불법 복제 버전을 설치한 사이트 소유자는 예상보다 조금 더 많은 것을 얻었습니다. 불법 복제 소프트웨어에는 WP-VCD 바이러스에 대한 환영 매트가 있는 백도어를 생성하는 악성 코드가 포함되어 있습니다.

iThemes 워드프레스 재난 주간 첫째 날, 우리는 보안 재난을 예방하는 방법을 다루었습니다. 우리가 다룬 중요한 사항 중 하나는 신뢰할 수 있는 소스의 소프트웨어만 설치하여 PHP 악용 기회를 제한하는 것이었습니다. 사이트가 맬웨어에 감염되는 것은 예방할 수 있고 예방했어야 한다는 것을 알면 항상 악화됩니다.

에 대한 WordPress 취약점 요약

2019년 11월, 1부

Safe SVG 버전 1.9.5 이하는 Cross-Site Scripting Bypass 공격에 취약합니다.

WooCommerce 버전 2.11.1 이하용 Currency Switcher는 Security Restriction Bypass 공격에 취약합니다.

Tidio Live Chat 버전 4.1 이하는 Cross-Site Scripting 공격으로 이어지는 Cross-Site Request Forgery에 취약하다.

IgniteUp – 출시 예정 및 유지 관리 모드 버전 3.4 이하에는 여러 취약점이 있습니다.

Blog2Social: Social Media Auto Post & Scheduler 버전 5.8.1 이하는 Cross-Site Scripting 공격에 취약합니다.

WP Google 리뷰 슬라이더 6.1 이하 버전은 Authenticated SQL Injection 공격에 취약하다.

YITH 플러그인 프레임워크 WooCommerce 플러그인의 YITH 제품군은 인증된 설정 변경 공격에 취약합니다.

WordPress 보안 플러그인으로 웹사이트 보호

WordPress 보안 플러그인인 iThemes Security Pro는 일반적인 WordPress 보안 취약성으로부터 웹사이트를 보호하고 보호하는 30가지 이상의 방법을 제공합니다. WordPress 2단계 인증, 무차별 대입 방지, 강력한 암호 적용 등을 사용하여 웹 사이트에 보안 계층을 추가할 수 있습니다.

iThemes 보안 프로 받기

Michael은 매주 WordPress 취약점 보고서를 작성하여 사이트를 안전하게 보호합니다. iThemes의 제품 관리자로서 그는 iThemes 제품 라인업을 지속적으로 개선하는 데 도움을 줍니다. 그는 거대한 괴짜이며 기술, 오래된 및 새로운 모든 것에 대해 배우는 것을 좋아합니다. 마이클이 아내와 딸과 어울리고, 일하지 않을 때는 책을 읽거나 음악을 듣는 것을 볼 수 있습니다.