WordPressの脆弱性のまとめ:2019年11月、パート1

公開: 2019-11-1511月の前半にいくつかの新しいWordPressプラグインとテーマの脆弱性が公開されたため、お知らせします。 この投稿では、最近のWordPressプラグインとテーマの脆弱性、およびWebサイトで脆弱なプラグインまたはテーマの1つを実行している場合の対処方法について説明します。

WordPressの脆弱性のまとめを4つの異なるカテゴリに分類します。

- 1.WordPressコア

- 2.WordPressプラグイン

- 3.WordPressテーマ

- 4.ウェブ全体からの違反

* WordPressエコシステム外の脆弱性にも注意することが不可欠であるため、Web全体からの違反を含めます。 サーバーソフトウェアを悪用すると、機密データが公開される可能性があります。 データベースの侵害により、サイト上のユーザーの資格情報が公開され、攻撃者がサイトにアクセスする可能性があります。

WordPressコアセキュリティアップデート

WordPress 5.3は今週削除されたので、できるだけ早くサイトを更新してください。 WordPress5.3のトップ20の新機能と改善点を簡単に見てみましょう。

WordPressプラグインの脆弱性

今年の10月に、いくつかの新しいWordPressプラグインの脆弱性が発見されました。 プラグインを更新するか、完全にアンインストールするには、以下の推奨アクションに従ってください。

1.安全なSVG

Safe SVGバージョン1.9.5以下は、クロスサイトスクリプティングバイパス攻撃に対して脆弱です。 この脆弱性により、攻撃者はSafeSVGによって追加された保護を回避できます。

あなたがすべきこと

2.WooCommerceの通貨スイッチャー

WooCommerceバージョン2.11.1のCurrencySwitcherには、セキュリティ制限バイパスの脆弱性があり、攻撃者は設定で現在有効になっていない通貨を有効にすることができます。

あなたがすべきこと

3.Tidioライブチャット

Tidio Live Chatバージョン4.1以下は、クロスサイトスクリプティング攻撃につながるクロスサイトリクエストフォージェリに対して脆弱です。 この脆弱性により、攻撃者は管理者をだまして、すべての訪問者に提示される悪意のあるペイロードを追加させることができます。

あなたがすべきこと

4. IgniteUp –近日公開およびメンテナンスモード

IgniteUp –近日公開およびメンテナンスモードバージョン3.4以下には、複数の脆弱性があります。

- 任意のファイルの削除

- 電子メールメッセージでのHTMLインジェクションとCSRF

- 保存されたクロスサイトスクリプティング

- 加入者の電子メールアドレスの開示

- 任意のサブスクライバーの削除

- 任意のプラグインのテンプレートスイッチ

あなたがすべきこと

5. Blog2Social:ソーシャルメディアの自動投稿とスケジューラ

Blog2Social:Social Media Auto Post&Schedulerバージョン5.8.1には、クロスサイトスクリプティングの脆弱性があります。 この脆弱性により、攻撃者は悪意のあるリンクを介して実行される可能性のある任意のHTMLおよびJavaScriptコードを実行する可能性があります。

あなたがすべきこと

6. WPGoogleレビュースライダー

WP Google Review Sliderバージョン6.1は、Authenticated SQLInjection攻撃に対して脆弱です。

あなたがすべきこと

7. YITHプラグインフレームワーク(39個の個別のプラグイン)

WooCommerceプラグインのYITHスイートは、Authenticated SettingsChange攻撃に対して脆弱です。 このチャートは、39の脆弱なYITHプラグインすべてをまとめたものです。

YITHプラグインの脆弱性の概要

バージョン2.2.14。

バージョン2.3.15。

1.3.15。

1.3.12。

1.7.1。

1.3.21。

バージョン1.3.7。

バージョン1.4.9。

バージョン1.3.6。

バージョン1.2.11。

バージョン1.2.13。

バージョン1.2.1。

バージョン1.2.1。

バージョン1.5.23。

バージョン1.3.8。

バージョン1.3.6へ。

バージョン1.6.3へ。

バージョン1.4.5に変更します。

バージョン1.1.17に更新してください。

バージョン1.2.14に更新してください。

バージョン1.7.5に更新してください。

バージョン1.8.13に更新してください。

バージョン1.1.8に更新する必要があります。

バージョン1.1.13に更新する必要があります。

バージョン1.3.13に更新する必要があります。

バージョン1.2.15に更新する必要があります。

バージョン2.0.2に更新する必要があります。

そして、あなたはそれをバージョンに更新する必要があります

1.3.11。

そして、あなたはそれをバージョンに更新する必要があります

1.3.6。

パッチが適用されているので、更新する必要があります

バージョン1.3.6へ。

WooCommerce

パッチが適用され、更新する必要があります

バージョン1.0.12に変更します。

ペイメントゲートウェイ

パッチが適用され、更新する必要があります

バージョン1.1.13に変更します。

パッチを当てれば、

バージョン1.1.13に更新してください。

パッチを当てれば、

バージョンに更新する

2.1.4。

ベンダー

パッチが適用され、あなたは

に更新する必要があります

バージョン3.4.1。

と回答

パッチが適用され、あなたは

に更新する必要があります

バージョン1.2.0。

放棄されたカート

パッチが適用されています、

そして、あなたはすべきです

バージョンに更新する

1.2.0。

のチェックアウト

WooCommerce

パッチが適用されています、

そして、あなたはすべきです

に更新します

バージョン1.2.6。

通知

にとって

WooCommerce

脆弱性

されています

パッチを当てれば、あなたは

更新する必要があります

バージョンへ

1.2.8。

WordPressテーマ

1. Zoner –不動産テーマ

Zoner Real EstateThemeバージョン4.1.1以下の永続的なクロスサイトスクリプティングと安全でない直接オブジェクト参照の脆弱性。

Zoner Real EstateThemeバージョン4.1.1以下の永続的なクロスサイトスクリプティングと安全でない直接オブジェクト参照の脆弱性。

あなたがすべきこと

WordPressのテーマとプラグインの脆弱性について積極的になる方法

古いソフトウェアを実行することが、WordPressサイトがハッキングされる最大の理由です。 WordPressサイトのセキュリティにとって、更新ルーチンがあることは非常に重要です。 更新を実行するには、少なくとも週に1回はサイトにログインする必要があります。

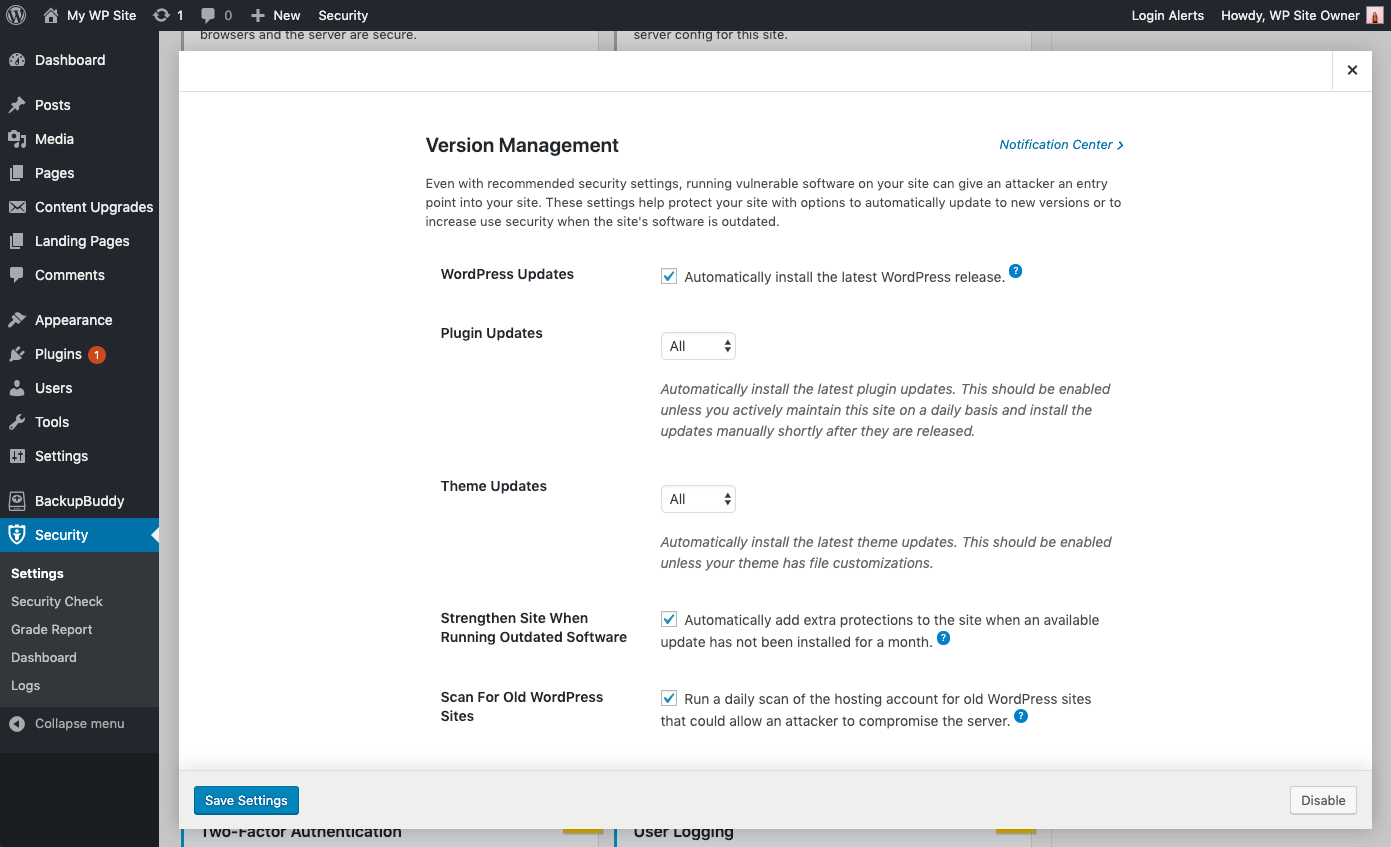

自動更新が役立ちます

自動更新は、あまり頻繁に変更されないWordPressWebサイトに最適です。 注意が不足していると、これらのサイトは無視され、攻撃に対して脆弱になることがよくあります。 推奨されるセキュリティ設定があっても、サイトで脆弱なソフトウェアを実行すると、攻撃者がサイトへのエントリポイントを与える可能性があります。

iThemes Security Proプラグインのバージョン管理機能を使用すると、WordPressの自動更新を有効にして、最新のセキュリティパッチを確実に入手できます。 これらの設定は、新しいバージョンに自動的に更新したり、サイトのソフトウェアが古くなったときにユーザーのセキュリティを強化したりするオプションでサイトを保護するのに役立ちます。

バージョン管理の更新オプション

- WordPressアップデート–最新のWordPressリリースを自動的にインストールします。

- プラグインの自動更新–最新のプラグインの更新を自動的にインストールします。 このサイトを毎日積極的に保守し、更新がリリースされた直後に手動でインストールしない限り、これを有効にする必要があります。

- テーマの自動更新–最新のテーマの更新を自動的にインストールします。 テーマにファイルのカスタマイズがない限り、これを有効にする必要があります。

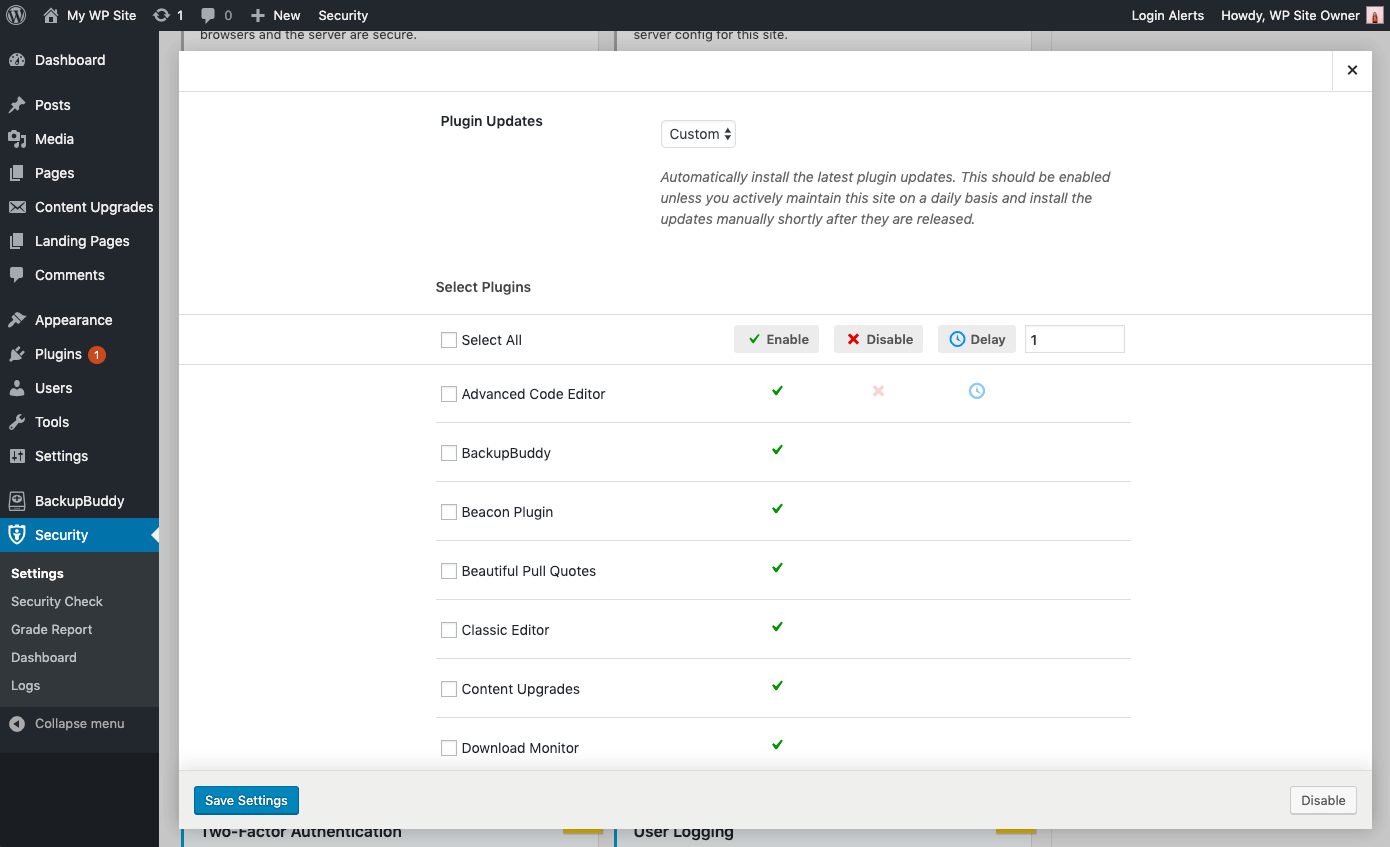

- プラグインとテーマの更新をきめ細かく制御–手動で更新するか、リリースが安定するまで更新を遅らせたいプラグイン/テーマがある場合があります。 各プラグインまたはテーマを割り当てて、すぐに更新する(有効にする)か、まったく自動的に更新しない(無効にする)か、指定した日数の遅延で更新する(遅延)ようにする機会として、カスタムを選択できます。

重大な問題の強化と警告

- 古いソフトウェアを実行しているときにサイトを強化する–利用可能なアップデートが1か月間インストールされていない場合、サイトに保護を自動的に追加します。 iThemes Securityプラグインは、アップデートが1か月間インストールされていない場合、より厳密なセキュリティを自動的に有効にします。 まず、2要素が有効になっていないすべてのユーザーに、再度ログインする前に自分の電子メールアドレスに送信されたログインコードを提供するように強制します。次に、WPファイルエディターを無効にします(プラグインまたはテーマコードの編集をブロックします)。 、XML-RPC pingback、およびXML-RPC要求ごとの複数の認証試行をブロックします(どちらも、XML-RPCを完全にオフにすることなく、攻撃に対してより強力にします)。

- 他の古いWordPressサイトをスキャンする–これにより、ホスティングアカウントに他の古いWordPressインストールがないかチェックされます。 脆弱性のある単一の古いWordPressサイトでは、攻撃者が同じホスティングアカウント上の他のすべてのサイトを侵害する可能性があります。

- 電子メール通知の送信–介入が必要な問題については、管理者レベルのユーザーに電子メールが送信されます。

Web全体からの違反

1.WordPressユーザーが海賊版プラグインとテーマで自分のサイトに感染する

WordFenceによると、WP-VCDのマルバタイジングキャンペーンは増加傾向にあります。 この特定のマルウェアは、感染したサイトから完全に削除することは非常に困難であり、サーバー上の他のWordPressサイトに広がる可能性があるため、非常に厄介です。 WP-VCDマルウェアの影響を受けたサイト所有者にとって最も苛立たしい部分は、自分のサイトに感染したことです。 有料のプラグインとテーマの無料版と海賊版をインストールしたサイト所有者は、彼らが交渉したよりも少し多くを手に入れました。 海賊版ソフトウェアには、WP-VCDウイルスのウェルカムマットを備えたバックドアを作成する悪意のあるコードが含まれていました。

iThemes WordPress災害週間の初日、セキュリティ災害を防ぐ方法について説明しました。 私たちが取り上げた重要なことの1つは、信頼できるソースからソフトウェアをインストールするだけでPHPのエクスプロイトの機会を制限することでした。 サイトがマルウェアに感染していると、それが防止される可能性があり、防止されるべきであることがわかっている場合、常に悪化します。

WordPressの脆弱性の概要

2019年11月、パート1

Safe SVGバージョン1.9.5以下は、クロスサイトスクリプティングバイパス攻撃に対して脆弱です。

WooCommerceバージョン2.11.1以下のCurrencySwitcherは、セキュリティ制限バイパス攻撃に対して脆弱です。

Tidio Live Chatバージョン4.1以下は、クロスサイトスクリプティング攻撃につながるクロスサイトリクエストフォージェリに対して脆弱です。

IgniteUp –近日公開およびメンテナンスモードバージョン3.4以下には、複数の脆弱性があります。

Blog2Social:Social Media Auto Post&Schedulerバージョン5.8.1以下は、クロスサイトスクリプティング攻撃に対して脆弱です。

WP Google Review Sliderバージョン6.1以下は、Authenticated SQLInjectionattackに対して脆弱です。

YITHプラグインフレームワークWooCommerceプラグインのYITHスイートは、Authenticated SettingsChange攻撃に対して脆弱です。

WordPressセキュリティプラグインはあなたのウェブサイトを保護するのに役立ちます

WordPressセキュリティプラグインであるiThemesSecurity Proは、一般的なWordPressセキュリティの脆弱性からWebサイトを保護および保護するための30以上の方法を提供します。 WordPressの2要素認証、ブルートフォース保護、強力なパスワードエンフォースメントなどを使用すると、Webサイトにセキュリティの層を追加できます。

iThemes SecurityProを入手する

Michaelは毎週、WordPressの脆弱性レポートをまとめて、サイトを安全に保つのに役立てています。 iThemesのプロダクトマネージャーとして、彼は私たちがiThemes製品ラインナップを改善し続けるのを手伝ってくれます。 彼は巨大なオタクであり、新旧のすべての技術について学ぶのが大好きです。 マイケルが妻と娘と一緒に遊んだり、仕事をしていないときに音楽を読んだり聞いたりしているのを見つけることができます。