Podsumowanie luk w zabezpieczeniach WordPress: listopad 2019, część 1

Opublikowany: 2019-11-15W pierwszej połowie listopada ujawniono kilka nowych luk w zabezpieczeniach wtyczek i motywów WordPress, więc chcemy Cię poinformować. W tym poście omówimy najnowsze luki w zabezpieczeniach wtyczek i motywów WordPress oraz co zrobić, jeśli używasz jednej z wrażliwych wtyczek lub motywów w swojej witrynie.

Podsumowanie luk w zabezpieczeniach WordPress dzielimy na cztery różne kategorie:

- 1. Rdzeń WordPress

- 2. Wtyczki WordPress

- 3. Motywy WordPress

- 4. Wykroczenia z całej sieci

* Uwzględniamy naruszenia z całej sieci, ponieważ ważne jest, aby mieć świadomość luk poza ekosystemem WordPress. Exploity oprogramowania serwerowego mogą ujawnić poufne dane. Naruszenia bazy danych mogą ujawnić dane uwierzytelniające użytkowników w Twojej witrynie, otwierając drzwi dla atakujących w celu uzyskania dostępu do Twojej witryny.

Podstawowa aktualizacja zabezpieczeń WordPress

WordPress 5.3 wypadł w tym tygodniu, więc zaktualizuj swoje witryny tak szybko, jak to możliwe. Oto krótki przegląd 20 najważniejszych nowych funkcji i ulepszeń w WordPress 5.3.

Luki w zabezpieczeniach wtyczki WordPress

W październiku wykryto kilka nowych luk w zabezpieczeniach wtyczki WordPress. Postępuj zgodnie z sugerowaną czynnością poniżej, aby zaktualizować wtyczkę lub całkowicie ją odinstalować.

1. Bezpieczny SVG

Safe SVG w wersji 1.9.5 i starszych jest podatny na atak Cross-Site Scripting Bypass. Luka umożliwia atakującemu ominięcie ochrony dodanej przez Safe SVG.

Co powinieneś zrobić

2. Przełącznik walut dla WooCommerce

Currency Switcher for WooCommerce w wersji 2.11.1 zawiera lukę w zabezpieczeniach omijania ograniczeń, która umożliwia atakującemu włączenie waluty, która nie jest obecnie włączona w ustawieniach.

Co powinieneś zrobić

3. Czat na żywo Tidio

Tidio Live Chat w wersji 4.1 i niższej jest podatny na fałszowanie żądań między witrynami, co prowadzi do ataku Cross-Site Scripting. Luka umożliwiłaby atakującemu nakłonienie administratorów do dodania złośliwego ładunku, który byłby prezentowany wszystkim odwiedzającym.

Co powinieneś zrobić

4. IgniteUp – wkrótce i tryb konserwacji

IgniteUp — wkrótce i tryb konserwacji w wersji 3.4 i starszej ma wiele luk w zabezpieczeniach.

- Usunięcie arbitralnego pliku

- Wstrzyknięcie HTML i CSRF w wiadomościach e-mail

- Przechowywane skrypty między witrynami

- Ujawnienie adresu e-mail subskrybentów

- Dowolne usunięcie subskrybenta

- Dowolny przełącznik szablonów wtyczki

Co powinieneś zrobić

5. Blog2Social: Social Media Auto Post & Scheduler

Blog2Social: Social Media Auto Post & Scheduler w wersji 5.8.1 zawiera lukę Cross-Site Scripting. Luka umożliwiłaby atakującemu wykonanie dowolnego kodu HTML i JavaScript, który mógłby zostać wykonany za pośrednictwem złośliwego łącza.

Co powinieneś zrobić

6. Suwak recenzji WP Google

WP Google Review Slider w wersji 6.1 jest podatny na atak Authenticated SQL Injection.

Co powinieneś zrobić

7. Struktura wtyczek YITH (39 pojedynczych wtyczek)

Pakiet wtyczek YITH WooCommerce jest podatny na atak na uwierzytelnioną zmianę ustawień. Ten wykres podsumowuje wszystkie 39 podatnych na ataki wtyczek YITH:

Podsumowanie luk w zabezpieczeniach wtyczki YITH

wersja 2.2.14.

wersja 2.3.15.

1.3.15.

1.3.12.

1.7.1.

1.3.21.

wersja 1.3.7.

wersja 1.4.9.

wersja 1.3.6.

wersja 1.2.11.

wersja 1.2.13.

wersja 1.2.1.

wersja 1.2.1.

wersja 1.5.23.

wersja 1.3.8.

do wersji 1.3.6.

do wersji 1.6.3.

to do wersji 1.4.5.

zaktualizuj go do wersji 1.1.17.

zaktualizuj go do wersji 1.2.14.

zaktualizuj go do wersji 1.7.5.

zaktualizuj go do wersji 1.8.13.

powinien zaktualizować go do wersji 1.1.8.

powinien zaktualizować go do wersji 1.1.13.

powinien zaktualizować go do wersji 1.3.13.

powinieneś zaktualizować go do wersji 1.2.15.

powinieneś zaktualizować go do wersji 2.0.2.

i powinieneś zaktualizować go do wersji

1.3.11.

i powinieneś zaktualizować go do wersji

1.3.6.

załatany i powinieneś go zaktualizować

do wersji 1.3.6.

WooCommerce

poprawione i powinieneś zaktualizować

do wersji 1.0.12.

Bramki płatności

poprawione i powinieneś zaktualizować

do wersji 1.1.13.

poprawione i powinieneś

zaktualizuj go do wersji 1.1.13.

poprawione i powinieneś

zaktualizuj go do wersji

2.1.4.

Sprzedawcy

został załatany, a ty

powinien zaktualizować go do

wersja 3.4.1.

i odpowiedzi

został załatany, a ty

powinien zaktualizować go do

wersja 1.2.0.

Porzucony koszyk

został załatany,

i powinieneś

zaktualizuj go do wersji

1.2.0.

Kasa za

WooCommerce

został załatany,

i powinieneś

zaktualizuj to do

wersja 1.2.6.

Powiadomienia

dla

WooCommerce

słaby punkt

był

poprawione, a ty

powinien to zaktualizować

do wersji

1.2.8.

Motywy WordPress

1. Zoner – motyw nieruchomości

Zoner Real Estate Theme w wersji 4.1.1 i niższych zawiera trwałe luki w zabezpieczeniach Cross-Site Scripting i Insecure Direct Object Reference.

Zoner Real Estate Theme w wersji 4.1.1 i niższych zawiera trwałe luki w zabezpieczeniach Cross-Site Scripting i Insecure Direct Object Reference.

Co powinieneś zrobić

Jak być proaktywnym w kwestii luk w motywach i wtyczkach WordPress

Uruchamianie przestarzałego oprogramowania jest głównym powodem ataków na witryny WordPress. Dla bezpieczeństwa Twojej witryny WordPress ma kluczowe znaczenie, jeśli masz rutynę aktualizacji. Powinieneś logować się do swoich witryn co najmniej raz w tygodniu, aby przeprowadzić aktualizacje.

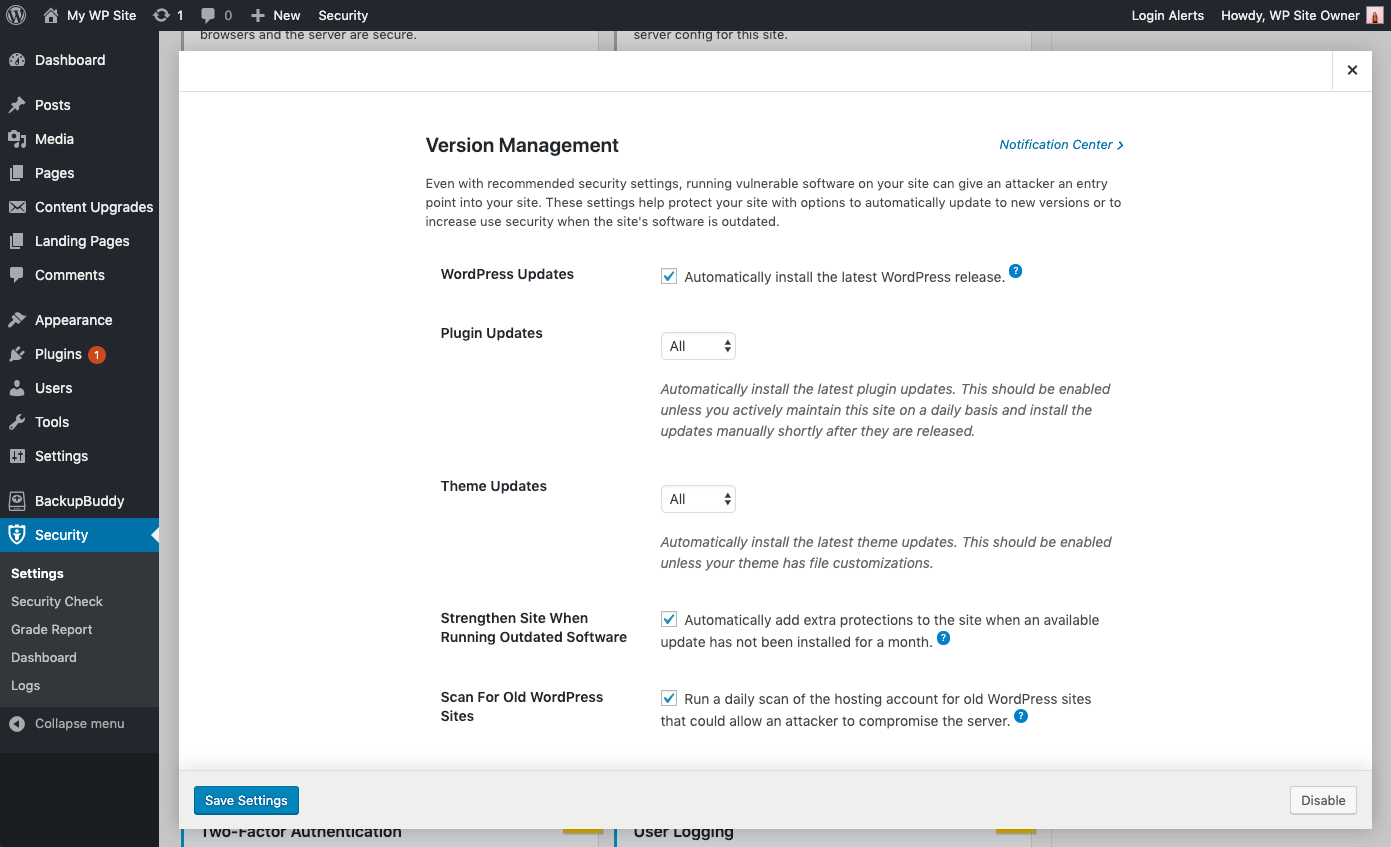

Automatyczne aktualizacje mogą pomóc

Automatyczne aktualizacje to doskonały wybór dla witryn WordPress, które nie zmieniają się zbyt często. Brak uwagi często powoduje, że te strony są zaniedbane i podatne na ataki. Nawet przy zalecanych ustawieniach zabezpieczeń uruchomienie w witrynie podatnego na ataki oprogramowania może dać atakującemu punkt wejścia do witryny.

Korzystając z funkcji zarządzania wersjami wtyczki iThemes Security Pro, możesz włączyć automatyczne aktualizacje WordPress, aby mieć pewność, że otrzymujesz najnowsze poprawki zabezpieczeń. Te ustawienia pomagają chronić witrynę dzięki opcjom automatycznej aktualizacji do nowych wersji lub zwiększania bezpieczeństwa użytkowników, gdy oprogramowanie witryny jest nieaktualne.

Opcje aktualizacji zarządzania wersjami

- Aktualizacje WordPress – Automatycznie zainstaluj najnowszą wersję WordPress.

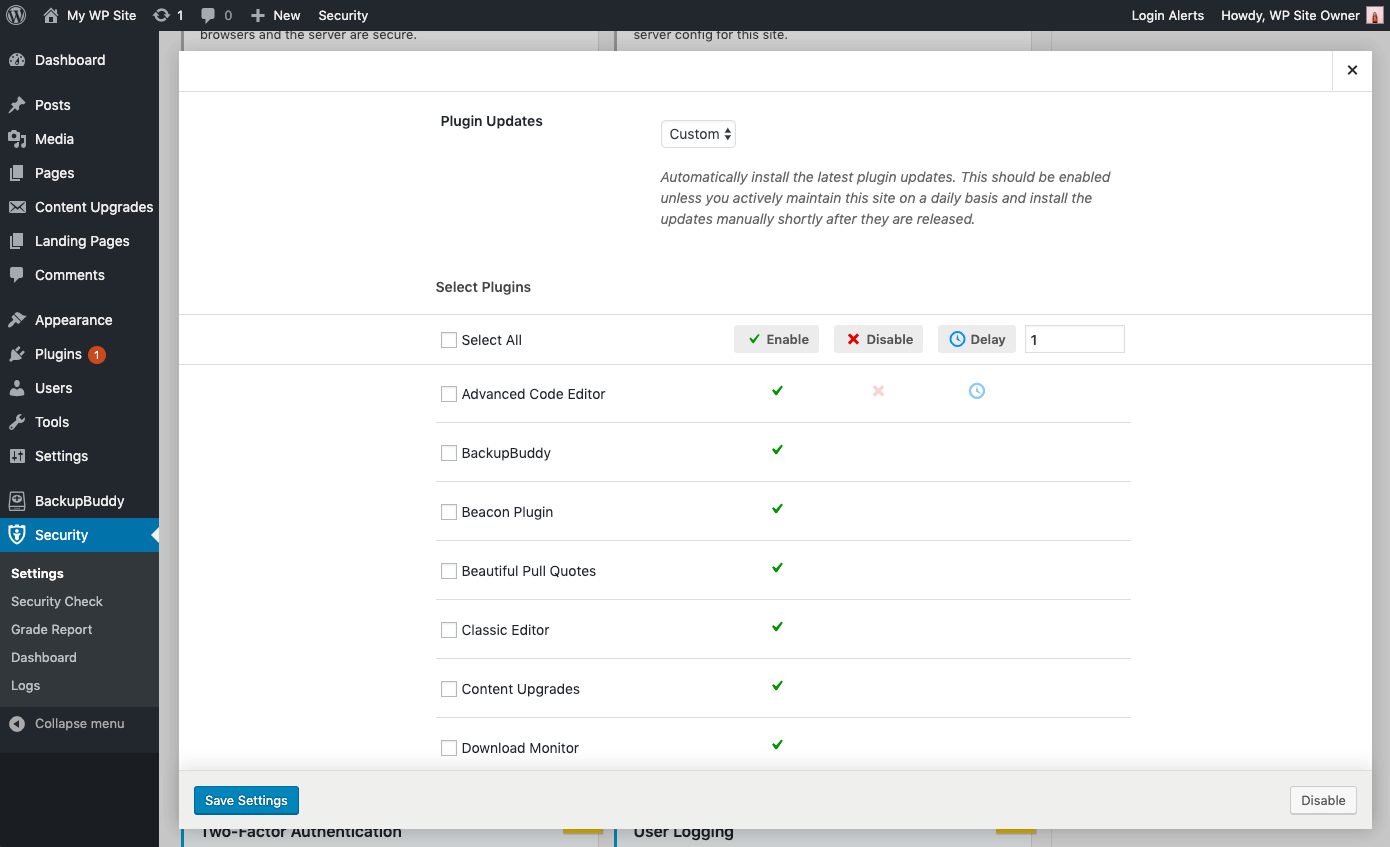

- Automatyczne aktualizacje wtyczek — Automatycznie instaluj najnowsze aktualizacje wtyczek. Powinno to być włączone, chyba że codziennie aktywnie utrzymujesz tę witrynę i instalujesz aktualizacje ręcznie wkrótce po ich wydaniu.

- Automatyczne aktualizacje motywu — automatycznie instaluj najnowsze aktualizacje motywu. Powinno to być włączone, chyba że Twój motyw ma dostosowania plików.

- Szczegółowa kontrola nad aktualizacjami wtyczek i motywów — możesz mieć wtyczki/motywy, które chcesz zaktualizować ręcznie lub opóźnić aktualizację do czasu, gdy wersja będzie stabilna. Możesz wybrać opcję Niestandardowa, aby umożliwić przypisanie każdej wtyczce lub motywowi aktualizacji natychmiastowej ( Włącz ), nie aktualizującej się wcale ( Wyłącz ) lub aktualizacji z opóźnieniem o określoną liczbę dni ( Opóźnienie ).

Wzmacnianie i ostrzeganie o krytycznych problemach

- Wzmocnij witrynę, gdy działa przestarzałe oprogramowanie — Automatycznie dodaj dodatkowe zabezpieczenia do witryny, gdy dostępna aktualizacja nie została zainstalowana przez miesiąc. Wtyczka iThemes Security automatycznie włączy bardziej rygorystyczne zabezpieczenia, gdy aktualizacja nie zostanie zainstalowana przez miesiąc. Po pierwsze, zmusi wszystkich użytkowników, którzy nie mają włączonej funkcji dwuskładnikowej, do podania kodu logowania wysłanego na ich adres e-mail przed ponownym zalogowaniem. Po drugie, wyłączy Edytor plików WP (aby zablokować osobom możliwość edycji kodu wtyczki lub motywu) , pingbacki XML-RPC i blokowanie wielu prób uwierzytelnienia na każde żądanie XML-RPC (obie te działania wzmocnią XML-RPC przed atakami bez konieczności całkowitego wyłączenia).

- Skanuj w poszukiwaniu innych starych witryn WordPress — sprawdzi to, czy na Twoim koncie hostingowym nie ma innych nieaktualnych instalacji WordPress. Pojedyncza nieaktualna witryna WordPress z luką może umożliwić atakującym złamanie zabezpieczeń wszystkich innych witryn na tym samym koncie hostingowym.

- Wysyłaj powiadomienia e-mail — w przypadku problemów wymagających interwencji wysyłana jest wiadomość e-mail do użytkowników na poziomie administratora.

Wykroczenia z całej sieci

1. Użytkownicy WordPressa infekują własne witryny pirackimi wtyczkami i motywami

Według WordFence nastąpił wzrost liczby złośliwych reklam WP-VCD. To konkretne złośliwe oprogramowanie jest dość paskudne, ponieważ bardzo trudno jest całkowicie usunąć go z zainfekowanej witryny i może rozprzestrzeniać się na inne witryny WordPress na serwerze. Najbardziej frustrującą częścią dla właścicieli witryn, którzy zostali dotknięci przez złośliwe oprogramowanie WP-VCD, jest to, że zainfekowali własną witrynę. Właściciele witryn, którzy zainstalowali darmowe i pirackie wersje płatnych wtyczek i motywów, dostali nieco więcej, niż się spodziewali. Pirackie oprogramowanie zawierało złośliwy kod, który tworzył tylne drzwi z matą powitalną dla wirusa WP-VCD.

Pierwszego dnia tygodnia katastrofy iThemes WordPress omówiliśmy, jak zapobiec katastrofie bezpieczeństwa. Jedną z istotnych rzeczy, które omówiliśmy, było ograniczanie możliwości wykorzystania PHP poprzez instalowanie oprogramowania wyłącznie z zaufanych źródeł. Posiadanie witryny zainfekowanej złośliwym oprogramowaniem jest zawsze gorsze, gdy wiesz, że mogło i powinno się temu zapobiec.

Podsumowanie luk w WordPressie dla

Listopad 2019, część 1

Safe SVG w wersji 1.9.5 i starszych jest podatny na atak Cross-Site Scripting Bypass.

Currency Switcher dla WooCommerce w wersji 2.11.1 i starszych jest podatny na atak z obejściem ograniczeń bezpieczeństwa.

Tidio Live Chat w wersji 4.1 i niższej jest podatny na fałszowanie żądań między witrynami, co prowadzi do ataku Cross-Site Scripting.

IgniteUp — wkrótce i tryb konserwacji w wersji 3.4 i starszej ma wiele luk w zabezpieczeniach.

Blog2Social: Social Media Auto Post & Scheduler w wersji 5.8.1 i starszych jest podatny na atak Cross-Site Scripting.

WP Google Review Slider w wersji 6.1 i niższych jest podatny na atak uwierzytelnionego wstrzyknięcia SQL.

YITH Plugin Framework Pakiet wtyczek YITH WooCommerce jest podatny na atak uwierzytelnionej zmiany ustawień.

Wtyczka bezpieczeństwa WordPress może pomóc w zabezpieczeniu Twojej witryny

iThemes Security Pro, nasza wtyczka bezpieczeństwa WordPress, oferuje ponad 30 sposobów zabezpieczenia i ochrony Twojej witryny przed typowymi lukami w zabezpieczeniach WordPress. Dzięki dwuskładnikowemu uwierzytelnianiu WordPress, ochronie przed brute force, silnemu egzekwowaniu haseł i nie tylko, możesz dodać dodatkową warstwę bezpieczeństwa do swojej witryny.

Uzyskaj iThemes Security Pro

Co tydzień Michael opracowuje raport na temat luk w zabezpieczeniach WordPressa, aby pomóc chronić Twoje witryny. Jako Product Manager w iThemes pomaga nam w dalszym ulepszaniu linii produktów iThemes. Jest wielkim kujonem i uwielbia uczyć się wszystkich rzeczy technicznych, starych i nowych. Możesz znaleźć Michaela spędzającego czas z żoną i córką, czytającego lub słuchającego muzyki, gdy nie pracuje.