WordPress Güvenlik Açığı Özeti: Ocak 2020, 2. Bölüm

Yayınlanan: 2020-08-18Ocak ayının ikinci yarısında yeni WordPress eklentisi ve tema güvenlik açıkları açıklandı, bu nedenle sizi bilgilendirmek istiyoruz. Bu yazıda, en son WordPress eklentisi, teması ve temel güvenlik açıklarını ve web sitenizde savunmasız eklentilerden veya temalardan birini çalıştırıyorsanız ne yapmanız gerektiğini ele alıyoruz.

WordPress Güvenlik Açığı Özeti dört farklı kategoriye ayrılmıştır:

- 1. WordPress çekirdeği

- 2. WordPress eklentileri

- 3. WordPress temaları

- 4. Web'den kaynaklanan ihlaller

WordPress Temel Güvenlik Açıkları

WordPress Eklenti Güvenlik Açıkları

Bu ay şu ana kadar birkaç yeni WordPress eklenti güvenlik açığı keşfedildi. Eklentiyi güncellemek veya tamamen kaldırmak için aşağıdaki önerilen işlemi uyguladığınızdan emin olun.

1. Kod Parçacıkları

Kod Parçacıkları 2.13.3 ve önceki sürümleri, Uzaktan Kod Yürütme saldırısına yol açabilecek bir Siteler Arası İstek Sahteciliği güvenlik açığına sahiptir.

Yapmanız Gerekenler

2. WP Veritabanı Sıfırlama

WP Database Reset sürüm 3.1 ve altı iki güvenlik açığına sahiptir. İlk güvenlik açığı, kimliği doğrulanmamış bir kullanıcının herhangi bir veritabanı tablosunu ilk WordPress kurulum durumuna sıfırlamasına neden olur. İkinci güvenlik açığı, herhangi bir kullanıcının hesaplarına yönetici ayrıcalıkları vermesine ve diğer kullanıcıları tablodan çıkarmasına olanak tanır.

Yapmanız Gerekenler

3. Zincirleme Testi

Zincirleme Sınav 1.1.8 ve önceki sürümleri, Kimliği Doğrulanmamış Yansıtılmış XSS saldırısına karşı savunmasızdır.

Yapmanız Gerekenler

4. Resim Ara

Resim Ara sürüm 3.0 ve altı, Kimliği Doğrulanmamış Yansıtılmış XSS saldırısına karşı savunmasızdır.

Yapmanız Gerekenler

5. Marketo Formları ve Takibi

Marketo Forms and Tracking sürüm 3.2.2 ve altı, CRSF kontrolleri ve temizleme eksikliği nedeniyle Siteler Arası İstek Sahteciliğine yol açabilecek Siteler Arası Komut Dosyası Çalıştırma saldırısına karşı savunmasızdır.

Yapmanız Gerekenler

6. Bağlamsal Yönetici Çubuğu Rengi

Bağlamsal Yönetici Çubuğu Renk sürümleri 0.2 ve altı, Kimliği Doğrulanmış Depolanan Siteler Arası Komut Dosyası Çalıştırma güvenlik açığına sahiptir.

Yapmanız Gerekenler

7. 2J Slayt Gösterisi

2J SlideShow 1.3.33 ve altı sürümleri, bir Abone gibi minimum ayrıcalıklara sahip bir kullanıcının sitede yüklü herhangi bir eklentiyi devre dışı bırakmasına izin verecek, kimliği doğrulanmış keyfi eklenti devre dışı bırakma güvenlik açığına sahiptir.

Yapmanız Gerekenler

8. IBM Watson ile Sohbet Robotu

IBM Watson 0.8.20 ve altı sürümlerine sahip Chatbot, uzaktaki bir saldırganın kurbanı sohbet kutusuna HTML yapıştırması için kandırarak kurbanın tarayıcısında JavaScript yürütmesine olanak tanıyan DOM tabanlı XSS güvenlik açığı içerir.

Yapmanız Gerekenler

9. WP Erişilebilirliği

WP Erişilebilirlik sürümleri 1.6.10 ve altı, WP Erişilebilirlik eklentisinin "Odaklandıklarında Atlama Bağlantıları için Stiller" bölümünde küçük bir Kimliği Doğrulanmış Depolanmış Siteler Arası Komut Dosyası Çalıştırma güvenlik açığına sahiptir.

Yapmanız Gerekenler

10. AccessAlly

3.3.2'nin altındaki AccessAlly sürümlerinde Arbitrary PHP Execution güvenlik açığı bulunur. Güvenlik açığı, bir saldırganın Oturum Açma Widget'ını kullanarak PHP kodunu yürütmesine olanak tanır. Güvenlik açığı vahşi doğada istismar edildi.

Yapmanız Gerekenler

11. Nihai Üye

Ultimate Üye sürümleri 2.1.2 ve altı, bir saldırganın diğer kullanıcıların profillerini değiştirmesine ve fotoğraflarını kapatmasına olanak tanıyan Güvensiz Doğrudan Nesne Referansına sahiptir.

Yapmanız Gerekenler

12. WP DS SSS Artı

WP DS FAQ Plus 1.4.1 ve altı sürümleri, Depolanmış Siteler Arası Komut Dosyası Çalıştırma saldırısına karşı savunmasızdır.

Yapmanız Gerekenler

13. wpCentral

wpCentral 1.4.7 ve altı sürümleri, oturum açmış herhangi bir kullanıcının ayrıcalıklarını artırmasına olanak tanıyan bir Ayrıcalık Yükseltme güvenlik açığına sahiptir. Herhangi birinin sitenize kaydolmasına ve bir kullanıcı oluşturmasına izin verirseniz, bir saldırgan abone kullanıcı rolüyle yeni bir kullanıcı oluşturabilir ve ardından kendisine yönetici ayrıcalıkları verebilir.

Yapmanız Gerekenler

14. WPS Girişi Gizle

WPS Girişi Gizle 1.5.4.2 ve önceki sürümleri, bir saldırganın gizli oturum açmayı atlamasına izin verecek bir güvenlik açığına sahipti. 2020'de güvenlik stratejisi olarak hala özel bir giriş URL'si kullanıyorsanız, lütfen WordPress Giriş Güvenliği için 5 Basit Kuralımıza göz atın.

Yapmanız Gerekenler

15. İletişim Formu Temiz ve Basit

İletişim Formu Temiz ve Basit 4.7.0 ve altı sürümleri, yönetici yeteneklerine sahip bir kullanıcının eklentinin seçenekleri aracılığıyla kötü amaçlı kod göndermesine olanak tanıyan Depolanmış Siteler Arası Sahtecilik güvenlik açığına sahiptir. Kötü amaçlı kod daha sonra iletişim formunun bulunduğu her sayfada yürütülür.

Yapmanız Gerekenler

16. Hesaplanan Alanlar Formu

Hesaplanan Alanlar Formu sürümleri 1.0.353 ve altı, Kimliği Doğrulanmış Depolanan Siteler Arası Komut Dosyası Çalıştırma güvenlik açığına sahiptir. Güvenlik açığı, kimliği doğrulanmış bir kullanıcının "alan adı" ve "form adı" gibi giriş alanlarına javascript enjekte etmek için Hesaplanan Alanlar Formu içeriğini düzenleme veya oluşturma erişimi sağlar.

Yapmanız Gerekenler

17. Flamingo

Flamingo 2.1 ve önceki sürümleri, bir CSV Injection güvenlik açığına sahiptir. Güvenlik açığı, düşük düzey ayrıcalıklara sahip kullanıcıların, dışa aktarılan CSV dosyasına dahil edilecek OS komutunu enjekte etmesine olanak tanıyacak ve bu da kötü amaçlı kod yürütülmesine neden olabilir.

Yapmanız Gerekenler

WordPress Temaları

1. Araba Noktası

CarSpot sürüm 2.2.0 ve altı, 2 ayrı Kimliği Doğrulanmış Kalıcı Siteler Arası Komut Dosyası Çalıştırma güvenlik açığı ve bir Güvenli Olmayan Doğrudan Nesne Başvurusu güvenlik açığı dahil olmak üzere birden çok güvenlik açığına sahiptir.

Yapmanız Gerekenler

2. Houzez – Emlak

Houzez – Emlak sürümleri 1.8.3.1 ve altı, Kimliği Doğrulanmamış Siteler Arası Komut Dosyası Çalıştırma güvenlik açığına sahiptir.

Yapmanız Gerekenler

WordPress Tema ve Eklenti Güvenlik Açıkları Hakkında Nasıl Proaktif Olabilirsiniz?

Eski yazılımları çalıştırmak, WordPress sitelerinin saldırıya uğramasının bir numaralı nedenidir. Bir güncelleme rutininizin olması WordPress sitenizin güvenliği için çok önemlidir. Güncellemeleri gerçekleştirmek için sitelerinize en az haftada bir kez giriş yapmalısınız.

Otomatik Güncellemeler Nasıl Yardımcı Olabilir?

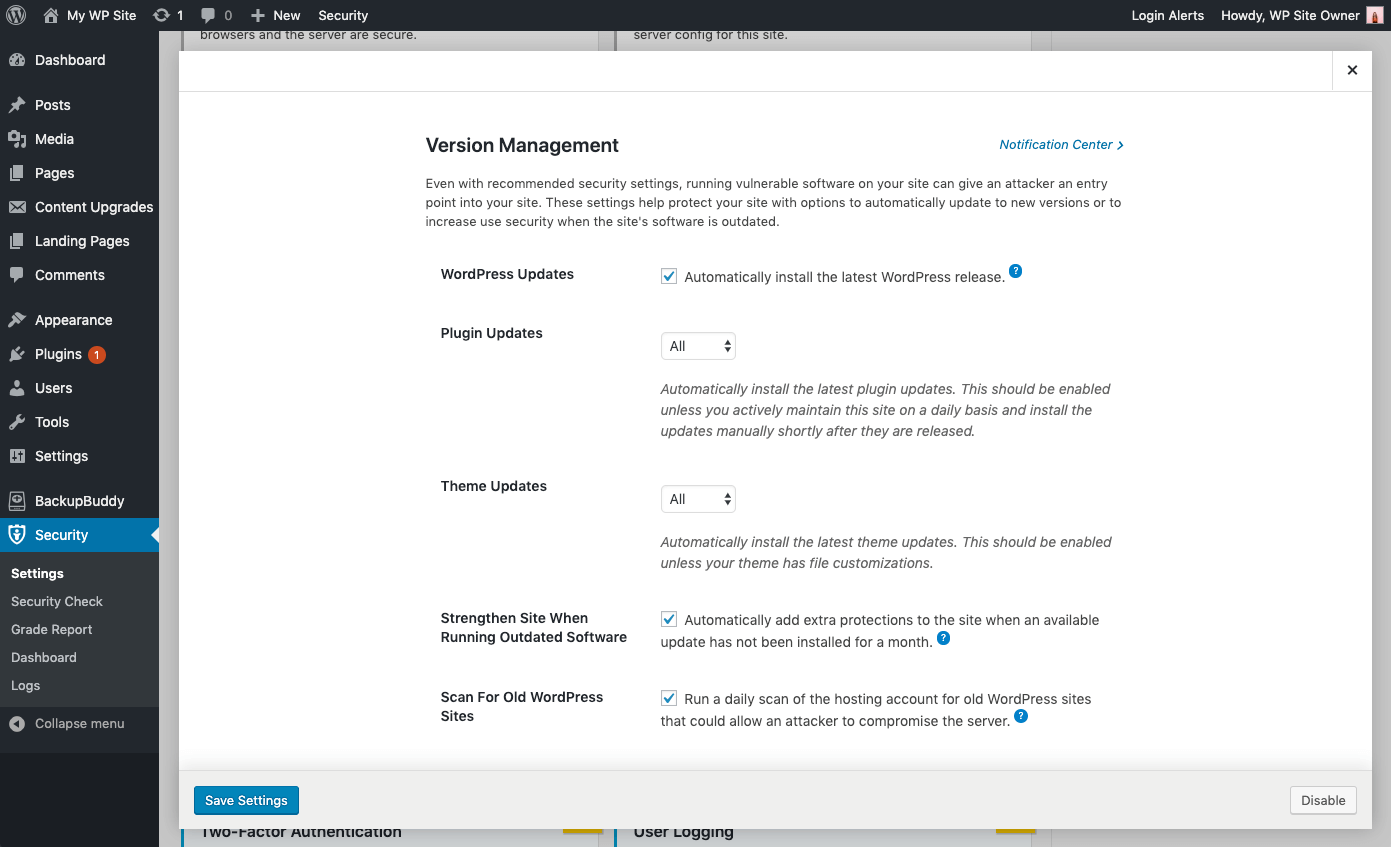

Otomatik güncellemeler, çok sık değişmeyen WordPress web siteleri için harika bir seçimdir. Dikkat eksikliği genellikle bu siteleri ihmal edilir ve saldırılara karşı savunmasız bırakır. Önerilen güvenlik ayarlarıyla bile, sitenizde güvenlik açığı bulunan yazılımları çalıştırmak, bir saldırgana sitenize giriş noktası verebilir.

iThemes Security Pro eklentisinin Sürüm Yönetimi özelliğini kullanarak , en son güvenlik yamalarını aldığınızdan emin olmak için otomatik WordPress güncellemelerini etkinleştirebilirsiniz. Bu ayarlar, yeni sürümlere otomatik olarak güncelleme seçenekleriyle veya sitenin yazılımı eski olduğunda kullanıcı güvenliğini artırma seçenekleriyle sitenizin korunmasına yardımcı olur.

Sürüm Yönetimi Güncelleme Seçenekleri

- WordPress Güncellemeleri – En son WordPress sürümünü otomatik olarak yükleyin.

- Eklenti Otomatik Güncellemeleri – En son eklenti güncellemelerini otomatik olarak yükleyin. Bu sitenin günlük olarak aktif olarak bakımını yapmadığınız ve güncellemeleri yayınlandıktan kısa bir süre sonra manuel olarak yüklemediğiniz sürece, bu etkinleştirilmelidir.

- Tema Otomatik Güncellemeleri – En son tema güncellemelerini otomatik olarak yükleyin. Temanızda dosya özelleştirmeleri yoksa bu etkinleştirilmelidir.

- Eklenti ve Tema güncellemeleri üzerinde Granüler Kontrol – Manuel olarak güncellemek istediğiniz eklentiler/temalar olabilir veya sürümün kararlı olduğunu kanıtlayana kadar güncellemeyi geciktirebilirsiniz. Her bir eklentiyi veya temayı ya hemen güncellenecek ( Etkinleştir ), otomatik olarak güncellenmeyecek ( Devre Dışı Bırak ) veya belirli bir günlük gecikmeyle güncellenecek ( Gecikme ) olarak atama fırsatı için Özel'i seçebilirsiniz.

Kritik Sorunları Güçlendirme ve Uyarıda Bulunma

- Eski Yazılımları Çalıştırırken Siteyi Güçlendirin – Bir ay boyunca mevcut bir güncelleme yüklenmediğinde siteye otomatik olarak ekstra koruma ekleyin. iThemes Security eklentisi, bir ay boyunca güncelleme yüklenmediğinde otomatik olarak daha sıkı güvenlik sağlar. İlk olarak, iki faktörlü etkinleştirilmemiş tüm kullanıcıları tekrar oturum açmadan önce e-posta adreslerine bir oturum açma kodu göndermeye zorlayacaktır. İkinci olarak, WP Dosya Düzenleyicisini devre dışı bırakacaktır (insanların eklenti veya tema kodunu düzenlemesini engellemek için) , XML-RPC geri pingleri ve XML-RPC isteği başına birden çok kimlik doğrulama girişimini engeller (her ikisi de XML-RPC'yi tamamen kapatmak zorunda kalmadan saldırılara karşı daha güçlü hale getirir).

- Diğer Eski WordPress Sitelerini Tara – Bu, barındırma hesabınızdaki diğer eski WordPress yüklemelerini kontrol eder. Güvenlik açığı olan tek bir eski WordPress sitesi, saldırganların aynı barındırma hesabındaki diğer tüm sitelerin güvenliğini aşmasına izin verebilir.

- E-posta Bildirimleri Gönder – Müdahale gerektiren sorunlar için yönetici düzeyindeki kullanıcılara bir e-posta gönderilir.

Birden Fazla WP Sitesini Yönetmek mi? Eklentileri, Temaları ve WP Core'u Birden Fazla Sitede Aynı Anda iThemes Sync Dashboard'dan Güncelleyin

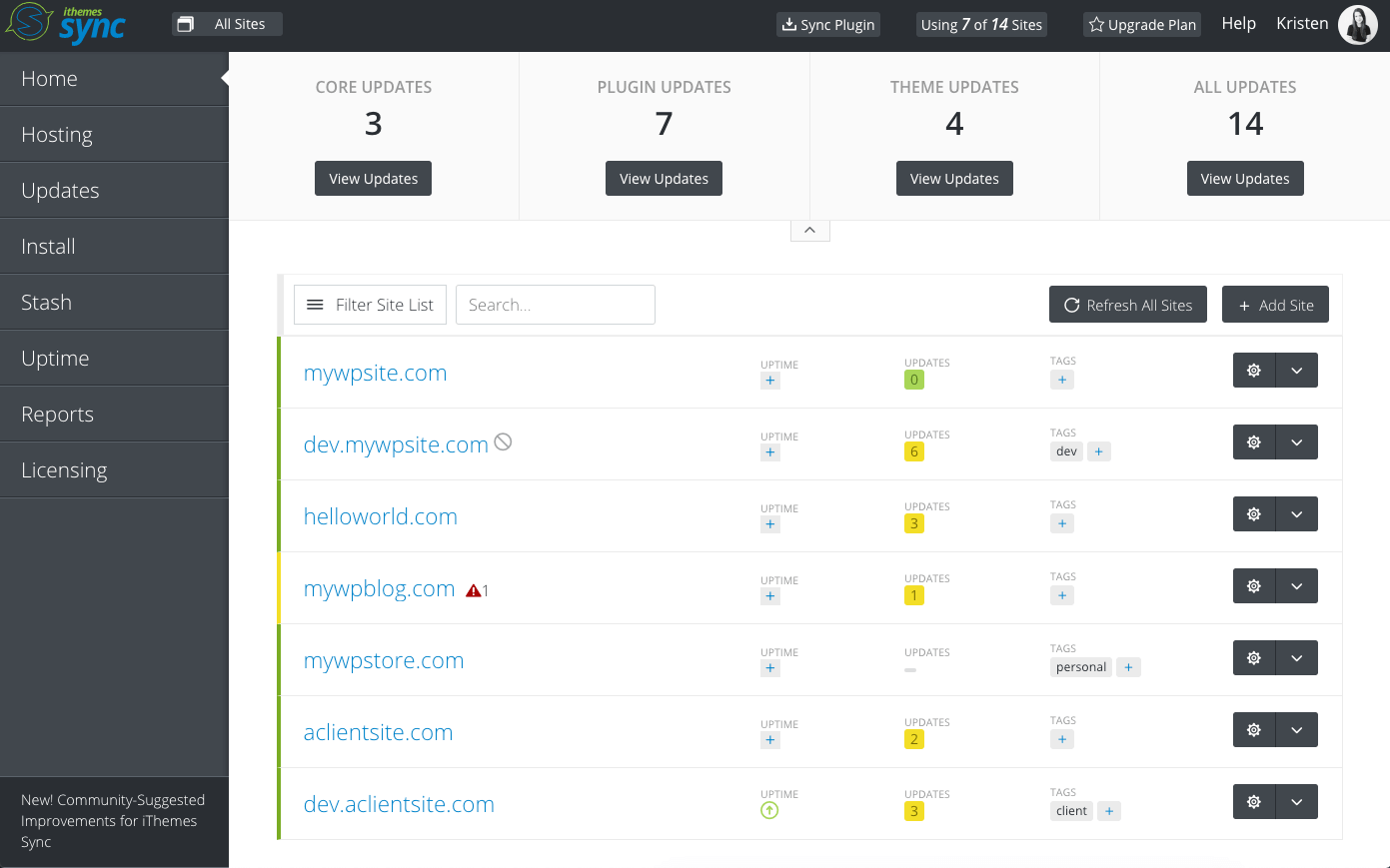

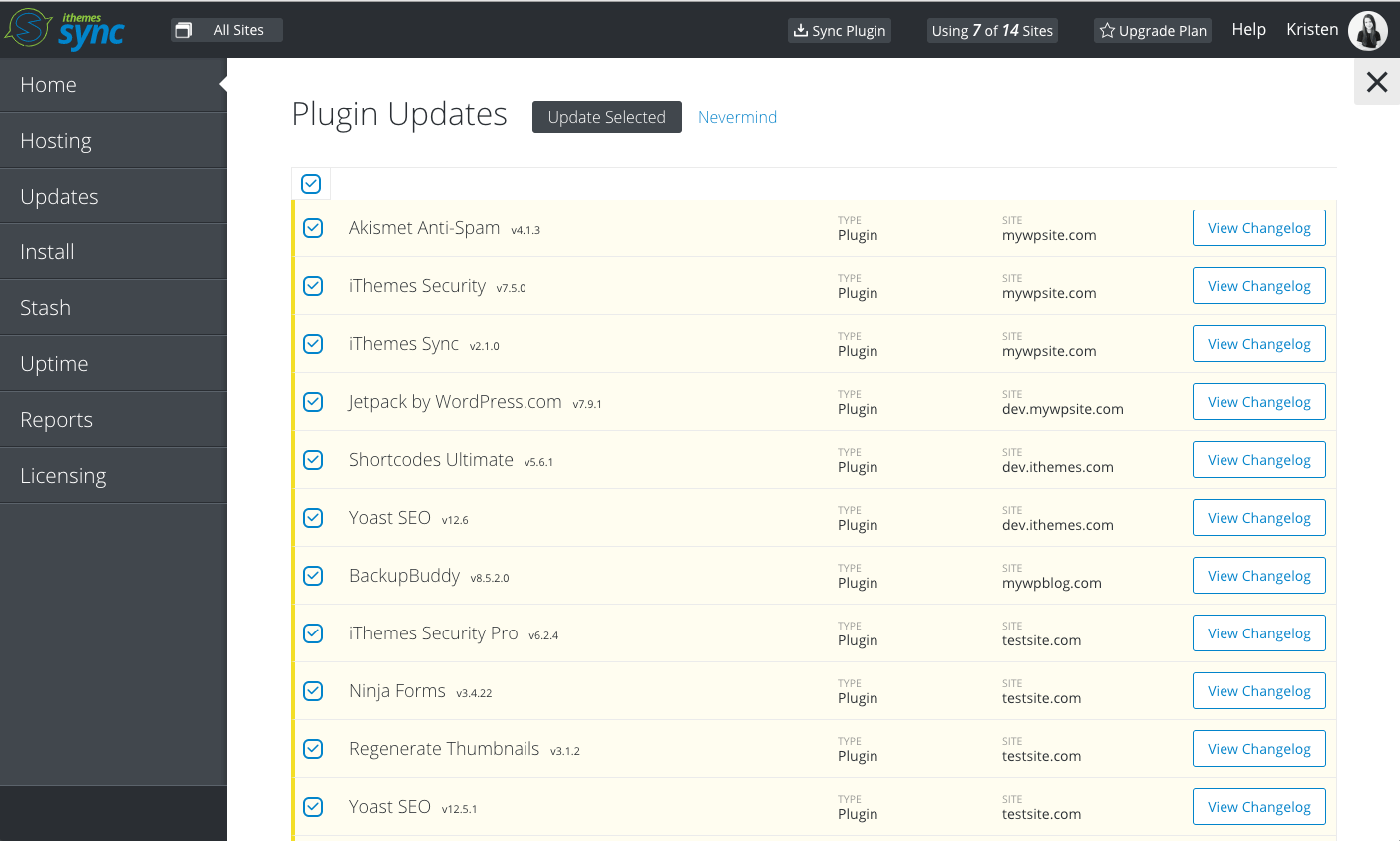

iThemes Sync, birden fazla WordPress sitesini yönetmenize yardımcı olacak merkezi panomuzdur. Senkronizasyon panosundan, tüm siteleriniz için mevcut güncellemeleri görüntüleyebilir ve ardından tek tıklamayla eklentileri, temaları ve WordPress çekirdeğini güncelleyebilirsiniz . Ayrıca yeni bir sürüm güncellemesi mevcut olduğunda günlük e-posta bildirimleri alabilirsiniz.

30 gün boyunca ÜCRETSİZ Sync'i deneyinDaha fazla bilgi edinin

Web Çevresindeki İhlaller

WordPress ekosistemi dışındaki güvenlik açıklarından da haberdar olmak çok önemli olduğundan, web'deki ihlalleri dahil ediyoruz. Sunucu yazılımına yönelik saldırılar, hassas verileri açığa çıkarabilir. Veritabanı ihlalleri, sitenizdeki kullanıcıların kimlik bilgilerini açığa çıkararak saldırganların sitenize erişmesine kapı açabilir.

1. Yakınlaştır

Zoom, toplantıları bilgisayar korsanlarına açabilecek bir kusuru düzeltti. Her Zoom toplantısına rastgele oluşturulmuş 9-10 basamaklı bir toplantı kimliği atanır. Check Point güvenlik araştırmacıları, bazı toplantı kimliklerini doğru bir şekilde tahmin edebildi ve bazı Zoom aramalarına başarıyla katıldı.

Check Point, Zoom'a yönelik güvenlik açığını ifşa etti, rastgele nesil toplantı kimlik numaralarını kriptografik olarak güçlü bir kimlikle değiştirerek kusuru düzeltti, toplantı kimlik numaralarına daha fazla rakam ekledi ve şifre gereksinimlerini varsayılan seçenek olarak değiştirilen programlanmış hale getirdi

Bir WordPress Güvenlik Eklentisi Web Sitenizin Güvenliğini Sağlayabilir

WordPress güvenlik eklentimiz iThemes Security Pro, web sitenizi yaygın WordPress güvenlik açıklarından korumak ve korumak için 30'dan fazla yol sunar. WordPress, iki faktörlü kimlik doğrulama, kaba kuvvet koruması, güçlü parola uygulaması ve daha fazlasıyla web sitenize ekstra bir güvenlik katmanı ekleyebilirsiniz.

iThemes Güvenliğini Alın

Michael, sitelerinizi güvende tutmanıza yardımcı olmak için her hafta WordPress Güvenlik Açığı Raporunu bir araya getiriyor. iThemes'te Ürün Müdürü olarak, iThemes ürün serisini geliştirmeye devam etmemize yardımcı oluyor. Dev bir inek ve teknik, eski ve yeni her şeyi öğrenmeyi seviyor. Michael'ı karısı ve kızıyla takılırken, çalışmadığı zamanlarda kitap okurken veya müzik dinlerken bulabilirsiniz.