WordPress Vulnerability Roundup: ianuarie 2020, partea 2

Publicat: 2020-08-18Noi vulnerabilități ale pluginului și temei WordPress au fost dezvăluite în a doua jumătate a lunii ianuarie, așa că dorim să vă informăm. În această postare, acoperim vulnerabilitățile recente ale pluginului WordPress, temei și nucleului și ce trebuie să faceți dacă rulați unul dintre pluginurile sau temele vulnerabile de pe site-ul dvs. web.

Roundup-ul Vulnerabilității WordPress este împărțit în patru categorii diferite:

- 1. Nucleul WordPress

- 2. Plugin-uri WordPress

- 3. Teme WordPress

- 4. Încălcări din jurul internetului

Vulnerabilități de bază WordPress

Vulnerabilități ale pluginului WordPress

Până acum au fost descoperite câteva vulnerabilități noi pentru pluginurile WordPress. Asigurați-vă că urmați acțiunea sugerată de mai jos pentru a actualiza pluginul sau pentru a-l dezinstala complet.

1. Fragmente de cod

Fragmentele de cod versiunile 2.13.3 și mai jos prezintă o vulnerabilitate de falsificare a cererilor între site-uri care poate duce la un atac de executare a codului la distanță.

Ce ar trebui sa faci

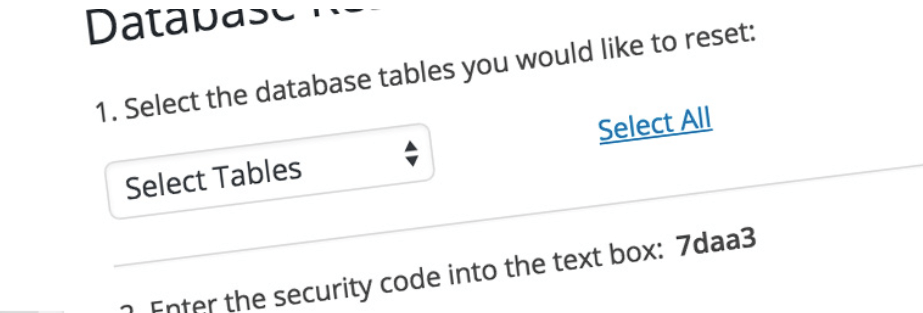

2. Resetare bază de date WP

WP Database Reset versiunile 3.1 și mai jos au două vulnerabilități. Prima vulnerabilitate ar fi ca un utilizator neautentificat să reseteze orice tabel de bază de date la starea inițială de configurare WordPress. A doua vulnerabilitate ar permite oricărui utilizator să acorde privilegii administrative contului său și să renunțe la alți utilizatori din tabel.

Ce ar trebui sa faci

3. Test înlănțuit

Chained Quiz versiunile 1.1.8 și mai jos sunt vulnerabile la un atac XSS reflectat neautentificat.

Ce ar trebui sa faci

4. Resim Ara

Resim Ara versiunea 3.0 și versiunile ulterioare sunt vulnerabile la un atac XSS reflectat neautentificat.

Ce ar trebui sa faci

5. Forme și urmărire Marketo

Formularele Marketo și urmărirea versiunii 3.2.2 și mai jos sunt vulnerabile la un atac Cross-Site Scripting care ar putea duce la falsificarea cererilor cross-site din cauza lipsei verificărilor CRSF și a igienizării.

Ce ar trebui sa faci

6. Culoare contextuală a barei de administrare

Versiunile contextuale ale barei de administrare color 0.2 și mai jos prezintă o vulnerabilitate autentificată stocată pe site-uri de cross-site.

Ce ar trebui sa faci

7. SlideShow 2J

2J SlideShow versiunile 1.3.33 și mai jos au autentificat vulnerabilitatea de dezactivare a pluginului arbitrar care va permite unui utilizator cu privilegii minime - cum ar fi un abonat - să dezactiveze orice plugin instalat pe site.

Ce ar trebui sa faci

8. Chatbot cu IBM Watson

Chatbot cu versiunile IBM Watson 0.8.20 și mai jos include vulnerabilitatea XSS bazată pe DOM, care va permite unui atacator de la distanță să execute JavaScript în browserul victimei, înșelând victima să lipească HTML în caseta de chat.

Ce ar trebui sa faci

9. Accesibilitatea WP

Versiunile WP Accessibility 1.6.10 și mai jos au o vulnerabilitate minoră autentificată stocată pe site-ul Cross-Site Scripting în secțiunea „Stiluri pentru discipline când au focus” din pluginul WP Accessibility.

Ce ar trebui sa faci

10. AccessAlly

Versiunile AccessAlly de mai jos 3.3.2 au o vulnerabilitate de execuție PHP arbitrară. Vulnerabilitatea permite unui atacator să execute cod PHP folosind Widget-ul de autentificare. Vulnerabilitatea a fost exploatată în sălbăticie.

Ce ar trebui sa faci

11. Membru final

Versiunile Ultimate Member 2.1.2 și mai jos au o referință directă nesigură a obiectelor care ar permite unui atacator să schimbe profilurile altor utilizatori și fotografiile de copertă

Ce ar trebui sa faci

12. WP DS FAQ Plus

WP DS FAQ Plus versiunile 1.4.1 și mai jos sunt vulnerabile la un atac stocat de scripturi cross-site.

Ce ar trebui sa faci

13. wpCentral

Versiunile wpCentral 1.4.7 și mai jos au o vulnerabilitate de escalare a privilegiilor care va permite oricărui utilizator conectat să își mărească privilegiile. Dacă permiteți oricui să se înregistreze și să creeze un utilizator pe site-ul dvs., un atacator ar putea crea un nou utilizator cu rol de utilizator abonat și apoi să-și acorde privilegii de administrator.

Ce ar trebui sa faci

14. WPS Ascunde autentificare

WPS Hide Login versiunile 1.5.4.2 și mai jos avea o vulnerabilitate care ar permite unui atacator să ocolească datele de conectare secrete . Dacă în 2020 utilizați în continuare o adresă URL de conectare personalizată ca strategie de securitate, vă rugăm să consultați cele 5 reguli simple pentru securitatea conectării la WordPress.

Ce ar trebui sa faci

15. Formular de contact curat și simplu

Formularul de contact Versiunile 4.7.0 Clean și Simple au o vulnerabilitate stocată pe site-ul falsificat care ar permite unui utilizator cu capacități de administrare să trimită cod rău intenționat prin opțiunile pluginului. Codul rău intenționat va fi apoi executat pe fiecare pagină cu formularul de contact.

Ce ar trebui sa faci

16. Formularul câmpurilor calculate

Versiunile 1.0.353 din formularul de câmpuri calculate au o vulnerabilitate autentificată stocată pe mai multe site-uri. Vulnerabilitatea va permite unui utilizator autentificat cu acces să editeze sau să creeze conținut din formularul de câmpuri calculate să injecteze javascript în câmpuri de intrare precum „numele câmpului” și „numele formularului”.

Ce ar trebui sa faci

17. Flamingo

Versiunile Flamingo 2.1 și mai jos au o vulnerabilitate a injecției CSV. Vulnerabilitatea va permite utilizatorilor cu privilegii de nivel scăzut să injecteze comanda OS care va fi inclusă în fișierul CSV exportat, ceea ce ar putea duce la executarea unui cod rău intenționat.

Ce ar trebui sa faci

Teme WordPress

1. CarSpot

Versiunile CarSpot 2.2.0 și versiunile ulterioare au vulnerabilități multiple, inclusiv 2 vulnerabilități separate de autentificare Persistentă pe site-uri și o vulnerabilitate Insecure Direct Object Reference.

Ce ar trebui sa faci

2. Houzez - Imobiliare

Houzez - Versiunile imobiliare 1.8.3.1 și mai jos prezintă o vulnerabilitate neautentificată pe site-ul Cross-Site Scripting.

Ce ar trebui sa faci

Cum să fii proactiv în legătură cu vulnerabilitățile temei și pluginurilor WordPress

Rularea software-ului învechit este motivul pentru care site-urile WordPress sunt piratate. Este crucial pentru securitatea site-ului dvs. WordPress să aveți o rutină de actualizare. Ar trebui să vă conectați la site-urile dvs. cel puțin o dată pe săptămână pentru a efectua actualizări.

Cum vă pot ajuta actualizările automate

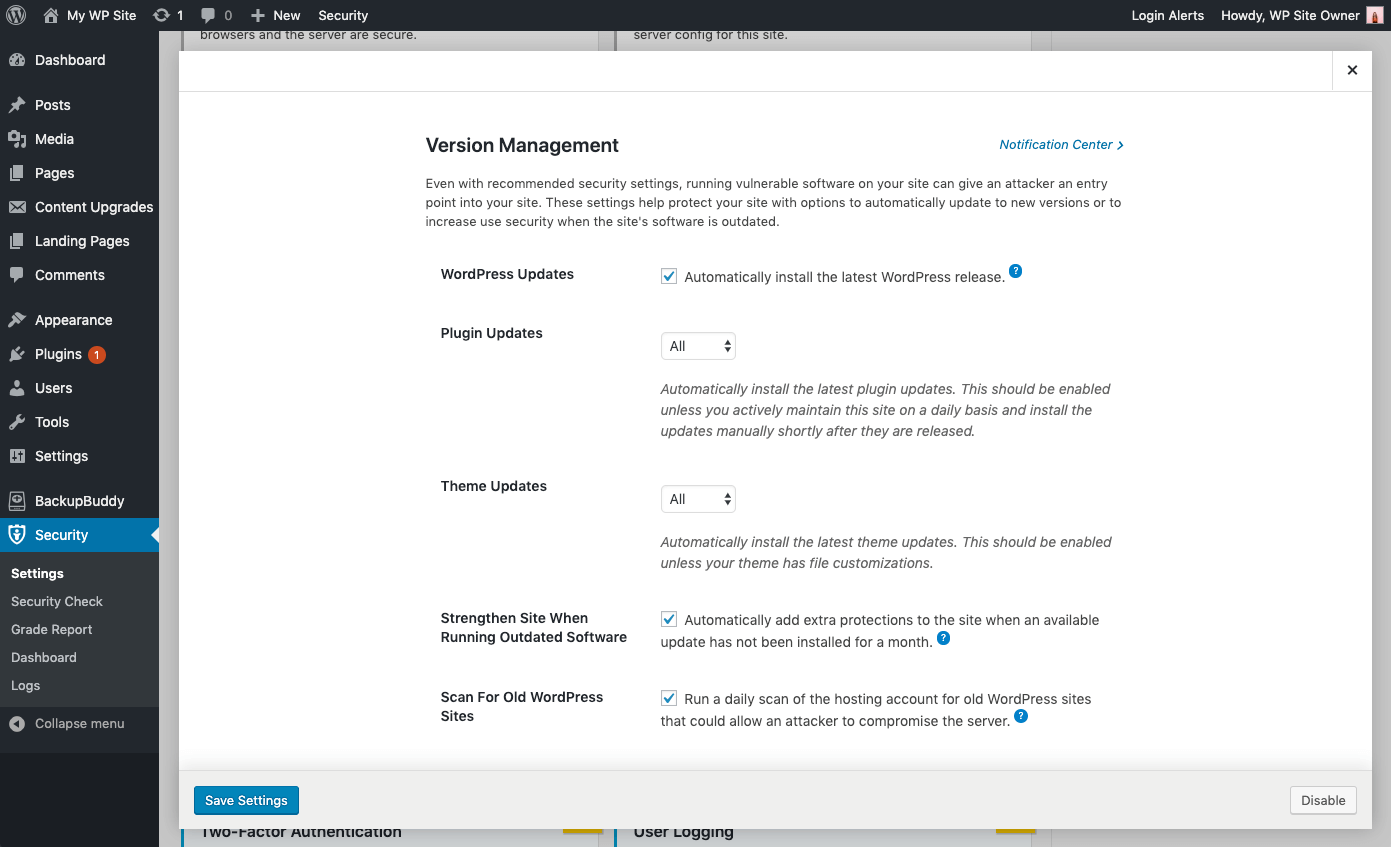

Actualizările automate sunt o alegere excelentă pentru site-urile web WordPress care nu se schimbă foarte des. Lipsa de atenție lasă adesea aceste site-uri neglijate și vulnerabile la atacuri. Chiar și cu setările de securitate recomandate, rularea unui software vulnerabil pe site-ul dvs. poate oferi atacatorului un punct de intrare pe site-ul dvs.

Folosind funcția de gestionare a versiunilor pluginului iThemes Security Pro, puteți activa actualizările automate WordPress pentru a vă asigura că primiți cele mai recente patch-uri de securitate. Aceste setări vă ajută să vă protejați site-ul cu opțiuni de actualizare automată la versiuni noi sau pentru a spori securitatea utilizatorului atunci când software-ul site-ului este depășit.

Opțiuni de actualizare a gestionării versiunilor

- Actualizări WordPress - Instalați automat cea mai recentă versiune WordPress.

- Actualizări automate pentru pluginuri - Instalați automat cele mai recente actualizări pentru pluginuri. Acest lucru ar trebui să fie activat, cu excepția cazului în care întrețineți activ acest site zilnic și instalați manual actualizările la scurt timp după lansare.

- Actualizări automate ale temei - Instalați automat cele mai recente actualizări ale temei. Acest lucru ar trebui să fie activat cu excepția cazului în care tema dvs. are personalizări de fișiere.

- Control granular asupra actualizărilor de pluginuri și teme - Este posibil să aveți pluginuri / teme pe care doriți să le actualizați manual sau să întârziați actualizarea până când versiunea a avut timp să se dovedească stabilă. Puteți alege Personalizat pentru posibilitatea de a atribui fiecărui plugin sau temă fie actualizarea imediată ( Activare ), nu actualizarea automată deloc ( Dezactivare ), fie actualizarea cu o întârziere de o anumită cantitate de zile ( Întârziere ).

Consolidarea și alertarea asupra problemelor critice

- Consolidați site-ul atunci când rulați software depășit - Adăugați automat protecții suplimentare site-ului atunci când nu a fost instalată o actualizare disponibilă de o lună. Pluginul iThemes Security va activa automat o securitate mai strictă atunci când nu a fost instalată o actualizare de o lună. În primul rând, va forța toți utilizatorii care nu au doi factori activi să furnizeze un cod de autentificare trimis la adresa lor de e-mail înainte de a vă conecta din nou. , Pingback-uri XML-RPC și blochează mai multe încercări de autentificare pentru fiecare solicitare XML-RPC (ambele vor face XML-RPC mai puternic împotriva atacurilor fără a fi nevoie să îl oprești complet).

- Căutați alte site-uri WordPress vechi - Aceasta va verifica dacă există alte instalări WordPress învechite pe contul dvs. de găzduire. Un singur site WordPress învechit cu o vulnerabilitate ar putea permite atacatorilor să compromită toate celelalte site-uri de pe același cont de găzduire.

- Trimiteți notificări prin e-mail - Pentru problemele care necesită intervenție, un e-mail este trimis utilizatorilor la nivel de administrator.

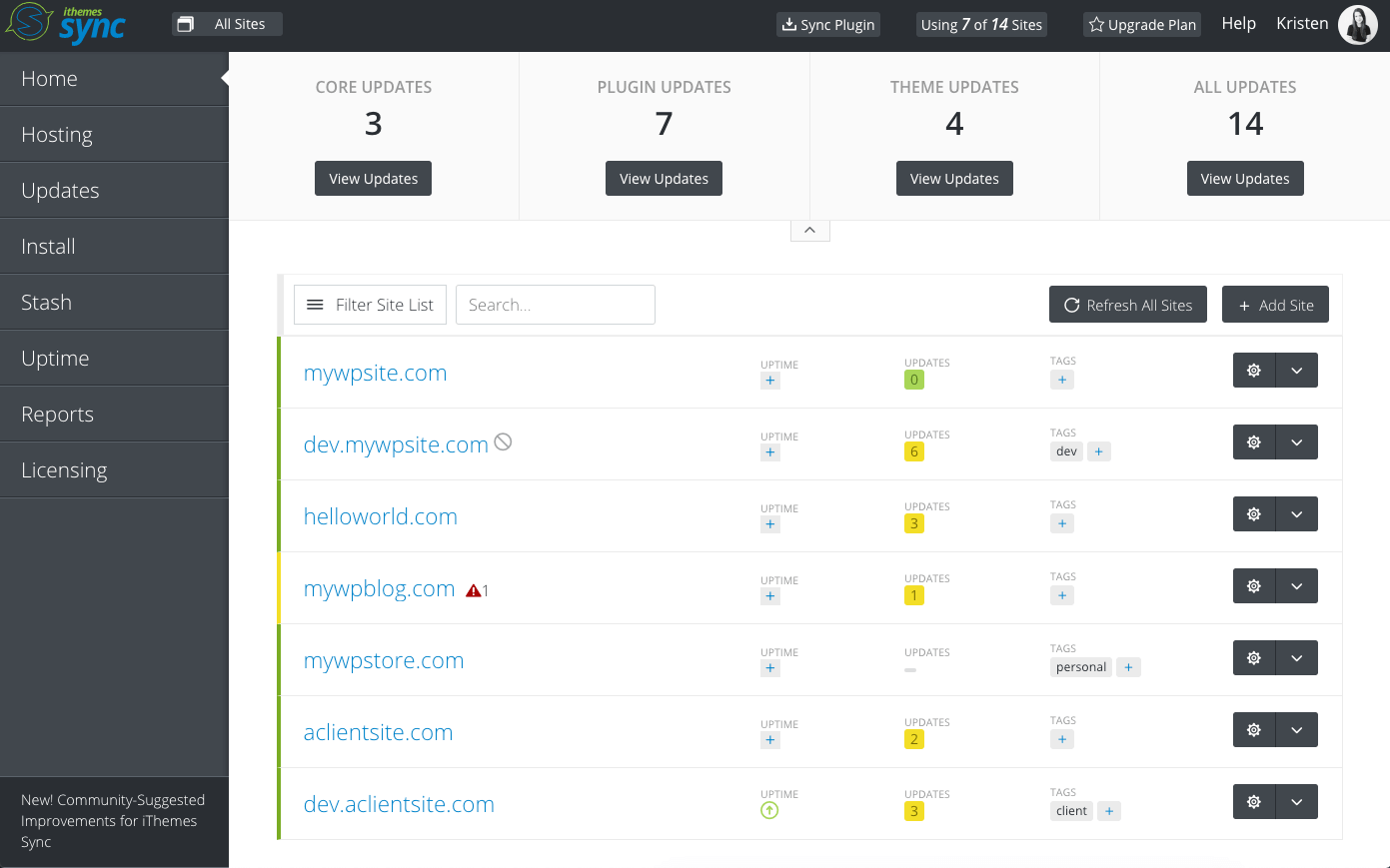

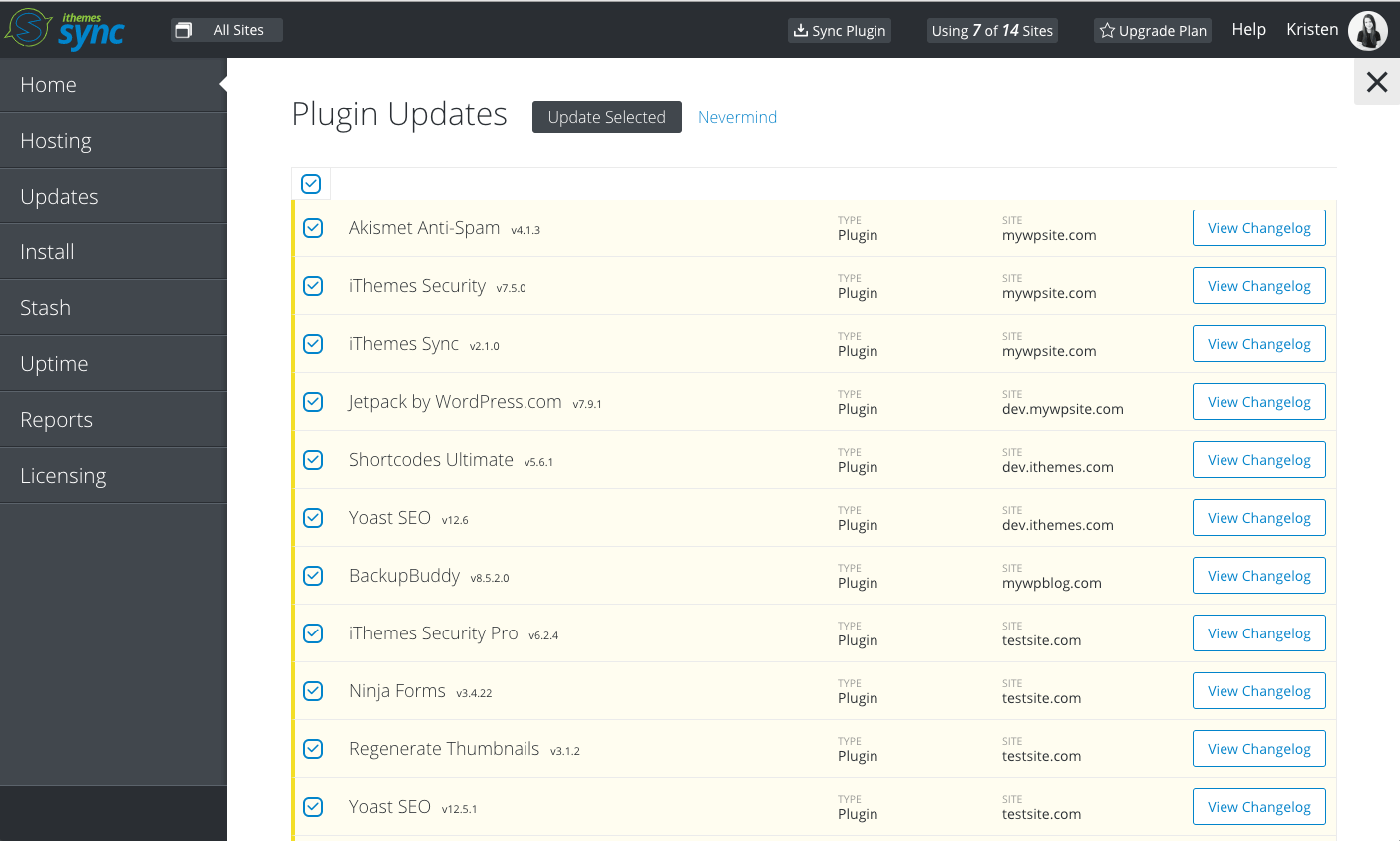

Gestionarea mai multor site-uri WP? Actualizați pluginurile, temele și nucleul WP pe mai multe site-uri simultan din tabloul de bord iThemes Sync

iThemes Sync este tabloul nostru de bord central pentru a vă ajuta să gestionați mai multe site-uri WordPress. Din tabloul de bord Sync, puteți vizualiza actualizările disponibile pentru toate site-urile dvs. și apoi puteți actualiza pluginurile, temele și nucleul WordPress cu un singur clic . De asemenea, puteți primi notificări zilnice prin e-mail atunci când este disponibilă o nouă versiune de actualizare.

Încercați sincronizarea GRATUITĂ timp de 30 de zile Aflați mai multe

Încălcări din jurul internetului

Includem încălcări din jurul web, deoarece este esențial să fim conștienți de vulnerabilitățile din afara ecosistemului WordPress. Exploatările către software-ul serverului pot expune date sensibile. Încălcările bazei de date pot expune acreditările utilizatorilor de pe site-ul dvs., deschizând ușa atacatorilor pentru a vă accesa site-ul.

1. Măriți

Zoom a remediat un defect care putea deschide întâlnirile hackerilor. Fiecărei întâlniri Zoom i se atribuie un ID de întâlnire generat aleatoriu de 9-10 cifre. Cercetătorii de securitate Check Point au reușit să ghicească corect unele ID-uri de întâlniri și să se alăture cu succes unor apeluri Zoom.

Check Point a dezvăluit vulnerabilitatea la Zoom a remediat defectul, făcând înlocuirea generației aleatorii a numerelor de identificare a întâlnirii cu un ID criptografic puternic, a adăugat mai multe cifre la numerele de identificare a întâlnirii și a făcut ca cerințele de parolă să fie modificate opțiunea implicită programată

Un plugin de securitate WordPress vă poate ajuta să vă protejați site-ul web

iThemes Security Pro, pluginul nostru de securitate WordPress, oferă peste 30 de moduri de a vă proteja și proteja site-ul împotriva vulnerabilităților comune de securitate WordPress. Cu WordPress, autentificarea în doi factori, protecția forței brute, aplicarea puternică a parolei și multe altele, puteți adăuga un strat suplimentar de securitate site-ului dvs. web.

Obțineți securitatea iThemes

În fiecare săptămână, Michael realizează Raportul de vulnerabilitate WordPress pentru a vă menține site-urile în siguranță. În calitate de manager de produs la iThemes, el ne ajută să continuăm să îmbunătățim gama de produse iThemes. Este un tocilar uriaș și iubește să învețe despre toate lucrurile tehnice, vechi și noi. Îl poți găsi pe Michael stând cu soția și fiica sa, citind sau ascultând muzică atunci când nu funcționează.