تقرير موجز عن نقاط الضعف في WordPress: يناير 2020 ، الجزء الثاني

نشرت: 2020-08-18تم الكشف عن مكون WordPress الإضافي الجديد وثغرات الثغرات الأمنية خلال النصف الثاني من شهر كانون الثاني (يناير) ، لذلك نريد أن نبقيك على علم بذلك. في هذا المنشور ، نغطي مكون WordPress الإضافي الأخير والموضوع ونقاط الضعف الأساسية وماذا تفعل إذا كنت تقوم بتشغيل أحد المكونات الإضافية أو السمات الضعيفة على موقع الويب الخاص بك.

تم تقسيم تقرير الثغرات الأمنية في WordPress إلى أربع فئات مختلفة:

- 1. نواة ووردبريس

- 2. ملحقات WordPress

- 3. موضوعات WordPress

- 4. الخروقات من جميع أنحاء الويب

نقاط الضعف الأساسية في ووردبريس

نقاط الضعف في البرنامج المساعد WordPress

تم اكتشاف العديد من ثغرات البرنامج الإضافي الجديد في WordPress هذا الشهر حتى الآن. تأكد من اتباع الإجراء المقترح أدناه لتحديث المكون الإضافي أو إلغاء تثبيته تمامًا.

1. مقتطفات التعليمات البرمجية

تحتوي إصدارات Code Snippets 2.13.3 وما يليها على ثغرة أمنية في Cross-Site Request Forgery والتي يمكن أن تؤدي إلى هجوم تنفيذ التعليمات البرمجية عن بُعد.

ماذا يجب ان تفعل

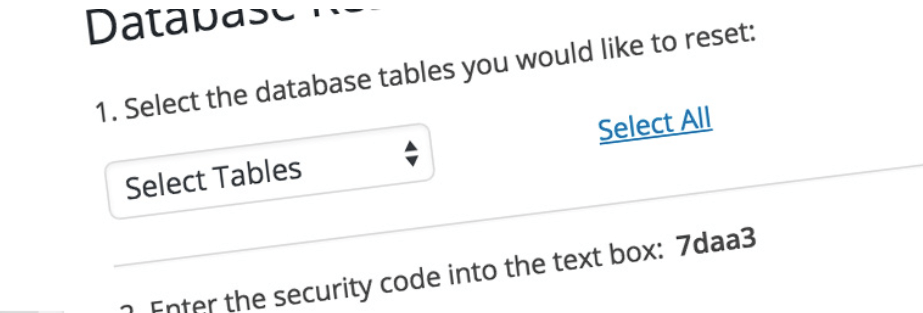

2. إعادة تعيين قاعدة بيانات WP

تحتوي إصدارات WP Database Reset 3.1 وما يليها على نقطتي ضعف. الثغرة الأولى هي أن كل مستخدم غير مصدق عليه لإعادة تعيين أي جدول قاعدة بيانات إلى حالة إعداد WordPress الأولية. ستسمح الثغرة الأمنية الثانية لأي مستخدم بمنح امتيازات إدارية لحسابه وإسقاط المستخدمين الآخرين من الجدول.

ماذا يجب ان تفعل

3. مسابقة بالسلاسل

تعتبر إصدارات Chained Quiz 1.1.8 والإصدارات الأقل عرضة لهجوم XSS غير مصدق.

ماذا يجب ان تفعل

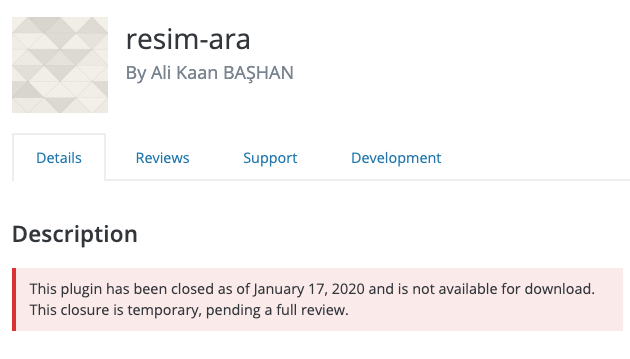

4. رسيم آرا

Resim Ara الإصدار 3.0 وما يليه عرضة لهجوم XSS غير مصادق.

ماذا يجب ان تفعل

5. نماذج Marketo والتتبع

تعد نماذج Marketo و Tracking version 3.2.2 والإصدارات الأقل عرضة لهجوم البرمجة النصية عبر المواقع التي قد تؤدي إلى تزوير طلب عبر الموقع نظرًا لنقص عمليات فحص وتعقيم CRSF.

ماذا يجب ان تفعل

6. لون شريط المسؤول السياقي

تحتوي إصدارات ألوان شريط الإدارة السياقية 0.2 وما يليها على ثغرة أمنية في برمجة المواقع عبر المواقع المخزنة المصادق عليها.

ماذا يجب ان تفعل

7. 2J عرض الشرائح

تحتوي إصدارات 2J SlideShow 1.3.33 وما بعده على ثغرة أمنية تعسفية لإلغاء تنشيط المكون الإضافي والتي ستسمح لمستخدم لديه الحد الأدنى من الامتيازات - مثل المشترك - بتعطيل أي مكون إضافي مثبت على الموقع.

ماذا يجب ان تفعل

8. Chatbot مع IBM Watson

يشتمل Chatbot مع إصدارات IBM Watson 0.8.20 وما دونها على ثغرة XSS المستندة إلى DOM والتي ستسمح للمهاجم عن بعد بتنفيذ JavaScript في متصفح الضحية عن طريق خداع الضحية بلصق HTML داخل مربع الدردشة.

ماذا يجب ان تفعل

9. WP إمكانية الوصول

تحتوي إصدارات WP Accessibility 1.6.10 وما يليها على ثغرة أمنية طفيفة في البرمجة النصية عبر المواقع المصادق عليها المخزنة في قسم "أنماط Skiplinks عند التركيز عليها" في ملحق WP Accessibility.

ماذا يجب ان تفعل

10. AccessAlly

تحتوي إصدارات AccessAlly الأقل من 3.3.2 على ثغرة أمنية في تنفيذ PHP العشوائي. تسمح الثغرة للمهاجم بتنفيذ كود PHP باستخدام أداة تسجيل الدخول. تم استغلال الضعف في البرية.

ماذا يجب ان تفعل

11. العضو النهائي

تحتوي إصدارات Ultimate Member 2.1.2 وما يليها على مرجع كائن مباشر غير آمن يسمح للمهاجم بتغيير ملفات تعريف المستخدمين الآخرين وصور الغلاف

ماذا يجب ان تفعل

12. WP DS FAQ Plus

تعد إصدارات WP DS FAQ Plus 1.4.1 وما يليها عرضة لهجوم Stored Cross-Site Scripting.

ماذا يجب ان تفعل

13. wpCentral

تحتوي إصدارات wpCentral 1.4.7 وما بعده على ثغرة تصعيد الامتياز والتي ستسمح لأي مستخدم قام بتسجيل الدخول بزيادة امتيازاته. إذا سمحت لأي شخص بالتسجيل وإنشاء مستخدم على موقعك ، يمكن للمهاجم إنشاء مستخدم جديد له دور المستخدم المشترك ثم يمنح نفسه امتيازات المسؤول.

ماذا يجب ان تفعل

14. WPS إخفاء تسجيل الدخول

تحتوي إصدارات WPS Hide Login 1.5.4.2 والإصدارات الأقدم على ثغرة أمنية تسمح للمهاجم بتجاوز تسجيل الدخول السري . إذا كنت لا تزال في عام 2020 تستخدم عنوان URL مخصصًا لتسجيل الدخول كإستراتيجية أمنية ، فيرجى مراجعة القواعد الخمسة البسيطة لأمان تسجيل الدخول إلى WordPress.

ماذا يجب ان تفعل

15. نموذج الاتصال نظيف وبسيط

يحتوي الإصداران النظيف والبسيط من نموذج الاتصال 4.7.0 والإصدارات الأقل على ثغرة أمنية في Stored Cross-Site Forgery والتي من شأنها أن تسمح للمستخدم الذي يتمتع بقدرات المسؤول بإرسال تعليمات برمجية ضارة من خلال خيارات المكون الإضافي. سيتم بعد ذلك تنفيذ الشفرة الخبيثة في كل صفحة مع نموذج الاتصال.

ماذا يجب ان تفعل

16. نموذج الحقول المحسوبة

تحتوي إصدارات "Calculated Fields Form" 1.0.353 وما بعده على ثغرة أمنية في برمجة المواقع عبر المواقع المخزنة المصادق عليها. ستسمح الثغرة الأمنية للمستخدم الذي تمت مصادقته لديه حق الوصول لتحرير أو إنشاء محتوى نموذج الحقول المحسوبة لإدخال جافا سكريبت في حقول الإدخال مثل "اسم الحقل" و "اسم النموذج.

ماذا يجب ان تفعل

17. فلامنغو

تحتوي إصدارات Flamingo 2.1 والإصدارات الأقدم على ثغرة أمنية في حقن CSV. ستسمح الثغرة الأمنية للمستخدمين ذوي الامتيازات منخفضة المستوى بحقن أمر نظام التشغيل الذي سيتم تضمينه في ملف CSV المُصدَّر ، مما قد يؤدي إلى تنفيذ تعليمات برمجية ضارة.

ماذا يجب ان تفعل

ثيمات WordPress

1. CarSpot

يحتوي الإصدار 2.2.0 من CarSpot والإصدارات الأقل على العديد من الثغرات الأمنية ، بما في ذلك ثغرتان منفصلتان من ثغرات أمنية في البرمجة النصية المستمرة عبر المواقع وثغرة أمنية لمرجع الكائن المباشر غير الآمن.

ماذا يجب ان تفعل

2. هوزيز - عقارات

يحتوي Houzez - Real Estate الإصدار 1.8.3.1 وما بعده على ثغرة أمنية في البرمجة النصية عبر المواقع غير المصادق عليها.

ماذا يجب ان تفعل

كيف تكون استباقيًا فيما يتعلق بموضوع WordPress وثغرات البرنامج المساعد

يعد تشغيل البرامج القديمة السبب الأول وراء اختراق مواقع WordPress. من الأهمية بمكان لأمن موقع WordPress الخاص بك أن يكون لديك روتين تحديث. يجب أن تقوم بتسجيل الدخول إلى مواقعك مرة واحدة على الأقل في الأسبوع لإجراء التحديثات.

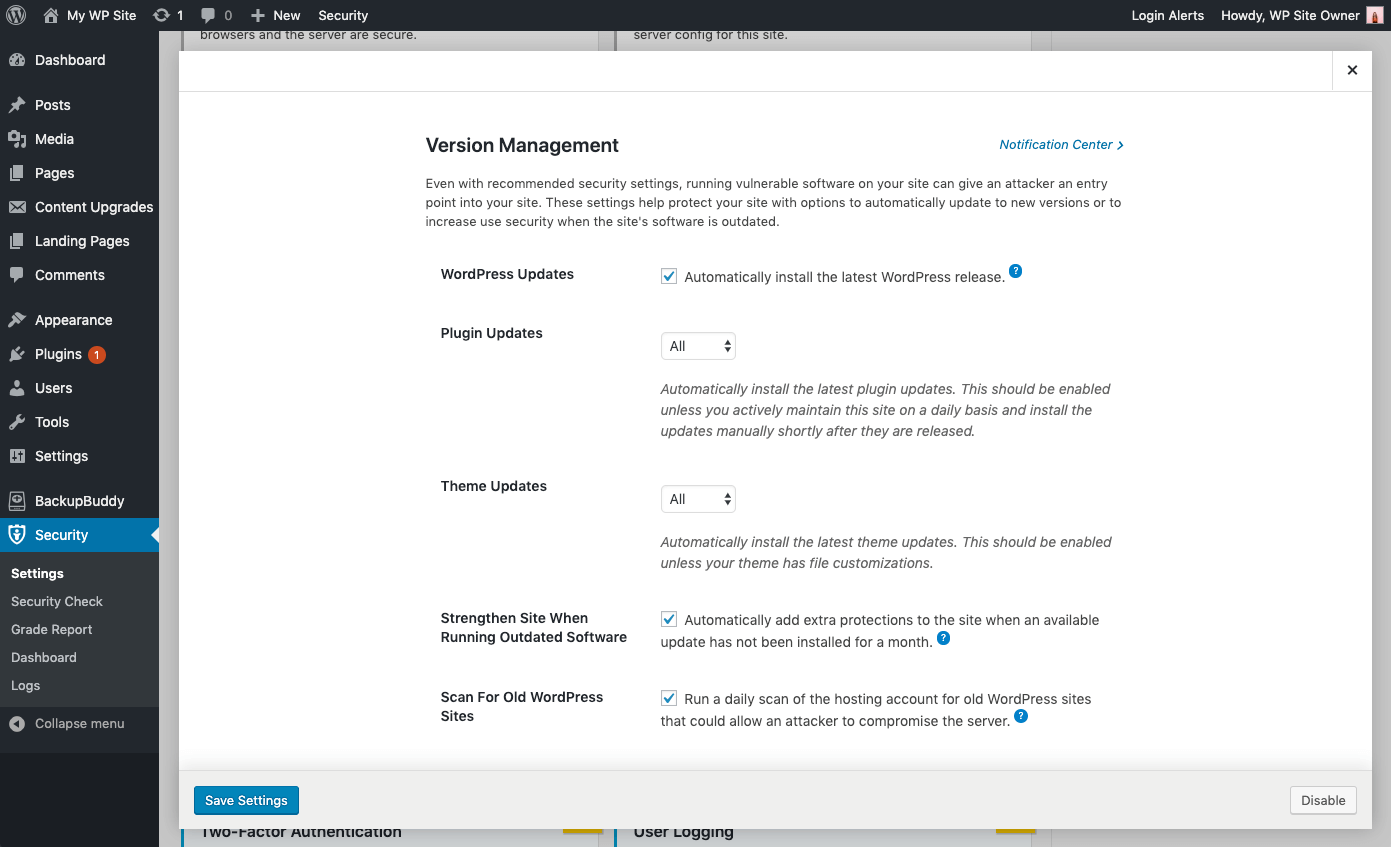

كيف يمكن أن تساعد التحديثات التلقائية

تعد التحديثات التلقائية خيارًا رائعًا لمواقع WordPress التي لا تتغير كثيرًا. غالبًا ما يؤدي عدم الانتباه إلى إهمال هذه المواقع وعرضها للهجمات. حتى مع إعدادات الأمان الموصى بها ، فإن تشغيل برنامج ضعيف على موقعك يمكن أن يمنح المهاجم نقطة دخول إلى موقعك.

باستخدام ميزة إدارة الإصدار في البرنامج المساعد iThemes Security Pro ، يمكنك تمكين تحديثات WordPress التلقائية لضمان حصولك على أحدث تصحيحات الأمان. تساعد هذه الإعدادات في حماية موقعك بخيارات للتحديث تلقائيًا إلى الإصدارات الجديدة أو لزيادة أمان المستخدم عندما تكون برامج الموقع قديمة.

خيارات تحديث إدارة الإصدار

- تحديثات WordPress - قم بتثبيت أحدث إصدار من WordPress تلقائيًا.

- التحديثات التلقائية للمكونات الإضافية - قم بتثبيت آخر تحديثات البرنامج المساعد تلقائيًا. يجب تمكين هذا ما لم تقم بصيانة هذا الموقع بنشاط بشكل يومي وتثبيت التحديثات يدويًا بعد وقت قصير من إصدارها.

- التحديثات التلقائية للموضوع - قم بتثبيت آخر تحديثات السمة تلقائيًا. يجب تمكين هذا إلا إذا كان المظهر الخاص بك يحتوي على تخصيصات للملف.

- التحكم الدقيق في تحديثات المكونات الإضافية والسمات - قد يكون لديك مكونات إضافية / سمات ترغب في تحديثها يدويًا أو تأخير التحديث حتى يتوفر الوقت للإصدار لإثبات ثباته. يمكنك اختيار Custom لإتاحة الفرصة لتعيين كل مكون إضافي أو سمة إما للتحديث الفوري ( تمكين ) ، أو عدم التحديث تلقائيًا على الإطلاق ( تعطيل ) أو التحديث مع تأخير لمدة محددة من الأيام ( تأخير ).

التقوية والتنبيه للقضايا الحرجة

- تقوية الموقع عند تشغيل برنامج قديم - أضف تلقائيًا وسائل حماية إضافية إلى الموقع عندما لا يتم تثبيت تحديث متوفر لمدة شهر. سيقوم المكون الإضافي iThemes Security تلقائيًا بتمكين أمان أكثر صرامة عند عدم تثبيت التحديث لمدة شهر. أولاً ، سيتم إجبار جميع المستخدمين الذين ليس لديهم عاملين ممكّنين على تقديم رمز تسجيل دخول يتم إرساله إلى عنوان بريدهم الإلكتروني قبل تسجيل الدخول مرة أخرى. ثانيًا ، سيتم تعطيل WP File Editor (لمنع الأشخاص من تحرير المكون الإضافي أو رمز السمة) و XML-RPC pingbacks وحظر محاولات مصادقة متعددة لكل طلب XML-RPC (كلاهما سيجعل XML-RPC أقوى ضد الهجمات دون الحاجة إلى إيقاف تشغيله تمامًا).

- البحث عن مواقع WordPress القديمة الأخرى - سيؤدي هذا إلى التحقق من تثبيتات WordPress القديمة الأخرى على حساب الاستضافة الخاص بك. قد يسمح موقع WordPress واحد قديم به ثغرة أمنية للمهاجمين بخرق جميع المواقع الأخرى على نفس حساب الاستضافة.

- إرسال إعلامات البريد الإلكتروني - بالنسبة للمشكلات التي تتطلب التدخل ، يتم إرسال بريد إلكتروني إلى المستخدمين على مستوى المسؤول.

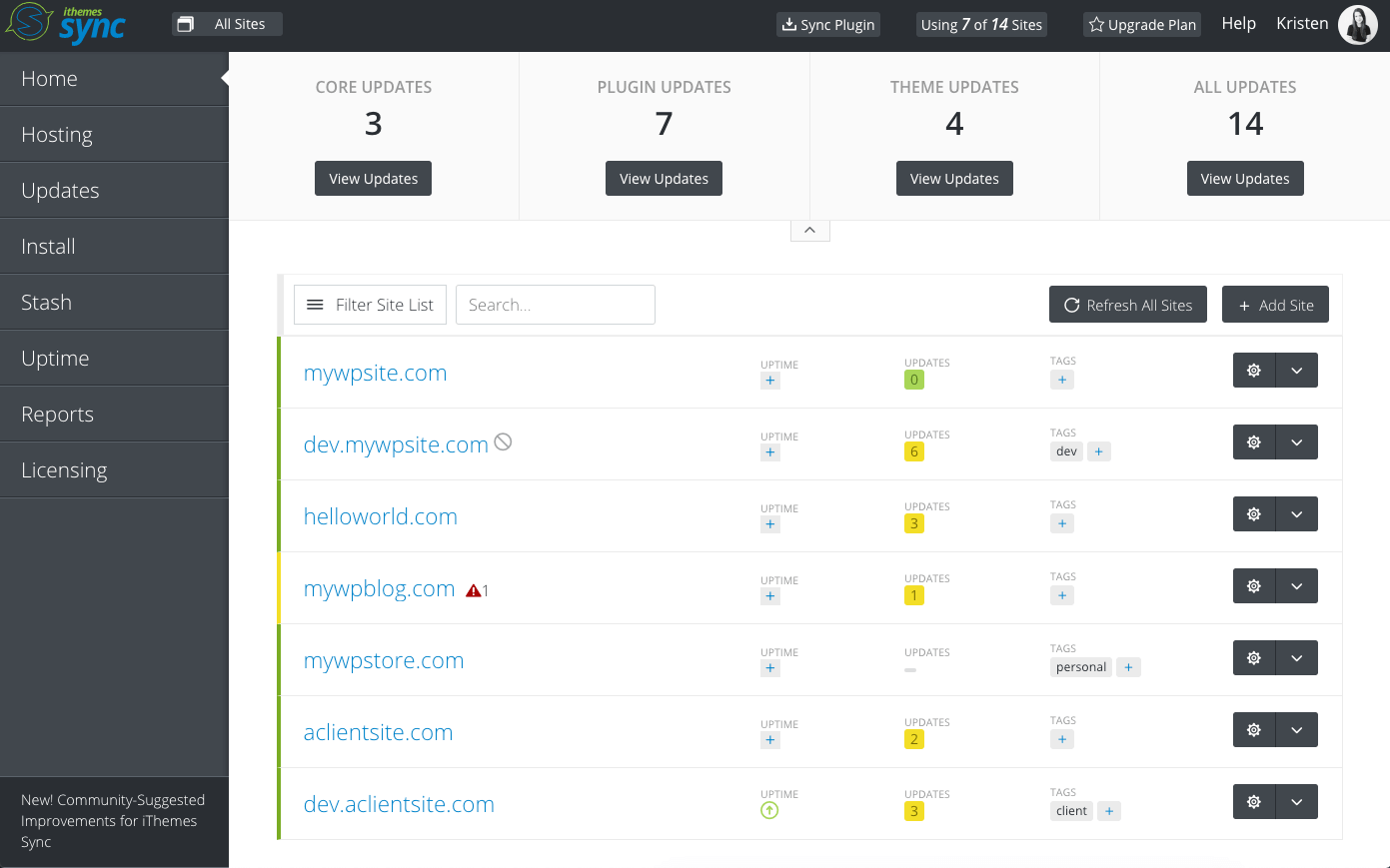

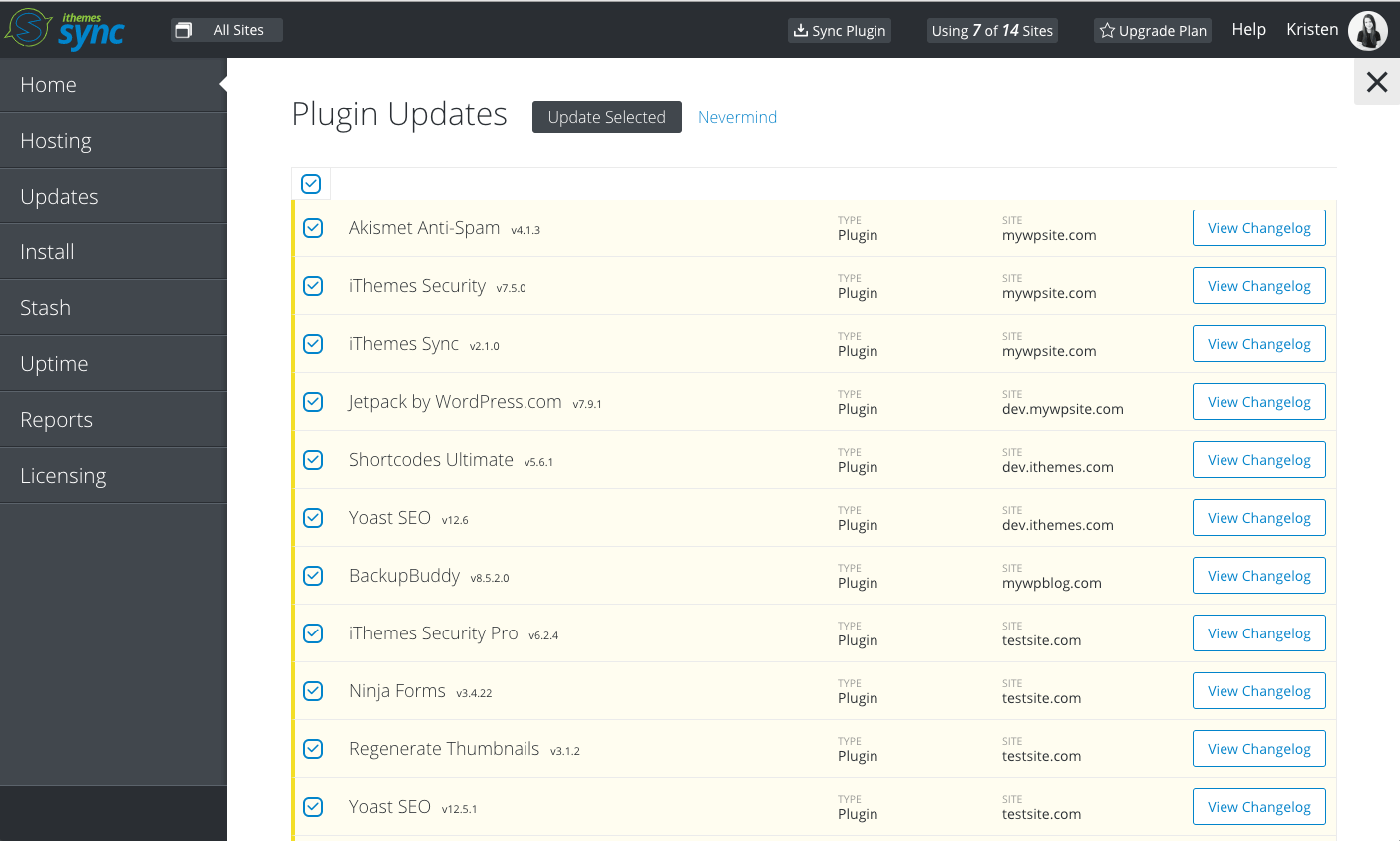

إدارة مواقع WP متعددة؟ قم بتحديث المكونات الإضافية والسمات و WP Core عبر مواقع متعددة مرة واحدة من لوحة معلومات iThemes Sync

iThemes Sync هي لوحة القيادة المركزية الخاصة بنا لمساعدتك في إدارة مواقع WordPress المتعددة. من لوحة معلومات المزامنة ، يمكنك عرض التحديثات المتاحة لجميع مواقعك ثم تحديث المكونات الإضافية والسمات ونواة WordPress بنقرة واحدة . يمكنك أيضًا الحصول على إشعارات البريد الإلكتروني اليومية عند توفر تحديث إصدار جديد.

جرّب المزامنة مجانًا لمدة 30 يومًا

الخروقات من جميع أنحاء الويب

نقوم بتضمين الانتهاكات من جميع أنحاء الويب لأنه من الضروري أيضًا أن تكون على دراية بنقاط الضعف خارج نظام WordPress البيئي. يمكن أن تؤدي عمليات استغلال برامج الخادم إلى كشف البيانات الحساسة. يمكن أن تؤدي خروقات قاعدة البيانات إلى كشف بيانات الاعتماد للمستخدمين على موقعك ، مما يفتح الباب للمهاجمين للوصول إلى موقعك.

1. تكبير

أصلح Zoom عيبًا يمكن أن يفتح الاجتماعات للقراصنة. يتم تعيين معرف اجتماع مكون من 9-10 أرقام عشوائيًا لكل اجتماع Zoom. تمكن باحثو أمان Check Point من تخمين بعض معرفات الاجتماعات بشكل صحيح والانضمام إلى بعض مكالمات Zoom بنجاح.

كشفت Check Point عن الثغرة الأمنية في Zoom والتي أصلحت الخلل من خلال استبدال التوليد العشوائي لأرقام معرّف الاجتماع بمعرّف قوي مشفر ، وإضافة المزيد من الأرقام إلى أرقام المعرّفات ، وجعل متطلبات كلمة المرور الخيار الافتراضي الذي تم تغييره مجدولاً

يمكن أن يساعد المكون الإضافي لأمان WordPress في تأمين موقع الويب الخاص بك

يوفر iThemes Security Pro ، المكون الإضافي لأمان WordPress ، أكثر من 30 طريقة لتأمين وحماية موقع الويب الخاص بك من الثغرات الأمنية الشائعة في WordPress. باستخدام WordPress والمصادقة الثنائية وحماية القوة الغاشمة وفرض كلمة مرور قوية وغير ذلك ، يمكنك إضافة طبقة إضافية من الأمان إلى موقع الويب الخاص بك.

احصل على iThemes Security

كل أسبوع ، يضع مايكل تقرير WordPress Vulnerability Report معًا للمساعدة في الحفاظ على أمان مواقعك. بصفته مدير المنتجات في iThemes ، فهو يساعدنا في مواصلة تحسين مجموعة منتجات iThemes. إنه الطالب الذي يذاكر كثيرا عملاقًا ويحب التعرف على كل ما يتعلق بالتكنولوجيا ، القديم والجديد. يمكنك أن تجد مايكل يتسكع مع زوجته وابنته ، يقرأ أو يستمع إلى الموسيقى عندما لا يعمل.