Обзор функций iThemes Security Pro - Обнаружение изменений файлов

Опубликовано: 2021-09-29В сообщениях Feature Spotlight мы выделим функцию в плагине iThemes Security Pro и расскажем, почему мы разработали эту функцию, для кого эта функция предназначена и как ее использовать.

Сегодня мы поговорим об обнаружении изменений файлов, отличном способе отслеживать изменения, сделанные на вашем веб-сайте WordPress.

3 причины, по которым вам нужно обнаружение изменений файлов для вашего сайта WordPress

Даже если вы будете следовать рекомендациям по обеспечению безопасности WordPress, все равно существует вероятность взлома вашего сайта. Компрометация означает, что хакер взломал ваш сайт и заразил его вредоносным ПО.

1. Нарушение безопасности может произойти даже с самыми бдительными владельцами сайтов.

Нарушение безопасности - это когда киберпреступник может получить несанкционированный доступ к вашему сайту или серверу. Нарушения безопасности могут происходить по-разному, поскольку хакеры используют некоторые из наиболее распространенных проблем безопасности WordPress. От запуска устаревших версий плагинов и тем до более сложных SQL-инъекций - нарушение безопасности может произойти даже с самыми бдительными владельцами сайтов.

2. Время, необходимое для обнаружения нарушения безопасности, является ключевым фактором при очистке зараженного веб-сайта.

Знаете ли вы, что среднее время, необходимое для обнаружения взлома веб-сайта, составляет 200 дней? К сожалению, чем дольше вы заметите нарушение, тем больший ущерб хакер может нанести вашему сайту, вашим клиентам и вам. Вредоносная программа может нанести ошеломляющий ущерб за 200 дней. Вот почему так важно сократить время, необходимое для обнаружения нарушения безопасности.

Среднее время, необходимое для обнаружения нарушения, составляет 200 дней! Чем дольше вы заметите нарушение, тем больший ущерб может нанести хакер вашему сайту. А вредоносная программа может нанести ошеломляющий ущерб за 200 дней.

Почему? Время очистки и простоя, которое вам понадобится для очистки вашего веб-сайта после 200 дней ущерба, также ошеломляет. Время на исследование всего, что затронуло вредоносное ПО и данные о том, какие данные клиентов были украдены, только увеличивается, в то время как нарушение остается незамеченным. Не говоря уже о времени, которое вам придется потратить на информирование клиентов о том, что им необходимо аннулировать свои кредитные карты, потому что хакер регистрировал все их нажатия клавиш, когда они посещали ваш веб-сайт.

Цена взлома велика. Вы должны кому-то заплатить, чтобы расследовать нарушение и очистить ваш веб-сайт. Специалист по восстановлению взлома должен будет отключить ваш сайт, пока он работает, и люди не смогут совершать новые покупки, пока ваш сайт не работает. Потеряв доверие клиентов, вы, скорее всего, потеряете любые будущие покупки, которые они вам подарили.

Стоимость взлома - вот почему так важно замечать нарушение как можно скорее. Чем быстрее вы обнаружите нарушение, тем быстрее вы сможете предотвратить дальнейший ущерб и тем быстрее вы сможете вернуть свой веб-сайт и бизнес в онлайн.

3. Сканеров вредоносных программ просто недостаточно.

Сканеры вредоносных программ позволяют сканировать ваш сайт на предмет известных вредоносных файлов и скриптов. Но достаточно ли сканеров вредоносных программ, чтобы обнаружить брешь в системе безопасности?

Одним словом, нет. Не думайте, что вы можете полагаться только на сканер вредоносных программ, чтобы проверить, заражен ли ваш сайт. Ни один сканер вредоносных программ не может идентифицировать все существующие вредоносные программы. Если вы встретите сканер вредоносных программ, который утверждает, что он на 100% точен, вам следует запустить его, потому что сканирование, которое делает подобные утверждения, часто наименее точны.

Сигнатуры вредоносных программ

Большинство программ сканирования на наличие вредоносных программ и антивирусного программного обеспечения используют сигнатуры вредоносных программ для обнаружения вредоносных программ. Более продвинутое сканирование вредоносных программ будет использовать комбинацию обнаружения сигнатур и поведенческого анализа.

Сигнатура вредоносного ПО - это серия байтов, которые используются для идентификации известных частей вредоносного ПО. Некоторые сканеры вредоносных программ работают на базе базы данных, содержащей сигнатуры миллионов известных вирусов.

Сканирование вредоносных программ на основе сигнатур выполняется быстро, просто и позволяет обнаружить 100% известных и хорошо изученных вредоносных программ. Все это здорово и поможет отловить вредоносное ПО, добавленное хакерами низкого уровня.

Однако опытные хакеры знают, что сканеры вредоносных программ проверяют сигнатуры известных вредоносных программ. Эти хакеры имеют возможность скрывать сигнатуры вредоносных программ, чтобы их не обнаружил обычный сканер.

Новые вредоносные программы выпускаются с такой скоростью, что сканеры вредоносных программ не могут обновлять свои базы данных всеми последними сигнатурами. Таким образом, сканер на основе сигнатур не сможет отличить новую вредоносную программу от файла readme.txt плагина.

Поведенческий анализ

Поведенческий анализ проверяет действия программного обеспечения, чтобы определить, является ли оно вредоносным. Существует множество различных типов поведения, которые можно считать подозрительными или злонамеренными. Например, iThemes Security Pro Site Scan использует API безопасного просмотра Google для обеспечения безопасности веб-сайтов. Google Safe Browsing проверит, перенаправляет ли какое-либо программное обеспечение трафик на известный вредоносный сайт.

Опять же, не существует надежного метода обнаружения вредоносных программ. Но сочетание поведенческих проверок и проверок подписей значительно увеличит ваши шансы быть предупрежденными о доказательствах нарушения безопасности.

3 типа общего поведения для всех общих ресурсов вредоносного ПО

Мы знаем, насколько важно как можно скорее обнаружить брешь в системе безопасности, и что полагаться только на обнаружение вредоносных программ недостаточно. Поэтому мы задались вопросом, как iThemes Security Pro может сократить время, необходимое людям для обнаружения нарушений безопасности на своих веб-сайтах?

Хотя типы вредоносных программ, наносящих ущерб вашему веб-сайту, сильно различаются, их действия можно свести к одному или к комбинации следующих трех вещей.

- Добавляет файлы. Вредоносное ПО в виде шпионского ПО может добавить вредоносный файл, который будет записывать нажатия клавиш вашего клиента при вводе данных своей кредитной карты.

- Удаляет файлы - некоторые вредоносные программы удаляют законный файл и заменяют его вредоносным файлом с тем же именем.

- Изменяет файлы. Вредоносное ПО будет пытаться скрыть свой вредоносный код, пряча его в существующем файле, который оно изменяет.

Разве не было бы неплохо получать уведомления о неожиданных изменениях на вашем веб-сайте, чтобы вы могли проверить их на наличие признаков нарушения безопасности?

Как обнаружение изменения файла помогает сократить время, необходимое для обнаружения нарушения безопасности

Ключом к быстрому обнаружению нарушения безопасности является отслеживание изменений файлов на вашем веб-сайте.

Функция обнаружения изменений файлов в iThemes Security Pro будет сканировать файлы вашего веб-сайта и предупреждать вас, когда на вашем веб-сайте происходят изменения.

Есть несколько законных причин, по которым вы можете увидеть новые действия по изменению файлов в своих журналах, но если внесенные изменения были неожиданными, вам следует уделить время, чтобы убедиться, что изменения не были вредоносными. Например, если вы видите изменение, внесенное в плагин в тот же день и в то же время, когда вы обновляли плагин, не будет причин для расследования.

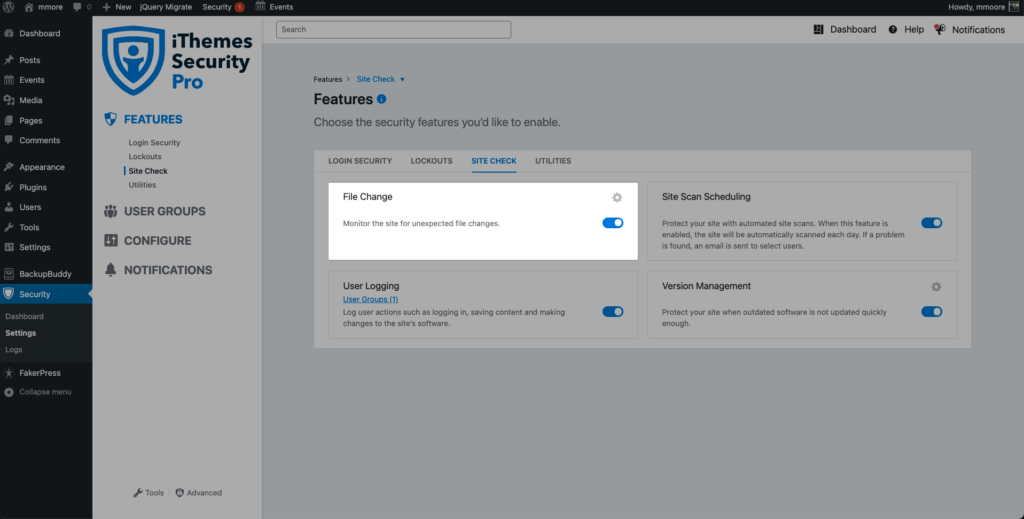

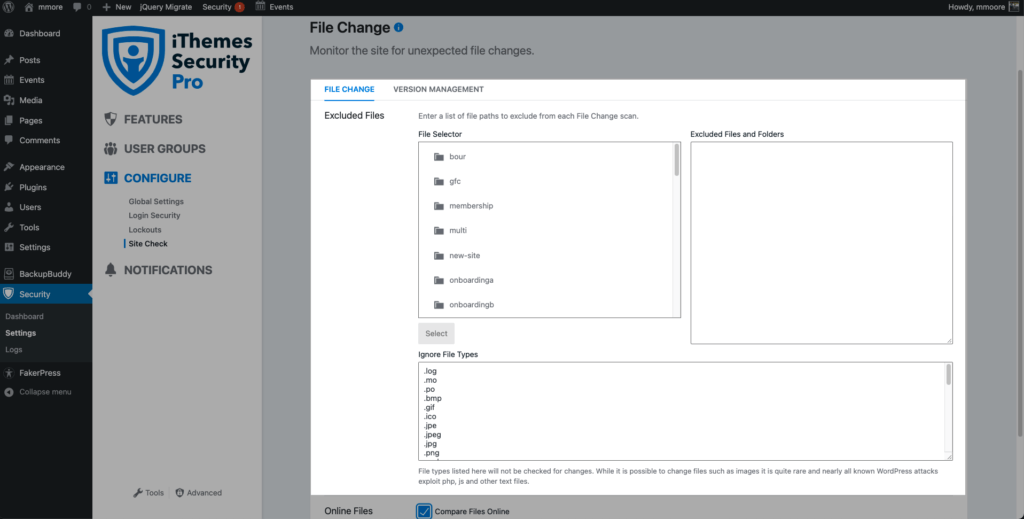

Как включить обнаружение изменений файлов в iThemes Security Pro

Чтобы начать наблюдение за изменениями файлов, перейдите в меню «Функции» в настройках безопасности и включите « Обнаружение изменений файлов» .

После включения обнаружения изменения файлов iThemes Security Pro начнет сканирование всех файлов вашего веб-сайта по частям . Сканирование файлов по частям поможет сократить ресурсы, необходимые для отслеживания изменений файлов.

Первоначальное сканирование изменений файлов создаст индекс файлов вашего веб-сайта и их хэшей. Хеш файла - это сокращенная, нечитаемая человеком версия содержимого файла.

После завершения первоначального сканирования iThemes Security Pro продолжит сканирование вашего файла по частям. Если хеш файла изменяется при одном из последующих сканирований, это означает, что содержимое файла изменилось.

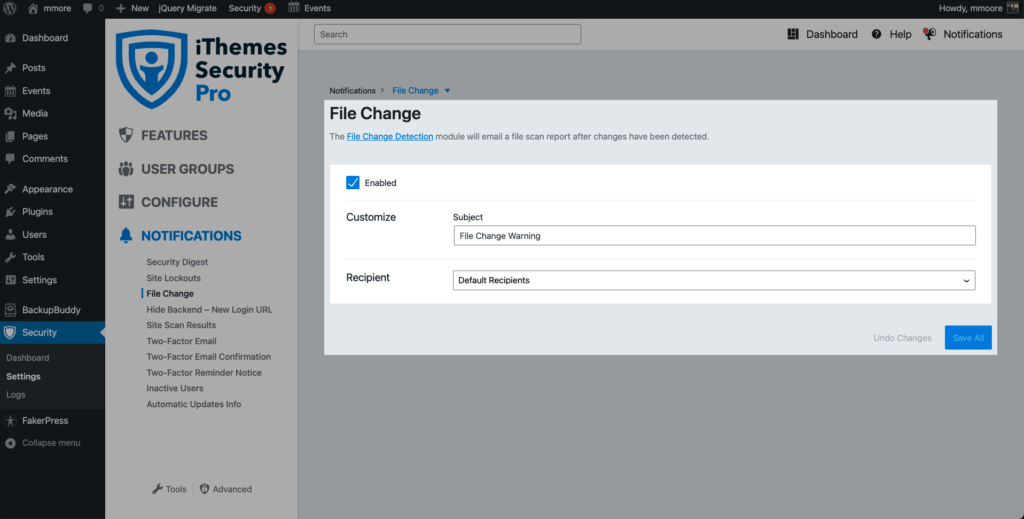

Активация уведомлений об изменении файла по электронной почте

Изменения в файлах происходят постоянно, и получение уведомлений по электронной почте о каждом изменении быстро станет ошеломляющим. И прежде чем вы это узнаете, он становится мальчиком, который кричал о ситуации волка, и вы начинаете полностью игнорировать предупреждения об изменении файла.

Давайте посмотрим, как iThemes Security Pro интеллектуально определяет законные изменения, чтобы уменьшить количество уведомлений, и как вы можете отключить уведомления для файлов, которые, как ожидается, будут часто обновляться.

Чтобы управлять уведомлениями об изменении файлов, перейдите в меню «Уведомления» в настройках безопасности и выберите «Изменение файла».

Как iThemes Security Pro определяет допустимые изменения файлов

Существует несколько способов, с помощью которых iThemes Security Pro может определить, было ли изменение, внесенное в файл, законным, а не причиной для беспокойства. iThemes Security Pro не будет создавать уведомление об изменении файла для изменений, которые он может проверить.

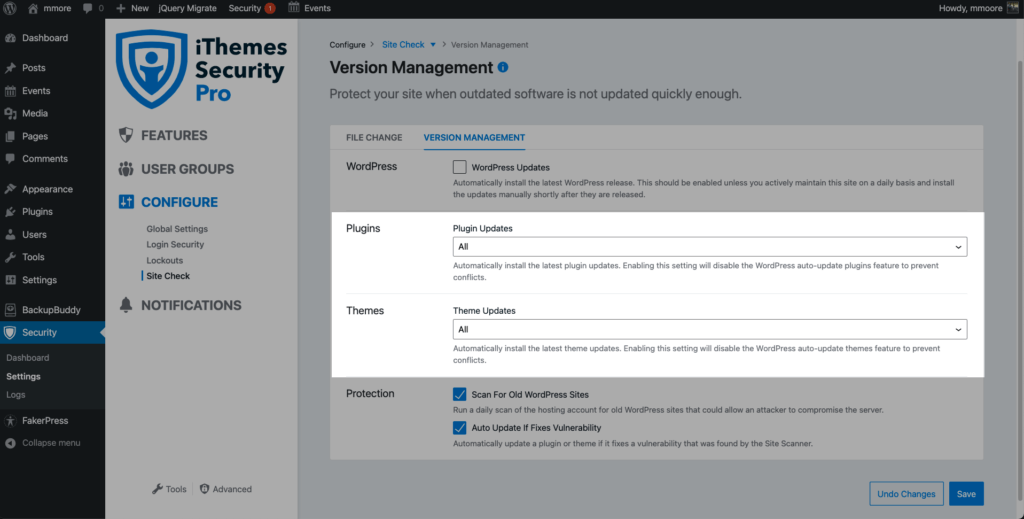

1. Обновления плагинов / тем, завершенные системой управления версиями.

Функция управления версиями в iThemes Security Pro позволяет автоматически обновлять WordPress, плагины и темы.

Если обновление завершено системой управления версиями, iThemes Security Pro будет знать источник обновления и не будет запускать предупреждение.

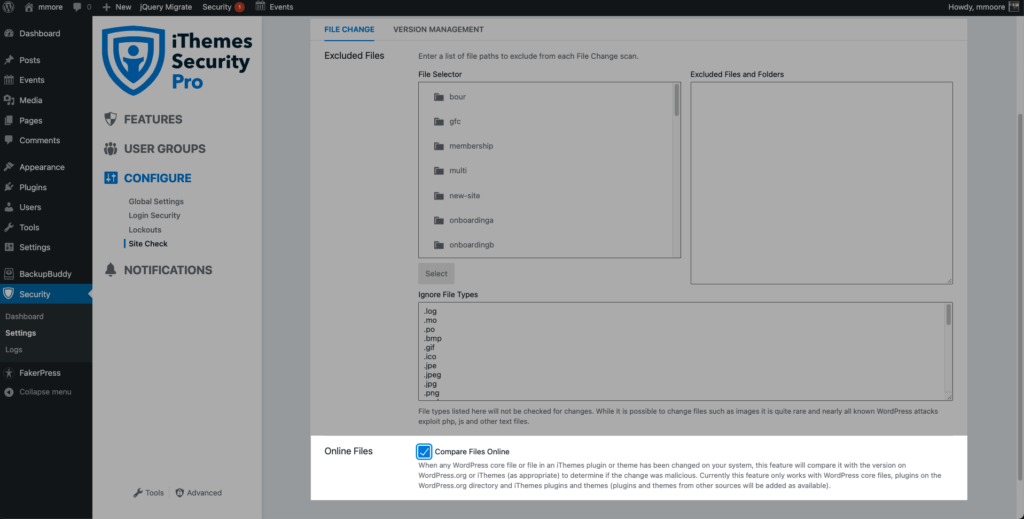

2. Сравнение файлов плагинов и тем iThemes

Установите флажок « Сравнить файлы в Интернете» в настройках «Обнаружение изменений файлов», чтобы включить сравнение файлов в интерактивном режиме.

Каждый раз, когда файл на вашем веб-сайте, принадлежащий плагину или теме iThemes, изменяется, он сравнивается с файлом на сервере iThemes. Если хеш версии файла на вашем веб-сайте совпадает с хешем версии на сервере iThemes, это будет законное изменение, и вы не получите предупреждения.

3. Сравнение файлов WordPress.org в Интернете

Если основной файл WordPress или плагин, установленный из репозитория WordPress.org, изменяется, файл будет сравниваться с версией на WordPress.org. Если хеши совпадают, изменения не являются вредоносными, и вы не получите предупреждения.

4. Исключения вручную

Вы можете исключить файлы, каталоги и типы файлов из функции обнаружения изменений файлов в настройках обнаружения изменений файлов.

Общее правило - это нормально исключать файлы, которые, как вы знаете, будут регулярно обновляться. Файлы резервных копий и кеш-файлов являются прекрасным примером этого. Исключение этих типов файлов снимет лишний шум.

Что делать, если вы обнаружили нарушение безопасности или взлом

Если вы получили уведомление от iThemes Security о том, что произошло подозрительное изменение файла, и вы подозреваете, что произошло нарушение, вы можете предпринять несколько быстрых шагов, чтобы уменьшить ущерб.

Восстановить предыдущую / чистую резервную копию вашего сайта

Самый надежный способ устранить нарушение безопасности - это восстановить ваш сайт до предыдущей версии до атаки. Вот почему так важно иметь комплексное решение для резервного копирования WordPress. Мы рекомендуем использовать BackupBuddy для автоматического запуска резервного копирования, чтобы у вас всегда была резервная копия.

Просто обратите внимание, что восстановление предыдущей резервной копии может по-прежнему сделать ваш сайт уязвимым для того же нарушения, поэтому важно также выполнить следующие действия.

Немедленно обновите все устаревшие плагины и темы

Уязвимый плагин или тема по-прежнему могут быть виновником, поэтому важно НЕМЕДЛЕННО обновить все устаревшие плагины или темы. Даже если вы восстановите предыдущую чистую версию своего веб-сайта, те же уязвимости все равно будут существовать, и их можно будет снова взломать.

Вы также можете проверить, не запущен ли у вас уязвимый плагин или тема, для которой не установлен патч от разработчика. Вам нужно будет немедленно удалить этот плагин.

Включить двухфакторную аутентификацию

Если вы не используете двухфакторную аутентификацию для защиты входа в систему администратора, немедленно активируйте ее. Этот дополнительный уровень безопасности поможет гарантировать, что неавторизованные пользователи не смогут взломать какие-либо учетные записи администратора.

Обратитесь за помощью для профессионального удаления вредоносных программ

Часто нарушения безопасности происходят на уровне сервера (глубже, чем ваша установка WordPress), поэтому вам может потребоваться обратиться в профессиональную службу удаления вредоносных программ. Мы рекомендуем WeWatchYourWebsite для профессионального удаления вредоносных программ.

Заключение

Крайне важно как можно скорее обнаружить брешь в системе безопасности. Недостаточно полагаться только на сканеры вредоносных программ для предупреждения о нарушениях безопасности. Вам также необходимо следить за подозрительным поведением, например с изменением вредоносных файлов.

Обнаружение изменения файлов может помочь вам быстрее обнаружить нарушения и значительно снизить ущерб, нанесенный успешным взломом.

Плагин безопасности WordPress может помочь защитить ваш сайт

iThemes Security Pro, наш плагин безопасности WordPress, предлагает более 50 способов защиты и защиты вашего сайта от распространенных уязвимостей безопасности WordPress. С помощью WordPress, двухфакторной аутентификации, защиты от перебора паролей, надежного применения пароля и многого другого вы можете добавить дополнительный уровень безопасности на свой веб-сайт.

Получите iThemes Security Pro сейчас

Каждую неделю Майкл составляет отчет об уязвимостях WordPress, чтобы обеспечить безопасность ваших сайтов. Как менеджер по продукту в iThemes, он помогает нам продолжать улучшать линейку продуктов iThemes. Он большой ботаник и любит узнавать обо всем, что есть в технологиях, старом и новом. Вы можете увидеть, как Майкл гуляет с женой и дочерью, читает или слушает музыку, когда не работает.