Cum să vă protejați împotriva atacurilor WordPress Zero Day

Publicat: 2022-03-23Când vine vorba de securitate cibernetică, ceea ce nu știi te poate răni. Este exact cazul vulnerabilităților zero-day și atacurilor zero-day. Repercusiunile de a nu-ți lua în serios securitatea pot fi devastatoare pentru tine și afacerea ta.

Din fericire, cea mai bună armă pe care o ai în arsenalul tău împotriva hackerilor rău intenționați și a amenințărilor de securitate este să te educi cu privire la riscurile de securitate, cele mai bune practici de securitate și potențialele vulnerabilități zero-day care pot lăsa site-urile WordPress deschise la atac.

Această pregătire este punctul central al acestui articol. Citiți mai departe și vă vom arăta șase modalități de a vă proteja site-ul WordPress de atacuri de tip zero-day.

Ce este un atac Zero-Day?

O vulnerabilitate zero-day apare atunci când actori rău intenționați sau hackeri descoperă o defecțiune de securitate într-o bucată de software și o exploatează pentru a obține acces neautorizat la site-ul dvs. WordPress. Este important să rețineți că gaura de securitate trebuie să fie necunoscută de dezvoltator pentru ca aceasta să fie o vulnerabilitate de „zi zero”.

Un atac zero-day sau o vulnerabilitate zero-day își ia numele de la faptul că, odată ce dezvăluirea vulnerabilității este cunoscută sau făcută publică, aveți exact zero zile pentru a asigura site-ul în siguranță și pentru a vă proteja împotriva vulnerabilității prin lansarea unui patch de securitate care rezolvă problema. problema de securitate în cauză.

Acest lucru implică adesea lucrul non-stop și poate fi o experiență destul de neplăcută. Dar, dacă nu reușiți să lansați un patch la timp și hackerii descoperă vulnerabilitatea înaintea dvs., consecințele pot fi îngrozitoare.

Să aruncăm o privire la câteva moduri comune pe care hackerii le folosesc pentru a ataca sistemele vulnerabile:

Fuzzing : Fuzzing este un tip de atac de forță brută pe care hackerii îl folosesc pentru a vă accesa sistemul. Fuzzing implică utilizarea unui software pentru a introduce tot felul de valori aleatorii, fără sens în diferitele casete de introducere ale site-ului dvs. Aproape fiecare site web are casete de introducere pentru introducerea lucrurilor, inclusiv bara de căutare, caseta de text de pe pagina de autentificare etc. Când codul site-ului are găuri în el, hackerii pot detecta vulnerabilități căutând blocări atunci când spam intrarea. casete cu date fără sens.

Pretextarea : Pretextarea este atunci când un hacker folosește un pretext fals pentru a obține detalii private care îi oferă acces la contul dvs. În astfel de situații, hackerii se vor preface a fi altcineva (de obicei un director de asistență tehnică sau cineva de la banca ta) și îți vor cere detaliile contului sub pretextul rezolvării unei probleme.

Phishing : atunci când cineva vă convinge să dezvăluiți detalii confidențiale, să deschideți fișiere rău intenționate sau să faceți clic pe un link corupt usurându-vă identitatea unei persoane cunoscute, se numește atac de tip phishing. La fel ca pretextul, phishingul este o formă de inginerie socială. Odată ce un hacker a obținut acces la contul dvs., îl poate folosi pentru a căuta vulnerabilități din interiorul sistemului.

Cum un atac de zi zero poate dăuna site-ului dvs. WordPress

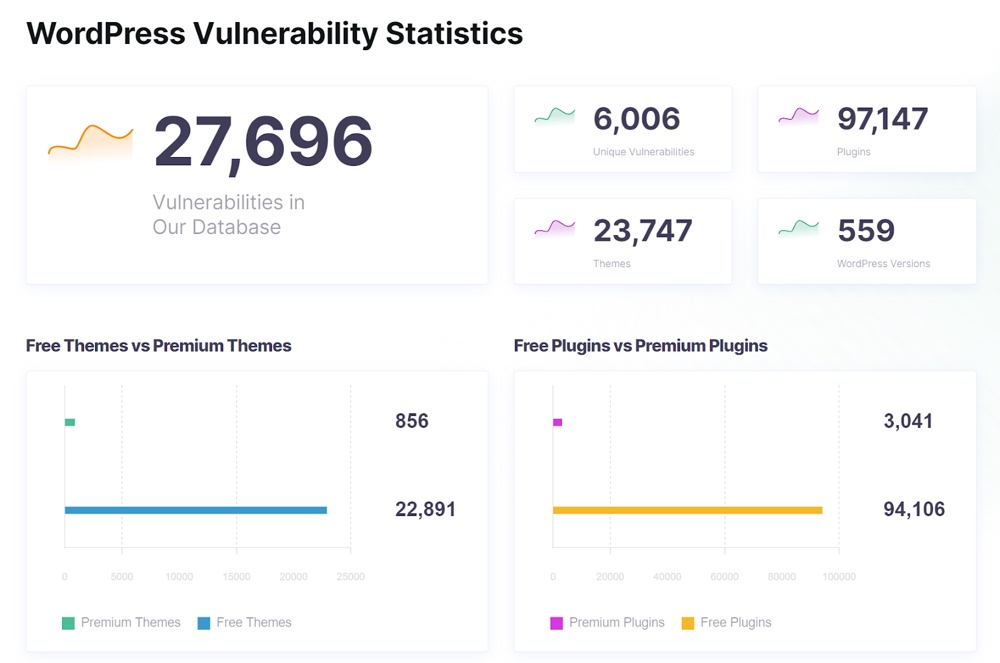

Sursa: WpScan

Când un grup de hackeri descoperă o defecțiune în software-ul sau site-ul dvs. WordPress, aceștia pot scrie cod rău intenționat foarte specific pentru a profita de vulnerabilitățile de securitate. Din păcate, aceste vulnerabilități nu sunt adesea evidente pentru neprofesionist. Apoi, ei împachetează acest cod în software rău intenționat sau malware. Acest lucru este denumit exploit zero-day.

Scopul final este de a utiliza vulnerabilitatea zero-day pentru a accesa sistemul și de a-l folosi în moduri în care nu a fost niciodată intenționat să fie folosit. Aceasta poate include:

- Coruperea fișierelor site-ului prin malware

- Furtul de date importante atât de la clienți, cât și de la administratori

- Trimiteți spam clienților, abonaților sau cititorilor dvs

- Instalarea de software care fură informații importante și scurgerea acestora

Proprietarii de site-uri trebuie să prevină atacurile de vulnerabilitate zero-day, deoarece repercusiunile de a nu face acest lucru pot fi devastatoare pentru organizația sau afacerea lor. Din fericire, puteți urma cele mai bune practici pentru a descuraja astfel de atacuri să se producă de cele mai multe ori.

În interiorul pieței Zero-Day Exploit

Vulnerabilitățile zero-day sunt rare și, ca toate mărfurile rare, există piețe pentru ele. Codul pentru vulnerabilități zero-day poate fi cumpărat și vândut, iar aceste coduri atrage interesul hackerilor, autorităților guvernamentale, altor mărci și agențiilor de informații militare. Și, în timp ce mai mulți hackeri etici pot căuta vulnerabilități zero-day în software-ul sau site-urile WordPress și pot alerta voluntar dezvoltatorii cu privire la vulnerabilitățile software, acești oameni încă caută câștiguri monetare.

În general, există trei categorii în care poate fi împărțită piața de exploatare zero-day. Acestea sunt:

- Piața Neagră . Aceasta cuprinde piața subterană în care sunt comercializate codurile de exploatare.

- Piața Gri . Când hackerii vând coduri de exploatare zero-day guvernului, armatei sau agențiilor de informații pentru a le exploata în scopuri de supraveghere.

- Piața Albă . Aceasta se referă la toți cercetătorii și hackerii etici care găsesc și împărtășesc vulnerabilități zero-day cu furnizorii de software pentru a ajuta la rezolvarea problemelor de securitate. Acesta este de obicei grupul cel mai etic.

Cum să vă protejați site-ul WordPress împotriva unui atac Zero Day

Acum, dacă sunteți proprietarul oricăror site-uri WordPress, probabil vă întrebați cum vă puteți proteja site-ul de a fi profitat de actori rău intenționați și de amenințări serioase zero-day.

Există câțiva pași pe care îi puteți face în calitate de proprietar al site-ului web (chiar dacă nu sunteți foarte priceput la tehnologie) pentru a vă consolida securitatea site-ului. Să aruncăm o privire la unele dintre ele:

1. Țineți la zi WordPress Core și Plugin-urile

Menținerea actuală a nucleului și a pluginurilor WordPress este una dintre cele mai sigure modalități de a preveni o vulnerabilitate zero-day. Când cercetătorii de securitate sau hackerii descoperă un astfel de defect, dezvoltatorii se grăbesc să lanseze un patch. Asigurarea faptului că aveți cea mai recentă versiune a software-ului înseamnă adesea că puteți corecta vulnerabilitatea și puteți rămâne protejat.

Acesta este unul dintre motivele pentru care ați putea dori să activați actualizările automate (în special pentru nucleul WordPress). Actualizările automate vor descărca și instala automat cea mai recentă versiune a software-ului său de bază și vor include toate actualizările de securitate, nu doar versiunile majore. De asemenea, se recomandă să activați actualizarea automată pentru pluginurile și temele WordPress.

În plus, dacă v-ați creat propriul plugin WordPress, poate doriți să verificați din nou pentru a vă asigura că este sigur în mod regulat.

2. Dezactivează temele sau pluginurile vechi

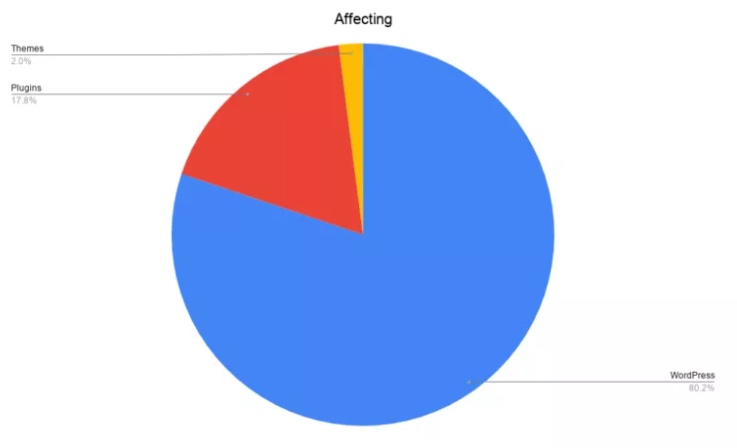

Deși nucleul WordPress nu este imun la atacurile zero-day, temele și pluginurile sunt de obicei cele mai susceptibile.

Conform statisticilor recente, aproximativ 17% din toate vulnerabilitățile WordPress provin de la pluginuri vulnerabile și aproximativ 3% provin de la vulnerabilități ale temei WordPress (cu toate acestea, aceste cifre pot fi umflate deoarece trebuie luate în considerare mai multe versiuni de WordPress).

Oricum, din fericire, este relativ ușor de protejat împotriva atacurilor asupra temelor și pluginurilor.

În loc să așteptați un patch, puteți doar să ștergeți temele sau pluginurile până când este lansat un patch. Dezactivarea lor singură nu vă protejează întotdeauna de riscurile de securitate, deoarece încă vă puteți confrunta cu riscuri de securitate pentru fișierele sensibile din pluginurile și temele dezactivate.

Desigur, acest lucru depinde de dacă afacerea dvs. își poate permite sau nu să funcționeze temporar fără pluginul menționat. Ocazional, ați putea fi forțat să operați temporar cu pluginul vulnerabil (de exemplu, dacă utilizați ceva esențial - cum ar fi un plugin de comutare de limbă sau un plugin de accesibilitate).

3. Utilizați un plugin pentru a identifica activitățile suspecte

Există mai multe plugin-uri de securitate WordPress disponibile pentru a vă ajuta să căutați și să identificați activitățile suspecte. O opțiune excelentă este un jurnal de activitate WordPress care poate urmări modificările detaliate în orice activitate și poate menține securitatea site-ului dvs.

Utilizarea unui VPN este, de asemenea, o modalitate excelentă de a cripta toate datele private, pentru a evita să fii profitat și ca datele tale să fie folosite de actori cu intenții rele. Un VPN bun va bloca, de asemenea, site-urile de phishing rău intenționate și vă va menține în siguranță.

De asemenea, puteți utiliza pluginuri active, cum ar fi WordFence Security, pentru a verifica fișierele de bază ale site-ului dvs., temele și pluginurile pentru malware. De asemenea, ține un ochi pentru vulnerabilitățile de bază zero-day, urmărind injecțiile de cod și redirecționările rău intenționate.

Cu toate acestea, WordFence Security trebuie să fie plasat în modul de învățare pentru a colecta date timp de cel puțin o săptămână pentru a preveni fals pozitive. Acest lucru asigură că nu va semnala accidental acțiunile legitime ca suspecte.

4. Obțineți un firewall

Firewall-urile sunt pereți digitali care funcționează ca bariere între sistemul dumneavoastră și lumea exterioară. Pentru ca un hacker să profite de sistemul dvs., trebuie mai întâi să încalce firewall-ul. Astfel, firewall-urile adaugă un strat suplimentar de protecție site-ului tău WordPress.

Există mai multe tipuri de firewall-uri din care să alegeți, cum ar fi un firewall personal pentru a vă proteja sistemul de operare, filtrare de pachete, firewall cu stare, aplicații web, firewall-uri de generație următoare (NGFW) etc.

Dacă se descoperă o vulnerabilitate, puteți încă bloca atacul dacă aveți un firewall inclus printre serviciile dvs. de securitate. Mai exact, puteți bloca unele dintre cele mai comune atacuri (cum ar fi injecțiile Structured Query Language (SQL) și atacurile Cross-Site Scripting (XSS)) cu ajutorul unui firewall decent.

5. Adoptă comportamente de siguranță cibernetică

Asigurați-vă că urmați cele mai bune practici și adoptați o politică de comportamente numai sigure cibernetice este o modalitate excelentă de a evita să vă expuneți în mod inutil. Industria securității are de obicei cele mai bune practici pe care ar trebui să le urmați. Să aruncăm o privire la unele dintre ele:

- Dacă doriți să adăugați un generator de coduri QR sigur, un înștiințare pe ecranul de pornire sau să construiți o piesă live Windows, asigurați-vă că verificați din nou pentru a vă asigura că este sigură cibernetică. Acestea sunt adesea vulnerabile.

- Evitați să faceți clic pe linkuri necunoscute și să accesați pagini discutabile.

- Nu descărcați fișiere de date de la editori necunoscuți, oricât de tentante ar fi (aceste date este puțin probabil să vă ajute oricum, deoarece nu le puteți verifica calitatea).

- Asigurați-vă întotdeauna că selectați setările optime de securitate WordPress care urmează recomandările furnizorilor dvs. de software.

- Când adăugați elemente precum un formular „contactați-ne” pe site-ul dvs., utilizați un creator de formulare WordPress de renume precum WPForms și luați în considerare modul în care vă proiectați formularele cu atenție pentru a vă proteja împotriva fuzzing-ului.

În plus, dacă utilizați o companie de găzduire WordPress gestionată care oferă un furnizor de găzduire securizat, asigurați-vă că citiți despre compania de găzduire și standardele de securitate ale acesteia.

6. Urmăriți dezvăluirile legate de WordPress

În cele din urmă, este o idee bună să fii mereu la curent cu cele mai recente știri și software de securitate. Puteți citi oricând despre site-urile recent piratate și despre defectele exploatate.

În plus, alăturați-vă unei liste de corespondență de dezvăluire și urmăriți dezvăluirile de la furnizorii de pluginuri/teme/software. Sau urmăriți un canal de știri legat de WordPress, cum ar fi WPTavern. De asemenea, este o idee bună să urmăriți erorile pe care cineva le-ar putea exploata.

Rețineți că, pentru a menține majoritatea utilizatorilor în siguranță, un furnizor va trebui adesea să întârzie anunțarea existenței unor vulnerabilități până când va crea un patch. Deși acest lucru poate ajuta la minimizarea numărului de atacuri, înseamnă, de asemenea, că veți folosi software nesigur, ceea ce vă face vulnerabil. Rămâneți vigilenți și raportați imediat vânzătorului orice suspect.

Zero-Day Exploit Proofing site-ul dvs. WordPress

Deși s-ar putea să nu fie întotdeauna posibil să eliminați complet șansele unei vulnerabilități de tip zero-day, cu siguranță există multe pe care le puteți face în loc să așteptați.

Ceea ce face ca atacurile de vulnerabilitate zero-day să fie dificil de tratat este faptul că, deoarece aceste vulnerabilități nu au fost încă descoperite întotdeauna de către furnizori, nu există întotdeauna soluții disponibile imediat. Dar, urmând tot ce este menționat în acest ghid, ar trebui să aveți cunoștințe mai mult decât suficiente pentru a vă gestiona site-ul WordPress până când un patch este lansat cu succes.

Și chiar și în absența descoperirii unei vulnerabilități, liniile directoare prezentate în acest articol ar trebui să vă înarmeze cu cele mai bune practici posibile pentru a vă păstra site-ul în siguranță.