كيفية الحماية من هجمات Zero-Day

نشرت: 2022-03-23عندما يتعلق الأمر بالأمن السيبراني ، فإن ما لا تعرفه يمكن أن يؤذيك. هذا هو الحال بالضبط مع ثغرات يوم الصفر وهجمات يوم الصفر. يمكن أن تكون تداعيات عدم أخذ أمنك على محمل الجد مدمرة لك ولعملك.

لحسن الحظ ، فإن أفضل سلاح لديك في ترسانتك ضد المتسللين الخبيثين وتهديدات الأمان هو تثقيف نفسك بشأن مخاطر الأمان وأفضل ممارسات الأمان ونقاط الضعف المحتملة في يوم الصفر والتي يمكن أن تترك مواقع WordPress الخاصة بك عرضة للهجوم.

هذا التحضير هو محور هذه المقالة. تابع القراءة ، وسنعرض لك ست طرق للحفاظ على موقع WordPress الخاص بك آمنًا من هجمات يوم الصفر.

ما هو هجوم Zero-Day؟

تحدث ثغرة يوم الصفر عندما يكتشف المتطفلين أو المخترقين ثغرة أمنية في جزء من البرنامج ويستغلونه للوصول غير المصرح به إلى موقع WordPress الخاص بك. من المهم ملاحظة أن الثغرة الأمنية يجب أن تكون غير معروفة للمطور حتى تكون ثغرة "يوم الصفر".

حصل هجوم يوم الصفر أو ثغرة يوم الصفر على اسمه من حقيقة أنه بمجرد أن يتم الكشف عن الكشف عن الثغرة الأمنية أو الإعلان عنه ، فلن يكون أمامك أي يوم بالضبط لجعل الموقع آمنًا وحمايته من الثغرة الأمنية من خلال إصدار تصحيح أمان يحل المشكلة. قضية أمنية في السؤال.

غالبًا ما ينطوي هذا على العمل على مدار الساعة ويمكن أن يكون تجربة غير سارة إلى حد ما. ولكن إذا فشلت في إصدار تصحيح في الوقت المناسب واكتشف المتسللون الثغرة الأمنية أمامك ، فقد تكون العواقب وخيمة.

دعنا نلقي نظرة على بعض الطرق الشائعة التي يستخدمها المتسللون لمهاجمة الأنظمة الضعيفة:

التشويش : التشويش هو نوع من هجمات القوة الغاشمة التي يستخدمها المتسللون للوصول إلى نظامك. يتضمن التشويش استخدام برنامج لإدخال جميع أنواع القيم العشوائية غير المنطقية في مربعات الإدخال المختلفة لموقع الويب الخاص بك. يحتوي كل موقع ويب تقريبًا على مربعات إدخال لكتابة الأشياء ، بما في ذلك شريط البحث ، ومربع النص في صفحة تسجيل الدخول الخاصة بك ، وما إلى ذلك. عندما يحتوي رمز الموقع على ثغرات ، يمكن للمتسللين اكتشاف نقاط الضعف من خلال البحث عن الأعطال عند إرسال بريد عشوائي للإدخال مربعات تحتوي على بيانات غير منطقية.

Pretexting : إنشاء الرسائل النصية هو عندما يستخدم المتسلل ذريعة زائفة للحصول على تفاصيل خاصة تمنحه حق الوصول إلى حسابك. في مثل هذه الحالات ، سيتظاهر المتسللون بأنهم شخص آخر (عادةً ما يكون مسؤولًا تنفيذيًا للدعم الفني أو شخصًا من البنك الذي تتعامل معه) ويطلبون منك تفاصيل حسابك بحجة حل بعض المشكلات.

التصيد الاحتيالي : عندما يقنعك شخص ما بالتخلي عن تفاصيل سرية أو فتح ملفات ضارة أو النقر فوق ارتباط تالف عن طريق انتحال شخصية شخص ما تعرفه ، فإن هذا يسمى هجوم التصيد الاحتيالي. مثل الذريعة ، التصيد هو شكل من أشكال الهندسة الاجتماعية. بمجرد أن يتمكن المتسلل من الوصول إلى حسابك ، يمكنه استخدامه للبحث عن نقاط الضعف من داخل النظام.

كيف يمكن أن يضر هجوم Zero-Day بموقع WordPress الخاص بك

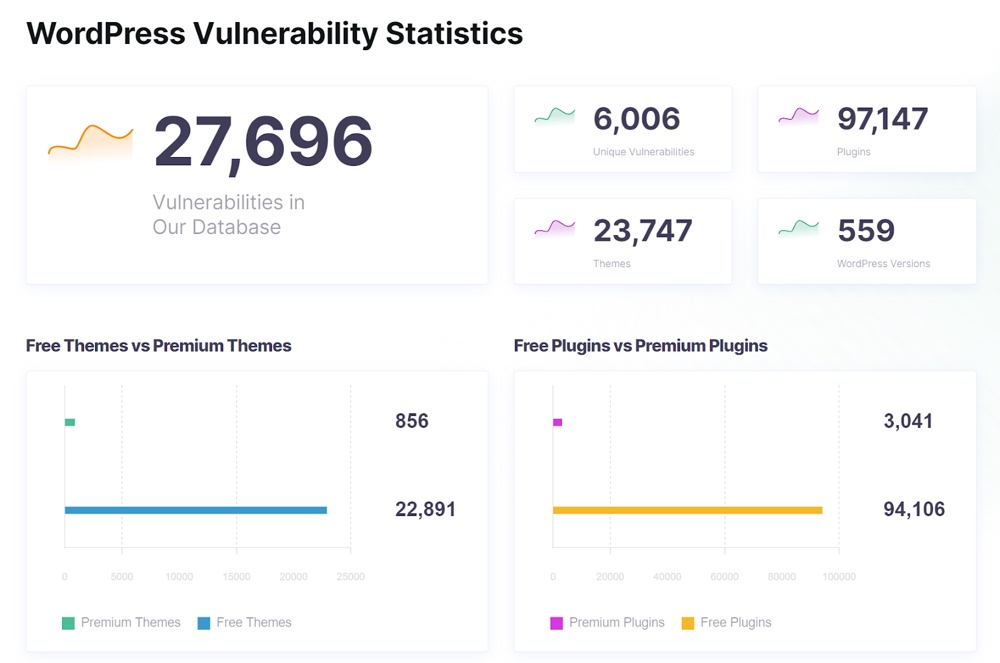

المصدر: WpScan

عندما تكتشف مجموعة من المتسللين وجود خلل في برنامجك أو موقع WordPress الخاص بك ، يمكنهم كتابة تعليمات برمجية ضارة محددة للغاية للاستفادة من نقاط الضعف الأمنية. لسوء الحظ ، غالبًا ما تكون نقاط الضعف هذه غير واضحة للشخص العادي. ثم يقومون بحزم هذه الشفرة في برامج ضارة أو برامج ضارة. يشار إلى هذا باسم استغلال يوم الصفر.

الهدف النهائي هو استخدام ثغرة يوم الصفر للوصول إلى النظام واستخدامه بطرق لم يقصد استخدامها على الإطلاق. يمكن أن يشمل ذلك:

- إتلاف ملفات الموقع من خلال البرامج الضارة

- سرقة البيانات المهمة من كل من العملاء والمسؤولين

- إرسال رسائل غير مرغوب فيها إلى العملاء أو المشتركين أو القراء

- تثبيت برمجيات تقوم بسرقة المعلومات المهمة وتسريبها

يحتاج مالكو المواقع إلى منع هجمات ثغرات يوم الصفر لأن تداعيات عدم القيام بذلك يمكن أن تكون مدمرة لمنظمتهم أو أعمالهم. لحسن الحظ ، يمكنك اتباع أفضل الممارسات لردع حدوث مثل هذه الهجمات في معظم الأوقات.

داخل سوق Zero-Day Exploit

نقاط ضعف يوم الصفر نادرة ، ومثل جميع السلع النادرة ، توجد أسواق لها. يمكن شراء وبيع رمز ثغرات يوم الصفر ، وتكتسب هذه الرموز اهتمام المتسللين والسلطات الحكومية والعلامات التجارية الأخرى ووكالات الاستخبارات العسكرية. وعلى الرغم من أن العديد من المتسللين الأخلاقيين قد يبحثون عن ثغرات يوم الصفر في البرامج أو مواقع WordPress وتنبيه المطورين طوعًا إلى نقاط الضعف في البرامج ، إلا أن هؤلاء الأشخاص ما زالوا يبحثون عن مكاسب مالية.

بشكل عام ، هناك ثلاث فئات يمكن تقسيم سوق برمجيات إكسبلويت في يوم الصفر إليها. هؤلاء هم:

- السوق السوداء . يشمل هذا السوق تحت الأرض حيث يتم تداول أكواد الاستغلال.

- السوق الرمادي . عندما يبيع المتسللون أكواد الاستغلال في يوم الصفر للحكومة أو الجيش أو وكالات الاستخبارات من أجل استغلالها لأغراض المراقبة.

- السوق الأبيض . يشير هذا إلى جميع الباحثين والمتسللين الأخلاقيين الذين يجدون ويشاركون ثغرات يوم الصفر مع بائعي البرامج للمساعدة في إصلاح مشكلات الأمان. عادة ما تكون هذه المجموعة الأكثر أخلاقية.

كيفية حماية موقع WordPress الخاص بك من هجوم Zero-Day

الآن ، إذا كنت مالكًا لأي من مواقع WordPress ، فربما تتساءل كيف يمكنك حماية موقعك من الاستغلال من قبل الجهات الفاعلة الخبيثة والتهديدات الخطيرة.

هناك العديد من الخطوات التي يمكنك اتخاذها بصفتك مالكًا لموقع الويب (حتى لو لم تكن خبيرًا في التكنولوجيا) لتعزيز أمان موقعك. دعنا نلقي نظرة على بعضها:

1. حافظ على ووردبريس الأساسي والإضافات محدثة

يعد الحفاظ على تحديث WordPress الأساسي والإضافات الخاصة بك أحد أفضل الطرق لمنع ثغرة يوم الصفر. عندما يكتشف الباحثون الأمنيون أو المتسللون مثل هذا الخلل ، يندفع المطورون لإصدار تصحيح. غالبًا ما يعني التأكد من أن لديك أحدث إصدار من البرنامج أنه يمكنك تصحيح الثغرة الأمنية والبقاء محميًا.

هذا هو أحد الأسباب التي قد تجعلك ترغب في تشغيل التحديثات التلقائية (خاصة بالنسبة لـ WordPress core). سيتم الآن تنزيل التحديثات التلقائية وتثبيتها تلقائيًا أحدث إصدار من برامجه الأساسية وتشمل جميع تحديثات الأمان وليس الإصدارات الرئيسية فقط. يوصى أيضًا بتعيين التحديث التلقائي على المكونات الإضافية والسمات في WordPress.

بالإضافة إلى ذلك ، إذا قمت بإنشاء مكون WordPress الإضافي الخاص بك ، فقد ترغب في التحقق مرة أخرى للتأكد من أنه آمن بشكل منتظم.

2. تعطيل السمات القديمة أو المكونات الإضافية

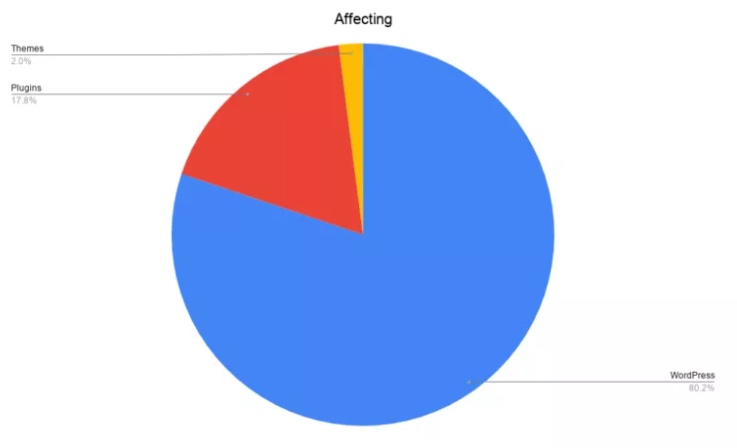

على الرغم من أن نواة WordPress ليست محصنة ضد هجمات يوم الصفر ، إلا أن السمات والمكونات الإضافية عادة ما تكون الأكثر عرضة للإصابة.

وفقًا للإحصاءات الحديثة ، فإن ما يقرب من 17٪ من جميع نقاط الضعف في WordPress تأتي من المكونات الإضافية الضعيفة ، وحوالي 3٪ من ثغرات ثغرات WordPress (ومع ذلك ، قد يتم تضخيم هذه الأرقام لأن إصدارات متعددة من WordPress يجب أخذها في الاعتبار).

في كلتا الحالتين ، من السهل نسبيًا الحماية من الهجمات على السمات والمكونات الإضافية.

بدلاً من انتظار التصحيح ، يمكنك فقط حذف السمات أو المكونات الإضافية حتى يتم تحرير التصحيح. لا يؤدي تعطيلها بمفردها دائمًا إلى حمايتك من مخاطر الأمان حيث لا يزال بإمكانك مواجهة مخاطر أمنية للملفات الحساسة من المكونات الإضافية والسمات التي تم إلغاء تنشيطها.

بالطبع ، يعتمد هذا على ما إذا كان عملك يمكنه العمل مؤقتًا بدون المكون الإضافي المذكور أم لا. في بعض الأحيان ، قد تضطر إلى العمل مع المكوِّن الإضافي الضعيف مؤقتًا (على سبيل المثال ، إذا كنت تستخدم شيئًا مهمًا - مثل مكون إضافي لمحوّل اللغة أو مكون إضافي خاص بإمكانية الوصول).

3. استخدم البرنامج المساعد لاكتشاف النشاط المشبوه

هناك العديد من المكونات الإضافية للأمان في WordPress المتاحة لمساعدتك في البحث عن الأنشطة المشبوهة والتعرف عليها. أحد الخيارات الممتازة هو سجل نشاط WordPress الذي يمكنه تتبع التغييرات التفصيلية في أي نشاط والحفاظ على أمان موقع الويب الخاص بك.

يعد استخدام VPN أيضًا طريقة رائعة لتشفير جميع البيانات الخاصة لتجنب الاستفادة منها واستخدام بياناتك من قبل جهات فاعلة ذات نوايا سيئة. ستحظر شبكة VPN الجيدة أيضًا مواقع التصيد الاحتيالي الضارة وتحافظ على سلامتك.

يمكنك أيضًا استخدام المكونات الإضافية النشطة ، مثل أمان WordFence ، للتحقق من الملفات الأساسية والسمات والمكونات الإضافية لموقعك بحثًا عن البرامج الضارة. كما أنها تراقب الثغرات الأساسية في يوم الصفر من خلال البحث عن عمليات إدخال التعليمات البرمجية وعمليات إعادة التوجيه الضارة.

ومع ذلك ، يجب وضع أمان WordFence في وضع التعلم لجمع البيانات لمدة أسبوع على الأقل لمنع الإيجابيات الخاطئة. هذا يضمن أنه لن يقوم عن طريق الخطأ بالإبلاغ عن الإجراءات المشروعة على أنها مشبوهة.

4. احصل على جدار حماية

جدران الحماية عبارة عن جدران رقمية تعمل كحواجز بين نظامك والعالم الخارجي. لكي يستفيد المتسلل من نظامك ، يجب عليه أولاً اختراق جدار الحماية. وبالتالي ، تضيف جدران الحماية طبقة حماية إضافية إلى موقع WordPress الخاص بك.

هناك عدة أنواع من جدران الحماية للاختيار من بينها ، مثل جدار الحماية الشخصي لحماية نظام التشغيل الخاص بك ، وتصفية الحزم ، والجدار الناري لتطبيقات الويب ، وجدران الحماية من الجيل التالي (NGFW) ، وما إلى ذلك.

إذا تم اكتشاف ثغرة أمنية ، فلا يزال بإمكانك منع الهجوم إذا كان لديك جدار حماية مدرج ضمن خدمات الأمان الخاصة بك. على وجه التحديد ، يمكنك حظر بعض الهجمات الأكثر شيوعًا (مثل حقن لغة الاستعلام الهيكلية (SQL) وهجمات البرمجة النصية عبر المواقع (XSS)) بمساعدة جدار حماية لائق.

5. تبني السلوكيات الآمنة على الإنترنت

يُعد التأكد من اتباع أفضل الممارسات واعتماد سياسة السلوكيات الآمنة عبر الإنترنت فقط طريقة رائعة لتجنب تعريض نفسك للخطر دون داع. عادةً ما يكون لصناعة الأمان أفضل الممارسات التي يجب عليك اتباعها. دعنا نلقي نظرة على بعضها:

- إذا كنت ترغب في إضافة منشئ رمز QR آمن ، أو وسيلة شرح للشاشة الرئيسية ، أو إنشاء لوحة Windows حية ، فتأكد من التحقق مرة أخرى للتأكد من أنها آمنة على الإنترنت. هذه غالبا ما تكون ضعيفة.

- تجنب النقر على روابط غير معروفة والذهاب إلى صفحات مشكوك فيها.

- لا تقم بتنزيل ملفات البيانات من ناشرين غير معروفين ، بغض النظر عن مدى إغرائها (من غير المحتمل أن تساعدك هذه البيانات على أي حال ، حيث لا يمكنك التحقق من جودتها).

- تأكد دائمًا من تحديد إعدادات أمان WordPress المثلى التي تتبع توصيات بائعي البرامج.

- عند إضافة عناصر مثل نموذج "اتصل بنا" إلى موقع الويب الخاص بك ، استخدم صانع نماذج WordPress ذائع الصيت مثل WPForms وفكر في كيفية تصميم النماذج الخاصة بك بعناية للحماية من التشويش.

بالإضافة إلى ذلك ، إذا كنت تستخدم شركة استضافة WordPress مُدارة تقدم مزود استضافة آمن ، فتأكد من قراءة شركة الاستضافة ومعايير الأمان الخاصة بها.

6. مراقبة الإفصاحات المتعلقة بـ WordPress

أخيرًا ، من الجيد أن تظل على اطلاع دائم بآخر أخبار الأمان وبرامج الأمان. يمكنك دائمًا القراءة عن مواقع الويب التي تم اختراقها مؤخرًا والعيوب المستغلة.

بالإضافة إلى ذلك ، انضم إلى قائمة بريدية للإفصاح وراقب عمليات الإفصاح من المكونات الإضافية / السمات / موردي البرامج. أو اتبع منفذًا إخباريًا متعلقًا بـ WordPress مثل WPTavern. من الجيد أيضًا تتبع الأخطاء التي قد يستغلها شخص ما.

ضع في اعتبارك أنه للحفاظ على أمان معظم المستخدمين ، غالبًا ما يتعين على البائع تأخير الإعلان عن وجود ثغرات أمنية حتى يقوم بإنشاء تصحيح. في حين أن هذا يمكن أن يساعد في تقليل عدد الهجمات ، إلا أنه يعني أيضًا أنك ستستخدم برنامجًا غير آمن ، مما يجعلك عرضة للخطر. كن يقظًا ، وأبلغ البائع عن أي شيء مريب على الفور.

Zero-Day Exploit Proofing الخاص بك على موقع WordPress

في حين أنه قد لا يكون من الممكن دائمًا القضاء على فرص ثغرة يوم الصفر تمامًا ، فهناك بالتأكيد الكثير الذي يمكنك القيام به بدلاً من الانتظار.

ما يجعل من الصعب التعامل مع هجمات ثغرات يوم الصفر هو حقيقة أنه نظرًا لأن البائعين لم يكتشفوا هذه الثغرات دائمًا حتى الآن ، فلا توجد دائمًا حلول متاحة على الفور. ولكن ، باتباع كل ما هو مذكور في هذا الدليل ، يجب أن يكون لديك أكثر من معرفة كافية لإدارة موقع WordPress الخاص بك حتى يتم إصدار التصحيح بنجاح.

وحتى في حالة عدم اكتشاف ثغرة أمنية ، يجب أن توفر لك الإرشادات الموضحة في هذه المقالة أفضل الممارسات الممكنة للحفاظ على موقع الويب الخاص بك آمنًا.