Come proteggersi dagli attacchi zero-day di WordPress

Pubblicato: 2022-03-23Quando si tratta di sicurezza informatica, ciò che non conosci può danneggiarti. Questo è esattamente il caso delle vulnerabilità zero-day e degli attacchi zero-day. Le ripercussioni di non prendere sul serio la tua sicurezza possono essere devastanti per te e la tua attività.

Fortunatamente, l'arma migliore che hai nel tuo arsenale contro hacker malintenzionati e minacce alla sicurezza è informarti sui rischi per la sicurezza, le migliori pratiche di sicurezza e le potenziali vulnerabilità zero-day che possono lasciare i tuoi siti WordPress aperti agli attacchi.

Tale preparazione è al centro di questo articolo. Continua a leggere e ti mostreremo sei modi per proteggere il tuo sito Web WordPress dagli attacchi zero-day.

Che cos'è un attacco zero-day?

Una vulnerabilità zero-day si verifica quando attori malintenzionati o hacker scoprono un difetto di sicurezza in un pezzo di software e lo sfruttano per ottenere un accesso non autorizzato al tuo sito WordPress. È importante notare che la falla nella sicurezza deve essere sconosciuta allo sviluppatore affinché si tratti di una vulnerabilità "zero-day".

Un attacco zero-day o vulnerabilità zero-day prende il nome dal fatto che una volta che la divulgazione della vulnerabilità è nota o resa pubblica, hai esattamente zero giorni per rendere il sito sicuro e proteggerlo dalla vulnerabilità rilasciando una patch di sicurezza che risolve il problema problema di sicurezza in questione.

Questo spesso implica lavorare 24 ore su 24 e può essere un'esperienza piuttosto spiacevole. Ma se non riesci a rilasciare una patch in tempo e gli hacker scoprono la vulnerabilità prima di te, le conseguenze possono essere disastrose.

Diamo un'occhiata ad alcuni modi comuni utilizzati dagli hacker per attaccare i sistemi vulnerabili:

Fuzzing : il fuzzing è un tipo di attacco di forza bruta che gli hacker utilizzano per accedere al tuo sistema. Il fuzzing implica l'utilizzo di un software per inserire tutti i tipi di valori casuali e senza senso nelle varie caselle di input del tuo sito web. Quasi tutti i siti Web hanno caselle di input per la digitazione, inclusa la barra di ricerca, la casella di testo nella pagina di accesso, ecc. Quando il codice del sito presenta dei buchi, gli hacker possono rilevare le vulnerabilità cercando arresti anomali quando inviano spam all'input scatole con dati senza senso.

Pretexting : il pretexting è quando un hacker usa un falso pretesto per ottenere dettagli privati che gli danno accesso al tuo account. In tali situazioni, gli hacker fingeranno di essere qualcun altro (di solito un dirigente del supporto tecnico o qualcuno della tua banca) e ti chiederanno i dettagli del tuo account con il pretesto di risolvere qualche problema.

Phishing : quando qualcuno ti convince a rivelare dettagli riservati, aprire file dannosi o fare clic su un collegamento danneggiato impersonando qualcuno che conosci, si parla di attacco di phishing. Come il pretesto, il phishing è una forma di ingegneria sociale. Una volta che un hacker ha ottenuto l'accesso al tuo account, può usarlo per cercare vulnerabilità all'interno del sistema.

Come un attacco zero-day può danneggiare il tuo sito WordPress

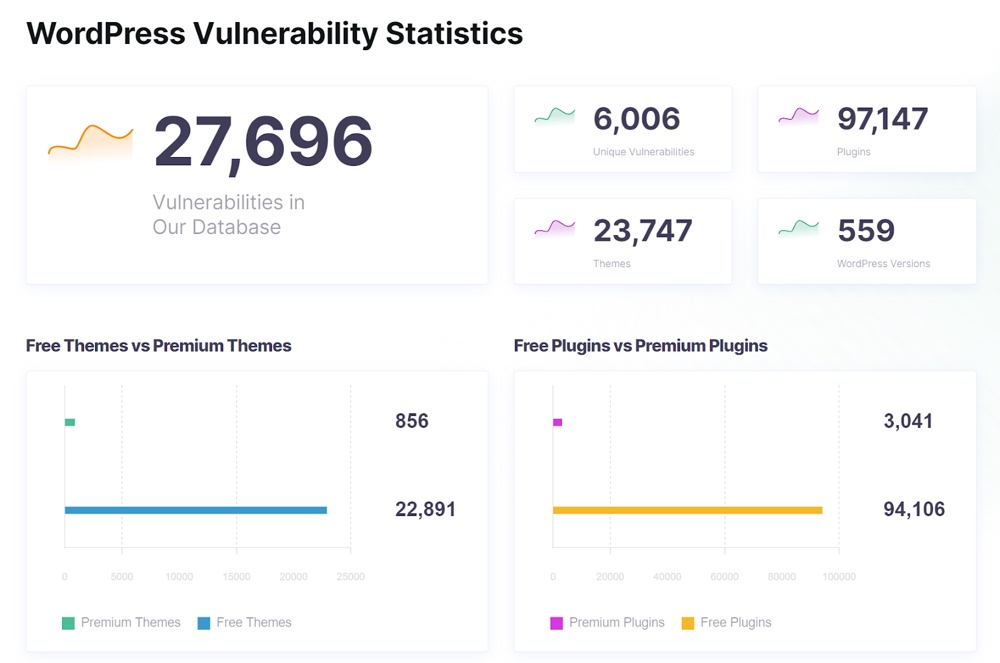

Fonte: WpScan

Quando un gruppo di hacker scopre un difetto nel tuo software o nel tuo sito Web WordPress, può scrivere codice dannoso molto specifico per sfruttare le vulnerabilità della sicurezza. Sfortunatamente, queste vulnerabilità spesso non sono ovvie per i profani. Quindi impacchettano questo codice in software dannoso o malware. Questo è indicato come un exploit zero-day.

L'obiettivo finale è utilizzare la vulnerabilità zero-day per accedere al sistema e utilizzarlo in modi in cui non è mai stato concepito per essere utilizzato. Questo può includere:

- Danneggiamento dei file del sito tramite malware

- Rubare dati importanti sia ai clienti che agli amministratori

- Spamming i tuoi clienti, abbonati o lettori

- Installazione di software che ruba informazioni importanti e le fa trapelare

I proprietari dei siti devono prevenire gli attacchi di vulnerabilità zero-day perché le ripercussioni di non farlo possono essere devastanti per la loro organizzazione o attività. Fortunatamente, puoi seguire le migliori pratiche per impedire che tali attacchi si verifichino per la maggior parte del tempo.

All'interno del mercato degli exploit zero-day

Le vulnerabilità zero-day sono rare e, come tutte le materie prime rare, esistono mercati per esse. Il codice per le vulnerabilità zero-day può essere acquistato e venduto e questi codici attirano l'interesse di hacker, autorità governative, altri marchi e agenzie di intelligence militari. E, mentre diversi hacker etici possono cercare vulnerabilità zero-day nel software o nei siti Web WordPress e avvisare volontariamente gli sviluppatori delle vulnerabilità del software, queste persone sono ancora alla ricerca di un guadagno monetario.

In generale, ci sono tre categorie in cui può essere suddiviso il mercato degli exploit zero-day. Questi sono:

- Il mercato nero . Ciò comprende il mercato sotterraneo in cui vengono scambiati i codici di sfruttamento.

- Il mercato grigio . Quando gli hacker vendono codici exploit zero-day al governo, all'esercito o alle agenzie di intelligence per sfruttarli a fini di sorveglianza.

- Il mercato bianco . Questo si riferisce a tutti i ricercatori e gli hacker etici che trovano e condividono vulnerabilità zero-day con i fornitori di software per aiutare a risolvere i problemi di sicurezza. Questo è di solito il gruppo più etico.

Come proteggere il tuo sito WordPress da un attacco zero-day

Ora, se sei il proprietario di qualsiasi sito WordPress, probabilmente ti starai chiedendo come puoi proteggere il tuo sito dall'essere sfruttato da attori malintenzionati e da gravi minacce zero-day.

Ci sono diversi passaggi che puoi intraprendere come proprietario di un sito Web (anche se non sei molto esperto di tecnologia) per rafforzare la sicurezza del tuo sito. Diamo un'occhiata ad alcuni di essi:

1. Mantieni aggiornati WordPress Core e Plugin

Mantenere aggiornati il core e i plug-in di WordPress è uno dei modi più sicuri per prevenire una vulnerabilità zero-day. Quando i ricercatori di sicurezza o gli hacker scoprono un tale difetto, gli sviluppatori si affrettano a rilasciare una patch. Garantire di disporre dell'ultima versione del software spesso significa che è possibile correggere la vulnerabilità e rimanere protetti.

Questo è uno dei motivi per cui potresti voler attivare gli aggiornamenti automatici (soprattutto per il core di WordPress). Gli aggiornamenti automatici ora scaricheranno e installeranno automaticamente l'ultima versione del software principale e includeranno tutti gli aggiornamenti di sicurezza, non solo le versioni principali. Si consiglia inoltre di impostare l'aggiornamento automatico per i plugin e i temi di WordPress.

Inoltre, se hai creato il tuo plug-in WordPress, potresti voler ricontrollare per assicurarti che sia sicuro regolarmente.

2. Disabilita i vecchi temi o plugin

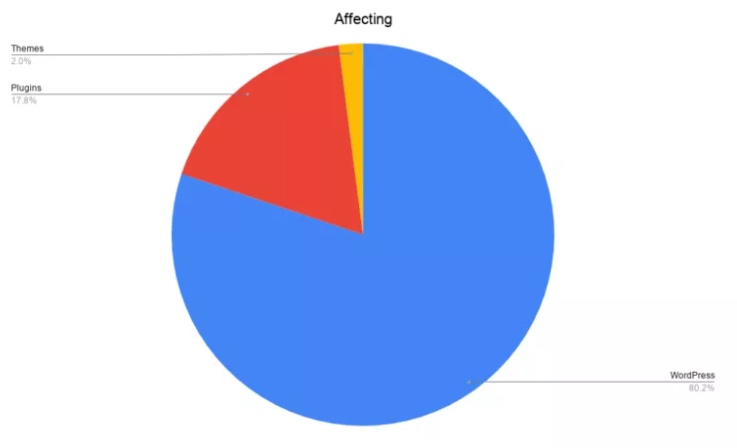

Sebbene il core di WordPress non sia immune agli attacchi zero-day, i temi e i plug-in sono in genere i più suscettibili.

Secondo statistiche recenti, circa il 17% di tutte le vulnerabilità di WordPress provengono da plugin vulnerabili e circa il 3% da vulnerabilità del tema WordPress (tuttavia, questi numeri potrebbero essere gonfiati perché è necessario considerare più versioni di WordPress).

Ad ogni modo, per fortuna è relativamente facile proteggersi dagli attacchi a temi e plugin.

Invece di aspettare una patch, puoi semplicemente eliminare i temi o i plug-in fino al rilascio di una patch. Disabilitarli da soli non sempre ti protegge dai rischi per la sicurezza poiché puoi comunque affrontare rischi per la sicurezza dei file sensibili da plugin e temi disattivati.

Ovviamente, questo dipende dal fatto che la tua azienda possa permettersi o meno di operare temporaneamente senza il suddetto plugin. A volte, potresti essere costretto a operare temporaneamente con il plug-in vulnerabile (ad esempio, se stai utilizzando qualcosa di cruciale, come un plug-in per il cambio di lingua o un plug-in di accessibilità).

3. Usa un plug-in per individuare attività sospette

Sono disponibili diversi plug-in di sicurezza di WordPress per aiutarti a cercare e identificare attività sospette. Un'opzione eccellente è un registro delle attività di WordPress in grado di tenere traccia dei cambiamenti dettagliati in qualsiasi attività e mantenere la sicurezza del tuo sito web.

L'uso di una VPN è anche un ottimo modo per crittografare tutti i dati privati per evitare di essere sfruttati e che i tuoi dati vengano utilizzati da attori con cattive intenzioni. Una buona VPN bloccherà anche i siti di phishing dannosi e ti manterrà al sicuro.

Puoi anche utilizzare plug-in attivi, come WordFence Security, per verificare la presenza di malware nei file principali, nei temi e nei plug-in del tuo sito. Tiene inoltre d'occhio le vulnerabilità zero-day sottostanti, cercando iniezioni di codice e reindirizzamenti dannosi.

Tuttavia, WordFence Security deve essere messo in modalità di apprendimento per raccogliere dati per almeno una settimana per evitare falsi positivi. Ciò garantisce che non contrassegni accidentalmente le azioni legittime come sospette.

4. Ottieni un firewall

I firewall sono muri digitali che fungono da barriere tra il tuo sistema e il mondo esterno. Affinché un hacker possa trarre vantaggio dal tuo sistema, deve prima violare il firewall. Pertanto, i firewall aggiungono un ulteriore livello di protezione al tuo sito WordPress.

Esistono diversi tipi di firewall tra cui scegliere, come un firewall personale per proteggere il sistema operativo, filtraggio dei pacchetti, stateful, firewall per applicazioni Web, firewall di nuova generazione (NGFW), ecc.

Se viene rilevata una vulnerabilità, puoi comunque bloccare l'attacco se hai un firewall incluso tra i tuoi servizi di sicurezza. In particolare, puoi bloccare alcuni degli attacchi più comuni (come le iniezioni SQL (Structured Query Language) e gli attacchi Cross-Site Scripting (XSS)) con l'aiuto di un firewall decente.

5. Adottare comportamenti cyber sicuri

Assicurarsi di seguire le migliori pratiche e adottare una politica di soli comportamenti cyber-sicuri è un ottimo modo per evitare di mettersi a rischio inutilmente. Il settore della sicurezza di solito ha le migliori pratiche che dovresti seguire. Diamo un'occhiata ad alcuni di essi:

- Se desideri aggiungere un generatore di codici QR sicuro, un callout della schermata iniziale o creare un riquadro live di Windows, assicurati di ricontrollare per assicurarti che sia cyber sicuro. Questi sono spesso vulnerabili.

- Evita di fare clic su collegamenti sconosciuti e di andare a pagine discutibili.

- Non scaricare file di dati da editori sconosciuti, non importa quanto sia allettante (è improbabile che questi dati ti aiutino comunque, poiché non puoi verificarne la qualità).

- Assicurati sempre di selezionare le impostazioni di sicurezza ottimali di WordPress che seguano i consigli dei tuoi fornitori di software.

- Quando aggiungi elementi come un modulo "contattaci" al tuo sito Web, utilizza un creatore di moduli WordPress affidabile come WPForms e considera come progetti attentamente i tuoi moduli per proteggerti dalla confusione.

Inoltre, se stai utilizzando una società di hosting WordPress gestita che offre un provider di hosting sicuro, assicurati di leggere la società di hosting e i suoi standard di sicurezza.

6. Fai attenzione alle divulgazioni relative a WordPress

Infine, è una buona idea tenersi sempre aggiornati sulle ultime novità sulla sicurezza e sui software di sicurezza. Puoi sempre leggere i siti Web violati di recente e i difetti sfruttati.

Inoltre, iscriviti a una mailing list di divulgazione e osserva le divulgazioni di plug-in/temi/fornitori di software. Oppure segui un notiziario correlato a WordPress come WPTavern. È anche una buona idea tenere traccia dei bug che qualcuno potrebbe potenzialmente sfruttare.

Tieni presente che per proteggere la maggior parte degli utenti, un fornitore dovrà spesso ritardare l'annuncio dell'esistenza di vulnerabilità fino a quando non avrà creato una patch. Sebbene ciò possa aiutare a ridurre al minimo il numero di attacchi, significa anche che utilizzerai software non sicuro, il che ti rende vulnerabile. Rimani vigile e segnala immediatamente qualsiasi cosa sospetta al venditore.

Zero-Day Exploit Proofing del tuo sito WordPress

Anche se potrebbe non essere sempre possibile eliminare del tutto le possibilità di una vulnerabilità zero-day, c'è sicuramente molto che puoi fare invece di aspettare.

Ciò che rende difficile affrontare gli attacchi di vulnerabilità zero-day è il fatto che, poiché queste vulnerabilità non sono sempre state ancora scoperte dai fornitori, non sempre ci sono soluzioni immediatamente disponibili. Ma, seguendo tutto ciò che è menzionato in questa guida, dovresti avere una conoscenza più che sufficiente per gestire il tuo sito WordPress fino al rilascio di una patch con successo.

E anche in assenza di una vulnerabilità scoperta, le linee guida delineate in questo articolo dovrebbero fornirti le migliori pratiche possibili per mantenere sicuro il tuo sito web.