Cara Menemukan Pintu Belakang di Situs WordPress yang Diretas dan Memperbaikinya

Diterbitkan: 2022-03-15Apakah situs WordPress Anda diretas?

Peretas akan sering memasang pintu belakang untuk memastikan mereka dapat masuk kembali bahkan setelah Anda mengamankan situs web Anda. Kecuali Anda dapat menghapus pintu belakang itu, tidak ada yang bisa menghentikan mereka.

Pada artikel ini, kami akan menunjukkan cara menemukan pintu belakang di situs WordPress yang diretas dan memperbaikinya.

Bagaimana Mengenalinya Jika Situs Web Anda Telah Diretas

Jika Anda menjalankan situs web WordPress, maka Anda harus memperhatikan keamanan dengan serius. Itu karena situs web diserang rata-rata 44 kali setiap hari.

Anda dapat mempelajari praktik terbaik untuk menjaga keamanan situs Anda di panduan keamanan WordPress utama kami.

Tetapi bagaimana jika situs Anda telah diretas?

Beberapa tanda situs WordPress Anda telah diretas termasuk penurunan lalu lintas atau kinerja situs web, menambahkan tautan buruk atau file yang tidak dikenal, halaman beranda yang rusak, ketidakmampuan untuk masuk, akun pengguna baru yang mencurigakan, dan banyak lagi.

Membersihkan situs web yang diretas bisa sangat menyakitkan dan sulit. Kami membawa Anda melalui proses langkah demi langkah dalam panduan pemula kami untuk memperbaiki situs WordPress Anda yang diretas. Anda juga harus memastikan bahwa Anda memindai situs Anda untuk mencari malware yang ditinggalkan oleh peretas.

Dan jangan lupa untuk menutup pintu belakang.

Peretas yang cerdas tahu bahwa pada akhirnya Anda akan membersihkan situs web Anda. Hal pertama yang mungkin mereka lakukan adalah memasang pintu belakang, sehingga mereka dapat menyelinap kembali setelah Anda mengamankan pintu depan ke situs web WordPress Anda.

Apa Itu Pintu Belakang?

Pintu belakang adalah kode yang ditambahkan ke situs web yang memungkinkan peretas mengakses server sambil tetap tidak terdeteksi, dan melewati login normal. Ini memungkinkan peretas untuk mendapatkan kembali akses bahkan setelah Anda menemukan dan menghapus plugin yang dieksploitasi atau kerentanan ke situs web Anda.

Pintu belakang adalah langkah peretasan berikutnya setelah pengguna masuk. Anda dapat mempelajari bagaimana mereka melakukannya di panduan kami tentang cara situs WordPress diretas dan cara mencegahnya.

Pintu belakang sering kali bertahan dari peningkatan WordPress. Itu berarti situs Anda akan tetap rentan sampai Anda menemukan dan memperbaiki setiap pintu belakang.

Bagaimana Cara Kerja Backdoor?

Beberapa pintu belakang hanyalah nama pengguna admin yang disembunyikan. Mereka membiarkan peretas masuk seperti biasa dengan mengetikkan nama pengguna dan kata sandi. Karena nama pengguna disembunyikan, Anda bahkan tidak menyadari bahwa orang lain memiliki akses ke situs web Anda.

Backdoor yang lebih kompleks dapat memungkinkan peretas untuk mengeksekusi kode PHP. Mereka secara manual mengirim kode ke situs web Anda menggunakan browser web mereka.

Yang lain memiliki antarmuka pengguna lengkap yang memungkinkan mereka mengirim email sebagai server hosting WordPress Anda, menjalankan kueri basis data SQL, dan banyak lagi.

Beberapa peretas akan meninggalkan lebih dari satu file backdoor. Setelah mereka mengunggah satu, mereka akan menambahkan yang lain untuk memastikan akses mereka.

Di mana Pintu Belakang Tersembunyi?

Dalam setiap kasus yang kami temukan, pintu belakang disamarkan agar terlihat seperti file WordPress. Kode untuk pintu belakang di situs WordPress paling sering disimpan di lokasi berikut:

- Tema WordPress , tetapi mungkin bukan yang Anda gunakan saat ini. Kode dalam tema tidak ditimpa saat Anda memperbarui WordPress, jadi ini adalah tempat yang baik untuk meletakkan pintu belakang. Itu sebabnya kami menyarankan untuk menghapus semua tema yang tidak aktif.

- Plugin WordPress adalah tempat bagus lainnya untuk menyembunyikan backdoor. Seperti tema, mereka tidak ditimpa oleh pembaruan WordPress, dan banyak pengguna enggan untuk meningkatkan plugin.

- Folder unggahan mungkin berisi ratusan atau ribuan file media, jadi ini adalah tempat lain yang bagus untuk menyembunyikan pintu belakang. Blogger hampir tidak pernah memeriksa isinya karena mereka hanya mengunggah gambar dan kemudian menggunakannya dalam sebuah posting.

- File wp-config.php berisi informasi sensitif yang digunakan untuk mengkonfigurasi WordPress. Ini adalah salah satu file yang paling ditargetkan oleh peretas.

- Folder wp-include berisi file PHP yang diperlukan agar WordPress dapat berjalan dengan baik. Ini adalah tempat lain yang kami temukan pintu belakang karena sebagian besar pemilik situs web tidak memeriksa untuk melihat apa isi folder tersebut.

Contoh Pintu Belakang yang Kami Temukan

Berikut adalah beberapa contoh di mana peretas telah mengunggah pintu belakang. Di satu situs yang kami bersihkan, pintu belakang ada di folder wp-includes . File itu bernama wp-user.php , yang terlihat cukup polos, tetapi file itu sebenarnya tidak ada di instalasi WordPress normal.

Dalam contoh lain, kami menemukan file PHP bernama hello.php di folder unggahan. Itu disamarkan sebagai plugin Hello Dolly. Anehnya, peretas meletakkannya di folder unggahan, bukan folder plugins.

Kami juga menemukan pintu belakang yang tidak menggunakan ekstensi file .php . Salah satu contohnya adalah file bernama wp-content.old.tmp , dan kami juga menemukan pintu belakang dalam file dengan ekstensi .zip .

Seperti yang Anda lihat, peretas dapat mengambil pendekatan yang sangat kreatif saat menyembunyikan pintu belakang.

Dalam kebanyakan kasus, file dikodekan dengan kode Base64 yang dapat melakukan semua jenis operasi. Misalnya, mereka dapat menambahkan tautan spam, menambahkan halaman tambahan, mengarahkan ulang situs utama ke halaman berisi spam, dan banyak lagi.

Dengan itu, mari kita lihat bagaimana menemukan pintu belakang di situs WordPress yang diretas dan memperbaikinya.

Cara Menemukan Pintu Belakang di Situs WordPress yang Diretas dan Memperbaikinya

Sekarang Anda tahu apa itu backdoor dan di mana mungkin disembunyikan. Bagian yang sulit adalah menemukannya! Setelah itu, membersihkannya semudah menghapus file atau kode.

1. Pindai Kode yang Berpotensi Berbahaya

Cara termudah untuk memindai situs web Anda dari pintu belakang dan kerentanan adalah dengan plugin pemindai malware WordPress. Kami merekomendasikan Securi karena membantu kami memblokir 450.000 serangan WordPress dalam 3 bulan, termasuk 29.690 serangan terkait pintu belakang.

Mereka menawarkan plugin Sucuri Security gratis untuk WordPress yang memungkinkan Anda memindai situs web Anda dari ancaman umum dan memperkuat keamanan WordPress Anda. Versi berbayar menyertakan pemindai sisi server yang berjalan sekali setiap hari dan mencari pintu belakang dan masalah keamanan lainnya.

Pelajari lebih lanjut di panduan kami tentang cara memindai situs WordPress Anda dari kode yang berpotensi berbahaya.

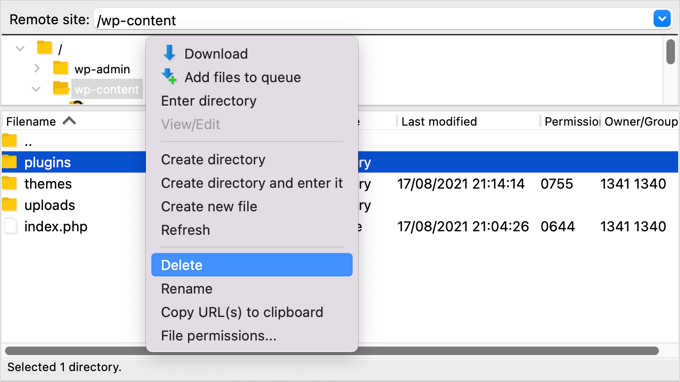

2. Hapus Folder Plugin Anda

Mencari melalui folder plugin Anda mencari file dan kode yang mencurigakan memakan waktu. Dan karena peretas sangat licik, tidak ada jaminan Anda akan menemukan pintu belakang.

Hal terbaik yang dapat Anda lakukan adalah menghapus direktori plugin Anda, lalu menginstal ulang plugin Anda dari awal. Ini adalah satu-satunya cara untuk mengetahui dengan pasti bahwa tidak ada pintu belakang di plugin Anda.

Anda dapat mengakses direktori plugin Anda menggunakan klien FTP atau pengelola file host WordPress Anda. Jika Anda belum pernah menggunakan FTP sebelumnya, Anda mungkin ingin melihat panduan kami tentang cara menggunakan FTP untuk mengunggah file ke WordPress.

Anda perlu menggunakan perangkat lunak untuk menavigasi ke folder wp-content situs web Anda. Sesampai di sana, Anda harus klik kanan pada folder plugins dan pilih 'Hapus'.

3. Hapus Folder Tema Anda

Dengan cara yang sama, daripada menghabiskan waktu mencari backdoor di antara file tema Anda, lebih baik hapus saja.

Setelah Anda menghapus folder plugin , cukup sorot folder themes dan hapus dengan cara yang sama.

Anda tidak tahu apakah ada pintu belakang di folder itu, tetapi jika ada, itu sudah hilang sekarang. Anda baru saja menghemat waktu dan Anda menghilangkan titik serangan ekstra.

Sekarang Anda dapat menginstal ulang tema apa pun yang Anda butuhkan.

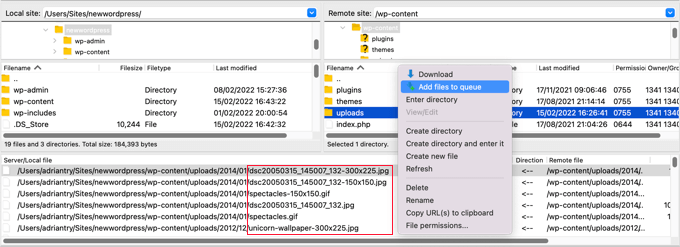

4. Cari Folder Unggahan untuk File PHP

Selanjutnya, Anda harus melihat melalui folder uploads dan memastikan tidak ada file PHP di dalamnya.

Tidak ada alasan bagus untuk file PHP berada di folder ini karena ini dirancang untuk menyimpan file media seperti gambar. Jika Anda menemukan file PHP di sana, maka itu harus dihapus.

Seperti folder plugins dan themes , Anda akan menemukan folder uploads di folder wp-content . Di dalam folder Anda akan menemukan beberapa folder untuk setiap tahun dan bulan Anda telah mengunggah file. Anda perlu memeriksa setiap folder untuk file PHP.

Beberapa klien FTP menawarkan alat yang akan mencari folder secara rekursif. Misalnya, jika Anda menggunakan FileZilla, maka Anda dapat mengklik kanan folder tersebut dan memilih 'Tambahkan file ke antrian'. File apa pun yang ditemukan di subdirektori folder mana pun akan ditambahkan ke antrean di panel bawah.

Anda sekarang dapat menelusuri daftar mencari file dengan ekstensi .php.

Atau, pengguna tingkat lanjut yang akrab dengan SSH dapat menulis perintah berikut:

find uploads -name "*.php" -print

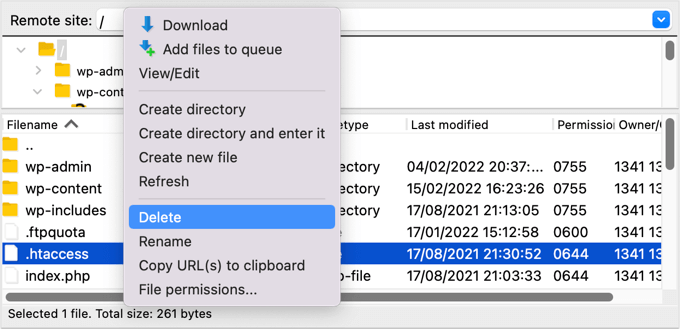

5. Hapus File .htaccess

Beberapa peretas mungkin menambahkan kode pengalihan ke file .htaccess Anda yang akan mengarahkan pengunjung Anda ke situs web lain.

Menggunakan klien FTP atau pengelola file, cukup hapus file dari direktori root situs web Anda, dan file akan dibuat ulang secara otomatis.

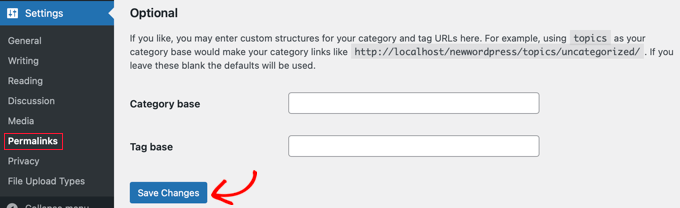

Jika karena alasan tertentu tidak dibuat ulang, Anda harus membuka Pengaturan » Permalinks di panel admin WordPress Anda. Mengklik tombol 'Simpan Perubahan' akan menyimpan file .htaccess baru.

6. Periksa File wp-config.php

File wp-config.php adalah file WordPress inti yang berisi informasi yang memungkinkan WordPress berkomunikasi dengan database, kunci keamanan untuk instalasi WordPress Anda, dan opsi pengembang.

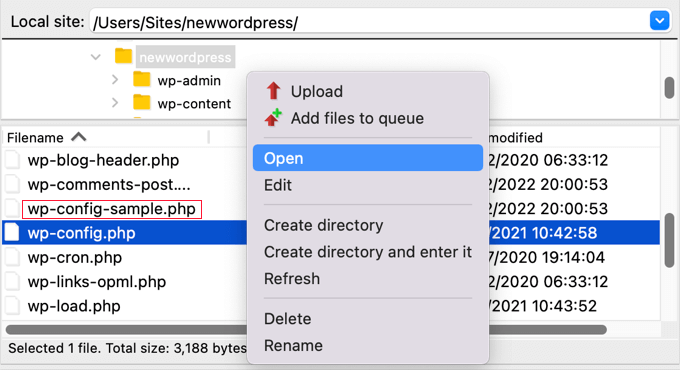

File ditemukan di folder root situs web Anda. Anda dapat melihat konten file dengan memilih opsi Buka atau Edit di klien FTP Anda.

Sekarang Anda harus melihat isi file dengan hati-hati untuk melihat apakah ada sesuatu yang terlihat tidak pada tempatnya. Mungkin akan membantu untuk membandingkan file dengan file wp-config-sample.php default yang terletak di folder yang sama.

Anda harus menghapus kode apa pun yang Anda yakini bukan miliknya.

7. Pulihkan Cadangan Situs Web

Jika Anda telah membuat cadangan rutin situs web Anda dan masih khawatir bahwa situs web Anda tidak sepenuhnya bersih, maka memulihkan cadangan adalah solusi yang baik.

Anda harus menghapus situs web Anda sepenuhnya dan kemudian memulihkan cadangan yang diambil sebelum situs web Anda diretas. Ini bukan pilihan untuk semua orang, tetapi ini akan membuat Anda 100% yakin bahwa situs Anda aman.

Untuk informasi lebih lanjut, lihat panduan pemula kami tentang cara memulihkan WordPress dari cadangan.

Bagaimana Mencegah Peretasan di Masa Depan?

Sekarang setelah Anda membersihkan situs web Anda, saatnya untuk meningkatkan keamanan situs Anda untuk mencegah peretasan di masa mendatang. Tidak ada gunanya menjadi murah atau apatis dalam hal keamanan situs web.

1. Cadangkan Situs Web Anda Secara Teratur

Jika Anda belum membuat cadangan rutin situs web Anda, maka hari ini adalah hari yang tepat untuk memulai.

WordPress tidak dilengkapi dengan solusi pencadangan bawaan. Namun, ada beberapa plugin cadangan WordPress yang memungkinkan Anda untuk secara otomatis mencadangkan dan memulihkan situs web WordPress Anda.

UpdraftPlus adalah salah satu plugin cadangan WordPress terbaik. Ini memungkinkan Anda untuk mengatur jadwal pencadangan otomatis dan akan membantu Anda memulihkan situs WordPress Anda jika sesuatu yang buruk terjadi.

Pelajari lebih lanjut di panduan kami tentang cara mencadangkan dan memulihkan situs WordPress Anda dengan UpdraftPlus.

2. Instal Plugin Keamanan

Anda tidak mungkin memantau semua yang terjadi di situs web Anda saat Anda sibuk mengerjakan bisnis Anda. Itu sebabnya kami menyarankan Anda menggunakan plugin keamanan seperti Sucuri.

Kami merekomendasikan Sucuri karena mereka pandai dalam apa yang mereka lakukan. Publikasi besar seperti CNN, USA Today, PC World, TechCrunch, The Next Web, dan lainnya setuju. Plus, kami mengandalkannya sendiri untuk menjaga WPBeginner tetap aman.

3. Jadikan Login WordPress Lebih Aman

Penting juga untuk membuat login WordPress Anda lebih aman. Cara terbaik untuk memulai adalah dengan menerapkan penggunaan kata sandi yang kuat saat pengguna membuat akun di situs web Anda. Kami juga menyarankan Anda mulai menggunakan utilitas pengelola kata sandi seperti 1Password.

Hal berikutnya yang harus Anda lakukan adalah menambahkan otentikasi dua faktor. Ini akan melindungi situs web Anda dari kata sandi yang dicuri dan serangan brute force. Artinya, meskipun seorang peretas mengetahui nama pengguna dan kata sandi Anda, mereka tetap tidak dapat masuk ke situs web Anda.

Terakhir, Anda harus membatasi upaya login di WordPress. WordPress memungkinkan pengguna untuk memasukkan kata sandi sebanyak yang mereka inginkan. Mengunci pengguna setelah lima kali gagal login akan secara signifikan mengurangi peluang peretas untuk mengetahui detail login Anda.

4. Lindungi Area Admin WordPress Anda

Melindungi area admin dari akses tidak sah memungkinkan Anda memblokir banyak ancaman keamanan umum. Kami memiliki daftar panjang tips tentang bagaimana Anda dapat menjaga keamanan admin WordPress.

Misalnya, Anda dapat melindungi direktori wp-admin dengan kata sandi. Ini menambahkan lapisan perlindungan lain ke titik masuk terpenting ke situs web Anda.

Anda juga dapat membatasi akses ke area admin ke alamat IP yang digunakan oleh tim Anda. Ini adalah cara lain untuk mengunci peretas yang menemukan nama pengguna dan kata sandi Anda.

5. Nonaktifkan Tema dan Editor Plugin

Tahukah Anda bahwa WordPress hadir dengan editor tema dan plugin bawaan? Editor teks biasa ini memungkinkan Anda untuk mengedit file tema dan plugin Anda langsung dari dasbor WordPress.

Meskipun ini membantu, ini dapat menyebabkan potensi masalah keamanan. Misalnya, jika seorang peretas masuk ke area admin WordPress Anda, maka mereka dapat menggunakan editor bawaan untuk mendapatkan akses ke semua data WordPress Anda.

Setelah itu, mereka akan dapat mendistribusikan malware atau meluncurkan serangan DDoS dari situs WordPress Anda.

Untuk meningkatkan keamanan WordPress, kami sarankan untuk menghapus editor file bawaan sepenuhnya.

6. Nonaktifkan Eksekusi PHP di Folder WordPress Tertentu

Secara default, skrip PHP dapat dijalankan di folder mana pun di situs web Anda. Anda dapat membuat situs web Anda lebih aman dengan menonaktifkan eksekusi PHP di folder yang tidak membutuhkannya.

Misalnya, WordPress tidak perlu menjalankan kode yang disimpan di folder uploads Anda. Jika Anda menonaktifkan eksekusi PHP untuk folder itu, maka peretas tidak akan dapat menjalankan pintu belakang meskipun mereka berhasil mengunggahnya di sana.

7. Perbarui Situs Web Anda

Setiap versi baru WordPress lebih aman dari versi sebelumnya. Setiap kali kerentanan keamanan dilaporkan, tim inti WordPress bekerja dengan rajin untuk merilis pembaruan yang memperbaiki masalah.

Ini berarti bahwa jika Anda tidak memperbarui WordPress, maka Anda menggunakan perangkat lunak dengan kerentanan keamanan yang diketahui. Peretas dapat mencari situs web yang menjalankan versi lama dan menggunakan kerentanan untuk mendapatkan akses.

Itu sebabnya Anda harus selalu menggunakan WordPress versi terbaru.

Jangan hanya terus memperbarui WordPress. Anda perlu memastikan bahwa Anda juga menjaga plugin dan tema WordPress Anda tetap terkini.

Kami harap tutorial ini membantu Anda mempelajari cara menemukan dan memperbaiki pintu belakang di situs web WordPress yang diretas. Anda mungkin juga ingin mempelajari cara memindahkan WordPress dari HTTP ke HTTPS, atau lihat daftar kesalahan WordPress kami dan cara memperbaikinya.

Jika Anda menyukai artikel ini, silakan berlangganan Saluran YouTube kami untuk tutorial video WordPress. Anda juga dapat menemukan kami di Twitter dan Facebook.