Come trovare una backdoor in un sito WordPress hackerato e risolverlo

Pubblicato: 2022-03-15Il tuo sito Web WordPress è stato violato?

Gli hacker installeranno spesso una backdoor per assicurarsi che possano rientrare anche dopo aver protetto il tuo sito web. A meno che tu non riesca a rimuovere quella backdoor, non c'è modo di fermarli.

In questo articolo, ti mostreremo come trovare una backdoor in un sito WordPress compromesso e come risolverlo.

Come sapere se il tuo sito web è stato violato

Se gestisci un sito Web WordPress, devi prendere sul serio la sicurezza. Questo perché i siti Web vengono attaccati in media 44 volte al giorno.

Puoi imparare le migliori pratiche per mantenere il tuo sito al sicuro nella nostra guida definitiva alla sicurezza di WordPress.

Ma cosa succede se il tuo sito è già stato violato?

Alcuni segni che il tuo sito WordPress è stato violato includono un calo del traffico o delle prestazioni del sito Web, collegamenti errati aggiunti o file sconosciuti, una home page cancellata, l'impossibilità di accedere, nuovi account utente sospetti e altro ancora.

Ripulire un sito Web violato può essere incredibilmente doloroso e difficile. Ti accompagniamo passo dopo passo nel processo nella nostra guida per principianti per riparare il tuo sito WordPress compromesso. Dovresti anche assicurarti di scansionare il tuo sito alla ricerca di eventuali malware lasciati dagli hacker.

E non dimenticare di chiudere la backdoor.

Un hacker intelligente sa che alla fine ripulirai il tuo sito web. La prima cosa che potrebbero fare è installare una backdoor, in modo che possano rientrare di nascosto dopo aver protetto la porta principale del tuo sito Web WordPress.

Cos'è una backdoor?

Una backdoor è un codice aggiunto a un sito Web che consente a un hacker di accedere al server senza essere rilevato e ignorando il normale accesso. Consente a un hacker di riottenere l'accesso anche dopo aver trovato e rimosso il plug-in sfruttato o la vulnerabilità del tuo sito web.

Le backdoor sono il passaggio successivo di un hack dopo che l'utente è entrato. Puoi scoprire come potrebbero averlo fatto nella nostra guida su come i siti WordPress vengono violati e come prevenirlo.

Le backdoor spesso sopravvivono agli aggiornamenti di WordPress. Ciò significa che il tuo sito rimarrà vulnerabile fino a quando non troverai e risolverai ogni backdoor.

Come funzionano le backdoor?

Alcune backdoor sono semplicemente nomi utente di amministrazione nascosti. Consentono all'hacker di accedere normalmente digitando un nome utente e una password. Poiché il nome utente è nascosto, non sei nemmeno a conoscenza che qualcun altro abbia accesso al tuo sito web.

Backdoor più complesse possono consentire all'hacker di eseguire codice PHP. Inviano manualmente il codice al tuo sito web utilizzando il loro browser web.

Altri hanno un'interfaccia utente completa che consente loro di inviare e-mail come server di hosting WordPress, eseguire query sul database SQL e molto altro.

Alcuni hacker lasceranno più di un file backdoor. Dopo averne caricato uno, ne aggiungeranno un altro per garantire il loro accesso.

Dove sono nascoste le backdoor?

In ogni caso che abbiamo trovato, la backdoor era mascherata per sembrare un file WordPress. Il codice per le backdoor su un sito WordPress è più comunemente memorizzato nelle seguenti posizioni:

- Un tema WordPress, ma probabilmente non quello che stai attualmente utilizzando. Il codice in un tema non viene sovrascritto quando aggiorni WordPress, quindi è un buon posto per mettere una backdoor. Ecco perché consigliamo di eliminare tutti i temi inattivi.

- I plugin di WordPress sono un altro buon posto per nascondere una backdoor. Come i temi, non vengono sovrascritti dagli aggiornamenti di WordPress e molti utenti sono riluttanti ad aggiornare i plugin.

- La cartella dei caricamenti può contenere centinaia o migliaia di file multimediali, quindi è un altro buon posto per nascondere una backdoor. I blogger non ne controllano quasi mai i contenuti perché caricano semplicemente un'immagine e poi la usano in un post.

- Il file wp-config.php contiene informazioni sensibili utilizzate per configurare WordPress. È uno dei file più presi di mira dagli hacker.

- La cartella wp-includes contiene i file PHP necessari per il corretto funzionamento di WordPress. È un altro posto in cui troviamo backdoor perché la maggior parte dei proprietari di siti Web non controlla per vedere cosa contiene la cartella.

Esempi di backdoor che abbiamo trovato

Ecco alcuni esempi di dove gli hacker hanno caricato backdoor. In un sito che abbiamo ripulito, la backdoor era nella cartella wp-includes . Il file è stato chiamato wp-user.php , che sembra abbastanza innocente, ma quel file in realtà non esiste in una normale installazione di WordPress.

In un altro caso, abbiamo trovato un file PHP chiamato hello.php nella cartella dei caricamenti. Era camuffato da plugin Hello Dolly. La cosa strana è che l'hacker lo ha messo nella cartella dei caricamenti invece che nella cartella dei plugin.

Abbiamo anche trovato backdoor che non utilizzano l'estensione del file .php . Un esempio era un file denominato wp-content.old.tmp e abbiamo anche trovato backdoor nei file con estensione .zip .

Come puoi vedere, gli hacker possono adottare approcci molto creativi quando nascondono una backdoor.

Nella maggior parte dei casi, i file sono stati codificati con codice Base64 in grado di eseguire tutti i tipi di operazioni. Ad esempio, possono aggiungere link di spam, aggiungere pagine aggiuntive, reindirizzare il sito principale a pagine di spam e altro ancora.

Detto questo, diamo un'occhiata a come trovare una backdoor in un sito WordPress violato e risolverlo.

Come trovare una backdoor in un sito WordPress hackerato e risolverlo

Ora sai cos'è una backdoor e dove potrebbe essere nascosta. Il difficile è trovarlo! Dopodiché, ripulirlo è facile come eliminare il file o il codice.

1. Cerca codice potenzialmente dannoso

Il modo più semplice per scansionare il tuo sito Web alla ricerca di backdoor e vulnerabilità è con un plug-in per lo scanner di malware di WordPress. Consigliamo Securi perché ci ha aiutato a bloccare 450.000 attacchi WordPress in 3 mesi, inclusi 29.690 attacchi correlati alle backdoor.

Offrono un plug-in Sucuri Security gratuito per WordPress che ti consente di scansionare il tuo sito Web alla ricerca di minacce comuni e rafforzare la sicurezza di WordPress. La versione a pagamento include uno scanner lato server che viene eseguito una volta al giorno e cerca backdoor e altri problemi di sicurezza.

Scopri di più nella nostra guida su come scansionare il tuo sito WordPress alla ricerca di codice potenzialmente dannoso.

2. Elimina la cartella dei plugin

La ricerca nelle cartelle dei plug-in alla ricerca di file e codici sospetti richiede molto tempo. E poiché gli hacker sono così subdoli, non c'è alcuna garanzia che troverai una backdoor.

La cosa migliore che puoi fare è eliminare la directory dei plug-in e quindi reinstallare i plug-in da zero. Questo è l'unico modo per sapere con certezza che non ci sono backdoor nei tuoi plugin.

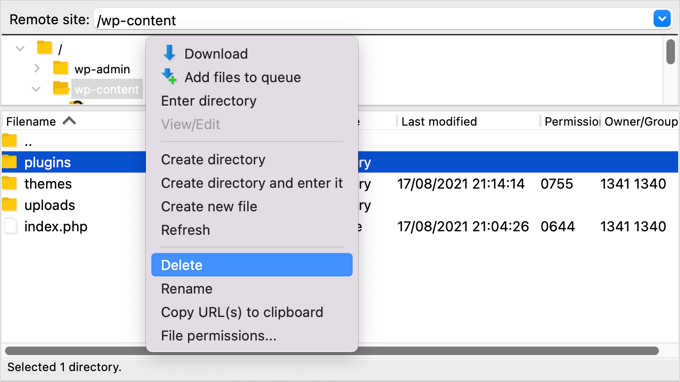

Puoi accedere alla directory dei plugin utilizzando un client FTP o il file manager del tuo host WordPress. Se non hai mai utilizzato FTP in precedenza, potresti voler consultare la nostra guida su come utilizzare FTP per caricare file su WordPress.

Dovrai utilizzare il software per accedere alla cartella wp-content del tuo sito web. Una volta lì, dovresti fare clic con il pulsante destro del mouse sulla cartella dei plugins in e selezionare "Elimina".

3. Elimina la cartella dei temi

Allo stesso modo, invece di perdere tempo a cercare una backdoor tra i file dei temi, è meglio eliminarli.

Dopo aver eliminato la cartella dei plugin -in, evidenzia semplicemente la cartella dei themes ed eliminala allo stesso modo.

Non sai se c'era una backdoor in quella cartella, ma se c'era, ora non c'è più. Hai appena risparmiato tempo ed hai eliminato un punto di attacco in più.

Ora puoi reinstallare tutti i temi di cui hai bisogno.

4. Cerca nella cartella dei caricamenti i file PHP

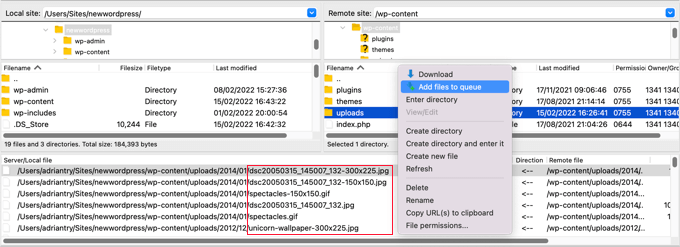

Successivamente, dovresti dare un'occhiata alla cartella dei uploads e assicurarti che non ci siano file PHP all'interno.

Non c'è una buona ragione per cui un file PHP si trovi in questa cartella perché è progettato per archiviare file multimediali come immagini. Se trovi un file PHP lì, dovrebbe essere eliminato.

Come le cartelle dei plugins e dei themes , troverai la cartella dei uploads nella cartella wp-content . All'interno della cartella troverai più cartelle per ogni anno e mese in cui hai caricato i file. Dovrai controllare ogni cartella per i file PHP.

Alcuni client FTP offrono strumenti che cercheranno ricorsivamente la cartella. Ad esempio, se utilizzi FileZilla, puoi fare clic con il pulsante destro del mouse sulla cartella e selezionare "Aggiungi file alla coda". Tutti i file trovati in qualsiasi sottodirectory della cartella verranno aggiunti alla coda nel riquadro inferiore.

Ora puoi scorrere l'elenco alla ricerca di file con estensione .php.

In alternativa, gli utenti avanzati che hanno familiarità con SSH possono scrivere il seguente comando:

find uploads -name "*.php" -print

5. Elimina il file .htaccess

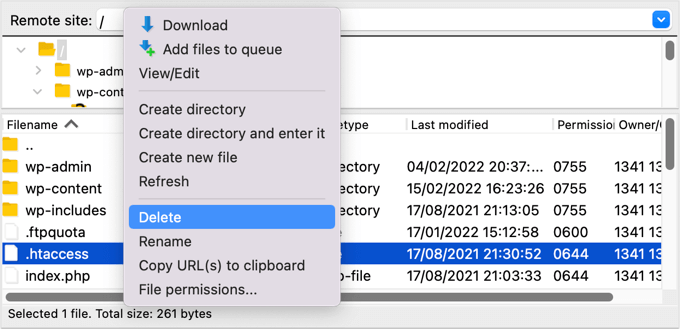

Alcuni hacker possono aggiungere codici di reindirizzamento al tuo file .htaccess che invierà i tuoi visitatori a un sito Web diverso.

Utilizzando un client FTP o un file manager, elimina semplicemente il file dalla directory principale del tuo sito Web e verrà ricreato automaticamente.

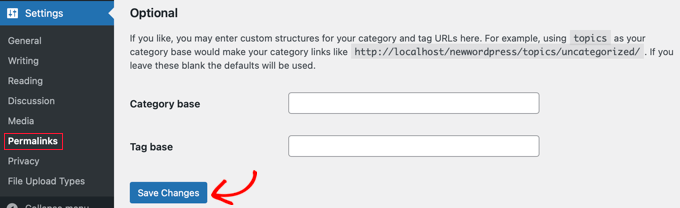

Se per qualche motivo non viene ricreato, dovresti andare su Impostazioni »Permalink nel tuo pannello di amministrazione di WordPress. Facendo clic sul pulsante "Salva modifiche" verrà salvato un nuovo file .htaccess.

6. Controlla il file wp-config.php

Il file wp-config.php è un file principale di WordPress che contiene informazioni che consentono a WordPress di comunicare con il database, le chiavi di sicurezza per l'installazione di WordPress e le opzioni dello sviluppatore.

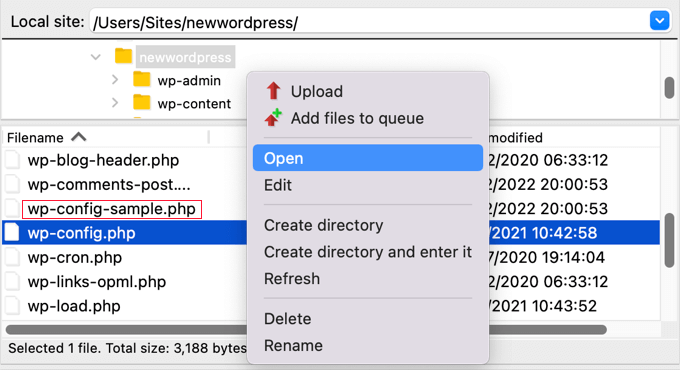

Il file si trova nella cartella principale del tuo sito web. Puoi visualizzare il contenuto del file selezionando le opzioni Apri o Modifica nel tuo client FTP.

Ora dovresti guardare attentamente il contenuto del file per vedere se c'è qualcosa che sembra fuori posto. Potrebbe essere utile confrontare il file con il file wp-config-sample.php che si trova nella stessa cartella.

Dovresti eliminare qualsiasi codice che sei certo non appartenga.

7. Ripristina un backup del sito web

Se hai eseguito backup regolari del tuo sito Web e sei ancora preoccupato che il tuo sito Web non sia completamente pulito, il ripristino di un backup è una buona soluzione.

Dovrai eliminare completamente il tuo sito Web e quindi ripristinare un backup eseguito prima che il tuo sito Web venisse violato. Questa non è un'opzione per tutti, ma ti lascerà sicuro al 100% che il tuo sito sia sicuro.

Per ulteriori informazioni, consulta la nostra guida per principianti su come ripristinare WordPress dal backup.

Come prevenire gli hack in futuro?

Ora che hai ripulito il tuo sito web, è tempo di migliorare la sicurezza del tuo sito per prevenire hack in futuro. Non conviene essere economici o apatici quando si tratta di sicurezza del sito web.

1. Effettua regolarmente il backup del tuo sito web

Se non esegui già backup regolari del tuo sito Web, oggi è il giorno di iniziare.

WordPress non viene fornito con una soluzione di backup integrata. Tuttavia, ci sono molti ottimi plugin di backup di WordPress che ti consentono di eseguire automaticamente il backup e il ripristino del tuo sito Web WordPress.

UpdraftPlus è uno dei migliori plugin di backup di WordPress. Ti consente di impostare programmi di backup automatici e ti aiuterà a ripristinare il tuo sito WordPress se succede qualcosa di brutto.

Scopri di più nella nostra guida su come eseguire il backup e il ripristino del tuo sito WordPress con UpdraftPlus.

2. Installa un plug-in di sicurezza

Non è possibile monitorare tutto ciò che accade sul tuo sito Web quando sei impegnato a lavorare sulla tua attività. Ecco perché ti consigliamo di utilizzare un plug-in di sicurezza come Sucuri.

Consigliamo Sucuri perché sono bravi in quello che fanno. Le principali pubblicazioni come CNN, USA Today, PC World, TechCrunch, The Next Web e altre sono d'accordo. Inoltre, ci affidiamo noi stessi per mantenere sicuro WPBeginner.

3. Rendi l'accesso a WordPress più sicuro

È anche importante rendere più sicuro il tuo accesso a WordPress. Il modo migliore per iniziare è imporre l'uso di password complesse quando gli utenti creano un account sul tuo sito web. Ti consigliamo inoltre di iniziare a utilizzare un'utilità di gestione delle password come 1Password.

La prossima cosa che dovresti fare è aggiungere l'autenticazione a due fattori. Ciò proteggerà il tuo sito Web da password rubate e attacchi di forza bruta. Significa che anche se un hacker conosce il tuo nome utente e password, non sarà comunque in grado di accedere al tuo sito web.

Infine, dovresti limitare i tentativi di accesso in WordPress. WordPress consente agli utenti di inserire le password tutte le volte che vogliono. Bloccare un utente dopo cinque tentativi di accesso falliti ridurrà significativamente le possibilità di un hacker di elaborare i tuoi dati di accesso.

4. Proteggi la tua area di amministrazione di WordPress

La protezione dell'area di amministrazione da accessi non autorizzati consente di bloccare molte comuni minacce alla sicurezza. Abbiamo un lungo elenco di suggerimenti su come mantenere al sicuro l'amministratore di WordPress.

Ad esempio, puoi proteggere con password la directory wp-admin. Questo aggiunge un altro livello di protezione al punto di ingresso più importante del tuo sito web.

Puoi anche limitare l'accesso all'area di amministrazione agli indirizzi IP utilizzati dal tuo team. Questo è un altro modo per bloccare gli hacker che scoprono il tuo nome utente e password.

5. Disabilita gli editor di temi e plugin

Sapevi che WordPress viene fornito con un tema integrato e un editor di plugin? Questo editor di testo semplice ti consente di modificare il tema e i file dei plug-in direttamente dalla dashboard di WordPress.

Sebbene ciò sia utile, può causare potenziali problemi di sicurezza. Ad esempio, se un hacker irrompe nella tua area di amministrazione di WordPress, può utilizzare l'editor integrato per accedere a tutti i tuoi dati WordPress.

Successivamente, saranno in grado di distribuire malware o lanciare attacchi DDoS dal tuo sito Web WordPress.

Per migliorare la sicurezza di WordPress, ti consigliamo di rimuovere completamente gli editor di file integrati.

6. Disabilita l'esecuzione di PHP in alcune cartelle di WordPress

Per impostazione predefinita, gli script PHP possono essere eseguiti in qualsiasi cartella del tuo sito web. Puoi rendere più sicuro il tuo sito web disabilitando l'esecuzione di PHP nelle cartelle che non ne hanno bisogno.

Ad esempio, WordPress non ha mai bisogno di eseguire il codice archiviato nella cartella dei uploads . Se disabiliti l'esecuzione di PHP per quella cartella, un hacker non sarà in grado di eseguire una backdoor anche se ne ha caricata una con successo.

7. Mantieni aggiornato il tuo sito web

Ogni nuova versione di WordPress è più sicura della precedente. Ogni volta che viene segnalata una vulnerabilità di sicurezza, il team principale di WordPress lavora diligentemente per rilasciare un aggiornamento che risolva il problema.

Ciò significa che se non mantieni aggiornato WordPress, stai utilizzando software con vulnerabilità di sicurezza note. Gli hacker possono cercare siti Web che eseguono la versione precedente e utilizzare la vulnerabilità per ottenere l'accesso.

Ecco perché dovresti sempre usare l'ultima versione di WordPress.

Non limitarti a mantenere aggiornato WordPress. Devi assicurarti di mantenere aggiornati anche i tuoi plugin e temi WordPress.

Ci auguriamo che questo tutorial ti abbia aiutato a imparare come trovare e riparare una backdoor in un sito Web WordPress compromesso. Potresti anche voler imparare come spostare WordPress da HTTP a HTTPS o consultare il nostro elenco di errori di WordPress e come risolverli.

Se ti è piaciuto questo articolo, iscriviti al nostro canale YouTube per i tutorial video di WordPress. Ci trovate anche su Twitter e Facebook.