So finden Sie eine Hintertür in einer gehackten WordPress-Site und beheben sie

Veröffentlicht: 2022-03-15Wurde Ihre WordPress-Website gehackt?

Hacker installieren oft eine Hintertür, um sicherzustellen, dass sie auch nach dem Sichern Ihrer Website wieder hineinkommen können. Wenn Sie diese Hintertür nicht entfernen können, gibt es kein Halten mehr.

In diesem Artikel zeigen wir Ihnen, wie Sie eine Hintertür in einer gehackten WordPress-Seite finden und reparieren können.

So erkennen Sie, ob Ihre Website gehackt wurde

Wenn Sie eine WordPress-Website betreiben, müssen Sie die Sicherheit ernst nehmen. Das liegt daran, dass Websites täglich durchschnittlich 44 Mal angegriffen werden.

In unserem ultimativen WordPress-Sicherheitsleitfaden können Sie Best Practices lernen, um Ihre Website sicher zu halten.

Aber was ist, wenn Ihre Website bereits gehackt wurde?

Einige Anzeichen dafür, dass Ihre WordPress-Site gehackt wurde, sind ein Rückgang des Website-Traffics oder der Leistung, hinzugefügte schlechte Links oder unbekannte Dateien, eine verunstaltete Homepage, eine Unfähigkeit, sich anzumelden, verdächtige neue Benutzerkonten und mehr.

Das Bereinigen einer gehackten Website kann unglaublich schmerzhaft und schwierig sein. In unserem Anfängerleitfaden zur Reparatur Ihrer gehackten WordPress-Site führen wir Sie Schritt für Schritt durch den Prozess. Sie sollten auch sicherstellen, dass Sie Ihre Website auf Malware scannen, die die Hacker hinterlassen haben.

Und vergessen Sie nicht, die Hintertür zu schließen.

Ein kluger Hacker weiß, dass Sie Ihre Website irgendwann bereinigen werden. Das erste, was sie tun könnten, ist, eine Hintertür zu installieren, damit sie sich wieder hineinschleichen können, nachdem Sie die Vordertür zu Ihrer WordPress-Website gesichert haben.

Was ist eine Hintertür?

Eine Hintertür ist ein Code, der einer Website hinzugefügt wird und es einem Hacker ermöglicht, auf den Server zuzugreifen, ohne entdeckt zu werden, und die normale Anmeldung zu umgehen. Es ermöglicht einem Hacker, den Zugriff wiederzuerlangen, selbst nachdem Sie das ausgenutzte Plugin oder die Schwachstelle auf Ihrer Website gefunden und entfernt haben.

Backdoors sind der nächste Schritt eines Hacks, nachdem der Benutzer eingebrochen ist. In unserem Leitfaden darüber, wie WordPress-Sites gehackt werden und wie Sie dies verhindern können, erfahren Sie, wie sie das möglicherweise getan haben.

Backdoors überleben oft WordPress-Upgrades. Das bedeutet, dass Ihre Website anfällig bleibt, bis Sie jede Hintertür gefunden und repariert haben.

Wie funktionieren Backdoors?

Einige Backdoors sind einfach versteckte Admin-Benutzernamen. Sie lassen den Hacker sich wie gewohnt anmelden, indem er einen Benutzernamen und ein Passwort eingibt. Da der Benutzername verborgen ist, wissen Sie nicht einmal, dass jemand anderes Zugriff auf Ihre Website hat.

Komplexere Hintertüren können es dem Hacker ermöglichen, PHP-Code auszuführen. Sie senden den Code manuell über ihren Webbrowser an Ihre Website.

Andere haben eine vollwertige Benutzeroberfläche, die es ihnen ermöglicht, E-Mails als Ihr WordPress-Hosting-Server zu senden, SQL-Datenbankabfragen auszuführen und vieles mehr.

Einige Hacker hinterlassen mehr als eine Backdoor-Datei. Nachdem sie eine hochgeladen haben, fügen sie eine weitere hinzu, um ihren Zugriff sicherzustellen.

Wo sind Backdoors versteckt?

In jedem Fall, den wir gefunden haben, war die Hintertür so getarnt, dass sie wie eine WordPress-Datei aussah. Der Code für Hintertüren auf einer WordPress-Seite wird am häufigsten an den folgenden Orten gespeichert:

- Ein WordPress -Theme , aber wahrscheinlich nicht das, das Sie gerade verwenden. Code in einem Theme wird nicht überschrieben, wenn Sie WordPress aktualisieren, daher ist es ein guter Ort, um eine Hintertür zu platzieren. Deshalb empfehlen wir, alle inaktiven Themes zu löschen.

- WordPress- Plugins sind ein weiterer guter Ort, um eine Hintertür zu verstecken. Wie Themes werden sie nicht durch WordPress-Updates überschrieben, und viele Benutzer zögern, Plugins zu aktualisieren.

- Der Ordner „ Uploads “ kann Hunderte oder Tausende von Mediendateien enthalten, daher ist dies ein weiterer guter Ort, um eine Hintertür zu verstecken. Blogger überprüfen den Inhalt fast nie, weil sie einfach ein Bild hochladen und es dann in einem Beitrag verwenden.

- Die Datei wp-config.php enthält vertrauliche Informationen, die zum Konfigurieren von WordPress verwendet werden. Es ist eine der am häufigsten von Hackern angegriffenen Dateien.

- Der Ordner wp-includes enthält PHP-Dateien, die für die ordnungsgemäße Ausführung von WordPress erforderlich sind. Es ist ein weiterer Ort, an dem wir Hintertüren finden, weil die meisten Websitebesitzer nicht nachsehen, was der Ordner enthält.

Beispiele für Backdoors, die wir gefunden haben

Hier sind einige Beispiele dafür, wo Hacker Backdoors hochgeladen haben. Auf einer Seite, die wir aufgeräumt haben, befand sich die Hintertür im Ordner wp-includes . Die Datei hieß wp-user.php , was harmlos aussieht, aber diese Datei existiert in einer normalen WordPress-Installation nicht wirklich.

In einem anderen Fall haben wir eine PHP-Datei namens hello.php im Uploads-Ordner gefunden. Es wurde als Hello Dolly-Plugin getarnt. Seltsam ist, dass der Hacker es in den Uploads-Ordner anstatt in den Plugins-Ordner gelegt hat.

Wir haben auch Backdoors gefunden, die nicht die .php verwenden. Ein Beispiel war eine Datei namens wp-content.old.tmp , und wir haben auch Hintertüren in Dateien mit der Erweiterung .zip gefunden.

Wie Sie sehen, können Hacker beim Verbergen einer Hintertür sehr kreative Ansätze verfolgen.

In den meisten Fällen wurden die Dateien mit Base64-Code codiert, der alle möglichen Operationen ausführen kann. Sie können beispielsweise Spam-Links hinzufügen, zusätzliche Seiten hinzufügen, die Hauptseite auf Spam-Seiten umleiten und vieles mehr.

Lassen Sie uns einen Blick darauf werfen, wie man eine Hintertür in einer gehackten WordPress-Site findet und repariert.

So finden Sie eine Hintertür in einer gehackten WordPress-Site und beheben sie

Jetzt wissen Sie, was eine Hintertür ist und wo sie versteckt sein könnte. Der schwierige Teil ist, es zu finden! Danach ist die Bereinigung so einfach wie das Löschen der Datei oder des Codes.

1. Scannen Sie nach potenziell bösartigem Code

Der einfachste Weg, Ihre Website auf Hintertüren und Schwachstellen zu scannen, ist mit einem WordPress-Malware-Scanner-Plugin. Wir empfehlen Securi, weil es uns geholfen hat, 450.000 WordPress-Angriffe in 3 Monaten zu blockieren, darunter 29.690 Backdoor-Angriffe.

Sie bieten ein kostenloses Sucuri-Sicherheits-Plugin für WordPress an, mit dem Sie Ihre Website auf häufige Bedrohungen scannen und Ihre WordPress-Sicherheit verstärken können. Die kostenpflichtige Version enthält einen serverseitigen Scanner, der einmal täglich ausgeführt wird und nach Hintertüren und anderen Sicherheitsproblemen sucht.

Erfahren Sie in unserem Leitfaden mehr darüber, wie Sie Ihre WordPress-Seite auf potenziell bösartigen Code scannen.

2. Löschen Sie Ihren Plugins-Ordner

Das Durchsuchen Ihrer Plugin-Ordner nach verdächtigen Dateien und Code ist zeitaufwändig. Und weil Hacker so hinterhältig sind, gibt es keine Garantie dafür, dass Sie eine Hintertür finden.

Das Beste, was Sie tun können, ist, Ihr Plug-in-Verzeichnis zu löschen und Ihre Plug-ins dann von Grund auf neu zu installieren. Nur so können Sie sicher sein, dass Ihre Plugins keine Hintertüren enthalten.

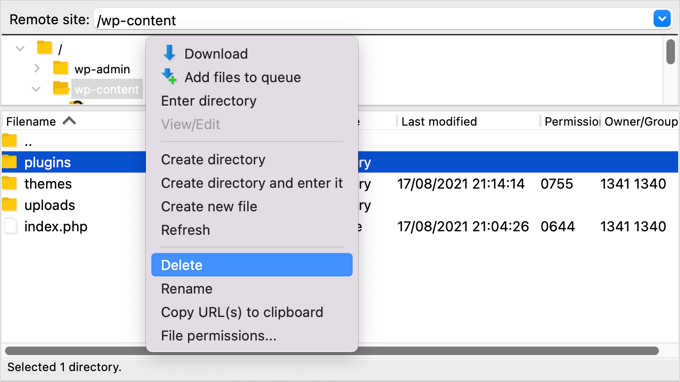

Sie können über einen FTP-Client oder den Dateimanager Ihres WordPress-Hosts auf Ihr Plug-in-Verzeichnis zugreifen. Wenn Sie FTP noch nie verwendet haben, möchten Sie vielleicht unsere Anleitung zur Verwendung von FTP zum Hochladen von Dateien in WordPress lesen.

Sie müssen die Software verwenden, um zum wp-content Ordner Ihrer Website zu navigieren. Dort angekommen, sollten Sie mit der rechten Maustaste auf den plugins -Ordner klicken und „Löschen“ auswählen.

3. Löschen Sie Ihren Themenordner

Auf die gleiche Weise ist es besser, sie einfach zu löschen, anstatt Zeit damit zu verbringen, in Ihren Designdateien nach einer Hintertür zu suchen.

Nachdem Sie Ihren plugin -Ordner gelöscht haben, markieren Sie einfach den themes und löschen Sie ihn auf die gleiche Weise.

Sie wissen nicht, ob es in diesem Ordner eine Hintertür gab, aber wenn es eine gab, ist sie jetzt weg. Sie haben gerade Zeit gespart und einen zusätzlichen Angriffspunkt eliminiert.

Jetzt können Sie alle benötigten Designs neu installieren.

4. Durchsuchen Sie den Ordner „Uploads“ nach PHP-Dateien

Als nächstes sollten Sie einen Blick durch den uploads Ordner werfen und sicherstellen, dass sich keine PHP-Dateien darin befinden.

Es gibt keinen guten Grund dafür, dass sich eine PHP-Datei in diesem Ordner befindet, da er dazu dient, Mediendateien wie Bilder zu speichern. Wenn Sie dort eine PHP-Datei finden, sollte diese gelöscht werden.

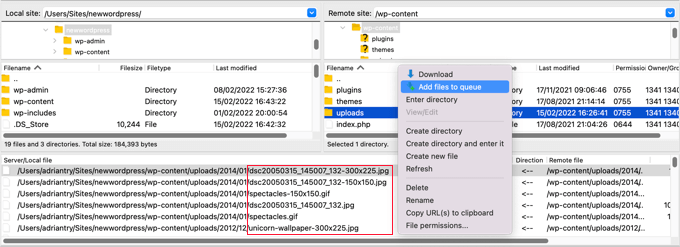

Wie die plugins und themes -Ordner findest du den uploads -Ordner im wp-content Ordner. Innerhalb des Ordners finden Sie mehrere Ordner für jedes Jahr und jeden Monat, in dem Sie Dateien hochgeladen haben. Sie müssen jeden Ordner auf PHP-Dateien überprüfen.

Einige FTP-Clients bieten Tools an, die den Ordner rekursiv durchsuchen. Wenn Sie beispielsweise FileZilla verwenden, können Sie mit der rechten Maustaste auf den Ordner klicken und „Dateien zur Warteschlange hinzufügen“ auswählen. Alle Dateien, die in Unterverzeichnissen des Ordners gefunden werden, werden der Warteschlange im unteren Bereich hinzugefügt.

Sie können nun durch die Liste blättern und nach Dateien mit der Erweiterung .php suchen.

Alternativ können fortgeschrittene Benutzer, die mit SSH vertraut sind, den folgenden Befehl schreiben:

find uploads -name "*.php" -print

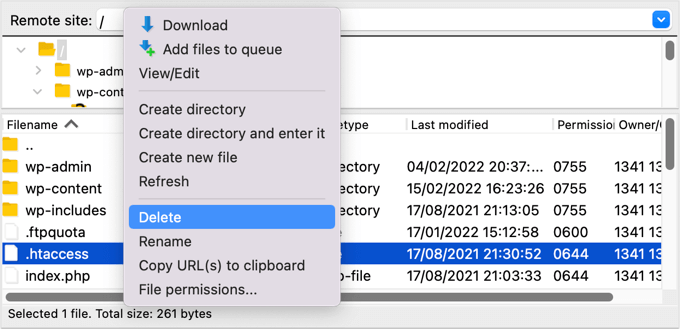

5. Löschen Sie die .htaccess-Datei

Einige Hacker fügen Ihrer .htaccess-Datei Umleitungscodes hinzu, die Ihre Besucher auf eine andere Website umleiten.

Löschen Sie die Datei mit einem FTP-Client oder Dateimanager einfach aus dem Stammverzeichnis Ihrer Website, und sie wird automatisch neu erstellt.

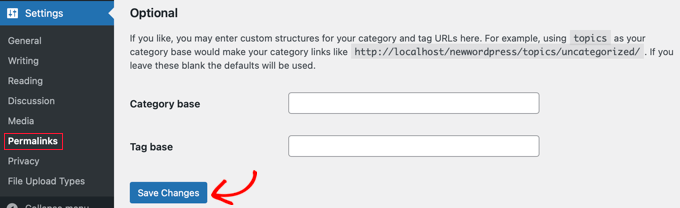

Wenn es aus irgendeinem Grund nicht neu erstellt wird, sollten Sie in Ihrem WordPress-Adminbereich zu Einstellungen » Permalinks gehen. Durch Klicken auf die Schaltfläche „Änderungen speichern“ wird eine neue .htaccess-Datei gespeichert.

6. Überprüfen Sie die Datei wp-config.php

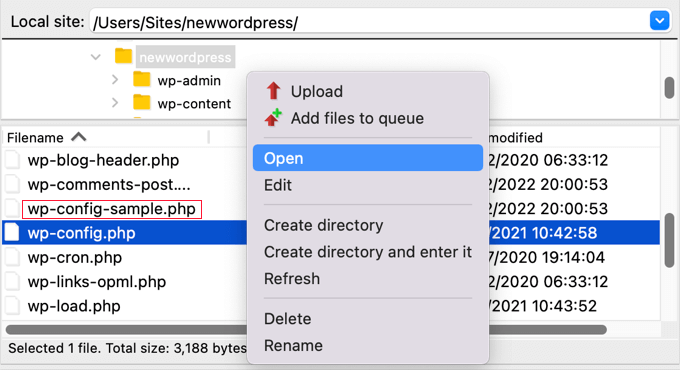

Die Datei wp-config.php ist eine WordPress-Kerndatei, die Informationen enthält, die es WordPress ermöglichen, mit der Datenbank, den Sicherheitsschlüsseln für Ihre WordPress-Installation und Entwickleroptionen zu kommunizieren.

Die Datei befindet sich im Stammordner Ihrer Website. Sie können den Inhalt der Datei anzeigen, indem Sie in Ihrem FTP-Client die Optionen Öffnen oder Bearbeiten auswählen.

Jetzt sollten Sie sich den Inhalt der Datei genau ansehen, um zu sehen, ob irgendetwas fehl am Platz aussieht. Es kann hilfreich sein, die Datei mit der Standarddatei wp-config-sample.php zu vergleichen, die sich im selben Ordner befindet.

Sie sollten jeden Code löschen, von dem Sie sicher sind, dass er nicht dazugehört.

7. Stellen Sie ein Website-Backup wieder her

Wenn Sie regelmäßig Sicherungskopien Ihrer Website erstellt haben und immer noch besorgt sind, dass Ihre Website nicht vollständig sauber ist, dann ist die Wiederherstellung einer Sicherungskopie eine gute Lösung.

Sie müssen Ihre Website vollständig löschen und dann ein Backup wiederherstellen, das erstellt wurde, bevor Ihre Website gehackt wurde. Dies ist nicht für jeden eine Option, aber Sie können sich zu 100 % darauf verlassen, dass Ihre Website sicher ist.

Weitere Informationen finden Sie in unserem Anfängerleitfaden zur Wiederherstellung von WordPress aus einem Backup.

Wie kann man Hacks in Zukunft verhindern?

Nachdem Sie Ihre Website bereinigt haben, ist es an der Zeit, die Sicherheit Ihrer Website zu verbessern, um Hacks in Zukunft zu verhindern. Es lohnt sich nicht, billig oder gleichgültig zu sein, wenn es um die Sicherheit von Websites geht.

1. Sichern Sie regelmäßig Ihre Website

Wenn Sie noch keine regelmäßigen Backups Ihrer Website erstellen, ist heute der Tag, an dem Sie damit beginnen sollten.

WordPress wird nicht mit einer integrierten Backup-Lösung geliefert. Es gibt jedoch mehrere großartige WordPress-Backup-Plugins, mit denen Sie Ihre WordPress-Website automatisch sichern und wiederherstellen können.

UpdraftPlus ist eines der besten WordPress-Backup-Plugins. Es ermöglicht Ihnen, automatische Backup-Zeitpläne einzurichten und hilft Ihnen, Ihre WordPress-Site wiederherzustellen, wenn etwas Schlimmes passiert.

Erfahren Sie mehr in unserem Leitfaden zum Sichern und Wiederherstellen Ihrer WordPress-Site mit UpdraftPlus.

2. Installieren Sie ein Sicherheits-Plugin

Sie können unmöglich alles überwachen, was auf Ihrer Website passiert, wenn Sie mit der Arbeit an Ihrem Unternehmen beschäftigt sind. Aus diesem Grund empfehlen wir Ihnen, ein Sicherheits-Plugin wie Sucuri zu verwenden.

Wir empfehlen Sucuri, weil sie gut in dem sind, was sie tun. Große Publikationen wie CNN, USA Today, PC World, TechCrunch, The Next Web und andere stimmen dem zu. Außerdem verlassen wir uns selbst darauf, um WPBeginner sicher zu halten.

3. Machen Sie die WordPress-Anmeldung sicherer

Es ist auch wichtig, dass Sie Ihr WordPress-Login sicherer machen. Am besten beginnen Sie damit, die Verwendung sicherer Passwörter zu erzwingen, wenn Benutzer ein Konto auf Ihrer Website erstellen. Wir empfehlen Ihnen auch, ein Passwort-Manager-Dienstprogramm wie 1Password zu verwenden.

Als nächstes sollten Sie die Zwei-Faktor-Authentifizierung hinzufügen. Dies schützt Ihre Website vor gestohlenen Passwörtern und Brute-Force-Angriffen. Das bedeutet, dass sich ein Hacker, selbst wenn er Ihren Benutzernamen und Ihr Passwort kennt, immer noch nicht auf Ihrer Website anmelden kann.

Schließlich sollten Sie Anmeldeversuche in WordPress einschränken. WordPress erlaubt Benutzern, Passwörter so oft einzugeben, wie sie möchten. Das Sperren eines Benutzers nach fünf fehlgeschlagenen Anmeldeversuchen verringert die Chance eines Hackers, Ihre Anmeldedaten herauszufinden, erheblich.

4. Schützen Sie Ihren WordPress-Adminbereich

Durch den Schutz des Admin-Bereichs vor unbefugtem Zugriff können Sie viele gängige Sicherheitsbedrohungen blockieren. Wir haben eine lange Liste mit Tipps, wie Sie den WordPress-Administrator schützen können.

Sie können beispielsweise das wp-admin-Verzeichnis mit einem Passwort schützen. Dies fügt dem wichtigsten Einstiegspunkt Ihrer Website eine weitere Schutzebene hinzu.

Sie können den Zugriff auf den Admin-Bereich auch auf die von Ihrem Team verwendeten IP-Adressen beschränken. Dies ist eine weitere Möglichkeit, Hacker auszusperren, die Ihren Benutzernamen und Ihr Passwort entdecken.

5. Deaktivieren Sie Design- und Plugin-Editoren

Wussten Sie, dass WordPress mit einem integrierten Design- und Plugin-Editor geliefert wird? Mit diesem einfachen Texteditor können Sie Ihre Design- und Plugin-Dateien direkt vom WordPress-Dashboard aus bearbeiten.

Dies ist zwar hilfreich, kann jedoch zu potenziellen Sicherheitsproblemen führen. Wenn beispielsweise ein Hacker in Ihren WordPress-Adminbereich eindringt, kann er den integrierten Editor verwenden, um Zugriff auf alle Ihre WordPress-Daten zu erhalten.

Danach können sie Malware verteilen oder DDoS-Angriffe von Ihrer WordPress-Website starten.

Um die Sicherheit von WordPress zu verbessern, empfehlen wir, die integrierten Datei-Editoren vollständig zu entfernen.

6. Deaktivieren Sie die PHP-Ausführung in bestimmten WordPress-Ordnern

Standardmäßig können PHP-Skripte in jedem Ordner auf Ihrer Website ausgeführt werden. Sie können Ihre Website sicherer machen, indem Sie die PHP-Ausführung in Ordnern deaktivieren, die sie nicht benötigen.

Beispielsweise muss WordPress niemals Code ausführen, der in Ihrem uploads -Ordner gespeichert ist. Wenn Sie die PHP-Ausführung für diesen Ordner deaktivieren, kann ein Hacker keine Hintertür ausführen, selbst wenn er dort erfolgreich eine hochgeladen hat.

7. Halten Sie Ihre Website aktuell

Jede neue Version von WordPress ist sicherer als die vorherige. Wann immer eine Sicherheitslücke gemeldet wird, arbeitet das WordPress-Kernteam fleißig daran, ein Update zu veröffentlichen, das das Problem behebt.

Das bedeutet, wenn du WordPress nicht aktuell hältst, dann verwendest du Software mit bekannten Sicherheitslücken. Hacker können nach Websites suchen, auf denen die ältere Version ausgeführt wird, und die Schwachstelle ausnutzen, um sich Zugriff zu verschaffen.

Deshalb sollten Sie immer die neueste Version von WordPress verwenden.

Halten Sie WordPress nicht nur auf dem neuesten Stand. Sie müssen sicherstellen, dass Sie auch Ihre WordPress-Plugins und -Themen auf dem neuesten Stand halten.

Wir hoffen, dass dieses Tutorial Ihnen geholfen hat, eine Hintertür in einer gehackten WordPress-Website zu finden und zu reparieren. Vielleicht möchtest du auch lernen, wie du WordPress von HTTP auf HTTPS umstellst, oder sieh dir unsere Liste mit WordPress-Fehlern und deren Behebung an.

Wenn Ihnen dieser Artikel gefallen hat, dann abonnieren Sie bitte unseren YouTube-Kanal für WordPress-Video-Tutorials. Sie finden uns auch auf Twitter und Facebook.