Zusammenfassung der WordPress-Sicherheitslücke: Oktober 2019, Teil 2

Veröffentlicht: 2019-10-30In der zweiten Oktoberhälfte wurden mehrere neue WordPress-Plugin- und Theme-Schwachstellen bekannt, daher möchten wir Sie auf dem Laufenden halten. In diesem Beitrag behandeln wir die neuesten Schwachstellen von WordPress-Plugins und Themes und was zu tun ist, wenn Sie eines der anfälligen Plugins oder Themes auf Ihrer Website ausführen.

Wir unterteilen das WordPress Vulnerability Roundup in vier verschiedene Kategorien:

- 1. WordPress-Kern

- 2. WordPress-Plugins

- 3. WordPress-Themes

- 4. Verstöße aus dem Internet

*Wir schließen Verstöße aus dem gesamten Web ein, da es wichtig ist, auch Schwachstellen außerhalb des WordPress-Ökosystems zu kennen. Exploits von Serversoftware können sensible Daten preisgeben. Datenbankverletzungen können die Anmeldeinformationen für die Benutzer auf Ihrer Site preisgeben und Angreifern die Tür zum Zugriff auf Ihre Site öffnen.

Hinweis: Sie können mit der unten aufgeführten Übersichtstabelle der Schwachstellen für die zweite Hälfte des Oktobers 2019 fortfahren.

WordPress Core-Schwachstellen

Schwachstellen im WordPress-Plugin

Im Oktober wurden mehrere neue Sicherheitslücken in WordPress-Plugins entdeckt. Befolgen Sie die unten vorgeschlagene Aktion, um das Plugin zu aktualisieren oder vollständig zu deinstallieren.

1. Alles in einem SEO-Paket

All In One SEO Pack Version 3.2.6 und niedriger ist anfällig für einen Stored Cross-Site Scripting-Angriff. Ein Angreifer muss einen authentifizierten Benutzer verwenden, um die Sicherheitsanfälligkeit auszunutzen. Wenn der Angreifer Zugriff auf einen Admin-Benutzer erhält, könnte dieser PHP-Code ausführen und den Server kompromittieren.

Was du machen solltest

2. Checker für defekte Links

Broken Link Checker Version 1.11.8 und niedriger ist anfällig für einen authentifizierten Cross-Site-Scripting-Angriff.

Was du machen solltest

3. Veranstaltungsmanager

Events Manager Version 5.9.5 und niedriger ist anfällig für einen Stored Cross-Site Scripting-Angriff.

Was du machen solltest

4. EU-Cookie-Gesetz

EU Cookie Law Version 3.0.6 und niedriger ist anfällig für einen Cross-Site-Scripting-Angriff. Die Sicherheitsanfälligkeit ermöglicht es einem Angreifer, beliebiges HTML und Javascript einzufügen, um die Einstellungen für Schriftfarbe, Hintergrundfarbe und „Cookie deaktivieren“-Text im Plugin zu ändern.

Was du machen solltest

5. Schnelle Geschwindigkeitsminimierung

Fast Velocity Minify Version 2.7.6 und niedriger weist eine Schwachstelle auf, die es einem authentifizierten Angreifer ermöglichen würde, den vollständigen Root-Pfad der WordPress-Installation zu ermitteln. Eine Full Path-Sicherheitslücke an sich ist nicht kritisch. Die Kenntnis des Root-Pfads würde einem Angreifer jedoch die erforderlichen Informationen geben, um andere schwerwiegendere Schwachstellen auszunutzen.

Was du machen solltest

6. SyntaxHighlighter entwickelt

SyntaxHighlighter Evolved Version 3.5.0 und niedriger ist anfällig für einen Cross-Site-Scripting-Angriff.

Was du machen solltest

7. WP-HTML-Mail

WP HTML Mail Version 2.9.0.3 und niedriger ist anfällig für einen HTML-Injection-Angriff.

Was du machen solltest

8. Geschnittene Rechnungen

Geschnittene Rechnungen Version 3.8.2 und niedriger weist mehrere Sicherheitslücken auf. Zu den Schwachstellen gehören eine Authenticated SQL Injection, Authenticated Reflected Cross-Site Scripting, eine nicht authentifizierte Offenlegung von Informationen, die den Zugriff auf Rechnungen ermöglicht, sowie das Fehlen von Cross-Site Request Forgery- und Authentifizierungsprüfungen.

Was du machen solltest

9. Zoho CRM Lead-Magnet-Plugin

Zoho CRM Lead Magnet Plugin Version 1.6.9 ist anfällig für einen authentifizierten Cross-Site-Scripting-Angriff. Die Sicherheitsanfälligkeit würde es einem Angreifer ermöglichen, bösartigen Code im Browser eines Benutzers auszuführen.

Was du machen solltest

10. Über den Autor

Über Author Version 1.3.9 und niedriger ist anfällig für einen authentifizierten Cross-Site-Scripting-Angriff.

Was du machen solltest

11. E-Mail-Vorlagen

E-Mail-Vorlagen Version 1.3 und niedriger sind anfällig für einen HTML-Injection-Angriff.

Was du machen solltest

12. Murmeltier

Groundhogg Version 1.3.11.3 und niedriger ist anfällig für einen Authenticated Cross-Site Scripting- und SQL Injection-Angriff.

Was du machen solltest

13. WP-E-Mail-Vorlage

Die WP-E-Mail-Vorlage Version 2.2.10 und niedriger ist anfällig für einen HTML-Injection-Angriff.

Was du machen solltest

WordPress-Themes

14. InJob

InJob Version 3.3.7 und niedriger ist anfällig für einen Cross-Site-Scripting-Angriff.

Was du machen solltest

So gehen Sie proaktiv bei WordPress-Theme- und Plugin-Schwachstellen vor

Das Ausführen veralteter Software ist der Hauptgrund dafür, dass WordPress-Sites gehackt werden. Es ist entscheidend für die Sicherheit Ihrer WordPress-Site, dass Sie eine Update-Routine haben. Sie sollten sich mindestens einmal pro Woche bei Ihren Websites anmelden, um Aktualisierungen durchzuführen.

Automatische Updates können helfen

Automatische Updates sind eine gute Wahl für WordPress-Websites, die sich nicht sehr oft ändern. Durch mangelnde Aufmerksamkeit werden diese Websites oft vernachlässigt und anfällig für Angriffe. Selbst mit den empfohlenen Sicherheitseinstellungen kann das Ausführen anfälliger Software auf Ihrer Site einem Angreifer einen Einstiegspunkt in Ihre Site bieten.

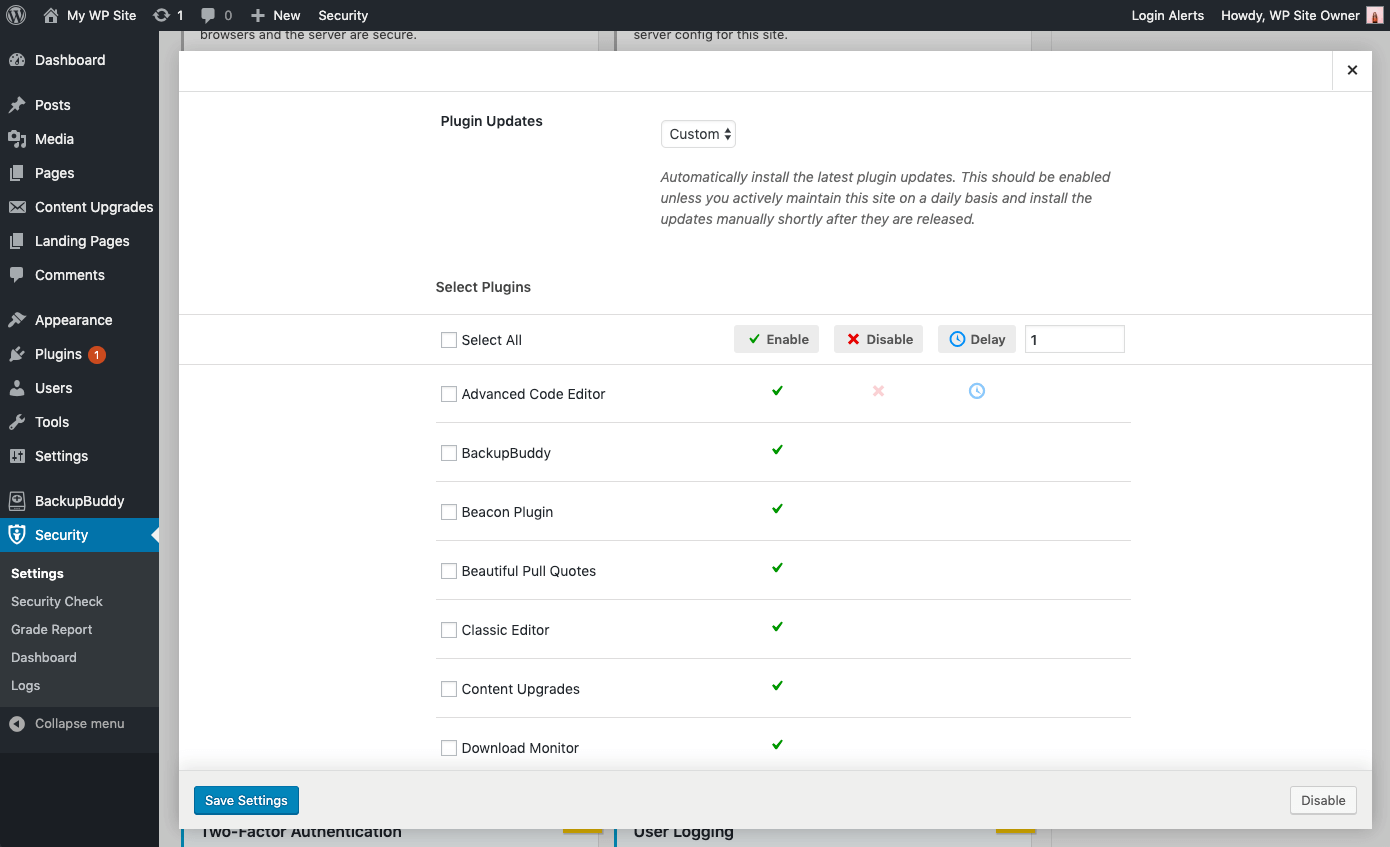

Mit Hilfe des iThemes Security Pro Plugins Features Versionsverwaltung können Sie die automatische Wordpress - Updates aktivieren , um sicherzustellen , dass Sie den neuesten Sicherheits - Patches zu bekommen. Diese Einstellungen tragen zum Schutz Ihrer Site mit Optionen zum automatischen Aktualisieren auf neue Versionen oder zur Erhöhung der Benutzersicherheit bei veralteter Site-Software bei.

Update-Optionen für die Versionsverwaltung

- WordPress-Updates – Installieren Sie automatisch die neueste WordPress-Version.

- Automatische Plugin-Updates – Installieren Sie automatisch die neuesten Plugin-Updates. Dies sollte aktiviert werden, es sei denn, Sie pflegen diese Site täglich aktiv und installieren die Updates kurz nach der Veröffentlichung manuell.

- Automatische Theme-Updates – Installieren Sie automatisch die neuesten Theme-Updates. Dies sollte aktiviert sein, es sei denn, Ihr Design verfügt über Dateianpassungen.

- Granulare Kontrolle über Plugin- und Theme-Updates – Möglicherweise haben Sie Plugins/Themes, die Sie entweder manuell aktualisieren oder die Aktualisierung verzögern möchten, bis die Veröffentlichung Zeit hatte, sich als stabil zu erweisen. Sie können Benutzerdefiniert auswählen, um jedem Plugin oder Design die Möglichkeit zu geben, entweder sofort zu aktualisieren ( Aktivieren ), überhaupt nicht automatisch zu aktualisieren ( Deaktivieren ) oder mit einer Verzögerung von einer bestimmten Anzahl von Tagen ( Verzögerung ) zu aktualisieren.

Stärkung und Warnung bei kritischen Problemen

- Site stärken, wenn veraltete Software ausgeführt wird – Fügen Sie der Site automatisch zusätzlichen Schutz hinzu, wenn ein verfügbares Update einen Monat lang nicht installiert wurde. Das iThemes Security-Plugin aktiviert automatisch strengere Sicherheit, wenn ein Update einen Monat lang nicht installiert wurde. Erstens werden alle Benutzer, bei denen die Zwei-Faktor-Funktion nicht aktiviert ist, gezwungen, einen Anmeldecode anzugeben, der an ihre E-Mail-Adresse gesendet wird, bevor sie sich wieder anmelden. Zweitens wird der WP-Dateieditor deaktiviert (um Personen daran zu hindern, Plugin- oder Themencode zu bearbeiten). , XML-RPC-Pingbacks und blockieren mehrere Authentifizierungsversuche pro XML-RPC-Anfrage (beide machen XML-RPC stärker gegen Angriffe, ohne es vollständig deaktivieren zu müssen).

- Nach anderen alten WordPress-Sites suchen – Dies wird nach anderen veralteten WordPress-Installationen in Ihrem Hosting-Konto suchen. Eine einzelne veraltete WordPress-Site mit einer Schwachstelle könnte es Angreifern ermöglichen, alle anderen Sites auf demselben Hosting-Konto zu kompromittieren.

- E-Mail-Benachrichtigungen senden – Bei Problemen, die ein Eingreifen erfordern, wird eine E-Mail an Benutzer auf Administratorebene gesendet.

Verstöße aus dem gesamten Web

1. PHP Remote Code Execution-Schwachstelle auf NGINX-Servern

Wenn sich eine Ihrer Sites auf einem NGINX-Server mit aktiviertem PHP-FPM befindet, sind Sie möglicherweise anfällig für einen Remote Code Execution-Angriff.

Sie sollten sich umgehend an Ihren Hoster wenden, um sicherzustellen, dass auf Ihrem Server eine dieser gepatchten Versionen von PHP 7.3.11, 7.2.24 oder 7.1.33 ausgeführt wird.

Zusammenfassung der WordPress-Sicherheitslücken für

Oktober 2019, Teil 2

All In One SEO Pack Version 3.2.6 und niedriger ist anfällig für einen Stored Cross-Site Scripting-Angriff.

Broken Link Checker Version 1.11.8 und niedriger ist anfällig für einen authentifizierten Cross-Site-Scripting-Angriff.

Events Manager Version 5.9.5 und niedriger ist anfällig für einen Stored Cross-Site Scripting-Angriff.

EU Cookie Law Version 3.0.6 und niedriger ist anfällig für einen Cross-Site-Scripting-Angriff.

Fast Velocity Minify Version 2.7.6 und niedriger weist eine Schwachstelle auf, die es einem authentifizierten Angreifer ermöglichen würde, den vollständigen Root-Pfad der WordPress-Installation zu ermitteln.

SyntaxHighlighter Evolved Version 3.5.0 und niedriger ist anfällig für einen Cross-Site-Scripting-Angriff.

WP HTML Mail Version 2.9.0.3 und niedriger ist anfällig für einen HTML-Injection-Angriff.

Geschnittene Rechnungen Version 3.8.2 und niedriger weist mehrere Sicherheitslücken auf. Zu den Schwachstellen gehören eine Authenticated SQL Injection, Authenticated Reflected Cross-Site Scripting, eine nicht authentifizierte Offenlegung von Informationen, die den Zugriff auf Rechnungen ermöglicht, sowie das Fehlen von Cross-Site Request Forgery- und Authentifizierungsprüfungen.

Zoho CRM Lead Magnet Plugin Version 1.6.9 ist anfällig für einen authentifizierten Cross-Site-Scripting-Angriff.

Über Author Version 1.3.9 und niedriger ist anfällig für einen authentifizierten Cross-Site-Scripting-Angriff.

E-Mail-Vorlagen Version 1.3 und niedriger sind anfällig für einen HTML-Injection-Angriff.

Groundhogg Version 1.3.11.3 und niedriger ist anfällig für einen Authenticated Cross-Site Scripting- und SQL Injection-Angriff.

Die WP-E-Mail-Vorlage Version 2.2.10 und niedriger ist anfällig für einen HTML-Injection-Angriff.

Ein WordPress-Sicherheits-Plugin kann helfen, Ihre Website zu sichern + bis zum 31. Oktober 35 % Rabatt zu sparen

iThemes Security Pro, unser WordPress-Sicherheits-Plugin, bietet über 30 Möglichkeiten, Ihre Website zu sichern und vor gängigen WordPress-Sicherheitslücken zu schützen. Mit WordPress, Zwei-Faktor-Authentifizierung, Brute-Force-Schutz, starker Passwortdurchsetzung und mehr können Sie Ihrer Website eine zusätzliche Sicherheitsebene hinzufügen.

Holen Sie sich iThemes-Sicherheit

Jede Woche erstellt Michael den WordPress-Schwachstellenbericht, um die Sicherheit Ihrer Websites zu gewährleisten. Als Produktmanager bei iThemes hilft er uns, die Produktpalette von iThemes weiter zu verbessern. Er ist ein riesiger Nerd und liebt es, alles über Technik zu lernen, alt und neu. Sie können Michael mit seiner Frau und seiner Tochter treffen, lesen oder Musik hören, wenn er nicht arbeitet.