Top 10 WordPress-Sicherheitsfehler und wie man sie vermeidet

Veröffentlicht: 2020-10-23WordPress-Sicherheitsfehler sind leicht zu machen. Die häufigsten Fehler in Ihrer WordPress-Sicherheit können auf veralteten Informationen, verbreiteten WordPress-Sicherheitsmythen oder einfach der Nichtkenntnis der bewährten WordPress-Sicherheitspraktiken beruhen.

Während WordPress selbst sicher ist, erfordert die Vermeidung von WordPress-Sicherheitsfehlern ein wenig Aufwand von Seitenbesitzern. In diesem Beitrag behandeln wir die Top 10 der WordPress-Sicherheitsfehler mit Tipps, wie Sie sie vermeiden können.

Lassen Sie uns eintauchen. Wir decken alles ab, von der Qualität Ihres WordPress-Hosts über Ihr WordPress-Administrator-Login bis hin zu den von Ihnen verwendeten Themes und Plugins.

1. Wahl eines schlechten Hostings

Nicht alle Webhosts sind gleich, und die Auswahl eines Webhosts allein aufgrund des Preises kann Sie mit WordPress-Sicherheitsfehlern auf lange Sicht viel mehr kosten.

Die meisten Shared-Hosting-Umgebungen sind sicher, aber einige trennen Benutzerkonten nicht richtig. Wenn Benutzerkonten nicht ordnungsgemäß getrennt sind, kann ein einzelnes kompromittiertes Konto jede Website auf diesem gemeinsam genutzten Server zerstören.

Ihr Host sollte wachsam sein, die neuesten Sicherheitspatches anzuwenden und andere wichtige Best Practices für die Hosting-Sicherheit in Bezug auf Server- und Dateisicherheit zu befolgen.

So vermeiden Sie die Wahl eines schlechten Hostings

Wählen Sie einen seriösen Host für Ihre Website mit einer soliden Sicherheitsbilanz.

2. Keinen WordPress-Backup-Plan haben

Backups und Sicherheit klingen nicht wirklich nach einem Zusammenhang. Aber vertrauen Sie uns, ein Backup Ihrer WordPress-Website nach einem Ransomware-Angriff kann Ihren Speck wirklich retten.

Ein Backup nach einem Ransomware-Angriff kann Ihren Speck wirklich retten.

Bei einem Ransomware-Angriff verschlüsselt ein Hacker die Dateien Ihrer Website und macht sie und Ihre Website unzugänglich. Um wieder auf Ihre Website zugreifen zu können, benötigen Sie einen Schlüssel zum Entschlüsseln der Dateien. Gegen eine hohe Gebühr stellt Ihnen der Hacker den Schlüssel gerne zur Verfügung.

Wenn Sie ein Backup Ihrer WordPress-Website haben, können Sie Ihre Website in einen Zustand zurücksetzen, bevor Ihre Website gegen Lösegeld gehalten wird. Sie erhalten wieder Zugriff auf Ihre Website, ohne das geforderte Lösegeld zahlen zu müssen. #speck gespeichert

So vermeiden Sie, dass Sie kein Website-Backup haben

Erstellen Sie einen Zeitplan, um Ihre Website regelmäßig zu sichern.

3. Unsichere Anmeldungen

Das WordPress-Login ist der am häufigsten angegriffene und potenziell anfälligste Teil einer WordPress-Site. Standardmäßig ist in WordPress nichts eingebaut, um die Anzahl fehlgeschlagener Anmeldeversuche zu begrenzen. Ohne eine Begrenzung der Anzahl fehlgeschlagener Anmeldeversuche, die ein Angreifer machen kann, kann er endlos viele Benutzernamen und Passwörter ausprobieren, bis er erfolgreich ist.

Ihr WordPress-Login ist der Haustür Ihres Hauses sehr ähnlich. Ohne ein Schloss an Ihrer Haustür wäre es für jeden leicht, direkt in Ihr Haus zu gehen, Ihre Möbel zu bewegen, Ihre Sachen zu zerschlagen und Ihren Fernseher zu stehlen. Es ist nur sinnvoll, ein Schloss an Ihrer Haustür anzubringen, um es einem Möchtegern-Dieb zu erschweren, in Ihr Haus einzubrechen.

So vermeiden Sie eine unsichere Anmeldung

Verwenden Sie ein WordPress-Sicherheits-Plugin, um ungültige Anmeldeversuche zu begrenzen.

4. Kein Schutz vor automatisierten Bot-Angriffen

Ein Bot ist eine Software, die so programmiert ist, dass sie eine bestimmte Liste von Aufgaben ausführt. Entwickler erstellen eine Reihe von Anweisungen, die ein Bot automatisch befolgt, ohne dass der Entwickler ihnen sagen muss, dass sie loslegen sollen. Bots werden sich wiederholende und alltägliche Aufgaben viel schneller ausführen, als wir es können.

Einige dieser Bots sind mit schändlichen Motiven programmiert wie:

Brute-Force-Bots durchsuchen das Internet auf der Suche nach WordPress-Logins, um sie anzugreifen.

Content Scraping Bots sind so programmiert, dass sie die Inhalte Ihrer Website ohne Ihre Erlaubnis herunterladen. Der Bot kann den Inhalt duplizieren, um ihn auf der Website des Angreifers zu verwenden, um deren SEO zu verbessern und Ihren Website-Traffic zu stehlen.

Spambots vermasseln Ihre Kommentare mit dem Versprechen, Millionär zu werden, während Sie von zu Hause aus arbeiten, in der Hoffnung, Ihre Besucher auf bösartige Websites zu leiten.

So vermeiden Sie automatisierte Bot-Angriffe

Vermeiden Sie diesen WordPress-Sicherheitsfehler, indem Sie einen automatisierten Bot-Schutz wie Google reCAPTCHA auf Ihrer Website verwenden.

5. Verwendung anfälliger Versionen von Plugins, Themes oder WordPress Core

Anfällige WordPress-Plugins oder -Themes sind der größte WordPress-Sicherheitsfehler, den Sie machen können. Die Aktualisierung der Software ist ein wesentlicher Bestandteil jeder Sicherheitsstrategie, und dazu gehören der WordPress-Kern sowie Ihre Themes und Plugins. Versionsupdates dienen nicht nur der Fehlerbehebung und neuen Funktionen. Updates können auch kritische Sicherheitspatches enthalten. Sie machen Ihr Telefon, Ihren Computer, Server, Router oder Ihre Website ohne diesen Patch anfällig für Angriffe.

Hacker zielen auf gepatchte Sicherheitslücken ab, weil sie wissen, dass Benutzer nicht aktualisieren (einschließlich Plugins und Designs auf Ihrer Website). Es ist ein Industriestandard, Schwachstellen an dem Tag öffentlich zu machen, an dem sie gepatcht werden. Nachdem eine Schwachstelle öffentlich bekannt wurde, wird die Schwachstelle zu einer „bekannten Schwachstelle“ für veraltete und ungepatchte Versionen der Software. Software mit bekannten Schwachstellen ist ein leichtes Ziel für Hacker.

Hacker mögen leichte Ziele. Veraltete Software mit bekannten Sicherheitslücken zu haben ist, als würde man einem Hacker die Schritt-für-Schritt-Anleitung geben, um in Ihre WordPress-Website einzudringen.

Ein anfälliges Plugin oder Theme zu haben, für das ein Patch verfügbar ist, aber nicht angewendet wird, ist der Hauptschuldige für gehackte WordPress-Websites.

Ein anfälliges Plugin oder Theme zu haben, für das ein Patch verfügbar ist, aber nicht angewendet wird, ist der Hauptschuldige für gehackte WordPress-Websites.

So vermeiden Sie die Verwendung anfälliger Plugins und Themes

Halten Sie alle Ihre Plugins und Themes auf dem neuesten Stand, um den WordPress-Sicherheitsfehler anfälliger Software zu vermeiden.

6. Schwache Benutzersicherheit

Schwache Benutzersicherheit ist ein großer WordPress-Sicherheitsfehler. Einfach ausgedrückt: Ein einzelner WordPress-Administrator mit einem schwachen Passwort könnte alle anderen Sicherheitsmaßnahmen der Website untergraben, die Sie eingeführt haben. Aus diesem Grund ist die Benutzersicherheit ein wesentlicher Bestandteil jeder WordPress-Sicherheitsstrategie.

Laut dem Verizon Data Breach Investigations Report verwenden über 70 % der Mitarbeiter Passwörter am Arbeitsplatz wieder. Aber die wichtigste Statistik aus dem Bericht ist, dass „81 % der Hacking-bezogenen Verstöße entweder gestohlene oder schwache Passwörter nutzten“.

In einer von Splash Data zusammengestellten Liste war das am häufigsten verwendete Passwort in allen Datendumps 123456. Ein Datendump ist eine gehackte Datenbank, die mit Benutzerpasswörtern gefüllt ist, die irgendwo im Internet abgelegt wurden. Können Sie sich vorstellen, wie viele Personen auf Ihrer Website ein schwaches Passwort verwenden, wenn 123456 das häufigste Passwort in Datenabbildern ist?

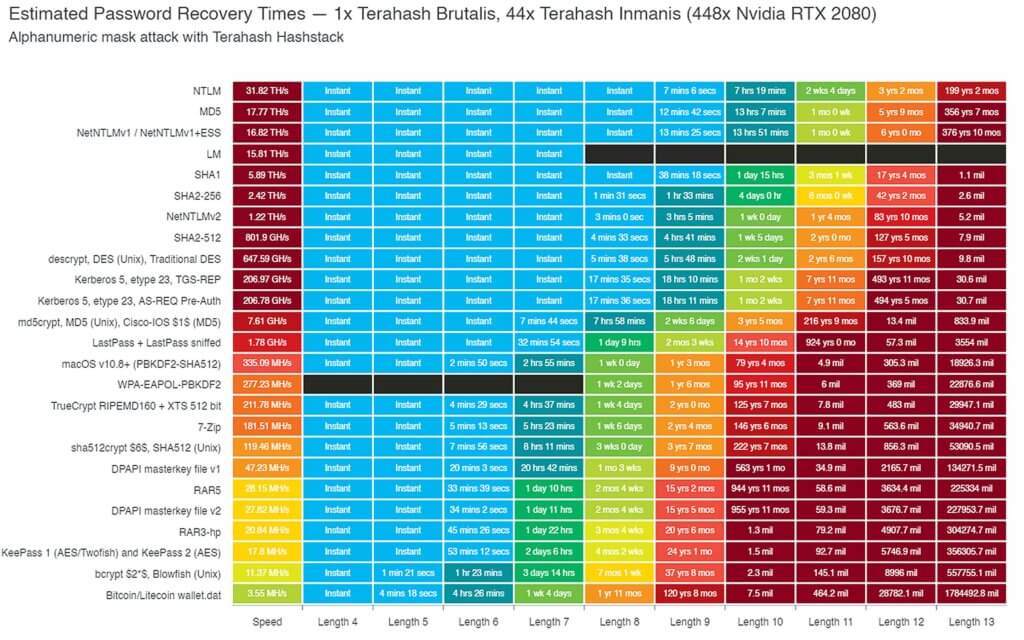

Hacker-Tools werden immer besser und können Passwörter schneller als je zuvor umgehen. Schauen wir uns zum Beispiel ein Diagramm an, das von Terahash, einem leistungsstarken Unternehmen zum Knacken von Passwörtern, erstellt wurde. Ihr Diagramm zeigt die Zeit, die benötigt wird, um ein Passwort mit einem Hashstack-Cluster von 448x RTX 2080s zu knacken.

Standardmäßig verwendet WordPress MD5, um in der WP-Datenbank gespeicherte Benutzerpasswörter zu hashen. Laut dieser Tabelle könnte Terahash also ein 8-stelliges Passwort knacken … fast sofort. Das ist nicht nur super beeindruckend, sondern auch wirklich gruselig.

Um die Sache noch schlimmer zu machen, obwohl 91 % der Menschen wissen, dass die Wiederverwendung von Passwörtern eine schlechte Praxis ist, verwenden 59 % der Menschen ihre Passwörter immer noch überall! Viele dieser Leute verwenden immer noch Passwörter, von denen sie wissen, dass sie in einem Datenbank-Dump erschienen sind.

Hacker verwenden eine Form von Brute-Force-Angriffen, die als Wörterbuchangriff bezeichnet wird. Ein Wörterbuchangriff ist eine Methode zum Einbruch in eine WordPress-Website mit häufig verwendeten Passwörtern, die in Datenbank-Dumps aufgetaucht sind. Die „Kollektion #1? Data Breach, die auf MEGA gehostet wurde, umfasste 1.160.253.228 eindeutige Kombinationen von E-Mail-Adressen und Passwörtern. Das ist eine Milliarde mit einem b. Diese Art von Punktzahl wird einem Wörterbuchangriff wirklich helfen, die am häufigsten verwendeten WordPress-Passwörter einzugrenzen.

So vermeiden Sie schwache Benutzersicherheit

Der beste Weg, den WordPress-Sicherheitsfehler der schwachen Benutzersicherheit zu vermeiden, besteht darin, eine starke Passwortrichtlinie zu erstellen und die Zwei-Faktor-Authentifizierung zu verwenden.

Die Zwei-Faktor-Authentifizierung ist ein Prozess zur Überprüfung der Identität einer Person, indem zwei separate Überprüfungsmethoden erforderlich sind. Google teilte in seinem Blog mit, dass die Verwendung der Zwei-Faktor-Authentifizierung 100% der automatisierten Bot-Angriffe stoppen kann.

7. Unverschlüsselte Kommunikation (kein SSL)

Die Kommunikation auf Ihrer Website nicht zu verschlüsseln, ist ein schwerwiegender WordPress-Sicherheitsfehler. Bei jedem Online-Einkauf findet eine Kommunikation zwischen Ihrem Browser und dem Online-Shop statt. Wenn wir beispielsweise unsere Kreditkartennummer in unseren Browser eingeben, teilt unser Browser die Nummer mit dem Online-Shop. Nachdem der Shop die Zahlung erhalten hat, teilt er Ihrem Browser mit, dass Ihr Kauf erfolgreich war.

Beachten Sie bei den Informationen, die zwischen unserem Browser und dem Server des Shops ausgetauscht werden, die Tatsache, dass die Informationen während der Übertragung mehrere Stationen machen. Wenn die Kommunikation unverschlüsselt ist, könnte ein Hacker unsere Kreditkarte stehlen, bevor sie das endgültige Ziel des Servers des Geschäfts erreicht.

Um besser zu verstehen, wie die Verschlüsselung funktioniert, sollten Sie sich überlegen, wie unsere Einkäufe zugestellt werden. Wenn Sie jemals den Lieferstatus eines Online-Einkaufs verfolgt haben, haben Sie gesehen, dass Ihre Bestellung mehrere Stationen gemacht hat, bevor sie bei Ihnen zu Hause ankommt. Wenn der Verkäufer Ihren Kauf nicht richtig verpackt hat, können die Leute leicht sehen, was Sie gekauft haben.

So vermeiden Sie unverschlüsselte Kommunikation

Sie benötigen ein SSL-Zertifikat, um die Kommunikation auf Ihrer Website zu verschlüsseln. Wenn Ihrer WordPress-Website SSL fehlt, sollten Sie zunächst Ihren Hosting-Provider fragen, ob er ein kostenloses SSL-Zertifikat und eine kostenlose Konfiguration bereitstellt.

Cloudflare bietet ein kostenloses Shared SSL-Zertifikat für WordPress-Websites. Wenn Sie kein Shared SSL-Zertifikat bevorzugen und mit der Befehlszeile vertraut sind, ist CertBot eine ausgezeichnete Option. Certbot erstellt mit Let's Encrypt nicht nur ein kostenloses SSL-Zertifikat für Sie, sondern verwaltet auch automatisch die Erneuerung des Zertifikats für Sie.

8. Unzureichende Sicherheitsprotokollierung und -überwachung

Unzureichende Protokollierung auf Ihrer Website ist ein großer WordPress-Sicherheitsfehler, der in den OWASP Top 10 der Sicherheitsrisiken für Webanwendungen landete. Die Protokollierung ist ein wesentlicher Bestandteil Ihrer WordPress-Sicherheitsstrategie. Die Überwachung des richtigen Verhaltens hilft Ihnen, Angriffe zu erkennen und zu stoppen, eine Sicherheitsverletzung zu erkennen und nach einem erfolgreichen Angriff auf den Schaden zuzugreifen und ihn zu reparieren, der Ihrer Website zugefügt wurde.

Eine unzureichende Protokollierung und Überwachung kann zu einer Verzögerung bei der Erkennung einer Sicherheitsverletzung führen. Die meisten Studien zu Sicherheitsverletzungen zeigen, dass die Zeit zur Erkennung einer Sicherheitsverletzung über 200 Tage beträgt! Diese Zeitspanne ermöglicht es einem Angreifer, in andere Systeme einzudringen, weitere Daten zu modifizieren, zu stehlen oder zu zerstören.

Eine unzureichende Protokollierung und Überwachung kann zu einer Verzögerung bei der Erkennung einer Sicherheitsverletzung führen. Die meisten Studien zu Sicherheitsverletzungen zeigen, dass die Zeit zur Erkennung einer Sicherheitsverletzung über 200 Tage beträgt!

So vermeiden Sie unzureichende Protokollierung

Fügen Sie Ihrer Website eine Sicherheitsprotokollierung hinzu, um diesen WordPress-Sicherheitsfehler zu vermeiden. Sie können einige der Entwicklerfunktionen und Filter verwenden, die WordPress bietet, um ein Protokollierungssystem zu erstellen, aber der einfachste Weg, ein Sicherheitsprotokoll zu starten, ist die Installation eines WordPress-Sicherheits-Plugins

9. Ungenutzte Plugins und Themes

Ungenutzte oder inaktive Plugins und Themes auf Ihrer Website zu haben, ist ein großer WordPress-Sicherheitsfehler. Jeder Code auf Ihrer Website ist ein potenzieller Einstiegspunkt für Hacker.

Es ist gängige Praxis für Entwickler, Code von Drittanbietern – wie JS-Bibliotheken – in ihren Plugins und Designs zu verwenden. Wenn die Bibliotheken nicht ordnungsgemäß gewartet werden, können sie leider Schwachstellen schaffen, die Angreifer nutzen können, um Ihre Website zu hacken.

So vermeiden Sie Plugins und Themes

Deinstallieren und löschen Sie alle unnötigen Plugins und Themes auf Ihrer WordPress-Site, um die Anzahl der Zugriffspunkte und des ausführbaren Codes auf Ihrer Website zu begrenzen.

Deinstallieren und löschen Sie alle unnötigen Plugins und Themes auf Ihrer WordPress-Site, um die Anzahl der Zugriffspunkte und des ausführbaren Codes auf Ihrer Website zu begrenzen.

Vermeiden Sie außerdem die Verwendung verlassener WordPress-Plugins. Wenn ein auf Ihrer WordPress-Site installiertes Plugin seit sechs Monaten oder länger kein Update erhalten hat.

10. Installieren von Software von nicht vertrauenswürdigen Quellen

Die Installation von Software aus nicht vertrauenswürdigen Quellen ist eine der schnellsten Möglichkeiten, einen WordPress-Sicherheitsfehler zu verursachen. Sie sollten sich vor einer „nullierten“ Version kommerzieller Plugins hüten. Oftmals enthalten diese kostenlosen oder stark reduzierten Versionen von Pro-Plugins bösartigen Code.

Sie sollten sich vor einer „nullierten“ Version kommerzieller Plugins hüten. Oftmals enthalten diese kostenlosen oder stark reduzierten Versionen von Pro-Plugins bösartigen Code.

Es spielt keine Rolle, wie Sie Ihre WordPress-Site sperren, wenn Sie derjenige sind, der Malware installiert.

So vermeiden Sie Software aus nicht vertrauenswürdigen Quellen

Sie sollten nur Software installieren, die Sie von WordPress.org, bekannten kommerziellen Repositorys oder direkt von seriösen Entwicklern erhalten.

Sie sollten nur Software installieren, die Sie von WordPress.org, bekannten kommerziellen Repositorys oder direkt von seriösen Entwicklern erhalten.

Wenn das WordPress-Plugin oder -Theme nicht auf der Website des Entwicklers vertrieben wird, sollten Sie Ihre Sorgfaltspflicht prüfen, bevor Sie das Plugin herunterladen. Wenden Sie sich an die Entwickler, um zu erfahren, ob sie in irgendeiner Weise mit der Website verbunden sind, die ihr Produkt zu einem kostenlosen oder ermäßigten Preis anbietet.

Zusammenfassung: Die Top 10 der WordPress-Sicherheitsfehler erklärt

Wie wir sehen, gibt es viele potenzielle WordPress-Sicherheitsfehler. Glücklicherweise lassen sich alle Sicherheitsfehler mit nur wenig Aufwand von uns leicht vermeiden.

Eine einfache WordPress-Sicherheitscheckliste

Die meisten WordPress-Sicherheitslücken können durch einen proaktiven Ansatz für die WordPress-Sicherheit gemildert werden. Um es noch einmal zusammenzufassen, hier ist eine einfache WordPress-Sicherheitscheckliste, die Sie befolgen müssen:

- 1. Wählen Sie hochwertiges Hosting.

- 2. Erstellen Sie einen Sicherungszeitplan.

- 3. Begrenzen Sie ungültige Anmeldeversuche

- 4. Fügen Sie einen automatisierten Bot-Schutz hinzu.

- 5. Vermeiden Sie die Verwendung anfälliger Software.

- 6. Verwenden Sie starke Passwörter und 2fa.

- 7. Verschlüsseln Sie die Kommunikation mit SSL.

- 8. Fügen Sie die WordPress-Sicherheitsprotokollierung hinzu.

- 9. Entfernen Sie nicht verwendete Plugins und Themes.

- 10. Installieren Sie nur Software von vertrauenswürdigen Quellen.

Holen Sie sich iThemes Security Pro

Jede Woche erstellt Michael den WordPress-Schwachstellenbericht, um die Sicherheit Ihrer Websites zu gewährleisten. Als Produktmanager bei iThemes hilft er uns, die Produktpalette von iThemes weiter zu verbessern. Er ist ein riesiger Nerd und liebt es, alles über Technik zu lernen, alt und neu. Sie können Michael mit seiner Frau und seiner Tochter treffen, lesen oder Musik hören, wenn er nicht arbeitet.