10 главных ошибок безопасности WordPress и как их избежать

Опубликовано: 2020-10-23Ошибки безопасности WordPress сделать легко. Наиболее распространенные ошибки в вашей безопасности WordPress могут быть основаны на устаревшей информации, распространенных мифах о безопасности WordPress или просто на незнании лучших практик безопасности WordPress.

Хотя WordPress сам по себе безопасен, чтобы избежать ошибок безопасности WordPress, от владельцев сайтов нужно приложить немного усилий. В этом посте мы рассмотрим 10 основных ошибок безопасности WordPress с советами, как их избежать.

Давайте углубимся. Мы рассмотрим все, от качества вашего хоста WordPress до вашей учетной записи администратора WordPress и тем и плагинов, которые вы используете.

1. Выбор плохого хостинга

Не все веб-хосты одинаковы, и выбор одного исключительно по цене может в конечном итоге обойтись вам дороже из-за ошибок безопасности WordPress.

Большинство сред виртуального хостинга безопасны, но в некоторых учетные записи пользователей не разделяются должным образом. Если учетные записи пользователей не разделены должным образом, одна взломанная учетная запись может отключить каждый веб-сайт на этом общем сервере.

Ваш хост должен проявлять бдительность в отношении применения последних исправлений безопасности и соблюдения других важных рекомендаций по обеспечению безопасности хостинга, связанных с безопасностью серверов и файлов.

Как избежать выбора плохого хостинга

Выберите для своего веб-сайта авторитетный хостинг с надежной репутацией в области безопасности.

2. Отсутствие плана резервного копирования WordPress

Резервное копирование и безопасность на самом деле не кажутся связанными. Но поверьте нам, наличие резервной копии вашего веб-сайта WordPress после атаки вымогателя действительно может спасти ваш бекон.

Наличие резервной копии после атаки вымогателя действительно может спасти ваш бекон.

Атака программы-вымогателя - это когда хакер шифрует файлы вашего сайта, делая их и ваш сайт недоступными. Чтобы восстановить доступ к вашему сайту, вам понадобится ключ для расшифровки файлов. За изрядную плату хакер будет более чем счастлив предоставить вам ключ.

Наличие резервной копии вашего веб-сайта WordPress позволяет вам откатить ваш сайт до состояния, до которого ваш сайт был удержан с целью получения выкупа. Вы восстанавливаете доступ к своему сайту, не платя требуемый выкуп. #baconsaved

Как избежать отсутствия резервной копии веб-сайта

Составьте расписание для регулярного резервного копирования вашего сайта.

3. Небезопасный вход

Логин WordPress - это наиболее атакуемая и потенциально наиболее уязвимая часть любого сайта WordPress. По умолчанию в WordPress нет ничего, что ограничивало бы количество неудачных попыток входа в систему. Без ограничения количества неудачных попыток входа в систему, которые может сделать злоумышленник, он может продолжать пробовать бесконечное количество имен пользователей и паролей, пока не добьется успеха.

Ваш логин WordPress очень похож на входную дверь вашего дома. Без замка на входной двери любой мог бы легко войти прямо в ваш дом, начать перемещать вашу мебель, разбивать ваши вещи и украсть ваш телевизор. Имеет смысл поставить замок на входную дверь только для того, чтобы потенциальному вору было труднее проникнуть в ваш дом.

Как избежать небезопасного входа в систему

Используйте плагин безопасности WordPress, чтобы ограничить недопустимые атрибуты входа.

4. Отсутствие защиты от автоматических атак с использованием ботов.

Бот - это программа, которая запрограммирована для выполнения определенного списка задач. Разработчики создают набор инструкций, которым бот будет следовать автоматически, и разработчику не нужно сообщать им, чтобы они начали работу. Боты будут выполнять повторяющиеся и рутинные задачи намного быстрее, чем мы.

Некоторые из этих ботов запрограммированы гнусными мотивами, например:

Боты грубой силы рыщут в Интернете в поисках логинов WordPress для атаки.

Боты для парсинга контента запрограммированы на загрузку содержимого вашего веб-сайта без вашего разрешения. Бот может дублировать контент для использования на сайте злоумышленника, чтобы улучшить его SEO и украсть трафик вашего сайта.

Спам-боты засоряют ваши комментарии обещаниями стать миллионером, работая из дома, в надежде отправить ваших посетителей на вредоносные веб-сайты.

Как избежать автоматических атак ботами

Избегайте этой ошибки безопасности WordPress, используя на своем веб-сайте автоматическую защиту от ботов, такую как Google reCAPTCHA.

5. Использование уязвимых версий плагинов, тем или ядра WordPress.

Уязвимые плагины или темы WordPress - самая большая ошибка безопасности WordPress, которую вы можете сделать. Обновление программного обеспечения - важная часть любой стратегии безопасности, в том числе ядро WordPress, а также ваши темы и плагины. Обновления версий предназначены не только для исправления ошибок и новых функций. Обновления также могут включать критические исправления безопасности. Без этого патча вы оставляете свой телефон, компьютер, сервер, маршрутизатор или веб-сайт уязвимыми для атак.

Хакеры нацелены на исправленные уязвимости, потому что знают, что люди не обновляются (включая плагины и темы на вашем сайте). Публичное раскрытие уязвимостей в день их исправления является отраслевым стандартом. После публичного раскрытия уязвимости она становится «известной уязвимостью» для устаревших и непропатченных версий программного обеспечения. Программное обеспечение с известными уязвимостями - легкая цель для хакеров.

Хакеры любят легкие цели. Наличие устаревшего программного обеспечения с известными уязвимостями - это все равно что дать хакеру пошаговые инструкции по взлому вашего веб-сайта WordPress.

Наличие уязвимого плагина или темы, для которой есть исправление, но не применено, является виновником номер один взломанных веб-сайтов WordPress.

Наличие уязвимого плагина или темы, для которой есть исправление, но не применено, является виновником номер один взломанных веб-сайтов WordPress.

Как избежать использования уязвимых плагинов и тем

Обновляйте все свои плагины и темы, чтобы избежать ошибки безопасности WordPress, связанной с уязвимым программным обеспечением.

6. Слабая безопасность пользователей.

Слабая безопасность пользователей - серьезная ошибка безопасности WordPress. Проще говоря: один пользователь-администратор WordPress со слабым паролем может подорвать все другие меры безопасности веб-сайта, которые вы ввели. Вот почему безопасность пользователей является неотъемлемой частью любой стратегии безопасности WordPress.

Согласно отчету Verizon Data Breach Investigations Report, более 70% сотрудников повторно используют пароли на работе. Но наиболее важным показателем из отчета является то, что «81% взломов, связанных с взломом, были связаны либо с украденными, либо с ненадежными паролями».

В списке, составленном Splash Data, наиболее распространенным паролем, включенным во все дампы данных, был 123456. Дамп данных - это взломанная база данных, заполненная паролями пользователей, сброшенными где-то в Интернете. Можете ли вы представить, сколько людей на вашем сайте используют ненадежный пароль, если 123456 - самый распространенный пароль в свалках данных?

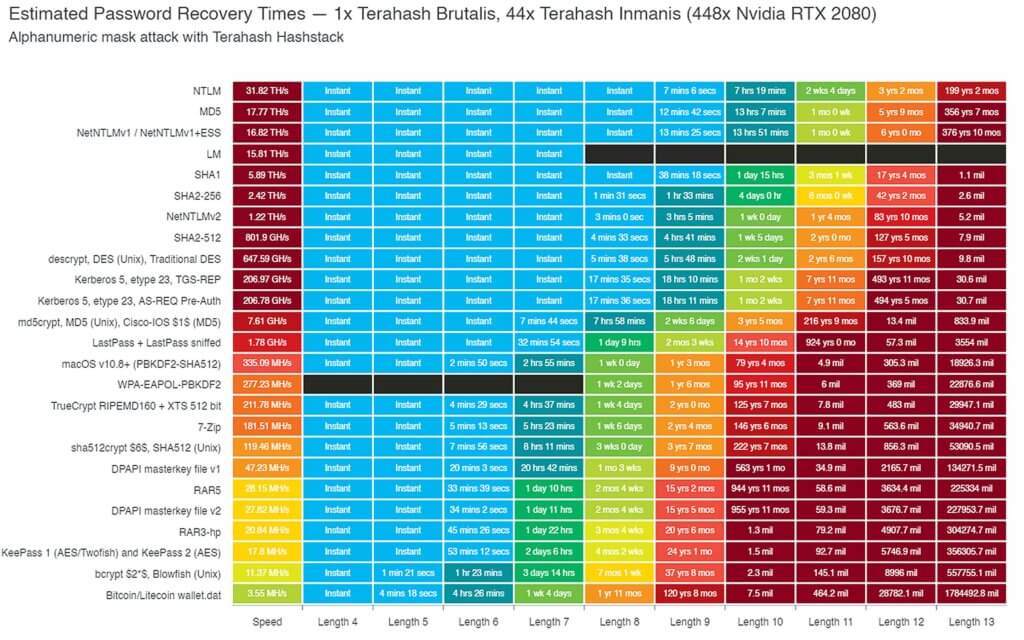

Инструменты хакеров становятся лучше, и они могут обходить пароли быстрее, чем когда-либо прежде. Например, давайте взглянем на диаграмму, созданную Terahash, высокопроизводительной компанией по взлому паролей. Их диаграмма показывает время, необходимое для взлома пароля с использованием кластера хэш-стека 448x RTX 2080.

По умолчанию WordPress использует MD5 для хеширования паролей пользователей, хранящихся в базе данных WP. Итак, согласно этой таблице, Terahash может взломать пароль из 8 символов… почти мгновенно. Это не только супер впечатляет, но и очень страшно.

Что еще хуже, хотя 91% людей знают, что повторное использование паролей - плохая практика, 59% людей по-прежнему повторно используют свои пароли повсюду! Многие из этих людей все еще используют пароли, которые, как им известно, появились в дампе базы данных.

Хакеры используют форму атаки методом грубой силы, называемую атакой по словарю. Атака по словарю - это метод взлома веб-сайта WordPress с часто используемыми паролями, которые появляются в дампах базы данных. «Сборник №1? Нарушение данных, размещенное на хостинге MEGA, включало 1 160 253 228 уникальных комбинаций адресов электронной почты и паролей. То есть миллиард с буквой b. Такой результат действительно поможет словарной атаке сузить наиболее часто используемые пароли WordPress.

Как избежать слабой безопасности пользователей

Лучший способ избежать ошибки безопасности WordPress, связанной со слабой безопасностью пользователя, - это создать надежную политику паролей и использовать двухфакторную аутентификацию.

Двухфакторная аутентификация - это процесс проверки личности человека, требующий двух отдельных методов проверки. Google поделился в своем блоге, что использование двухфакторной аутентификации может остановить 100% автоматических атак ботов.

7. Незашифрованная связь (без SSL)

Отсутствие шифрования сообщений на вашем веб-сайте - серьезная ошибка безопасности WordPress. Каждый раз, когда мы совершаем онлайн-покупку, между вашим браузером и интернет-магазином происходит обмен данными. Например, когда мы вводим номер нашей кредитной карты в наш браузер, наш браузер передает этот номер интернет-магазину. После того, как магазин получает платеж, он сообщает вашему браузеру, что ваша покупка была успешной.

При обмене информацией между нашим браузером и сервером магазина следует иметь в виду, что информация проходит несколько остановок в пути. Если сообщение не зашифровано, хакер может украсть нашу кредитную карту до того, как она достигнет конечного пункта назначения на сервере магазина.

Чтобы лучше понять, как работает шифрование, подумайте о том, как доставляются наши покупки. Если вы когда-либо отслеживали статус доставки онлайн-покупки, вы бы увидели, что ваш заказ сделал несколько остановок, прежде чем прибыл к вам домой. Если продавец неправильно упаковал вашу покупку, людям было бы легко увидеть, что вы купили.

Как избежать незашифрованного общения

Вам понадобится сертификат SSL для шифрования сообщений на вашем веб-сайте. Если на вашем веб-сайте WordPress отсутствует SSL, первое, что вам следует сделать, это попросить вашего хостинг-провайдера узнать, предоставляют ли они бесплатный сертификат и конфигурацию SSL.

Cloudflare предлагает бесплатный общий SSL-сертификат для веб-сайтов WordPress. Если вы предпочитаете не иметь общий сертификат SSL и вам удобна командная строка, CertBot - отличный вариант. Certbot не только создает для вас бесплатный SSL-сертификат с помощью Let's Encrypt, но также автоматически управляет продлением сертификата за вас.

8. Недостаточное ведение журнала и мониторинг безопасности.

Недостаточное ведение журнала на вашем веб-сайте - это достаточно большая ошибка безопасности WordPress, которая попала в топ-10 рисков безопасности веб-приложений по OWASP. Ведение журнала - важная часть вашей стратегии безопасности WordPress. Мониторинг правильного поведения поможет вам выявлять и останавливать атаки, обнаруживать нарушение, а также получать доступ и устранять ущерб, нанесенный вашему веб-сайту после успешной атаки.

Недостаточное ведение журнала и мониторинг могут привести к задержке обнаружения нарушения безопасности. Большинство исследований показывают, что время обнаружения нарушения составляет более 200 дней! Это время позволяет злоумышленнику взломать другие системы, изменить, украсть или уничтожить больше данных.

Недостаточное ведение журнала и мониторинг могут привести к задержке обнаружения нарушения безопасности. Большинство исследований показывают, что время обнаружения нарушения составляет более 200 дней!

Как избежать недостаточного ведения журнала

Добавьте журнал безопасности на свой сайт, чтобы избежать этой ошибки безопасности WordPress. Вы можете использовать некоторые функции разработчика и фильтры, которые предоставляет WordPress для создания системы ведения журнала, но самый простой способ запустить журнал безопасности - это установить плагин безопасности WordPress.

9. Неиспользуемые плагины и темы.

Наличие на вашем сайте неиспользуемых или неактивных плагинов и тем - серьезная ошибка безопасности WordPress. Каждый фрагмент кода на вашем веб-сайте - потенциальная точка входа для хакера.

Разработчики часто используют сторонний код, например JS-библиотеки, в своих плагинах и темах. К сожалению, если библиотеки не обслуживаются должным образом, они могут создавать уязвимости, которые злоумышленники могут использовать для взлома вашего веб-сайта.

Как избежать использования плагинов и тем

Удалите и полностью удалите все ненужные плагины и темы на своем сайте WordPress, чтобы ограничить количество точек доступа и исполняемого кода на вашем сайте.

Удалите и полностью удалите все ненужные плагины и темы на своем сайте WordPress, чтобы ограничить количество точек доступа и исполняемого кода на вашем сайте.

Кроме того, избегайте использования заброшенных плагинов WordPress. Если какой-либо плагин, установленный на вашем сайте WordPress, не получал обновления в течение шести месяцев или дольше.

10. Установка программного обеспечения из ненадежных источников

Установка программного обеспечения из ненадежных источников - один из самых быстрых способов создать ошибку безопасности WordPress. Вам следует опасаться «обнуленных» версий коммерческих плагинов. Часто эти бесплатные или сильно уцененные версии профессиональных плагинов содержат вредоносный код.

Вам следует опасаться «обнуленных» версий коммерческих плагинов. Часто эти бесплатные или сильно уцененные версии профессиональных плагинов содержат вредоносный код.

Неважно, как вы заблокируете свой сайт WordPress, если вы устанавливаете вредоносное ПО.

Как избежать использования ПО из ненадежных источников

Вам следует устанавливать только программное обеспечение, которое вы получаете с WordPress.org, из известных коммерческих репозиториев или напрямую от известных разработчиков.

Вам следует устанавливать только программное обеспечение, которое вы получаете с WordPress.org, из известных коммерческих репозиториев или напрямую от известных разработчиков.

Если плагин или тема WordPress не распространяется на веб-сайте разработчика, вам следует проявить должную осмотрительность перед загрузкой плагина. Обратитесь к разработчикам, чтобы узнать, связаны ли они каким-либо образом с веб-сайтом, который предлагает их продукт по бесплатной или сниженной цене.

Подведение итогов: объяснение 10 основных ошибок безопасности WordPress

Как мы видим, существует множество потенциальных ошибок безопасности WordPress. К счастью, всех ошибок безопасности легко избежать, приложив немного усилий.

Простой контрольный список безопасности WordPress

Большинство уязвимостей безопасности WordPress можно уменьшить, приняв проактивный подход к безопасности WordPress. Напомним, вот простой контрольный список безопасности WordPress, которому нужно следовать:

- 1. Выбирайте качественный хостинг.

- 2. Создайте расписание резервного копирования.

- 3. Ограничьте количество недействительных попыток входа в систему.

- 4. Добавьте автоматическую защиту от ботов.

- 5. Избегайте использования уязвимого программного обеспечения.

- 6. Используйте надежные пароли и 2fa.

- 7. Зашифруйте обмен данными с помощью SSL.

- 8. Добавьте журнал безопасности WordPress.

- 9. Удалите неиспользуемые плагины и темы.

- 10. Устанавливайте программное обеспечение только из надежных источников.

Получите iThemes Security Pro

Каждую неделю Майкл составляет отчет об уязвимостях WordPress, чтобы обеспечить безопасность ваших сайтов. Как менеджер по продукту в iThemes, он помогает нам продолжать улучшать линейку продуктов iThemes. Он большой ботаник и любит узнавать обо всем, что есть в технологиях, старом и новом. Вы можете увидеть, как Майкл гуляет с женой и дочерью, читает или слушает музыку, когда не работает.