Top 10 des erreurs de sécurité WordPress et comment les éviter

Publié: 2020-10-23Les erreurs de sécurité WordPress sont faciles à commettre. Les erreurs les plus courantes dans votre sécurité WordPress peuvent être basées sur des informations obsolètes, des mythes courants sur la sécurité WordPress ou tout simplement sur le fait de ne pas connaître les meilleures pratiques de sécurité WordPress.

Bien que WordPress lui-même soit sécurisé, éviter les erreurs de sécurité WordPress nécessite un peu d'effort de la part des propriétaires de sites. Dans cet article, nous couvrirons les 10 principales erreurs de sécurité WordPress avec des conseils pour les éviter.

Plongeons-nous. Nous couvrirons tout, de la qualité de votre hébergeur WordPress à votre connexion administrateur WordPress aux thèmes et plugins que vous utilisez.

1. Choisir un hébergement médiocre

Tous les hébergeurs Web ne sont pas créés égaux, et en choisir un uniquement en fonction du prix peut finir par vous coûter beaucoup plus cher à long terme avec les erreurs de sécurité WordPress.

La plupart des environnements d'hébergement partagé sont sécurisés, mais certains ne séparent pas correctement les comptes d'utilisateurs. Si les comptes d'utilisateurs ne sont pas correctement séparés, un seul compte compromis pourrait fermer tous les sites Web sur ce serveur partagé.

Votre hébergeur doit être vigilant quant à l'application des derniers correctifs de sécurité et suivre d'autres bonnes pratiques de sécurité d'hébergement importantes liées à la sécurité des serveurs et des fichiers.

Comment éviter de choisir un mauvais hébergement

Choisissez un hébergeur réputé pour votre site Web avec un solide dossier de sécurité.

2. Ne pas avoir de plan de sauvegarde WordPress

Les sauvegardes et la sécurité ne semblent pas vraiment liées. Mais croyez-nous, avoir une sauvegarde de votre site WordPress après une attaque de ransomware peut vraiment vous sauver la vie.

Avoir une sauvegarde après une attaque de ransomware peut vraiment sauver votre bacon.

Une attaque de ransomware se produit lorsqu'un pirate informatique crypte les fichiers de votre site Web, les rendant ainsi que votre site Web inaccessibles. Pour retrouver l'accès à votre site Web, vous avez besoin d'une clé pour décrypter les fichiers. Pour un prix élevé, le pirate informatique sera plus qu'heureux de vous fournir la clé.

Avoir une sauvegarde de votre site Web WordPress vous permet de restaurer votre site Web à un état avant que votre site Web ne soit retenu contre rançon. Vous retrouvez l'accès à votre site Web sans avoir à payer la rançon demandée. #baconsave

Comment éviter de ne pas avoir de sauvegarde de site Web

Créez un calendrier pour sauvegarder régulièrement votre site Web.

3. Connexions non sécurisées

La connexion WordPress est la partie la plus attaquée et potentiellement la plus vulnérable de tout site WordPress. Par défaut, rien n'est intégré à WordPress pour limiter le nombre de tentatives de connexion infructueuses qu'une personne peut effectuer. Sans limite au nombre de tentatives de connexion infructueuses qu'un attaquant peut effectuer, il peut continuer à essayer une quantité infinie de noms d'utilisateur et de mots de passe jusqu'à ce qu'ils réussissent.

Votre connexion WordPress ressemble beaucoup à la porte d'entrée de votre maison. Sans serrure sur votre porte d'entrée, il serait facile pour n'importe qui d'entrer dans votre maison, de commencer à déplacer vos meubles, à casser vos affaires et à voler votre téléviseur. Il est logique d'ajouter une serrure à votre porte d'entrée pour empêcher un voleur potentiel de s'introduire dans votre maison.

Comment éviter une connexion non sécurisée

Utilisez un plugin de sécurité WordPress pour limiter les tentatives de connexion invalides.

4. Aucune protection contre les attaques de robots automatisées

Un bot est un logiciel qui est programmé pour effectuer une liste spécifique de tâches. Les développeurs créent un ensemble d'instructions qu'un bot suivra automatiquement sans que le développeur ait besoin de leur dire de commencer. Les bots effectueront des tâches répétitives et banales bien plus rapidement que nous.

Certains de ces bots sont programmés avec des motifs néfastes tels que :

Les Brute Force Bots parcourent Internet à la recherche de connexions WordPress à attaquer.

Content Scraping Bots sont programmés pour télécharger le contenu de votre site Web sans votre permission. Le bot peut dupliquer le contenu à utiliser sur le site Web de l'attaquant pour améliorer son référencement et voler le trafic de votre site.

Les spambots salissent vos commentaires avec des promesses de devenir millionnaire tout en travaillant à domicile dans l'espoir d'envoyer vos visiteurs vers des sites Web malveillants.

Comment éviter les attaques de robots automatisées

Évitez cette erreur de sécurité WordPress en utilisant une protection automatisée contre les robots comme Google reCAPTCHA sur votre site Web.

5. Utilisation de versions vulnérables de plugins, de thèmes ou de WordPress Core

Les plugins ou thèmes WordPress vulnérables sont la plus grande erreur de sécurité WordPress que vous puissiez commettre. Garder le logiciel à jour est un élément essentiel de toute stratégie de sécurité, et cela inclut le noyau WordPress ainsi que vos thèmes et plugins. Les mises à jour de version ne sont pas uniquement destinées aux corrections de bogues et aux nouvelles fonctionnalités. Les mises à jour peuvent également inclure des correctifs de sécurité critiques. Vous laissez votre téléphone, ordinateur, serveur, routeur ou site Web vulnérable aux attaques sans ce correctif.

Les pirates informatiques ciblent les vulnérabilités corrigées car ils savent que les gens ne mettent pas à jour (y compris les plugins et les thèmes sur votre site Web). C'est une norme de l'industrie de divulguer publiquement les vulnérabilités le jour où elles sont corrigées. Une fois qu'une vulnérabilité est divulguée publiquement, la vulnérabilité devient une « vulnérabilité connue » pour les versions obsolètes et non corrigées du logiciel. Les logiciels présentant des vulnérabilités connues sont une cible facile pour les pirates.

Les pirates aiment les cibles faciles. Avoir un logiciel obsolète avec des vulnérabilités connues, c'est comme donner à un pirate les instructions étape par étape pour s'introduire dans votre site WordPress.

Avoir un plugin ou un thème vulnérable pour lequel un correctif est disponible mais non appliqué est le principal coupable des sites Web WordPress piratés.

Avoir un plugin ou un thème vulnérable pour lequel un correctif est disponible mais non appliqué est le principal coupable des sites Web WordPress piratés.

Comment éviter d'utiliser des plugins et des thèmes vulnérables

Gardez tous vos plugins et thèmes à jour pour éviter l'erreur de sécurité WordPress des logiciels vulnérables.

6. Faible sécurité des utilisateurs

Une sécurité utilisateur faible est une erreur de sécurité majeure de WordPress. En termes simples : un seul utilisateur administrateur WordPress avec un mot de passe faible pourrait saper toutes les autres mesures de sécurité du site Web que vous avez mises en place. C'est pourquoi la sécurité des utilisateurs est un élément essentiel de toute stratégie de sécurité WordPress.

Selon le rapport Verizon Data Breach Investigations, plus de 70 % des employés réutilisent les mots de passe au travail. Mais la statistique la plus importante du rapport est que « 81 % des violations liées au piratage ont utilisé des mots de passe volés ou faibles ».

Dans une liste compilée par Splash Data, le mot de passe le plus courant inclus dans tous les vidages de données était 123456. Un vidage de données est une base de données piratée remplie de mots de passe utilisateur vidés quelque part sur Internet. Pouvez-vous imaginer combien de personnes sur votre site Web utilisent un mot de passe faible si 123456 est le mot de passe le plus courant dans les vidages de données ?

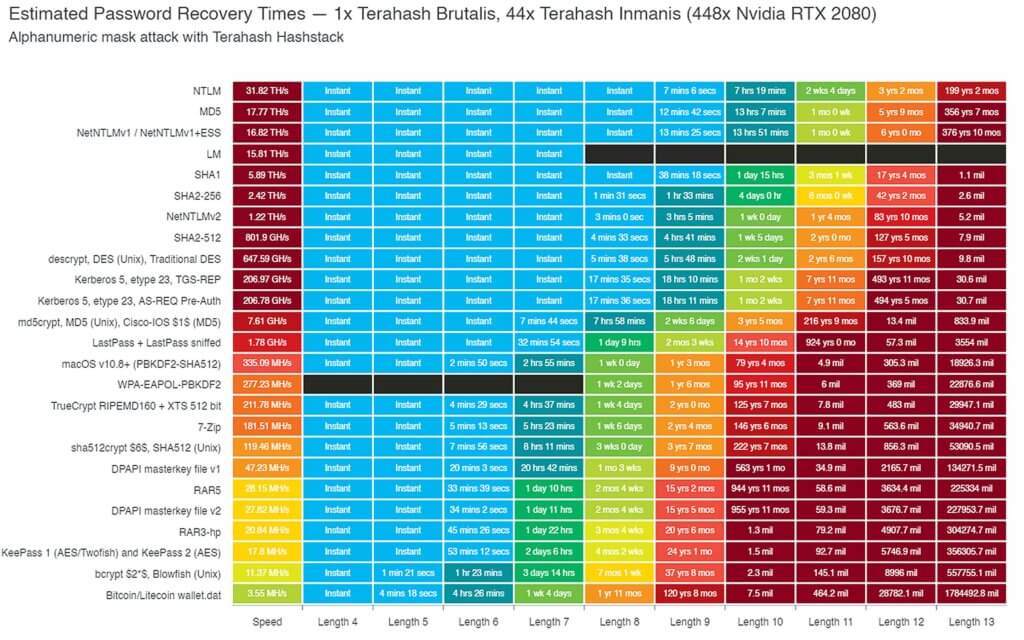

Les outils des pirates s'améliorent et ils peuvent contourner les mots de passe plus rapidement que jamais. Par exemple, jetons un coup d'œil à un graphique créé par Terahash, une entreprise de craquage de mots de passe haute performance. Leur graphique montre le temps qu'il faut pour déchiffrer un mot de passe à l'aide d'un cluster de hachage de 448x RTX 2080.

Par défaut, WordPress utilise MD5 pour hacher les mots de passe des utilisateurs stockés dans la base de données WP. Ainsi, selon ce graphique, Terahash pourrait déchiffrer un mot de passe à 8 caractères… presque instantanément. Ce n'est pas seulement super impressionnant, mais c'est aussi vraiment effrayant.

Pour aggraver les choses, même si 91% des personnes savent que la réutilisation des mots de passe est une mauvaise pratique, 59% des personnes réutilisent toujours leurs mots de passe partout ! Beaucoup de ces personnes utilisent encore des mots de passe dont ils savent qu'ils sont apparus dans un dump de base de données.

Les pirates informatiques utilisent une forme d'attaque par force brute appelée attaque par dictionnaire. Une attaque par dictionnaire est une méthode pour pénétrer dans un site Web WordPress avec des mots de passe couramment utilisés qui sont apparus dans les vidages de la base de données. La « Collection 1 ? La violation de données hébergée sur MEGA incluait 1 160 253 228 combinaisons uniques d'adresses e-mail et de mots de passe. C'est un milliard avec un b. Ce type de score aidera vraiment une attaque par dictionnaire à affiner les mots de passe WordPress les plus couramment utilisés.

Comment éviter une sécurité utilisateur faible

Le meilleur moyen d'éviter l'erreur de sécurité WordPress d'une sécurité utilisateur faible est de créer une politique de mot de passe forte et d'utiliser une authentification à deux facteurs.

L'authentification à deux facteurs est un processus de vérification de l'identité d'une personne en exigeant deux méthodes de vérification distinctes. Google a partagé sur son blog que l'utilisation de l'authentification à deux facteurs peut arrêter 100% des attaques de bots automatisées.

7. Communications non cryptées (pas de SSL)

Ne pas crypter les communications sur votre site Web est une grave erreur de sécurité WordPress. Chaque fois que nous effectuons un achat en ligne, une communication se produit entre votre navigateur et la boutique en ligne. Par exemple, lorsque nous saisissons notre numéro de carte de crédit dans notre navigateur, notre navigateur partagera le numéro avec la boutique en ligne. Une fois que le magasin a reçu le paiement, il indique à votre navigateur de vous informer que votre achat a été effectué avec succès.

Une chose à garder à l'esprit concernant les informations partagées entre notre navigateur et le serveur du magasin est que les informations font plusieurs arrêts en transit. Si la communication n'est pas cryptée, un pirate pourrait voler notre carte de crédit avant qu'elle n'atteigne la destination finale du serveur du magasin.

Pour mieux comprendre le fonctionnement du cryptage, réfléchissez à la manière dont nos achats sont livrés. Si vous avez déjà suivi l'état de livraison d'un achat en ligne, vous auriez vu que votre commande a fait plusieurs arrêts avant d'arriver à votre domicile. Si le vendeur n'a pas correctement emballé votre achat, il serait facile pour les gens de voir ce que vous avez acheté.

Comment éviter les communications non cryptées

Vous aurez besoin d'un certificat SSL pour crypter les communications sur votre site Web. Si votre site Web WordPress ne contient pas de SSL, la première chose à faire est de demander à votre fournisseur d'hébergement de voir s'il fournit un certificat SSL et une configuration gratuits.

Cloudflare propose un certificat SSL partagé gratuit pour les sites Web WordPress. Si vous préférez ne pas avoir de certificat SSL partagé et que vous êtes à l'aise avec la ligne de commande, CertBot est une excellente option. Certbot crée non seulement un certificat SSL gratuit en utilisant Let's Encrypt pour vous, mais il gérera également automatiquement le renouvellement du certificat pour vous.

8. Journalisation et surveillance de sécurité insuffisantes

Une connexion insuffisante sur votre site Web est une erreur de sécurité WordPress suffisamment importante pour qu'elle se retrouve dans le top 10 OWASP des risques de sécurité des applications Web. La journalisation est un élément essentiel de votre stratégie de sécurité WordPress. Surveiller le bon comportement vous aidera à identifier et arrêter les attaques, à détecter une violation, et à accéder et réparer les dommages causés à votre site Web après une attaque réussie.

Une journalisation et une surveillance insuffisantes peuvent entraîner un retard dans la détection d'une faille de sécurité. La plupart des études sur les violations montrent que le temps de détection d'une violation est de plus de 200 jours ! Ce laps de temps permet à un attaquant de violer d'autres systèmes, de modifier, de voler ou de détruire davantage de données.

Une journalisation et une surveillance insuffisantes peuvent entraîner un retard dans la détection d'une faille de sécurité. La plupart des études sur les violations montrent que le temps de détection d'une violation est de plus de 200 jours !

Comment éviter une journalisation insuffisante

Ajoutez une journalisation de sécurité à votre site Web pour éviter cette erreur de sécurité WordPress. Vous pouvez utiliser certaines des fonctions de développement et des filtres fournis par WordPress pour créer un système de journalisation, mais le moyen le plus simple de démarrer un journal de sécurité est d'installer un plugin de sécurité WordPress.

9. Plugins et thèmes inutilisés

Avoir des plugins et des thèmes inutilisés ou inactifs sur votre site Web est une erreur de sécurité majeure de WordPress. Chaque morceau de code sur votre site Web est un point d'entrée potentiel pour un pirate informatique.

Il est courant pour les développeurs d'utiliser du code tiers, comme des bibliothèques JS, dans leurs plugins et thèmes. Malheureusement, si les bibliothèques ne sont pas correctement entretenues, elles peuvent créer des vulnérabilités que les attaquants peuvent exploiter pour pirater votre site Web.

Comment éviter les plugins et les thèmes

Désinstallez et supprimez complètement tous les plugins et thèmes inutiles sur votre site WordPress pour limiter le nombre de points d'accès et de code exécutable sur votre site Web.

Désinstallez et supprimez complètement tous les plugins et thèmes inutiles sur votre site WordPress pour limiter le nombre de points d'accès et de code exécutable sur votre site Web.

De plus, évitez d'utiliser des plugins WordPress abandonnés. Si un plugin installé sur votre site WordPress n'a pas reçu de mise à jour depuis six mois ou plus.

10. Installation de logiciels à partir de sources non fiables

L'installation de logiciels à partir de sources non fiables est l'un des moyens les plus rapides de créer une erreur de sécurité WordPress. Vous devez vous méfier d'une version « annulée » des plugins commerciaux. Souvent, ces versions gratuites ou fortement réduites des plugins pro contiennent du code malveillant.

Vous devez vous méfier d'une version « annulée » des plugins commerciaux. Souvent, ces versions gratuites ou fortement réduites des plugins pro contiennent du code malveillant.

Peu importe comment vous verrouillez votre site WordPress si c'est vous qui installez des logiciels malveillants.

Comment éviter les logiciels provenant de sources non fiables

Vous ne devez installer que des logiciels que vous obtenez de WordPress.org, des référentiels commerciaux bien connus ou directement de développeurs réputés.

Vous ne devez installer que des logiciels que vous obtenez de WordPress.org, des référentiels commerciaux bien connus ou directement de développeurs réputés.

Si le plugin ou le thème WordPress n'est pas distribué sur le site Web du développeur, vous devrez faire preuve de diligence raisonnable avant de télécharger le plugin. Contactez les développeurs pour voir s'ils sont affiliés de quelque manière que ce soit au site Web qui propose leur produit à un prix gratuit ou à prix réduit.

Conclusion : les 10 principales erreurs de sécurité de WordPress expliquées

Comme nous pouvons le constater, il existe de nombreuses erreurs de sécurité potentielles sur WordPress. Heureusement, toutes les erreurs de sécurité sont facilement évitées avec juste un petit effort de notre part.

Une simple liste de contrôle de sécurité WordPress

La plupart des vulnérabilités de sécurité WordPress peuvent être atténuées en adoptant une approche proactive de la sécurité WordPress. Pour récapituler, voici une simple liste de contrôle de sécurité WordPress à suivre :

- 1. Choisissez un hébergement de qualité.

- 2. Créez une planification de sauvegarde.

- 3. Limitez les tentatives de connexion invalides

- 4. Ajoutez une protection automatisée contre les robots.

- 5. Évitez d'utiliser des logiciels vulnérables.

- 6. Utilisez des mots de passe forts et 2fa.

- 7. Crypter la communication avec SSL.

- 8. Ajoutez la journalisation de sécurité WordPress.

- 9. Supprimez les plugins et thèmes inutilisés.

- 10. N'installez que des logiciels provenant de sources fiables.

Obtenez iThemes Security Pro

Chaque semaine, Michael rédige le rapport de vulnérabilité WordPress pour vous aider à protéger vos sites. En tant que chef de produit chez iThemes, il nous aide à continuer à améliorer la gamme de produits iThemes. C'est un nerd géant et il adore apprendre tout ce qui touche à la technologie, ancienne et nouvelle. Vous pouvez trouver Michael traîner avec sa femme et sa fille, lire ou écouter de la musique lorsqu'il ne travaille pas.