Prezentacja funkcji iThemes Security Pro – Dzienniki bezpieczeństwa WordPress

Opublikowany: 2021-06-23W postach Feature Spotlight wyróżnimy funkcję we wtyczce iThemes Security Pro i podzielimy się nieco o tym, dlaczego opracowaliśmy tę funkcję, dla kogo jest przeznaczona i jak z niej korzystać.

Dzisiaj omówimy dzienniki bezpieczeństwa iThemes Security Pro WordPress, świetny sposób na śledzenie zdarzeń związanych z bezpieczeństwem w Twojej witrynie.

Dlaczego opracowaliśmy dzienniki bezpieczeństwa WordPress

Rejestrowanie jest istotną częścią Twojej strategii bezpieczeństwa WordPress. Niewystarczające rejestrowanie i monitorowanie może prowadzić do opóźnienia w wykryciu naruszenia bezpieczeństwa. Większość badań nad naruszeniami pokazuje, że czas na wykrycie naruszenia wynosi ponad 200 dni! Taka ilość czasu pozwala atakującemu na włamanie się do innych systemów, modyfikację, kradzież lub zniszczenie większej ilości danych. To z tych powodów Insufficient Logging znalazł się na liście 10 największych zagrożeń bezpieczeństwa aplikacji internetowych OWASP.

Dzienniki bezpieczeństwa WordPress mają kilka zalet w ogólnej strategii bezpieczeństwa.

- Tożsamość i powstrzymanie złośliwego zachowania.

- Dostrzeż aktywność, która może ostrzec Cię o naruszeniu.

- Oceń, ile szkód zostało wyrządzonych.

- Pomoc w naprawie zhakowanej witryny.

Jeśli Twoja witryna zostanie zhakowana, będziesz potrzebować najlepszych informacji, aby pomóc w szybkim dochodzeniu i odzyskaniu.

Czym są dzienniki bezpieczeństwa WordPress?

Dzienniki bezpieczeństwa WordPress w iThemes Security Pro śledzi ważne zdarzenia związane z bezpieczeństwem, które występują w Twojej witrynie. Zdarzenia te są ważne do monitorowania, aby wskazać, czy lub kiedy nastąpi naruszenie bezpieczeństwa.

Dzienniki bezpieczeństwa Twojej witryny są istotną częścią każdej strategii bezpieczeństwa. Informacje znalezione w tych rekordach mogą zostać wykorzystane do zablokowania złych podmiotów, wyróżnienia niechcianej zmiany w witrynie oraz pomocy w zidentyfikowaniu i poprawieniu punktu wejścia udanego ataku.

Zdarzenia bezpieczeństwa śledzone i rejestrowane przez iThemes Security

Oto spojrzenie na zdarzenia związane z bezpieczeństwem śledzone przez wtyczkę iThemes Security Pro.

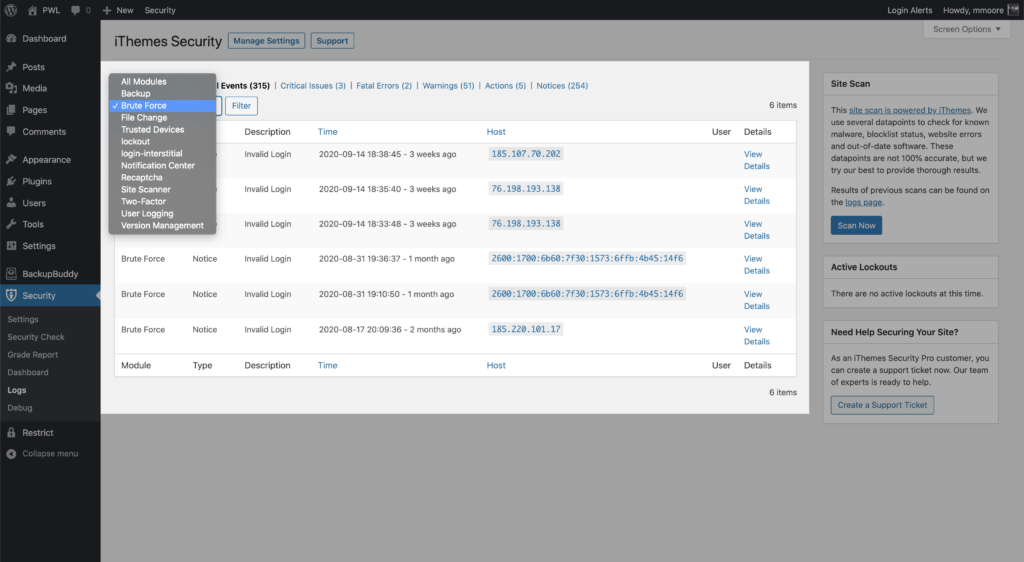

1. Ataki brutalnej siły WordPress

Ataki typu brute force odnoszą się do metody prób i błędów wykorzystywanej do wykrywania nazw użytkowników i haseł w celu włamania się na stronę internetową. WordPress nie śledzi żadnej aktywności związanej z logowaniem użytkowników, więc nie ma nic wbudowanego w WordPress, aby chronić Cię przed atakiem brute force. To do Ciebie należy monitorowanie bezpieczeństwa logowania, aby chronić witrynę WordPress.

Na szczęście atak brute force nie jest zbyt wyrafinowany i dość łatwo go zidentyfikować w dziennikach. Musisz zarejestrować nazwę użytkownika i adres IP, który próbuje się zalogować oraz czy logowanie się powiodło. Jeśli zauważysz, że pojedyncza nazwa użytkownika lub adres IP ma kolejne nieudane próby logowania, prawdopodobnie jesteś poddawany atakowi brute force.

Funkcja iThemes Security Pro Local Brute Force Protection śledzi nieprawidłowe próby logowania wykonane przez adres hosta/IP lub nazwę użytkownika. Gdy adres IP lub nazwa użytkownika wykona zbyt wiele kolejnych nieudanych prób logowania, zostaną one zablokowane i nie będą mogły podejmować kolejnych prób przez określony czas.

Należy pamiętać, że nie ma sposobu, aby zapobiec atakowi na Twoją witrynę. Jednak monitorując nieprawidłowe próby logowania, możesz zapobiec ich powodzeniu.

iThemes Security Pro jest świetny w blokowaniu złych facetów. Jeśli jednak zły facet użyje nazwy użytkownika Bob w ataku brute force, a Bob jest rzeczywistym użytkownikiem witryny, Bob zostanie niestety zablokowany wraz z atakującym.

Nawet jeśli powstrzymywanie złoczyńców przed włamywaniem się do witryny jest wspaniałym uczuciem, nie podoba nam się, gdy bezpieczeństwo wpływa na wrażenia prawdziwych użytkowników. Stworzyliśmy Magic Links, aby umożliwić legalnym użytkownikom ominięcie blokady nazwy użytkownika, podczas gdy atakujący metodą brute force pozostaje zablokowany.

2. Zmiany plików

Nawet jeśli zastosujesz się do najlepszych praktyk bezpieczeństwa WordPress, nadal istnieje szansa, że Twoja witryna zostanie naruszona. Kompromis oznacza, że haker włamał się do Twojej witryny i zainfekował ją złośliwym oprogramowaniem.

Naruszenie bezpieczeństwa ma miejsce wtedy, gdy cyberprzestępca może uzyskać nieautoryzowany dostęp do Twojej witryny lub serwera. Naruszenia bezpieczeństwa mogą wystąpić na wiele różnych sposobów, ponieważ hakerzy wykorzystują niektóre z najczęstszych problemów związanych z bezpieczeństwem WordPressa. Od uruchamiania przestarzałych wersji wtyczek i motywów po bardziej skomplikowane wstrzyknięcia SQL, naruszenie bezpieczeństwa może przydarzyć się nawet najbardziej czujnym właścicielom witryn.

Czas wykrycia naruszenia bezpieczeństwa jest kluczowym czynnikiem w czyszczeniu zainfekowanej strony internetowej. Niestety, im dłużej trwa zauważenie naruszenia, tym więcej szkód haker może wyrządzić Twojej witrynie, Twoim klientom i Tobie. Kawałek złośliwego oprogramowania może spowodować oszałamiające szkody w ciągu 200 dni. Dlatego tak ważne jest skrócenie czasu potrzebnego na wykrycie naruszenia bezpieczeństwa.

Chociaż rodzaj szkód powodowanych przez złośliwe oprogramowanie w Twojej witrynie jest bardzo różny, to, co robi, można sprowadzić do jednej lub kombinacji następujących trzech rzeczy.

- Dodaj pliki — złośliwe oprogramowanie w postaci oprogramowania szpiegującego może dodać złośliwy plik, który będzie rejestrować naciśnięcia klawiszy przez klientów podczas wprowadzania informacji o karcie kredytowej.

- Usuń pliki — niektóre złośliwe oprogramowanie usunie prawidłowy plik i zastąpi go złośliwym plikiem o tej samej nazwie.

- Modyfikuj pliki — złośliwe oprogramowanie będzie próbowało ukryć swój złośliwy kod, ukrywając go w istniejącym pliku, który modyfikuje.

Kluczem do szybkiego wykrycia naruszenia bezpieczeństwa jest monitorowanie zmian w plikach w Twojej witrynie. Funkcja wykrywania zmian plików w iThemes Security Pro przeskanuje pliki Twojej witryny i powiadomi Cię, gdy nastąpią zmiany w Twojej witrynie.

3. Skanowanie złośliwego oprogramowania

Powinieneś nie tylko uruchamiać skanowanie w poszukiwaniu złośliwego oprogramowania, ale także rejestrować wyniki każdego skanowania złośliwego oprogramowania w dziennikach bezpieczeństwa WordPress. Niektóre dzienniki bezpieczeństwa rejestrują tylko wyniki skanowania, które wykryły złośliwe oprogramowanie, ale to nie wystarczy. Bardzo ważne jest, aby jak najszybciej zostać zaalarmowanym o włamaniu do Twojej witryny. Im więcej czasu zajmie Ci informacja o włamaniu, tym więcej szkód wyrządzi.

Chociaż dobrze jest widzieć, jak historia proaktywnego podejścia do bezpieczeństwa się opłaca, jest to tylko bonus, a nie powód do rejestrowania każdego skanowania złośliwego oprogramowania. Jeśli nie dokumentujesz zaplanowanych skanów, nie będziesz mieć możliwości sprawdzenia, czy wystąpiły jakiekolwiek błędy skanowania. Niezapisywanie nieudanych skanowań może sprawić, że pomyślisz, że Twoja witryna jest codziennie sprawdzana pod kątem złośliwego oprogramowania, ale w rzeczywistości skanowanie się nie kończy.

4. Aktywność użytkownika

Prowadzenie rejestru aktywności użytkowników w dziennikach bezpieczeństwa WordPressa może być ratunkiem po udanym ataku.

Jeśli monitorujesz poprawną aktywność użytkowników, może poprowadzić Cię przez oś czasu włamania i pokazać wszystko, co zmienił haker, od dodawania nowych użytkowników po dodawanie niechcianych reklam farmaceutycznych w Twojej witrynie.

iThemes Security Pro monitoruje 5 rodzajów aktywności użytkowników:

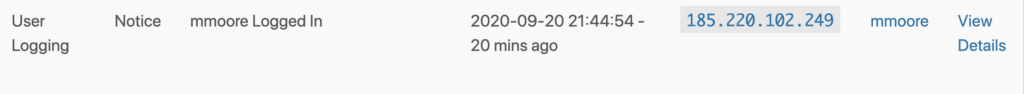

1. Zaloguj się / Wyloguj

Pierwszym rodzajem zarejestrowanej aktywności użytkownika jest logowanie i wylogowywanie się z Twojej witryny oraz skąd. Monitorowanie czasu i lokalizacji logowań użytkownika może pomóc w wykryciu użytkownika, który jest zagrożony. Czy ten użytkownik zalogował się w nietypowym czasie lub z nowego miejsca? Jeśli tak, możesz rozpocząć od nich dochodzenie.

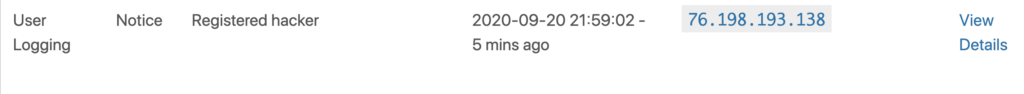

2. Tworzenie / rejestracja użytkownika

Następną czynnością, którą należy zachować, jest tworzenie użytkowników, w szczególności tworzenie użytkowników Administrator. Jeśli haker może narazić legalnego użytkownika na szwank, może utworzyć tam własnego administratora, próbując zostać ukrytym. Łatwo zauważyć coś dziwnego na swoim koncie, ale znacznie trudniej jest zidentyfikować złośliwą aktywność innego użytkownika.

Niezbędne jest również monitorowanie rejestracji użytkowników. Niektóre luki w zabezpieczeniach umożliwiają hakerom zmianę domyślnej roli nowego użytkownika z subskrybenta na administratora.

Jeśli ustawiono Rejestrowanie użytkowników tylko na monitorowanie aktywności użytkowników Administratora, tylko rejestracja nowego użytkownika Administratora będzie zapisywana w dziennikach bezpieczeństwa. Tak więc, jeśli kiedykolwiek zobaczysz nowo zarejestrowanego użytkownika w swoich dziennikach bezpieczeństwa, coś poszło nie tak.

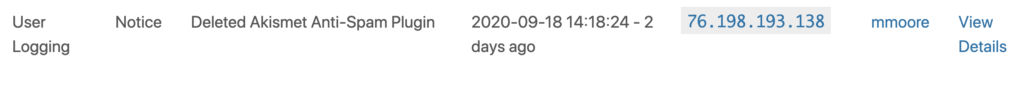

3. Dodawanie i usuwanie wtyczek

Ważne jest, aby rejestrować, kto dodaje i usuwa wtyczki. Gdy Twoja witryna zostanie zhakowana, osoba atakująca z łatwością doda swoją niestandardową wtyczkę w celu wstrzyknięcia złośliwego kodu do witryny.

Nawet jeśli haker nie ma dostępu do Twojego serwera lub bazy danych, nadal może wprowadzać w nich zmiany z pulpitu WordPress. Korzystając z wtyczki, mogą dodać przekierowania do Twojej witryny, aby użyć ich w następnej kampanii spamerskiej, lub wstrzyknąć złośliwe oprogramowanie do Twojej bazy danych. Po wykonaniu złośliwego kodu mogą usunąć wtyczkę, aby usunąć dowody popełnienia przestępstwa. Na szczęście dla nas nic z tego nie umknie, ponieważ zostało to udokumentowane w naszych dziennikach bezpieczeństwa WordPress.

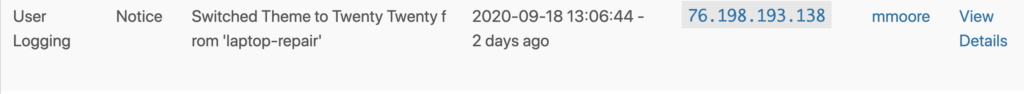

4. Przełączanie motywów

Inną aktywnością użytkownika monitorowaną przez iThemes Security Pro User Logging jest zmiana motywu witryny. Jeśli kiedykolwiek zauważysz, że Twój motyw nieoczekiwanie się zmienił, możesz zajrzeć do dzienników bezpieczeństwa WordPress, aby dowiedzieć się, kto dokonał zmiany.

5. Zmiany w postach i stronach

Na koniec chcesz monitorować wszelkie zmiany w swoim poście i na stronach. Czy dodano jakieś linki, które przekierowują ruch do innych witryn? Monitorowanie postów i stron może pomóc Ci znaleźć wstydliwe strony lub złośliwe linki dodane do Twojej witryny po naruszeniu.

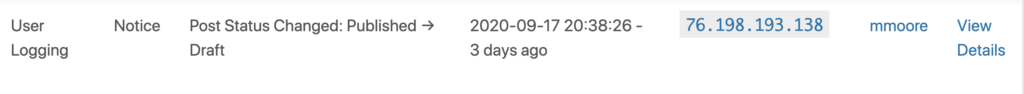

Aby dowiedzieć się, który post został zmodyfikowany, kliknij łącze Wyświetl szczegóły, aby znaleźć identyfikator posta.

Jak korzystać z dzienników bezpieczeństwa WordPress

Włącz następujące funkcje w iThemes Security Pro, aby w pełni wykorzystać swoje dzienniki bezpieczeństwa:

- Lokalna ochrona przed brutalną siłą

- Zbanowani użytkownicy

- Kopie zapasowe bazy danych

- Wykrywanie zmiany pliku

- Harmonogram skanowania złośliwego oprogramowania

- Logowanie użytkownika

- Zarządzanie wersjami

- reCAPTCHA

- Zaufane urządzenia

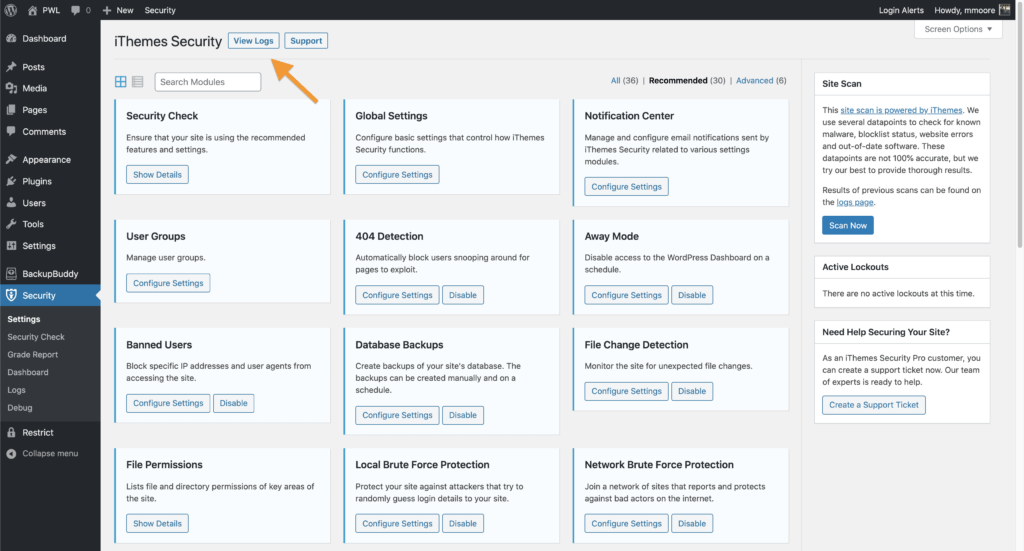

Aby wyświetlić dzienniki bezpieczeństwa WordPress, kliknij przycisk Wyświetl dzienniki u góry ustawień zabezpieczeń.

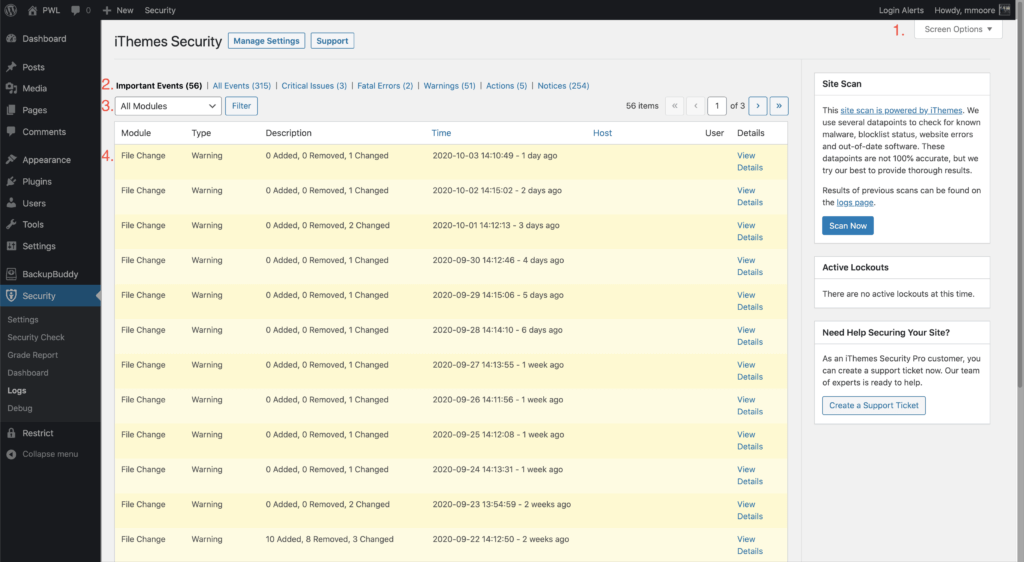

Przyjrzyjmy się teraz bliżej stronie dzienników iThemes Security Pro.

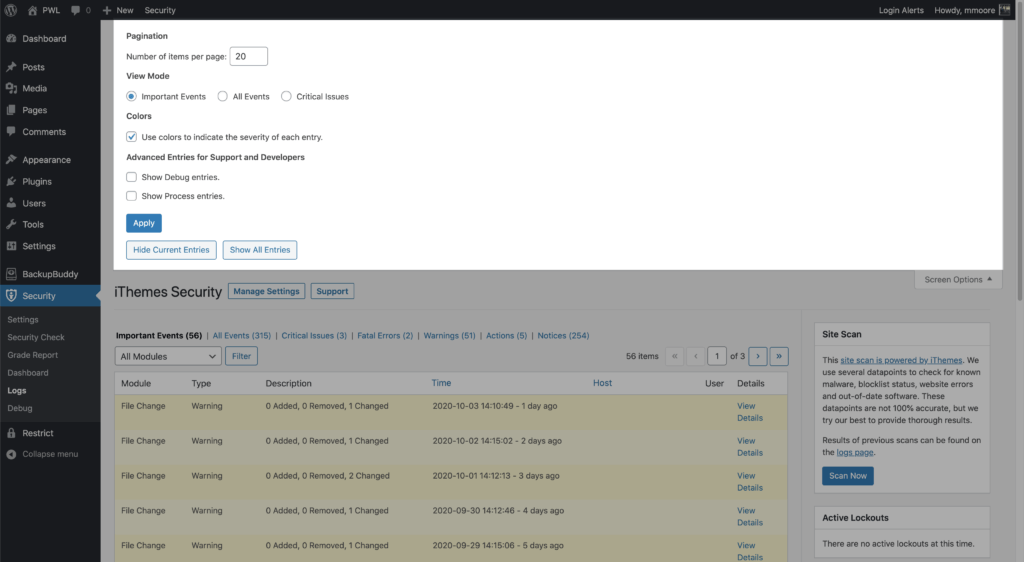

1. Opcje ekranu

Kliknięcie przycisku Opcje ekranu spowoduje wyświetlenie opcji, które pozwolą Ci dostosować dzienniki bezpieczeństwa WordPress.

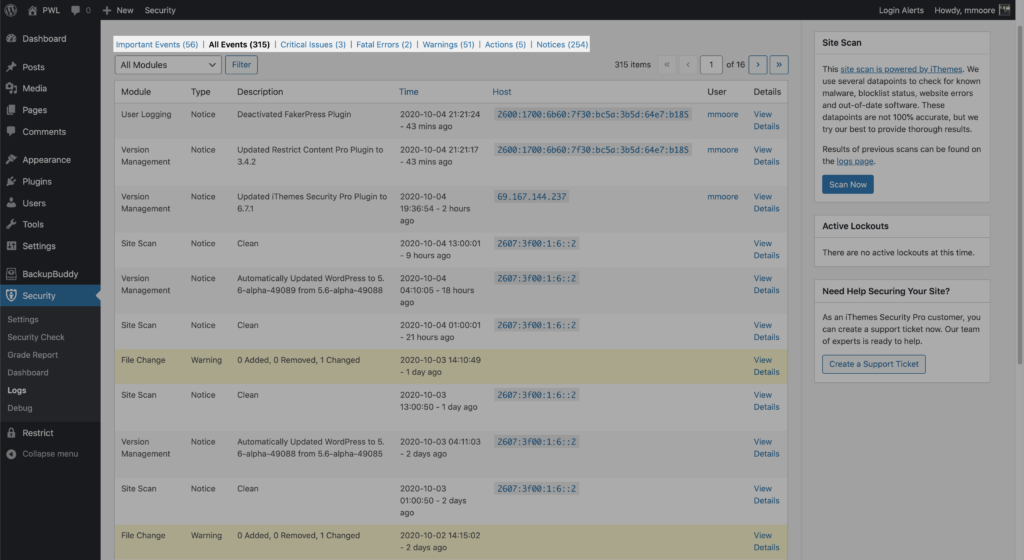

2. Łącza do dziennika

Kliknięcie łącza dziennika spowoduje wyświetlenie zdarzeń związanych z typem dziennika łącza. Na przykład kliknięcie łącza Wszystkie zdarzenia spowoduje wyświetlenie wszystkich zarejestrowanych zdarzeń związanych z bezpieczeństwem.

3. Filtr modułu

Filtr Moduł umożliwia wyświetlenie zdarzeń zarejestrowanych przez określony moduł zabezpieczeń. Na przykład wybranie Brute Force z menu rozwijanego i kliknięcie przycisku Filtr spowoduje wyświetlenie tylko zarejestrowanych zdarzeń Brute Force.

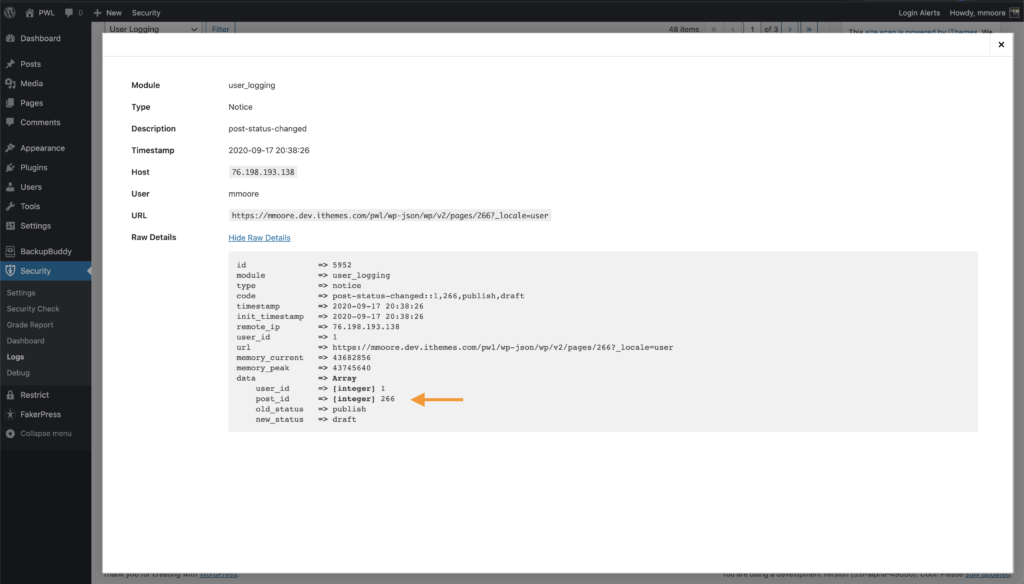

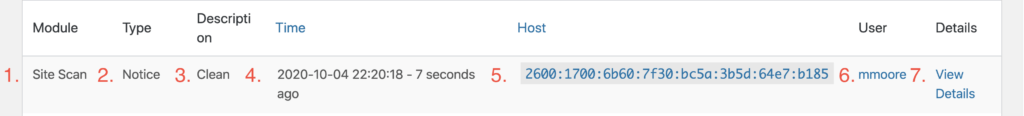

4. Wpis do dziennika

Wpis dziennika wyświetla ważne informacje o nagranym zdarzeniu.

- Moduł — ustawienie zabezpieczeń, które zarejestrowało wpis w dzienniku.

- Typ — typ zdarzenia skojarzony z wpisem dziennika.

- Opis — prosty opis wpisu dziennika.

- Czas — kiedy dzienniki bezpieczeństwa zarejestrowały zdarzenie.

- Host — adres IP, który wyzwolił zdarzenie.

- Użytkownik — Użytkownik, który wywołał zdarzenie.

- Szczegóły — kliknij łącze Wyświetl szczegóły, aby wyświetlić dodatkowe szczegóły dziennika.

Zobacz swoje dzienniki bezpieczeństwa wizualnie: pulpit bezpieczeństwa WordPress

Jeśli jesteś jedną z osób, które czują się trochę przytłoczone, próbując analizować dane przechowywane w dziennikach bezpieczeństwa, nie jesteś sam. Słyszeliśmy od tak wielu z was, którzy myśleli, że przekopywanie się przez dzienniki bezpieczeństwa jest czasochłonne, a czasami informacje przechowywane w dziennikach mogą być trudne do zrozumienia.

Mając to wszystko na uwadze, chcieliśmy stworzyć łatwy i szybki sposób, aby użytkownicy iThemes Security Pro mogli zobaczyć aktywność związaną z bezpieczeństwem i stan ich witryny WordPress, bez konieczności przekopywania się przez ich dzienniki.

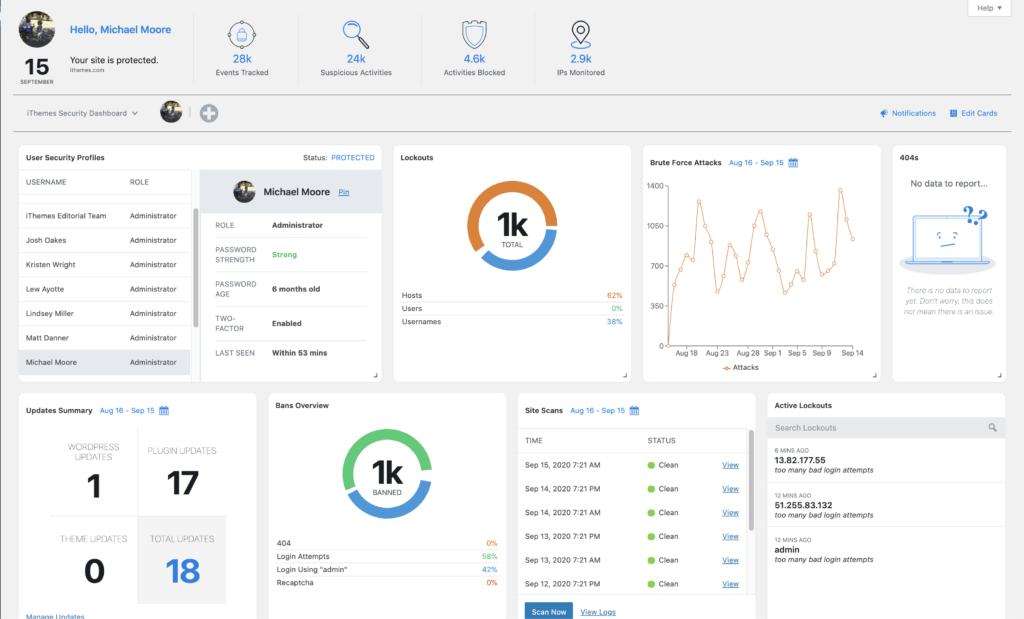

iThemes Security Pro zawiera również pulpit bezpieczeństwa WordPress w czasie rzeczywistym, który pomaga pobierać dane z dzienników bezpieczeństwa na wykresy i wykresy bezpośrednio z pulpitu administracyjnego WordPress.

Pulpit bezpieczeństwa iThemes to dynamiczny pulpit nawigacyjny ze wszystkimi statystykami bezpieczeństwa Twojej witryny WordPress w jednym miejscu. Celem programu Security Dashboard jest dostarczanie żądanych informacji w sposób, który ma dla Ciebie sens. Możesz zacząć od pustego płótna i dodawać tylko te karty, które są dla Ciebie ważne.

Aby rozpocząć korzystanie z Security Dashboard, upewnij się, że jest on włączony na głównej stronie ustawień bezpieczeństwa. Po włączeniu możesz utworzyć swój pierwszy pulpit bezpieczeństwa zarówno z menu panelu administracyjnego, jak i ustawień zabezpieczeń w menu administratora WordPress .

Zawijanie

Niewystarczające rejestrowanie jest jednym z 10 największych zagrożeń bezpieczeństwa aplikacji internetowych OWASP. Monitorowanie właściwego zachowania pomoże Ci zidentyfikować i powstrzymać ataki, wykryć naruszenie oraz uzyskać dostęp i naprawić szkody wyrządzone Twojej witrynie po udanym ataku.

iThemes Security Pro ułatwia rejestrowanie zabezpieczeń WordPress, automatycznie monitorując i rejestrując ataki brute force, aktywność użytkowników, skanowanie złośliwego oprogramowania, zmiany plików i wiele więcej.

Uzyskaj iThemes Security Pro

Co tydzień Michael opracowuje raport na temat luk w zabezpieczeniach WordPressa, aby pomóc chronić Twoje witryny. Jako Product Manager w iThemes pomaga nam w dalszym ulepszaniu linii produktów iThemes. Jest wielkim kujonem i uwielbia uczyć się wszystkich rzeczy technicznych, starych i nowych. Możesz znaleźć Michaela spędzającego czas z żoną i córką, czytającego lub słuchającego muzyki, gdy nie pracuje.