iThemes Security Pro Feature Spotlight – Registri di sicurezza di WordPress

Pubblicato: 2021-06-23Nei post di Feature Spotlight, evidenzieremo una funzione nel plug-in iThemes Security Pro e condivideremo un po' del motivo per cui abbiamo sviluppato la funzione, per chi è la funzione e come utilizzarla.

Oggi tratteremo i registri di sicurezza di WordPress di iThemes Security Pro, un ottimo modo per tenere traccia degli eventi di sicurezza sul tuo sito web.

Perché abbiamo sviluppato i log di sicurezza di WordPress

La registrazione è una parte essenziale della tua strategia di sicurezza di WordPress. La registrazione e il monitoraggio insufficienti possono portare a un ritardo nel rilevamento di una violazione della sicurezza. La maggior parte degli studi sulle violazioni mostra che il tempo per rilevare una violazione è di oltre 200 giorni! Tale lasso di tempo consente a un utente malintenzionato di violare altri sistemi, modificare, rubare o distruggere più dati. È per questi motivi che Insufficient Logging è arrivato nella top 10 di OWASP dei rischi per la sicurezza delle applicazioni web.

I log di sicurezza di WordPress hanno diversi vantaggi nella tua strategia di sicurezza complessiva.

- Identità e fermare il comportamento dannoso.

- Individua l'attività che può avvisarti di una violazione.

- Valuta quanto danno è stato fatto.

- Aiutante nella riparazione di un sito violato.

Se il tuo sito viene violato, vorrai avere le migliori informazioni per aiutarti in un'indagine e un ripristino rapidi.

Cosa sono i log di sicurezza di WordPress?

Registri di sicurezza di WordPress in iThemes Security Pro tiene traccia di importanti eventi di sicurezza che si verificano sul tuo sito web. Questi eventi sono importanti da monitorare per indicare se o quando si verifica una violazione della sicurezza.

I registri di sicurezza del tuo sito web sono una parte vitale di qualsiasi strategia di sicurezza. Le informazioni trovate in questi record possono essere utilizzate per bloccare i malintenzionati, evidenziare una modifica indesiderata sul sito e aiutare a identificare e correggere il punto di ingresso di un attacco riuscito.

Eventi di sicurezza monitorati e registrati da iThemes Security

Ecco uno sguardo agli eventi di sicurezza monitorati dal plug-in iThemes Security Pro.

1. Attacchi di forza bruta di WordPress

Gli attacchi di forza bruta si riferiscono al metodo di prova ed errore utilizzato per scoprire nomi utente e password da hackerare in un sito web. WordPress non tiene traccia di alcuna attività di accesso degli utenti, quindi non c'è nulla di integrato in WordPress per proteggerti da un attacco di forza bruta. Sta a te monitorare la sicurezza dell'accesso per proteggere il tuo sito WordPress.

Fortunatamente, un attacco di forza bruta non è molto sofisticato ed è abbastanza facile da identificare nei tuoi log. Dovrai registrare il nome utente e l'IP che sta tentando di accedere e se l'accesso è andato a buon fine. Se vedi che un singolo nome utente o IP ha tentativi di accesso consecutivi falliti, è probabile che tu sia sotto un attacco di forza bruta.

La funzione iThemes Security Pro Local Brute Force Protection tiene traccia dei tentativi di accesso non validi effettuati da un host/indirizzo IP o da un nome utente. Una volta che un IP o un nome utente hanno effettuato troppi tentativi di accesso consecutivi non riusciti, verranno bloccati e non potranno più fare altri tentativi per un determinato periodo di tempo.

È importante ricordare che non esiste alcun modo per impedire che si verifichi un attacco sul tuo sito web. Tuttavia, monitorando i tentativi di accesso non validi, è possibile impedire che tali attacchi abbiano successo.

iThemes Security Pro è ottimo per bloccare i cattivi. Tuttavia, se un malintenzionato utilizzasse il nome utente Bob in un attacco di forza bruta e Bob fosse un utente effettivo sul sito, purtroppo Bob verrebbe bloccato insieme all'attaccante.

Anche se è bello impedire ai malintenzionati di entrare in un sito, non ci piace quando la sicurezza influisce sull'esperienza degli utenti reali. Abbiamo creato Magic Links per consentire agli utenti legittimi di aggirare il blocco del nome utente, mentre l'attaccante di forza bruta rimane bloccato.

2. Modifiche ai file

Anche se segui le migliori pratiche di sicurezza di WordPress, c'è ancora la possibilità che il tuo sito venga compromesso. Un compromesso significa che un hacker ha violato il tuo sito Web e lo ha infettato con malware.

Una violazione della sicurezza si verifica quando un criminale informatico può ottenere l'accesso non autorizzato al tuo sito Web o server. Le violazioni della sicurezza possono verificarsi in molti modi diversi, poiché gli hacker sfruttano alcuni dei problemi di sicurezza più comuni di WordPress. Dall'esecuzione di versioni obsolete di plug-in e temi a iniezioni SQL più complicate, una violazione della sicurezza può verificarsi anche ai proprietari di siti più vigili.

Il tempo per rilevare una violazione della sicurezza è un fattore critico nella pulizia di un sito Web infetto. Sfortunatamente, più tempo impieghi a notare una violazione, più danni un hacker può arrecare al tuo sito web, ai tuoi clienti e a te. Un malware può causare una quantità impressionante di danni in 200 giorni. Ecco perché è così importante ridurre il tempo necessario per individuare una violazione della sicurezza.

Anche se il tipo di danno causato dal malware sul tuo sito web varia notevolmente, ciò che fa può essere ridotto a una o una combinazione delle tre cose seguenti.

- Aggiungi file : il malware sotto forma di spyware potrebbe aggiungere un file dannoso che registrerà le sequenze di tasti del cliente mentre inseriscono i dati della carta di credito.

- Rimuovi file : alcuni malware rimuoveranno un file legittimo e lo sostituiranno con un file dannoso con lo stesso nome.

- Modifica file : il malware tenterà di nascondere il proprio codice dannoso nascondendolo in un file esistente che modifica.

La chiave per individuare rapidamente una violazione della sicurezza è monitorare le modifiche ai file sul tuo sito web. La funzione di rilevamento delle modifiche ai file in iThemes Security Pro eseguirà la scansione dei file del tuo sito Web e ti avviserà quando si verificano modifiche sul tuo sito Web.

3. Scansioni malware

Non solo dovresti eseguire scansioni malware, ma dovresti anche registrare i risultati di ogni scansione malware nei log di sicurezza di WordPress. Alcuni registri di sicurezza registreranno solo i risultati della scansione che hanno rilevato malware, ma ciò non è sufficiente. È fondamentale essere avvisati il più rapidamente possibile di una violazione del tuo sito web. Più tempo ci vuole per sapere di un hack, più danni farà.

Anche se è bello vedere la storia di un approccio proattivo alla sicurezza dare i suoi frutti, questo è solo un vantaggio e non il motivo per registrare ogni scansione malware. Se non stai documentando le tue scansioni pianificate, non avrai modo di sapere se ci sono errori di scansione. La mancata registrazione delle scansioni non riuscite potrebbe farti pensare che il tuo sito venga controllato quotidianamente alla ricerca di malware, ma, in realtà, la scansione non viene completata.

4. Attività dell'utente

Tenere un registro dell'attività degli utenti nei log di sicurezza di WordPress può essere la tua grazia salvifica dopo un attacco riuscito.

Se monitori la corretta attività dell'utente, può guidarti attraverso la sequenza temporale di un hack e mostrare tutto ciò che l'hacker ha cambiato, dall'aggiunta di nuovi utenti all'aggiunta di annunci farmaceutici indesiderati sul tuo sito.

iThemes Security Pro monitora 5 tipi di attività degli utenti:

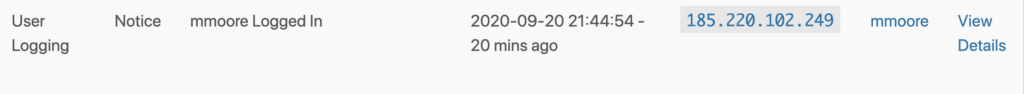

1. Accedi / Esci

Il primo tipo di attività utente registrata è quando gli utenti accedono e si disconnettono dal tuo sito Web e da dove. Il monitoraggio dell'ora e della posizione degli accessi dell'utente può aiutarti a individuare un utente compromesso. Quell'utente ha effettuato l'accesso in un momento insolito o da un nuovo luogo? Se è così, potresti voler iniziare la tua indagine con loro.

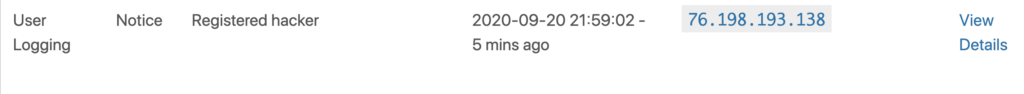

2. Creazione/registrazione dell'utente

L'attività successiva di cui dovresti tenere un registro è la creazione di utenti, in particolare la creazione di utenti amministratori. Se un hacker può compromettere un utente legittimo, può creare il proprio utente amministratore nel tentativo di nascondersi. È facile per te notare qualcosa di strano nel tuo account, ma è molto più difficile identificare attività dannose su un altro utente.

Anche il monitoraggio della registrazione degli utenti è essenziale. Alcune vulnerabilità consentono agli hacker di modificare il nuovo ruolo utente predefinito da abbonato a amministratore.

Se la registrazione utente è impostata solo per monitorare l'attività degli utenti amministratori, solo la registrazione dei nuovi utenti amministratori verrà registrata nei registri di sicurezza. Quindi, se mai vedi un utente appena registrato nei tuoi log di sicurezza, qualcosa è andato storto.

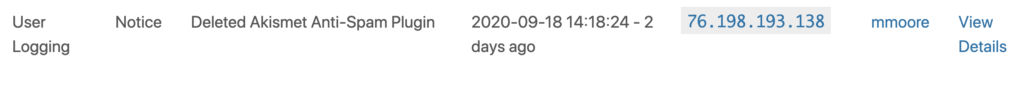

3. Aggiunta e rimozione di plugin

È fondamentale registrare chi aggiunge e rimuove i plug-in. Una volta che il tuo sito è stato violato, sarà facile per l'attaccante aggiungere il proprio plug-in personalizzato per iniettare codice dannoso nel sito web.

Anche se un hacker non ha accesso al tuo server o database, potrebbe comunque essere in grado di apportarvi modifiche dalla dashboard di WordPress. Utilizzando un plug-in, possono aggiungere reindirizzamenti al tuo sito da utilizzare nella loro prossima campagna di spamvertizement o iniettare malware nel tuo database. Dopo che il loro codice dannoso è stato eseguito, possono quindi eliminare il plug-in per rimuovere le prove del loro crimine. Fortunatamente per noi, non ci perderemo nulla perché è stato tutto documentato nei nostri registri di sicurezza di WordPress.

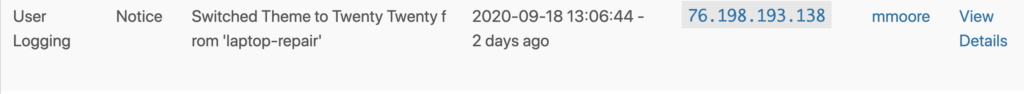

4. Cambiare i temi

Un'altra attività dell'utente monitorata da iThemes Security Pro User Logging è quando qualcuno cambia il tema del sito web. Se ti accorgi che il tuo tema è cambiato inaspettatamente, puoi guardare nei log di sicurezza di WordPress per scoprire chi ha apportato la modifica.

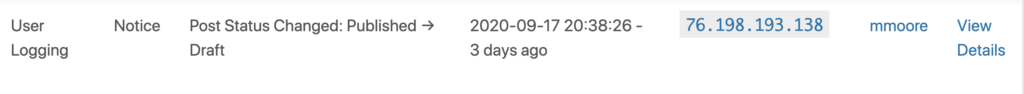

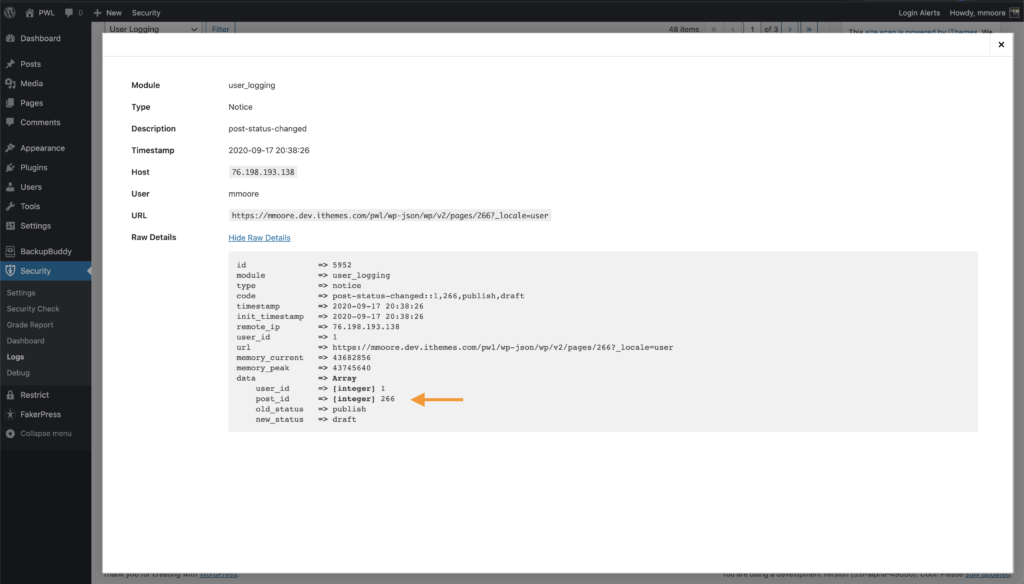

5. Modifiche a post e pagine

Infine, vuoi monitorare eventuali modifiche al tuo post e alle tue pagine. Sono stati aggiunti collegamenti per inviare il tuo traffico ad altri siti? Il monitoraggio di post e pagine può aiutarti a trovare pagine imbarazzanti o collegamenti dannosi aggiunti al tuo sito web dopo una violazione.

Per scoprire quale post è stato modificato, fai clic sui link Visualizza dettagli per trovare l'ID del post.

Come utilizzare i log di sicurezza di WordPress

Abilita le seguenti funzionalità in iThemes Security Pro per ottenere il massimo dai tuoi registri di sicurezza:

- Protezione dalla forza bruta locale

- Utenti esclusi

- Backup del database

- Rilevamento modifica file

- Pianificazione scansione malware

- Registrazione utente

- Gestione delle versioni

- reCAPTCHA

- Dispositivi affidabili

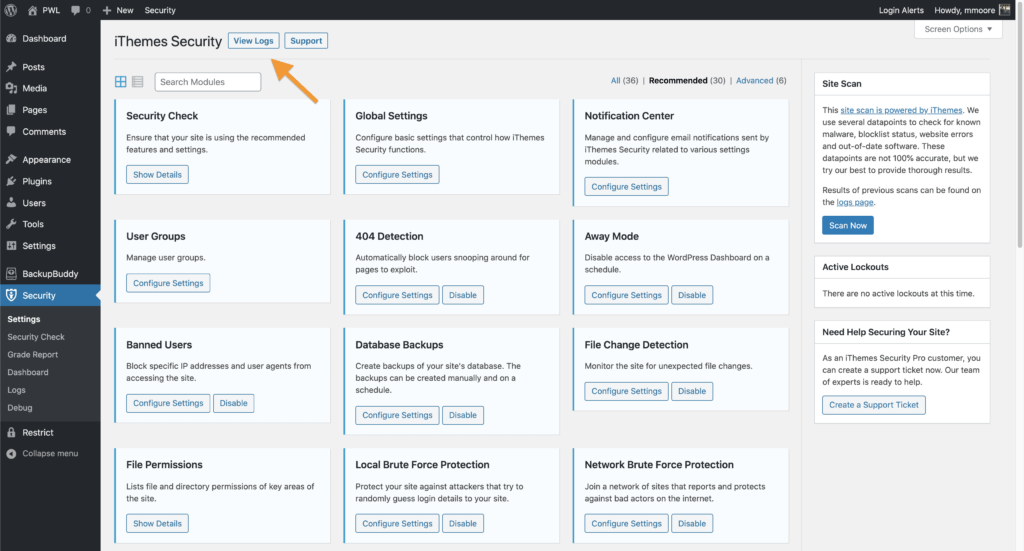

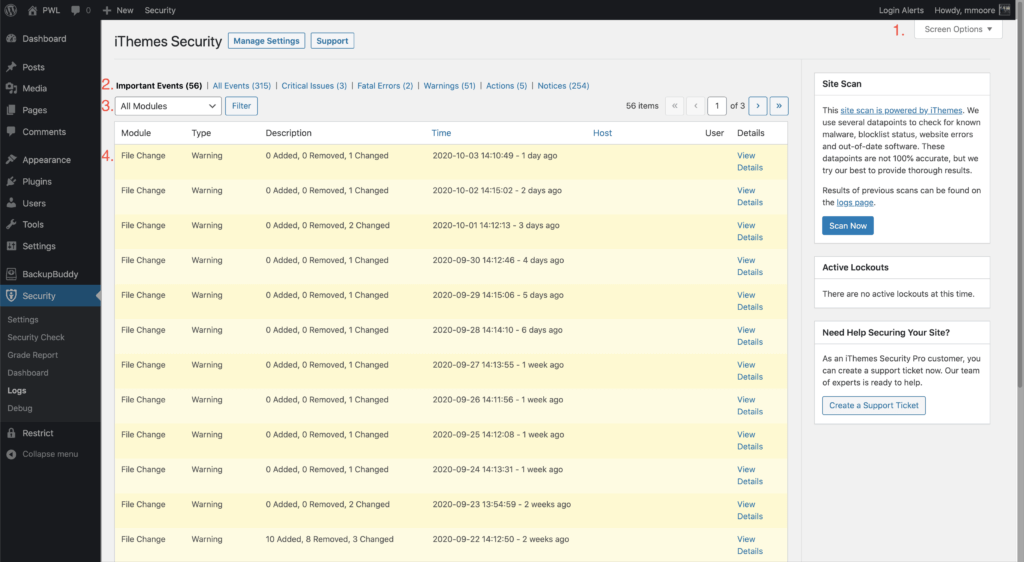

Per visualizzare i log di sicurezza di WordPress, fai clic sul pulsante Visualizza log nella parte superiore delle impostazioni di sicurezza.

Ora diamo un'occhiata più da vicino alla pagina dei registri di iThemes Security Pro.

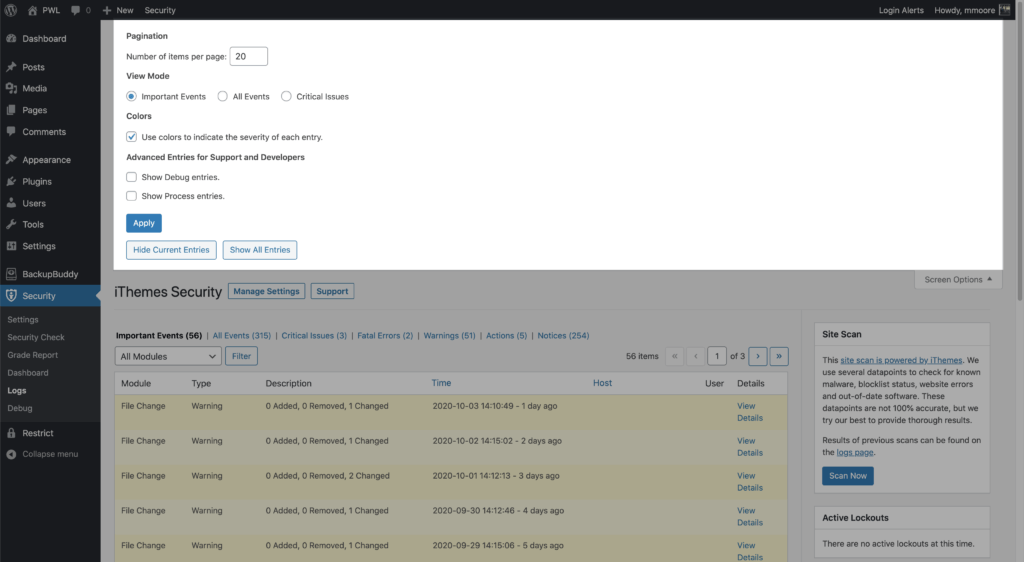

1. Opzioni dello schermo

Facendo clic sul pulsante Opzioni schermo verranno visualizzate le opzioni che ti permetteranno di personalizzare i log di sicurezza di WordPress.

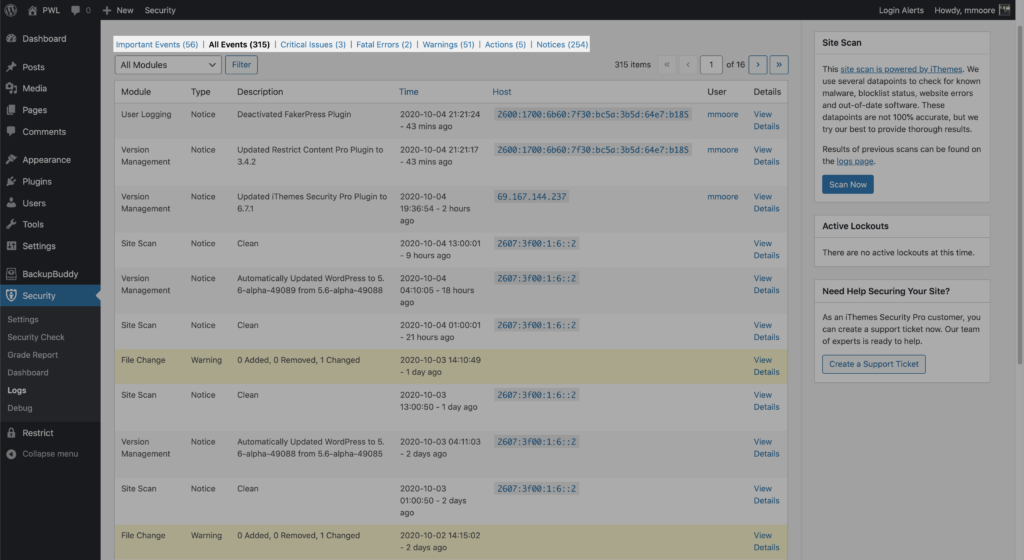

2. Collegamenti di registro

Facendo clic su un collegamento di registro verranno visualizzati gli eventi associati al tipo di registro del collegamento. Ad esempio, facendo clic sul collegamento Tutti gli eventi verranno visualizzati tutti gli eventi di sicurezza registrati.

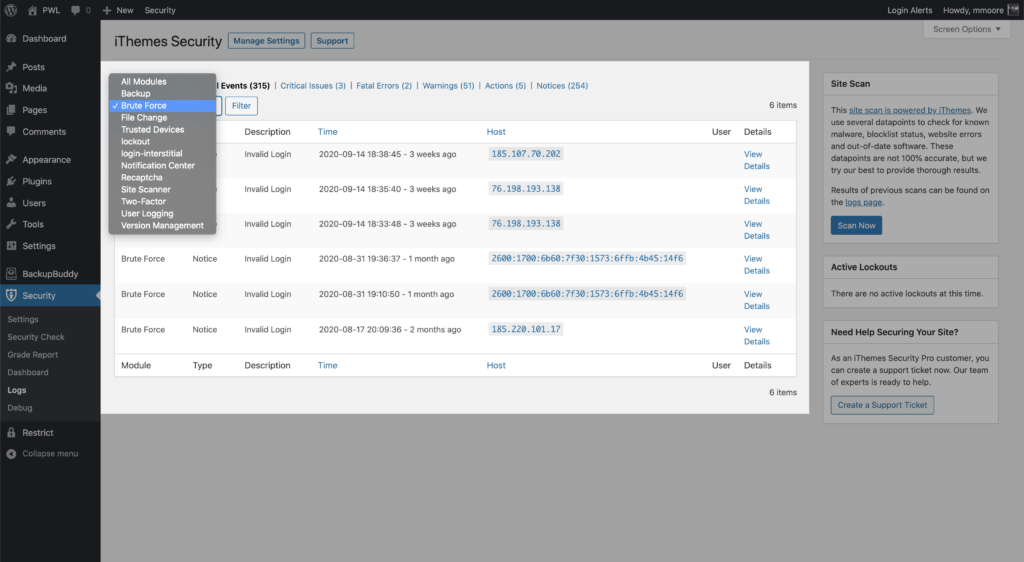

3. Filtro modulo

Il filtro Modulo consente di visualizzare gli eventi registrati da uno specifico modulo di sicurezza. Ad esempio, selezionando Brute Force dal menu a discesa e facendo clic sul pulsante Filter verranno visualizzati solo gli eventi Brute Force registrati.

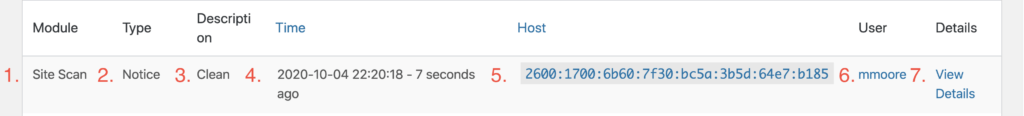

4. Entrata nel registro

Una voce di registro visualizza informazioni importanti su un evento registrato.

- Modulo : l'impostazione di sicurezza che ha registrato la voce di registro.

- Tipo : il tipo di evento associato alla voce del registro.

- Descrizione : una semplice descrizione della voce di registro.

- Ora : quando i registri di sicurezza hanno registrato l'evento.

- Host : l'IP che ha attivato l'evento.

- Utente : l'utente che ha attivato l'evento.

- Dettagli : fare clic sul collegamento Visualizza dettagli per visualizzare ulteriori dettagli del registro.

Visualizza visivamente i tuoi registri di sicurezza: il dashboard di sicurezza di WordPress

Se sei una delle persone che si sentono un po' fuori di testa quando provano ad analizzare i dati archiviati nei registri di sicurezza, non sei solo. Abbiamo sentito molti di voi che pensavano che scavare nei registri di sicurezza richiedesse molto tempo e che a volte le informazioni memorizzate nei registri possono essere difficili da comprendere.

Con tutto ciò in mente, volevamo creare un modo facile e veloce per gli utenti di iThemes Security Pro di vedere l'attività di sicurezza e lo stato di salute del loro sito Web WordPress, senza dover scavare nei loro registri.

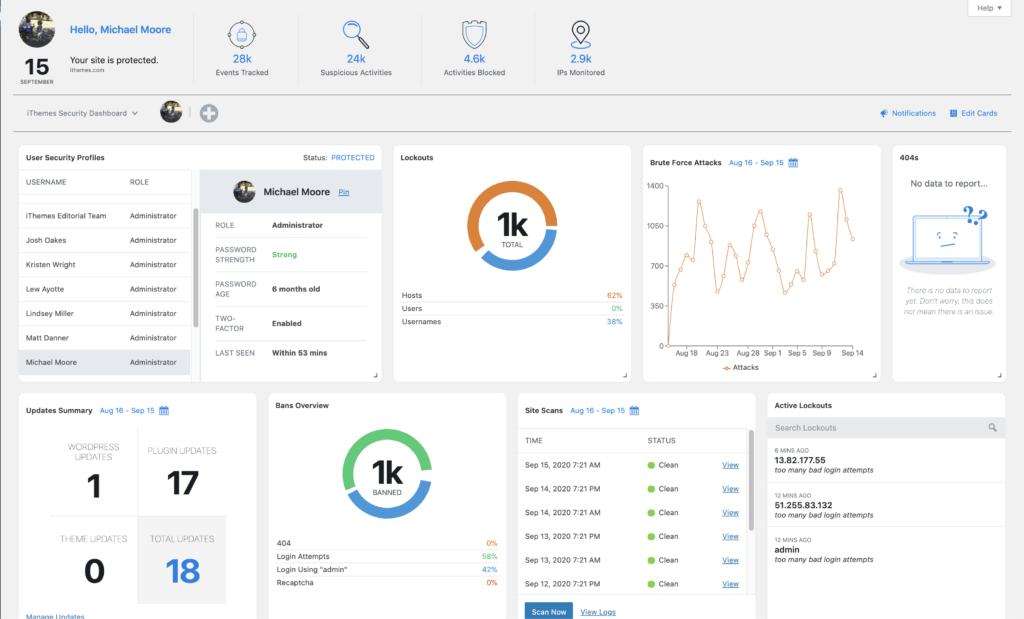

iThemes Security Pro include anche una dashboard di sicurezza di WordPress in tempo reale per aiutarti a estrarre i dati dai tuoi registri di sicurezza in grafici e grafici, direttamente dalla dashboard di amministrazione di WordPress.

Il dashboard di sicurezza di iThemes è un dashboard dinamico con tutte le statistiche sull'attività di sicurezza del tuo sito Web WordPress in un unico posto. L'obiettivo del Security Dashboard è fornirti le informazioni che desideri in un modo che abbia senso per te. Puoi iniziare con una tela bianca e aggiungere solo le carte che sono importanti per te.

Per iniziare a utilizzare Security Dashboard, assicurati che sia abilitato nella pagina principale delle impostazioni di sicurezza. Una volta abilitato, puoi creare la tua prima dashboard di sicurezza sia dal menu Admin Dashboard che dalle impostazioni di sicurezza nel menu Admin di WordPress .

Avvolgendo

La registrazione insufficiente è uno dei 10 principali rischi per la sicurezza delle applicazioni Web di OWASP. Il monitoraggio del comportamento corretto ti aiuterà a identificare e fermare gli attacchi, rilevare una violazione e accedere e riparare i danni arrecati al tuo sito web dopo un attacco riuscito.

iThemes Security Pro semplifica la registrazione della sicurezza di WordPress monitorando e registrando automaticamente attacchi di forza bruta, attività degli utenti, scansione malware, modifiche ai file e molto altro ancora.

Ottieni iThemes Security Pro

Ogni settimana, Michael mette insieme il Rapporto sulla vulnerabilità di WordPress per aiutare a mantenere i tuoi siti al sicuro. In qualità di Product Manager di iThemes, ci aiuta a continuare a migliorare la gamma di prodotti iThemes. È un nerd gigante e ama imparare tutto ciò che è tecnologico, vecchio e nuovo. Puoi trovare Michael che esce con sua moglie e sua figlia, leggendo o ascoltando musica quando non lavora.