تسليط الضوء على ميزة iThemes Security Pro - سجلات أمان WordPress

نشرت: 2021-06-23في منشورات Feature Spotlight ، سنسلط الضوء على ميزة في المكون الإضافي iThemes Security Pro ونشارك قليلاً حول سبب تطويرنا لهذه الميزة ، ومن هي الميزة ، وكيفية استخدام الميزة.

سنغطي اليوم سجلات أمان iThemes Security Pro WordPress ، وهي طريقة رائعة لتتبع الأحداث الأمنية على موقع الويب الخاص بك.

لماذا قمنا بتطوير سجلات أمان WordPress

يعد التسجيل جزءًا أساسيًا من استراتيجية أمان WordPress الخاصة بك. يمكن أن يؤدي عدم كفاية التسجيل والمراقبة إلى تأخير في اكتشاف خرق أمني. تظهر معظم دراسات الاختراق أن الوقت اللازم لاكتشاف الاختراق يزيد عن 200 يوم! يسمح هذا المقدار من الوقت للمهاجم باختراق أنظمة أخرى أو تعديل أو سرقة أو إتلاف المزيد من البيانات. لهذه الأسباب ، وصل التسجيل غير الكافي إلى قائمة OWASP العشرة الأولى من مخاطر أمان تطبيقات الويب.

تتمتع سجلات أمان WordPress بالعديد من الفوائد في إستراتيجية الأمان الشاملة الخاصة بك.

- الهوية ووقف السلوك الخبيث.

- حدد نشاطًا يمكن أن ينبهك إلى حدوث خرق.

- تقييم مقدار الضرر الذي حدث.

- مساعد في إصلاح موقع تم الاستيلاء عليه.

إذا تعرض موقعك للاختراق ، فستحتاج إلى الحصول على أفضل المعلومات للمساعدة في تحقيق سريع واسترداد.

ما هي سجلات أمان WordPress؟

تقوم سجلات أمان WordPress في iThemes Security Pro بتتبع الأحداث الأمنية المهمة التي تحدث على موقع الويب الخاص بك. تعتبر هذه الأحداث مهمة للمراقبة للإشارة إلى ما إذا كان هناك خرق أمني يحدث أم لا.

تعد سجلات أمان موقع الويب الخاص بك جزءًا حيويًا من أي استراتيجية أمنية. يمكن استخدام المعلومات الموجودة في هذه السجلات لإغلاق الجهات الفاعلة السيئة ، وتسليط الضوء على تغيير غير مرغوب فيه على الموقع ، والمساعدة في تحديد نقطة دخول هجوم ناجح وتصحيحها.

أحداث الأمان التي يتم تعقبها وتسجيلها بواسطة أمان iThemes

فيما يلي نظرة على أحداث الأمان التي تم تعقبها بواسطة المكون الإضافي iThemes Security Pro.

1. ووردبريس القوة الغاشمة الهجمات

تشير هجمات القوة الغاشمة إلى طريقة التجربة والخطأ المستخدمة لاكتشاف أسماء المستخدمين وكلمات المرور لاختراق موقع ويب. لا يتتبع WordPress أي نشاط لتسجيل دخول المستخدم ، لذلك لا يوجد أي شيء مضمّن في WordPress لحمايتك من هجوم القوة الغاشمة. الأمر متروك لك لمراقبة أمان تسجيل الدخول لحماية موقع WordPress الخاص بك.

لحسن الحظ ، فإن هجوم القوة الغاشمة ليس معقدًا للغاية ، ومن السهل جدًا التعرف عليه في سجلاتك. ستحتاج إلى تسجيل اسم المستخدم وعنوان IP الذي يحاول تسجيل الدخول وما إذا كان تسجيل الدخول ناجحًا أم لا. إذا رأيت أن اسم مستخدم واحدًا أو IP لديه محاولات تسجيل دخول فاشلة متتالية ، فمن المحتمل أنك تتعرض لهجوم القوة الغاشمة.

تحتفظ ميزة الحماية من القوة الغاشمة المحلية في iThemes Security Pro بتتبع محاولات تسجيل الدخول غير الصالحة التي تم إجراؤها بواسطة عنوان مضيف / IP أو اسم مستخدم. بمجرد قيام IP أو اسم المستخدم بالعديد من محاولات تسجيل الدخول الفاشلة المتتالية ، سيتم حظرهم وسيتم منعهم من إجراء أي محاولات أخرى لفترة زمنية محددة.

من المهم أن تتذكر أنه لا توجد طريقة لمنع حدوث هجوم على موقع الويب الخاص بك. ولكن من خلال مراقبة محاولات تسجيل الدخول غير الصالحة ، يمكنك منع هذه الهجمات من النجاح.

iThemes Security Pro رائع في منع الأشرار. ومع ذلك ، إذا استخدم شخص سيئ اسم المستخدم Bob في هجوم القوة الغاشمة ، وكان Bob مستخدمًا فعليًا على الموقع ، فسيتم حظر بوب ، للأسف ، مع المهاجم.

على الرغم من أنه من الرائع منع الأشرار من اقتحام أحد المواقع ، إلا أننا لا نحب ذلك عندما يؤثر الأمان على تجربة المستخدمين الحقيقية. أنشأنا روابط سحرية للسماح للمستخدمين الشرعيين بتجاوز قفل اسم المستخدم ، بينما يظل مهاجم القوة الغاشمة مغلقًا.

2. ملف التغييرات

حتى إذا اتبعت أفضل ممارسات الأمان في WordPress ، فلا تزال هناك فرصة لتعرض موقعك للاختراق. يعني الاختراق أن أحد المتطفلين اخترق موقع الويب الخاص بك وأصابه ببرامج ضارة.

الخرق الأمني هو عندما يتمكن المجرم الإلكتروني من الوصول غير المصرح به إلى موقع الويب أو الخادم الخاص بك. يمكن أن تحدث الانتهاكات الأمنية بعدة طرق مختلفة ، حيث يستغل المتسللون بعضًا من أكثر مشكلات أمان WordPress شيوعًا. من تشغيل الإصدارات القديمة من المكونات الإضافية والسمات إلى عمليات إدخال SQL الأكثر تعقيدًا ، يمكن أن يحدث خرق أمني حتى لأصحاب المواقع الأكثر يقظة.

يعد وقت اكتشاف خرق أمني عاملاً بالغ الأهمية في تنظيف موقع ويب مصاب. لسوء الحظ ، كلما طال الوقت الذي تستغرقه في ملاحظة الاختراق ، زاد الضرر الذي يمكن أن يلحقه المتسلل بموقعك على الويب وعملائك وبك. يمكن أن يتسبب جزء من البرامج الضارة في حدوث قدر هائل من الضرر في 200 يوم. لهذا السبب من المهم للغاية تقليل الوقت المستغرق لاكتشاف الخرق الأمني.

في حين أن نوع الضرر الذي تسببه البرامج الضارة على موقع الويب الخاص بك يختلف اختلافًا كبيرًا ، يمكن اختصار ما تفعله في واحد أو مجموعة من الأشياء الثلاثة التالية.

- إضافة ملفات - يمكن أن تضيف البرامج الضارة في شكل برامج تجسس ملفًا ضارًا يسجل ضغطات المفاتيح التي يقوم بها العميل عند إدخال معلومات بطاقة الائتمان الخاصة به.

- إزالة الملفات - تقوم بعض البرامج الضارة بإزالة ملف شرعي واستبداله بملف ضار يحمل نفس الاسم.

- تعديل الملفات - ستحاول البرامج الضارة إخفاء رمزها الضار عن طريق إخفائها في ملف موجود يعدّله.

مفتاح اكتشاف الخرق الأمني بسرعة هو مراقبة تغييرات الملفات على موقع الويب الخاص بك. ستعمل ميزة اكتشاف تغيير الملف في iThemes Security Pro على فحص ملفات موقع الويب الخاص بك وتنبيهك عند حدوث تغييرات على موقع الويب الخاص بك.

3. فحص البرامج الضارة

لا يجب عليك إجراء عمليات فحص للبرامج الضارة فحسب ، بل يجب عليك أيضًا تسجيل نتائج كل فحص للبرامج الضارة في سجلات أمان WordPress الخاصة بك. ستسجل بعض سجلات الأمان نتائج الفحص التي وجدت برامج ضارة فقط ، لكن هذا لا يكفي. من الأهمية بمكان أن يتم تنبيهك بأسرع ما يمكن لخرق لموقعك على الويب. كلما استغرقت وقتًا أطول للتعرف على الاختراق ، زاد الضرر الذي ستحدثه.

في حين أنه من الجيد رؤية تاريخ النهج الاستباقي لتحقيق الأمان ، فهذه مجرد مكافأة وليست سببًا لتسجيل كل عملية مسح للبرامج الضارة. إذا كنت لا تقوم بتوثيق عمليات الفحص المجدولة ، فلن يكون لديك طريقة لمعرفة ما إذا كان هناك أي فشل في المسح. قد يؤدي عدم تسجيل عمليات الفحص الفاشلة إلى التفكير في أنه يتم فحص موقعك يوميًا بحثًا عن البرامج الضارة ، ولكن في الواقع ، فشل الفحص في إكماله.

4. نشاط المستخدم

يمكن أن يكون الاحتفاظ بسجل لنشاط المستخدم في سجلات أمان WordPress نعمة لك بعد هجوم ناجح.

إذا كنت تراقب نشاط المستخدم الصحيح ، فيمكنه إرشادك خلال المخطط الزمني للاختراق وإظهار كل شيء غيّره المخترق ، من إضافة مستخدمين جدد إلى إضافة إعلانات صيدلانية غير مرغوب فيها على موقعك.

يراقب iThemes Security Pro 5 أنواع من نشاط المستخدم:

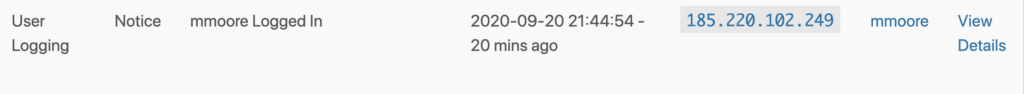

1. تسجيل الدخول / تسجيل الخروج

النوع الأول من نشاط المستخدم الذي يتم تسجيله هو عندما يقوم المستخدمون بتسجيل الدخول وتسجيل الخروج من موقع الويب الخاص بك ومن أين. يمكن أن تساعدك مراقبة وقت وموقع عمليات تسجيل دخول المستخدم في اكتشاف المستخدم الذي تم اختراقه. هل قام هذا المستخدم بتسجيل الدخول في وقت غير معتاد أو من مكان جديد؟ إذا كان الأمر كذلك ، فقد ترغب في بدء التحقيق معهم.

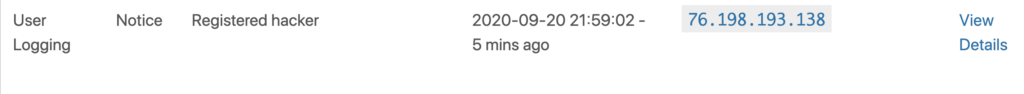

2. إنشاء المستخدم / التسجيل

النشاط التالي الذي يجب عليك الاحتفاظ بسجل له هو إنشاء المستخدم ، وخاصة إنشاء المستخدمين المسؤولين. إذا تمكن المتسلل من اختراق مستخدم شرعي ، فيمكنه إنشاء مستخدم إداري خاص به في محاولة للتستر. من السهل عليك أن تلاحظ شيئًا غريبًا في حسابك ، ولكن من الصعب تحديد نشاط ضار لمستخدم آخر.

مراقبة تسجيل المستخدم أمر ضروري أيضًا. تسمح بعض نقاط الضعف للقراصنة بتغيير دور المستخدم الافتراضي الجديد من مشترك إلى مسؤول.

إذا تم تعيين "تسجيل المستخدم" فقط لمراقبة نشاط مستخدمي المسؤولين ، فسيتم تسجيل تسجيل مستخدم المسؤول الجديد فقط في سجلات الأمان. لذلك ، إذا رأيت يومًا مستخدمًا مسجلاً حديثًا في سجلات الأمان الخاصة بك ، فقد حدث خطأ ما.

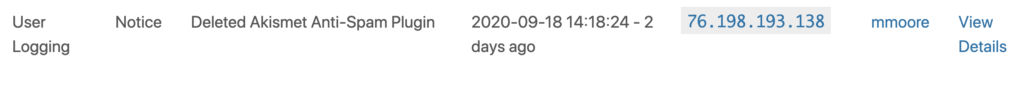

3. إضافة وإزالة الملحقات

من الأهمية بمكان عمل سجل يوضح من يقوم بإضافة الإضافات وإزالتها. بمجرد اختراق موقعك ، سيكون من السهل على المهاجم إضافة المكون الإضافي المخصص الخاص به لحقن شفرة ضارة في موقع الويب.

حتى إذا لم يكن لدى المتسلل حق الوصول إلى الخادم أو قاعدة البيانات الخاصة بك ، فقد لا يزال بإمكانهم إجراء تغييرات عليهم من لوحة معلومات WordPress الخاصة بك. باستخدام مكون إضافي ، يمكنهم إضافة عمليات إعادة توجيه إلى موقعك لاستخدامها في حملتهم التالية لتحويل البريد العشوائي ، أو إدخال برامج ضارة في قاعدة البيانات الخاصة بك. بعد تنفيذ التعليمات البرمجية الخبيثة الخاصة بهم ، يمكنهم بعد ذلك حذف المكون الإضافي لإزالة الأدلة على جرائمهم. من حسن حظنا ، أننا لن نفوت أيًا منها لأنه تم توثيقه جميعًا في سجلات أمان WordPress الخاصة بنا.

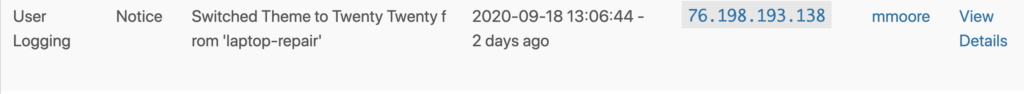

4. تبديل المواضيع

نشاط مستخدم آخر تتم مراقبته بواسطة iThemes Security Pro User Logging هو عندما يقوم شخص ما بتبديل سمة موقع الويب. إذا وجدت أن نسقك قد تغير بشكل غير متوقع ، فيمكنك البحث في سجلات أمان WordPress الخاصة بك لمعرفة من قام بالتغيير.

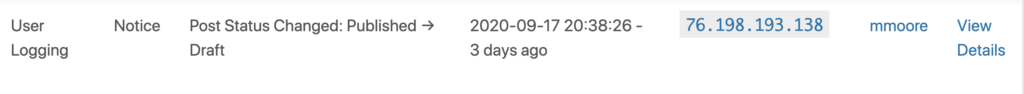

5. التغييرات على المشاركات والصفحات

أخيرًا ، تريد مراقبة أي تغييرات تطرأ على منشورك وصفحاتك. هل تمت إضافة أي روابط لإرسال حركة المرور الخاصة بك إلى مواقع أخرى؟ يمكن أن تساعدك مراقبة المنشورات والصفحات في العثور على أي صفحات محرجة أو روابط ضارة تمت إضافتها إلى موقع الويب الخاص بك بعد الخرق.

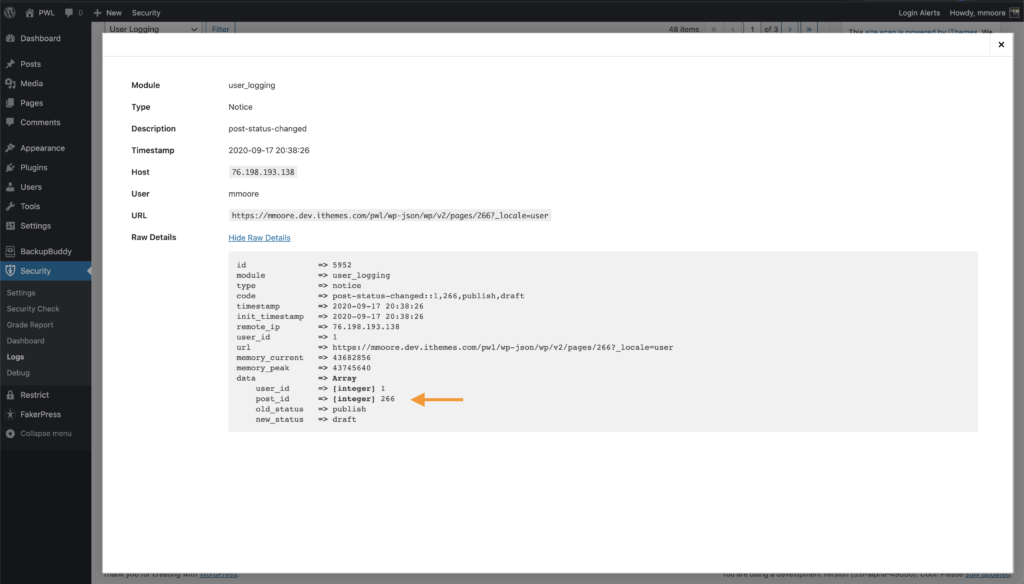

لمعرفة المنشور الذي تم تعديله ، انقر فوق روابط عرض التفاصيل للعثور على معرف المنشور.

كيفية استخدام سجلات أمان WordPress

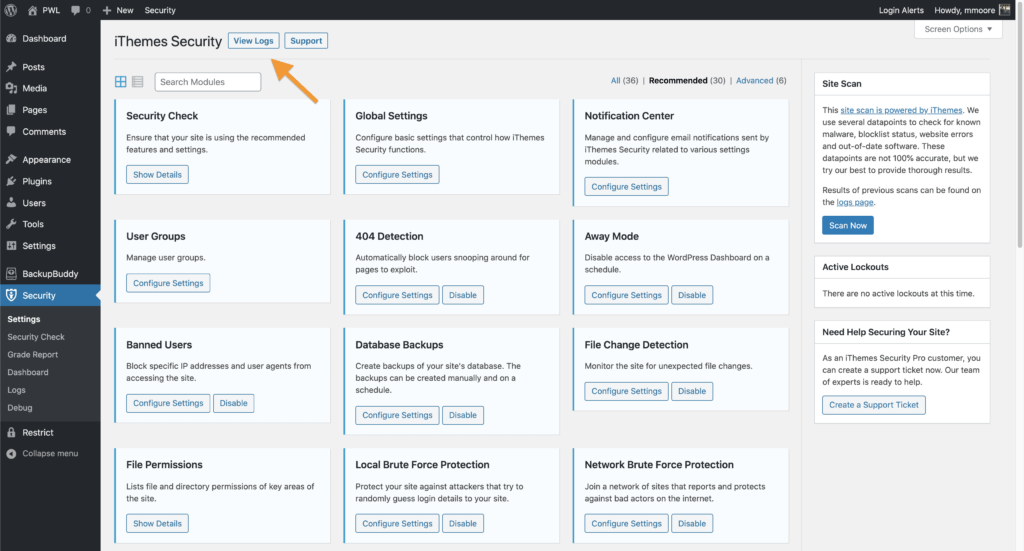

قم بتمكين الميزات التالية في iThemes Security Pro لتحقيق أقصى استفادة من سجلات الأمان الخاصة بك:

- حماية القوة الغاشمة المحلية

- المستخدمون المحظورون

- النسخ الاحتياطي لقاعدة البيانات

- كشف تغيير الملف

- جدولة فحص البرامج الضارة

- تسجيل المستخدم

- إدارة الإصدار

- reCAPTCHA

- أجهزة موثوقة

لعرض سجلات أمان WordPress الخاصة بك ، انقر فوق الزر عرض السجلات في الجزء العلوي من إعدادات الأمان الخاصة بك.

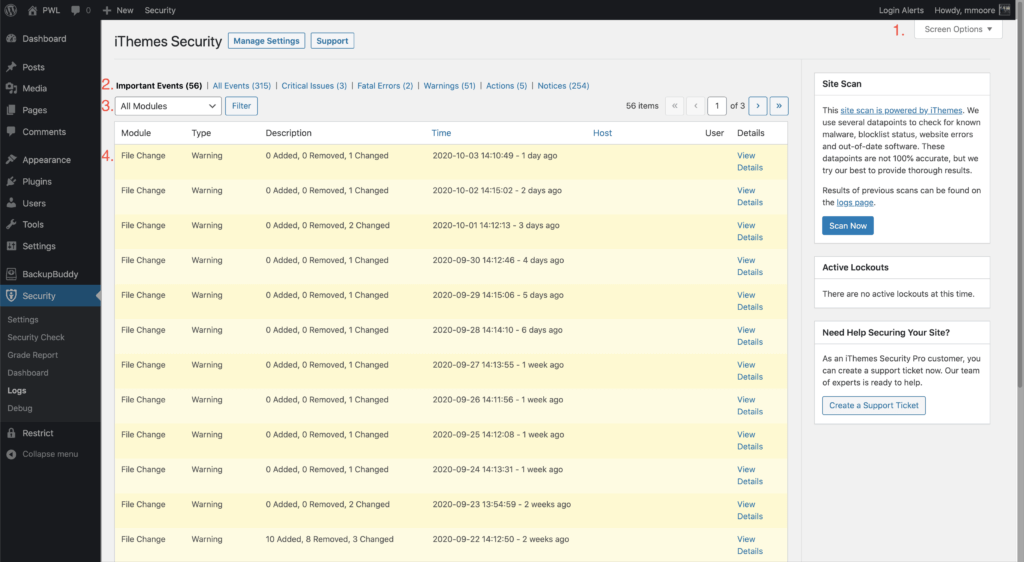

الآن دعنا نلقي نظرة فاحصة على صفحة سجلات iThemes Security Pro.

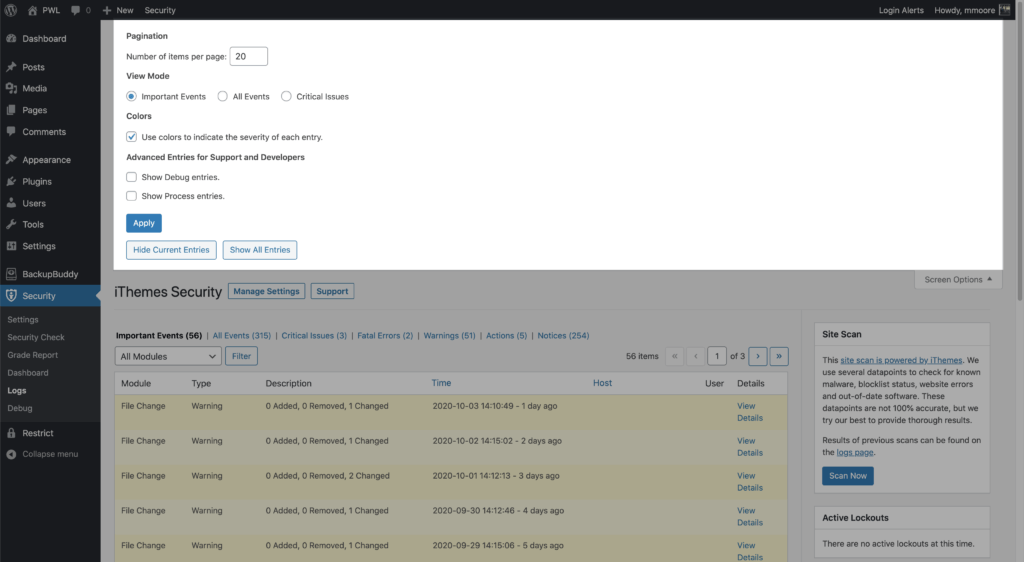

1. خيارات الشاشة

سيؤدي النقر فوق الزر " خيارات الشاشة" إلى عرض الخيارات التي تتيح لك تخصيص سجلات أمان WordPress الخاصة بك.

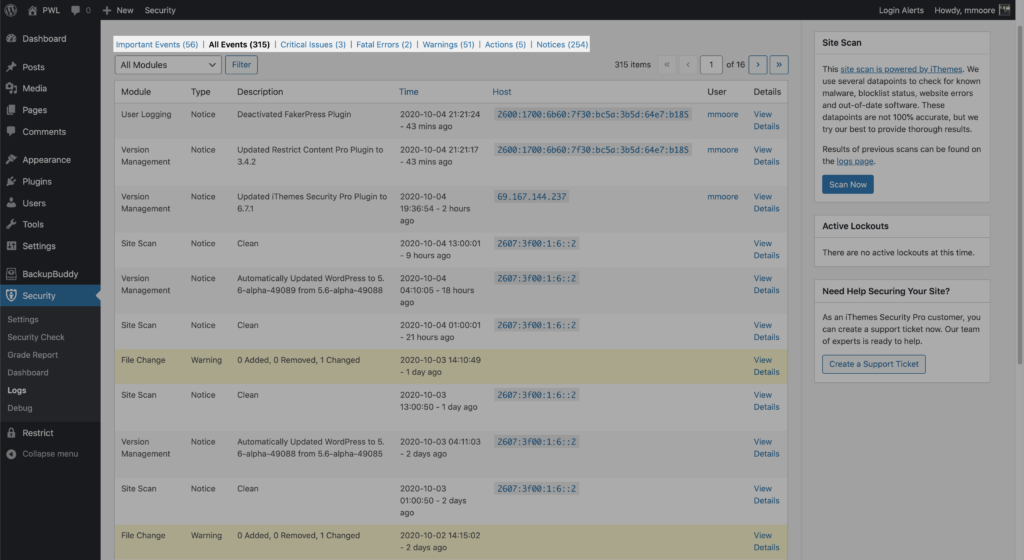

2. ارتباطات السجل

سيؤدي النقر فوق ارتباط السجل إلى عرض الأحداث المرتبطة بنوع سجل الارتباط. على سبيل المثال ، سيؤدي النقر فوق ارتباط كافة الأحداث إلى عرض كافة أحداث الأمان المسجلة.

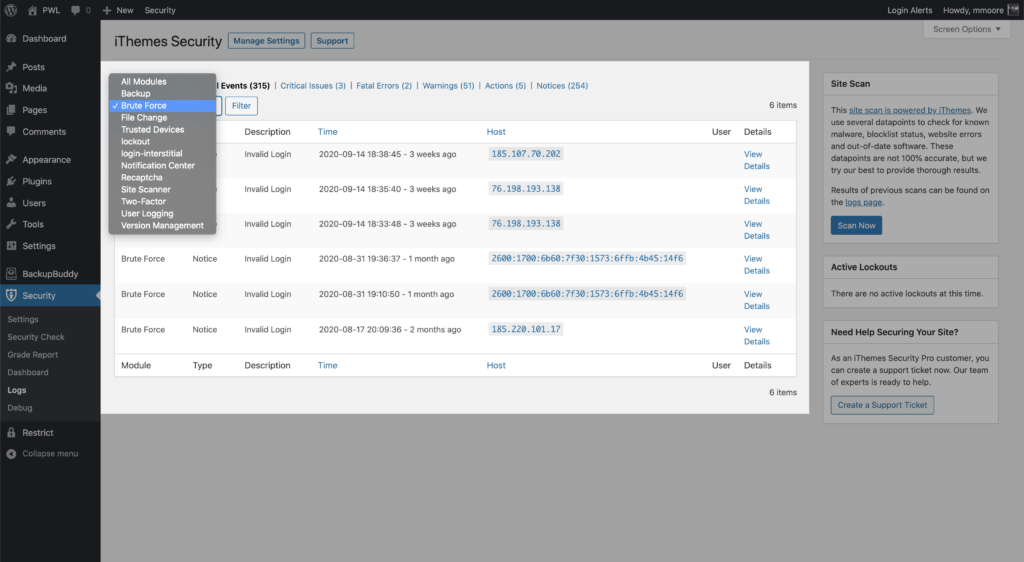

3. مرشح الوحدة النمطية

يسمح لك مرشح الوحدة النمطية بعرض الأحداث المسجلة بواسطة وحدة حماية معينة. على سبيل المثال ، تحديد Brute Force من القائمة المنسدلة والنقر فوق الزر Filter سيعرض فقط أحداث Brute Force المسجلة.

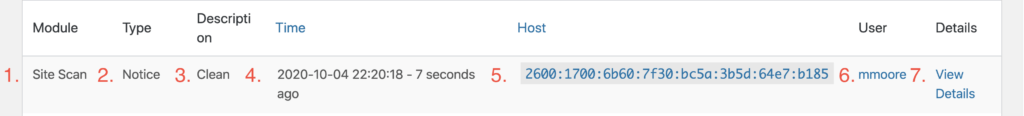

4. إدخال السجل

يعرض إدخال السجل معلومات مهمة حول حدث مسجل.

- الوحدة النمطية - إعداد الأمان الذي سجل إدخال السجل.

- النوع - نوع الحدث المرتبط بإدخال السجل.

- الوصف - وصف بسيط لإدخال السجل.

- الوقت - عندما سجلت سجلات الأمن الحدث.

- المضيف - عنوان IP الذي أطلق الحدث.

- المستخدم - المستخدم الذي أطلق الحدث.

- التفاصيل - انقر فوق الارتباط "عرض التفاصيل" لعرض تفاصيل السجل الإضافية.

انظر سجلات الأمان الخاصة بك بصريًا: لوحة معلومات أمان WordPress

إذا كنت أحد الأشخاص الذين يشعرون بأنهم فوق رأسك قليلاً عند محاولة تحليل البيانات المخزنة في سجلات الأمان ، فأنت لست وحدك. لقد سمعنا من الكثير منكم ممن اعتقدوا أن البحث في سجلات الأمان الخاصة بك يستغرق وقتًا طويلاً ، وفي بعض الأحيان قد يكون من الصعب فهم المعلومات المخزنة في السجلات.

مع وضع كل ذلك في الاعتبار ، أردنا إنشاء طريقة سهلة وسريعة لمستخدمي iThemes Security Pro لرؤية نشاط الأمان وصحة موقع WordPress الخاص بهم ، دون الحاجة إلى البحث في سجلاتهم.

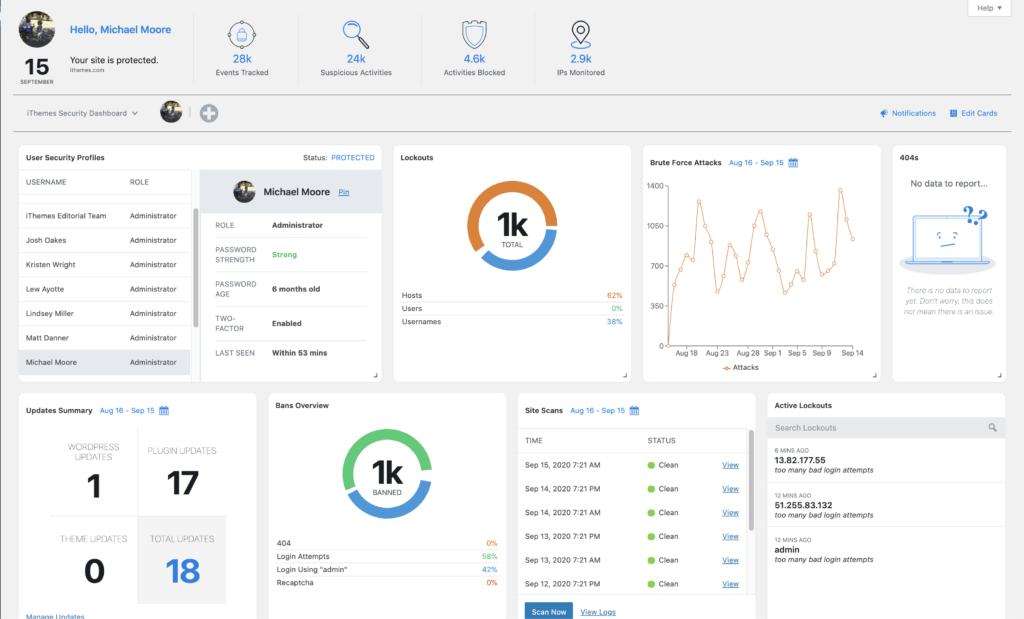

يشتمل iThemes Security Pro أيضًا على لوحة معلومات أمان WordPress في الوقت الفعلي للمساعدة في سحب البيانات من سجلات الأمان الخاصة بك إلى الرسوم البيانية والمخططات ، مباشرة من داخل لوحة تحكم مسؤول WordPress.

لوحة معلومات أمان iThemes هي لوحة معلومات ديناميكية تحتوي على جميع إحصائيات نشاط أمان موقع WordPress الخاص بك في مكان واحد. الهدف من لوحة معلومات الأمان هو تزويدك بالمعلومات التي تريدها بطريقة منطقية بالنسبة لك. يمكنك البدء بلوحة فارغة وإضافة البطاقات التي تهمك فقط.

لبدء استخدام لوحة معلومات الأمان ، تأكد من تمكينها في الصفحة الرئيسية لإعدادات الأمان. بمجرد التمكين ، يمكنك إنشاء لوحة معلومات الأمان الأولى من قائمة لوحة تحكم المسؤول وإعدادات الأمان في قائمة مسؤول WordPress .

تغليف

يعد التسجيل غير الكافي أحد أكبر 10 مخاطر لأمان تطبيقات الويب في OWASP. ستساعدك مراقبة السلوك الصحيح في تحديد الهجمات وإيقافها ، واكتشاف الاختراق ، والوصول إلى الضرر الذي لحق بموقعك على الويب وإصلاحه بعد هجوم ناجح.

يجعل iThemes Security Pro تسجيل الأمان في WordPress سهلاً من خلال المراقبة التلقائية وتسجيل هجمات القوة الغاشمة ونشاط المستخدم ومسح البرامج الضارة وتغييرات الملفات وغير ذلك الكثير.

احصل على iThemes Security Pro

كل أسبوع ، يضع مايكل تقرير WordPress Vulnerability Report معًا للمساعدة في الحفاظ على أمان مواقعك. بصفته مدير المنتجات في iThemes ، فهو يساعدنا في مواصلة تحسين مجموعة منتجات iThemes. إنه الطالب الذي يذاكر كثيرا عملاقًا ويحب التعرف على كل ما يتعلق بالتكنولوجيا ، القديم والجديد. يمكنك أن تجد مايكل يتسكع مع زوجته وابنته ، يقرأ أو يستمع إلى الموسيقى عندما لا يعمل.