Pleins feux sur la fonctionnalité iThemes Security Pro – Journaux de sécurité WordPress

Publié: 2021-06-23Dans les publications Feature Spotlight, nous mettrons en évidence une fonctionnalité du plug-in iThemes Security Pro et partagerons un peu les raisons pour lesquelles nous avons développé la fonctionnalité, à qui elle est destinée et comment l'utiliser.

Aujourd'hui, nous allons couvrir les journaux de sécurité WordPress iThemes Security Pro, un excellent moyen de suivre les événements de sécurité sur votre site Web.

Pourquoi nous avons développé les journaux de sécurité WordPress

La journalisation est un élément essentiel de votre stratégie de sécurité WordPress. Une journalisation et une surveillance insuffisantes peuvent entraîner un retard dans la détection d'une faille de sécurité. La plupart des études sur les violations montrent que le temps de détection d'une violation est de plus de 200 jours ! Ce laps de temps permet à un attaquant de violer d'autres systèmes, de modifier, de voler ou de détruire davantage de données. C'est pour ces raisons qu'Insufficient Logging a atterri dans le top 10 OWASP des risques de sécurité des applications Web.

Les journaux de sécurité WordPress présentent plusieurs avantages dans votre stratégie de sécurité globale.

- Identité et arrêt des comportements malveillants.

- Repérez l'activité qui peut vous alerter d'une violation.

- Évaluez combien de dégâts ont été causés.

- Aide à la réparation d'un site piraté.

Si votre site est piraté, vous voudrez disposer des meilleures informations pour vous aider dans une enquête et une récupération rapides.

Que sont les journaux de sécurité WordPress ?

Les journaux de sécurité WordPress dans iThemes Security Pro gardent une trace des événements de sécurité importants qui se produisent sur votre site Web. Ces événements sont importants à surveiller pour indiquer si ou quand une faille de sécurité se produit.

Les journaux de sécurité de votre site Web sont un élément essentiel de toute stratégie de sécurité. Les informations trouvées dans ces enregistrements peuvent être utilisées pour verrouiller les mauvais acteurs, mettre en évidence un changement indésirable sur le site et aider à identifier et corriger le point d'entrée d'une attaque réussie.

Événements de sécurité suivis et enregistrés par iThemes Security

Voici un aperçu des événements de sécurité suivis par le plugin iThemes Security Pro.

1. WordPress Brute Force Attaques

Les attaques par force brute font référence à la méthode d'essais et d'erreurs utilisée pour découvrir les noms d'utilisateur et les mots de passe afin de pirater un site Web. WordPress ne suit aucune activité de connexion des utilisateurs, il n'y a donc rien de intégré dans WordPress pour vous protéger d'une attaque par force brute. C'est à vous de surveiller la sécurité de votre connexion pour protéger votre site WordPress.

Heureusement, une attaque par force brute n'est pas très sophistiquée et elle est assez facile à identifier dans vos journaux. Vous devrez enregistrer le nom d'utilisateur et l'adresse IP qui tentent de se connecter et si la connexion a réussi. Si vous voyez qu'un seul nom d'utilisateur ou une seule adresse IP a échoué consécutivement à des tentatives de connexion, il est probable que vous soyez victime d'une attaque par force brute.

La fonction de protection contre la force brute locale d'iThemes Security Pro garde une trace des tentatives de connexion non valides effectuées par un hôte/une adresse IP ou un nom d'utilisateur. Une fois qu'une adresse IP ou un nom d'utilisateur a fait trop de tentatives de connexion infructueuses consécutives, ils seront verrouillés et ne pourront plus faire d'autres tentatives pendant une période de temps définie.

Il est important de se rappeler qu'il n'y a aucun moyen d'empêcher une attaque de se produire sur votre site Web. Mais, en surveillant les tentatives de connexion non valides, vous pouvez empêcher ces attaques de réussir.

iThemes Security Pro est excellent pour bloquer les méchants. Cependant, si un méchant utilisait le nom d'utilisateur Bob dans une attaque par force brute et que Bob est un utilisateur réel sur le site, Bob serait malheureusement exclu avec l'attaquant.

Même s'il est agréable d'empêcher les méchants d'entrer par effraction sur un site, nous n'aimons pas que la sécurité affecte l'expérience des utilisateurs réels. Nous avons créé Magic Links pour permettre aux utilisateurs légitimes de contourner le verrouillage du nom d'utilisateur, tandis que l'attaquant par force brute reste verrouillé.

2. Modifications de fichiers

Même si vous suivez les meilleures pratiques de sécurité WordPress, il y a toujours une chance que votre site soit compromis. Un compromis signifie qu'un pirate a piraté votre site Web et l'a infecté par un logiciel malveillant.

Une atteinte à la sécurité se produit lorsqu'un cybercriminel peut accéder sans autorisation à votre site Web ou à votre serveur. Les failles de sécurité peuvent se produire de différentes manières, car les pirates informatiques exploitent certains des problèmes de sécurité WordPress les plus courants. De l'exécution de versions obsolètes de plugins et de thèmes aux injections SQL plus compliquées, une faille de sécurité peut arriver même aux propriétaires de sites les plus vigilants.

Le temps de détection d'une faille de sécurité est un facteur critique dans le nettoyage d'un site Web infecté. Malheureusement, plus il vous faut de temps pour remarquer une violation, plus un pirate informatique peut causer de dommages à votre site Web, à vos clients et à vous-même. Un malware peut causer des dégâts considérables en 200 jours. C'est pourquoi il est si important de réduire le temps nécessaire pour détecter une faille de sécurité.

Bien que le type de dommages causés par les logiciels malveillants sur votre site Web varie considérablement, ce qu'il fait peut se résumer à un ou à une combinaison des trois éléments suivants.

- Ajouter des fichiers – Un logiciel malveillant sous forme de logiciel espion peut ajouter un fichier malveillant qui enregistrera les frappes de votre client lorsqu'il entrera les informations de sa carte de crédit.

- Supprimer des fichiers – Certains logiciels malveillants suppriment un fichier légitime et le remplacent par un fichier malveillant du même nom.

- Modifier les fichiers – Un logiciel malveillant essaiera de cacher son code malveillant en le cachant dans un fichier existant qu'il modifie.

La clé pour détecter rapidement une faille de sécurité consiste à surveiller les modifications apportées aux fichiers sur votre site Web. La fonction de détection des modifications de fichiers dans iThemes Security Pro analysera les fichiers de votre site Web et vous alertera lorsque des modifications se produisent sur votre site Web.

3. Analyses de logiciels malveillants

Non seulement vous devez exécuter des analyses de logiciels malveillants, mais vous devez également enregistrer les résultats de chaque analyse de logiciels malveillants dans vos journaux de sécurité WordPress. Certains journaux de sécurité n'enregistreront que les résultats d'analyse qui ont trouvé des logiciels malveillants, mais cela ne suffit pas. Il est crucial d'être alerté le plus rapidement possible d'une violation de votre site Web. Plus il vous faudra de temps pour connaître un hack, plus il fera de dégâts.

Bien qu'il soit agréable de voir l'histoire d'une approche proactive de la sécurité porter ses fruits, ce n'est qu'un bonus et non la raison d'enregistrer chaque analyse de malware. Si vous ne documentez pas vos analyses planifiées, vous n'aurez aucun moyen de savoir s'il y a des échecs d'analyse. Si vous n'enregistrez pas les analyses ayant échoué, vous pourriez penser que votre site est contrôlé quotidiennement à la recherche de logiciels malveillants, mais, en réalité, l'analyse ne se termine pas.

4. Activité de l'utilisateur

Garder un enregistrement de l'activité des utilisateurs dans vos journaux de sécurité WordPress peut être votre grâce salvatrice après une attaque réussie.

Si vous surveillez l'activité correcte des utilisateurs, cela peut vous guider dans la chronologie d'un piratage et montrer tout ce que le pirate a changé, de l'ajout de nouveaux utilisateurs à l'ajout de publicités pharmaceutiques indésirables sur votre site.

iThemes Security Pro surveille 5 types d'activité utilisateur :

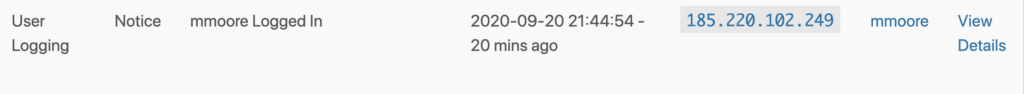

1. Connexion / Déconnexion

Le premier type d'activité d'utilisateur enregistré est lorsque les utilisateurs se connectent et se déconnectent de votre site Web et d'où. La surveillance de l'heure et de l'emplacement des connexions de l'utilisateur peut vous aider à repérer un utilisateur compromis. Cet utilisateur s'est-il connecté à un moment inhabituel ou depuis un nouvel endroit ? Si c'est le cas, vous voudrez peut-être commencer votre enquête avec eux.

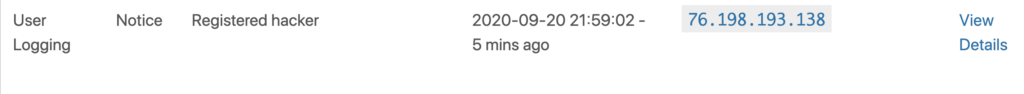

2. Création d'utilisateur / Enregistrement

La prochaine activité dont vous devez garder une trace est la création d'utilisateurs, en particulier la création d'utilisateurs Administrateur. Si un pirate informatique peut compromettre un utilisateur légitime, il peut créer son propre utilisateur administrateur pour tenter de se cacher. Il est facile pour vous de remarquer quelque chose d'étrange avec votre compte, mais il est beaucoup plus difficile d'identifier une activité malveillante sur un autre utilisateur.

La surveillance de l'enregistrement des utilisateurs est également essentielle. Certaines vulnérabilités permettent aux pirates de changer le nouveau rôle d'utilisateur par défaut d'Abonné à Administrateur.

Si vous avez configuré la journalisation des utilisateurs uniquement pour surveiller l'activité des utilisateurs administrateurs, seule l'inscription des nouveaux utilisateurs administrateur sera enregistrée dans les journaux de sécurité. Ainsi, si jamais vous voyez un utilisateur nouvellement enregistré dans vos journaux de sécurité, quelque chose ne va pas.

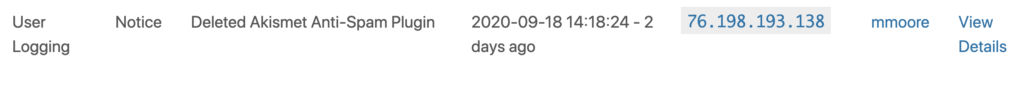

3. Ajout et suppression de plugins

Il est essentiel de noter qui ajoute et supprime des plugins. Une fois que votre site a été piraté, il sera facile pour l'attaquant d'ajouter son plugin personnalisé pour injecter du code malveillant dans le site Web.

Même si un pirate informatique n'a pas accès à votre serveur ou à votre base de données, il peut toujours y apporter des modifications à partir de votre tableau de bord WordPress. À l'aide d'un plugin, ils peuvent ajouter des redirections vers votre site à utiliser dans leur prochaine campagne de spam ou injecter des logiciels malveillants dans votre base de données. Une fois leur code malveillant exécuté, ils peuvent alors supprimer le plugin pour supprimer les preuves de leur crime. Heureusement pour nous, nous ne manquerons rien car tout a été documenté dans nos journaux de sécurité WordPress.

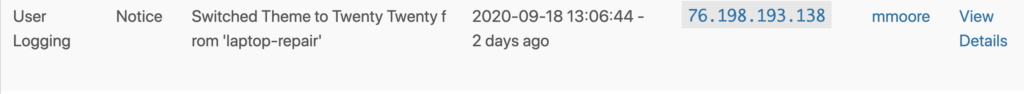

4. Changer de thème

Une autre activité de l'utilisateur surveillée par la journalisation des utilisateurs d'iThemes Security Pro est lorsque quelqu'un change le thème du site Web. Si jamais vous constatez que votre thème a changé de manière inattendue, vous pouvez consulter vos journaux de sécurité WordPress pour savoir qui a effectué le changement.

5. Modifications apportées aux articles et aux pages

Enfin, vous souhaitez surveiller les modifications apportées à votre article et à vos pages. Des liens ont-ils été ajoutés pour rediriger votre trafic vers d'autres sites ? La surveillance des publications et des pages peut vous aider à trouver les pages embarrassantes ou les liens malveillants ajoutés à votre site Web après une violation.

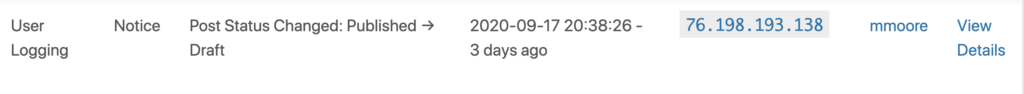

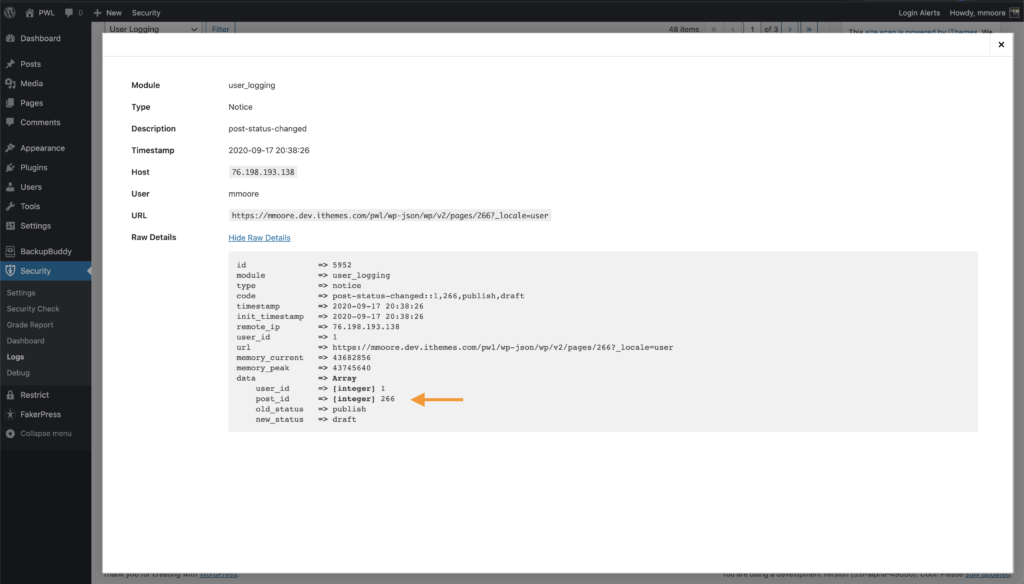

Pour savoir quelle publication a été modifiée, cliquez sur les liens Afficher les détails pour trouver l'ID de la publication.

Comment utiliser les journaux de sécurité WordPress

Activez les fonctionnalités suivantes dans iThemes Security Pro pour tirer le meilleur parti de vos journaux de sécurité :

- Protection locale contre la force brute

- Utilisateurs bannis

- Sauvegardes de base de données

- Détection de changement de fichier

- Planification de l'analyse des logiciels malveillants

- Journalisation des utilisateurs

- Gestion des versions

- reCAPTCHA

- Appareils de confiance

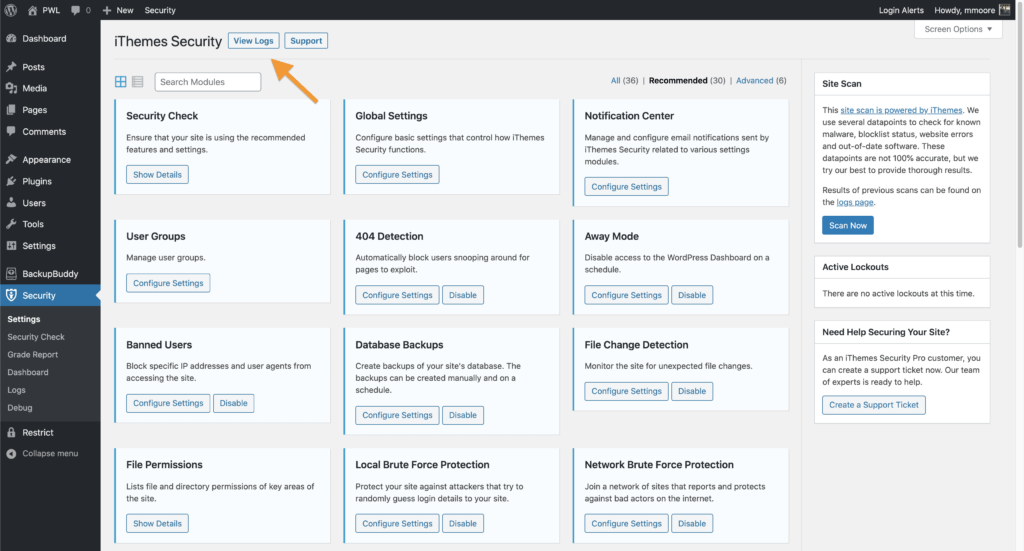

Pour afficher vos journaux de sécurité WordPress, cliquez sur le bouton Afficher les journaux en haut de vos paramètres de sécurité.

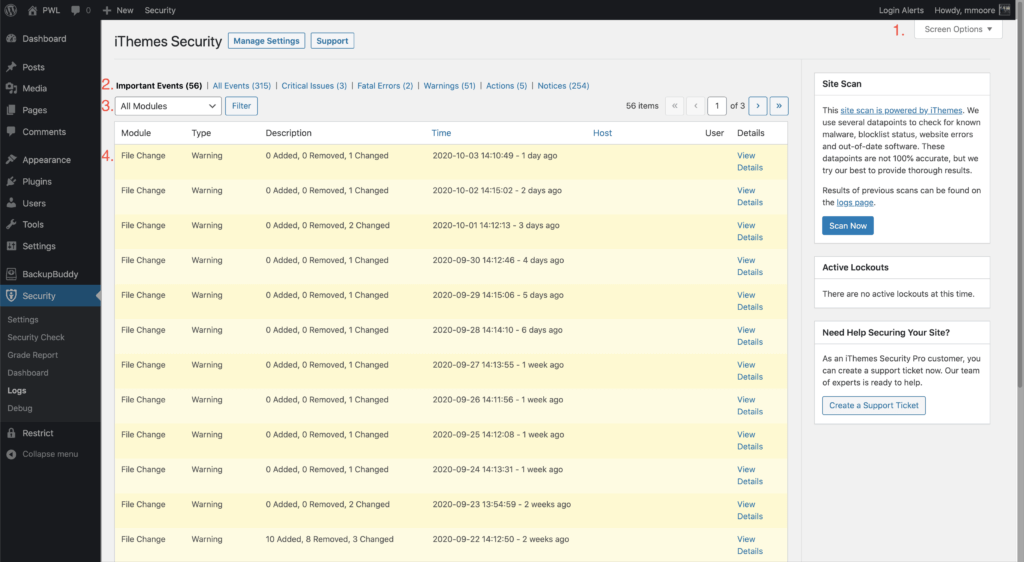

Examinons maintenant de plus près la page des journaux iThemes Security Pro.

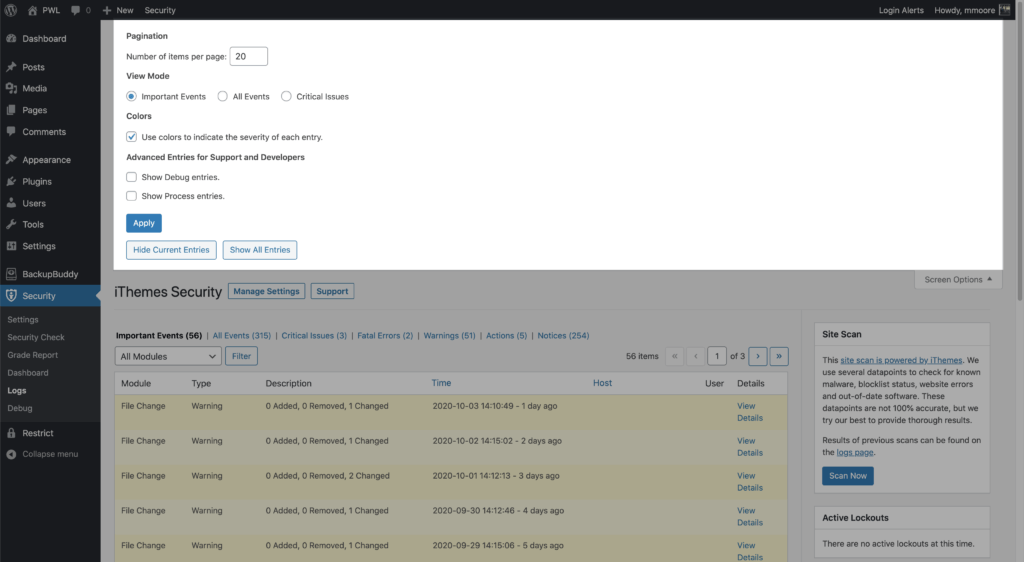

1. Options d'écran

Cliquer sur le bouton Options d'écran affichera des options qui vous permettront de personnaliser vos journaux de sécurité WordPress.

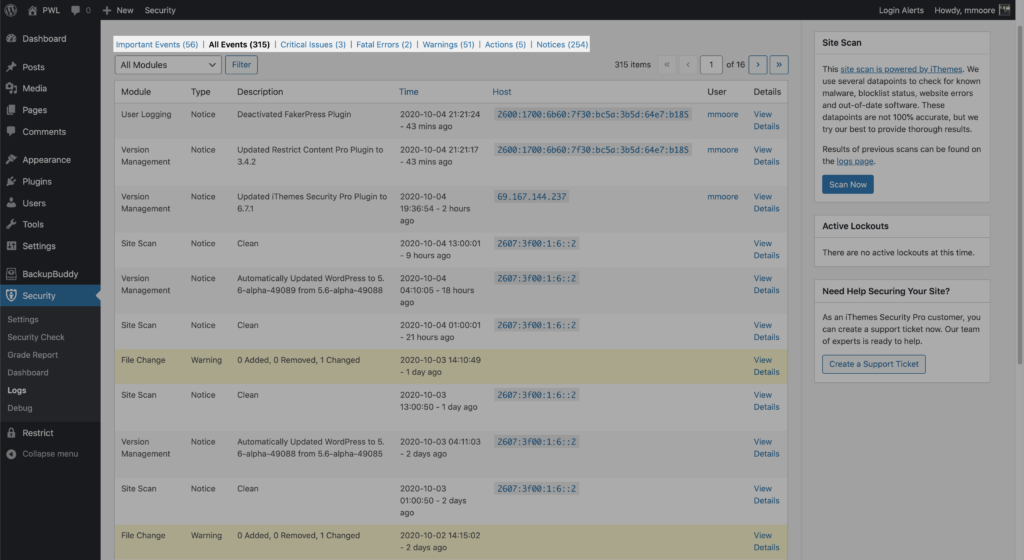

2. Connexion des liens

Cliquer sur un lien de journal affichera les événements associés au type de journal du lien. Par exemple, cliquer sur le lien Tous les événements affichera tous les événements de sécurité enregistrés.

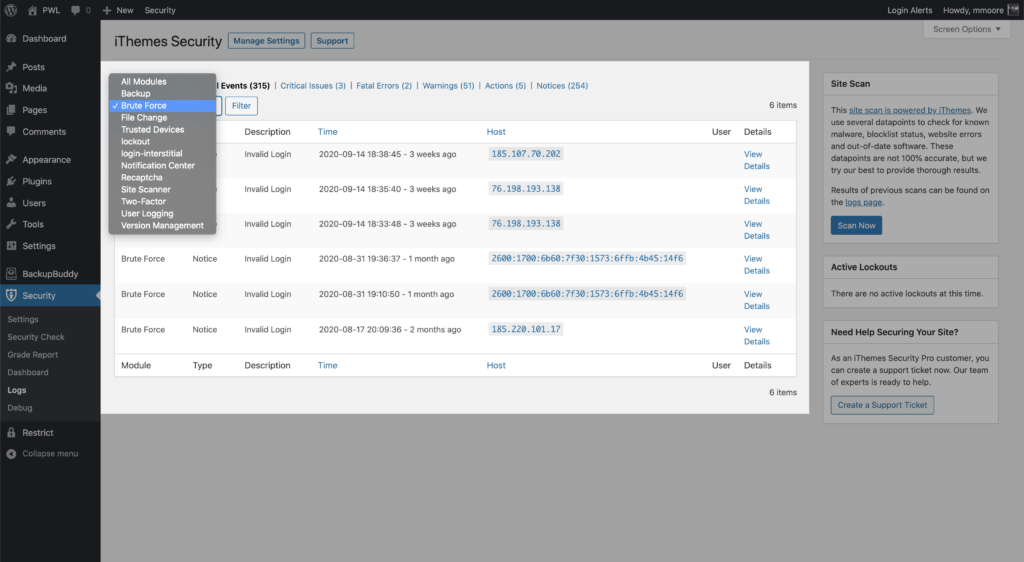

3. Filtre de modules

Le filtre Module vous permet d'afficher les événements enregistrés par un module de sécurité spécifique. Par exemple, en sélectionnant Brute Force dans le menu déroulant et en cliquant sur le bouton Filtrer , seuls les événements de Brute Force enregistrés seront affichés.

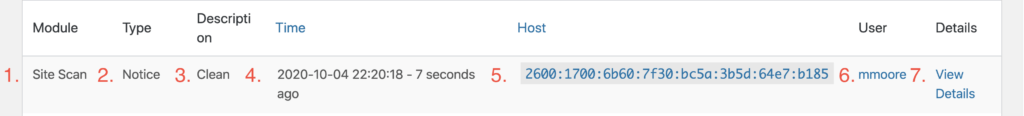

4. Saisie du journal

Une entrée de journal affiche des informations importantes sur un événement enregistré.

- Module – Le paramètre de sécurité qui a enregistré l'entrée de journal.

- Type – Le type d'événement associé à l'entrée de journal.

- Description – Une description simple de l'entrée de journal.

- Heure – Quand les journaux de sécurité ont enregistré l'événement.

- Hôte – L'adresse IP qui a déclenché l'événement.

- Utilisateur – L'utilisateur qui a déclenché l'événement.

- Détails – Cliquez sur le lien Afficher les détails pour afficher des détails supplémentaires sur le journal.

Voir vos journaux de sécurité visuellement : le tableau de bord de sécurité WordPress

Si vous faites partie de ceux qui se sentent un peu dépassés en essayant d'analyser les données stockées dans les journaux de sécurité, vous n'êtes pas seul. Beaucoup d'entre vous nous ont dit que l'exploration de vos journaux de sécurité prenait beaucoup de temps et que parfois les informations stockées dans les journaux peuvent être difficiles à comprendre.

Dans cet esprit, nous voulions créer un moyen simple et rapide pour les utilisateurs d'iThemes Security Pro de voir l'activité de sécurité et la santé de leur site Web WordPress, sans avoir à fouiller dans leurs journaux.

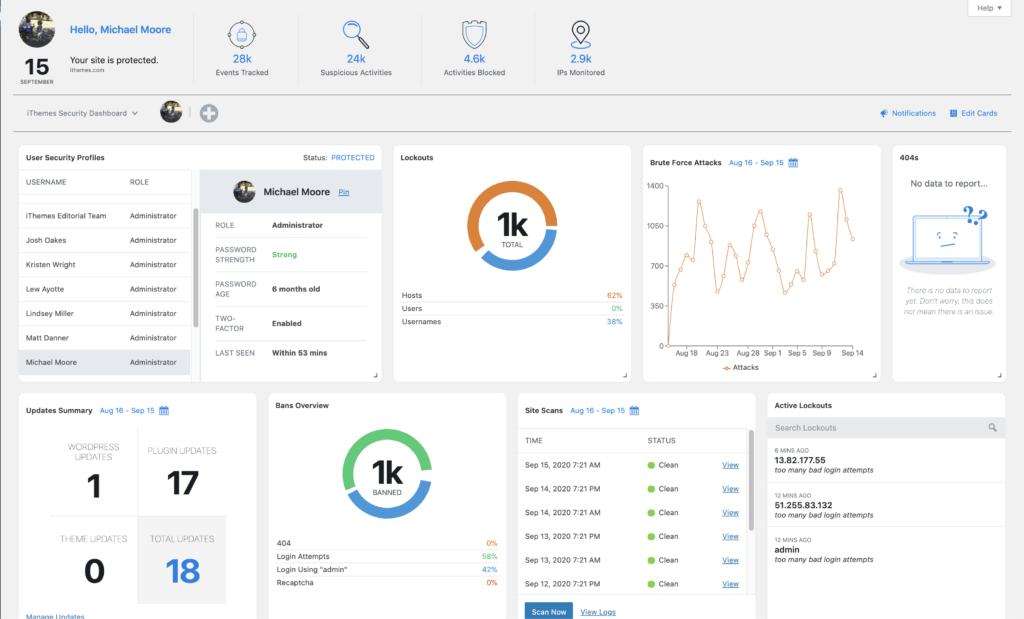

iThemes Security Pro comprend également un tableau de bord de sécurité WordPress en temps réel pour vous aider à extraire les données de vos journaux de sécurité dans des graphiques et des tableaux, directement depuis votre tableau de bord d'administration WordPress.

Le tableau de bord de sécurité iThemes est un tableau de bord dynamique avec toutes les statistiques d'activité de sécurité de votre site Web WordPress en un seul endroit. L'objectif du tableau de bord de sécurité est de vous fournir les informations que vous souhaitez d'une manière qui vous convient. Vous pouvez commencer avec une toile vierge et ajouter uniquement les cartes qui sont importantes pour vous.

Pour commencer à utiliser le tableau de bord de sécurité, assurez-vous qu'il est activé sur la page principale des paramètres de sécurité. Une fois activé, vous pouvez créer votre premier tableau de bord de sécurité à partir du menu Admin Dashboard et des paramètres de sécurité dans votre menu WordPress Admin .

Emballer

Une journalisation insuffisante est l'un des 10 principaux risques de sécurité des applications Web de l'OWASP. Surveiller le bon comportement vous aidera à identifier et arrêter les attaques, à détecter une violation, et à accéder et réparer les dommages causés à votre site Web après une attaque réussie.

iThemes Security Pro facilite la journalisation de la sécurité de WordPress en surveillant et en enregistrant automatiquement les attaques par force brute, l'activité des utilisateurs, l'analyse des logiciels malveillants, les modifications de fichiers et bien plus encore.

Obtenez iThemes Security Pro

Chaque semaine, Michael rédige le rapport de vulnérabilité WordPress pour vous aider à protéger vos sites. En tant que chef de produit chez iThemes, il nous aide à continuer à améliorer la gamme de produits iThemes. C'est un nerd géant et il adore apprendre tout ce qui touche à la technologie, ancienne et nouvelle. Vous pouvez trouver Michael traîner avec sa femme et sa fille, lire ou écouter de la musique lorsqu'il ne travaille pas.