如何:保护您的 WordPress 登录免受黑客攻击

已发表: 2015-04-03黑客已经占领了世界。

有足够的关于信息安全的统计数据,没有一个系统是安全的。

黑客在不断发展,网上有足够多的工具和技术,可以很容易地教任何人成为黑客。

没有系统是完全安全的,一切都是可以破解的。 原因很简单; 创造力没有限制,要让任何系统站在人类思维的道路上都很难。 但是,我们不能仅仅因为相信有一天会被黑客入侵而离开 WordPress 网站。

WordPress 最薄弱的部分是它的登录页面。 每个人都知道它的局限性,黑客特别想暴力破解登录页面以访问 WordPress 仪表板。 一旦黑客到达仪表板,他们就拥有无限的权力,很容易对网站造成严重破坏。

正确使用安全插件、实践和对 WordPress 平台的一次性更改可以降低它被黑客入侵的机会。 有大量的插件、教程和其他东西可以帮助您实现这一目标,今天我们将通过一些方法来保护 WordPress 登录免受黑客攻击。

1.使用限制登录尝试

BurteForce 攻击很常见——黑客会尝试所有可能的组合并想出一个有效的组合。 那么,你会如何阻止它呢? 限制登录尝试次数? 是的,你是对的。

而要达到预期的效果,最好使用Limit Login Attempts插件。 该插件已安装超过 100 万次,可与最新的 4.1.1 版本完美配合。

该插件可用于限制任何人对登录提示的重试次数。 如果发生违规行为,它会阻止 IP 并阻止任何暴力破解 WordPress 登录页面的尝试。

在此处下载限制登录尝试。

2.通过IP地址限制WordPress管理员登录

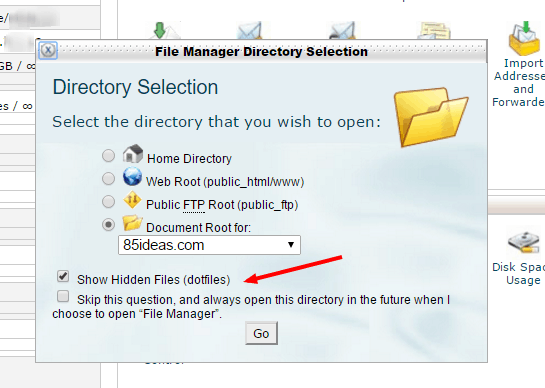

如果只有您需要访问您的管理区域,请将此代码添加到位于域根文档中的.htaccess文件中,确保您勾选“显示隐藏文件”。

3. 对于单一 IP 地址访问,请使用:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule>对于多个 IP 访问使用:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.121</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.122</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule> 请注意,您需要将 123\.123\.123\.121 替换为您自己的 IP 地址。 如果您不知道,请访问:whatismyipaddress.com

4. 将默认用户名从 admin 更改为其他用户名。

在过去的六个月里,我一直在使用 WordPress,并提出了数百个我处理的 WordPress 客户,他们有一个共同点。 博客的用户名,是的,它的“管理员”。

出于非常明显的原因,创建另一个超级用户并删除管理员用户名是一个好习惯。 为您一生中创建的每个 WordPress 网站保持这种做法。 这可以节省您宝贵的博客。

原因很简单; 黑客尝试从您的主机中提供 WordPress 博客的默认设置。 而且,我也不能按需要更改密码。 默认密码也是您登录页面安全的杀手。

让我们在下一点讨论它。

5.使用创意长密码

密码是保护所必需的。 我们都喜欢简短而甜美的密码,因为它们易于记忆和使用。 但是,它们是有代价的。 123456、name123、schoname123等弱密码非常常见,黑客利用它来暴力破解登录页面。 暴力字典默认包含所有这些密码,可以在几分钟内轻松破解登录页面。

那么,什么是好的密码呢?

任何包含字母、特殊字符和数字的字母数字密码都是最好的密码。 但有一个问题,用户也可以创建一个非常简单的密码。 比如name123#,这个组合很容易被暴力破解。

如何克服创建密码时的人为错误?

答案是使用自动密码生成器。 最著名的是 Random.org 密码生成器。 密码生成器生成高强度密码。

6.使用谷歌验证码

我喜欢谷歌验证码。 它为 WordPress 页面提供了基本的登录保护。 我在我的 WordPress 博客上同时使用登录限制和 Google Captcha。 尽管可以正常工作,但我会反对它,因为它提供了针对自动暴力攻击的保护,比登录限制插件要好得多。

您会在 WordPress 上找到大量的 Google Captcha 插件,但 BestWebSoft Plugin 的 Google Captcha 是最佳选择。 它在登录页面上干净地实现了 Google Captcha。 此外,您可以在您的 WordPress 博客上将该插件与其他表单一起使用,从而扩大 Google Captcha 在 WordPress 博客中的使用范围。

7.更改登录页面的默认URL

我已经提到黑客如何利用在安装 WordPress 网站期间设置的默认设置。 另一个高度易受攻击的方面是登录页面 URL。

WordPress登录的默认URL页面是www.websitename.com/wp-admin

那么,这里有什么问题呢? 最好的办法是完成更改WordPress网站的登录网页。 这样,大多数黑客会在他们第一次找不到登录页面时离开。

更改登录页面非常适合在 WordPress 网站上工作并且拥有大量用户不断登录和注销系统的组织。

有一篇很棒的文章关于在 manage wp 上更改登录页面的默认 URL。 我建议您通过链接并将默认登录 URL 更改为不同的内容。

包起来

登录页面是任何网站中最强大的地方的入口点,即 WordPress 仪表板。 从仪表板(具有正确权限)可以轻松更改网站的所有不同方面。 仪表板还可用于征服整个网站并窃取有关插件、设置和内容的重要信息。

为了保护您的网站免受黑客攻击,最好定期备份您的网站。 通常,网络托管服务提供商会备份您的网站,但一般规则是您自己创建备份。

WordPress 是一个了不起的平台,但不注意基本的安全设置很容易激发黑客侵入系统的动机。 我已经解决了登录页面不安全的问题,而且我的登录历史总是显示有人尝试登录。通过使用登录限制尝试和 Google Captcha,错误登录尝试已完全减少。

有什么要补充的吗? 在下面发表评论,让我们知道。