Cum: Protejați-vă autentificarea WordPress împotriva hackerilor

Publicat: 2015-04-03Hackerii au cucerit deja lumea.

Există suficiente date statistice despre securitatea informațiilor încât niciun sistem nu este sigur.

Hackerii evoluează și există suficiente instrumente și tehnici disponibile online, care pot învăța cu ușurință pe oricine să devină hacker.

Niciun sistem nu este complet sigur , totul este hackabil. Motivul este simplu; creativitatea nu are limite și este greu să faci orice sistem să stea în calea minții umane. Dar, nu putem părăsi site-ul web WordPress doar pentru credința că va fi piratat într-o zi sau alta.

Cea mai slabă parte a WordPress este pagina de conectare. Toată lumea își cunoaște limitările, iar hackerii ar dori în special să forțeze pagina de conectare pentru a avea acces la tabloul de bord WordPress. Odată ce hackerii ajung la tabloul de bord, au o putere infinită și pot provoca cu ușurință ravagii site-ului.

Utilizarea corectă a pluginurilor de securitate, practicile și schimbarea unică a platformei WordPress pot reduce șansele ca aceasta să fie piratată de hacker. Există o mulțime de plugin-uri, tutoriale și alte lucruri care vă pot ajuta să realizați acest lucru și astăzi vom parcurge modalități de a proteja autentificarea WordPress de hackeri.

1. Utilizați limită încercări de conectare

Atacurile BurteForce sunt obișnuite – hackerii vor încerca orice combinație posibilă și vor găsi o combinație care funcționează. Deci, cum l-ai opri? Limitați numărul de încercări de conectare? Da, ai dreptate.

Și pentru a obține rezultatul dorit, cel mai bine este să utilizați pluginul Limit Login Attempts. Pluginul are peste 1 milion de instalări și funcționează perfect cu cea mai recentă versiune 4.1.1.

Pluginul poate fi folosit pentru a limita numărul de reîncercări pe care oricine le are la promptul de conectare. În cazul încălcării, blochează IP-ul și împiedică orice încercare de forță brută a paginii de conectare a WordPress.

Descărcați Limitare încercări de conectare aici.

2. Limitați conectările de administrator WordPress prin adresa IP

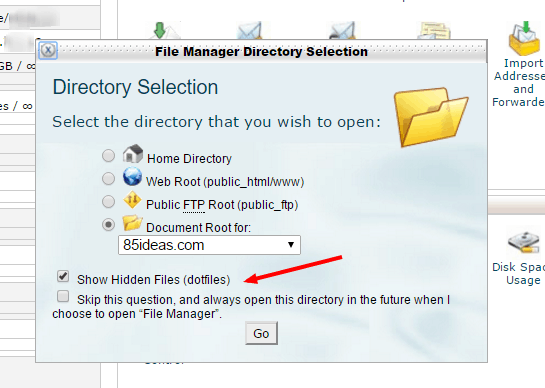

Dacă doar dvs. trebuie să aveți acces la zona dvs. de administrare, adăugați acest cod în fișierul dvs. .htaccess aflat în documentul rădăcină al domeniului dvs., asigurându-vă că ați bifat „afișați fișierele ascunse”.

3. Pentru acces la o singură adresă IP, utilizați:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule>Pentru acces IP multiplu utilizați:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.121</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.122</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule> Vă rugăm să rețineți că trebuie să înlocuiți 123\.123\.123\.121 cu propria dvs. adresă IP. Dacă nu îl știți, vizitați: whatismyipaddress.com

4. Schimbați numele de utilizator implicit din admin în altceva.

Folosesc WordPress în ultimele șase luni și am venit cu sute de clienți WordPress de care mă ocup, care au un lucru în comun. Numele de utilizator al blogului, da, „administratorul”.

Din motive destul de evidente, este o practică bună să faceți un alt superutilizator și să ștergeți numele de utilizator admin. Continuă această practică pentru fiecare site WordPress pe care l-ai creat vreodată în viața ta. Acest lucru vă poate salva blogul dvs. prețios.

Motivul este simplu; hackerii încearcă setările implicite care vin cu blogul WordPress de la găzduirea dvs. Și, nu pot apăsa și nevoia de a schimba parola. Parola implicită este un ucigaș și pentru securitatea paginii dvs. de autentificare.

Să o discutăm în punctul următor.

5. Folosiți o parolă lungă și creativă

Parolele sunt necesare pentru protecție. Cu toții iubim parola scurtă și dulce, deoarece sunt ușor de reținut și de utilizat. Dar, vin cu un cost. Parolele slabe, cum ar fi 123456, name123, schooname123 etc. sunt atât de comune încât hackerii le folosesc pentru a forța brută pagina de autentificare. Dicționarul de forță brută conține toate aceste parole în mod implicit și poate sparge cu ușurință pagina de autentificare în câteva minute.

Deci, ce reprezintă o parolă bună?

Orice parolă alfanumerică care conține alfabete, caractere speciale și numere sunt cele mai bune parole existente. Dar există o captură, utilizatorii pot crea și o parolă foarte simplă. De exemplu, name123#, combinația este ușor de spart folosind atacurile de forță brută.

Cum să depășești eroarea umană în crearea parolelor?

Răspunsul este să utilizați generatorul automat de parole. Cel mai faimos este generatorul de parole Random.org. Generatorul de parole generează parole de mare rezistență.

6. Utilizați Google Captcha

Îmi place Google Captcha. Oferă protecția de bază de conectare a paginii WordPress. Folosesc atât limita de conectare, cât și Google Captcha pe blogul meu WordPress. Chiar dacă se poate funcționa bine, aș argumenta împotriva lui, deoarece oferă protecție împotriva atacurilor automate de forță brută, mult mai bună decât pluginul pentru limitele de conectare.

Veți găsi tone de pluginuri Google Captcha pe WordPress, dar Google Captcha by BestWebSoft Plugin este cea mai bună alegere. Implementarea sa curată a Google Captcha pe pagina de conectare. În plus, puteți utiliza pluginul cu alte forme pe blogul dvs. WordPress, mărind sfera de utilizare a Google Captcha în blogul WordPress.

7. Schimbați adresa URL implicită a paginii de conectare

Am menționat deja cum hackerii exploatează setările implicite care sunt setate în timpul instalării site-ului WordPress. Un alt aspect foarte vulnerabil este adresa URL a paginii de conectare.

Pagina URL implicită a autentificării WordPress este www.websitename.com/wp-admin

Deci, care-i captiva aici? Cea mai bună abordare este schimbarea completă a paginii web de conectare a site-ului WordPress. În acest fel, majoritatea hackerilor vor pleca din prima instanță în care nu vor găsi pagina de autentificare.

Pagina de autentificare de modificare este excelentă pentru organizația care lucrează pe site-ul WordPress și are o mulțime de utilizatori care se autentifică și se deconectează constant de la sistem.

Există un articol grozav despre schimbarea adresei URL implicite a paginii de autentificare pe manage wp. Vă recomand să treceți prin link și să schimbați adresa URL implicită de conectare cu ceva diferit.

Învelire

Pagina de autentificare este punctul de intrare în cel mai puternic loc din orice site web, adică tabloul de bord WordPress. Din tabloul de bord (cu privilegiul potrivit) se pot schimba cu ușurință toate aspectele diferite ale site-ului. Tabloul de bord poate fi folosit și pentru a cuceri întregul site web și a furat informații importante despre pluginuri, setări și conținut.

Pentru a vă proteja site-ul împotriva hackerilor, este o practică bună să faceți backup regulat pentru site-ul dvs. În general, furnizorii de găzduire web fac backup pentru site-ul dvs., dar există o regulă generală de a crea copii de rezervă pe cont propriu.

WordPress este o platformă uimitoare, dar faptul că nu aveți grijă de setările de bază de securitate poate stimula cu ușurință hackerii să pătrundă în sistem. Am trecut prin problema de a nu securiza pagina de autentificare, iar istoricul meu de conectare arată întotdeauna pe cineva care încearcă să se autentifice. Cu ajutorul încercării de limită de conectare și a Google Captcha, încercările false de conectare au fost complet minimizate.

Ai ceva de adăugat la poveste? Comentează mai jos și anunță-ne.