Procedura: Proteggi il tuo accesso a WordPress dagli hacker

Pubblicato: 2015-04-03Gli hacker hanno già conquistato il mondo.

Esistono dati statistici sufficienti sulla sicurezza delle informazioni che nessun sistema è sicuro.

Gli hacker si stanno evolvendo e ci sono abbastanza strumenti e tecniche disponibili online, che possono facilmente insegnare a chiunque a diventare un hacker.

Nessun sistema è completamente sicuro , tutto è hackerabile. Il motivo è semplice; la creatività non ha limiti ed è difficile impedire a qualsiasi sistema di ostacolare il percorso della mente umana. Ma non possiamo davvero lasciare il sito Web WordPress solo per la convinzione che un giorno o l'altro verrà violato.

La parte più debole di WordPress è la sua pagina di accesso. Tutti conoscono i suoi limiti e in particolare gli hacker vorrebbero forzare la pagina di accesso per accedere alla dashboard di WordPress. Una volta che gli hacker raggiungono la dashboard, hanno un potere infinito e possono facilmente causare il caos nel sito web.

L'uso corretto dei plug-in di sicurezza, le pratiche e le modifiche una tantum alla piattaforma WordPress possono ridurre le possibilità che venga violata dall'hacker. Ci sono tonnellate di plugin, tutorial e altre cose che possono aiutarti a raggiungere questo obiettivo e oggi esamineremo i modi per proteggere l'accesso di WordPress dagli hacker.

1. Usa tentativi di accesso limite

Gli attacchi BurteForce sono comuni: gli hacker proveranno ogni possibile combinazione e ne inventeranno una che funzioni. Allora, come lo fermeresti? Limitare il numero di tentativi di accesso? Sì, hai ragione.

E per ottenere il risultato desiderato, è meglio utilizzare il plug-in Limit Login Attempts. Il plugin ha oltre 1 milione di installazioni e funziona perfettamente con l'ultima build 4.1.1.

Il plug-in può essere utilizzato per limitare il numero di tentativi che chiunque deve eseguire al prompt di accesso. In caso di violazione, blocca l'IP e vanifica qualsiasi tentativo di forza bruta della pagina di accesso di WordPress.

Scarica Limita tentativi di accesso qui.

2. Limita gli accessi dell'amministratore di WordPress in base all'indirizzo IP

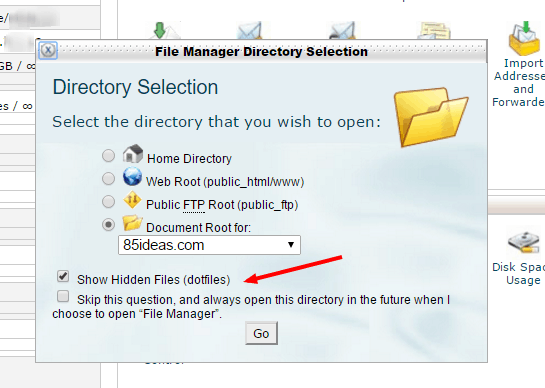

Se sei solo tu ad aver bisogno di accedere alla tua area di amministrazione, aggiungi questo codice al tuo file .htaccess che si trova nel documento radice del tuo dominio assicurandoti di aver spuntato "mostra file nascosti".

3. Per l'accesso a un indirizzo IP singolo:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule>Per l'utilizzo di più accessi IP:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.121</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.122</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule> Tieni presente che devi sostituire 123\.123\.123\.121 con il tuo indirizzo IP. Se non lo conosci visita: whatismyipaddress.com

4. Cambia il nome utente predefinito da admin a qualcos'altro.

Ho usato WordPress negli ultimi sei mesi e ho trovato centinaia di clienti WordPress che gestisco, che hanno una cosa in comune. Il nome utente del blog, sì, il suo "admin".

Per ragioni abbastanza ovvie, è buona norma creare un altro superutente ed eliminare il nome utente dell'amministratore. Continua questa pratica per ogni sito Web WordPress che tu abbia mai realizzato nella tua vita. Questo può farti risparmiare il tuo prezioso blog.

Il motivo è semplice; gli hacker provano le impostazioni predefinite che vengono visualizzate con il blog di WordPress dal tuo hosting. E non posso nemmeno premere sulla necessità di cambiare la password. Anche la password predefinita è un killer per la sicurezza della tua pagina di accesso.

Parliamone nel prossimo punto.

5. Usa la password lunga della creatività

Le password sono necessarie per la protezione. Tutti amiamo le password brevi e dolci in quanto sono facili da ricordare e utilizzare. Ma hanno un costo. Le password deboli come 123456, name123, schooname123 ecc. sono così comuni che gli hacker le usano per forzare brute la pagina di accesso. Il dizionario di forza bruta contiene tutte queste password per impostazione predefinita e può facilmente violare la pagina di accesso in pochi minuti.

Quindi, cosa costituisce una buona password?

Qualsiasi password alfanumerica che contenga alfabeti, caratteri speciali e numeri sono le migliori password disponibili. Ma c'è un problema, gli utenti possono anche creare una password molto semplice. Ad esempio name123#, la combinazione è facile da decifrare usando gli attacchi di forza bruta.

Come superare l'errore umano nella creazione di password?

La risposta è utilizzare il generatore di password automatizzato. Il più famoso è il generatore di password Random.org. Il generatore di password genera password ad alta resistenza.

6. Usa Google Captcha

Adoro Google Captcha. Fornisce la protezione di accesso di base alla pagina di WordPress. Uso sia il limite di accesso che Google Captcha sul mio blog WordPress. Anche se uno può funzionare bene, sono contrario in quanto fornisce protezione contro gli attacchi di forza bruta automatizzati, molto meglio del plug-in per i limiti di accesso.

Troverai tonnellate di plugin di Google Captcha su WordPress, ma Google Captcha di BestWebSoft Plugin è la scelta migliore. La sua chiara implementazione di Google Captcha nella pagina di accesso. Inoltre, puoi utilizzare il plug-in con altri moduli sul tuo blog WordPress, aumentando la portata dell'utilizzo di Google Captcha nel blog WordPress.

7. Modificare l'URL predefinito della pagina di accesso

Ho già accennato a come gli hacker sfruttino le impostazioni predefinite che vengono impostate durante l'installazione del sito Web WordPress. Un altro aspetto altamente vulnerabile è l'URL della pagina di accesso.

La pagina URL predefinita dell'accesso a WordPress è www.websitename.com/wp-admin

Allora, qual è il problema qui? L'approccio migliore è completare la modifica della pagina Web di accesso del sito Web WordPress. In questo modo, la maggior parte degli hacker lascerà la prima volta che non trova la pagina di accesso.

La modifica della pagina di accesso è ottima per l'organizzazione che lavora sul sito Web WordPress e ha molti utenti che accedono e si disconnettono costantemente dal sistema.

C'è un ottimo articolo sulla modifica dell'URL predefinito della pagina di accesso su Manage wp. Ti consiglio di passare attraverso il link e cambiare l'URL di accesso predefinito in qualcosa di diverso.

Incartare

La pagina di accesso è il punto di accesso al posto più potente in qualsiasi sito Web, ovvero il dashboard di WordPress. Dalla dashboard (con il giusto privilegio) puoi facilmente modificare tutti i diversi aspetti del Sito. Il dashboard può anche essere utilizzato per conquistare l'intero sito Web e rubare informazioni importanti su plug-in, impostazioni e contenuti.

Per salvaguardare il tuo sito web dagli hacker, è buona norma eseguire regolarmente il backup del tuo sito web. In genere, i provider di hosting Web eseguono il backup del tuo sito Web, ma esiste una regola generale per creare backup da soli.

WordPress è una piattaforma straordinaria, ma non prendersi cura delle impostazioni di sicurezza di base può facilmente incentivare gli hacker a entrare nel sistema. Ho riscontrato il problema di non proteggere la pagina di accesso e la mia cronologia di accesso mostra sempre qualcuno che tenta di accedere. Con l'uso del tentativo di limite di accesso e di Google Captcha, i falsi tentativi di accesso sono stati completamente ridotti al minimo.

Hai qualcosa da aggiungere alla storia? Commenta sotto e facci sapere.