Cara: Melindungi Login WordPress Anda dari Peretas

Diterbitkan: 2015-04-03Hacker telah mengambil alih dunia.

Ada cukup data statistik tentang keamanan informasi sehingga tidak ada sistem yang aman.

Peretas berkembang dan ada cukup banyak alat dan teknik yang tersedia secara online, yang dapat dengan mudah mengajari siapa pun untuk menjadi peretas.

Tidak ada sistem yang sepenuhnya aman , semuanya dapat diretas. Alasannya sederhana; kreativitas tidak memiliki batas dan sulit untuk membuat sistem apa pun berdiri di jalur pikiran manusia. Tapi, kita tidak bisa benar-benar meninggalkan situs WordPress hanya dengan keyakinan bahwa suatu hari nanti akan diretas.

Bagian terlemah dari WordPress adalah halaman loginnya. Semua orang tahu batasannya dan peretas terutama ingin memaksa halaman login untuk mendapatkan akses ke dasbor WordPress. Begitu, peretas mencapai dasbor, mereka memiliki kekuatan tak terbatas dan dapat dengan mudah menyebabkan kerusakan pada situs web.

Penggunaan plugin keamanan yang benar, praktik, dan perubahan satu kali pada platform WordPress dapat mengurangi kemungkinan peretasan diretas. Ada banyak sekali plugin, tutorial, dan hal-hal lain yang dapat membantu Anda mencapai hal ini dan hari ini kita akan membahas cara-cara untuk melindungi login WordPress dari peretas.

1. Gunakan Upaya masuk batas

Serangan BurteForce biasa terjadi — peretas akan mencoba setiap kombinasi yang mungkin dan menghasilkan kombinasi yang berhasil. Jadi, bagaimana Anda akan menghentikannya? Batasi jumlah upaya login? Ya, Anda benar.

Dan untuk mencapai hasil yang diinginkan, yang terbaik adalah menggunakan plugin Limit Login Attempts. Plugin ini memiliki lebih dari 1 juta instalasi dan berfungsi sempurna dengan versi 4.1.1 terbaru.

Plugin ini dapat digunakan untuk membatasi jumlah percobaan ulang yang harus dilakukan setiap orang ke prompt login. Dalam kasus pelanggaran, itu memblokir IP dan menggagalkan segala upaya untuk memaksa halaman login WordPress.

Unduh Batasi Upaya Masuk di sini.

2. Batasi login admin WordPress berdasarkan alamat IP

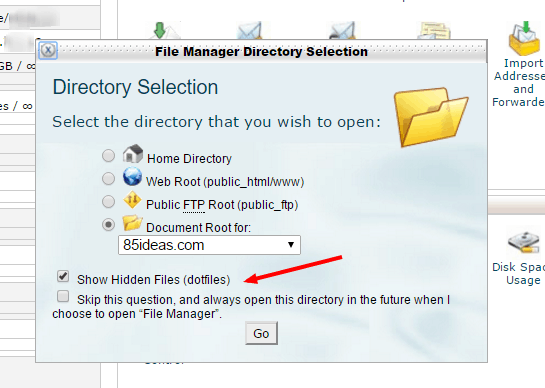

Jika hanya Anda yang perlu memiliki akses ke area admin Anda, tambahkan kode ini ke file .htaccess Anda yang terletak di dokumen root domain Anda untuk memastikan bahwa Anda telah mencentang "tampilkan file tersembunyi".

3. Untuk akses alamat IP tunggal, gunakan:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule>Untuk beberapa akses IP gunakan:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$ [OR]

RewriteCond %{REQUEST_URI} ^(.*)?wp-admin$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.121</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.122</strong>$

RewriteCond %{REMOTE_ADDR} !^<strong>123\.123\.123\.123</strong>$

RewriteRule ^(.*)$ - [R=403,L]

</IfModule> Harap diperhatikan bahwa Anda perlu mengganti 123\.123\.123\.121 dengan alamat IP Anda sendiri. Jika Anda tidak mengetahuinya kunjungi: whatismyipaddress.com

4. Ubah nama pengguna default dari admin menjadi yang lain.

Saya telah menggunakan WordPress selama enam bulan terakhir dan telah menemukan ratusan klien WordPress yang saya tangani, yang memiliki satu kesamaan. Nama pengguna blog, ya, "admin".

Untuk alasan yang cukup jelas, adalah praktik yang baik untuk membuat pengguna super lain dan menghapus nama pengguna admin. Teruskan praktik ini untuk setiap situs WordPress yang pernah Anda buat dalam hidup Anda. Ini dapat menyelamatkan Anda dari blog berharga Anda.

Alasannya sederhana; peretas mencoba pengaturan default yang muncul dengan blog WordPress dari hosting Anda. Dan, saya tidak dapat menekan perlunya mengubah kata sandi juga. Kata sandi default adalah pembunuh juga untuk keamanan halaman login Anda.

Mari kita bahas di poin selanjutnya.

5. Gunakan kata sandi panjang yang kreatif

Kata sandi diperlukan untuk perlindungan. Kita semua menyukai kata sandi yang pendek dan manis karena mudah diingat dan digunakan. Tapi, mereka datang dengan biaya. Kata sandi yang lemah seperti 123456, name123, schooname123 dll. sangat umum sehingga peretas menggunakannya untuk memaksa halaman login. Kamus brute force berisi semua kata sandi ini secara default dan dapat dengan mudah memecahkan halaman login dalam hitungan menit.

Jadi, apa yang merupakan kata sandi yang baik?

Kata sandi alfanumerik apa pun yang berisi abjad, karakter khusus, dan angka adalah kata sandi terbaik di luar sana. Tapi ada masalah, pengguna juga bisa membuat password yang sangat sederhana. Misalnya name123#, kombinasinya mudah diretas menggunakan serangan brute force.

Bagaimana cara mengatasi human error dalam pembuatan password?

Jawabannya adalah dengan menggunakan pembuat kata sandi otomatis. Yang paling terkenal adalah pembuat kata sandi Random.org. Pembuat kata sandi menghasilkan kata sandi berkekuatan tinggi.

6. Gunakan Google Captcha

Saya suka Google Captcha. Ini memberikan perlindungan login dasar ke halaman WordPress. Saya menggunakan batas login dan Google Captcha di blog WordPress saya. Meskipun, seseorang dapat bekerja dengan baik, saya akan membantahnya karena memberikan perlindungan terhadap serangan brute force otomatis, jauh lebih baik daripada plugin batas login.

Anda akan menemukan banyak sekali plugin Google Captcha di WordPress, tetapi Google Captcha oleh BestWebSoft Plugin adalah pilihan terbaik. Implementasi bersih dari Google Captcha pada halaman login. Selain itu, Anda dapat menggunakan plugin dengan formulir lain di blog WordPress Anda, meningkatkan cakupan penggunaan Google Captcha di blog WordPress.

7. Ubah URL default Halaman Login

Saya, telah menyebutkan bagaimana peretas mengeksploitasi pengaturan default yang ditetapkan selama instalasi situs web WordPress. Aspek lain yang sangat rentan adalah URL halaman login.

Halaman URL default login WordPress adalah www.websitename.com/wp-admin

Jadi, apa yang menarik di sini? Pendekatan terbaik adalah menyelesaikan perubahan halaman web login situs WordPress. Dengan cara ini, sebagian besar peretas akan pergi pada saat pertama mereka tidak menemukan halaman login.

Halaman login ubah sangat bagus untuk organisasi yang bekerja di situs WordPress dan memiliki banyak pengguna yang terus-menerus login dan logout dari sistem.

Ada artikel bagus tentang mengubah URL default halaman Login di manage wp. Saya sarankan Anda untuk membuka tautan dan mengubah URL login default menjadi sesuatu yang berbeda.

Bungkus

Halaman Login adalah titik masuk ke tempat paling kuat di situs web mana pun, yaitu dasbor WordPress. Dari dasbor (dengan hak istimewa yang tepat) dapat dengan mudah mengubah semua aspek berbeda dari Situs Web. Dasbor juga dapat digunakan untuk menaklukkan seluruh situs web dan mencuri informasi penting tentang plugin, pengaturan, dan konten.

Untuk melindungi situs web Anda dari peretas, merupakan praktik yang baik untuk membuat cadangan situs web Anda secara teratur. Umumnya, penyedia web hosting mencadangkan situs web Anda, tetapi ada aturan umum untuk membuat cadangan sendiri.

WordPress adalah platform yang luar biasa, tetapi tidak memperhatikan pengaturan keamanan dasar dapat dengan mudah memberikan insentif kepada peretas untuk membobol sistem. Saya telah mengalami masalah tidak mengamankan halaman login dan riwayat login saya selalu menunjukkan seseorang mencoba login. Dengan penggunaan upaya batas login dan Google Captcha, upaya login palsu telah sepenuhnya diminimalkan.

Punya sesuatu untuk ditambahkan ke cerita? Komentar di bawah dan beri tahu kami.