SQL Enjeksiyonu: WordPress Kullanıcıları İçin Bir Kılavuz

Yayınlanan: 2021-05-26Web sitenizin güvenliği konusunda ciddiyseniz, SQL enjeksiyonlarının tehlikelerini ve bunlarla nasıl mücadele edebileceğinizi öğrenmenin zamanı geldi.

SQL enjeksiyonu terimi (SQLi olarak da adlandırılır), bilgisayar korsanlarının içerik yönetim sistemi olarak WordPress çalıştıran siteler de dahil olmak üzere her türden web sitesini tehlikeye atmasının yaygın bir yolu olan bir tür siber saldırı tekniğini ifade eder.

Bu kılavuzda, bir SQL enjeksiyon saldırısının neye benzediğini ve bunlardan kaçınmak için atmanız gereken adımları ayrıntılı olarak açıklayacağız. Hadi bir bakalım. Bu saldırıların nasıl çalıştığı, neden savunmak için bu kadar önemli oldukları ve bu güvenlik açıklarının gerçek dünyadaki örnekleri hakkında her şeyi öğreneceksiniz. Hadi dalalım!

Giriş: SQL'i Anlamak

S S uery L anguage, ya da (kelime “devamı” gibi okunur) “SQL” bir İlişkisel Veritabanı Yönetim Sistemi düşüşlerinden. 1974'te icat edildi, bilgisayar sistemlerinde birçok veri türünü saklamanın ve almanın ilk kolay yoluydu.

O zamandan beri, dilin popülaritesi hızla arttı ve bugün WordPress gibi birçok içerik yönetim sisteminde (CMS) hala kullanılmaktadır. Dilin bilimsel araştırma camiasında popüler hale gelmesinden kısa bir süre sonra, artık kötü şöhretli SQL enjeksiyonu sorunu ortaya çıktı.

WordPress gibi sistemlerde birçok işlem, verileri almak ve depolamak için SQL sorgularını kullanır. Bu SQL sorguları geliştiriciler tarafından yazılmıştır ve dövülebilir olacak şekilde tasarlanmamıştır.

Ne yazık ki, SQL'in başlangıcından bu yana, SQL enjeksiyon saldırıları, WordPress veritabanı gibi bu tür veritabanı kullanan sistemler için kalıcı bir sorun olmuştur. Kaliteli bir WordPress güvenlik eklentisi kullanmak, kesinlikle yıkıcı bir saldırı veya ihlal yaşama riskini azaltmaya yardımcı olabilir. Ancak, GI Joe'nun dediği gibi, herhangi bir tür siber saldırı söz konusu olduğunda, “bilmek savaşın yarısıdır”.

SQL Enjeksiyonu (SQLi) nedir?

Özetle, bir SQL enjeksiyonu (SQLi), bir bilgisayar korsanının kendi sorgusunu çalıştırmak için savunmasız bir SQL sorgusundan yararlanmasına izin veren bir saldırıdır. SQL enjeksiyonları, bir saldırgan bir sunucuda kendi SQL'ini çalıştırabildiğinde meydana gelir.Teknik yayınlarda SQL enjeksiyonlarının genellikle “SQLI” veya “SQLi” olarak adlandırıldığını fark edeceksiniz. Unutmayın, bu saldırılar, verileri yönetmek için SQL veya bir SQL türevi kullanan herhangi bir sistemde gerçekleşebilir. Özellikle WordPress SQL enjeksiyonları, WordPress platformunda çalışan sitelerin çokluğu nedeniyle çok iyi araştırılmış ve belgelenmiştir.

Bu saldırıların nelerden oluştuğuna dair daha teknik harcamalara bir göz atalım.

SQL Enjeksiyon Tanımı

Tanım olarak, bir SQL enjeksiyonunun amacı her zaman kötü amaçlıdır ve genellikle şu üç hedeften birini veya daha fazlasını gerçekleştirmeyi amaçlar:

- Yetkisiz Veri Alma – SQL'de, verileri almak için SELECT komutu kullanılır. Saldırgan, SELECT tabanlı bir sorguyu başarıyla değiştirebilirse, bir veritabanının içeriğini "dökebilir". Bu nedenle, tüm veritabanlarını kamuya açıklanmaması gereken bilgilerle şifrelemek çok önemlidir.

- Verilerin Değiştirilmesi – Diğer durumlarda, bir WordPress SQL enjeksiyonunun amacı veritabanlarındaki girişleri değiştirmek olabilir. Bu genellikle belirli bir hesabı veya normalde sahip olmayacakları hesap izinlerini atamak içindir.

- Hizmet Reddi (DoS) – DoS saldırısı, kötü niyetli bir kullanıcının, meşru kullanıcıların sitenize veya hizmetlerinize erişmesini zorlaştırmasıdır. SQL'de verileri silmek için yaygın bir komut basitçe DELETE'dir. Saldırganlar, hedef siteleri erişilemez veya kullanılamaz hale getirmek için genellikle veritabanlarının içeriğini toplu olarak siler.

Hızlı İpucu: Web Sitenizi Düzenli Olarak Yedekleyin!

Birçok deneyimli geliştirici, WordPress siteleri için yazdıkları tüm SQL'in sunucu dışı kopyalarını tutar. .sql dosyaları biçiminde bunlar, bir saldırgan güvenliğinizi engelleyebilse bile çok kısa sürede kurtarabilmenizi sağlamak için bir WordPress yedekleme eklentisi ile birlikte kullanılabilir. BackupBuddy gibi bir WordPress yedekleme eklentisi, tüm WordPress veritabanınızı ve WordPress kurulumunuzdaki diğer dosyaları yedekler.

SQL Enjeksiyon Saldırı Türlerinin Açıklaması

SQL tabanlı saldırıların neden olabileceği bazı hasarları araştırdığımıza göre, şimdi enjeksiyonların daha teknik tarafını keşfetme zamanı. Bilmeniz gereken birkaç önemli enjeksiyon türü alt grubu vardır.

Klasik SQL Enjeksiyonu (SQLi)

En yaygın enjeksiyon türü olan klasik sürüm, saldırganın SQL kodunu önceden bildiği zamandır. Bu aynı zamanda WordPress'te en çok kullanılan enjeksiyon türüdür; WordPress açık kaynak olduğundan, genel halk SQL sorguları da dahil olmak üzere tüm bileşenlerine erişebilir.

Gerçek örneklere biraz sonra atlayacağız, ancak bu enjeksiyon biçimiyle, saldırganlar genellikle sorguların ilk bölümünü "iptal etmek" için sorguları manipüle eder. Ardından, sunucunun orijinal geliştirici yazmış gibi çalıştıracağı özel bir sorgu ekleyebilirler.

Kör SQL Enjeksiyonu (SQLi)

Klasik versiyonun aksine, kör SQL enjeksiyonları, saldırganın SQL koduna erişimi olmadığında ve sadece bilinçli bir tahminde bulunması gerektiğinde gerçekleşir. Başarılı bir saldırı sonucu saldırgana gösterilmez çünkü Ayrıca, bu tip geleneksel SQLi çok daha fazla beceri gerektirir.

Bununla birlikte, kötü niyetli kullanıcıların sonuçlarını parça parça otomatik olarak almalarına yardımcı olan birçok program mevcuttur.

Bileşik SLQ Enjeksiyonu (SQLi)

Bu saldırı biçimi, istenen sonucu elde etmek için ayrı bir saldırının SQLi ile birleştirildiği zamandır. Üç alt grubun en gelişmişi olan saldırganın, kendi başına çalışmayan SQLi'yi yürütmelerine izin veren bir istismar yürütmesi gerekir. Bu saldırı türünde SQLi'ye en sık eşlik eden istismarlar, kimlik doğrulama ihlalleri, Dağıtılmış Hizmet Reddi (DDoS) saldırıları, DNS ele geçirme ve siteler arası komut dosyası çalıştırma saldırılarıdır.

WordPress Web Siteleri Neden SQL Enjeksiyonlarına Karşı Savunmasızdır?

WordPress, çok yaygın bir şekilde kullanıldığından (şu anda tüm web sitelerinin %40'ını çalıştırıyor!) ve bir süredir (2003'ten beri) var olduğu için belirli SQL enjeksiyonlarına karşı savunmasızdır. WordPress, MySQL ile kolayca entegre olacak şekilde tasarlanmış sunucu tarafı bir programlama dili olan PHP'ye dayanmaktadır.

WordPress, yorumlardan gönderilere, hesaplara ve e-ticaret bilgilerine kadar hemen hemen her şeyi depolamak için SQL veritabanlarını kullanır. WordPress SQL enjeksiyon girişimlerinin büyük çoğunluğu, saldırganın kullanmak istediği SQL sorgusunu içeren bir PHP betiğine veri gönderen formlardadır.

Bu bir tasarım hatası değil, WordPress'in tasarlanma şeklinin bir yan etkisidir. Unutmayın, "dot com çağı"ndan önce başlayan hemen hemen her şey güvenlik düşünülerek tasarlanmamıştı. Nitekim, artık üretimi durdurulan Phrack web dergisi, Aralık 1998 sayısında SQLi'yi tartışan ilk kamu kaynağıydı.

İlk SQLi istismarları WordPress gibi modern bir CMS'de neredeyse hiç çalışmasa da, saldırganlar yıllar içinde kurnazlaştılar. Tamamen korumasız bir web sitesinde SQLi'nin nasıl görünebileceğine dair basit bir örneğe göz atacağız. Ardından, WordPress'in çeşitli sürümleri için mevcut istismarlara nasıl bakacağınızı göstereceğiz.

SQL Enjeksiyonlarına İlişkin Önemli Uyarılar

Devam etmeden önce, ortak WordPress ve siber güvenlik yolculuğunuzda yolda kalmanıza yardımcı olmak için açıkça belirtmek istediğimiz önemli bir not daha var!

WordPress sürümünüzü güncel tutmak, SQLi istismarlarına karşı en iyi savunmalardan biridir. Birkaç eklentiyi geçici olarak kırmak anlamına gelse bile site güvenliğiniz için buna değer.SQL Enjeksiyon Örneği

Artık bu yasal uyarıları aradan çıkardığımıza göre, SQLi örneklerine bakalım. Bunları anlamak için biraz SQL jargonu bilmeniz gerekir. SQL, verileri almak için SELECT, bir veritabanı içindeki bir tabloyu tamamen yok etmek için DROP TABLE, bir tablodan satırları kaldırmak için DELETE ve daha fazlası gibi komutları kullanır. Ayrıca, '*' karakteri SQL'de “tümü” anlamına gelir.

SQL'deki en temel sorgu şudur: SELECT * FROM TABLE_NAME. Bu, esasen "TABLE_NAME" adlı bir tablodaki tüm verileri yazdırmayı söylüyor. Bir oturum açma formuna veri gönderdiğinizde, bu, kimlik bilgilerinizi bir kullanıcı tablosuyla eşleştiren bir PHP betiği aracılığıyla çalıştırılır. Örneğimizde, siber güvenlikte çok kötü olduğumuzu ve USER ve PASS adlı sütunları olan tamamen şifrelenmemiş, açık metin bir tablomuz olduğunu varsayacağız.

Sorguyu Hazırlamak

Çok kötü güvenlikli veritabanımızda, kullanıcı adları ve şifreler içeren tablomuz BADLY_DONE_TABLE olarak adlandırılır. Oturum açan bir kullanıcının kimliğini doğrulamak için sorgu basitçe: SELECT * FROM BADLY_DONE_TABLE WHERE USER = '[formdan kullanıcı adı]' AND PASS = '[formdan şifre]'.

Gördüğünüz gibi, forma girilen kullanıcı adı ve şifre eşleşirse yalnızca bir tane olması gereken kullanıcıların “listesini” alın diyoruz. SQL ayrıca sorgumuzda gördüğünüz AND gibi koşullu ifadelerde OR anahtar sözcüğünün kullanılmasına da izin verir.

Şimdi, istismarımızı yaratma zamanı.

Korumasız SQL Sorgumuzu Kullanmak

Sorgumuz, kullanıcı adımız ve şifremiz eşleşirse kullanıcıyı döndürecek şekilde ayarlanmıştır. Tek bir alıntının bir dizeyi bitireceğini göz önünde bulundurarak, kullanıcı adımız olarak “Blahblahblah” yazabilir ve ardından ' OR '1'='1 yazabiliriz.

Sorgumuzun dinamik olarak oluşturulduğu ve girdinin yürütülmeden önce “temizleştirilmediği” gerçeğinden yararlanıyoruz. Esasen, '1' sayısı '1' sayısına eşitse (şaşırtıcı bir şekilde öyle!), girdiğimiz kimlik bilgilerinin doğru olup olmadığına bakılmaksızın tablodaki her şeyi boşalttığını söylüyoruz.

1998'de bu işe yarayabilirdi. Şimdi, WordPress için çalışan açıklar oluşturmak genellikle hem SQL hem de SQLi'de çok daha fazla beceri gerektirir.

SQL Enjeksiyonları ve WordPress Web Siteleri

Bir site yöneticisi tüm güvenlik önlemlerini devre dışı bırakmadıkça, önceki örneğimiz modern WordPress sitelerinde çalışmaz. Ancak, aynı ilkeleri kullanarak, bilgisayar korsanları yine de SQLi açıklarını oluşturur ve diğer kötü niyetli kullanıcılara satar.

WordPress açık kaynak olduğundan ve arkasında büyük bir geliştirme topluluğu bulunduğundan, birçok güvenlik araştırmacısı bu açıkları genellikle bir bilgisayar korsanından önce bulur. Daha sonra bunları WordPress ekibine bildirirler ve istismar yamalı hale gelir. Bazı talihsiz durumlarda, bir bilgisayar korsanı önce istismarın yerini tespit ederek onu "vahşi doğada" yapar ve WordPress ekibini mümkün olan en kısa sürede hızlı bir düzeltme yapmaya ve bunu bir güncelleme olarak yayınlamaya zorlar.

WordPress için mevcut ve önceki enjeksiyon istismarlarını görmek istiyorsanız, bir CVE veritabanına göz atabilirsiniz. Bu, ürün adı, etkilenen sürümler ve istismarın nasıl çalıştığına dair genel bir açıklama ile birlikte bir güvenlik tehditleri dizini içerir. Bunun gibi listelerde bulacağınız hemen hemen tüm istismarlar zaten yamalı, ancak öğrenme materyalleri olarak kullanmak harika.

SQL Enjeksiyon Önleme

Bunu okuduktan sonra, muhtemelen WordPress sitenizin bir sonraki SQLi saldırısı kurbanı olmamasını nasıl sağlayacağınızı merak ediyorsunuz. İyi haber şu ki, kendinizi SQLi saldırılarından korumak için bir güvenlik uzmanı olmanıza gerek yok!

- Yazdığınız veya başka sitelerden aldığınız ve yüklediğiniz PHP dosyalarına (özellikle WordPress eklentileri) çok dikkat edin. Tek gereken, WordPress sitenizi mahvetmek için kullanıcı girişini temizlemeyen, zayıf yapılmış bir PHP betiğidir.

- Birinin sitenize bu saldırıyı gerçekleştirmeye çalışması durumunda önceden engelleyebilmeniz için sizi uyarması için iThemes Security Pro gibi iyi bilinen güvenlik izleme eklentisini kullanın.

- En önemlisi, WordPress sitenizi her zaman en son sürüme güncel tutmalısınız. Pek çok site sahibi, şu veya bu nedenle güncelleme yapmayı erteler ve bu, veri ihlallerinin büyük çoğunluğunun nedenidir.

- WordPress eklentilerinizi ve temalarınızı güncel tutun. Yeterince söyleyemeyiz. Güvenlik açığı bulunan temalar ve eklentiler, WordPress sitelerinin saldırıya uğramasının 1 numaralı nedenidir.

WordPress SQL Enjeksiyonlarını Önlemek için 5 Adım

1. iThemes Security Pro Eklentisini İndirin ve Yükleyin

Sitenizi korumaya ve korumaya başlamak için iThemes Security Pro eklentisini indirip yükleyin.

iThemes Security Pro'yu Şimdi Edinin

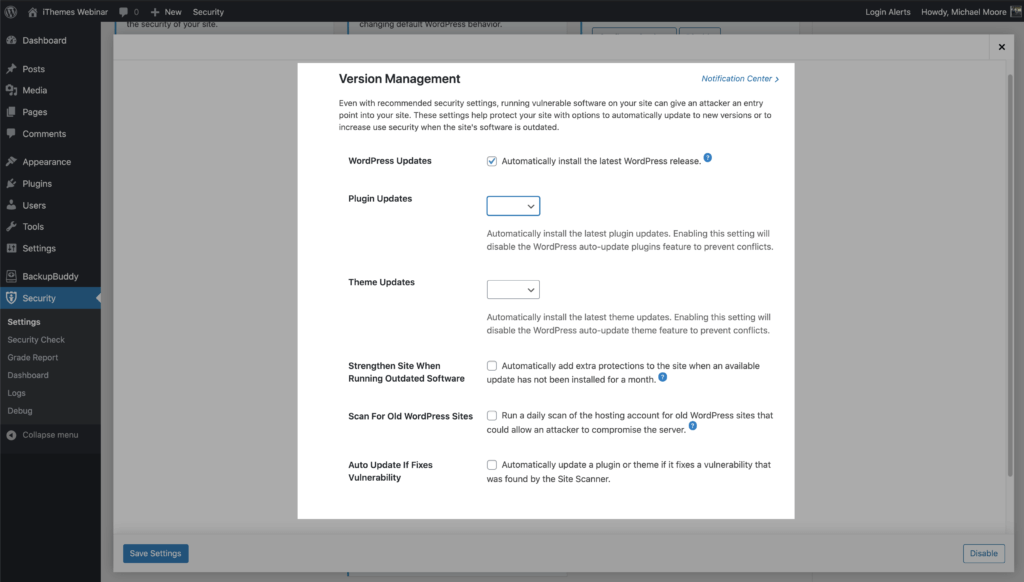

2. WordPress Çekirdeğini, Eklentileri ve Temaları Güncel Tutmak için Sürüm Yönetimini Etkinleştirin

Basitçe söylemek gerekirse: Web sitenizde WordPress'in eski sürümlerini, eklentileri ve temaları çalıştırıyorsanız, kendinizi bir saldırı riskine atıyorsunuz. Sürüm güncellemeleri genellikle SQL enjeksiyonları ve uzaktan kod yürütme (RCE) güvenlik açıkları dahil olmak üzere koddaki güvenlik sorunları için yamalar içerir, bu nedenle WordPress web sitenizde yüklü olan tüm yazılımların en son sürümünü her zaman çalıştırmak önemlidir.

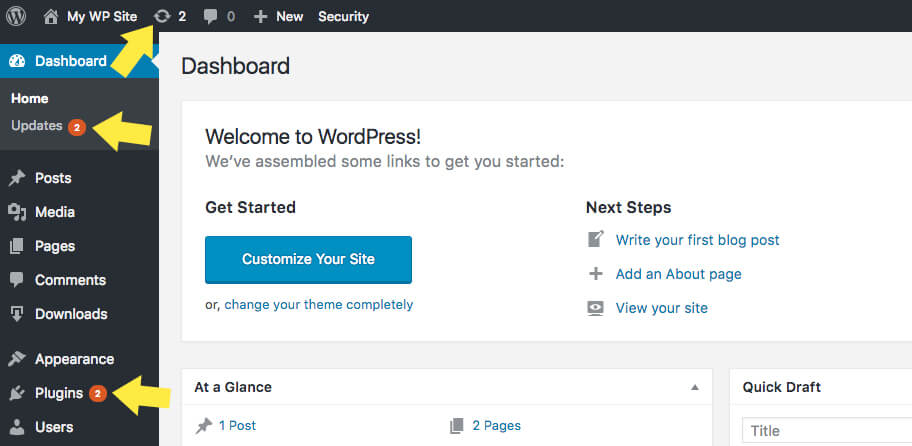

Güncellemeler, kullanıma sunulur sunulmaz WordPress kontrol panelinizde görünecektir. WordPress sitenize her giriş yaptığınızda bir yedekleme çalıştırma ve ardından mevcut tüm güncellemeleri çalıştırma alıştırması yapın. Güncellemeleri çalıştırma görevi uygunsuz veya yorucu görünse de, bu önemli bir WordPress güvenliği en iyi uygulamasıdır.

Açıklanan her WordPress güvenlik açığını takip etmek zordur—bunları WordPress Güvenlik Açığı Özetlerimizde izliyor ve paylaşıyoruz—ve bu listeyi web sitenize yüklediğiniz eklentilerin ve temaların sürümleriyle karşılaştırıyoruz. Ancak bu, WordPress korsanlarının bilinen güvenlik açıklarına sahip eklentileri ve temaları hedeflemesini engellemez. Sitenizde bilinen güvenlik açıklarına sahip yazılımlara sahip olmak, bilgisayar korsanlarına web sitenizi ele geçirmek için ihtiyaç duydukları planları verir.

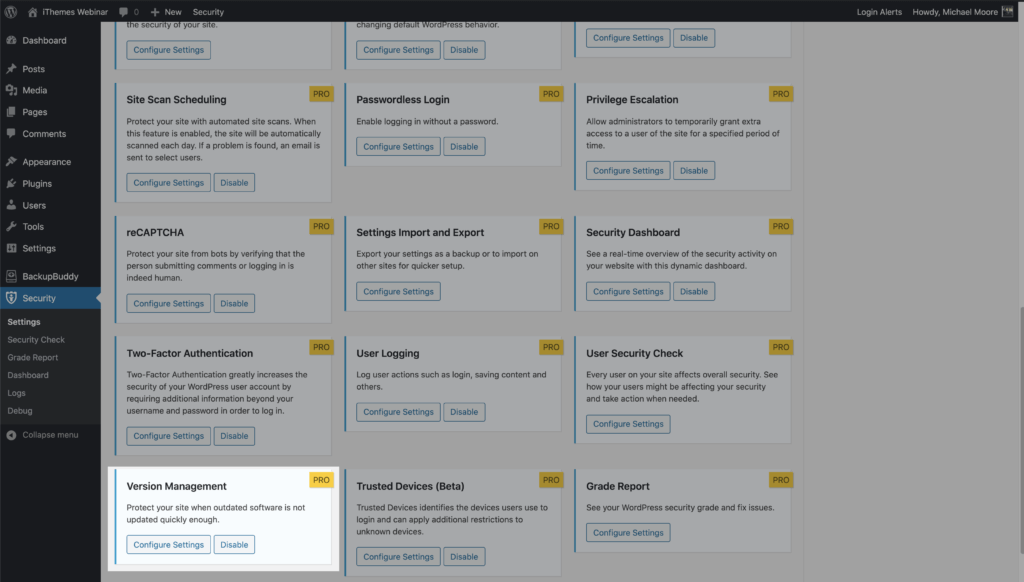

iThemes Security Pro eklentisindeki Sürüm Yönetimi özelliği, WordPress'i, eklentileri ve temaları otomatik olarak güncellemenize olanak tanır. Bunun ötesinde, Sürüm Yönetimi, eski yazılımları çalıştırırken web sitenizi sağlamlaştırma ve eski web sitelerini tarama seçeneklerine de sahiptir.

Sürüm Yönetimini kullanmaya başlamak için, güvenlik ayarlarının ana sayfasında modülü etkinleştirin.

Şimdi, tümü sitenizi korumak için tasarlanmış ayarlara daha yakından bakmak için Ayarları Yapılandır düğmesini tıklayın.

- WordPress Güncellemeleri – En son WordPress sürümünü otomatik olarak yükleyin.

- Eklenti Güncellemeleri – En son eklenti güncellemelerini otomatik olarak yükleyin. Bu ayarın etkinleştirilmesi, çakışmaları önlemek için WordPress otomatik güncelleme eklentileri özelliğini devre dışı bırakır.

- Tema Güncellemeleri – En son tema güncellemelerini otomatik olarak yükleyin. Bu ayarın etkinleştirilmesi, çakışmaları önlemek için WordPress otomatik güncelleme tema özelliğini devre dışı bırakır.

- Eski Yazılımları Çalıştırırken Siteyi Güçlendirin – Bir ay boyunca mevcut bir güncelleme yüklenmediğinde siteye otomatik olarak ekstra koruma ekleyin.

- Eski WordPress Sitelerini Tara – Bir saldırganın sunucunun güvenliğini aşmasına izin verebilecek eski WordPress siteleri için barındırma hesabının günlük taramasını çalıştırın. Güvenlik açığı olan tek bir eski WordPress sitesi, saldırganların aynı barındırma hesabındaki diğer tüm sitelerin güvenliğini aşmasına izin verebilir.

- Güvenlik Açığını Düzeltirse Otomatik Güncelleme - Bu seçenek, web sitenizi bilinen WordPress, eklenti ve tema güvenlik açıkları için kontrol etmek ve mevcut olduğunda bir yama uygulamak için iThemes Security Pro Site Taraması ile birlikte çalışır.

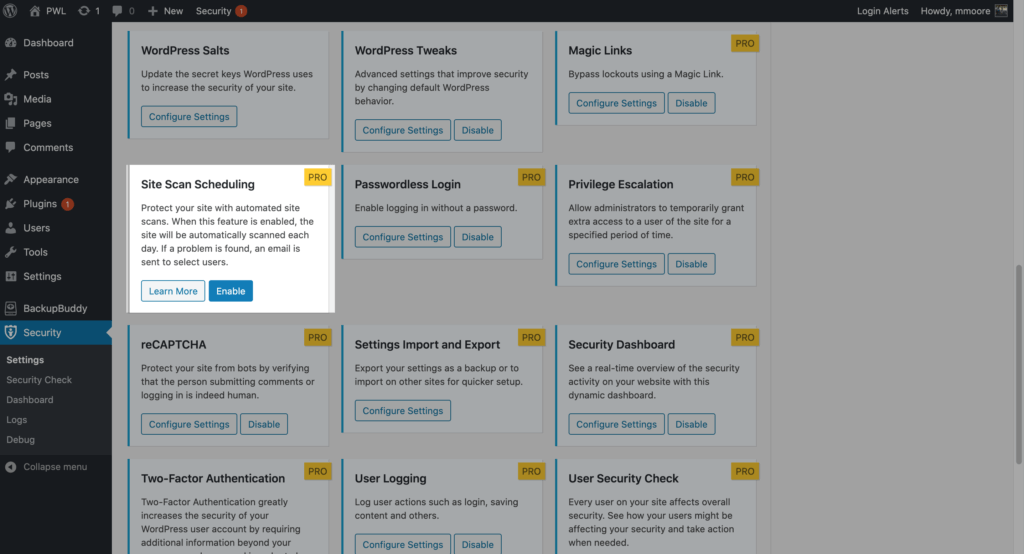

3. Güvenlik Açığı Olan Eklentiler ve Temalar İçin Sitenizi Tara

iThemes Security Pro Site Tarayıcı, WordPress web sitenizi tüm yazılım saldırılarının bir numaralı nedenine karşı korumanın ve korumanın başka bir yoludur: eski eklentiler ve bilinen güvenlik açıklarına sahip temalar. Site Tarayıcı, sitenizde bilinen güvenlik açıklarını kontrol eder ve varsa otomatik olarak bir yama uygular.

3 Tür WordPress Güvenlik Açığı Kontrol Edildi

- WordPress Güvenlik Açıkları

- Eklenti Güvenlik Açıkları

- Tema Güvenlik Açıkları

Yeni yüklemelerde Site Taramasını etkinleştirmek için iThemes Security Pro ayarlarına gidin ve Site Tarama ayarları modülündeki Etkinleştir düğmesine tıklayın.

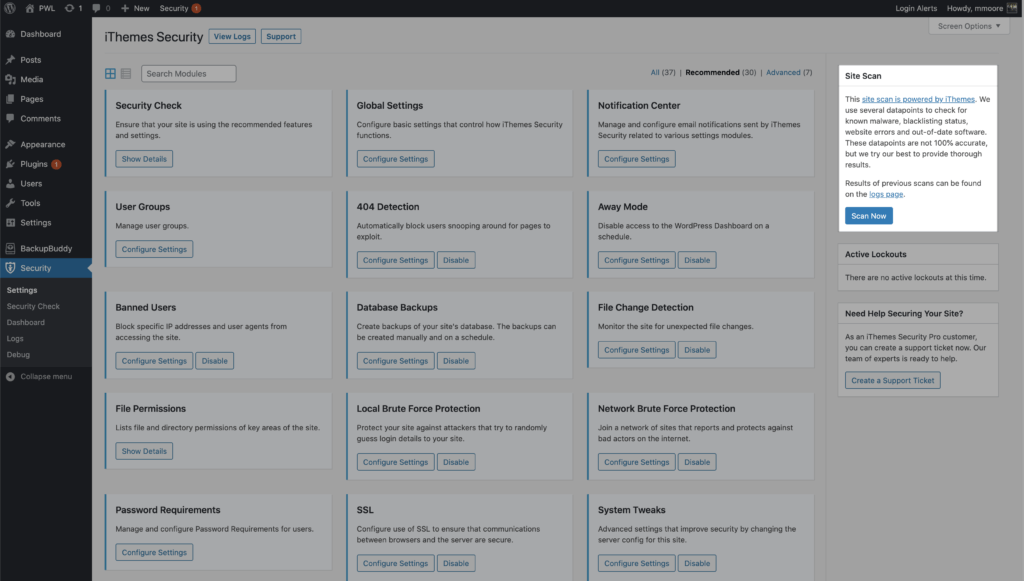

Manuel Site Taramasını tetiklemek için, güvenlik ayarlarının sağ kenar çubuğunda bulunan Site Tarama Widget'ında Şimdi Tara düğmesini tıklayın.

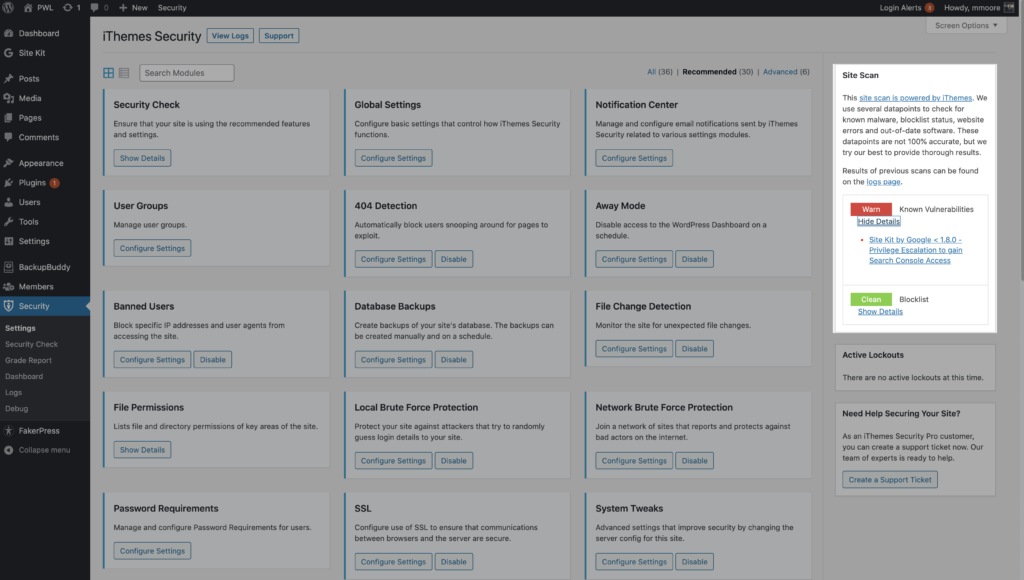

Site Tarama sonuçları pencere öğesinde görüntülenecektir.

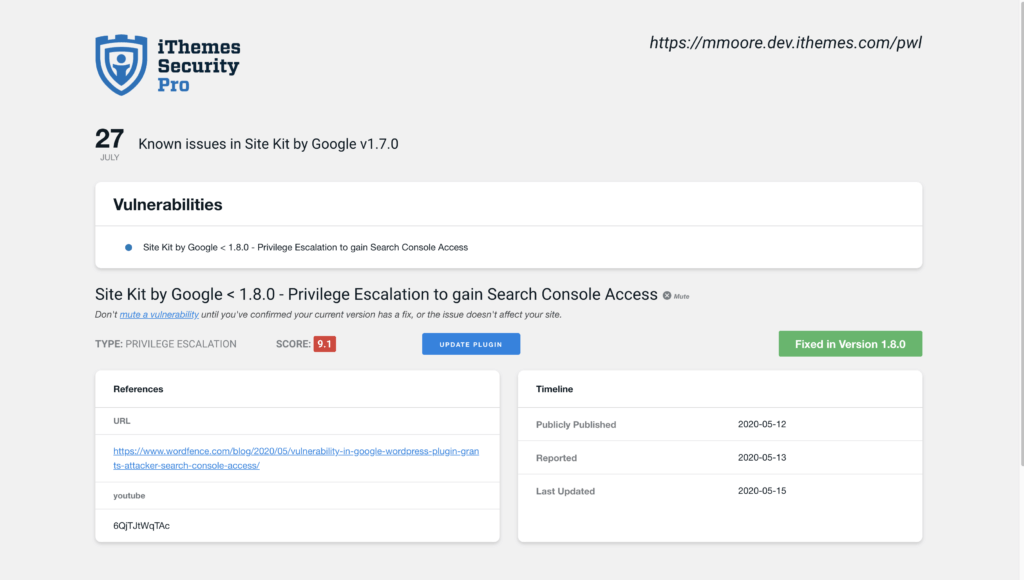

Site Taraması bir güvenlik açığı tespit ederse, ayrıntılar sayfasını görüntülemek için güvenlik açığı bağlantısını tıklayın.

Site Tarama güvenlik açığı sayfasında, güvenlik açığı için bir düzeltme olup olmadığını göreceksiniz. Kullanılabilir bir yama varsa, düzeltmeyi web sitenize uygulamak için Eklentiyi Güncelle düğmesini tıklayabilirsiniz.

Bir yamanın mevcut olması ile iThemes Güvenlik Açığı Veritabanının düzeltmeyi yansıtacak şekilde güncellenmesi arasında bir gecikme olabilir. Bu durumda, güvenlik açığıyla ilgili daha fazla uyarı almamak için bildirimi sessize alabilirsiniz.

4. Dosya Değişikliği Algılamayı Etkinleştir

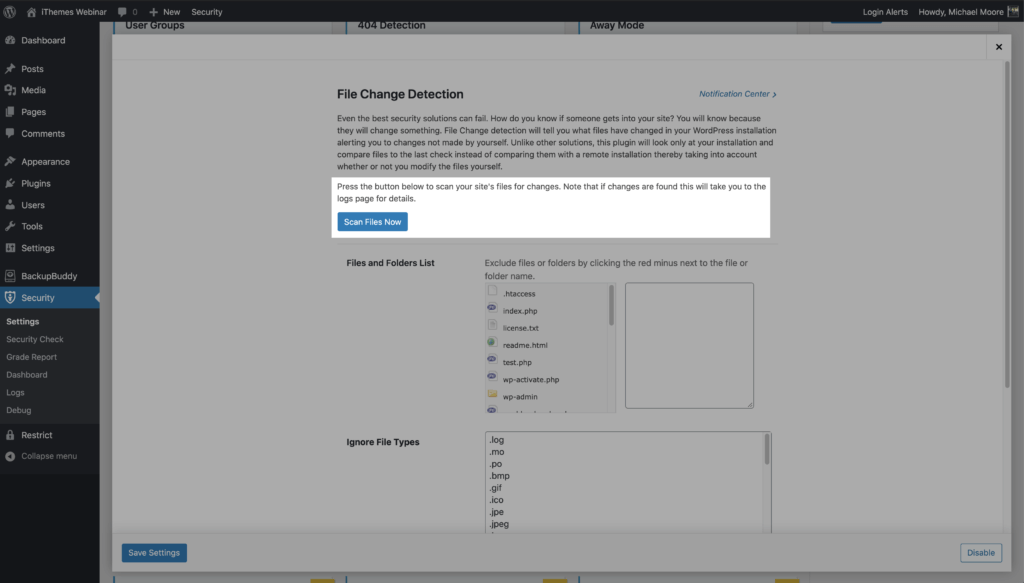

Bir güvenlik ihlalini hızlı bir şekilde tespit etmenin anahtarı, web sitenizdeki dosya değişikliklerini izlemektir. iThemes Security Pro'daki Dosya Değişikliği Algılama özelliği, web sitenizin dosyalarını tarar ve web sitenizde değişiklikler meydana geldiğinde sizi uyarır.

Günlüklerinizde yeni dosya değişikliği etkinliğini görmenizin birkaç meşru nedeni vardır, ancak yapılan değişiklikler beklenmedikse, değişikliklerin kötü amaçlı olmadığından emin olmak için zaman ayırmalısınız. Örneğin, eklentiyi güncellediğiniz tarih ve saatte bir eklentide değişiklik yapıldığını görürseniz, araştırma yapmanıza gerek kalmaz.

Dosya değişikliklerini izlemeye başlamak için, güvenlik ayarlarının ana sayfasında Dosya Değişikliği Algılama'yı etkinleştirin.

Dosya Değişikliği Algılama etkinleştirildiğinde, iThemes Security Pro, web sitenizin tüm dosyalarını parçalar halinde taramaya başlayacaktır. Dosyalarınızı parçalar halinde taramak, dosya değişikliklerini izlemek için gereken kaynakları azaltmaya yardımcı olacaktır.

İlk dosya değişikliği taraması, web sitenizin dosyalarının ve dosya karmalarının bir dizinini oluşturacaktır. Dosya karması, dosya içeriğinin kısaltılmış, insan tarafından okunamayan bir sürümüdür.

İlk tarama tamamlandıktan sonra iThemes Security Pro, dosyanızı parçalar halinde taramaya devam edecektir. Sonraki taramalardan birinde bir dosya karması değişirse, bu, dosyanın içeriğinin değiştiği anlamına gelir.

Dosya Değişikliği Algılama ayarlarında Dosyaları Şimdi Tara düğmesini tıklatarak da manuel dosya değişikliği çalıştırabilirsiniz.

Dosya değişiklikleri her zaman olur ve her değişiklik için bir e-posta uyarısı almak hızla bunaltıcı hale gelir. Ve siz farkına bile varmadan, kurt durumuna ağlayan bir çocuk olur ve dosya değişikliği uyarılarını tamamen görmezden gelmeye başlarsınız.

İyi haber şu ki, iThemes Security Pro, bildirimleri azaltmak için yasal değişiklikleri ve sık sık güncellenmesi beklenen dosyalar için bildirimleri nasıl sessize alabileceğinizi akıllıca tanımlar. Tüm iThemes Güvenlik bildirimlerinizi, iThemes Güvenlik eklentisi içindeki Bildirim Merkezi'nden yönetebilirsiniz. WordPress yönetici kontrol panelinizden Güvenlik > Ayarlar'ı ziyaret edin ve Bildirim Merkezi modülünü bulun.

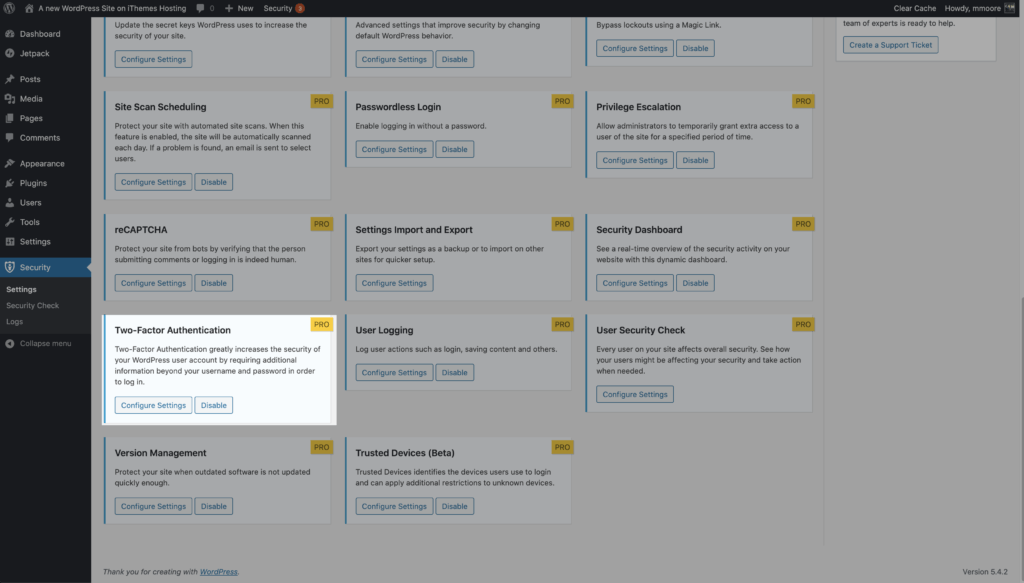

5. Web Sitesinde Değişiklik Yapan Kullanıcılar İçin İki Faktörlü Kimlik Doğrulamayı Açın

İki faktörlü kimlik doğrulama, iki ayrı doğrulama yöntemi gerektirerek bir kişinin kimliğini doğrulama işlemidir. Google, blogunda iki faktörlü kimlik doğrulamanın otomatik bot saldırılarının %100'ünü durdurabileceğini paylaştı. Fena ihtimal değil!

iThemes Security eklentisi, WordPress siteniz için iki faktörlü kimlik doğrulamayı etkinleştirmenize olanak tanır, böylece kullanıcıların oturum açmak için ikincil bir kod girmesi gerekir.

iThemes Security Pro tarafından sağlanan üç iki faktörlü kimlik doğrulama yöntemi şunları içerir:

- Mobil Uygulama – Mobil uygulama yöntemi, iThemes Security Pro tarafından sağlanan en güvenli iki faktörlü kimlik doğrulama yöntemidir. Bu yöntem, Authy veya Google Authenticator gibi ücretsiz iki faktörlü bir mobil uygulama kullanmanızı gerektirir.

- E-posta – İki faktörlü e-posta yöntemi, kullanıcınızın e-posta adresine zamana duyarlı kodlar gönderir.

- Yedek Kodlar – Birincil iki faktörlü yöntemin kaybolması durumunda oturum açmak için kullanılabilecek bir kerelik kullanım kodları seti.

Web sitenizde İki Faktörlü Kimlik Doğrulamayı kullanmaya başlamak için, iThemes Security Pro ayarlarının ana sayfasında bu özelliği etkinleştirin.

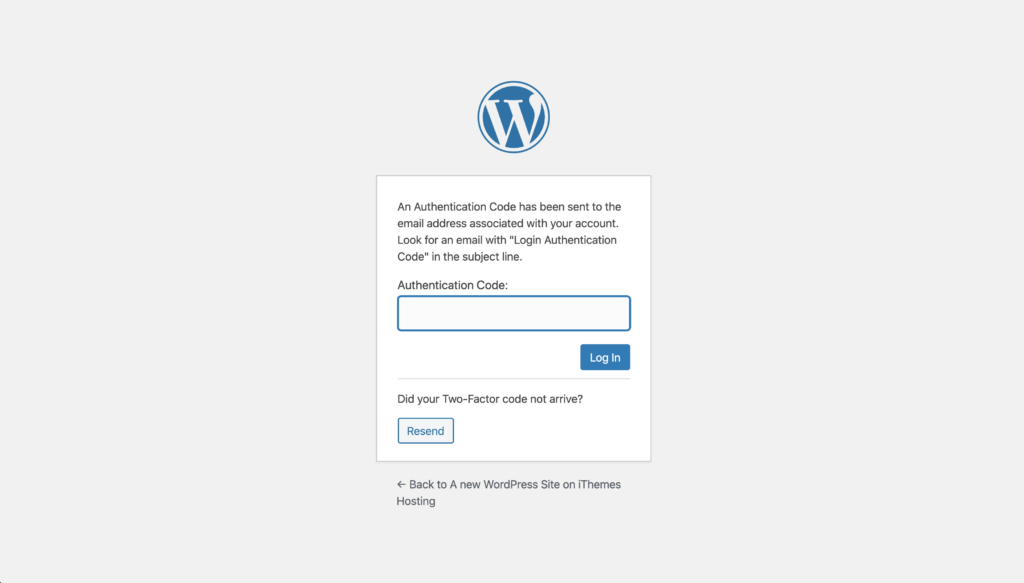

WordPress siteniz için iki faktörlü kimlik doğrulamayı kurmaya devam etmek için buradaki adımları izleyin. Önerilerimizi izlediyseniz ve ayrıcalıklı kullanıcılar için zorunlu gereksinimleri etkinleştirdiyseniz, bir sonraki göreceğiniz şey iki faktörlü belirteci gireceğiniz yerdir.

Özet: Birlikte Daha Güvenli Bir Web İçin

WordPress sitenizi arayan tüm potansiyel güvenlik tehditlerini keşfettiğinizde biraz bunalmış hissediyorsanız endişelenmeyin. Gerçek şu ki, tehditler çoktur, ancak çözümler basit olabilir.

Bu kılavuzun, WordPress sitenize SQL enjeksiyon saldırıları riskini anlamanıza yardımcı olduğunu umuyoruz. Yukarıdaki 5 adımla birlikte birkaç WordPress güvenlik en iyi uygulamasını uygulayarak daha iyi bir savunma hattına sahip olacaksınız.

Kristen, 2011'den beri WordPress kullanıcılarına yardımcı olmak için eğitimler yazıyor. Onu genellikle iThemes blogu için yeni makaleler üzerinde çalışırken veya #WPprosper için kaynaklar geliştirirken bulabilirsiniz. Kristen iş dışında günlük tutmaktan (iki kitap yazdı!), doğa yürüyüşü yapmaktan ve kamp yapmaktan, yemek pişirmekten ve daha güncel bir hayat yaşamayı umarak ailesiyle günlük maceralardan hoşlanıyor.