WordPress Vulnerability Roundup: ตุลาคม 2019 ตอนที่ 1

เผยแพร่แล้ว: 2019-10-26ปลั๊กอิน WordPress และช่องโหว่ของธีมใหม่หลายรายการได้รับการเปิดเผยในช่วงครึ่งแรกของเดือนตุลาคม ดังนั้นเราจึงต้องการแจ้งให้คุณทราบ ในบทความนี้ เราจะพูดถึงช่องโหว่ของปลั๊กอินและธีมของ WordPress ล่าสุด และสิ่งที่ควรทำหากคุณใช้งานปลั๊กอินหรือธีมที่มีช่องโหว่บนเว็บไซต์ของคุณ

เราแบ่ง WordPress Vulnerability Roundup ออกเป็นสี่ประเภท:

- 1. WordPress core

- 2. ปลั๊กอิน WordPress

- 3. ธีม WordPress

- 4. การละเมิดจากในเว็บ

*เรารวมการละเมิดจากทั่วทั้งเว็บ เนื่องจากจำเป็นต้องตระหนักถึงช่องโหว่ภายนอกระบบนิเวศของ WordPress ด้วย การใช้ประโยชน์จากซอฟต์แวร์เซิร์ฟเวอร์สามารถเปิดเผยข้อมูลที่ละเอียดอ่อนได้ การละเมิดฐานข้อมูลสามารถเปิดเผยข้อมูลประจำตัวสำหรับผู้ใช้ในไซต์ของคุณ ซึ่งเป็นการเปิดประตูให้ผู้โจมตีเข้าถึงไซต์ของคุณ

WordPress Core Security Update

WordPress 5.2.3 และต่ำกว่ามีช่องโหว่หลายประการ:

- การเขียนสคริปต์ข้ามไซต์

- โพสต์ที่ไม่ผ่านการตรวจสอบสิทธิ์

- Cross-site Scripting ที่นำไปสู่ Javascript Injection

- JSON แคชเป็นพิษ

- การปลอมแปลงคำขอฝั่งเซิร์ฟเวอร์

- การตรวจสอบผู้อ้างอิงในผู้ดูแลระบบ

สิ่งที่คุณควรทำ

ช่องโหว่ของปลั๊กอิน WordPress

ช่องโหว่ปลั๊กอิน WordPress ใหม่หลายรายการถูกค้นพบในเดือนตุลาคมนี้ อย่าลืมปฏิบัติตามคำแนะนำด้านล่างเพื่ออัปเดตปลั๊กอินหรือถอนการติดตั้งอย่างสมบูรณ์

1. การรักษาความปลอดภัยและไฟร์วอลล์ WP ทั้งหมดในที่เดียว

All In One WP Security & Firewall เวอร์ชัน 4.4.1 และด้านล่างมี Open Redirect ที่แสดงหน้าการเข้าสู่ระบบที่ "ซ่อน"

หากคุณยังคงใช้การเข้าสู่ระบบที่ "ซ่อนไว้" เพื่อรักษาความปลอดภัยการเข้าสู่ระบบ WordPress ของคุณ ถึงเวลาต้องอัปเดตวิธีการของคุณ ตรวจสอบ 5 กฎง่าย ๆ ของเราสำหรับการรักษาความปลอดภัยการเข้าสู่ระบบ WordPress

สิ่งที่คุณควรทำ

2. เครื่องสร้างป๊อปอัป

Popup Maker เวอร์ชัน 1.8.12 และต่ำกว่ามีช่องโหว่การตรวจสอบสิทธิ์ที่ใช้งานไม่ได้

สิ่งที่คุณควรทำ

3. iThemes ซิงค์

iThemes Sync เวอร์ชัน 2.0.17 และต่ำกว่ามีช่องโหว่ในการตรวจสอบคีย์ความปลอดภัยไม่เพียงพอ ช่องโหว่นี้อาจนำไปสู่การประนีประนอมอย่างเต็มรูปแบบของไซต์ WordPress ดังนั้นโปรดยืนยันว่าไซต์ของคุณใช้เวอร์ชัน 2.0.18

สิ่งที่คุณควรทำ

4. ดาวน์โหลดปลั๊กอินและธีมจาก Dashboard

ดาวน์โหลดปลั๊กอินและธีมจากแดชบอร์ดเวอร์ชัน 1.5.0 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี XSS ที่จัดเก็บโดยไม่ได้ตรวจสอบสิทธิ์

สิ่งที่คุณควรทำ

5. wpDataTables

wpDataTables เวอร์ชัน 2.0.7 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตีแบบ Cross-Site Scripting และ SQL Injection

สิ่งที่คุณควรทำ

6. Google Analytics ของ Lara

Google Analytics 2.0.4 ของ Lara และต่ำกว่านั้นเสี่ยงต่อการโจมตี Authenticated Stored Cross-Site Scripting

สิ่งที่คุณควรทำ

7. ส่งออกผู้ใช้เป็น CSV

ส่งออกผู้ใช้เป็น CSV เวอร์ชัน 1.3 และต่ำกว่ามีช่องโหว่การเข้าถึง CSV ที่ไม่ได้รับอนุญาต

สิ่งที่คุณควรทำ

8. ปลั๊กอิน SoundPress

ปลั๊กอิน SoundPress เวอร์ชัน 2.2.0 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตีแบบ Cross-Site Scripting

สิ่งที่คุณควรทำ

ธีมเวิร์ดเพรส

วิธีการเชิงรุกเกี่ยวกับธีม WordPress & ช่องโหว่ของปลั๊กอิน

การใช้ซอฟต์แวร์ที่ล้าสมัยเป็นสาเหตุอันดับหนึ่งที่ทำให้ไซต์ WordPress ถูกแฮ็ก เป็นสิ่งสำคัญสำหรับความปลอดภัยของไซต์ WordPress ที่คุณมีรูทีนการอัปเดต คุณควรลงชื่อเข้าใช้ไซต์ของคุณอย่างน้อยสัปดาห์ละครั้งเพื่อทำการอัปเดต

การอัปเดตอัตโนมัติสามารถช่วยได้

การอัปเดตอัตโนมัติเป็นตัวเลือกที่ยอดเยี่ยมสำหรับเว็บไซต์ WordPress ที่ไม่เปลี่ยนแปลงบ่อยนัก การขาดความสนใจมักจะทำให้ไซต์เหล่านี้ถูกละเลยและเสี่ยงต่อการถูกโจมตี แม้จะมีการตั้งค่าความปลอดภัยที่แนะนำ การเรียกใช้ซอฟต์แวร์ที่มีช่องโหว่บนไซต์ของคุณสามารถให้ผู้โจมตีเข้าสู่ไซต์ของคุณได้

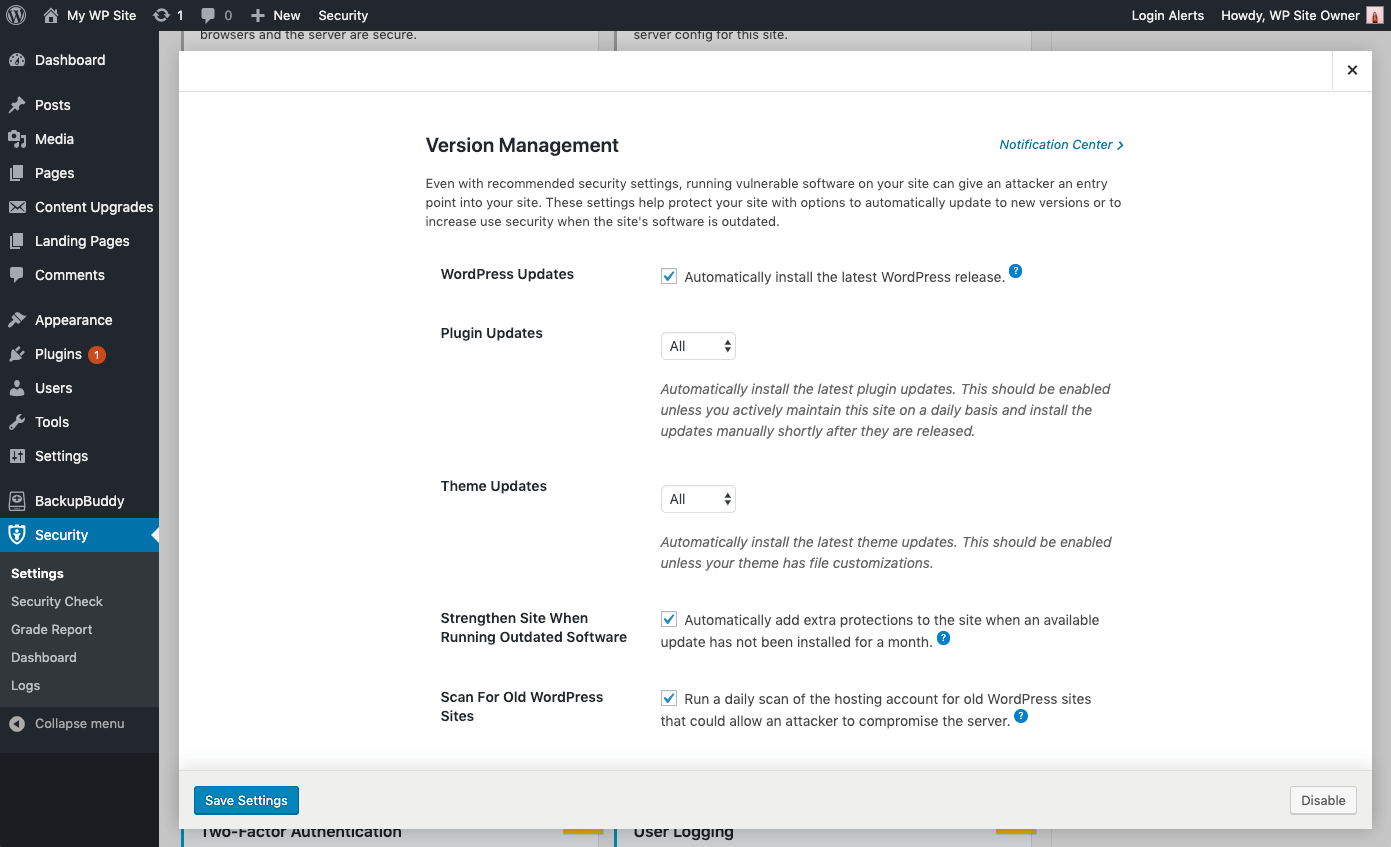

การใช้ คุณลักษณะการจัดการเวอร์ชัน ของปลั๊กอิน iThemes Security Pro คุณสามารถเปิดใช้งานการอัปเดต WordPress อัตโนมัติเพื่อให้แน่ใจว่าคุณได้รับแพตช์ความปลอดภัยล่าสุด การตั้งค่าเหล่านี้ช่วยปกป้องไซต์ของคุณด้วยตัวเลือกในการอัปเดตเป็นเวอร์ชันใหม่โดยอัตโนมัติ หรือเพื่อเพิ่มความปลอดภัยให้กับผู้ใช้เมื่อซอฟต์แวร์ของไซต์ล้าสมัย

ตัวเลือกการอัปเดตการจัดการเวอร์ชัน

- อัปเดต WordPress –ติดตั้ง WordPress รุ่นล่าสุดโดยอัตโนมัติ

- การอัปเดตปลั๊กอินอัตโนมัติ – ติดตั้งการอัปเดตปลั๊กอินล่าสุดโดยอัตโนมัติ ควรเปิดใช้งานสิ่งนี้เว้นแต่คุณจะดูแลไซต์นี้เป็นประจำทุกวันและติดตั้งการอัปเดตด้วยตนเองหลังจากเปิดตัวไม่นาน

- การอัปเดตธีมอัตโนมัติ - ติดตั้งการอัปเดตธีมล่าสุดโดยอัตโนมัติ ควรเปิดใช้งานเว้นแต่ธีมของคุณจะมีการปรับแต่งไฟล์

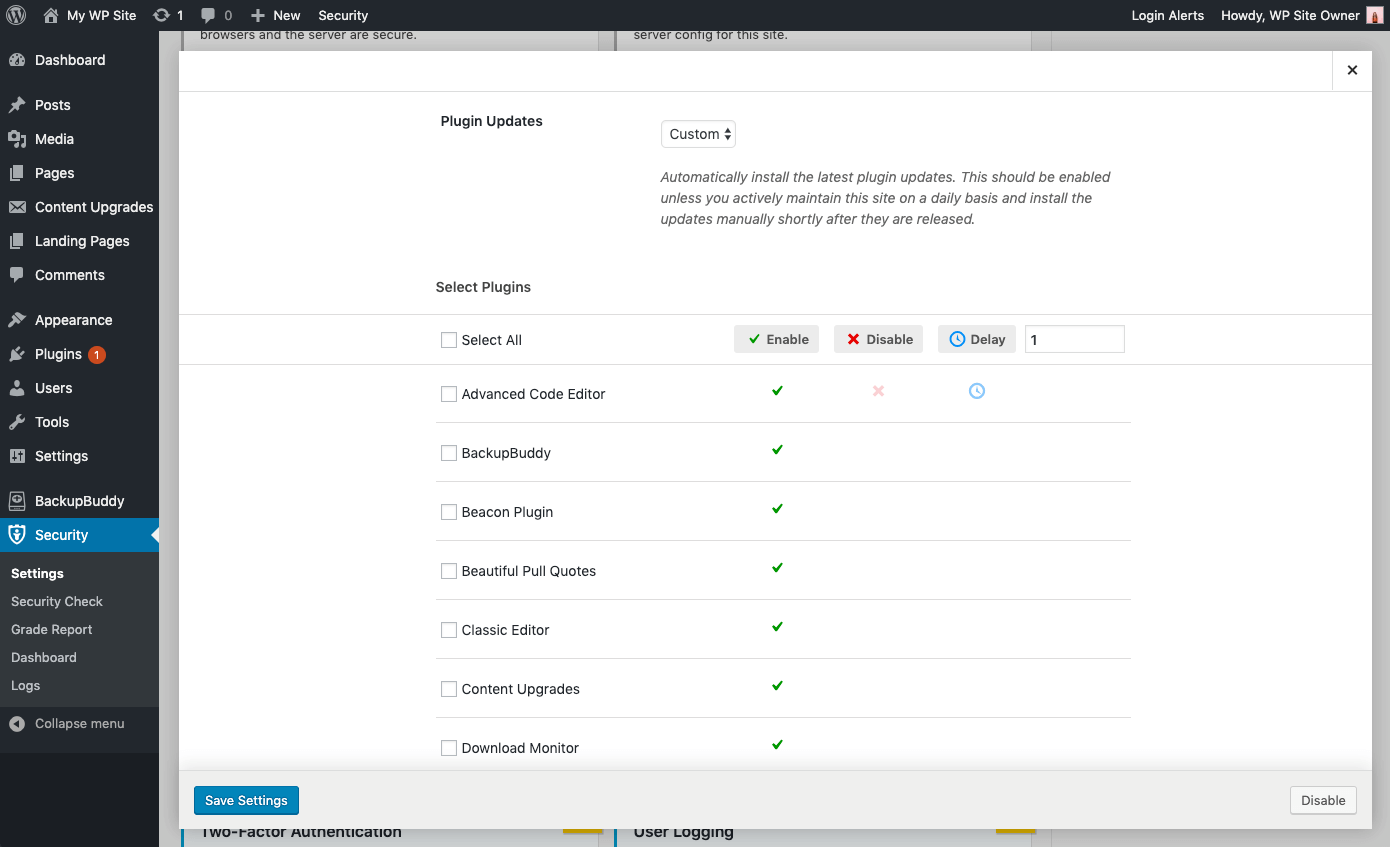

- การควบคุมแบบละเอียดสำหรับการอัปเดตปลั๊กอินและธีม – คุณอาจมีปลั๊กอิน/ธีมที่คุณต้องการอัปเดตด้วยตนเอง หรือชะลอการอัปเดตจนกว่าการเผยแพร่จะมีเวลาที่จะพิสูจน์ว่าเสถียร คุณสามารถเลือก กำหนดเอง สำหรับโอกาสในการกำหนดปลั๊กอินหรือธีมแต่ละรายการให้อัปเดตทันที ( Enable ) ไม่อัปเดตโดยอัตโนมัติเลย ( Disable ) หรืออัปเดตด้วยความล่าช้าตามจำนวนวันที่ระบุ ( Delay )

การเสริมสร้างความเข้มแข็งและการแจ้งเตือนปัญหาวิกฤต

- เสริมความแข็งแกร่งให้กับไซต์เมื่อใช้งานซอฟต์แวร์ที่ล้าสมัย – เพิ่มการป้องกันเพิ่มเติมให้กับไซต์โดยอัตโนมัติเมื่อไม่ได้ติดตั้งการอัปเดตที่พร้อมใช้งานเป็นเวลาหนึ่งเดือน ปลั๊กอิน iThemes Security จะเปิดใช้งานการรักษาความปลอดภัยที่เข้มงวดขึ้นโดยอัตโนมัติเมื่อไม่ได้ติดตั้งการอัปเดตเป็นเวลาหนึ่งเดือน ขั้นแรก จะบังคับผู้ใช้ทั้งหมดที่ไม่ได้เปิดใช้งานสองปัจจัยเพื่อให้รหัสการเข้าสู่ระบบที่ส่งไปยังที่อยู่อีเมลของตนก่อนที่จะลงชื่อเข้าใช้อีกครั้ง ประการที่สอง จะปิดใช้งานตัวแก้ไขไฟล์ WP (เพื่อบล็อกไม่ให้ผู้อื่นแก้ไขปลั๊กอินหรือโค้ดธีม) , XML-RPC pingbacks และบล็อกการพยายามตรวจสอบสิทธิ์หลายครั้งต่อคำขอ XML-RPC (ซึ่งทั้งสองอย่างนี้จะทำให้ XML-RPC แข็งแกร่งขึ้นจากการโจมตีโดยไม่ต้องปิดการทำงานทั้งหมด)

- สแกนหาไซต์ WordPress เก่าอื่น ๆ – สิ่งนี้จะตรวจสอบการติดตั้ง WordPress ที่ล้าสมัยอื่น ๆ ในบัญชีโฮสติ้งของคุณ ไซต์ WordPress ที่ล้าสมัยเพียงไซต์เดียวที่มีช่องโหว่อาจทำให้ผู้โจมตีสามารถประนีประนอมกับไซต์อื่น ๆ ทั้งหมดในบัญชีโฮสติ้งเดียวกันได้

- ส่งการแจ้งเตือนทางอีเมล – สำหรับปัญหาที่ต้องมีการแทรกแซง อีเมลจะถูกส่งไปยังผู้ใช้ระดับผู้ดูแลระบบ

การละเมิดจากทั่วเว็บ

1. แฮกเกอร์ใช้ Gif เพื่อโจมตี Drupal

Akami ซึ่งเป็นบริษัทวิจัยด้านความปลอดภัย สังเกตเห็นการเพิ่มขึ้นของการโจมตีที่ฝังโค้ดที่เป็นอันตรายไว้ในไฟล์ .gif ข่าวดีก็คือ Drupal ได้แก้ไขช่องโหว่นี้มานานกว่าหนึ่งปีที่ผ่านมา ข่าวร้ายก็คือเว็บไซต์ที่ได้รับการดูแลไม่ดียังไม่ได้รับการอัปเดต

สาเหตุอันดับหนึ่งที่การโจมตีที่ประสงค์ร้ายประสบความสำเร็จนั้นเกิดจากซอฟต์แวร์ที่ล้าสมัย อย่าเป็นผู้ชาย/สาวที่ไซต์ถูกบุกรุกโดยการอัปเดตอายุหนึ่งปี อัพเดทเว็บไซต์ของคุณ

2. ช่องโหว่ของสัญญาณทำให้แฮกเกอร์ฟังไมโครโฟน Android ได้

Google Project Zero เพิ่งเปิดเผยช่องโหว่ในแอปข้อความ Signal ช่องโหว่นี้สามารถใช้เมื่อโทรเข้าโทรศัพท์ของผู้อื่นโดยใช้แอป Signal ในระหว่างการโทร แฮ็กเกอร์จะต้องกดปุ่มปิดเสียงในขณะที่โทรศัพท์ของเป้าหมายดังขึ้น การกดปุ่มปิดเสียงจะบังคับให้อุปกรณ์ของเป้าหมายรับสาย ทำให้ผู้โจมตีสามารถดักฟังเครื่องหมายของตนได้

หลังจากได้รับแจ้งข้อบกพร่องจาก Google Project Zero แล้ว Signal ได้ออกแพตช์อย่างรวดเร็ว ช่องโหว่ดังกล่าวกำหนดให้ผู้โจมตีต้องลบและแก้ไขโค้ดในแอป โชคดีที่เนื่องจากความยากลำบาก ไม่มีรายงานการเอารัดเอาเปรียบที่ใช้ในป่า

ตุลาคม 2019 ส่วนที่ 1 สรุปช่องโหว่ของ WordPress

- การเขียนสคริปต์ข้ามไซต์

- โพสต์ที่ไม่ผ่านการตรวจสอบสิทธิ์

- Cross-site Scripting ที่นำไปสู่ Javascript Injection

- JSON แคชเป็นพิษ

- การปลอมแปลงคำขอฝั่งเซิร์ฟเวอร์

- การตรวจสอบผู้อ้างอิงในผู้ดูแลระบบ

All In One WP Security & Firewall เวอร์ชัน 4.4.1 และด้านล่างมี Open Redirect ที่แสดงหน้าการเข้าสู่ระบบที่ "ซ่อน"

Popup Maker เวอร์ชัน 1.8.12 และต่ำกว่ามีช่องโหว่การตรวจสอบสิทธิ์ที่ใช้งานไม่ได้

iThemes Sync เวอร์ชัน 2.0.17 และต่ำกว่ามีช่องโหว่ในการตรวจสอบคีย์ความปลอดภัยไม่เพียงพอ ช่องโหว่นี้อาจนำไปสู่การประนีประนอมอย่างเต็มรูปแบบของไซต์ WordPress ดังนั้นโปรดยืนยันว่าไซต์ของคุณใช้เวอร์ชัน 2.0.18

ดาวน์โหลดปลั๊กอินและธีมจากแดชบอร์ดเวอร์ชัน 1.5.0 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตี XSS ที่จัดเก็บโดยไม่ได้ตรวจสอบสิทธิ์

wpDataTables เวอร์ชัน 2.0.7 และต่ำกว่านั้นมีความเสี่ยงต่อการโจมตีแบบ Cross-Site Scripting และ SQL Injection

Google Analytics 2.0.4 ของ Lara และต่ำกว่านั้นเสี่ยงต่อการโจมตี Authenticated Stored Cross-Site Scripting

ส่งออกผู้ใช้เป็น CSV เวอร์ชัน 1.3 และต่ำกว่ามีช่องโหว่การเข้าถึง CSV ที่ไม่ได้รับอนุญาต

ปลั๊กอินความปลอดภัย WordPress สามารถช่วยให้เว็บไซต์ของคุณปลอดภัย

iThemes Security Pro ปลั๊กอินความปลอดภัย WordPress ของเรามีมากกว่า 30 วิธีในการรักษาความปลอดภัยและปกป้องเว็บไซต์ของคุณจากช่องโหว่ด้านความปลอดภัยทั่วไปของ WordPress ด้วย WordPress การตรวจสอบสิทธิ์แบบสองปัจจัย การป้องกันแบบเดรัจฉาน การบังคับใช้รหัสผ่านที่รัดกุม และอื่นๆ คุณสามารถเพิ่มระดับการรักษาความปลอดภัยเพิ่มเติมให้กับเว็บไซต์ของคุณได้

รับ iThemes Security

ในแต่ละสัปดาห์ Michael จะรวบรวมรายงานช่องโหว่ของ WordPress เพื่อช่วยให้เว็บไซต์ของคุณปลอดภัย ในฐานะผู้จัดการผลิตภัณฑ์ที่ iThemes เขาช่วยเราปรับปรุงรายการผลิตภัณฑ์ iThemes ต่อไป เขาเป็นคนเนิร์ดยักษ์และชอบเรียนรู้เกี่ยวกับเทคโนโลยีทุกอย่าง ทั้งเก่าและใหม่ คุณสามารถหาไมเคิลไปเที่ยวกับภรรยาและลูกสาว อ่านหนังสือหรือฟังเพลงเมื่อไม่ได้ทำงาน