รายงานช่องโหว่ของ WordPress: พฤษภาคม 2021 ตอนที่ 2

เผยแพร่แล้ว: 2021-05-14ปลั๊กอินและธีมที่มีช่องโหว่เป็นสาเหตุอันดับ 1 ที่เว็บไซต์ WordPress ถูกแฮ็ก รายงานช่องโหว่ของ WordPress รายสัปดาห์ที่ขับเคลื่อนโดย WPScan ครอบคลุมถึงปลั๊กอิน ธีม และช่องโหว่หลักของ WordPress และสิ่งที่ควรทำหากคุณเรียกใช้ปลั๊กอินหรือธีมที่มีช่องโหว่บนเว็บไซต์ของคุณ

ช่องโหว่แต่ละจุดมีระดับความรุนแรง ต่ำ ปานกลาง สูง หรือ วิกฤต การเปิดเผยและการรายงานช่องโหว่อย่างมีความรับผิดชอบเป็นส่วนสำคัญในการทำให้ชุมชน WordPress ปลอดภัย โปรดแชร์โพสต์นี้กับเพื่อนของคุณเพื่อช่วยเผยแพร่และทำให้ WordPress ปลอดภัยยิ่งขึ้นสำหรับทุกคน!

ช่องโหว่หลักของ WordPress

ช่องโหว่ของปลั๊กอิน WordPress

1. การเปลี่ยนภาษาของผู้ดูแลระบบอย่างง่าย

ปลั๊กอิน: การ เปลี่ยนภาษาของผู้ดูแลระบบอย่างง่าย

ช่องโหว่ : เปลี่ยนสถานที่ของผู้ใช้โดยพลการ

แพตช์ในเวอร์ชัน : 2.0.2

คะแนน ความรุนแรง : 4.3 ปานกลาง

2. จัดส่งไปยัง Ecourier

ปลั๊กอิน: จัดส่งไปยัง eCourier

ช่องโหว่ : อัปเดตการตั้งค่าปลั๊กอินผ่าน CSRF

แพตช์ในเวอร์ชัน : 1.0.2

คะแนน ความรุนแรง : 5.4 ปานกลาง

3. ตัวติดตามพัสดุ eCourier

ปลั๊กอิน: Parcel Tracker eCourier

ช่องโหว่ : อัปเดตการตั้งค่าปลั๊กอินผ่าน CSRF

แพตช์ในเวอร์ชัน : 1.0.2

คะแนน ความรุนแรง : 5.4 ปานกลาง

4. PickPlugins Product Slider สำหรับ WooCommerce

ปลั๊กอิน: ตัวเลื่อนผลิตภัณฑ์ PickPlugins สำหรับ WooCommerce

ช่องโหว่ : Reflected Cross-Site Scripting

แพตช์ ในเวอร์ชัน : 1.13.22

คะแนน ความรุนแรง : 7.1 สูง

5. ผู้เล่น Hana Flv

ปลั๊กอิน: Hana Flv Player

ช่องโหว่ : Authenticated Stored Cross-Site Scripting

แพทช์ในเวอร์ชัน : ไม่มีโปรแกรมแก้ไขที่รู้จัก

คะแนน ความรุนแรง : 3.8 ต่ำ

6. Hotjar Connecticator

ปลั๊กอิน: Hotjar Connecticator

ช่องโหว่ : Authenticated Stored Cross-Site Scripting

Patched in Version : No Know Fix – ปลั๊กอินถูกปิด

คะแนน ความรุนแรง : 3.8 ต่ำ

7. GA Google Analytics

ปลั๊กอิน: GA Google Analytics

ช่องโหว่ : Authenticated Stored Cross-Site Scripting

แพทช์ในเวอร์ชัน : ไม่มีโปรแกรมแก้ไขที่รู้จัก

คะแนน ความรุนแรง : 5.9 ปานกลาง

8. กำหนดเป้าหมายปลั๊กอินแรก

ปลั๊กอิน: กำหนดเป้าหมายปลั๊กอินแรก

ช่องโหว่ : Unauthenticated Stored Cross-Site Scripting ผ่าน License Key

แพตช์ในเวอร์ชัน : 1.0

คะแนน ความรุนแรง : 7.2 สูง

9. Leads-5050 Visitor Insights

ปลั๊กอิน: Leads-5050 Visitor Insights

ช่องโหว่ : การเปลี่ยนแปลงใบอนุญาตโดยไม่ได้รับอนุญาต

แพตช์ในเวอร์ชัน : 1.1.0

คะแนน ความรุนแรง : 7.1 สูง

10. DSGVO ทั้งหมดในที่เดียวสำหรับ WP

ปลั๊กอิน: DSGVO ทั้งหมดในที่เดียวสำหรับ WP

ช่องโหว่ : Unauthenticated Stored Cross-Site Scripting

แพตช์ในเวอร์ชัน : 4.0

คะแนน ความรุนแรง : 8.3 สูง

11. UltimateWoo

ปลั๊กอิน: UltimateWoo

ช่องโหว่ : PHP Object Injection

Patched in Version : No Know Fix – ปลั๊กอินถูกปิด

คะแนน ความรุนแรง : 5.6 ปานกลาง

12. สุดยอดสมาชิก

ปลั๊กอิน: Ultimate Member

ช่องโหว่ : Authenticated Reflected Cross-Site Scripting

แพตช์ ในเวอร์ชัน : 2.1.20

คะแนน ความรุนแรง : 4.4 ปานกลาง

13. เพิ่มประสิทธิภาพอัตโนมัติ

ปลั๊กอิน: เพิ่มประสิทธิภาพอัตโนมัติ

ช่องโหว่ : Authenticated Stored Cross-Site Scripting

แพตช์ในเวอร์ชัน : 2.8.4

คะแนน ความรุนแรง : 6.6 ปานกลาง

14. Zlick Paywall

ปลั๊กอิน: Zlick Paywall

ช่องโหว่ : CSRF Bypasses

แพตช์ในเวอร์ชัน : 2.2.2

คะแนน ความรุนแรง : 3.1 ต่ำ

15. ThemeHigh WooCommerce Wishlist และการเปรียบเทียบ

ปลั๊กอิน: ThemeHigh WooCommerce Wishlist and Comparison

ช่องโหว่ : การโทร AJAX ที่ไม่ได้รับอนุญาต

แพตช์ในเวอร์ชัน : 1.0.5

คะแนน ความรุนแรง : 7.2 สูง

16. แจกง่ายๆ

ปลั๊กอิน: แจกของรางวัลง่ายๆ

ช่องโหว่ : Unauthenticated Cross-Site Scripting

แพตช์ ในเวอร์ชัน : 2.36.2

คะแนน ความรุนแรง : 7.1 สูง

17. การจองร้านอาหาร ReDi

ปลั๊กอิน: การ จองร้านอาหาร ReDi

ช่องโหว่ : Unauthenticated Stored Cross-Site Scripting

แพตช์ ในเวอร์ชัน : 21.0426

คะแนน ความรุนแรง : 7.1 สูง

18. All in One SEO Pack

ปลั๊กอิน: All in One SEO Pack

ช่องโหว่ : Remote Code Execution

แพตช์ ในเวอร์ชัน : 4.1.0.2

คะแนน ความรุนแรง : 6.6 ปานกลาง

19. นักยกLMS

ปลั๊กอิน: LifterLMS

ช่องโหว่ : Authenticated Stored Cross-Site Scripting ใน Edit Profile

แพตช์ในเวอร์ชัน : 4.21.1

คะแนน ความรุนแรง : 7.4 สูง

ช่องโหว่ : สะท้อนการเขียนสคริปต์ข้ามไซต์ผ่านรหัสคูปองในการชำระเงิน

แพตช์ในเวอร์ชัน : 4.21.1

คะแนนความรุนแรง : 6.1 ปานกลาง

ช่องโหว่ของธีม WordPress

หมายเหตุเกี่ยวกับการเปิดเผยข้อมูลอย่างมีความรับผิดชอบ

คุณอาจสงสัยว่าเหตุใดช่องโหว่จึงถูกเปิดเผยหากช่องโหว่นั้นทำให้แฮ็กเกอร์สามารถโจมตีได้ เป็นเรื่องปกติมากที่นักวิจัยด้านความปลอดภัยจะค้นหาและรายงานช่องโหว่ไปยังนักพัฒนาซอฟต์แวร์แบบเป็นส่วนตัวก่อนที่จะเผยแพร่สู่สาธารณะ

ด้วย การเปิดเผยอย่าง มี ความรับผิดชอบ รายงานเบื้องต้นของผู้วิจัยจะจัดทำขึ้นเป็นการส่วนตัวสำหรับนักพัฒนาของบริษัทที่เป็นเจ้าของซอฟต์แวร์ แต่ด้วยข้อตกลงว่ารายละเอียดทั้งหมดจะถูกเผยแพร่เมื่อมีการเผยแพร่แพตช์แล้ว สำหรับช่องโหว่ด้านความปลอดภัยที่สำคัญ อาจมีความล่าช้าเล็กน้อยในการเปิดเผยช่องโหว่เพื่อให้ผู้คนมีเวลามากขึ้นในการแก้ไข

นักวิจัยด้านความปลอดภัยอาจกำหนดเส้นตายให้ผู้พัฒนาซอฟต์แวร์ตอบกลับรายงานหรือจัดเตรียมโปรแกรมแก้ไข หากไม่เป็นไปตามกำหนดเวลา ผู้วิจัยอาจเปิดเผยช่องโหว่ต่อสาธารณะเพื่อกดดันผู้พัฒนาให้ออกโปรแกรมแก้ไข

การเปิดเผยช่องโหว่ในที่สาธารณะและดูเหมือนว่าจะแนะนำช่องโหว่ Zero-Day ซึ่งเป็นช่องโหว่ประเภทหนึ่งที่ไม่มีโปรแกรมแก้ไขและกำลังถูกเอารัดเอาเปรียบในป่า อาจดูเหมือนเป็นการต่อต้าน แต่เป็นการใช้ประโยชน์เพียงอย่างเดียวที่นักวิจัยต้องกดดันนักพัฒนาให้แก้ไขช่องโหว่

หากแฮ็กเกอร์ค้นพบช่องโหว่ พวกเขาสามารถใช้ Exploit อย่างเงียบ ๆ และสร้างความเสียหายให้กับผู้ใช้ปลายทาง (นี่คือคุณ) ในขณะที่ผู้พัฒนาซอฟต์แวร์ยังคงเนื้อหาเกี่ยวกับการไม่แก้ไขช่องโหว่ดังกล่าว Project Zero ของ Google มีแนวทางที่คล้ายกันในการเปิดเผยช่องโหว่ พวกเขาเผยแพร่รายละเอียดทั้งหมดของช่องโหว่หลังจาก 90 วันว่าช่องโหว่นั้นได้รับการแก้ไขหรือไม่

วิธีป้องกันเว็บไซต์ WordPress ของคุณจากปลั๊กอินและธีมที่มีช่องโหว่

มีสามวิธีที่ยอดเยี่ยมในการปกป้องเว็บไซต์ของคุณโดยอัตโนมัติจากธีมและปลั๊กอินที่มีช่องโหว่:

- เปิดใช้งานการอัปเดตอัตโนมัติสำหรับปลั๊กอินและธีม

- เครื่องสแกนเว็บไซต์ของปลั๊กอิน iThemes Security Pro

- การจัดการเวอร์ชันใน iThemes Security

1. เปิดใช้งานการอัปเดตอัตโนมัติสำหรับปลั๊กอินและธีม

เริ่มต้นใน WordPress 5.5 คุณสามารถเปิดใช้ งานการอัปเดตอัตโนมัติสำหรับปลั๊กอินและธีมได้ เหตุใดการอัปเดตอัตโนมัติจึงถูกนำไปใช้กับ WordPress core? ปลั๊กอินและธีมที่ล้าสมัยยังคงเป็นเหตุผล #1 ที่ไซต์ WordPress ถูกแฮ็ก เวอร์ชันที่เผยแพร่มักจะมีแพตช์ความปลอดภัยที่สำคัญเพื่อปิดช่องโหว่ (เพียงตรวจสอบว่าปัญหาด้านความปลอดภัยเกี่ยวกับธีมและปลั๊กอินถูกเปิดเผยในแต่ละเดือนในบทสรุปช่องโหว่ WordPress ของเรามากน้อยเพียงใด) นั่นเป็นเหตุผลที่การเรียกใช้ปลั๊กอินหรือธีมเวอร์ชันล่าสุดที่คุณติดตั้งบนไซต์ของคุณอยู่เสมอจึงเป็นแนวทางปฏิบัติด้านความปลอดภัยที่ดีที่สุด

ตอนนี้ WordPress core จะให้คุณตั้งค่าปลั๊กอินและธีมเพื่ออัปเดตโดยอัตโนมัติจากหน้าผู้ดูแลระบบ WordPress > Plugins > Installed Plugins and Appearance > Themes ด้วยวิธีนี้ คุณจะทราบได้ตลอดเวลาว่าไซต์ของคุณใช้โค้ดล่าสุดที่มีอยู่

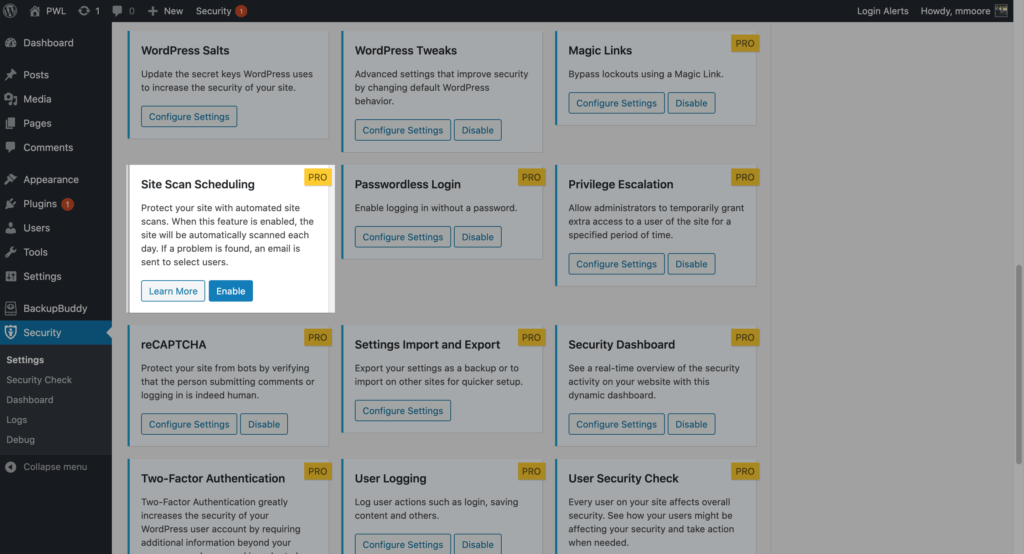

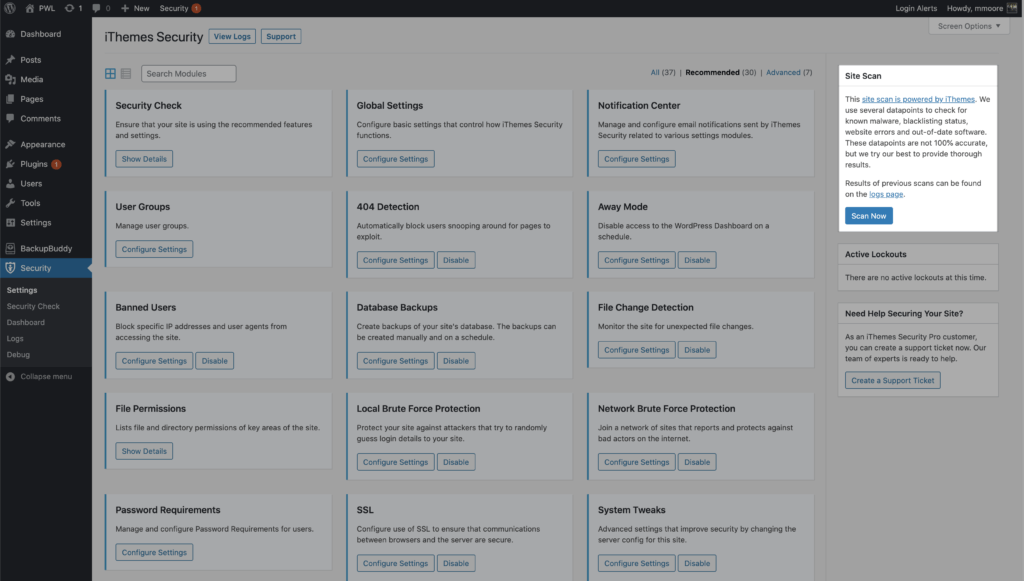

2. เปิดใช้งานเครื่องสแกนเว็บไซต์ของปลั๊กอิน iThemes Security Pro

เครื่องสแกนเว็บไซต์ของปลั๊กอิน iThemes Security Pro เป็นอีกวิธีหนึ่งในการรักษาความปลอดภัยและปกป้องเว็บไซต์ WordPress ของคุณจากสาเหตุอันดับหนึ่งของการแฮ็กซอฟต์แวร์ทั้งหมด: ปลั๊กอินและธีมที่ล้าสมัยพร้อมช่องโหว่ที่ทราบ Site Scanner จะตรวจสอบไซต์ของคุณเพื่อหาช่องโหว่ที่ทราบ และใช้โปรแกรมแก้ไขโดยอัตโนมัติหากมี

ช่องโหว่ WordPress 3 ประเภทที่ตรวจสอบโดย iThemes Security Pro Site Scanner:

- ช่องโหว่หลักของ WordPress

- ช่องโหว่ของปลั๊กอิน

- ช่องโหว่ของธีม

ในการเปิดใช้งาน Site Scan บนไซต์ของคุณ ให้ไปที่การตั้งค่า iThemes Security Pro แล้วคลิกปุ่ม Enable บนโมดูลการตั้งค่าการ สแกนไซต์

หากต้องการเรียกใช้การสแกนไซต์ด้วยตนเอง ให้คลิกปุ่ม สแกนทันที บน วิดเจ็ตการสแกนไซต์ที่ แถบด้านขวาของการตั้งค่าความปลอดภัย

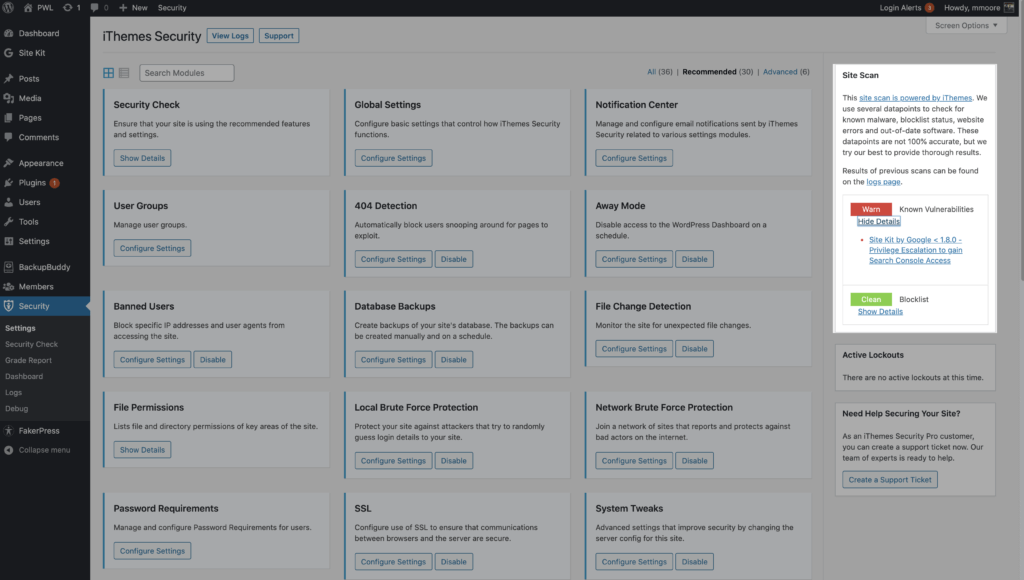

ผลการสแกนไซต์จะแสดงในวิดเจ็ต

หาก Site Scan ตรวจพบช่องโหว่ ให้คลิกลิงก์ช่องโหว่เพื่อดูหน้ารายละเอียด

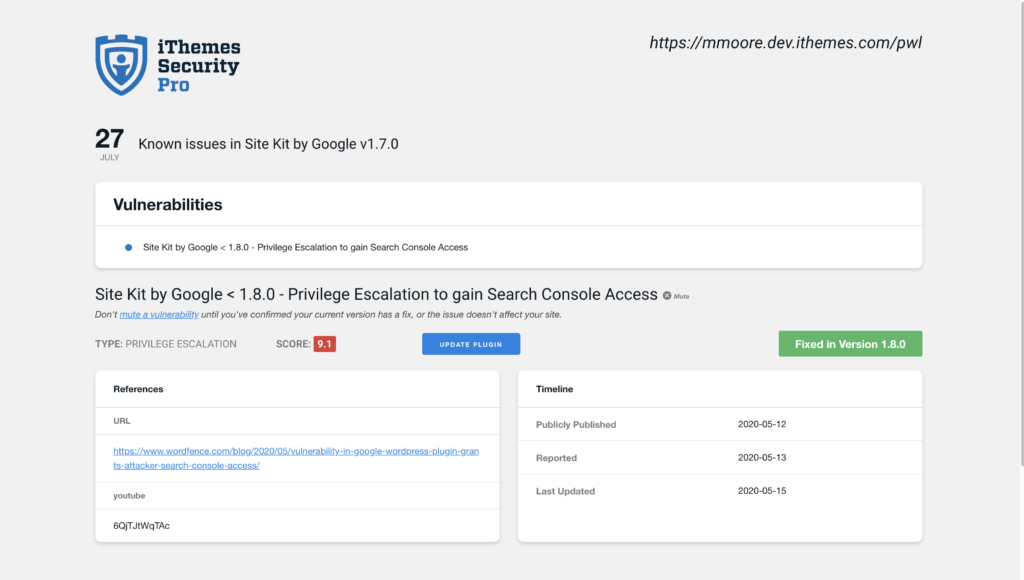

ในหน้าช่องโหว่ของ Site Scan คุณจะเห็นว่ามีการแก้ไขสำหรับช่องโหว่หรือไม่ หากมีโปรแกรมแก้ไข คุณสามารถคลิกปุ่ม อัปเดตปลั๊กอิน เพื่อใช้การแก้ไขในเว็บไซต์ของคุณ

อาจมีความล่าช้าระหว่างเวลาที่แพทช์พร้อมใช้งานและฐานข้อมูลช่องโหว่ด้านความปลอดภัยของ iThemes ได้รับการอัปเดตเพื่อสะท้อนถึงการแก้ไข ในกรณีนี้ คุณสามารถปิดเสียงการแจ้งเตือนเพื่อไม่ให้ได้รับการแจ้งเตือนที่เกี่ยวข้องกับช่องโหว่อีกต่อไป

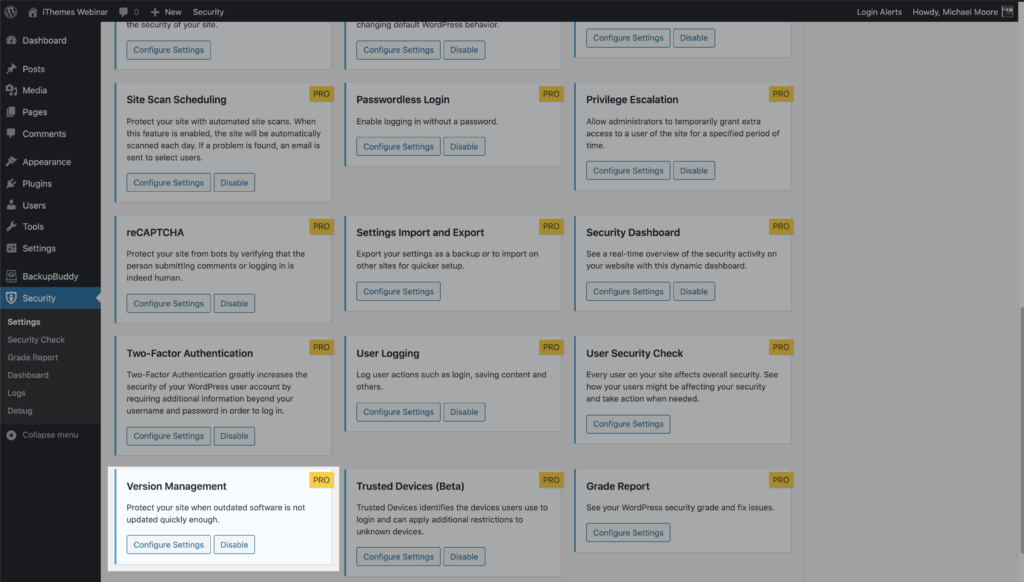

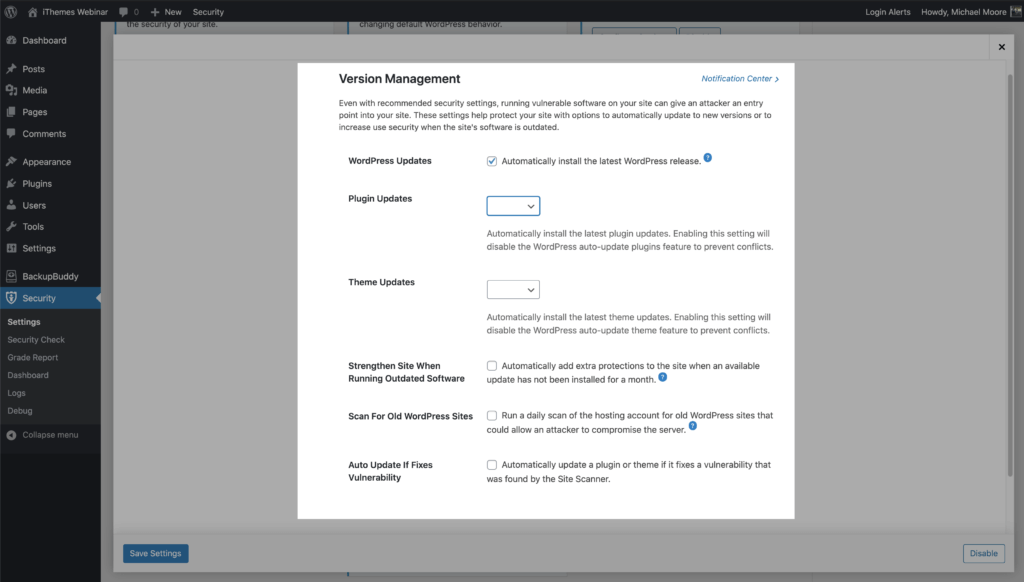

3. เปิดใช้งานการจัดการเวอร์ชันใน iThemes Security Pro

ฟีเจอร์การจัดการเวอร์ชันของ iThemes Security Pro ช่วยให้คุณควบคุมการอัปเดตอัตโนมัติสำหรับ WordPress ปลั๊กอิน และธีมได้มากขึ้นเล็กน้อย

ต่อไปนี้คือวิธีจัดการเวอร์ชัน iThemes Security Pro สามวิธีให้ความยืดหยุ่นมากกว่าเมื่อเปรียบเทียบกับการอัปเดตอัตโนมัติของ WordPress ที่เป็นค่าเริ่มต้น

- การจัดการปลั๊กอินและธีมที่คล่องตัว - จัดการการอัปเดตปลั๊กอินและธีมทั้งหมดจากการตั้งค่าการจัดการเวอร์ชัน

- เพิ่มระยะเวลาหน่วงที่กำหนดเองสำหรับการอัปเดตปลั๊กอินและธีม – การอัปเดต อัตโนมัติของ WordPress เสนอตัวเลือกให้ใช้การอัปเดตทันทีเท่านั้น ตัวกำหนดเวลาการอัปเดตช่วยให้คุณสร้างการหน่วงเวลาที่กำหนดเองได้ การหน่วงเวลาอาจเป็นตัวเลือกที่ดีสำหรับปลั๊กอินหรือธีมที่มีแนวโน้มว่าจะต้องมีรุ่นต่อๆ ไปเพื่อแก้ไขปัญหาหลังจากการเปิดตัวครั้งใหญ่

- ใช้เฉพาะการอัปเดตที่แก้ไขช่องโหว่ที่รู้จัก - ใช้เฉพาะการอัปเดตที่แก้ไขช่องโหว่ที่รู้จัก ตัวเลือกนี้เหมาะอย่างยิ่งหากคุณต้องการเรียกใช้การอัปเดตทั้งหมดด้วยตนเอง แต่ต้องการรับแพตช์ความปลอดภัยทันที

นอกจากนั้น การจัดการเวอร์ชันยังมีตัวเลือกในการทำให้เว็บไซต์ของคุณแข็งแกร่งขึ้นเมื่อคุณใช้งานซอฟต์แวร์ที่ล้าสมัยและสแกนหาเว็บไซต์เก่า

ในการเริ่มต้นใช้งานการจัดการเวอร์ชัน ให้เปิดใช้งานโมดูลในหน้าหลักของการตั้งค่าความปลอดภัย

ตอนนี้ให้คลิกปุ่ม กำหนดค่าการตั้งค่า เพื่อดูการตั้งค่าอย่างละเอียด

- อัปเดต WordPress – ติดตั้ง WordPress รุ่นล่าสุดโดยอัตโนมัติ

- การอัปเดตปลั๊กอิน – ติดตั้งการอัปเดตปลั๊กอินล่าสุดโดยอัตโนมัติ การเปิดใช้งานการตั้งค่านี้จะปิดใช้งานคุณลักษณะปลั๊กอินอัปเดตอัตโนมัติของ WordPress เพื่อป้องกันความขัดแย้ง

- การอัปเดตธีม – ติดตั้งการอัปเดตธีมล่าสุดโดยอัตโนมัติ การเปิดใช้งานการตั้งค่านี้จะปิดใช้งานคุณลักษณะธีมอัปเดตอัตโนมัติของ WordPress เพื่อป้องกันความขัดแย้ง

- เสริมความแข็งแกร่งให้กับไซต์เมื่อใช้งานซอฟต์แวร์ที่ล้าสมัย – เพิ่มการป้องกันเพิ่มเติมให้กับไซต์โดยอัตโนมัติเมื่อไม่ได้ติดตั้งการอัปเดตที่พร้อมใช้งานเป็นเวลาหนึ่งเดือน

- บังคับให้ผู้ใช้ทั้งหมดที่ไม่ได้เปิดใช้งานสองปัจจัยให้ระบุรหัสเข้าสู่ระบบที่ส่งไปยังที่อยู่อีเมลของตนก่อนที่จะเข้าสู่ระบบอีกครั้ง

- ปิดใช้งานตัวแก้ไขไฟล์ WP (ซึ่งบล็อกไม่ให้ผู้อื่นแก้ไขปลั๊กอินหรือโค้ดธีม)

- ปิดใช้งาน pingbacks ของ XML-RPC และบล็อกการพยายามตรวจสอบสิทธิ์หลายครั้งต่อคำขอ XML-RPC (ซึ่งทั้งสองอย่างนี้จะทำให้ XML-RPC แข็งแกร่งขึ้นจากการโจมตีโดยไม่ต้องปิดโดยสมบูรณ์)

- สแกนหาไซต์ WordPress เก่า - เรียกใช้การสแกนบัญชีโฮสติ้งทุกวันสำหรับไซต์ WordPress เก่าที่อาจทำให้ผู้โจมตีบุกรุกเซิร์ฟเวอร์ได้ ไซต์ WordPress ที่ล้าสมัยเพียงไซต์เดียวที่มีช่องโหว่อาจทำให้ผู้โจมตีสามารถประนีประนอมกับไซต์อื่น ๆ ทั้งหมดในบัญชีโฮสติ้งเดียวกันได้

- อัปเดตอัตโนมัติหากแก้ไขช่องโหว่ – ตัวเลือกนี้ทำงานควบคู่กับ iThemes Security Pro Site Scan เพื่อตรวจสอบเว็บไซต์ของคุณสำหรับช่องโหว่ WordPress ปลั๊กอินและธีมที่รู้จัก และใช้โปรแกรมแก้ไขเมื่อมีช่องโหว่

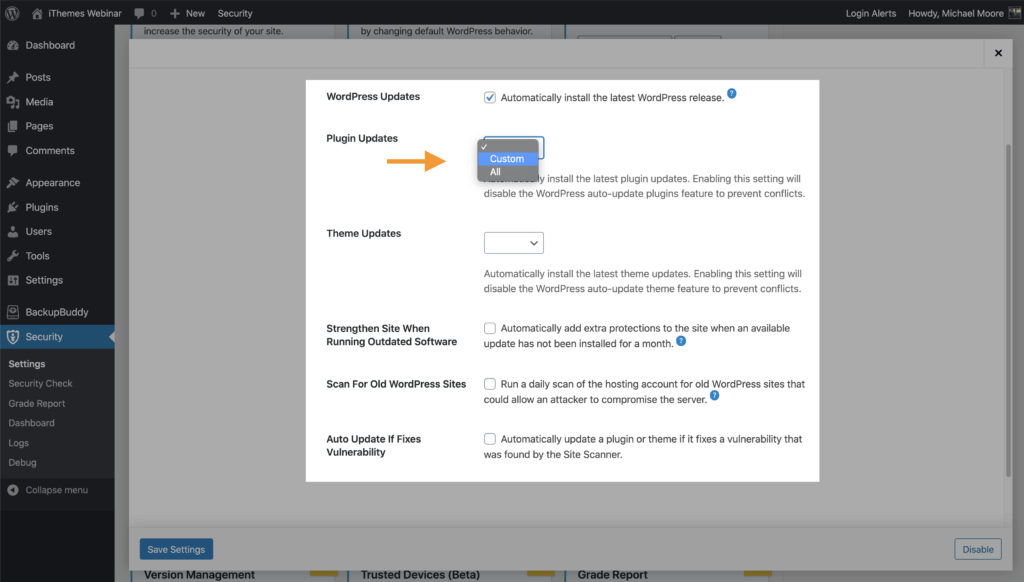

ตอนนี้ มาดูการกำหนดค่าปลั๊กอินและการอัปเดตธีมกันดีกว่า ก่อนที่เราจะเริ่มต้น ฉันต้องการเตือนสั้นๆ ว่าการเปิดใช้งานการตั้งค่าปลั๊กอินและการอัปเดตธีมจะปิดใช้งานคุณลักษณะการอัปเดตอัตโนมัติของ WordPress เพื่อป้องกันข้อขัดแย้ง

ทั้งการตั้งค่าปลั๊กอินและการอัปเดตธีมมีสามตัวเลือก

- ว่าง/ไม่มี – การปล่อยให้การตั้งค่าว่างไว้จะทำให้ WordPress สามารถจัดการการอัปเดตปลั๊กอินและธีมได้

- กำหนดเอง – ตัวเลือกกำหนดเองช่วยให้คุณปรับแต่งการอัปเดตได้อย่างแม่นยำตามที่คุณต้องการ เราจะอธิบายเพิ่มเติมในอีกสักครู่

- ทั้งหมด – ทั้งหมดจะอัปเดตปลั๊กอินหรือธีมทั้งหมดของคุณทันทีที่มีการอัปเดต

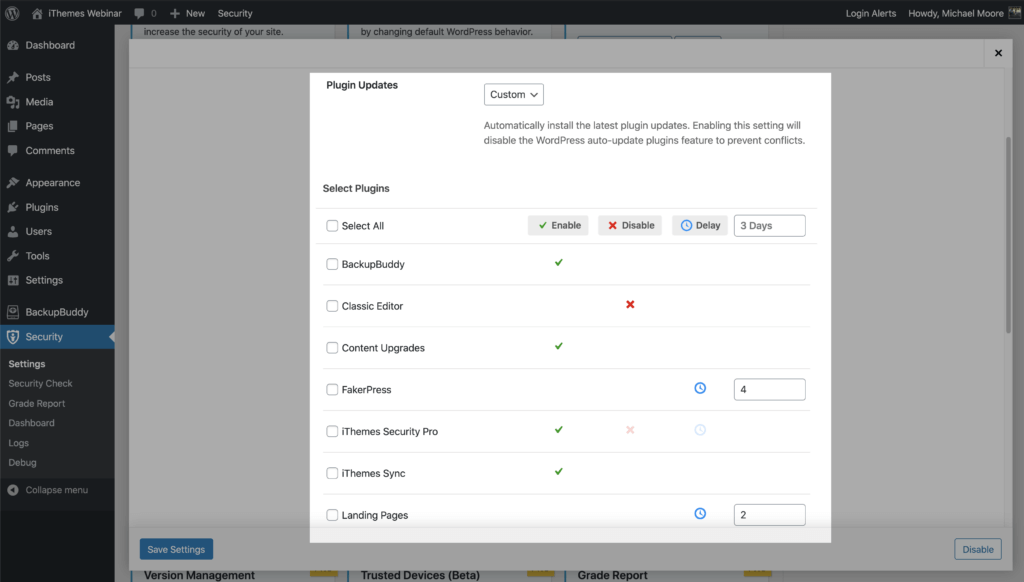

ตอนนี้ มาดูตัวเลือก แบบกำหนดเอง กันดีกว่า

การเลือกตัวเลือกกำหนดเองจะมีตัวเลือกสามแบบสำหรับการอัปเดตปลั๊กอินและธีมของคุณ

- เปิดใช้งาน – เลือกปลั๊กอินที่คุณต้องการอัปเดตทันทีหลังจากเปิดตัวใหม่

- ปิดใช้งาน – ใช้ตัวเลือกนี้สำหรับปลั๊กอินที่คุณต้องการอัปเดตด้วยตนเอง

- ความล่าช้า – ตัวเลือกการหน่วงเวลาช่วยให้คุณสามารถกำหนดจำนวนวันที่คุณต้องการชะลอการอัปเดตการเผยแพร่ นี่อาจเป็นตัวเลือกที่ดีสำหรับนักพัฒนาที่มักจะต้องการรุ่นต่อๆ ไปเพื่อแก้ไขปัญหาหลังจากการเปิดตัวครั้งใหญ่

รับ iThemes Security Pro วันนี้

iThemes Security Pro ปลั๊กอินความปลอดภัย WordPress ของเรามีมากกว่า 50 วิธีในการรักษาความปลอดภัยและปกป้องเว็บไซต์ของคุณจากช่องโหว่ด้านความปลอดภัยทั่วไปของ WordPress ด้วย WordPress การตรวจสอบสิทธิ์แบบสองปัจจัย การป้องกันแบบเดรัจฉาน การบังคับใช้รหัสผ่านที่รัดกุม และอื่นๆ คุณสามารถเพิ่มระดับการรักษาความปลอดภัยเพิ่มเติมให้กับเว็บไซต์ของคุณได้

รับ iThemes Security Pro

ในแต่ละสัปดาห์ Michael จะรวบรวมรายงานช่องโหว่ของ WordPress เพื่อช่วยให้เว็บไซต์ของคุณปลอดภัย ในฐานะผู้จัดการผลิตภัณฑ์ที่ iThemes เขาช่วยเราปรับปรุงรายการผลิตภัณฑ์ iThemes ต่อไป เขาเป็นคนเนิร์ดยักษ์และชอบเรียนรู้เกี่ยวกับเทคโนโลยีทุกอย่าง ทั้งเก่าและใหม่ คุณสามารถหาไมเคิลไปเที่ยวกับภรรยาและลูกสาว อ่านหนังสือหรือฟังเพลงเมื่อไม่ได้ทำงาน