WordPress 漏洞報告:2021 年 5 月,第 2 部分

已發表: 2021-05-14易受攻擊的插件和主題是 WordPress 網站被黑的第一大原因。 由 WPScan 提供支持的每週 WordPress 漏洞報告涵蓋了最近的 WordPress 插件、主題和核心漏洞,以及如果您在網站上運行易受攻擊的插件或主題之一該怎麼辦。

每個漏洞的嚴重性等級為低、中、高或嚴重。 負責任地披露和報告漏洞是確保 WordPress 社區安全的一個組成部分。 請與您的朋友分享這篇文章,以幫助宣傳並讓 WordPress 對每個人都更安全!

WordPress 核心漏洞

WordPress 插件漏洞

1. 簡單的管理語言更改

插件:簡單的管理語言更改

漏洞:任意用戶區域更改

已修補版本:2.0.2

嚴重性評分: 4.3 中等

2. 運送到 Ecourier

插件:運送到 eCourier

漏洞:通過 CSRF 更新插件的設置

已修補版本:1.0.2

嚴重性評分: 5.4 中等

3.包裹追踪eCourier

插件: Parcel Tracker eCourier

漏洞:通過 CSRF 更新插件的設置

已修補版本:1.0.2

嚴重性評分: 5.4 中等

4. WooCommerce 的 PickPlugins 產品滑塊

插件: WooCommerce 的 PickPlugins 產品滑塊

漏洞:反射跨站腳本

修補版本:1.13.22

嚴重性評分: 7.1 高

5. Hana Flv 播放器

插件: Hana Flv Player

漏洞:經過身份驗證的存儲跨站點腳本

已修補版本:無已知修復

嚴重性評分: 3.8 低

6. Hotjar 連接器

插件: Hotjar 連接器

漏洞:經過身份驗證的存儲跨站點腳本

已修補版本:無已知修復 - 插件已關閉

嚴重性評分: 3.8 低

7. GA 谷歌分析

插件: GA 谷歌分析

漏洞:經過身份驗證的存儲跨站點腳本

已修補版本:無已知修復

嚴重性評分: 5.9 中等

8. 目標優先插件

插件:目標優先插件

漏洞:通過許可證密鑰未經身份驗證的存儲跨站點腳本

補丁版本:1.0

嚴重性評分: 7.2 高

9. Leads-5050 訪客洞察

插件: Leads-5050 訪客洞察

漏洞:未經授權的許可證更改

已修補版本:1.1.0

嚴重性評分: 7.1 高

10. DSGVO WP 多合一

插件:用於 WP 的 DSGVO 多合一

漏洞:未經身份驗證的存儲跨站腳本

已修補版本:4.0

嚴重性評分: 8.3 高

11. UltimateWoo

插件: UltimateWoo

漏洞:PHP 對象注入

已修補版本:無已知修復 - 插件已關閉

嚴重性評分: 5.6 中等

12. 終極會員

插件:終極會員

漏洞:經過身份驗證的反射跨站點腳本

補丁版本:2.1.20

嚴重性評分: 4.4 中等

13. 自動優化

插件:自動優化

漏洞:經過身份驗證的存儲跨站點腳本

修補版本:2.8.4

嚴重性評分: 6.6 中等

14. Zlick 付費牆

插件: Zlick 付費牆

漏洞:CSRF 繞過

修補版本:2.2.2

嚴重性評分: 3.1 低

15. ThemeHigh WooCommerce 願望清單和比較

插件: ThemeHigh WooCommerce 願望清單和比較

漏洞:未經授權的 AJAX 調用

已修補版本:1.0.5

嚴重性評分: 7.2 高

16. 簡單的贈品

插件:簡單的贈品

漏洞:未經身份驗證的反射跨站腳本

修補版本:2.36.2

嚴重性評分: 7.1 高

17.ReDi餐廳預訂

插件: ReDi 餐廳預訂

漏洞:未經身份驗證的存儲跨站腳本

修補版本:21.0426

嚴重性評分: 7.1 高

18.多合一搜索引擎優化包

插件:多合一 SEO 包

漏洞:遠程代碼執行

修補版本:4.1.0.2

嚴重性評分: 6.6 中等

19. LifterLMS

插件: LifterLMS

漏洞:編輯配置文件中經過身份驗證的存儲跨站點腳本

修補版本:4.21.1

嚴重性評分: 7.4 高

漏洞:通過 Checkout 中的優惠券代碼反射跨站點腳本

修補版本:4.21.1

SeverityScore : 6.1 中等

WordPress 主題漏洞

關於負責任披露的說明

您可能想知道為什麼要披露一個漏洞,如果它為黑客提供了攻擊的漏洞。 好吧,安全研究人員在漏洞公開之前找到並私下向軟件開發人員報告漏洞是很常見的。

在負責任的披露下,研究人員的初始報告是私下向擁有該軟件的公司的開發人員提交的,但同意在補丁發布後發布完整的詳細信息。 對於重大安全漏洞,可能會稍微延遲披露漏洞,讓更多人有時間修補。

安全研究人員可以為軟件開發人員提供一個截止日期以響應報告或提供補丁。 如果沒有達到這個期限,那麼研究人員可能會公開披露該漏洞,迫使開發者發布補丁。

公開披露漏洞並看似引入零日漏洞(一種沒有補丁且正在野外利用的漏洞)似乎適得其反。 但是,這是研究人員必須向開發人員施壓以修補漏洞的唯一手段。

如果黑客發現了該漏洞,他們可以悄悄地使用漏洞利用程序並對最終用戶(也就是您)造成損害,而軟件開發人員仍然滿足於不修補漏洞。 在披露漏洞方面,Google 的 Project Zero 也有類似的指導方針。 無論漏洞是否已修補,他們都會在 90 天后發布漏洞的完整詳細信息。

如何保護您的 WordPress 網站免受易受攻擊的插件和主題的影響

有以下三種方法可以自動保護您的網站免受易受攻擊的主題和插件的侵害:

- 啟用插件和主題的自動更新

- iThemes Security Pro 插件的站點掃描器

- iThemes Security 中的版本管理

1. 啟用插件和主題的自動更新

從 WordPress 5.5 開始,您可以啟用插件和主題的自動更新。 為什麼自動更新會被納入 WordPress 核心? 過時的插件和主題仍然是 WordPress 網站被黑的第一大原因。 版本發布通常包括重要的安全補丁來關閉漏洞(只需在我們的 WordPress 漏洞綜述中查看每個月披露的主題和插件安全問題的數量)。 這就是為什麼始終運行您在站點上安裝的任何插件或主題的最新版本是安全最佳實踐的原因。

現在 WordPress 核心將允許您設置插件和主題以從您的 WordPress 管理員 > 插件 > 已安裝的插件和外觀 > 主題頁面自動更新。 這樣,您始終可以知道您的站點正在運行可用的最新代碼。

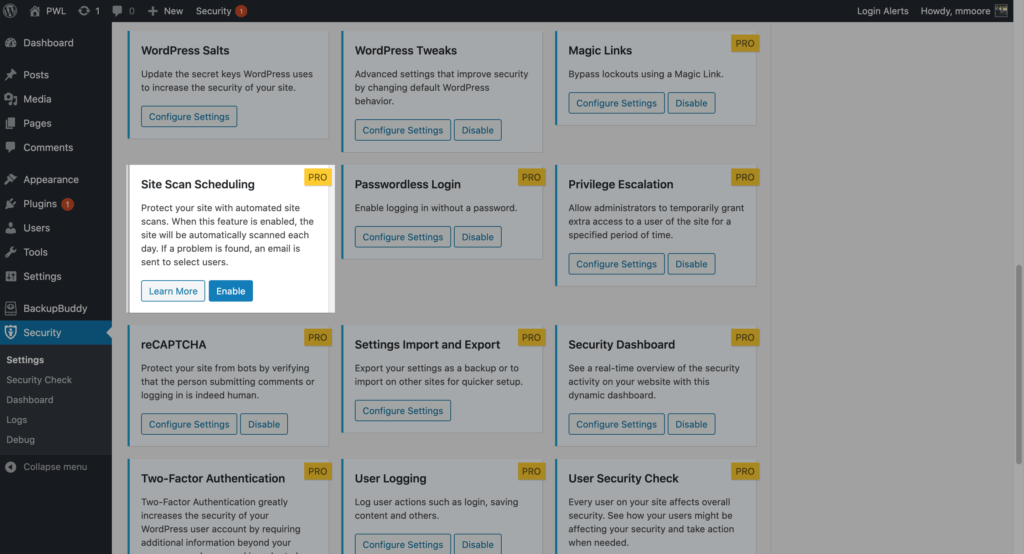

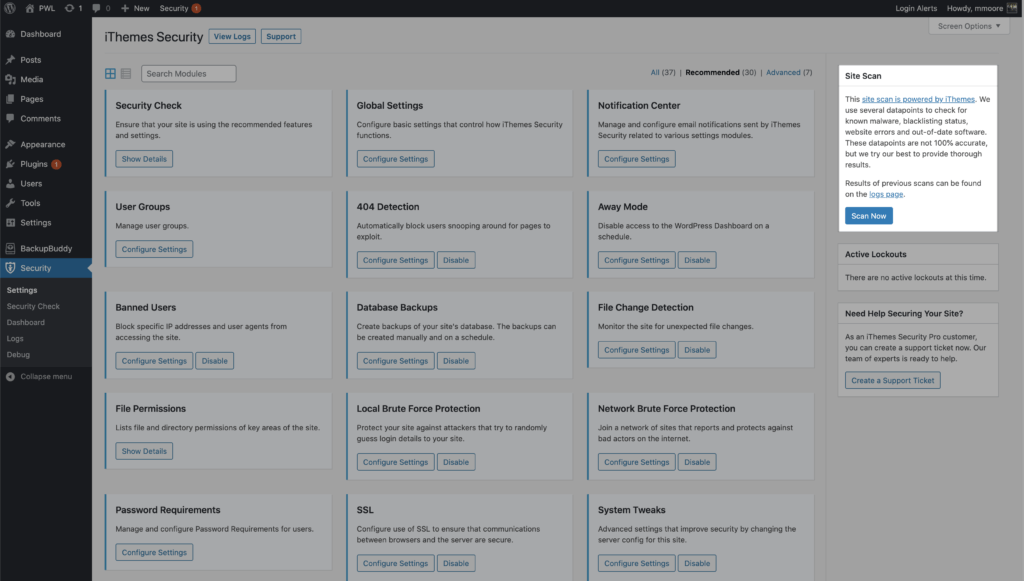

2. 激活 iThemes Security Pro Plugin 的 Site Scanner

iThemes Security Pro 插件的站點掃描器是另一種保護您的 WordPress 網站免受所有軟件黑客攻擊的首要原因的方法:過時的插件和具有已知漏洞的主題。 站點掃描程序會檢查您的站點是否存在已知漏洞,並在可用時自動應用補丁。

iThemes Security Pro 站點掃描器檢查的 3 種 WordPress 漏洞類型:

- WordPress 核心漏洞

- 插件漏洞

- 主題漏洞

要在您的站點上啟用站點掃描,請導航到 iThemes Security Pro 設置並單擊站點掃描設置模塊上的啟用按鈕。

要觸發手動站點掃描,請單擊位於安全設置右側欄的站點掃描小部件上的立即掃描按鈕。

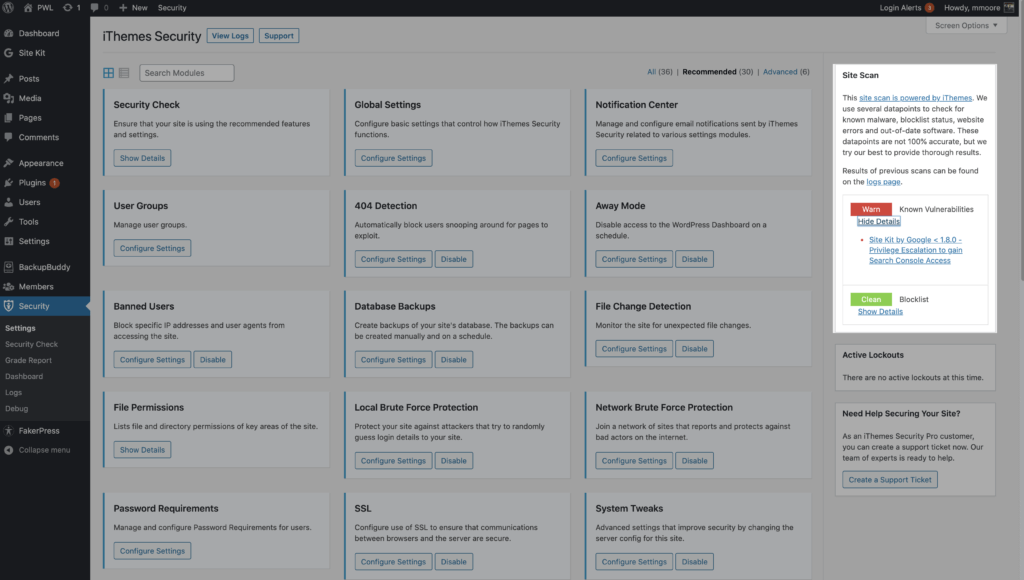

站點掃描結果將顯示在小部件中。

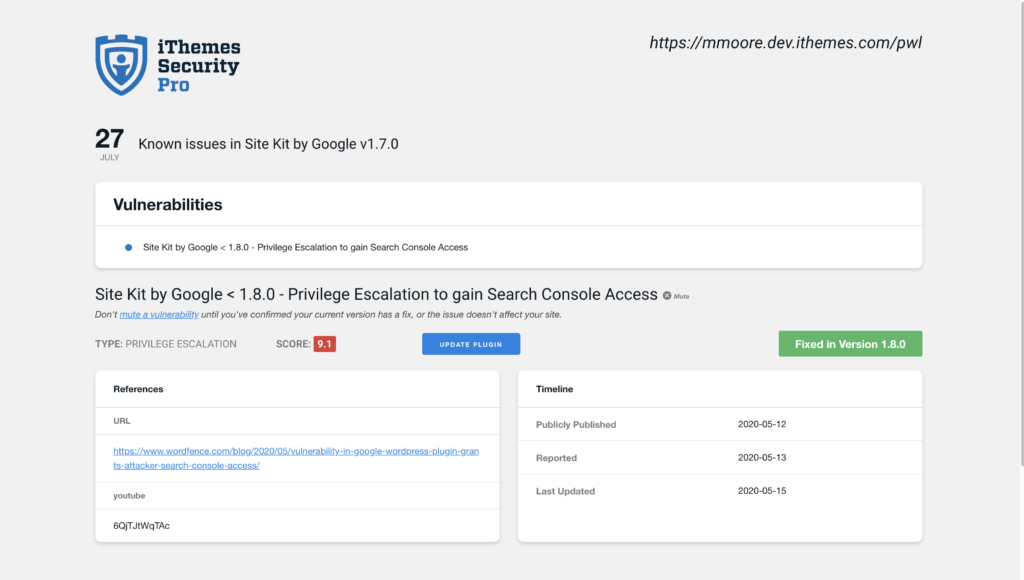

如果站點掃描檢測到漏洞,請單擊漏洞鏈接以查看詳細信息頁面。

在站點掃描漏洞頁面上,您將看到是否有針對該漏洞的修復程序。 如果有可用的補丁,您可以單擊“更新插件”按鈕在您的網站上應用此修復程序。

在補丁可用和 iThemes 安全漏洞數據庫更新以反映修復之間可能存在延遲。 在這種情況下,您可以將通知靜音,以便不再收到與漏洞相關的任何警報。

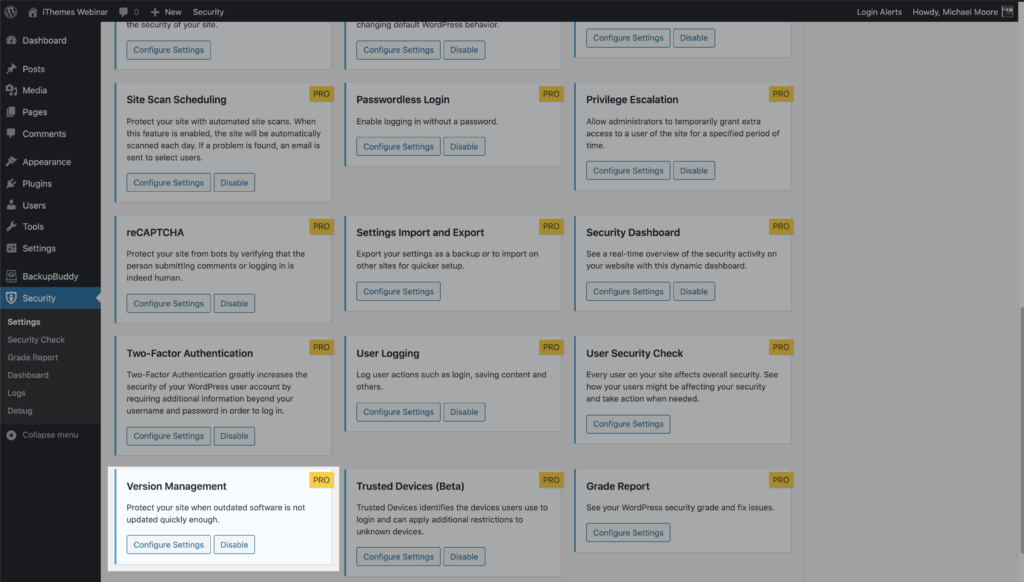

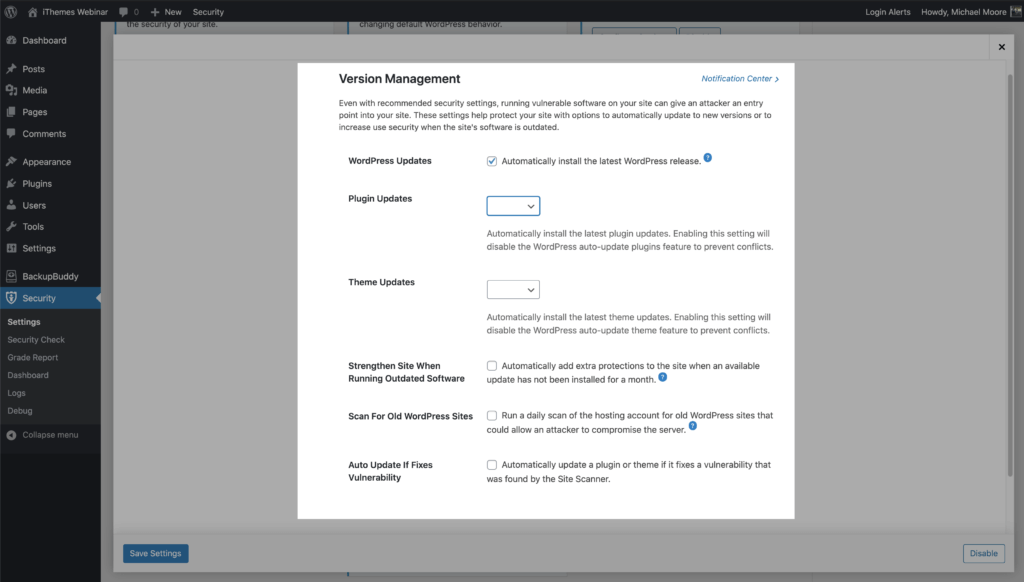

3. 在 iThemes Security Pro 中啟用版本管理

iThemes Security Pro 的版本管理功能允許您對 WordPress、插件和主題的自動更新有更多的控制。

與默認的 WordPress 自動更新相比,以下是 iThemes Security Pro 版本管理提供更大靈活性的三種方式。

- 簡化的插件和主題管理– 從版本管理設置管理所有插件和主題更新。

- 為插件和主題更新添加自定義延遲期– WordPress 自動更新僅提供立即應用更新的選項。 更新計劃程序允許您創建自定義延遲。 對於在主要版本發布後往往需要一些後續版本來修復問題的插件或主題,延遲可能是一個不錯的選擇。

- 僅應用修復已知漏洞的更新 - 僅應用修復已知漏洞的更新。 如果您想手動運行所有更新但希望立即收到安全補丁,則此選項是完美的選擇。

除此之外,當您運行過時的軟件並掃描舊網站時,版本管理還可以選擇加強您的網站。

要開始使用版本管理,請在安全設置的主頁上啟用該模塊。

現在單擊“配置設置”按鈕以仔細查看設置。

- WordPress 更新– 自動安裝最新的 WordPress 版本。

- 插件更新- 自動安裝最新的插件更新。 啟用此設置將禁用 WordPress 自動更新插件功能以防止衝突。

- 主題更新- 自動安裝最新的主題更新。 啟用此設置將禁用 WordPress 自動更新主題功能以防止衝突。

- 運行過時軟件時加強站點 - 當一個月未安裝可用更新時,自動為站點添加額外保護。

- 強制所有未啟用雙因素的用戶在重新登錄之前提供發送到其電子郵件地址的登錄代碼。

- 禁用 WP 文件編輯器(阻止人們編輯插件或主題代碼)。

- 禁用 XML-RPC pingbacks,並阻止每個 XML-RPC 請求的多次身份驗證嘗試(這兩者都將使 XML-RPC 更強大地抵禦攻擊,而不必完全關閉它)。

- 掃描舊的 WordPress 站點– 每天對舊的 WordPress 站點的託管帳戶進行掃描,這可能允許攻擊者破壞服務器。 一個存在漏洞的過時 WordPress 站點可能允許攻擊者破壞同一託管帳戶上的所有其他站點。

- 修復漏洞時自動更新- 此選項與 iThemes Security Pro 站點掃描協同工作,以檢查您的網站是否存在已知的 WordPress、插件和主題漏洞,並在可用時應用補丁。

現在讓我們仔細看看配置插件和主題更新。 在我們開始之前,我想快速提醒一下,啟用插件和主題更新設置將禁用 WordPress 自動更新功能以防止衝突。

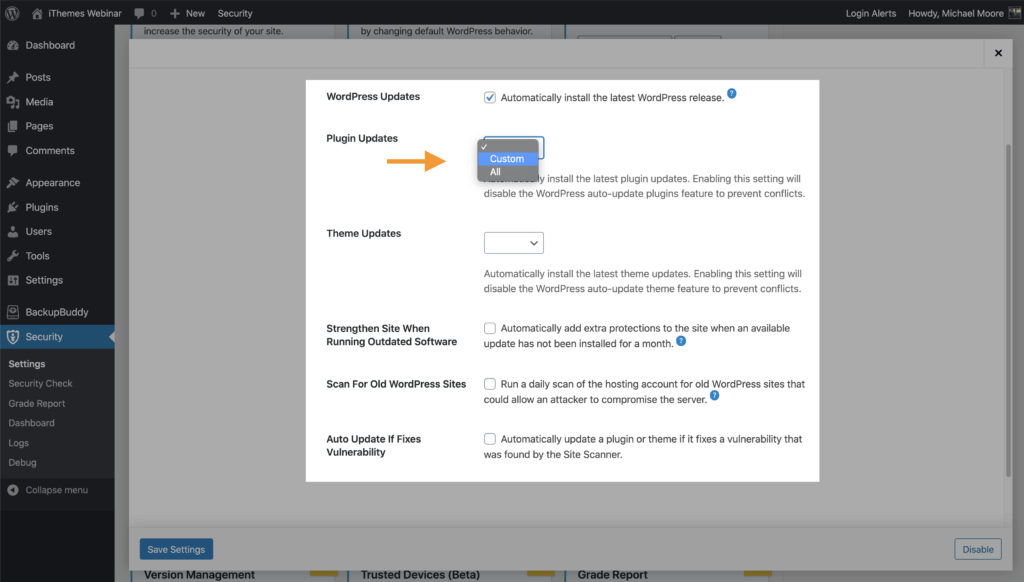

插件和主題更新設置都有三個選擇。

- 空白/無– 將設置留空將允許 WordPress 管理插件和主題更新。

- 自定義- 自定義選項允許您根據自己的喜好精確地自定義更新。 我們將在稍後詳細介紹這一點。

- 全部- 一旦有可用更新,全部將更新您的所有插件或主題。

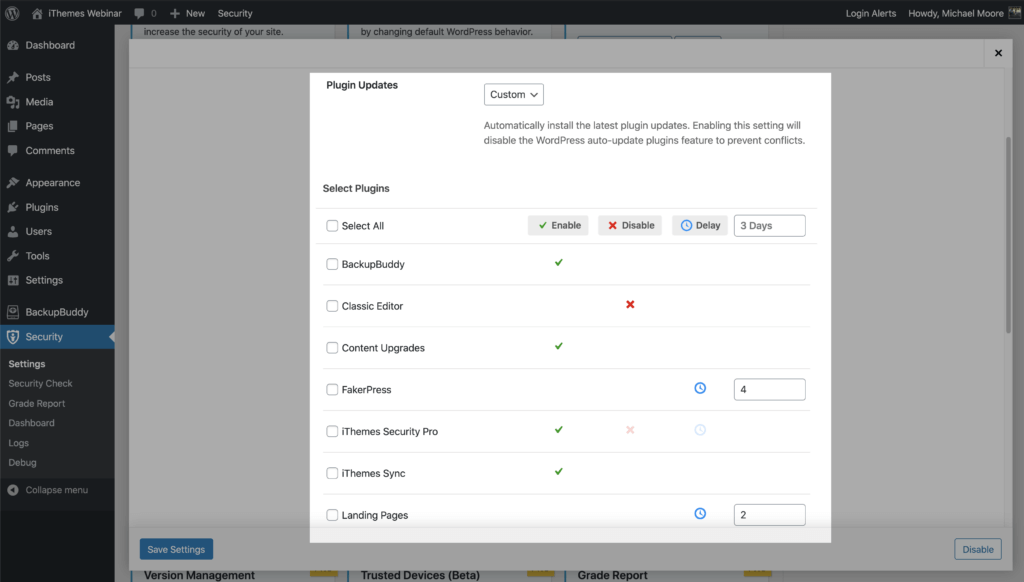

現在讓我們仔細看看自定義選項。

選擇自定義選項可為您的插件和主題更新提供三種不同的選擇。

- 啟用- 選擇要在新版本發布後立即更新的插件。

- 禁用– 將此選項用於要手動更新的插件。

- 延遲– 延遲選項允許您設置要延遲發布更新的天數。 對於在主要版本發布後往往需要一些後續版本來修復問題的開發人員來說,這可能是一個不錯的選擇。

立即獲取 iThemes Security Pro

iThemes Security Pro 是我們的 WordPress 安全插件,提供 50 多種方法來保護您的網站免受常見 WordPress 安全漏洞的侵害。 借助 WordPress、雙因素身份驗證、強力保護、強密碼強制執行等,您可以為您的網站增加一層額外的安全性。

獲取 iThemes 安全專業版

每週,Michael 都會匯總 WordPress 漏洞報告,以幫助確保您的網站安全。 作為 iThemes 的產品經理,他幫助我們繼續改進 iThemes 產品陣容。 他是一個巨大的書呆子,喜歡學習所有新舊技術。 你可以找到邁克爾和他的妻子和女兒一起出去玩,在不工作的時候閱讀或聽音樂。