Resumo de vulnerabilidades do WordPress: outubro de 2020, parte 2

Publicados: 2021-03-10Várias novas vulnerabilidades de plug-ins do WordPress foram divulgadas durante a segunda quinzena de outubro. Neste post, cobrimos plugins, temas e vulnerabilidades principais do WordPress recentes e o que fazer se você estiver executando um dos plug-ins ou temas vulneráveis em seu site.

O Resumo de Vulnerabilidades do WordPress é dividido em três categorias diferentes: núcleo do WordPress, plug-ins do WordPress e temas do WordPress.

Vulnerabilidades do núcleo do WordPress

O WordPress 5.5.2 foi lançado em 29 de outubro e incluiu 10 correções de segurança do núcleo do WordPress.

Aqui está a lista de correções de segurança mencionadas na postagem de lançamento do WordPress 5.5.2.

- Solicitações de desserialização reforçadas.

- Correção para desabilitar a incorporação de spam de sites desabilitados em uma rede multisite .

- Corrigido um problema de segurança que poderia levar a um XSS de variáveis globais.

- Corrigido um problema de escalonamento de privilégios em XML-RPC.

- Corrigido um problema de escalonamento de privilégios em comentários de postagem via XML-RPC.

- Corrigido um problema de segurança em que um ataque DoS poderia levar ao RCE.

- Removido um método para armazenar XSS em post slugs.

- Método removido para ignorar meta protegida que poderia levar à exclusão arbitrária do arquivo.

- Removido um método que poderia levar a CSRF.

Vulnerabilidades de plug-ins do WordPress

1. Chat ao vivo - suporte ao vivo

Chat ao vivo - as versões de suporte ao vivo abaixo de 3.2.0 têm uma vulnerabilidade de falsificação de solicitação entre sites.

2. Bate-papo rápido

Todas as versões do bate-papo rápido têm uma vulnerabilidade de script entre sites armazenados não autenticados.

3. Child Theme Creator da Orbisius

As versões do Child Theme Creator da Orbisius abaixo de 1.5.2 têm uma vulnerabilidade CSRF para modificação / criação arbitrária de arquivos.

4. Realia

Todas as versões do Realia têm um IDOR não autenticado levando à vulnerabilidade de exclusão pós arbitrária.

5. Imprensa Comentário

As versões Comment Press abaixo de 2.7.2 têm uma vulnerabilidade de script cruzado não autenticado.

6. Super Store Finder para WordPress

Super Store Finder para versões do WordPress abaixo de 6.2 têm uma vulnerabilidade de upload de arquivo arbitrário não autenticado.

7. Mapas Super Interativos para WordPress

Super Interactive Maps para WordPress versões abaixo de 2.0 têm uma vulnerabilidade de upload de arquivo arbitrário não autenticado.

8. Super Logos Showcase para WordPress

Super Logos Showcase para versões do WordPress abaixo de 2.3 têm uma vulnerabilidade de upload de arquivo arbitrário não autenticado.

9. Monitor de download simples

As versões do Simple Download Monitor abaixo de 3.8.9 têm vulnerabilidades de Cross-Site Scripting não autenticado e SQL Injection.

10. Loginizer

As versões do Loginizer abaixo de 1.6.4 têm uma vulnerabilidade de injeção SQL não autenticada.

11. Controle deslizante do logotipo da marca Helios Solutions

Todas as versões do Slider do logotipo da marca Helios Solutions têm uma vulnerabilidade de upload de arquivo arbitrário autenticado.

12. CM Download Manager

As versões do CM Download Manager abaixo de 2.8.0 têm uma vulnerabilidade de script entre sites autenticados.

13. Calendário de Reserva Avançada

As versões do Advanced Booking Calendar abaixo de 1.6.2 têm uma vulnerabilidade de injeção SQL não autenticada.

Vulnerabilidades de tema do WordPress

Não houve nenhuma vulnerabilidade de tema WordPress relatada na segunda quinzena de outubro.

Dica de segurança de outubro: Por que você deve registrar a atividade de segurança do site

O registro de segurança deve ser uma parte essencial de sua estratégia de segurança do WordPress. Porque?

O registro e o monitoramento insuficientes podem levar a um atraso na detecção de uma violação de segurança. A maioria dos estudos de violação mostra que o tempo para detectar uma violação é de mais de 200 dias!Esse período de tempo permite que um invasor viole outros sistemas, modifique, roube ou destrua mais dados. Por esse motivo, “registro insuficiente” pousou no OWASP 10 principais riscos à segurança de aplicativos da web.

Os logs de segurança do WordPress têm vários benefícios em sua estratégia geral de segurança, ajudando você a:

- Identifique e interrompa o comportamento malicioso.

- Identifique atividades que podem alertá-lo sobre uma violação.

- Avalie quanto dano foi feito.

- Auxiliar no reparo de um site hackeado.

Se o seu site for hackeado, você desejará ter as melhores informações para ajudar em uma investigação e recuperação rápidas.

A boa notícia é que o iThemes Security Pro pode ajudá-lo a implementar o registro de sites. Os registros de segurança do WordPress do iThemes Security Pro rastreiam todas essas atividades do site para você:

- Ataques de força bruta do WordPress

- Alterações de arquivo

- Verificações de malware

- Atividade do usuário

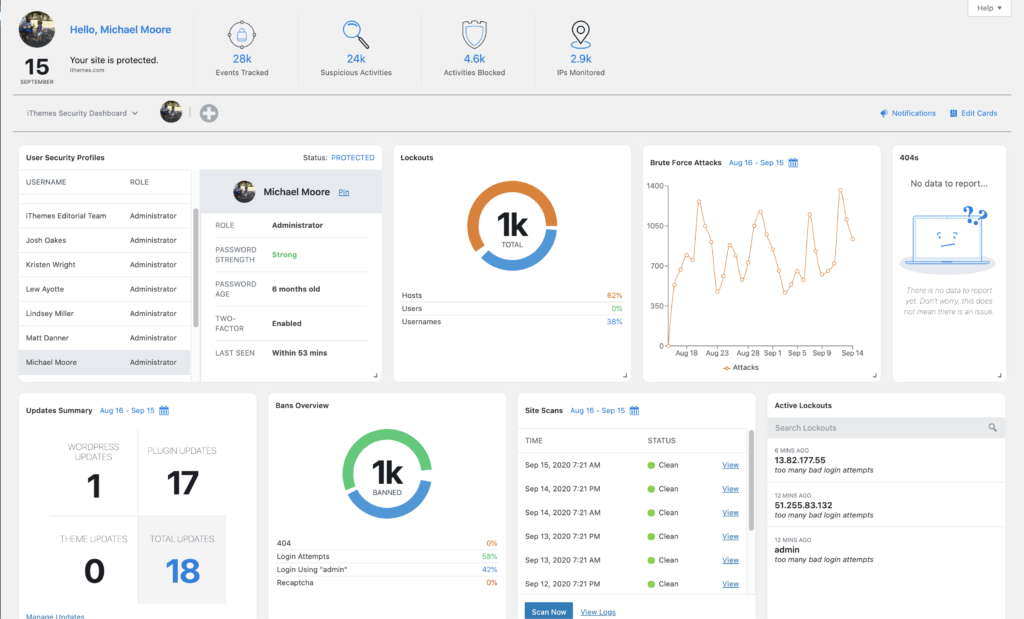

As estatísticas de seus registros são exibidas em um painel de segurança do WordPress em tempo real que você pode ver no painel de administração do WordPress.

Confira esta postagem de destaque de recursos, onde descompactamos todas as etapas para adicionar logs de segurança do WordPress ao seu site usando o iThemes Security Pro.

Veja como funciona

Um plug-in de segurança do WordPress pode ajudar a proteger seu site

O iThemes Security Pro, nosso plugin de segurança para WordPress, oferece mais de 50 maneiras de proteger e proteger seu site de vulnerabilidades comuns de segurança do WordPress. Com o WordPress, autenticação de dois fatores, proteção de força bruta, aplicação de senha forte e muito mais, você pode adicionar uma camada extra de segurança ao seu site.

Obtenha o iThemes Security Pro

A cada semana, Michael elabora o Relatório de vulnerabilidade do WordPress para ajudar a manter seus sites seguros. Como Gerente de Produto da iThemes, ele nos ajuda a continuar melhorando a linha de produtos da iThemes. Ele é um nerd gigante e adora aprender sobre todas as coisas de tecnologia, antigas e novas. Você pode encontrar Michael saindo com sua esposa e filha, lendo ou ouvindo música quando não está trabalhando.