Podsumowanie luk w zabezpieczeniach WordPressa: październik 2020 r., część 2

Opublikowany: 2021-03-10W drugiej połowie października ujawniono sporo nowych luk w zabezpieczeniach wtyczki WordPress. W tym poście omówimy najnowsze wtyczki WordPress, motywy i podstawowe luki w zabezpieczeniach oraz co zrobić, jeśli korzystasz z jednej z wrażliwych wtyczek lub motywów w swojej witrynie.

Podsumowanie luk w zabezpieczeniach WordPress jest podzielone na trzy różne kategorie: rdzeń WordPress, wtyczki WordPress i motywy WordPress.

Główne luki w WordPressie

WordPress 5.5.2 został wydany 29 października i zawierał 10 podstawowych poprawek bezpieczeństwa WordPress.

Oto lista poprawek bezpieczeństwa wspomnianych w poście o wydaniu WordPress 5.5.2.

- Wzmocnione żądania deserializacji.

- Poprawka wyłączająca umieszczanie spamu z wyłączonych witryn w sieci wielostanowiskowej .

- Naprawiono problem z zabezpieczeniami, który mógł prowadzić do XSS ze zmiennych globalnych.

- Naprawiono problem z eskalacją uprawnień w XML-RPC.

- Naprawiono problem związany z eskalacją uprawnień w związku z komentowaniem postów za pośrednictwem XML-RPC.

- Naprawiono problem bezpieczeństwa, w którym atak DoS mógł prowadzić do RCE.

- Usunięto metodę przechowywania XSS w informacjach o wiadomościach.

- Usunięto metodę omijania chronionej meta, która może prowadzić do arbitralnego usunięcia pliku.

- Usunięto metodę, która może prowadzić do CSRF.

Luki w zabezpieczeniach wtyczki WordPress

1. Czat na żywo – wsparcie na żywo

Czat na żywo – Wersje wsparcia na żywo poniżej 3.2.0 mają lukę w zabezpieczeniach Cross-Site Request Forgery.

2. Szybki czat

Wszystkie wersje Szybkiego czatu mają lukę w zabezpieczeniach nieuwierzytelnionych przechowywanych skryptów między witrynami.

3. Kreator motywów potomnych autorstwa Orbisius

Wersje Child Theme Creator firmy Orbisius poniżej 1.5.2 mają podatność CSRF na arbitralną modyfikację/tworzenie plików.

4. Realia

Wszystkie wersje oprogramowania Realia mają nieuwierzytelniony identyfikator IDOR, który prowadzi do podatności na arbitralne posty usunięcia.

5. Komentarz Naciśnij

Komentarz Wersje prasowe poniżej 2.7.2 mają lukę w zabezpieczeniach Uwierzytelnianych skryptów krzyżowych.

6. Wyszukiwarka supersklepów dla WordPress

Super Store Finder dla wersji WordPress poniżej 6.2 zawiera lukę w zabezpieczeniach nieuwierzytelnionego przesyłania plików arbitralnych.

7. Super interaktywne mapy dla WordPress

Mapy Super Interactive Maps dla wersji WordPress poniżej 2.0 mają lukę w zabezpieczeniach nieuwierzytelnionego przesyłania dowolnych plików.

8. Prezentacja super logo dla WordPress

Super Logos Showcase dla WordPress w wersjach poniżej 2.3 ma usterkę dotyczącą nieuwierzytelnionego przesyłania dowolnych plików.

9. Prosty monitor pobierania

Wersje Simple Download Monitor poniżej 3.8.9 mają luki w zabezpieczeniach nieuwierzytelnionych skryptów krzyżowych i wstrzyknięcia SQL.

10. Logowanie

Wersje Loginizera poniżej 1.6.4 mają lukę w zabezpieczeniach nieuwierzytelnianego wstrzyknięcia SQL.

11. Suwak logo marki Helios Solutions

Wszystkie wersje suwaka logo marki Helios Solutions mają usterkę dotyczącą uwierzytelnionego przesyłania plików arbitralnych.

12. Menedżer pobierania CM

Wersje CM Download Manager poniżej 2.8.0 mają usterkę Authenticated Cross-Site Scripting.

13. Zaawansowany kalendarz rezerwacji

Wersje Advanced Booking Calendar poniżej 1.6.2 zawierają lukę w zabezpieczeniach nieuwierzytelnionego wstrzyknięcia SQL.

Luki w motywie WordPress

W drugiej połowie października nie zgłoszono żadnych luk w zabezpieczeniach motywu WordPress.

Październikowa wskazówka dotycząca bezpieczeństwa: dlaczego należy rejestrować aktywność związaną z bezpieczeństwem witryny

Rejestrowanie bezpieczeństwa powinno być istotną częścią Twojej strategii bezpieczeństwa WordPress. Czemu?

Niewystarczające rejestrowanie i monitorowanie może prowadzić do opóźnienia w wykryciu naruszenia bezpieczeństwa. Większość badań nad naruszeniami pokazuje, że czas na wykrycie naruszenia wynosi ponad 200 dni!Taka ilość czasu pozwala atakującemu na włamanie się do innych systemów, modyfikację, kradzież lub zniszczenie większej ilości danych. Z tego powodu „niewystarczające rejestrowanie” wylądowało w pierwszej dziesiątce zagrożeń bezpieczeństwa aplikacji internetowych OWASP.

Dzienniki bezpieczeństwa WordPress mają kilka zalet w ogólnej strategii bezpieczeństwa, pomagając:

- Tożsamość i powstrzymanie złośliwego zachowania.

- Dostrzeż aktywność, która może ostrzec Cię o naruszeniu.

- Oceń, ile szkód zostało wyrządzonych.

- Pomoc w naprawie zhakowanej witryny.

Jeśli Twoja witryna zostanie zhakowana, będziesz potrzebować najlepszych informacji, które pomogą w szybkim dochodzeniu i odzyskaniu.

Dobrą wiadomością jest to, że iThemes Security Pro może pomóc w implementacji rejestrowania witryn. Dzienniki bezpieczeństwa WordPress iThemes Security Pro śledzą dla Ciebie wszystkie te działania w witrynie:

- Ataki brutalnej siły WordPress

- Zmiany w plikach

- Skanowanie złośliwego oprogramowania

- Aktywność użytkownika

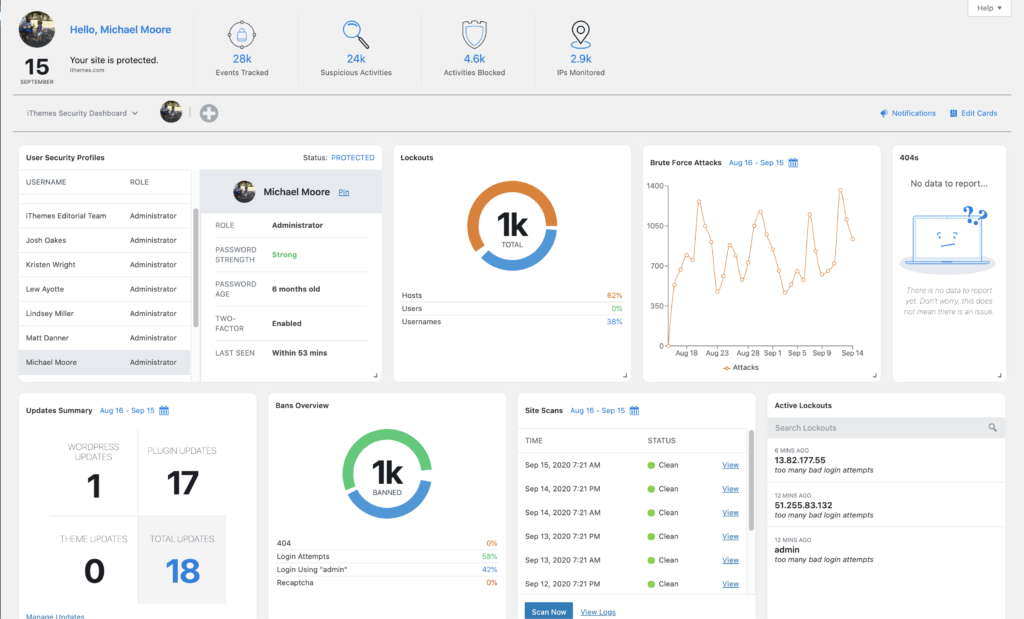

Statystyki z dzienników są następnie wyświetlane na pulpicie bezpieczeństwa WordPress w czasie rzeczywistym, który można wyświetlić z pulpitu administracyjnego WordPress.

Sprawdź ten wpis dotyczący funkcji, w którym rozpakowujemy wszystkie kroki dodawania dzienników bezpieczeństwa WordPress do Twojej witryny za pomocą iThemes Security Pro.

Zobacz jak to działa

Wtyczka bezpieczeństwa WordPress może pomóc w zabezpieczeniu Twojej witryny

iThemes Security Pro, nasza wtyczka bezpieczeństwa WordPress, oferuje ponad 50 sposobów zabezpieczenia i ochrony Twojej witryny przed typowymi lukami w zabezpieczeniach WordPress. Dzięki WordPress, uwierzytelnianiu dwuskładnikowemu, ochronie przed brutalną siłą, silnemu egzekwowaniu haseł i nie tylko, możesz dodać dodatkową warstwę bezpieczeństwa do swojej witryny.

Uzyskaj iThemes Security Pro

Co tydzień Michael opracowuje raport na temat luk w zabezpieczeniach WordPressa, aby pomóc chronić Twoje witryny. Jako Product Manager w iThemes pomaga nam w dalszym ulepszaniu linii produktów iThemes. Jest wielkim kujonem i uwielbia uczyć się wszystkich rzeczy technicznych, starych i nowych. Możesz znaleźć Michaela spędzającego czas z żoną i córką, czytającego lub słuchającego muzyki, gdy nie pracuje.