Повышение безопасности WordPress - полное руководство по защите сайтов WordPress

Опубликовано: 2021-03-28Когда вы закончите с этим постом, я гарантирую, что ваш сайт WordPress будет защищен от взломов и эксплойтов.

Подождите, я не могу этого гарантировать. Позвольте мне сказать так, вы будете вооружены знаниями, необходимыми для обеспечения относительной безопасности вашего сайта.

Не существует такой вещи, как надежная защита. Существуют специальные меры, которые вы можете предпринять, чтобы значительно снизить вероятность того, что ваш сайт станет жертвой взлома или атаки.

Ранее я писал небольшой пост о том, как сайты WordPress подвергаются взлому и почему вам следует инвестировать в передовые методы безопасности. Вы можете прочитать это здесь, или я дам вам небольшой обзор уязвимостей WordPress, прежде чем мы обсудим конкретные меры по улучшению вашего веб-сайта WordPress.

WordPress сам по себе имеет несколько уязвимостей, и когда они обнаруживаются, они быстро исправляются с помощью обновления. Но если принять во внимание методы безопасности вашего веб-хостинга или их отсутствие, а также стороннее программное обеспечение, которое обычно работает на веб-сайтах WordPress, ваш веб-сайт с большей вероятностью станет жертвой взлома из-за ошибок других людей.

51% всех взломанных веб-сайтов в 2021 году были скомпрометированы темами или плагинами, которые они использовали. 41% подверглись эксплуатации, потому что выбрали не тот веб-хостинг, и в результате их сайты были взломаны.

Запуск простого сайта WordPress и обеспечение его безопасности не так уж и сложно. Но когда вы добавляете множество стороннего программного обеспечения и должны поддерживать свой домен с правильным хостом, это становится немного сложнее.

Я прочитал множество сообщений в блогах успешных веб-предпринимателей, которые были, по сути, деловыми мужчинами и женщинами, которые вели свой бизнес в Интернете. И когда их онлайн-предприятия стали успешными, они стали мишенями. Хотя не обязательно, чтобы ваш сайт был успешным или даже имел некоторый трафик, чтобы он стал целевой.

Люди, взламывающие веб-сайты, используют автоматизированные инструменты, которые позволяют им проверять сотни и тысячи веб-сайтов на наличие уязвимостей. Ваш веб-сайт может быть одним из этих сотен. Так что, даже если ваш сайт не популярен, вы все равно можете стать целью.

Теперь многие интернет-предприниматели осведомлены о необходимых стандартах безопасности и мерах, необходимых для обеспечения безопасности своих веб-сайтов и онлайн-бизнеса. Но самое замечательное в WordPress и Интернете сегодня то, что вам больше не нужно быть техническим экспертом или веб-разработчиком, чтобы создать веб-сайт. И создать веб-сайт совсем несложно, это очень просто, и я даже написал об этом статью на Colorlib (для тех из вас, кто ищет небольшую помощь при создании своего первого веб-сайта на WordPress).

Создать веб-сайт не так уж сложно, сделать его популярным - задача несколько сложнее. Но сделать его безопасным, особенно для нетехнологически подкованных веб-предпринимателей, чья основная забота вращается вокруг продукта / услуги, не основанного на Интернете, довольно сложно.

И конечно, они могли бы нанять веб-разработчика, чтобы им помочь. Но причина, по которой процветают многие небольшие веб-компании, безусловно, напрямую связана с их способностью поддерживать низкие затраты. А наем веб-разработчика, который берет 100 долларов в час, не мешает их финансовым возможностям.

Профессионал в области веб-безопасности всегда является предпочтительным вариантом, но, к сожалению, не у всех есть необходимый доход от бизнеса, чтобы покрыть эти расходы. И, может быть, это нормально, а может, и нет. Но решающим фактом является то, что мы должны признать, что даже малые предприятия собирают конфиденциальную личную информацию, включая такие вещи, как ваш адрес проживания, данные вашей кредитной карты, номера телефонов и идентификаторы электронной почты.

Не только информация вашего клиента находится под угрозой из-за возможной небрежности мер безопасности, но и сам бизнес, который вы построили или на создание которого потратите много времени. Создание бизнеса в Интернете - довольно сложная задача, ваш успех зависит от ряда факторов, в том числе от репутации бренда и того, что Google думает о вашем веб-сайте. И поверьте мне, никто не будет иметь благоприятного мнения о вашем бизнесе или ваших услугах, если ваш веб-сайт отключится или станет жертвой атаки / взлома.

Учитывая все это и связанные с этим ставки, какие шаги «вы» как веб-предприниматель можете предпринять, чтобы сделать свой веб-сайт безопасным?

Этот пост в первую очередь предназначен для людей, чья основная деятельность не связана с ведением бизнеса в Интернете. Он нацелен на людей, которые из разных слоев общества начинают бизнес, частично или сильно полагаясь на присутствие в Интернете. А поскольку более 65% Интернета управляется WP, а WordPress - это CMS, которую выбирают неопытные веб-предприниматели, не обладающие техническими знаниями, я сосредоточу свои усилия на том, чтобы вооружить вас знаниями, чтобы ваш веб-сайт WordPress был безопасным и защищенным. .

№1. Выберите подходящего поставщика услуг хостинга

Львиная доля уязвимостей существует из-за проблем, созданных на стороне сервера вашего веб-сайта. Я нашел этот факт довольно удивительным: ваш хостинг потенциально является самым большим источником уязвимостей вашего сайта.

А со сторонним хостом вы мало что можете сделать, чтобы защитить свой сайт.

Итак, следующее лучшее, что вы можете сделать - выбрать правильного поставщика услуг веб-хостинга.

Слишком много провайдеров веб-хостинга запускают свои системы на устаревшем программном обеспечении или ПО, которое в настоящее время не обслуживается. Проблема с программным обеспечением, которое больше не обслуживается, заключается в том, что, хотя в прошлом уязвимостей могло и не быть, но и нет никаких гарантий безопасности в будущем. И если уязвимость обнаружена, что почти наверняка, ее больше нельзя будет исправить, потому что основная группа не поддерживает активные версии старых версий программного обеспечения.

Когда я говорю о программном обеспечении, я имею в виду все, что работает на вашем сервере, чтобы ваш сайт работал и работал.

- Apache

- PHP

- MySQL

- MariaDB

- PostgreSQL

- PHPMyAdmin

- SSL сертификаты

Даже если они обновили свое программное обеспечение с небольшой задержкой, когда были выпущены программные исправления. Окно возможностей для хакеров использовать уязвимости, которые были исправлены только в последних обновлениях, расширяется и подвергает риску ваш веб-сайт.

Общий хостинг, который выбирают в качестве хостинга для большинства начинающих онлайн-компаний, имеет несколько проблем:

- Атаки DOS на любой IP-адрес на сервере могут затронуть все веб-сайты, размещенные на этом конкретном сервере.

- Общие IP-адреса - большая проблема. IP-адреса, которые соседствуют с вашим собственным, влияют на ваш сайт, если общий IP-адрес попадает в черный список, ваш сайт страдает от последствий.

- Всегда существует вероятность того, что какое-то программное обеспечение, загруженное на общий сервер, может поставить под угрозу весь сервер, даже несмотря на то, что поставщики услуг общего хостинга принимают меры, чтобы этого не произошло.

Мой выбор для виртуального хостинга,

- Общий хостинг - SiteGround - они обеспечивают изоляцию учетной записи, которая защищает вас от веб-сайтов на том же сервере, которые могут быть уязвимыми. Автоматические обновления ядра WP и плагинов, бесплатный сертификат SSL и ежедневные резервные копии для Grow Big Plan и выше, защита от спама с помощью системы фильтрации, брандмауэра, систем предотвращения вторжений и мониторинга в реальном времени. Использование системы CDN, такой как CloudFlare, защитит ваш сайт от DDoS-атак.

SiteGround имеет хорошую историю с точки зрения быстрого и проницательного реагирования на уязвимости, обнаруженные в прошлом. В 2013 году, когда брутфорс-атаки осуществлялись с более чем 90 000 IP-адресов, SiteGround не позволял запросам доходить даже до своих серверов.

Атаки грубой силы могут перегрузить сервер, но если вы не можете отправить на сервер достаточное количество запросов, вы не сможете повлиять на него. Во время атаки было предпринято более 15 миллионов попыток менее чем за 12 часов против веб-сайтов на их серверах, но ни один из их серверов не пострадал от проблем с производительностью.

Фактически, после того, как некоторые из них грубо пытались найти слабые пароли на веб-сайтах своих клиентов, они обнаружили на своих серверах множество веб-сайтов со слабыми и небезопасными паролями. После этого они установили надежные пароли, и их клиенты были проинформированы по почте. Похоже, они действительно заботятся о своей безопасности и обеспечении производительности своих общих серверных сред, даже когда они подвергаются атаке. Этого нельзя сказать о некоторых из крупнейших компаний по виртуальному веб-хостингу.

Если вам нужны альтернативные варианты SiteGround для виртуального хостинга, я перечислил немало в предыдущем посте.

Однако, если вы не хотите беспокоиться о безопасности WordPress и почти обо всем остальном, что касается создания, поддержки и развития веб-сайта, вам будет лучше с управляемым хостом WordPress. Я предпочитаю управляемый хостинг, но его стоимость значительно выше.

Цена управляемого хостинга на один месяц также позволит вам купить общий хостинг сроком на 8 месяцев. Если вы управляете предприятием с ограниченными денежными средствами, это оказывает огромное влияние на устойчивость вашего бизнеса. Но было бы глупо отказаться от преимуществ управляемого хоста WordPress, если он может себе это позволить.

Меры безопасности WPEngine-

- Защита от записи на диск, любой вредоносный код, создающий уязвимости, которые можно использовать, строго ограничивается ограничениями на запись на диск. Использование плагинов и тем с уязвимостями внезапно становится безопаснее, учитывая, что они не могут писать код на ваш сервер, который делает ваш WP уязвимым.

- Права на запись на диск для пользователей, вошедших в свой WP dash, распространяются на стандартные функции, такие как написание и редактирование сообщений, добавление новых таблиц стилей в темы и активация / отключение плагинов.

- Для удаления и записи новых файлов вам необходимо войти в систему через SFTP-клиент.

- Добавление универсального кода PHP запрещено.

- Скрипты с известными уязвимостями, компрометирующими WP, не могут быть добавлены в WordPress.

- Некоторые плагины могут быть запрещены или даже отключены, если их сканеры обнаружат что-то в коде плагина, что сделает ваш сайт менее защищенным.

- В базовых планах WPEngine по-прежнему будет использоваться совместное использование сервера. В любом плане выделенного хостинга хост предоставляет целый сервер, полностью выделенный для предоставления ресурсов только для вашего веб-сайта.

- Резервные копии через Amazon S3, и у вас нет к ним доступа. Вы не смогли бы скомпрометировать свои резервные копии, даже если бы попытались. Страховой полис для вашего сайта всегда под рукой.

- Физический доступ к серверам ограничен только основным персоналом. Их центры обработки данных выглядят как Форт-Нокс, просто читая об этом.

- Они специализируются на WP и знают все тонкости создания безопасного сайта WordPress.

- Восстановление взломанной учетной записи осуществляется легко и безопасно.

- Регулярные аудиты кода от поставщика решений безопасности WP - Sucuri.

Подумайте о WPEngine с такой точки зрения: он стоит бомбы, но намного меньше, чем может стоить взломанный веб-сайт. Это значительно упрощает рационализацию затрат.

Пожалуйста, не упускайте из виду тот факт, что ваш веб-сайт будет не только безопаснее с WPEgnine, но, по всей вероятности, он будет намного быстрее. Даже такие веб-сайты, как Colorlib, которые используют виртуальный частный сервер, не могут сравниться со скоростью веб-сайта WPEngine.

Если у вас все еще есть сомнения и вы не можете выбрать между общим веб-хостом и управляемым хостом WP, это огромная тема сама по себе. Пожалуйста, прочтите отрывок, который я написал некоторое время назад. Надеюсь, это ответит на все ваши вопросы относительно пригодности плана хостинга для вашего сайта.

№2. Используйте надежное стороннее программное обеспечение - темы и плагины премиум-класса

Плагины и темы всегда вызывают подозрение, будьте скептически настроены, особенно когда они плохо обслуживаются и редко обновляются. Теперь вы можете предпринять множество шагов, выделяя плагины на основе недостатков безопасности, но всегда стоит записывать действия, которые ваши плагины предпринимают с помощью журнала аудита безопасности WP.

Журнал безопасности очень полезен для веб-разработчиков и специалистов по безопасности, которые отслеживают изменения на многосайтовой основе, когда они обрабатывают потребности своих клиентов. Каждое действие каждого пользователя может быть учтено с помощью плагина. Журнал также помогает следить за плагинами, темами и поведением стороннего программного обеспечения. Этот плагин не может предотвратить проблемы с безопасностью, но если что-то пойдет не так, вам будет легко отследить источник проблемы.

Еще одна хорошая практика - это поручить эксперту по безопасности проверить плагин. Если вы не можете себе этого позволить, ищите знаки доверия Sucuri (Sucuri - ведущий поставщик решений безопасности для пользователей WordPress) на плагины. Многие плагины / темы добровольно отправляют свои продукты на аудит кода.

У Elegant Themes был проведен аудит их флагманской темы Divi. Elegant Themes - один из самых больших, если не самый большой тематический дом в нише WP, и все же их флагманская тема проверена на предмет проблем безопасности.

Держитесь подальше от бесплатных плагинов и тем, у которых мало скачиваний. Иногда плагины с чрезмерно большим количеством загрузок и высокими рейтингами привлекают гораздо больше озорников. Защита в цифрах на самом деле неприменима. Больше людей, использующих плагин, делает его более важной целью, но в то же время наличие тысяч пользователей, вероятно, поможет выявлять эксплойты нулевого дня и защищаться от них с помощью быстрых обновлений.

Использование премиальных плагинов и тем не означает, что безопасность вашего сайта может быть гарантирована. Но вы можете быть уверены, что, если будут обнаружены какие-либо эксплойты нулевого дня, реакция, как правило, будет быстрой. Тематические дома и разработчики плагинов очень сильно зависят от своих продуктов, последнее, чего они хотят, - это появления уязвимости.

Для получения бесплатных плагинов используйте плагины, перечисленные в каталоге WordPress.org. Более высокие рейтинги и количество загрузок в некоторой степени делают плагин более безопасным. Ознакомьтесь с историей плагинов, созданных тем же автором в прошлом, что является хорошим показателем родословной программиста. Вы также увидите, что некоторые авторы проявляют особую осторожность, чтобы обеспечить безопасность своего плагина / темы.

Дата последнего обновления - еще один фактор, который следует учитывать. Обеспечение совместимости последней версии плагина с последней версией WordPress - еще один важный момент, который нужно отметить в контрольном списке перед установкой и активацией плагина.

Как вы уже догадались, плагины подходят и темам. Несколько вещей, которые следует помнить, когда дело доходит до использования плагинов и тем.

- Плагины премиум-класса лучше в том смысле, что их команды, вероятно, отреагируют на любую уязвимость безопасности намного быстрее, чем бесплатные плагины.

- Используйте журнал аудита безопасности WP и отслеживайте все, что работает на вашем веб-сайте.

- Безусловно, безопасность есть в цифрах, потому что об угрозе безопасности гораздо чаще сообщают и устраняют ее. Но я не могу избавиться от ощущения, что это обоюдоострый меч, плагины / темы с большим количеством загрузок также с гораздо большей вероятностью станут целями хакеров.

- Каталог плагинов WP.org можно изменять, чтобы обеспечить отличные оценки плагинов с меньшим количеством загрузок и оценок.

- Узнайте об авторе плагина, его истории и предыдущих продуктах. Если у них в прошлом были проблемы с безопасностью, они не обязательно указывают на то, что их плагины / темы плохие, но это плохой знак.

- Безжалостно дискриминируйте плагины / темы, читайте обзоры, особенно те, которые дают плохие оценки продукту (обязательно изучите причины плохой оценки этих продуктов) на торговых площадках, таких как Envato, даже для плагинов премиум-класса. Прочтите разделы комментариев к обзорам продуктов для плагинов и тем. При написании обзоров о конкретных продуктах WordPress или создании публикации со списком тем я всегда просматриваю раздел комментариев, чтобы найти жалобы от пользователей, которые загрузили / приобрели продукт. Это упражнение всегда плодотворно, вы почти всегда узнаете что-то о продукте, который собираетесь купить или скачать.

- Если код плагина / темы был проверен Sucuri или другим авторитетным поставщиком решений безопасности WP, это увеличивает вероятность того, что продукт является довольно надежным с точки зрения безопасности.

- Вы можете защитить себя от мошеннических плагинов с помощью плагинов безопасности, таких как Wordfence или iThemes Security. Кроме того, вы можете использовать бесплатную функцию сканирования сайтов Sucuri, которая проверяет ваш код WP на наличие вредоносных скриптов.

Ни один из вышеперечисленных шагов не гарантирует, что вы никогда не загрузите плохой плагин или тему, но это снижает вероятность того, что вы столкнетесь с проблемами безопасности.

Теперь, если вы используете правильный хост, тему и плагины. Я буду описывать и объяснять необходимые меры безопасности, которые необходимо предпринять, чтобы обезопасить свой веб-сайт.

При описании индивидуальных мер безопасности обратите внимание, что я рекомендую отдельные плагины, разработанные для конкретных приложений безопасности.

Позже в этом посте я расскажу о Wordfence, полноценном плагине безопасности freemium, а также о решениях безопасности Sucuri. Вы должны знать, что оба выполняют почти все функции безопасности, которые, возможно, ранее обсуждались в этой публикации, а в некоторых случаях и другие.

Поэтому, если вы не хотите подробно изучать отдельные меры безопасности, вы можете перейти к последней части, где я обсуждаю функции плагина безопасности и поставщиков решений безопасности, таких как Sucuri.

Но если вы впервые пользуетесь WordPress, я настоятельно рекомендую вам прочитать весь пост, чтобы полностью понять значение каждой отдельной меры безопасности.

№3. Защитите свою страницу входа

Страница входа в WordPress является основной целью для атак методом грубой силы. Страница входа в систему определенно является уязвимой частью вашего веб-сайта, если вы не примете соответствующие меры безопасности, чтобы помешать злоумышленникам.

Я расскажу о важности поддержки надежной и безопасной страницы входа с множеством мер безопасности, которые делают ваш сайт безопасным и защищают от атак грубой силы.

Надежные пароли и необычное имя пользователя

Админ - плохое имя пользователя. Ранее в WordPress было имя администратора в качестве имени пользователя по умолчанию для основной учетной записи администратора. Однако сегодня, когда вы устанавливаете WordPress, вы можете выбрать другое имя пользователя. Но когда люди обычно начинают использовать WordPress, особенно в первый раз, многие продолжают придерживаться admin в качестве имени пользователя. «Admin» - это чрезвычайно предсказуемое имя пользователя, которое значительно упрощает взлом вашего сайта.

Вы также можете попробовать плагин Admin Renamer Extended, который может изменить ваше имя пользователя.

Пароли, выбор необычной случайной последовательности символов поможет создать первую линию защиты от людей, которые хотят нанести вред вашему сайту или завладеть конфиденциальной информацией, хранящейся на серверах вашего сайта.

Список из 5 наиболее распространенных паролей, составленный SpashData.

- 123456

- пароль

- 12345

- 12345678

- qwerty

Высокомотивированный тринадцатилетний ребенок может угадать admin и 123456. С паролями, подобными вышеупомянутому, ваш сайт погибнет особенно, если вы получите приличный трафик.

Лучшие пароли представляют собой смесь прописных и строчных букв с пунктуацией и специальными символами. Желательно использовать что-то, что не имеет никакого значения, и убедитесь, что оно содержит как минимум более 10 символов. Нет особой причины для 10 символов, но помните, что их становится экспоненциально сложнее взломать, если пароли длиннее.

Если ваш пароль не имеет смысла и за ним нет логической причины или сентиментальной причины, его, очевидно, намного сложнее угадать. Вспомните, как Шерлок угадывает мобильный пароль Ирен Аддлер - «Я _ _ _ _ ЗАБЛОКИРОВАН». Что ж, даже Шерлоку было бы сложно угадать пароль, который невозможно разгадать!

Если вам сложно определить, какой пароль использовать, попробуйте такие инструменты, как «Генератор надежных паролей» или «Генератор безопасных паролей», которые являются бесплатными онлайн-инструментами для определения надежного пароля для входа в систему администратора вашего веб-сайта.

Плагины безопасности также обеспечивают надежные пароли для администратора и всех пользователей. Это важно, даже если ваши пользователи не имеют статуса администратора и соответствующих привилегий, кто-то, у кого есть доступ к скомпрометированной учетной записи уровня редактора в WordPress, может причинить немало вреда.

Еще один полезный совет, который нужно всегда помнить, часто меняйте пароли. Если вам сложно запомнить все свои пароли, воспользуйтесь менеджером паролей. Вы можете попробовать One Password, Last Pass, KeePass или DashLane, чтобы безопасно хранить все свои пароли.

Что касается имен пользователей и паролей, чем меньше они имеют смысла и чем более случайны, тем лучше безопасность, которую они могут предложить вашему сайту.

Ограничьте количество попыток входа в систему

Атаки методом грубой силы нацелены на страницы входа на веб-сайты WordPress. Если вы не знаете, большинство атак методом грубой силы включают в себя попытку различных буквенно-цифровых комбинаций для взлома пароля сайта для определенного имени пользователя.

Теперь, даже если вы предполагаете, что атака полным перебором не увенчалась успехом, вы должны признать тот факт, что она потребляет огромное количество памяти сервера и вычислительной мощности. Это почти наверняка замедлит работу вашего сайта и заставит его сканировать. Многие хосты также предлагают защиту от атак грубой силы. Это связано с тем, что на общем сервере ваш сайт, потребляющий чрезмерное количество ресурсов, потенциально может повлиять на всех.

Но самый простой способ предотвратить атаки методом перебора - ограничить количество попыток входа в систему. Если кто-то не может повторно атаковать ваш сервер с помощью нескольких комбинаций имени пользователя и пароля, тогда атака грубой силой не сработает.

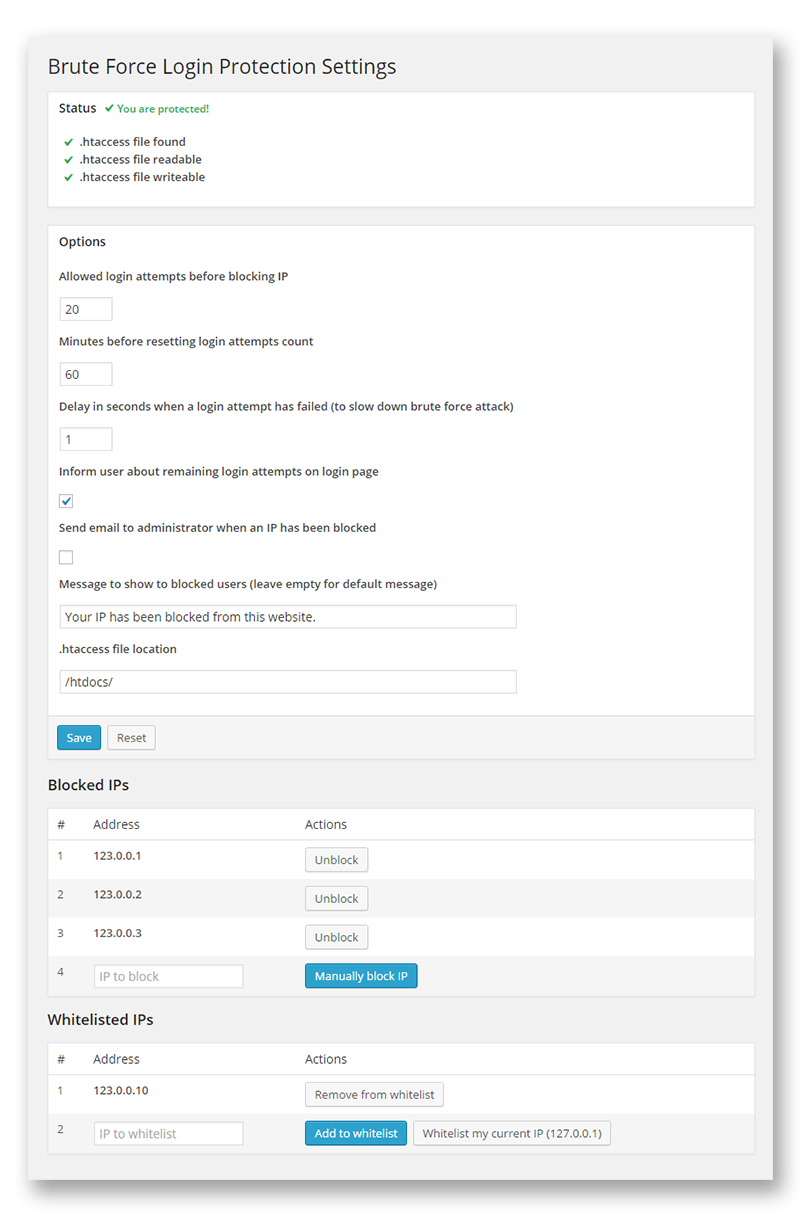

Блокировка входа в систему, Решение безопасности входа и Защита входа в систему методом грубой силы - все они направлены на предотвращение доступа к вашему веб-сайту с помощью попыток взлома методом грубой силы. Brute Protect была приобретена командой Automattic и теперь является частью Jetpack и предлагает защиту от атак грубой силы.

Почти все плагины защиты входа в систему имеют похожий интерфейс.

Все эти плагины в основном работают, отслеживая IP-адреса, которые неоднократно пытаются войти в систему, но не могут. После нескольких неудачных попыток входа определенные IP-адреса не могут получить доступ к странице входа на ваш сайт.

Решение для обеспечения безопасности входа принудительно выполняет аутентификацию электронной почты WordPress и изменение пароля по электронной почте, если оно определяет, что пользователь, вошедший в систему в данный момент, является довольно подозрительным.

Плагин может применять надежные пароли и требовать частую смену паролей для пользователей. Также попытки взлома отслеживаются по диапазонам IP-адресов, которые неоднократно пытаются незаконно получить доступ, блокируются на более длительные периоды времени, чтобы отговорить их от попыток взлома вашего веб-сайта.

Двухэтапная аутентификация при входе

Аутентификация входа в систему добавляет дополнительный уровень безопасности в дополнение к надежному паролю, необычному имени пользователя и ограниченному количеству неудачных попыток входа в систему.

Двухэтапный процесс аутентификации при входе делает ваш сайт более чем вдвойне безопасным. Для входа на ваш сайт WordPress требуется код аутентификации, который можно получить только через мобильное сообщение. Учитывая это, маловероятно, что ваш мобильный телефон будет украден хакером в процессе подготовки, ваш веб-сайт останется защищенным от грубой силы и других методов взлома, которые полагаются на прохождение страницы входа на ваш сайт.

Google Authenticator - полезный плагин, основанный на приложении, установленном на вашем Android / iPhone / Blackberry, которое предоставляет вам код аутентификации, необходимый для успешного входа на ваш сайт. Вы можете включить это приложение только для уровня привилегий администратора или использовать его для каждого пользователя.

Мне очень нравится следующий плагин, они намерены отправлять людей, которые пытаются войти в систему без кода аутентификации, на перенаправление с настраиваемым URL-адресом. Страница входа в систему Stealth также полностью блокирует ботов.

Если пользователь не соблюдает полную последовательность входа в систему, попытка входа в систему отклоняется. Другой метод, который можно использовать для блокировки ботов, - это использование капчи на страницах входа в систему. Вы можете использовать логин без капчи reCaptcha, чтобы предотвратить вход ботов в систему.

Измените URL своей страницы входа в WordPress

Мы обсудили ограничение попыток входа в систему, аутентификацию входа в систему и важность использования надежного пароля и необычного имени пользователя.

Теперь мы собираемся скрыть или изменить страницу входа в систему, этот тип модов безопасности также известен как безопасность через скрытность. Я знаю, это кажется излишним. Но оставайтесь со мной здесь, потому что этот шаг не сложнее, чем ранее предложенные меры безопасности для защиты вашей страницы входа.

Атаки методом грубой силы эффективны только в том случае, если они могут найти страницу входа. Если оставить вашу страницу входа без изменений, хакеры смогут найти ваши страницы входа.

Попробуем скрыть от них страницу входа. Вы можете сделать это, изменив URL-адрес страницы входа с помощью WPS Hide Login. Плагин на самом деле ничего не меняет, он просто перехватывает запросы страниц и делает недоступными каталог wp-admin и страницы wp-login.php. Вам нужно будет запомнить новую страницу входа, установленную во время активации плагина.

Альтернативные варианты изменения URL-адреса вашей страницы входа включают два других плагина: Protect Your Admin и Rename wp-login.php.

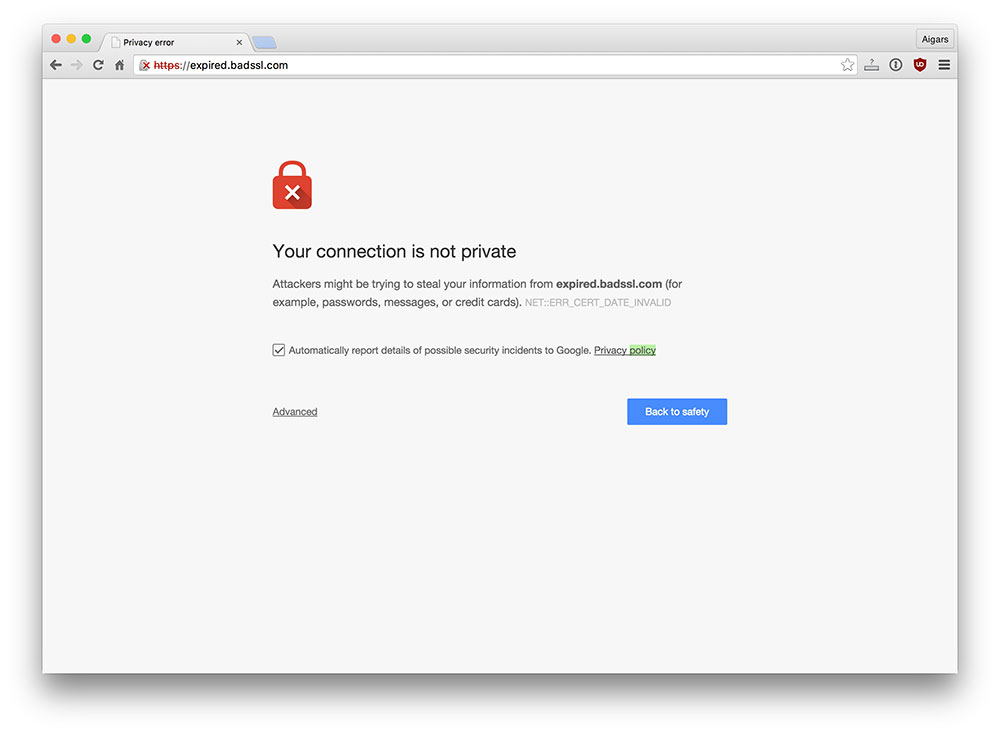

SSL

Хотя я упоминаю SSL под защитой вашей страницы входа, SSL - чрезвычайно важная и необходимая функция любой страницы, на которой вы имеете дело с конфиденциальной информацией. И это в значительной степени включает в себя каждую страницу на многих веб-сайтах, поскольку формы подписки на блог есть на всех веб-страницах.

Если вы или ваши посетители / клиенты когда-либо делитесь конфиденциальной личной информацией, такой как адреса, данные кредитной карты, или даже делитесь с вами своим идентификатором электронной почты. Тогда вы обязаны защитить их информацию.

SSL - это дополнительный уровень защиты (Secure Socket Layer), который превращает http в https и в процессе делает всю передаваемую информацию намного безопаснее.

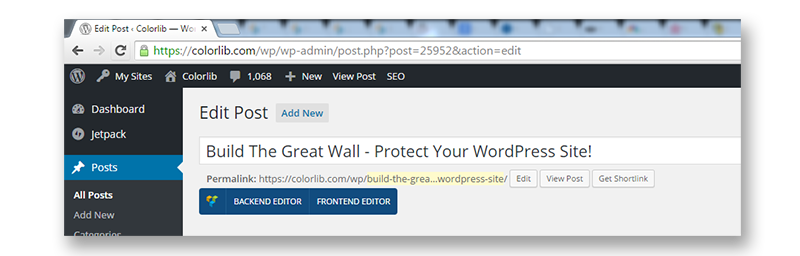

Вот как выглядит страница редактирования сообщения, над которой я работаю, для Colorlib с SSL. Обратите внимание на «https:» зеленого цвета в строке URL-адреса?

SSL - это в основном то, что шифрует вашу информацию во что-то, что не может быть прочитано, как обычный текст. Поэтому, когда информация перемещается между вашими серверами и любым браузером, любой, кто получает к ней доступ, не может ее понять. Есть закрытый ключ и открытый ключ. Как только SSL сделает поток информации смешным и неразборчивым, нам нужно снова разобраться в этом в конце браузера. Здесь на помощь приходит закрытый ключ, чтобы все снова стало читаемым. Действующий механизм очень похож на математический замок и ключ.

SiteGround, наш рекомендуемый общий хост, обеспечивает бесплатную защиту SSL. Вы также можете купить сертификат SSL в центре сертификации. Если вы используете плагины безопасности, такие как Wordfence, SSL можно включить.

Я бы рекомендовал SSL для всего сайта, многие сайты WordPress, включенные в ColorLib, используют SSL для всего сайта. Если не SSL для всего сайта, вам определенно следует принудительно использовать SSL для страниц входа как минимум.

Браузеры, такие как Chrome, даже блокируют доступ к веб-сайтам с плохими / просроченными сертификатами SSL.

Возможно, вам придется выяснить, легко ли ваш CDN доставляет контент через SSL, и иногда рекламные сети могут создавать проблемы при обслуживании через SSL. Добавление SSL для всего сайта может вызвать значительные трудности, вам следует прочитать эту очень содержательную статью о трудностях включения SSL для всего сайта.

Google дает вам небольшое повышение (1%) в вашем поисковом рейтинге, если вы используете SSL на своих сайтах. Этот факт сам по себе должен гарантировать использование SSL. Почему ? Google, как и большинство профессионалов в области веб-разработки, понимает важность обеспечения безопасности данных вашего читателя / посетителя.

SSL также может быть применен на вашем экране входа в систему с помощью плагина безопасности Wordfence. Также ожидается, что сертификаты безопасности будут доступны в свободном доступе где-то в 2015 году.

Узнайте больше об администрировании через SSL на WordPress.org.

№4. Защита ядра WP, базы данных и использование правильных разрешений для файлов

Во многих из этих мер безопасности мы будем модифицировать ваше ядро WP, и вам необходимо знать, как использовать FTP-клиент, чтобы вносить изменения и загружать его. И поскольку большинство этих советов по безопасности включают изменение или модификацию вашего ядра WP, это может просто сломать ваш сайт. Сделайте резервную копию ядра WordPress и всего его содержимого, прежде чем продолжить, ошибку можно легко исправить с помощью резервной копии.

Ключи безопасности WordPress

WordPress использует файлы cookie для идентификации и проверки пользователей, которые вошли в систему для комментирования и внесения изменений из панели WP.

Эти файлы cookie содержат информацию для входа в систему и ваши данные для аутентификации. Пароль зашифрован, что означает, что применяется математическая формула, чтобы сделать его неразборчивым, и его нельзя прочитать, не применяя математику еще раз, чтобы сделать его читаемым.

Мы можем добавить дополнительный уровень защиты вокруг этого файла cookie с помощью ключей безопасности WP. Это набор случайных переменных, которые повышают безопасность информации, хранящейся в пользовательских файлах cookie. Есть 4 ключа, а именно AUTH_KEY, SECURE_AUTH_KEY, LOGGED_IN_KEY и NONCE_KEY.

Незашифрованный пароль, такой как WordPress или 12345, можно легко взломать, если кто-то сможет восстановить файл cookie аутентификации. Но шифрование с помощью ключей безопасности WP делает это намного сложнее.

Как добавить ключи безопасности WP?

- Откройте файл wp-config.php.

- Выполните поиск по запросу «уникальные ключи и соли аутентификации».

- Воспользуйтесь онлайн-инструментом для автоматического создания ключей.

- Скопируйте ключи из онлайн-инструмента и замените существующий набор ключей, перезаписав его в wp-config.php.

- Сохрани это.

- Вы можете повторять один и тот же процесс примерно раз в месяц.

Помните, что каждый раз, когда вы меняете ключи безопасности, пользователи будут выходить из системы, и им придется снова входить в свои учетные записи.

iThemes Security предоставляет необходимые инструменты для этого с панели WP. И они также будут отправлять вам каждый месяц напоминание о необходимости смены электронных ключей.

Защитите паролем ваши каталоги WP

Это можно сделать из вашей cPanel или панели управления любого веб-хостинга. В cPanel откройте Безопасность> Каталоги защиты паролем. Вы найдете список всех папок на вашем сайте. Начните с важной папки, такой как wp-admin.

Вы найдете диалоговое окно, в котором предлагается создать пользователя, указав имя пользователя и пароль. Теперь создайте нового пользователя. После этого, если вам нужно получить доступ к папке wp-admin на вашем веб-сайте, необходимо ввести имя пользователя и пароль для доступа к веб-сайту.

Это добавляет дополнительный уровень защиты паролем для наиболее важных частей вашего веб-сайта.

Использовать безопасный FTP (SFTP)

Система передачи файлов необходима для передачи данных вашего веб-сайта на ваш веб-хост, когда вы добавляете новые изменения, которые хотите включить. При использовании обычного протокола передачи файлов или FTP вероятность того, что кто-то может перехватить и найти уязвимости для использования вашего веб-сайта, возрастает.

Вам понадобится подходящий клиент, чтобы использовать SFTP-соединение для загрузки новых файлов и измененного кода. Вы можете использовать FileZilla, чтобы начать работу.

Кроме того, вам понадобятся некоторые конкретные сведения о вашей учетной записи веб-хостинга. Как правило, каждый хост предоставляет конкретную информацию, которая поможет вам настроить безопасный протокол передачи файлов. Обычно у вас есть SSH-ключ, который генерируется хостом, этот ключ должен быть добавлен к вашему SFTP-клиенту, например FileZilla, и оттуда легко настроить безопасное соединение для передачи файлов.

Использование правильных разрешений для файлов

Для доступа к вашим файлам необходимы соответствующие разрешения. На вашем WordPress можно писать с веб-сервера. Проблема возникает, когда вы разделяете эту среду с несколькими веб-сайтами, которые также могут иметь свои веб-сайты на общем сервере.

Как правило, папки WordPress и файлы WordPress имеют определенные разрешения на разных хостах. Имея доступ к оболочке, вы можете выполнить следующие две команды, чтобы ваши папки и файлы WordPress были в безопасности и были доступны только правильному пользователю.

find /path/to/your/wordpress/install/ -type d -exec chmod 755 {} \;

find /path/to/your/wordpress/install/ -type f -exec chmod 644 {} \;Protecting WordPress using .htaccess

While editing .htaccess file, please add code before # BEGIN WordPress or after # END WordPress. Any code added within these two hashtags can be overwritten by WordPress and we wouldn't want any new security protocols we've added to disappear. So when you add any code to the .htaccess file, please remember to stay out of the section starting with # BEGIN and ending with # END.

The wp-includes contains files that aren't necessary for any user, but it contains files necessary for running WP. We can protect it by preventing access and adding some text to the .htaccess file. Keeping in mind to stay out of the code within hashtags.

Add this little snippet of code to the .htaccess file.

# Block the include-only files. <IfModule mod_rewrite.c> RewriteEngine On RewriteBase / RewriteRule ^wp-admin/includes/ - [F,L] RewriteRule !^wp-includes/ - [S=3] RewriteRule ^wp-includes/[^/]+\.php$ - [F,L] RewriteRule ^wp-includes/js/tinymce/langs/.+\.php - [F,L] RewriteRule ^wp-includes/theme-compat/ - [F,L] </IfModule> # BEGIN WordPress <-- Always add code outside, before this line in your .htaccess file -->

This wouldn't work for wp multi sites. Remove this line – RewriteRule ^wp-includes/[^/]+\.php$ – [F,L], this will offer less security but it will work for multisite.

Your wp-config.php file contains sensitive information about your connection details and the WP security keys we previously discussed. Modifying your .htaccess will protect your website against hackers, spammers and significantly beef up your website's protection.

This process involves moving your .htaccess file out of your WP install and to a location accessible only with an FTP client or cPanel or from the web server.

Add this to the top your .htaccess file.

<files wp-config.php> order allow,deny deny from all </files>

This will essentially prevent access to anyone who surfs for the wp-config.php file and only access from the web server space will be permitted.

All this added protection is great, but remember all of this was accomplished from your .htaccess file. That means if someone can access your .htaccess file, all your added security isn't helpful.

Add the following to the top of your. htaccess file. It will prevent access to your .htaccess file.

<files .htaccess> order allow,deny deny from all </files>

You can add more modifications to .htaccess file, if you'd like.

You could, restrict files, by file types and extension. This piece of code will not only restrict access to your wp-config but it will prevent access to ini.php and your log files.

<FilesMatch "^(wp-config\.php|php\.ini|php5\.ini|install\.php|php\.info|readme\.html|bb-config\.php|\.htaccess|\.htpasswd|readme\.txt|timthumb\.php|error_log|error\.log|PHP_errors\.log|\.svn)"> Deny from all </FilesMatch> #Code courtesy - WPWhiteSecurity

Next we can disallow browsing of the WP directory contents.

Options All -Indexes

Apart from that we can add a few other changes to improve security by making changes to the .htaccess file in WordPress.

- Block IPs and IP ranges. You can limit access to your login pages by IP range, I would have covered it in the Login section but login page protection plugins already block IP ranges which try to access login pages through brute forcing techniques.

- Keep bad bots at bay.

- Prevent hot linking.

This is quite extensive and we are starting to get off point. If you'd like to do the other stuff as well, for which I haven't presented the code here, you can use this piece of custom code from WP White Security.

Please remember to keep track of which files you have moved to root directory of WP. You'll need to be aware of where each file/folder is, so that you can not only edit them but also be sure not create multiple copies in different locations which again jeopardizes the point of the entire exercise.

Turn Off PHP Error Reporting & PHP execution

PHP executions need to be kept to a minimum. Почему ? A good example of a hack would be the Mailpoet Newsletter hack which could be used to add files which are run from the wp-content/uploads folder.

To prevent such vulnerabilities, we can deny PHP any room to run on WordPress. Add this code snippet to the .htaccess file.

https://gist.github.com/puikinsh/c8bf229921dbf6af4625

This code detects PHP files and denies access. You need to add it to the following wp folders.

- wp-includes

- wp-content/uploads

- wp-content

You'll need to create a .htaccess in the other folders. By default, it may be available in the root directory but to prevent PHP execution the .htaccess file needs to be created and added to the aforementioned folders. The three folder mentioned are primarily folders where content is uploaded and is particularly vulnerable to a PHP script that can cause a lot of problems.

PHP error reporting is a signal to all hackers who are looking for vulnerabilities that there is something not working on your website.

Adding these two lines of code to your wp-config.php file should resolve the problem.

error_reporting(0);

@ini_set('display_errors', 0);

Although having read multiple threads and discussions about PHP error reporting, it may not work. In which case your best option is to contact your web host and ask for instructions on how you can accomplish the same.

Change the wp_ table Prefix

All WordPress tables begin with a wp_ prefix. Change this wp table prefix across your entire website and make it more difficult for a hacker to infiltrate your website.

In your wp-config.php, you'll find this line of code.

$table_prefix = 'wp_';

Change that to something completely random,

$table_prefix = 'jrbf_';

Now every table like, wp_posts, wp_users, etc will change to jrbf_posts, jrbf_users and so on.

Almost all security plugins do this for you and furthermore changing wp table prefixes may be time consuming. You can do this with PHPMyAdmin or other database managers, but I'd much rather use a security plugin like iThemes Security to accomplish it.

Similarly, you can take it a step further by changing the name of your WordPress database. This way, not only do you change the prefix but you will also be changing the names of what follows the prefix. This will make it nearly impossible for hackers to randomly guess your database name and you can not access what you can not find.

Disable XMLRPC

Generally, DDOS attacks target all web pages of WordPress websites indiscriminately. But this particular part of WordPress can become a target for DDOS attacks. I'll explain, XMLPRC is used for pingbacks and trackbacks. But it has, in the past been exploited to launch DDOS attacks on websites.

You can use a plugin like Disable XMLPRC. But you will not need it, if you use security plugins or a login protection plugin. They generally provide protection against this particular vulnerability.

№5. Security Plugin – Wordfence/iThemes Security/ Sucuri

An effective security plugin is absolutely essential in ensuring your WordPress site's security, for the non-tech savvy at least. Security plugins perform the various functions many of which have already been discussed here, all of these added security measures add up to build a fortress around your website and its contents.

Wordfence performs a number of functions crucial to site security on a WordPress powered site,

- Real time blocking of attackers, blocking entire malicious networks and certain countries.

- Limit crawlers, bots and scrapers.

- Block users who trespass on your security rules.

- Two factor authentication via SMS, greatly improves security on login pages.

- Strong password enforcement for all users (non-admins).

- Protect against brute force attacks.

- Scan site for malicious scripts, back doors and phishing URLs on your site masquerading as comments on your website.

- Compare plugin/theme core files with files of the same listed on WordPress.org's directory.

- Run heuristics for Trojans, suspicious scripts and other potentially security endangering activities on your site.

- Firewall to block fake Google bots sent by hackers to scan for vulnerabilities.

- Real time awareness and live content access monitoring to enhance situational awareness.

- Geo-located down to a city level the threats to your website to find out the point of origin of threats to site security.

- Monitor DNS for unauthorized access.

- Keeps an eye on disk space consumption to prevent and react to Denial of Service attacks.

- It is multisite compatible.

- Falcon caching system to reduce server load.

- Full IPv6 compatibility for WHOIS lookup, location and security functions.

Some features are restricted to the premium version of the plugin. The premium version of the plugin is priced at $3.25/mo.

That being said, the free version of this plugin is a very capable site defender for your WordPress website. And you shouldn't be too apprehensive about the free version of the plugin, given that it has a rating of 4.9 on a five point scale and has been downloaded nearly a million times.

Security plugins require configuring and this can be an elaborate and long process. With Wordfence, you can to an extent at least customize all your security settings from Options under WordFence on your WordPress site menu.

Other options you can consider, if you still haven't settled on a security plugin for your WordPress site.

- Bullet Proof Security

- iThemes Security (Previously known as Better WP Security)

- Sucuri Security & Sucuri Cloudproxy For Firewall

- Все в одном WP Безопасность и брандмауэр

I do not think Wordfence is the best overall security system out there. What I mean by this is, there are better security solution providers/ managed hosting services that offer better overall security solutions for WordPress sites. But when it comes to simple security plugins that enforce good protection and security protocols, Wordfence is certainly one of the best. The not too distant second position would probably go to iThemes Security.

In the coming weeks, I'll probably write a post about all the security solutions available for WordPress, so stay tuned to Colorlib But right now, we'll stick to Wordfence as the recommended security plugin.

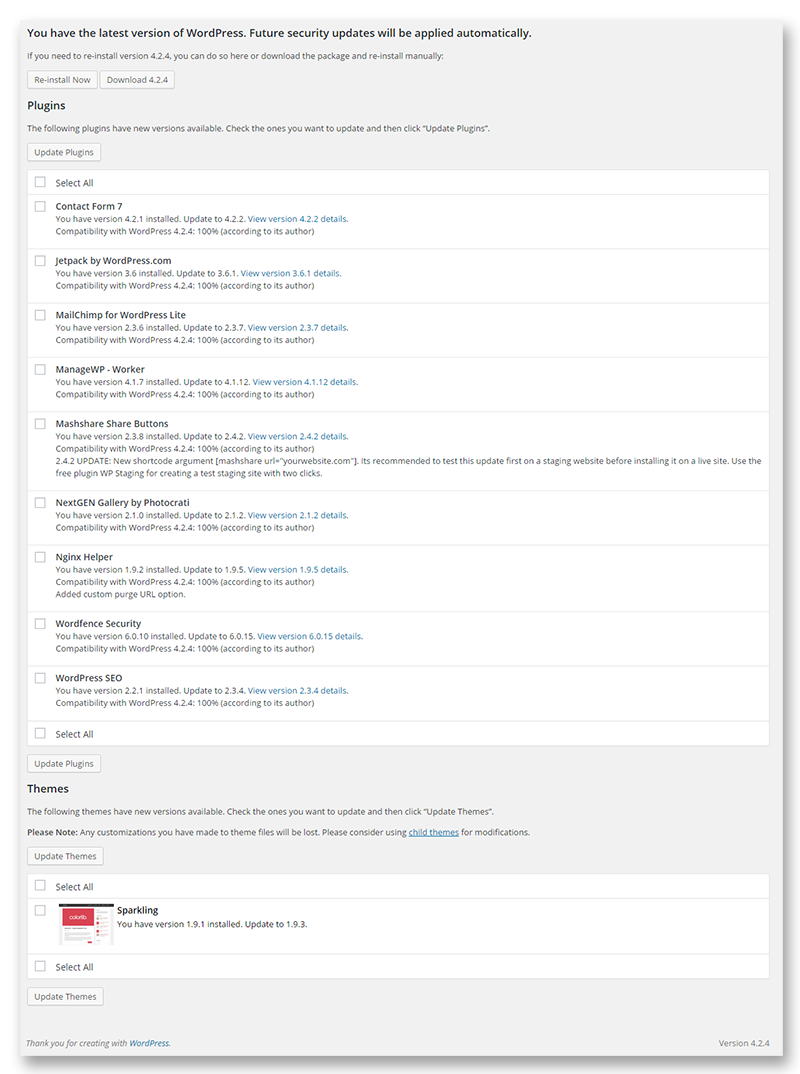

№6. Update ! Update! Update! And not just your WordPress

There are hundreds of WordPress vulnerabilities in the previous/non-current versions of WordPress.

Websites tend to be slow, when it comes to updating their WordPress platform. For example, in February of 2015 only 7.4% of websites had updated to WordPress 4.1, despite the fact that it had been released more than two months prior to February.

Whenever a software vulnerability is discovered, typically the vulnerability is reported to the software vendor. The software vendor then modifies the software and adds some added protection or merely deletes some unnecessary code. This is released as a software update or a patch. This is the best possible case, but if someone with less than noble intentions discovers a vulnerability in any web based or non web based software, then he/she is likely to exploit it to the fullest.

July 2014, Mail Poet Newsletters previously known as Wysija Newsletters, a plugin which had been downloaded over 2 million times was compromised as a result of which 50,000 websites were made vulnerable to attack. An automated attack where in, an injected PHP backdoor would allow for eventual control of the site by the hacker.

December 2014, 100,000+ websites were compromised by the Revolution Slider plugin which was targeted by the SoakSoak.ru campaign. This particular malware injected JavaScript into the wp template-loader.php file. A thousand themes were affected as they had been sold with this plugin as an add-on via Envato and other WordPress marketplaces.

The XSS vulnerability in WP Super Cache, a plugin I included in my round up for the Top 6 Caching Plugins. The list of vulnerabilities in top notch free plugins is quite concerning. But there are a number of steps you can take to decrease your chances of using a vulnerable piece of code theme or plugin on your website.

You should know that most plugins with vulnerabilities have been patched. But you need to stay fully updated at all times. Updating your site to the latest versions is an extremely important part of your site defense strategy. All the previously mentioned security measures are useless, unless you update as and when the updates for WordPress and other third party software are available.

Enable Automatic Updates For Your WordPress, Plugins & Themes.

You do not want your website's update page looking like this page on a test site.

WordPress introduced automatic background updates with the release of WordPress version 3.7.

You can enable auto updates for WP, by making a change to the WP_AUTO_UPDATE_CORE constant. This change needs to be made in the wp-config.php file.

define( 'WP_AUTO_UPDATE_CORE', true );

This will ensure that all updates major or minor are updated as soon as they are made available.

Change the update core constant to “false” and you will disable all updates. Changing it to “minor” will enable auto updates for minor changes, normally includes security patches.

You can update plugins and themes in the same manner, by editing the auto_update$type filter.

For automatic plugin updates,

add_filter( 'auto_update_plugin', '__return_true' );

And to enable automatic theme updates,

add_filter ('auto_update_theme', '__return_true');Если вам не нравится возиться с кодом, вы можете использовать плагин, чтобы помочь себе. У вас есть еще один вариант в виде плагина, когда он обеспечивает плавное обновление вашего WP и всех тем / плагинов на вашем сайте. Расширенные автоматические обновления позволяют включать основные обновления и второстепенные обновления / обновления безопасности по отдельности. Плагин также предоставляет решения для автоматического обновления тем и плагинов.

Для решений по обновлению с несколькими сайтами, если вам нужна помощь в обработке обновлений с помощью плагинов и тем WordPress, вы можете попробовать Easy Updates Manager. WP Updates предлагает также премиум-сервис, который предоставляет решения для автоматического обновления премиум-плагинов и тем.

Использование плагинов, таких как ManageWP, или управляемого хоста WP, такого как WPEngine, также поможет решить проблемы с обновлением вашего WordPress и стороннего программного обеспечения, которое вы используете на своем веб-сайте.

Обновление ядра WordPress автоматически становится проблематичным, когда что-то начинает ломаться. Это может произойти либо из-за настраиваемого кода, который стирается во время обновления, либо из-за проблем совместимости, возникающих со сторонним программным обеспечением (плагинами и темами). Это одна из причин, которая может заставить вас задуматься, возможно, включение небольших обновлений может быть лучшей идеей.

Если у вас есть проблемы с автоматическими обновлениями WordPress, я бы рекомендовал вам попробовать фоновый тестер обновлений. Плагин проверяет и объясняет любые проблемы совместимости.

Всегда выполняйте резервное копирование перед обновлением. Всегда! Это сделано для защиты вашего сайта от того, что что-то пойдет не так, и в этом случае вы в конечном итоге испортите свой сайт. Хорошая практика для защиты от автоматических обновлений, вызывающих хаос из-за проблем с совместимостью с плагинами, темами и иногда настраиваемым кодом в ядре WP.

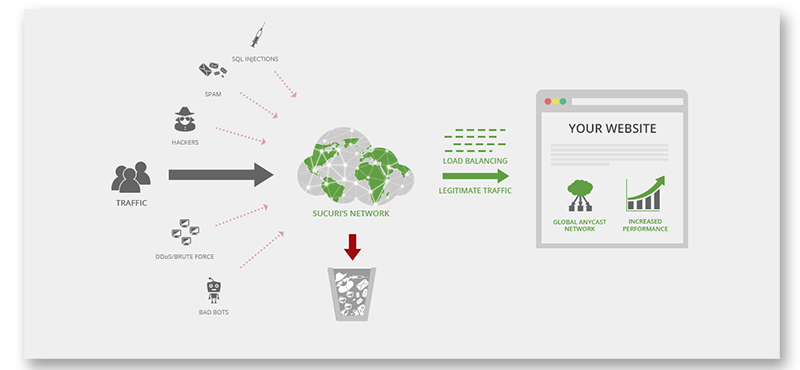

№7. Еще несколько вещей о безопасности WP - брандмауэры, журналы аудита и сканеры вредоносных программ

Я не обсуждал брандмауэры для WordPress. Хороший брандмауэр многое сделает и смягчит наиболее распространенные формы атак на ваши веб-сайты.

- Снижайте последствия DDoS-атаки.

- Атаки грубой силы останавливаются прямо на своем пути.

- Защита от уязвимостей программного обеспечения.

- Останавливает атаки внедрения кода, такие как атаки SQL или XSS.

- Исправляйте уязвимости нулевого дня и защищайтесь от них.

Чтобы проиллюстрировать, вот снимок того, что делает брандмауэр Sucuri для веб-сайта WordPress.

Брандмауэр - это не термин, который Sucuri использует для описания своей системы защиты, они называют его CloudProxy, который представляет собой комбинацию брандмауэра веб-приложения и системы обнаружения вторжений. Весь вредоносный трафик фильтруется, а аномальная активность отслеживается.

Брандмауэры традиционно разрабатывались для мониторинга соединений, однако CloudProxy от Sucuri не только защищает от злоумышленников, но и создает виртуальные исправления для защиты от уязвимостей. Как только запрос от посетителя проходит через брандмауэр, он попадает в систему предотвращения и обнаружения вторжений, где система анализирует запросы на предмет возможных схем атаки.

Я думаю, что функция виртуального исправления для защиты от уязвимостей является высокоэффективным и бесценным активом для любого веб-сайта со слишком большой настройкой (это означает, что многое может пойти наперекосяк, когда возникнут проблемы с совместимостью). Всегда лучше применить обновление к WordPress в промежуточной области и проверить, нормально ли работает ваш сайт. И если это так, вы можете запустить обновленную версию своего веб-сайта. Но пока что ваш сайт действительно находится в опасности. Защита от эксплойтов нулевого дня возможна только с помощью обновлений для исправления уязвимостей, однако это не обязательно при использовании Sucuri CloudProxy.

Кроме того, они также ведут журналы всех действий на вашем сайте и ищут возможные признаки вреда.

Думайте о брандмауэре как о последней мере, это стена, которую хакер должен преодолеть, чтобы получить доступ к конфиденциальному содержимому вашего веб-сайта. Хорошие практики в значительной степени разработаны таким образом, что вам не нужно так часто использовать брандмауэр.

Программное обеспечение для сканирования вредоносных программ или веб-сайты, такие как Sucuri SiteCheck, могут сканировать ваши веб-сайты на наличие уязвимостей и возможных лазеек в системе безопасности. Плагины безопасности также содержат программное обеспечение для сканирования вредоносных программ, позволяющее отслеживать любые изменения, которые выглядят ненормально и являются источниками потенциальных проблем с безопасностью.

Я также упоминал WP Security Audit Log ранее, заявив, что это необходимый плагин для отслеживания всех изменений на вашем веб-сайте. Я хотел бы повторить этот момент, это чрезвычайно полезный плагин не только для отслеживания изменений, внесенных темами и плагинами, но также и действий других пользователей. Очень важно, чтобы вы либо использовали WP Security Audit Log, либо запускали какой-либо другой плагин регистрации данных, чтобы отслеживать все изменения.

Ведение журнала также является ключевой особенностью системы защиты Sucuri. Несмотря на их чрезмерные попытки обеспечить безопасность, иногда случаются плохие вещи, и веб-сайты взламываются. Когда это происходит, их система ведения журналов очень полезна, чтобы помочь вырыть веб-сайты из канавы.

Брандмауэры, сканеры вредоносных программ и журналы аудита очень удобны против угроз, которые невозможно предсказать, и эксплойтов нулевого дня. Они не заменяют собой хорошие методы обеспечения безопасности WordPress.

№8. Скрытие вашей версии WordPress - это необходимо?

Я читал на нескольких веб-сайтах, что сокрытие вашей версии WordPress повысит вашу безопасность от злонамеренных хакеров. Проблема в том, что существует предположение, что знание уязвимостей, связанных с конкретным WordPress, повышает вероятность того, что кто-то воспользуется ими. Это не обязательно правда. Обычно люди, которые крадут информацию с веб-сайтов, используют автоматизированные инструменты для сканирования веб-сайтов на наличие известных уязвимостей. И если ваша версия WordPress уязвима, они об этом узнают. Это не значит, что хакеры проверяют один сайт за раз и сортируют их по версии WordPress.

Как было сказано ранее, обновите WordPress, темы и плагины как можно скорее. Хакеры не делают различий между сайтами, на которых отображается версия WordPress, и сайтами, которые этого не делают.

В том маловероятном случае, когда хакер вручную посещает каждый веб-сайт и проверяет версию WordPress, а затем пытается найти уязвимости, вы можете счесть полезным скрыть свою версию WordPress.

Используйте плагин Remove Version, чтобы удалить свою версию WordPress. Если это не сработает для вас, вам нужно внести несколько незначительных изменений, и это сообщение в блоге должно вам помочь.

№9. Резервное копирование - последняя линия безопасности веб-сайта

Вы всегда должны быть готовы к тому, что ваш сайт WordPress, несмотря на все ваши меры безопасности, окажется скомпрометированным. Если это произойдет, вам нужно вмешаться и исправить ситуацию. Теперь есть несколько способов восстановления сайта. Резервное копирование с восстановлением в один клик - это простое решение для взломанного веб-сайта, если лазейка или уязвимость безопасности уже исправлены.

Автоматическое резервное копирование - необходимая и важная часть арсенала безопасности каждого веб-сайта WordPress. Думайте о плагинах безопасности как о своем мече, а о резервном копировании - как о своем щите. Если ваше нападение подведет вас, ваш щит, в данном случае резервные копии, станет вашей последней линией защиты.

Помните, я предполагаю, что скомпрометирован только ваш WordPress, а не ваш сервер, который представляет собой совершенно другой пакет червей. Но у большинства поставщиков хостинговых услуг есть сильная группа безопасности, постоянно защищающая свои серверы от вредоносных элементов, особенно во время глобальных атак. Несколько недель назад я написал сообщение о различных поставщиках услуг виртуального хостинга, если вам интересно.

Резервное копирование. Если вы решите, что вам нужен бесплатный плагин, не платя ни копейки за услуги резервного копирования, я бы сказал, что вы можете начать с Updraft Plus, который является плагином freemium.

С помощью этого плагина вы можете создавать резервные копии и сохранять копию своего веб-сайта в хранилище, предоставляемом различными службами. Он включает в себя Google Drive, Amazon S3, Dropbox, Rackspace Cloud, FTP и SFTP и электронную почту. Вы также должны отметить, что бесплатный плагин разрешает резервное копирование только в одном месте. Вам понадобится надстройка премиум-класса, если вы хотите использовать плагин для сохранения вашего сайта в нескольких местах.

Этот плагин, как и большинство поставщиков резервного копирования WordPress, сохраняет все, включая ваш контент, темы и настройки плагинов, а также может запускать резервное копирование базы данных WordPress отдельно от ваших обычных резервных копий.

Если вы хотите использовать премиум-службу резервного копирования WordPress, я бы порекомендовал вам взглянуть на BackUp Buddy, VaultPress или BlogVault (я работал с ними в прошлом, и у них есть потрясающий сервис).

Держите доступными более одной копии своего веб-сайта и всегда держите одну на физическом диске, не зависящем от подключения к Интернету. Резервное копирование - хорошая идея даже с точки зрения безопасности. Когда вы экспериментируете с темами и плагинами, когда вы обновляете темы, плагины или ваш WordPress, всегда существует возможность возникновения проблемы совместимости и поломки вашего сайта.

И исходя из моего опыта работы с автоматическим резервным копированием, вам нужно продолжать удалять копии резервных копий в соответствии с частотой, с которой вы продолжаете добавлять новый контент и продолжаете делать резервные копии.

Что касается моего ПК, я всегда предпочитаю решения для резервного копирования, которые предлагают инкрементное / дифференциальное резервное копирование, а не полное резервное копирование, но вы также заметили, что при первом восстановлении для восстановления требуется больше времени. То же самое определенно применимо к системе резервного копирования WordPress. Хотя, если ваш провайдер резервного копирования не взимает дополнительную плату за строгие ограничения на лимиты хранения данных, вам не стоит об этом беспокоиться.

Заключение

Ничего не могу поделать, эта цитата из серии о Гарри Поттере кажется такой уместной.

«Постоянная бдительность!» - Безумный Глаз-Муди

Муди - это ловец темных волшебников в сериале, если вам интересно.

Как я уже упоминал ранее, в сети не существует такой вещи, как полная доказательная безопасность. Вы можете принять многочисленные меры безопасности, и при этом ваш сайт все равно будет взломан. Но обеспечение того, чтобы ваш веб-сайт работал по протоколу SSL, что ваши страницы входа были усилены, ваши пароли и имена пользователей на удивление незнакомы, ваш веб-сайт полностью обновлен и защищен от известных угроз, а также выполняется ежедневное полное резервное копирование, что значительно увеличивает шансы в вашу пользу. .

Если вам нужен WordPress без взлома / эксплойтов, соблюдение всех вышеупомянутых мер безопасности обеспечит надежную защиту вашего сайта. Но даже в этом случае вы не сможете защититься от эксплойтов нулевого дня или умного хакера, одержимого взломом вашего веб-сайта, хотя это очень маловероятное событие.

Подумайте об этом так. Если мой сайт взломают, сколько бизнеса и доходов я потеряю? Могу ли я подвергнуть риску информацию моего клиента? Будет ли это привлекать меня к ответственности по судебным искам? Когда дело доходит до того, что вы видите, что стоимость взлома вашего веб-сайта достаточно высока, я бы посоветовал вам использовать либо управляемую службу хостинга WordPress, либо действительно большой веб-вышибалу в виде служб безопасности Sucuri.

Ваш веб-сайт не обязательно должен быть популярным, чтобы стать целевой. И он никогда не станет веб-сайтом с высокой посещаемостью, если будет постоянно становиться жертвой взломов и атак.

Как я уже говорил о хостинге. Если вы достаточно уверены в своей способности создать веб-сайт, приносящий доход, который будет оплачивать расходы на лучший хостинг / услуги безопасности, тогда выбирайте лучшее. Если вы можете позволить себе лучший веб-хостинг / услуги безопасности, это того стоит в долгосрочной перспективе, если вы не являетесь веб-разработчиком по профессии.

Если вы не можете позволить себе лучший управляемый веб-хостинг или первоклассную безопасность, то примите вышеупомянутые меры безопасности. Скорее всего, ваш сайт будет в безопасности.

Если у вас есть дополнительные сведения о безопасности WordPress или у вас есть другие идеи о том, как защитить свой веб-сайт WordPress, я хотел бы услышать ваши идеи в комментариях ниже. Ваше здоровье