Wzmocnienie bezpieczeństwa WordPress – kompletny przewodnik po zabezpieczaniu witryn WordPress

Opublikowany: 2021-03-28Kiedy skończysz z tym postem, gwarantuję, że Twoja witryna WordPress będzie odporna na hacki i exploity.

Czekaj, nie mogę tego zagwarantować. Powiem tak, będziesz wyposażony w wiedzę niezbędną do utrzymania stosunkowo bezpiecznej witryny.

Nie ma czegoś takiego jak niezawodne zabezpieczenie. Istnieją konkretne środki, które możesz podjąć, aby znacznie zmniejszyć ryzyko, że Twoja witryna padnie ofiarą włamania lub ataku.

Wcześniej napisałem mały post o tym, jak witryny WordPress są zagrożone i dlaczego warto inwestować w dobre praktyki bezpieczeństwa. Możesz przeczytać go tutaj lub przedstawię Ci krótkie podsumowanie luk w zabezpieczeniach WordPressa, zanim omówimy konkretne środki mające na celu wzmocnienie Twojej witryny WordPress.

WordPress sam w sobie ma niewiele luk w zabezpieczeniach, a gdy zostaną odkryte, są szybko łatane aktualizacją. Ale jeśli weźmiesz pod uwagę praktyki bezpieczeństwa twojego hosta internetowego lub ich brak oraz oprogramowanie innych firm, które zwykle działa na stronach WordPress, twoja witryna jest bardziej narażona na włamanie z powodu błędów innych osób.

51% wszystkich zaatakowanych stron internetowych w 2021 roku zostało zaatakowanych przez uruchomione motywy lub wtyczki. 41% zostało wykorzystanych, ponieważ wybrali niewłaściwego hosta internetowego, w wyniku czego ich witryny zostały zhakowane.

Prowadzenie zwykłej witryny WordPress i jej bezpieczna nie jest zbyt trudne. Ale kiedy dodasz mieszankę oprogramowania firm trzecich i musisz utrzymywać domenę z odpowiednim hostem, staje się to nieco trudniejsze.

Czytałem wiele wpisów na blogach odnoszących sukcesy przedsiębiorców internetowych, którzy byli zasadniczo biznesmenami i kobietami, którzy prowadzili swój biznes online. A kiedy ich przedsięwzięcia online odniosły sukces, stali się celem. Chociaż nie jest konieczne, aby Twoja witryna odnosiła sukcesy, a nawet miała trochę ruchu, aby stała się celem.

Osoby, które włamują się na strony internetowe, używają zautomatyzowanych narzędzi, które pozwalają im przeszukiwać setki i tysiące stron internetowych w poszukiwaniu luk w zabezpieczeniach. Twoja witryna może być jedną z tych setek. Więc nawet jeśli Twoja witryna nie jest popularna, nadal możesz być celem.

Obecnie wielu przedsiębiorców internetowych jest świadomych niezbędnych standardów bezpieczeństwa i środków wymaganych do zapewnienia bezpieczeństwa ich witryn i firm internetowych. Ale wspaniałą rzeczą w WordPressie i Internecie jest to, że nie musisz już być ekspertem od technologii lub programistą internetowym, aby założyć stronę internetową. A stworzenie strony internetowej wcale nie jest trudne, jest bardzo łatwe i napisałem nawet artykuł na ten temat na Colorlib (dla tych z Was, którzy szukają pomocy przy tworzeniu swojej pierwszej witryny WordPress).

Stworzenie strony internetowej nie jest trudne, spopularyzowanie jej to nieco bardziej skomplikowana propozycja. Jednak zapewnienie bezpieczeństwa, szczególnie dla nieobsługujących technologii przedsiębiorców internetowych, których głównym zainteresowaniem są produkty/usługi nieoparte na sieci, jest dość trudne.

I na pewno mogliby zatrudnić programistę internetowego, aby im pomógł. Ale powód, dla którego tak dobrze prosperuje wiele małych firm internetowych, jest z pewnością bezpośrednio związany z ich zdolnością do utrzymywania niskich kosztów. Zatrudnienie web developera, który pobiera 100 dolarów za godzinę, nie ogranicza ich możliwości finansowych.

Specjalista ds. bezpieczeństwa sieci jest zawsze preferowaną opcją, ale niestety nie każdy ma niezbędne dochody biznesowe, aby pozwolić na ten wydatek. I może to jest w porządku, a może nie. Ale kluczowym faktem jest to, że musimy zdać sobie sprawę, że nawet małe firmy gromadzą poufne dane osobowe, w tym takie jak adres zamieszkania, dane karty kredytowej, numery telefonów i identyfikatory e-mail.

Nie tylko informacje Twojego klienta są zagrożone z powodu możliwych niedbałych praktyk bezpieczeństwa, ale także sama firma, którą zbudowałeś lub spędzisz dużo czasu na budowaniu. Budowanie biznesu online jest dość zniechęcającym przedsięwzięciem, Twój sukces zależy od wielu czynników, w tym reputacji marki i tego, co Google myśli o Twojej witrynie. I uwierz mi, nikt nie będzie miał przychylnego spojrzenia na Twoją firmę lub Twoje usługi, jeśli Twoja witryna zostanie zamknięta lub stanie się ofiarą ataku/hacka.

Biorąc pod uwagę to wszystko i związane z tym stawki, jakie kroki możesz podjąć jako przedsiębiorca internetowy, aby Twoja witryna była bezpieczna?

Ten post jest skierowany przede wszystkim do osób, których głównym zajęciem nie jest prowadzenie biznesu internetowego. Skierowany jest do osób, które z różnych środowisk rozpoczynają działalność gospodarczą częściowo lub w dużym stopniu polegającą na obecności w Internecie. A ponieważ ponad 65% sieci jest obsługiwane przez WP, a WordPress jest preferowanym systemem CMS dla przedsiębiorcy internetowego, który nie zna się na technologii, skoncentruję swoje wysiłki na uzbrojeniu Cię w wiedzę, aby Twoja witryna WordPress była bezpieczna i bezpieczna .

#1. Wybierz odpowiedniego dostawcę usług hostingowych

Lwia część luk istnieje z powodu problemów powstałych po stronie serwera Twojej witryny. Uznałem ten fakt za dość zdumiewający, Twój hosting jest potencjalnie największym źródłem luk w Twojej witrynie.

A z zewnętrznym hostem nie możesz wiele zrobić w zakresie majsterkowania, aby chronić swoją witrynę.

Więc kolejna najlepsza rzecz, jaką możesz zrobić - Wybierz odpowiedniego dostawcę usług hostingowych.

Jest zbyt wielu dostawców usług hostingowych, którzy uruchamiają swoje systemy na przestarzałym oprogramowaniu lub oprogramowaniu, które nie jest obecnie utrzymywane. Problem z oprogramowaniem, które nie jest już utrzymywane, polega na tym, że chociaż w przeszłości nie istniały żadne luki, nie ma gwarancji bezpieczeństwa w przyszłości. A jeśli wykryta zostanie luka, która jest prawie pewna, może nie być już załatana, ponieważ główny zespół nie zajmuje się aktywnie konserwacją starszych wersji oprogramowania.

Kiedy mówię o oprogramowaniu, mam na myśli wszystko, co działa na Twoim serwerze, aby Twoja witryna była aktywna i funkcjonalna.

- Apache

- PHP

- MySQL

- MariaDB

- PostgreSQL

- PHPMyAdmin

- Certyfikaty SSL

Nawet jeśli zaktualizują swoje oprogramowanie z niewielkim opóźnieniem, po wydaniu poprawek do oprogramowania. Okno możliwości dla hakerów do wykorzystania luk, które zostały załatane dopiero w ostatnich aktualizacjach, poszerza się i naraża Twoją witrynę na ryzyko.

Hosting współdzielony, który jest wyborem hostingu dla większości nowo powstałych firm internetowych, ma kilka problemów,

- Ataki DOS na dowolny adres IP na serwerze mogą wpływać na wszystkie witryny hostowane na tym konkretnym serwerze.

- Współużytkowane adresy IP to duży problem. Adresy IP sąsiadujące z Twoją mają wpływ na Twoją witrynę, jeśli wspólny adres IP zostanie umieszczony na czarnej liście, Twoja witryna poniesie konsekwencje.

- Zawsze istnieje ryzyko, że jakieś oprogramowanie załadowane na serwer współdzielony może zagrozić całemu serwerowi, mimo że dostawcy usług hostingu współdzielonego podejmują środki, aby temu zapobiec.

Mój wybór na hosting współdzielony,

- Shared Hosting - SiteGround - Zapewniają izolację kont, która chroni Cię przed witrynami na tym samym serwerze, które mogą być podatne na ataki. Zautomatyzowane aktualizacje rdzenia i wtyczek WP, bezpłatny certyfikat SSL i codzienne kopie zapasowe dla planu Grow Big i nowszych, ochrona przed spamem za pomocą systemu filtrowania, zapory ogniowej, systemów zapobiegania włamaniom i monitorowania na żywo. Korzystanie z systemu CDN, takiego jak CloudFlare, ochroni Twoją witrynę przed atakami DDoS.

SiteGround ma dobrą historię, jeśli chodzi o szybkie i zdecydowane reagowanie na luki ujawnione w przeszłości. W 2013 roku, kiedy ataki typu bruteforce zostały przeprowadzone z ponad 90 000 adresów IP, SiteGround uniemożliwił żądaniom nawet dotarcie do ich serwerów.

Ataki Brute Force mogą przeciążyć serwer, ale jeśli nie możesz wysłać wystarczającej liczby żądań do serwera, nie możesz na to wpłynąć. Podczas ataku dokonano ponad 15 milionów prób w czasie krótszym niż 12 godzin na stronach internetowych na ich serwerach, a mimo to żaden z ich serwerów nie miał problemów z wydajnością.

W rzeczywistości, po tym, jak niektórzy brutalnie wymuszali na witrynach własnych klientów wyszukiwanie słabych haseł, znaleźli na swoich serwerach wiele witryn ze słabymi i niebezpiecznymi hasłami. Kontynuowali to, wymuszając silne hasła, a ich klienci byli o tym informowani pocztą. Wydaje się, że naprawdę zależy im na bezpieczeństwie i zapewnieniu wydajności środowisk serwerów współdzielonych, nawet gdy są atakowane. Tego samego nie można powiedzieć o niektórych z największych współdzielonych firm hostingowych.

Jeśli potrzebujesz alternatywnych opcji dla SiteGround dla hostingu współdzielonego, wymieniłem kilka w poprzednim poście.

Jeśli jednak nie chcesz martwić się o bezpieczeństwo WordPressa i praktycznie wszystko inne zdalnie techniczne związane z tworzeniem, utrzymywaniem i rozwijaniem strony internetowej, lepiej będzie, jeśli skorzystasz z zarządzanego hosta WordPress. Wolę hosting zarządzany, ale koszty są znacznie wyższe.

Cena hostingu zarządzanego na jeden miesiąc oznacza również wykupienie hostingu współdzielonego na okres 8 miesięcy. Jeśli prowadzisz przedsiębiorstwo o ograniczonym dostępie do gotówki, ma to ogromny wpływ na zrównoważony rozwój Twojej firmy. Ale każdy byłby głupcem, gdyby odrzucił zalety zarządzanego hosta WordPress, jeśli może sobie na to pozwolić.

Środki bezpieczeństwa WPEngine-

- Ochrona przed zapisem na dysku, każdy złośliwy kod, który tworzy luki, które można wykorzystać, jest poważnie ograniczony przez ograniczenia zapisu na dysku. Używanie wtyczek i motywów z lukami jest nagle bezpieczniejsze, biorąc pod uwagę, że nie mogą one zapisywać kodu na twoim serwerze, który sprawia, że twój WP jest tak łatwo podatny na ataki.

- Uprawnienia do zapisu na dysku dla użytkowników zalogowanych w swoim dash WP obejmują standardowe funkcje, takie jak pisanie i edytowanie postów, motywy dodawanie nowych arkuszy stylów i aktywowanie/wyłączanie wtyczek.

- Aby usunąć i zapisać nowe pliki, musisz być zalogowany przez klienta SFTP.

- Dodawanie ogólnego kodu PHP jest niedozwolone.

- Skrypty ze znanymi podatnościami, które zagrażają WP, nie mogą zostać dodane do WordPressa.

- Niektóre wtyczki mogą zostać zablokowane, a nawet wyłączone, jeśli ich skanery wykryją w kodzie wtyczki coś, co sprawia, że Twoja witryna jest mniej bezpieczna.

- Podstawowe plany w WPEngine nadal będą obejmować udostępnianie serwerów. W każdym dedykowanym planie hostingowym host zapewnia cały serwer w pełni poświęcony udostępnianiu zasobów tylko dla Twojej witryny.

- Kopie zapasowe przez Amazon S3 i nie masz do nich dostępu. Nie możesz narażać swoich kopii zapasowych, nawet jeśli próbowałeś. Polisa ubezpieczeniowa Twojej witryny jest zawsze na miejscu.

- Fizyczny dostęp do serwerów jest ograniczony tylko do niezbędnego personelu. Ich centra danych brzmią jak Fort Knox, kiedy o tym czytają.

- Specjalizują się w WP i znają tajniki tworzenia bezpiecznej witryny WordPress.

- Odzyskiwanie w przypadku włamania na konto jest łatwe i zapewnione bezpłatnie.

- Regularne audyty kodu od dostawcy rozwiązań bezpieczeństwa WP – Sucuri.

Pomyśl o WPEngine w ten sposób, kosztuje to bombę, ale o wiele mniej niż może cię kosztować zhakowana strona internetowa. To znacznie ułatwia racjonalizację kosztów.

Proszę nie przeoczyć faktu, że Twoja strona internetowa będzie nie tylko bezpieczniejsza dzięki WPEgnine, ale najprawdopodobniej będzie znacznie szybsza. Nawet stronom takim jak Colorlib, które korzystają z wirtualnego serwera prywatnego, trudno jest dorównać szybkością strony internetowej uruchamianej przez WPEngine.

Jeśli nadal masz wątpliwości i nie możesz wybrać między współdzielonym hostem internetowym a zarządzanym hostem WP, sam w sobie jest to ogromny temat. Proszę przeczytać artykuł, który napisałem jakiś czas temu. Mamy nadzieję, że to odpowie na wszystkie Twoje pytania dotyczące przydatności planu hostingowego dla Twojej witryny.

#2. Korzystaj z oprogramowania zaufanych firm zewnętrznych — motywów i wtyczek premium

Wtyczki i motywy są zawsze podejrzane, bądź sceptyczny, zwłaszcza gdy są słabo utrzymywane i rzadko aktualizowane. Teraz możesz podjąć wiele kroków, dyskryminując wtyczki w oparciu o luki w zabezpieczeniach, ale zawsze opłaca się zwracać uwagę na działania podejmowane przez wtyczki za pomocą Dziennika audytu bezpieczeństwa WP.

Dziennik bezpieczeństwa jest bardzo pomocny dla specjalistów zajmujących się tworzeniem stron internetowych i bezpieczeństwem, którzy śledzą zmiany w wielu witrynach, gdy zajmują się potrzebami swoich klientów. Każda czynność każdego użytkownika może być rozliczana za pomocą wtyczki. Dziennik pomaga również monitorować działanie wtyczek, motywów i innych programów stron trzecich. Ta wtyczka może nie zapobiegać problemom związanym z bezpieczeństwem, ale jeśli coś pójdzie nie tak, łatwo będzie wyśledzić źródło problemu.

Inną dobrą praktyką jest zlecenie audytu wtyczki przez eksperta ds. bezpieczeństwa. Jeśli nie możesz sobie na to pozwolić, poszukaj znaczków zaufania Sucuri (Sucuri jest wiodącym dostawcą rozwiązań bezpieczeństwa dla użytkowników WordPressa) na wtyczkach. Wiele wtyczek/motywów dobrowolnie zgłasza swoje produkty do audytu kodu.

Elegant Themes przeszło audyt swojego flagowego motywu Divi. Elegant Themes jest jednym z największych, jeśli nie największym domem tematycznym w niszy WP, a mimo to ma swój flagowy motyw poddany audytowi pod kątem problemów z bezpieczeństwem.

Trzymaj się z dala od darmowych wtyczek i motywów, które nie mają dużej liczby pobrań. Czasami wtyczki z nadmiernie wysoką liczbą pobrań i wysokimi ocenami przyciągają znacznie więcej twórców psot. Ochrona w liczbach nie ma zastosowania. Więcej osób korzystających z wtyczki sprawia, że jest ona większym celem, ale jednocześnie posiadanie tysięcy użytkowników prawdopodobnie pomoże zidentyfikować i zabezpieczyć się przed exploitami dnia zerowego dzięki szybkim aktualizacjom.

Korzystanie z wtyczek i motywów premium nie gwarantuje bezpieczeństwa Twojej witryny. Możesz być jednak pewien, że w przypadku wykrycia jakichkolwiek exploitów dnia zerowego reakcja jest zazwyczaj szybka. Theme Houses i twórcy wtyczek mają wiele do zrobienia na swoich produktach, ostatnią rzeczą, jakiej chcą, jest pojawienie się luki.

Trzymaj się wtyczek wymienionych w katalogu WordPress.org, aby uzyskać bezpłatne wtyczki. Wyższe oceny i liczba pobrań sprawiają, że wtyczka jest do pewnego stopnia bezpieczniejsza. Sprawdź historię wtyczek stworzonych przez tego samego autora w przeszłości, co jest dobrym wskaźnikiem rodowodu programisty. Zobaczysz również, że niektórzy autorzy bardzo dbają o bezpieczeństwo swoich wtyczek/motywów.

Ostatnia aktualizacja daty to kolejny czynnik, który warto wziąć pod uwagę. Zapewnienie, że najnowsza wersja wtyczki jest kompatybilna z najnowszą wersją WordPressa, to kolejny ważny punkt do odhaczenia na liście kontrolnej przed instalacją i aktywacją wtyczki.

Jak można się domyślić, to, co dotyczy wtyczek, dotyczy również motywów. Kilka rzeczy do zapamiętania, jeśli chodzi o korzystanie z wtyczek i motywów.

- Wtyczki Premium są lepsze w tym sensie, że ich zespoły prawdopodobnie zareagują na każdą lukę w zabezpieczeniach znacznie szybciej niż bezpłatne wtyczki.

- Użyj dziennika audytu bezpieczeństwa WP i śledź wszystko, co działa pod maską Twojej witryny.

- Z pewnością jest bezpieczeństwo w liczbach, ponieważ zagrożenie bezpieczeństwa jest znacznie bardziej prawdopodobne, że zostanie zgłoszone i rozwiązane. Ale nie mogę oprzeć się wrażeniu, że jest to miecz obosieczny, wtyczki/motywy, które mają dużą liczbę pobrań, są również znacznie bardziej prawdopodobne, że staną się celem hakerów.

- Katalog wtyczek WP.org można manipulować, aby zapewnić doskonałe oceny wtyczek z mniejszą liczbą pobrań i ocen.

- Sprawdź autora wtyczki, jego historię i poprzednie produkty. Jeśli w przeszłości mieli problemy z bezpieczeństwem, niekoniecznie wskazują, że ich wtyczki/motywy są złe, ale nie jest to dobry znak.

- Bezwzględnie dyskryminuj wtyczki/motywy, czytaj recenzje, zwłaszcza te, które dają złe oceny produktowi (koniecznie sprawdź powody, dla których te produkty zostały źle ocenione) na rynkach takich jak Envato, nawet w przypadku wtyczek premium. Przeczytaj sekcje komentarzy z recenzji produktów dla wtyczek i motywów. Pisząc recenzje na temat konkretnych produktów WordPress lub tworząc post z listą motywów, zawsze przeglądam sekcję komentarzy pod kątem skarg od użytkowników, którzy pobrali/kupili produkt. To ćwiczenie jest zawsze owocne, prawie zawsze dowiesz się czegoś o produkcie, który zamierzasz kupić lub pobrać.

- Jeśli wtyczka / motyw został poddany audytowi kodu przez Sucuri lub innego renomowanego dostawcę rozwiązań bezpieczeństwa WP, zwiększa to prawdopodobieństwo, że produkt jest dość solidny pod względem bezpieczeństwa.

- Możesz chronić się przed nieuczciwymi wtyczkami za pomocą wtyczek zabezpieczających, takich jak Wordfence lub iThemes Security. Dodatkowo możesz użyć darmowej funkcji skanowania witryny Sucuri, która przeszukuje Twój kod WP w poszukiwaniu złośliwych skryptów.

Żaden z powyższych kroków nie gwarantuje, że nigdy nie pobierzesz złej wtyczki lub motywu, ale zmniejsza to ryzyko wystąpienia problemów z bezpieczeństwem.

Zakładając, że używasz odpowiedniego hosta, motywu i wtyczek. Opiszę i wyjaśnię niezbędne środki bezpieczeństwa, które musisz podjąć, aby Twoja witryna była bezpieczna.

Opisując poszczególne środki bezpieczeństwa, pamiętaj, że polecam samodzielne wtyczki przeznaczone do konkretnych aplikacji bezpieczeństwa.

W dalszej części tego postu omówię Wordfence, pełnoprawną wtyczkę bezpieczeństwa freemium, a także rozwiązania bezpieczeństwa Sucuri. Powinieneś wiedzieć, że oba realizują prawie wszystkie funkcje bezpieczeństwa, które mogły być omówione wcześniej w poście, a w niektórych przypadkach nawet więcej.

Jeśli więc nie chcesz szczegółowo poznać poszczególnych środków bezpieczeństwa, możesz przejść do ostatniej części, w której omawiam funkcje wtyczki zabezpieczającej i dostawców rozwiązań zabezpieczających, takich jak Sucuri.

Ale jeśli jesteś pierwszym użytkownikiem WordPressa, gorąco polecam przeczytanie całego postu, aby w pełni zrozumieć znaczenie każdego innego środka bezpieczeństwa.

#3. Chroń swoją stronę logowania

Strona logowania WordPress jest głównym celem ataków typu brute force. Twoja strona logowania jest zdecydowanie wrażliwą częścią Twojej witryny, jeśli nie masz odpowiednich środków bezpieczeństwa, aby utrudnić atakującym.

Omówię znaczenie utrzymania silnej i bezpiecznej strony logowania z wieloma środkami bezpieczeństwa, które zapewniają bezpieczeństwo witryny i chronią przed atakami typu brute force.

Silne hasła i niezwykła nazwa użytkownika

Administrator nie jest dobrą nazwą użytkownika. WordPress wcześniej miał admin jako domyślną nazwę użytkownika głównego konta administratora. Dziś jednak, po zainstalowaniu WordPressa, możesz wybrać inną nazwę użytkownika. Ale kiedy ludzie na ogół zaczynają używać WordPressa, zwłaszcza po raz pierwszy, wielu trzyma się admin jako nazwy użytkownika. „admin” to niezwykle przewidywalna nazwa użytkownika, która znacznie ułatwia włamanie do witryny.

Możesz także wypróbować wtyczkę Admin Renamer Extended, która może zmienić twoją nazwę użytkownika.

Hasła, wybieranie nietypowego losowego ciągu znaków, pomoże stworzyć pierwszą linię obrony przed osobami, które chcą uszkodzić Twoją witrynę lub zdobyć poufne informacje przechowywane na serwerach Twojej witryny.

Lista 5 najpopularniejszych haseł skompilowana przez SpashData.

- 123456

- hasło

- 12345

- 12345678

- qwerty

Wysoce zmotywowany trzynastolatek może odgadnąć administratora i 123456. Z hasłami takimi jak wyżej wymieniono Twoją witrynę, zwłaszcza jeśli otrzymujesz przyzwoity ruch.

Najlepsze hasła to połączenie wielkich i małych liter z interpunkcją i znakami specjalnymi. Najlepiej użyj czegoś, co nie ma żadnego znaczenia i upewnij się, że ma co najmniej 10 znaków. Nie ma szczególnego powodu dla 10 znaków, ale pamiętaj, że ich złamanie staje się wykładniczo trudniejsze, jeśli hasła są dłuższe.

Jeśli Twoje hasło nie ma żadnego sensu i nie ma za nim żadnego logicznego ani sentymentalnego powodu, to oczywiście trudniej je odgadnąć. Pamiętaj, jak Sherlock odgaduje hasło mobilne Irene Addler – „JESTEM _ _ _ _ ZABLOKOWANY”. Cóż, nawet Sherlock miałby trudności z odgadnięciem hasła, którego nie da się wytłumaczyć!

Jeśli masz trudności z ustaleniem, jakiego hasła użyć, wypróbuj narzędzia, takie jak Generator silnych haseł lub Generator bezpiecznych haseł, oba są bezpłatnie dostępnymi narzędziami online, aby znaleźć dobre hasło do loginu administratora witryny.

Wtyczki bezpieczeństwa wymuszają również silne hasła dla administratora i wszystkich użytkowników. Jest to ważne, nawet jeśli Twoi użytkownicy nie mają statusu administratora i towarzyszących mu uprawnień, ktoś, kto ma dostęp do zhakowanego konta na poziomie edytora w WordPressie, może zrobić sporo psot.

Kolejna dobra wskazówka, aby zawsze pamiętać, często zmieniaj hasła. Jeśli masz trudności z zapamiętaniem wszystkich haseł, użyj menedżera haseł. Możesz wypróbować One Password, Last Pass, KeePass lub DashLane, aby bezpiecznie przechowywać wszystkie swoje hasła.

Jeśli chodzi o nazwy użytkowników i hasła, im mniej mają sens i im bardziej są losowe, tym lepsze bezpieczeństwo mogą zaoferować Twojej witrynie.

Ogranicz liczbę prób logowania

Ataki typu brute force są wymierzone w strony logowania witryn WordPress. Jeśli nie jesteś świadomy, większość ataków typu brute force polega na próbowaniu różnych kombinacji alfanumerycznych w celu złamania hasła witryny dla określonej nazwy użytkownika.

Teraz, nawet jeśli założysz, że atak typu brute force nie powiódł się, musisz zdać sobie sprawę z faktu, że zużywa on ogromne ilości pamięci serwera i mocy obliczeniowej. To prawie na pewno spowolni Twoją witrynę i doprowadzi ją do indeksowania. Wiele hostów oferuje również ochronę przed atakami typu brute force. Dzieje się tak, ponieważ na serwerze współdzielonym Twoja witryna zużywająca nadmierną ilość zasobów może potencjalnie wpłynąć na wszystkich.

Ale najłatwiejszą techniką odpierania ataków brute force jest ograniczenie liczby prób logowania. Jeśli ktoś nie może wielokrotnie trafić na twój serwer z wieloma kombinacjami nazw użytkownika i haseł, atak brute force nie zadziała.

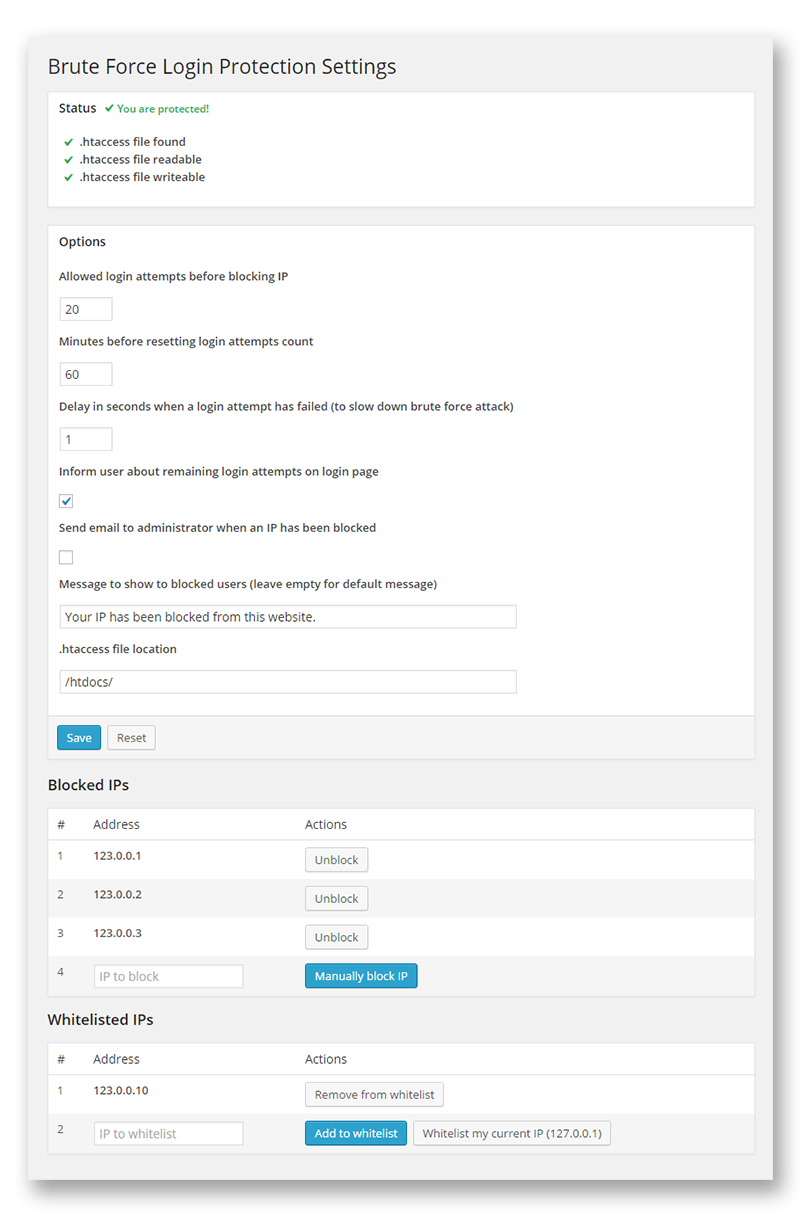

Blokada logowania, rozwiązanie bezpieczeństwa logowania i ochrona logowania Brute Force mają na celu uniemożliwienie dostępu do Twojej witryny za pomocą prób brutalnego włamania. Brute Protect został przejęty przez zespół Automattic i jest teraz częścią Jetpack i oferuje ochronę przed atakami brute force.

Prawie wszystkie wtyczki ochrony logowania mają podobny interfejs.

Wszystkie te wtyczki działają zasadniczo poprzez śledzenie adresów IP, które wielokrotnie próbują i nie udają się zalogować. Po wielu nieudanych próbach logowania określone adresy IP nie mają dostępu do strony logowania Twojej witryny.

Login Security Solution wymusza uwierzytelnianie wiadomości e-mail WordPress i zmianę hasła za pośrednictwem poczty e-mail, jeśli stwierdzi, że aktualnie zalogowany użytkownik jest raczej podejrzany.

Wtyczka może wymusić silne hasła i nakazać częstą zmianę haseł użytkowników. Również próby włamań są śledzone przez zakresy adresów IP, które wielokrotnie próbują uzyskać dostęp bezprawnie, są blokowane na dłuższy czas, aby odwieść ich od prób włamania się do Twojej witryny.

Dwuetapowe uwierzytelnianie logowania

Uwierzytelnianie logowania dodaje dodatkową warstwę bezpieczeństwa oprócz silnego hasła, nietypowej nazwy użytkownika i ograniczonej liczby nieudanych prób logowania.

Dwuetapowy proces uwierzytelniania logowania sprawia, że Twoja witryna jest nie tylko podwójnie bezpieczna. Logowanie do witryny WordPress wymaga kodu uwierzytelniającego, który można odebrać tylko za pośrednictwem wiadomości mobilnej. Biorąc to pod uwagę, jest raczej mało prawdopodobne, że Twój telefon zostanie skradziony przez hakera w ramach przygotowań, Twoja witryna pozostanie zabezpieczona przed brutalną siłą i innymi technikami hakerskimi, które polegają na przedostaniu się przez stronę logowania do Twojej witryny.

Google Authenticator to przydatna wtyczka, która opiera się na aplikacji zainstalowanej na Twoim Androidzie/iPhonie/Blackberry, która zapewnia kod uwierzytelniający niezbędny do pomyślnego zalogowania się w Twojej witrynie. Możesz włączyć tę aplikację dla poziomu uprawnień tylko administratora lub zastosować ją na podstawie użytkownika dla użytkownika.

Bardzo podoba mi się następna wtyczka, zamierzają wysyłać osoby, które próbują zalogować się bez kodu uwierzytelniającego, na przekierowanie z konfigurowalnym adresem URL. Stealth Login Page również całkowicie blokuje boty.

Jeśli użytkownik nie zastosuje się do pełnej sekwencji logowania, próba logowania jest odrzucana. Inną techniką, której można użyć do blokowania botów, jest użycie captcha na stronach logowania. Możesz użyć opcji Login No Captcha reCaptcha, aby uniemożliwić botom zalogowanie się.

Zmień adres URL strony logowania WordPress

Omówiliśmy ograniczenie prób logowania, uwierzytelnianie logowań oraz znaczenie używania silnego hasła i nietypowej nazwy użytkownika.

Teraz zamierzamy ukryć lub zmienić stronę logowania, ten rodzaj modyfikacji bezpieczeństwa jest również znany jako zabezpieczenie przez ukrywanie. Wiem, że to trochę przesadne. Ale zostań ze mną tutaj, ponieważ ten krok nie jest trudniejszy niż wcześniej sugerowane środki bezpieczeństwa, aby zabezpieczyć twoją stronę logowania.

Ataki brute force są skuteczne tylko wtedy, gdy uda im się znaleźć stronę logowania. Pozostawienie Twojej strony logowania bez zmian pozwoliłoby hakerom na znalezienie Twoich stron logowania.

Spróbujmy ukryć przed nimi stronę logowania. Możesz to zrobić, zmieniając adres URL strony logowania za pomocą WPS Hide Login. Wtyczka tak naprawdę niczego nie zmienia, po prostu przechwytuje żądania stron i uniemożliwia dostęp do katalogu wp-admin i stron wp-login.php. Musisz zapamiętać nową stronę logowania ustawioną podczas aktywacji wtyczki.

Alternatywne opcje zmiany adresu URL strony logowania obejmują dwie inne wtyczki, Chroń swojego administratora i Zmień nazwę wp-login.php.

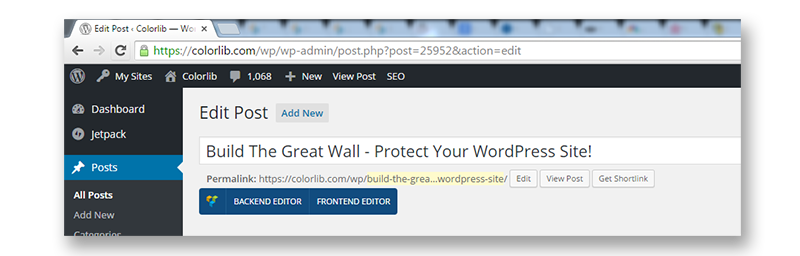

SSL

Chociaż wspominam o SSL pod ochroną strony logowania, SSL jest niezwykle ważną i niezbędną funkcją każdej strony, na której masz do czynienia z poufnymi informacjami. Dotyczy to w zasadzie każdej strony w wielu witrynach internetowych, ponieważ na wszystkich stronach internetowych znajdują się formularze subskrypcji blogów.

Jeśli Ty lub Twoi goście/klienci kiedykolwiek udostępnicie poufne informacje prywatne, takie jak adresy, dane karty kredytowej, a nawet udostępnicie Ci swój identyfikator e-mail. Wtedy jesteś im winien ochronę ich informacji.

SSL to dodatkowa warstwa ochrony (Secure Socket Layer), która zamienia http na https, dzięki czemu wszystkie udostępniane informacje są o wiele bezpieczniejsze.

Tak wygląda strona edycji posta, nad którą pracuję, ponieważ Colorlib wygląda z SSL. Zwróć uwagę na zielony „https:” na pasku adresu URL ?

SSL to w zasadzie coś, co szyfruje twoje informacje w coś, czego nie można odczytać tak, jak robimy zwykły tekst. Kiedy więc informacje przemieszczają się między twoimi serwerami a dowolną przeglądarką, każdy, kto uzyska do nich dostęp, nie może tego zrozumieć. Istnieje klucz prywatny i klucz publiczny. Gdy SSL sprawi, że przepływ informacji będzie zabawny i nieczytelny, musimy ponownie zrozumieć to na końcu przeglądarki. W tym miejscu pojawia się klucz prywatny, aby przywrócić czytelność. Mechanizm w grze jest bardzo podobny do matematycznego zamka i klucza.

SiteGround, nasz zalecany host współdzielony zapewnia ochronę SSL za darmo. Możesz również kupić certyfikat SSL w Urzędzie Certyfikacji. Jeśli korzystasz z wtyczek zabezpieczających, takich jak Wordfence, możesz włączyć SSL.

Polecam SSL dla całej witryny, wiele witryn WordPress zawiera ColorLib, używając SSL dla całej witryny. Jeśli nie dla całej witryny SSL, zdecydowanie powinieneś wymusić SSL dla stron logowania na absolutnym minimum.

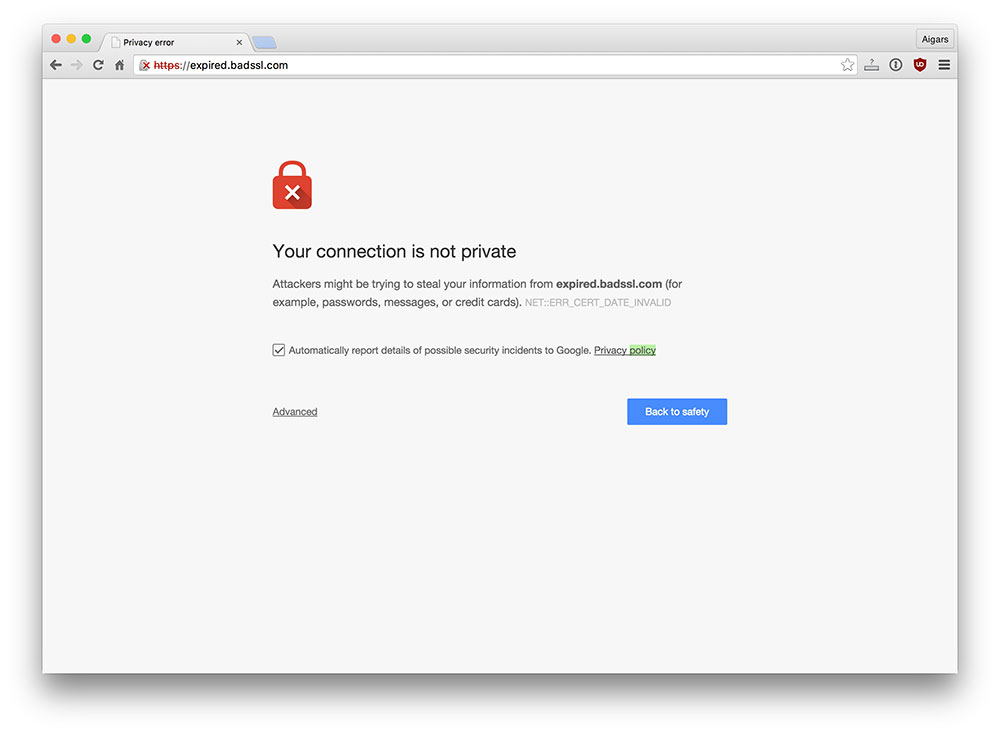

Przeglądarki takie jak Chrome blokują nawet dostęp do stron internetowych ze złymi/wygasłymi certyfikatami SSL.

Być może będziesz musiał dowiedzieć się, czy Twoja sieć CDN łatwo dostarcza treści przez SSL, a czasami sieci reklamowe mogą powodować problemy podczas udostępniania przez SSL. Dodanie SSL w całej witrynie może powodować znaczne trudności, powinieneś przeczytać ten bardzo wnikliwy artykuł o trudnościach z włączeniem SSL w całej witrynie.

Google daje niewielki wzrost (1%) w rankingu wyszukiwania, jeśli używasz SSL na swoich stronach internetowych. Ten fakt sam w sobie powinien gwarantować korzystanie z SSL. Czemu ? Cóż, Google rozumie, jak większość specjalistów od tworzenia stron internetowych, znaczenie zapewnienia bezpieczeństwa danych czytelnika/odwiedzającego.

SSL można również wymusić na ekranie logowania przez wtyczkę bezpieczeństwa Wordfence. Oczekuje się również, że certyfikaty bezpieczeństwa zostaną udostępnione bezpłatnie w 2015 roku.

Przeczytaj więcej o administracji przez SSL na WordPress.org.

#4. Ochrona rdzenia WP, bazy danych i używanie prawidłowych uprawnień do plików

W wielu z tych środków bezpieczeństwa będziemy modyfikować twój rdzeń WP i będziesz musiał wiedzieć, jak używać klienta FTP, aby wprowadzać zmiany i przesyłać go. A ponieważ większość z tych wskazówek dotyczących bezpieczeństwa obejmuje zmianę lub modyfikację rdzenia WP, może to po prostu zepsuć Twoją witrynę. Wykonaj kopię zapasową swojego rdzenia WordPress i całej jego zawartości, zanim przejdziesz dalej, błąd można łatwo cofnąć za pomocą kopii zapasowej.

Klucze bezpieczeństwa WordPress

WordPress wykorzystuje pliki cookie do identyfikacji i weryfikacji użytkowników, którzy są zalogowani do komentowania i wprowadzania zmian z myślnika WP.

Te pliki cookie zawierają dane logowania i dane uwierzytelniające. Hasło jest zahaszowane, co oznacza, że zastosowano wzór matematyczny, aby było nieczytelne i nie można go odczytać bez ponownego zastosowania matematyki, aby było czytelne.

Możemy dodać dodatkową warstwę ochrony wokół tego pliku cookie za pomocą kluczy bezpieczeństwa WP. Jest to zestaw zmiennych losowych, które poprawiają bezpieczeństwo informacji przechowywanych w pliku cookie użytkownika. Istnieją 4 klucze, a mianowicie AUTH_KEY, SECURE_AUTH_KEY, LOGGED_IN_KEY i NONCE_KEY.

Niezaszyfrowane hasło, takie jak WordPress lub 12345, można łatwo złamać, jeśli ktoś może zrekonstruować plik cookie uwierzytelniania. Ale szyfrowanie za pomocą kluczy bezpieczeństwa WP znacznie to utrudnia.

Jak dodać klucze bezpieczeństwa WP?

- Otwórz plik wp-config.php.

- Wyszukaj „unikalne klucze i sole uwierzytelniania”.

- Użyj narzędzia do automatycznego generowania kluczy online.

- Skopiuj klucze z narzędzia online i zastąp istniejący zestaw kluczy, nadpisując go w wp-config.php.

- Zapisz to.

- Możesz powtarzać ten sam proces mniej więcej co miesiąc.

Pamiętaj, że za każdym razem, gdy zmienisz klucze bezpieczeństwa, użytkownicy zostaną wylogowani i będą musieli ponownie zalogować się na swoje konta.

iThemes Security zapewnia niezbędne narzędzia do tego z deski rozdzielczej WP. Co miesiąc będą też wysyłać Ci przypomnienie o zmianie kluczy bezpieczeństwa.

Hasło Chroń swoje katalogi WP

Można to zrobić z poziomu cPanel lub pulpitu dowolnego hosta internetowego. W cPanel otwórz Zabezpieczenia> Katalogi ochrony hasłem. Znajdziesz listę wszystkich folderów w Twojej witrynie. Zacznij od ważnego folderu, takiego jak wp-admin.

Znajdziesz okno dialogowe z prośbą o utworzenie użytkownika poprzez podanie nazwy użytkownika i hasła. Teraz utwórz nowego użytkownika. Następnie, jeśli potrzebujesz dostępu do folderu wp-admin w swojej witrynie, musisz wprowadzić nazwę użytkownika i hasło, aby uzyskać dostęp do witryny.

Dodaje to dodatkową warstwę ochrony opartej na hasłach do najważniejszych części Twojej witryny.

Użyj bezpiecznego FTP (SFTP)

System przesyłania plików jest wymagany do przenoszenia danych witryny do usługodawcy hostingowego, gdy dodajesz nowe zmiany, które chcesz uwzględnić. Przy normalnym protokole przesyłania plików lub FTP zwiększa się prawdopodobieństwo, że ktoś może przechwycić i znaleźć luki w celu wykorzystania Twojej witryny.

Potrzebujesz odpowiedniego klienta, aby używać połączenia SFTP do przesyłania nowych plików i zmodyfikowanego kodu. Możesz użyć FileZilla, aby pomóc Ci zacząć.

Ponadto będziesz potrzebować szczegółowych informacji o swoim koncie hostingowym. Ogólnie rzecz biorąc, każdy host dostarczy określonych informacji, które pomogą Ci skonfigurować bezpieczny protokół przesyłania plików. Zwykle będziesz mieć klucz SSH, który jest generowany przez hosta, klucz ten musi zostać dodany do klienta SFTP, takiego jak FileZilla, i od tego momentu skonfigurowanie bezpiecznego połączenia do przesyłania plików jest proste.

Korzystanie z prawidłowych uprawnień do plików

Dostęp do Twoich plików musi mieć odpowiednie uprawnienia. Możliwe jest pisanie na Twoim WordPressie z serwera WWW. Problem pojawia się, gdy udostępniasz to środowisko wielu witrynom internetowym, które mogą również mieć swoje witryny na serwerze współdzielonym.

Ogólnie rzecz biorąc, foldery WordPress i pliki WordPress mają określone uprawnienia na różnych hostach. Dzięki dostępowi do powłoki możesz uruchomić następujące dwa polecenia, aby zabezpieczyć foldery i pliki WordPress i udostępnić je tylko właściwemu użytkownikowi.

find /path/to/your/wordpress/install/ -type d -exec chmod 755 {} \;

find /path/to/your/wordpress/install/ -type f -exec chmod 644 {} \;Protecting WordPress using .htaccess

While editing .htaccess file, please add code before # BEGIN WordPress or after # END WordPress. Any code added within these two hashtags can be overwritten by WordPress and we wouldn't want any new security protocols we've added to disappear. So when you add any code to the .htaccess file, please remember to stay out of the section starting with # BEGIN and ending with # END.

The wp-includes contains files that aren't necessary for any user, but it contains files necessary for running WP. We can protect it by preventing access and adding some text to the .htaccess file. Keeping in mind to stay out of the code within hashtags.

Add this little snippet of code to the .htaccess file.

# Block the include-only files. <IfModule mod_rewrite.c> RewriteEngine On RewriteBase / RewriteRule ^wp-admin/includes/ - [F,L] RewriteRule !^wp-includes/ - [S=3] RewriteRule ^wp-includes/[^/]+\.php$ - [F,L] RewriteRule ^wp-includes/js/tinymce/langs/.+\.php - [F,L] RewriteRule ^wp-includes/theme-compat/ - [F,L] </IfModule> # BEGIN WordPress <-- Always add code outside, before this line in your .htaccess file -->

This wouldn't work for wp multi sites. Remove this line – RewriteRule ^wp-includes/[^/]+\.php$ – [F,L], this will offer less security but it will work for multisite.

Your wp-config.php file contains sensitive information about your connection details and the WP security keys we previously discussed. Modifying your .htaccess will protect your website against hackers, spammers and significantly beef up your website's protection.

This process involves moving your .htaccess file out of your WP install and to a location accessible only with an FTP client or cPanel or from the web server.

Add this to the top your .htaccess file.

<files wp-config.php> order allow,deny deny from all </files>

This will essentially prevent access to anyone who surfs for the wp-config.php file and only access from the web server space will be permitted.

All this added protection is great, but remember all of this was accomplished from your .htaccess file. That means if someone can access your .htaccess file, all your added security isn't helpful.

Add the following to the top of your. htaccess file. It will prevent access to your .htaccess file.

<files .htaccess> order allow,deny deny from all </files>

You can add more modifications to .htaccess file, if you'd like.

You could, restrict files, by file types and extension. This piece of code will not only restrict access to your wp-config but it will prevent access to ini.php and your log files.

<FilesMatch "^(wp-config\.php|php\.ini|php5\.ini|install\.php|php\.info|readme\.html|bb-config\.php|\.htaccess|\.htpasswd|readme\.txt|timthumb\.php|error_log|error\.log|PHP_errors\.log|\.svn)"> Deny from all </FilesMatch> #Code courtesy - WPWhiteSecurity

Next we can disallow browsing of the WP directory contents.

Options All -Indexes

Apart from that we can add a few other changes to improve security by making changes to the .htaccess file in WordPress.

- Block IPs and IP ranges. You can limit access to your login pages by IP range, I would have covered it in the Login section but login page protection plugins already block IP ranges which try to access login pages through brute forcing techniques.

- Keep bad bots at bay.

- Prevent hot linking.

This is quite extensive and we are starting to get off point. If you'd like to do the other stuff as well, for which I haven't presented the code here, you can use this piece of custom code from WP White Security.

Please remember to keep track of which files you have moved to root directory of WP. You'll need to be aware of where each file/folder is, so that you can not only edit them but also be sure not create multiple copies in different locations which again jeopardizes the point of the entire exercise.

Turn Off PHP Error Reporting & PHP execution

PHP executions need to be kept to a minimum. Czemu ? A good example of a hack would be the Mailpoet Newsletter hack which could be used to add files which are run from the wp-content/uploads folder.

To prevent such vulnerabilities, we can deny PHP any room to run on WordPress. Add this code snippet to the .htaccess file.

https://gist.github.com/puikinsh/c8bf229921dbf6af4625

This code detects PHP files and denies access. You need to add it to the following wp folders.

- wp-includes

- wp-content/uploads

- wp-content

You'll need to create a .htaccess in the other folders. By default, it may be available in the root directory but to prevent PHP execution the .htaccess file needs to be created and added to the aforementioned folders. The three folder mentioned are primarily folders where content is uploaded and is particularly vulnerable to a PHP script that can cause a lot of problems.

PHP error reporting is a signal to all hackers who are looking for vulnerabilities that there is something not working on your website.

Adding these two lines of code to your wp-config.php file should resolve the problem.

error_reporting(0);

@ini_set('display_errors', 0);

Although having read multiple threads and discussions about PHP error reporting, it may not work. In which case your best option is to contact your web host and ask for instructions on how you can accomplish the same.

Change the wp_ table Prefix

All WordPress tables begin with a wp_ prefix. Change this wp table prefix across your entire website and make it more difficult for a hacker to infiltrate your website.

In your wp-config.php, you'll find this line of code.

$table_prefix = 'wp_';

Change that to something completely random,

$table_prefix = 'jrbf_';

Now every table like, wp_posts, wp_users, etc will change to jrbf_posts, jrbf_users and so on.

Almost all security plugins do this for you and furthermore changing wp table prefixes may be time consuming. You can do this with PHPMyAdmin or other database managers, but I'd much rather use a security plugin like iThemes Security to accomplish it.

Similarly, you can take it a step further by changing the name of your WordPress database. This way, not only do you change the prefix but you will also be changing the names of what follows the prefix. This will make it nearly impossible for hackers to randomly guess your database name and you can not access what you can not find.

Disable XMLRPC

Generally, DDOS attacks target all web pages of WordPress websites indiscriminately. But this particular part of WordPress can become a target for DDOS attacks. I'll explain, XMLPRC is used for pingbacks and trackbacks. But it has, in the past been exploited to launch DDOS attacks on websites.

You can use a plugin like Disable XMLPRC. But you will not need it, if you use security plugins or a login protection plugin. They generally provide protection against this particular vulnerability.

#5. Security Plugin – Wordfence/iThemes Security/ Sucuri

An effective security plugin is absolutely essential in ensuring your WordPress site's security, for the non-tech savvy at least. Security plugins perform the various functions many of which have already been discussed here, all of these added security measures add up to build a fortress around your website and its contents.

Wordfence performs a number of functions crucial to site security on a WordPress powered site,

- Real time blocking of attackers, blocking entire malicious networks and certain countries.

- Limit crawlers, bots and scrapers.

- Block users who trespass on your security rules.

- Two factor authentication via SMS, greatly improves security on login pages.

- Strong password enforcement for all users (non-admins).

- Protect against brute force attacks.

- Scan site for malicious scripts, back doors and phishing URLs on your site masquerading as comments on your website.

- Compare plugin/theme core files with files of the same listed on WordPress.org's directory.

- Run heuristics for Trojans, suspicious scripts and other potentially security endangering activities on your site.

- Firewall to block fake Google bots sent by hackers to scan for vulnerabilities.

- Real time awareness and live content access monitoring to enhance situational awareness.

- Geo-located down to a city level the threats to your website to find out the point of origin of threats to site security.

- Monitor DNS for unauthorized access.

- Keeps an eye on disk space consumption to prevent and react to Denial of Service attacks.

- It is multisite compatible.

- Falcon caching system to reduce server load.

- Full IPv6 compatibility for WHOIS lookup, location and security functions.

Some features are restricted to the premium version of the plugin. The premium version of the plugin is priced at $3.25/mo.

That being said, the free version of this plugin is a very capable site defender for your WordPress website. And you shouldn't be too apprehensive about the free version of the plugin, given that it has a rating of 4.9 on a five point scale and has been downloaded nearly a million times.

Security plugins require configuring and this can be an elaborate and long process. With Wordfence, you can to an extent at least customize all your security settings from Options under WordFence on your WordPress site menu.

Other options you can consider, if you still haven't settled on a security plugin for your WordPress site.

- Bullet Proof Security

- iThemes Security (Previously known as Better WP Security)

- Sucuri Security & Sucuri Cloudproxy For Firewall

- Wszystko w jednym WP Security & Firewall

I do not think Wordfence is the best overall security system out there. What I mean by this is, there are better security solution providers/ managed hosting services that offer better overall security solutions for WordPress sites. But when it comes to simple security plugins that enforce good protection and security protocols, Wordfence is certainly one of the best. The not too distant second position would probably go to iThemes Security.

In the coming weeks, I'll probably write a post about all the security solutions available for WordPress, so stay tuned to Colorlib But right now, we'll stick to Wordfence as the recommended security plugin.

#6. Update ! Update! Update! And not just your WordPress

There are hundreds of WordPress vulnerabilities in the previous/non-current versions of WordPress.

Websites tend to be slow, when it comes to updating their WordPress platform. For example, in February of 2015 only 7.4% of websites had updated to WordPress 4.1, despite the fact that it had been released more than two months prior to February.

Whenever a software vulnerability is discovered, typically the vulnerability is reported to the software vendor. The software vendor then modifies the software and adds some added protection or merely deletes some unnecessary code. This is released as a software update or a patch. This is the best possible case, but if someone with less than noble intentions discovers a vulnerability in any web based or non web based software, then he/she is likely to exploit it to the fullest.

July 2014, Mail Poet Newsletters previously known as Wysija Newsletters, a plugin which had been downloaded over 2 million times was compromised as a result of which 50,000 websites were made vulnerable to attack. An automated attack where in, an injected PHP backdoor would allow for eventual control of the site by the hacker.

December 2014, 100,000+ websites were compromised by the Revolution Slider plugin which was targeted by the SoakSoak.ru campaign. This particular malware injected JavaScript into the wp template-loader.php file. A thousand themes were affected as they had been sold with this plugin as an add-on via Envato and other WordPress marketplaces.

The XSS vulnerability in WP Super Cache, a plugin I included in my round up for the Top 6 Caching Plugins. The list of vulnerabilities in top notch free plugins is quite concerning. But there are a number of steps you can take to decrease your chances of using a vulnerable piece of code theme or plugin on your website.

You should know that most plugins with vulnerabilities have been patched. But you need to stay fully updated at all times. Updating your site to the latest versions is an extremely important part of your site defense strategy. All the previously mentioned security measures are useless, unless you update as and when the updates for WordPress and other third party software are available.

Enable Automatic Updates For Your WordPress, Plugins & Themes.

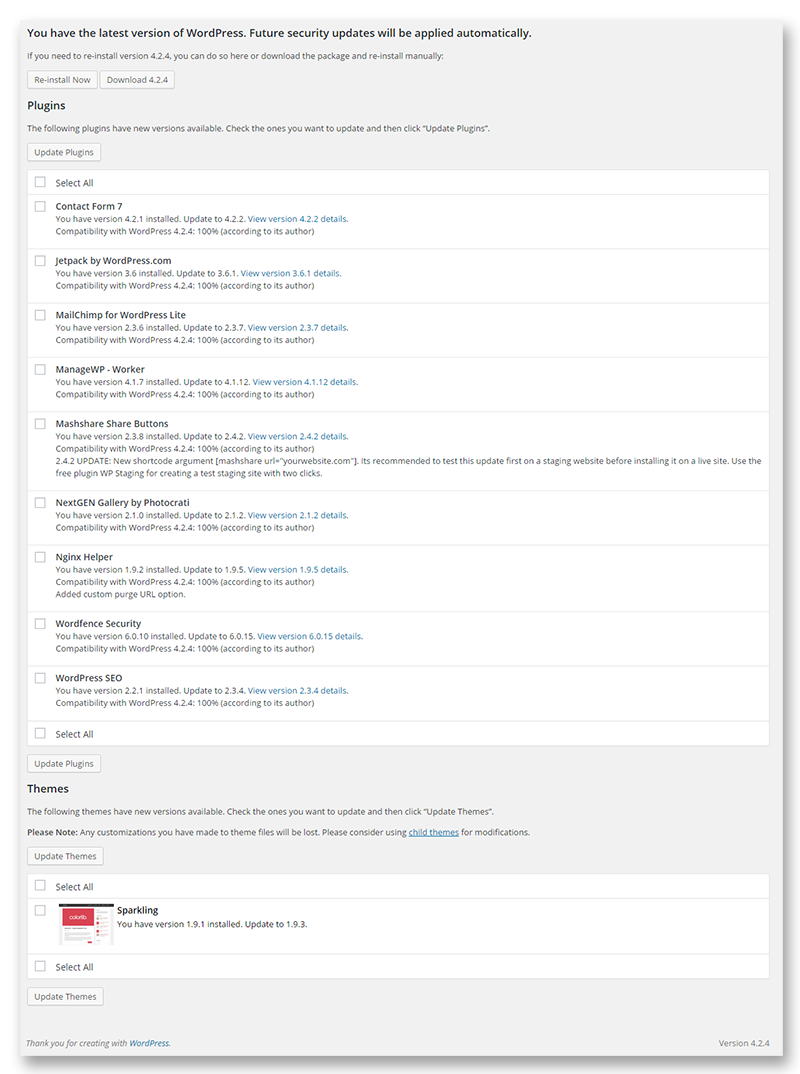

You do not want your website's update page looking like this page on a test site.

WordPress introduced automatic background updates with the release of WordPress version 3.7.

You can enable auto updates for WP, by making a change to the WP_AUTO_UPDATE_CORE constant. This change needs to be made in the wp-config.php file.

define( 'WP_AUTO_UPDATE_CORE', true );

This will ensure that all updates major or minor are updated as soon as they are made available.

Change the update core constant to “false” and you will disable all updates. Changing it to “minor” will enable auto updates for minor changes, normally includes security patches.

You can update plugins and themes in the same manner, by editing the auto_update$type filter.

For automatic plugin updates,

add_filter( 'auto_update_plugin', '__return_true' );

And to enable automatic theme updates,

add_filter( 'auto_update_theme', '__return_true' );

Jeśli nie lubisz bawić się kodem, możesz użyć wtyczki, aby sobie pomóc. Masz inną opcję w postaci wtyczki, jeśli chodzi o zapewnienie płynnej aktualizacji twojego WP i wszystkich motywów / wtyczek na twojej stronie. Zaawansowane aktualizacje automatyczne umożliwiają indywidualne włączanie głównych aktualizacji i drobnych aktualizacji/aktualizacji zabezpieczeń. Wtyczka zapewnia również rozwiązania automatycznej aktualizacji motywów i wtyczek.

W przypadku rozwiązań aktualizacji dla wielu witryn, jeśli potrzebujesz pomocy w obsłudze aktualizacji za pomocą wtyczek i motywów WordPress, możesz wypróbować Easy Updates Manager. Istnieje również usługa premium oferowana przez WP Updates, która zapewnia rozwiązania do automatycznej aktualizacji wtyczek i motywów premium.

Korzystanie z wtyczek, takich jak ManageWP lub zarządzanego hosta WP, takiego jak WPEngine, pomoże również rozwiązać problemy z aktualizacją WordPressa i oprogramowania innych firm, którego używasz w swojej witrynie.

Aktualizacja rdzenia WordPressa automatycznie staje się problematyczna, gdy coś zaczyna się psuć. Może się to zdarzyć z powodu niestandardowego kodu, który jest usuwany podczas aktualizacji, lub problemów ze zgodnością, które pojawiają się z oprogramowaniem innych firm (wtyczkami i motywami). To jeden z powodów, dla których możesz się zatrzymać, być może lepszym pomysłem może być włączenie drobnych aktualizacji.

Jeśli masz problemy z automatycznymi aktualizacjami WordPressa, polecam wypróbowanie Testera aktualizacji w tle. Wtyczka sprawdza i wyjaśnia wszelkie problemy ze zgodnością.

Zawsze wykonuj kopię zapasową przed aktualizacją. Zawsze! Ma to na celu ochronę Twojej witryny przed strasznymi rzeczami, które psują się, co może doprowadzić do bałaganu w witrynie. Dobra praktyka do naśladowania, aby chronić przed automatycznymi aktualizacjami powodującymi spustoszenie przez problemy ze zgodnością z wtyczkami, motywami, a czasem dostosowanym kodem w rdzeniu WP.

7. Jeszcze kilka rzeczy o WP Security – zapory ogniowe, dzienniki audytu i skanery złośliwego oprogramowania

Nie omawiałem zapór dla WordPressa. Dobra zapora może bardzo wiele zdziałać i złagodzić najczęstsze formy ataków na Twoje witryny.

- Złagodzić skutki ataku DDoS.

- Ataki brutalnej siły są zatrzymywane w martwym punkcie.

- Chroń się przed lukami w oprogramowaniu.

- Zatrzymuje ataki polegające na wstrzykiwaniu kodu, takie jak ataki SQL lub XSS.

- Załataj i chroń się przed lukami dnia zerowego.

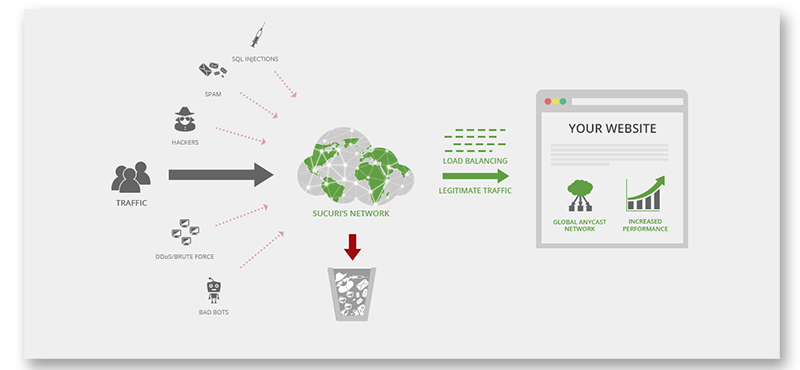

Aby to zilustrować, oto migawka tego, co robi zapora Sucuri dla witryny WordPress.

Firewall nie jest terminem, którego Sucuri używa do opisania swojego systemu ochrony, nazywają go CloudProxy, który jest kombinacją zapory aplikacji internetowej i systemu wykrywania włamań. Cały złośliwy ruch jest odfiltrowywany, a nietypowa aktywność jest monitorowana.

Firewalle były tradycyjnie tworzone do monitorowania połączeń, jednak CloudProxy firmy Sucuri nie tylko powstrzyma złoczyńców, ale także stworzy wirtualne łaty przeciwko lukom. Gdy żądanie od odwiedzającego przejdzie przez zaporę, dociera do systemu zapobiegania włamaniom i wykrywania, gdzie system przesiewa żądania możliwych wzorców ataków.

Myślę, że funkcja wirtualnego łatania, która chroni przed lukami w zabezpieczeniach, jest wysoce skutecznym i nieocenionym atutem dla każdej witryny ze zbyt dużym dostosowaniem (oznacza, że wiele może pójść nie tak, gdy pojawią się problemy ze zgodnością). Zawsze lepiej jest zastosować aktualizację do WordPressa w obszarze pomostowym i sprawdzić, czy Twoja witryna działa płynnie. A jeśli tak, możesz pobrać zaktualizowaną wersję swojej witryny na żywo. Ale w międzyczasie Twoja witryna jest naprawdę zagrożona. Ochrona przed exploitami dnia zerowego jest możliwa tylko poprzez aktualizacje naprawiające luki, jednak nie musi tak być w przypadku korzystania z Sucuri CloudProxy.

Poza tym prowadzą również dzienniki całej aktywności na Twojej stronie i szukają ewentualnych oznak psot.

Pomyśl o zaporze sieciowej jako ostateczności, jest to ściana, którą haker musi złamać, aby uzyskać dostęp do poufnych treści Twojej witryny. Dobre praktyki są w dużej mierze zaprojektowane tak, aby nie trzeba było tak często korzystać z zapory.

Oprogramowanie do skanowania złośliwego oprogramowania lub strony internetowe, takie jak Sucuri SiteCheck, mogą skanować Twoje witryny w poszukiwaniu luk w zabezpieczeniach i możliwych luk w zabezpieczeniach. Wtyczki bezpieczeństwa mają również oprogramowanie do skanowania złośliwego oprogramowania, które śledzi wszelkie zmiany, które wyglądają nienormalnie i są źródłem potencjalnych problemów z bezpieczeństwem.

Wspomniałem również wcześniej Dziennik audytu bezpieczeństwa WP, jednocześnie stwierdzając, że jest to niezbędna wtyczka do śledzenia wszystkich zmian w Twojej witrynie. Chciałbym to powtórzyć, jest to niezwykle przydatna wtyczka nie tylko do śledzenia zmian dokonywanych przez motywy i wtyczki, ale także działań innych użytkowników. Bardzo ważne jest, aby użyć dziennika audytu bezpieczeństwa WP lub uruchomić inną wtyczkę do rejestrowania danych, aby śledzić wszystkie zmiany.

Logowanie jest również kluczową cechą systemu ochrony Sucuri. Pomimo ich nadgorliwych prób zapewnienia bezpieczeństwa czasami dzieją się złe rzeczy i strony internetowe są hackowane. Kiedy tak się dzieje, ich system rejestrowania jest bardzo przydatny, aby pomóc wykopać strony internetowe z rowu.

Zapory ogniowe, skanery złośliwego oprogramowania i dzienniki audytu są bardzo przydatne w przypadku zagrożeń, których nie można przewidzieć i exploitów dnia zerowego. Nie zastępują dobrych praktyk bezpieczeństwa WordPress.

#8. Ukrywanie wersji WordPressa – czy to konieczne?

Czytałem na kilku stronach, że ukrywanie wersji WordPressa zwiększy Twoje bezpieczeństwo przed złośliwymi hakerami. Problem w tym, że istnieje założenie, że znajomość luk związanych z konkretnym WordPressem zwiększa prawdopodobieństwo, że ktoś je wykorzysta. To niekoniecznie jest prawdą. Zazwyczaj osoby, które kradną informacje ze stron internetowych, używają zautomatyzowanych narzędzi do skanowania stron internetowych w poszukiwaniu znanych luk w zabezpieczeniach. A jeśli twoja wersja WordPressa jest podatna na ataki, będą o tym wiedzieć. To nie jest tak, że hakerzy sprawdzają jedną witrynę na raz i sortują ją według wersji WordPressa.

Jak wspomniano wcześniej, zaktualizuj swój WordPress, motywy i wtyczki tak szybko, jak to możliwe. Hakerzy nie rozróżniają witryn, które wyświetlają wersję WordPressa, i witryn, które tego nie robią.

W mało prawdopodobnym przypadku, gdy haker ręcznie odwiedzi każdą witrynę i sprawdzi wersję WordPress, a następnie spróbuje znaleźć luki w zabezpieczeniach, może się okazać, że warto ukryć wersję WordPressa.

Użyj wtyczki Usuń wersję, aby usunąć swoją wersję WordPress. Jeśli to nie zadziała, będziesz musiał dokonać kilku drobnych modyfikacji, a ten wpis na blogu powinien ci pomóc.

#9. Kopia zapasowa — ostatnia linia bezpieczeństwa witryny

Zawsze powinieneś być przygotowany na ewentualność, że Twoja witryna WordPress pomimo wszystkich środków bezpieczeństwa zostanie naruszona. Jeśli tak się stanie, musisz wkroczyć i coś naprawić. Obecnie istnieje wiele sposobów na odzyskanie witryny. Kopie zapasowe z przywracaniem jednym kliknięciem są łatwym rozwiązaniem dla zhakowanej witryny, zakładając, że luka w zabezpieczeniach lub luka w zabezpieczeniach zostały już naprawione.

Automatyczne kopie zapasowe są niezbędną i istotną częścią arsenału bezpieczeństwa każdej witryny WordPress. Pomyśl o wtyczkach bezpieczeństwa jak o swoim mieczu, ao wsparciu jak o tarczy. Jeśli twoja ofensywa cię zawiedzie, twoja tarcza, w tym przypadku wsparcie, stanie się twoją ostatnią linią obrony.

Pamiętaj, zakładam, że zagrożony jest tylko Twój WordPress, a nie Twój serwer, który jest zupełnie inną torbą robaków. Jednak większość dostawców usług hostingowych ma silny zespół ds. bezpieczeństwa, który stale chroni swoje serwery przed złośliwymi elementami, a zwłaszcza podczas globalnych ataków. Kilka tygodni temu napisałem post o różnych dostawcach usług hostingu współdzielonego, jeśli jesteś zainteresowany.

Kopie zapasowe - Jeśli zdecydujesz, że chcesz darmową wtyczkę bez płacenia ani grosza za usługi tworzenia kopii zapasowych, powiedziałbym, że możesz zacząć od Updraft Plus, który jest wtyczką freemium.

Dzięki tej wtyczce możesz wykonać kopię zapasową i zapisać kopię swojej witryny w pamięci udostępnianej przez wiele różnych usług. Obejmuje Dysk Google, Amazon S3, Dropbox, Rackspace Cloud, FTP i SFTP oraz e-mail. Należy również pamiętać, że darmowa wtyczka umożliwia tworzenie kopii zapasowych tylko w jednej lokalizacji. Będziesz potrzebował dodatku premium, jeśli chcesz wykorzystać wtyczkę do zapisywania swojej witryny w wielu miejscach.

Ta wtyczka, podobnie jak większość dostawców kopii zapasowych WordPress, zapisuje wszystko, w tym ustawienia treści, motywów i wtyczek, a także może uruchamiać kopię zapasową bazy danych WordPress niezależnie od zwykłych kopii zapasowych.

Jeśli chcesz korzystać z usługi tworzenia kopii zapasowych WordPress premium, polecam zajrzeć do BackUp Buddy, VaultPress lub BlogVault (pracowałem z nimi w przeszłości i mają niesamowitą usługę).

Miej dostępną więcej niż jedną kopię swojej witryny i zawsze miej ją na dysku fizycznym, który nie jest zależny od połączenia internetowego. Kopie zapasowe są dobrym pomysłem nawet z punktu widzenia bezpieczeństwa. Kiedy eksperymentujesz z motywami i wtyczkami, kiedy aktualizujesz motywy, wtyczki lub WordPress, zawsze istnieje możliwość wystąpienia problemu ze zgodnością i uszkodzenia witryny.

A z mojego doświadczenia z automatycznymi kopiami zapasowymi, musisz usuwać kopie zapasowe w sposób zgodny z częstotliwością dodawania nowych treści i tworzenia kopii zapasowych.

Jeśli chodzi o mój komputer, zawsze wolę rozwiązania do tworzenia kopii zapasowych, które oferują przyrostowe/różnicowe kopie zapasowe, w przeciwieństwie do pełnych kopii zapasowych, ale należy również zauważyć, że przywrócenie poprzedniego stanu zajmuje więcej czasu. To samo zdecydowanie dotyczy systemu tworzenia kopii zapasowych WordPress. Chociaż, o ile dostawca kopii zapasowych nie pobiera dodatkowych opłat ze ścisłymi ograniczeniami dotyczącymi limitów przechowywania danych, nie powinieneś się tym martwić.

Wniosek

Nic na to nie poradzę, ten cytat z serii o Harrym Potterze wydaje się taki trafny.

"Stała czujność!" – Szalonooki Moody

Moody jest mrocznym łapaczem czarodziejów w serii, jeśli się zastanawiałeś.

Jak już wspomniałem wcześniej, nie ma czegoś takiego jak pełne zabezpieczenie w sieci. Możesz podjąć wiele środków bezpieczeństwa i nadal zhakować swoją witrynę. Ale upewnienie się, że Twoja witryna działa na SSL, że Twoje strony logowania są wzmocnione, Twoje hasła i nazwy użytkowników są wyjątkowo nieznane, Twoja witryna jest w pełni aktualizowana i chroniona przed znanymi zagrożeniami oraz codzienna pełna kopia zapasowa, znacznie zwiększa szanse na Twoją korzyść .

Jeśli potrzebujesz kompletnego WordPressa bez hacków/exploitów, przestrzeganie wszystkich wyżej wymienionych środków bezpieczeństwa zapewni, że Twoja witryna będzie miała szczelne bezpieczeństwo. Ale nawet wtedy nie możesz zabezpieczyć się przed exploitami dnia zerowego lub sprytnym hakerem, który chce złamać Twoją witrynę, chociaż jest to bardzo mało prawdopodobne wydarzenie.

Pomyśl o tym w ten sposób. Jeśli moja witryna zostanie zhakowana, ile stracę firmę i przychody? Czy narażę dane mojego klienta na ryzyko? Czy to spowoduje, że będę odpowiedzialny za sprawy sądowe? Kiedy dojdziesz do punktu, w którym zobaczysz, że koszty zhakowania Twojej witryny są dość wysokie, sugeruję, abyś skorzystał z zarządzanej usługi hostingowej WordPress lub naprawdę dużego webbouncera w postaci usług bezpieczeństwa Sucuri.

Twoja witryna niekoniecznie musi być popularna, aby stać się celem. I nigdy nie stanie się witryną o dużym natężeniu ruchu, jeśli będzie stale padać ofiarą hacków i ataków.

Jak wspomniałem wcześniej o hostingu. Jeśli masz rozsądną pewność, że potrafisz stworzyć witrynę generującą przychody, która pokryje koszty najlepszych usług hostingowych / bezpieczeństwa, wybierz najlepsze. Jeśli jesteś w stanie pozwolić sobie na najlepsze usługi hostingu/bezpieczeństwa, na dłuższą metę będzie to warte, zakładając, że nie jesteś z zawodu web developerem.

Jeśli nie możesz sobie pozwolić na najlepiej zarządzany hosting lub najwyższej klasy zabezpieczenia, zastosuj wyżej wymienione środki bezpieczeństwa. Są szanse, że Twoja witryna będzie bezpieczna.

Jeśli masz dodatkowe informacje na temat bezpieczeństwa WordPressa lub masz inne pomysły na ochronę swojej witryny WordPress, z chęcią wysłucham Twoich pomysłów w komentarzach poniżej. Pozdrawiam