Resumo de vulnerabilidades do WordPress: setembro de 2019, parte 1

Publicados: 2019-09-18Vários novos plug-ins do WordPress e vulnerabilidades de tema foram divulgados durante a primeira metade de setembro, portanto, queremos mantê-lo informado. Neste post, cobrimos vulnerabilidades recentes de plug-ins e temas do WordPress e o que fazer se você estiver executando um dos plug-ins ou temas vulneráveis em seu site.

Dividimos o Resumo de Vulnerabilidades do WordPress em quatro categorias diferentes:

- 1. Núcleo do WordPress

- 2. Plugins WordPress

- 3. Temas WordPress

- 4. Violações da Web

* Incluímos violações de toda a web porque é essencial também estar ciente das vulnerabilidades fora do ecossistema WordPress. Explorações de software de servidor podem expor dados confidenciais. Violações de banco de dados podem expor as credenciais dos usuários em seu site, abrindo a porta para que invasores acessem seu site.

Vulnerabilidades do núcleo do WordPress

Correções de segurança no WordPress 5.2.3

- Apoio a Simon Scannell da RIPS Technologies por encontrar e revelar dois problemas. A primeira, uma vulnerabilidade de cross-site scripting (XSS) encontrada em visualizações de postagem por contribuidores. A segunda era uma vulnerabilidade de script entre sites em comentários armazenados.

- Apoio a Tim Coen por revelar um problema em que a validação e a higienização de um URL podem levar a um redirecionamento aberto.

- Apoio a Anshul Jain por divulgar scripts cross-site refletidos durante uploads de mídia.

- Props para Zhouyuan Yang, do FortiGuard Labs da Fortinet, que revelou uma vulnerabilidade para cross-site scripting (XSS) em visualizações de shortcode.

- Apoio a Ian Dunn, da equipe de segurança central, por encontrar e divulgar um caso em que o script cross-site refletido pode ser encontrado no painel.

- Apoio a Soroush Dalili (@irsdl) do NCC Group por revelar um problema com a higienização de URL que pode levar a ataques de cross-site scripting (XSS).

- Além das mudanças acima, também estamos atualizando o jQuery em versões mais antigas do WordPress. Esta mudança foi adicionada no 5.2.1 e agora está sendo trazida para versões anteriores.

Vulnerabilidades de plug-ins do WordPress

Várias novas vulnerabilidades de plug-ins do WordPress foram descobertas em setembro. Certifique-se de seguir a ação sugerida abaixo para atualizar o plug-in ou desinstalá-lo completamente.

1. Galeria de fotos da 10Web

A Galeria de fotos do 10Web versão 1.5.34 e inferior do plug-in é vulnerável a um ataque SQL Injection e Cross-Site Scripting.

O que você deveria fazer

2. Gerenciador de acesso avançado

O Advanced Acess Manager versão 5.9.8.1 e abaixo inclui uma vulnerabilidade de acesso e download de arquivos arbitrários.

O que você deveria fazer

3. Ingressos de eventos

Os ingressos para eventos versão 4.10.7.1 e abaixo são vulneráveis a uma injeção de CSV.

O que você deveria fazer

4. Excluir pesquisa

O Search Exclude versão 1.2.2 e abaixo é vulnerável a uma alteração arbitrária nas configurações.

O que você deveria fazer

5. LifterLMS

O LifterLMS versão 3.34.5 e inferior é vulnerável a uma vulnerabilidade de importação de opções não autenticadas.

O que você deveria fazer

6. Atualizações de conteúdo

As atualizações de conteúdo 2.0.4 e anteriores são vulneráveis a uma vulnerabilidade de Cross-Site Scripting.

O que você deveria fazer

7. Qwizcards

O Qwizcards versão 3.36 e abaixo é vulnerável a um ataque de script cruzado de sites refletido não autenticado.

O que você deveria fazer

8. Lista de verificação

A lista de verificação versão 1.1.5 e abaixo é vulnerável a um ataque de script entre sites refletido não autenticado.

O que você deveria fazer

9. Pagamentos Spryng para WooCommerce

Spryng Payments for WooCommerce versão 1.6.7 e abaixo é vulnerável a um ataque de Cross-Site Scripting.

O que você deveria fazer

10. Photostore Portrait-Archiv.com

Portrait-Archiv.com Photostore versão 5.0.4 e anterior é vulnerável a um ataque de Cross-Site Scripting.

O que você deveria fazer

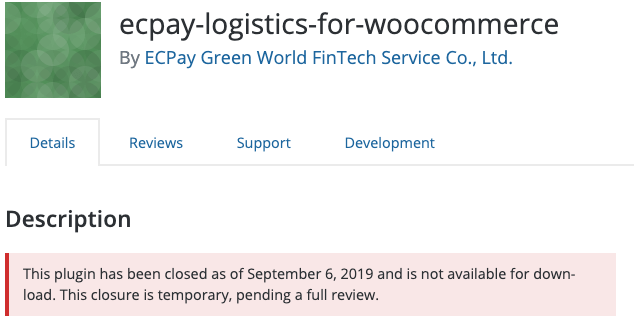

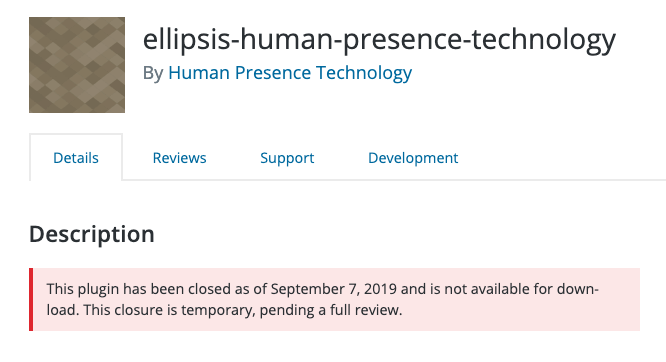

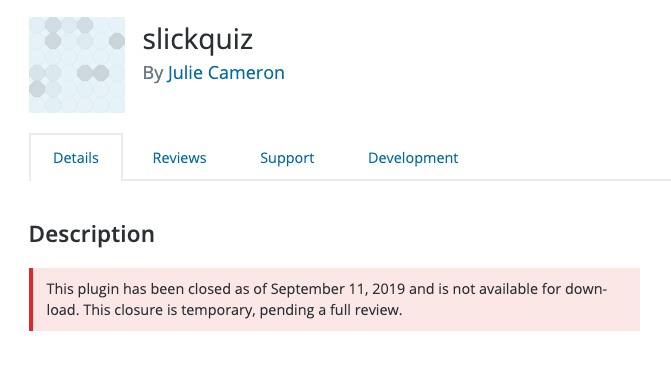

11. Logística ECPay para WooCommerce

ECPay Logistics for WooCommerce versão 1.2.181030 e abaixo é vulnerável a um ataque de Cross-Site Scripting.

O que você deveria fazer

12. Tecnologia de Presença Humana Ellipsis

A Ellipsis Human Presence Technology versão 2.0.8 e abaixo é vulnerável a um ataque de script não autenticado refletido entre sites.

O que você deveria fazer

13. SlickQuiz

SlickQuiz versão 1.6.7 e abaixo é vulnerável a um ataque Cross-Site Scripting e SQL Injection.

O que você deveria fazer

Temas WordPress

Como ser proativo em relação às vulnerabilidades de plug-ins e temas do WordPress

Executar software desatualizado é o principal motivo pelo qual os sites do WordPress são hackeados. É crucial para a segurança do seu site WordPress que você tenha uma rotina de atualização. Você deve entrar em seus sites pelo menos uma vez por semana para realizar atualizações.

Atualizações automáticas podem ajudar

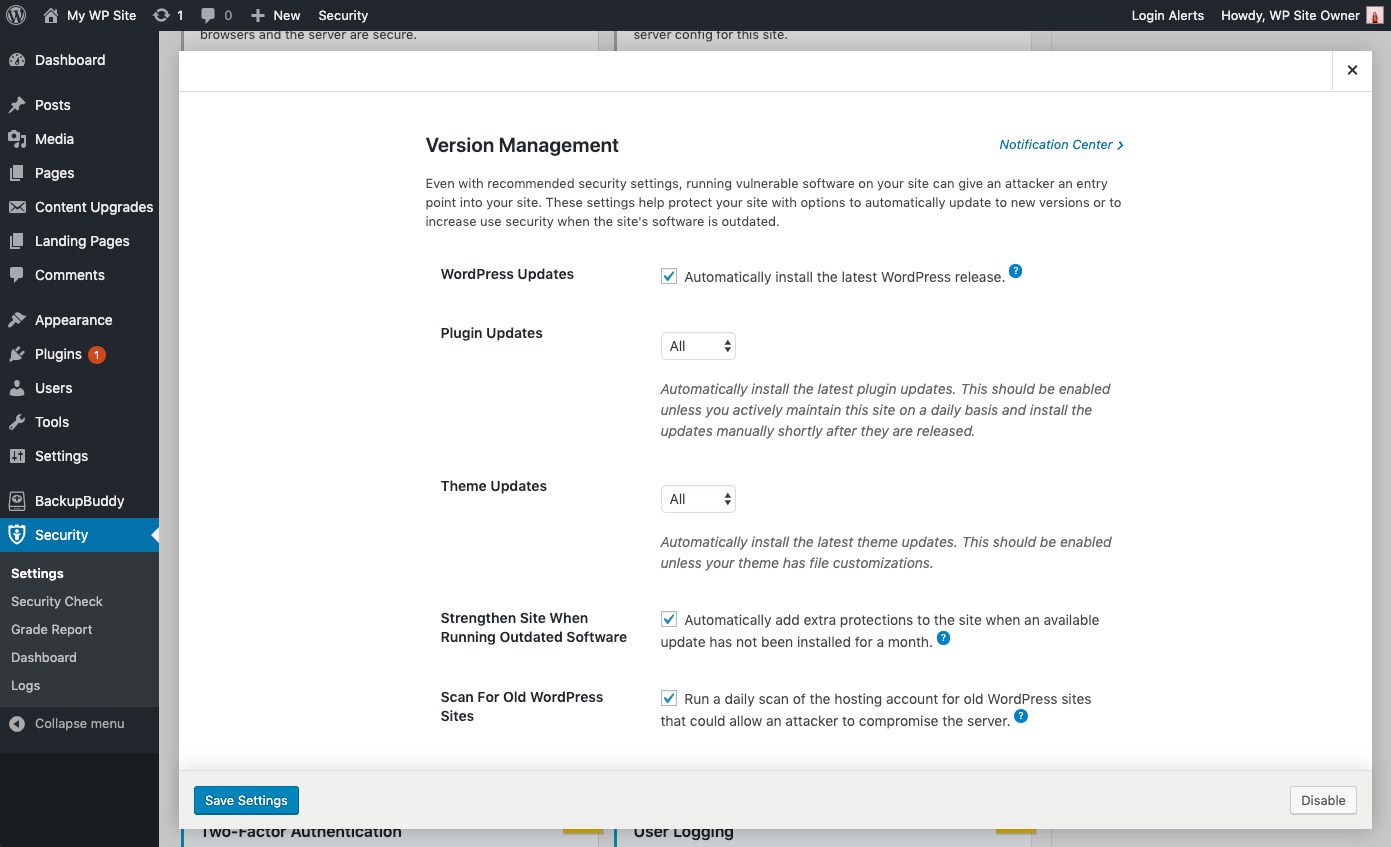

As atualizações automáticas são uma ótima opção para sites WordPress que não mudam com muita frequência. A falta de atenção geralmente deixa esses sites negligenciados e vulneráveis a ataques. Mesmo com as configurações de segurança recomendadas, a execução de software vulnerável em seu site pode fornecer a um invasor um ponto de entrada em seu site.

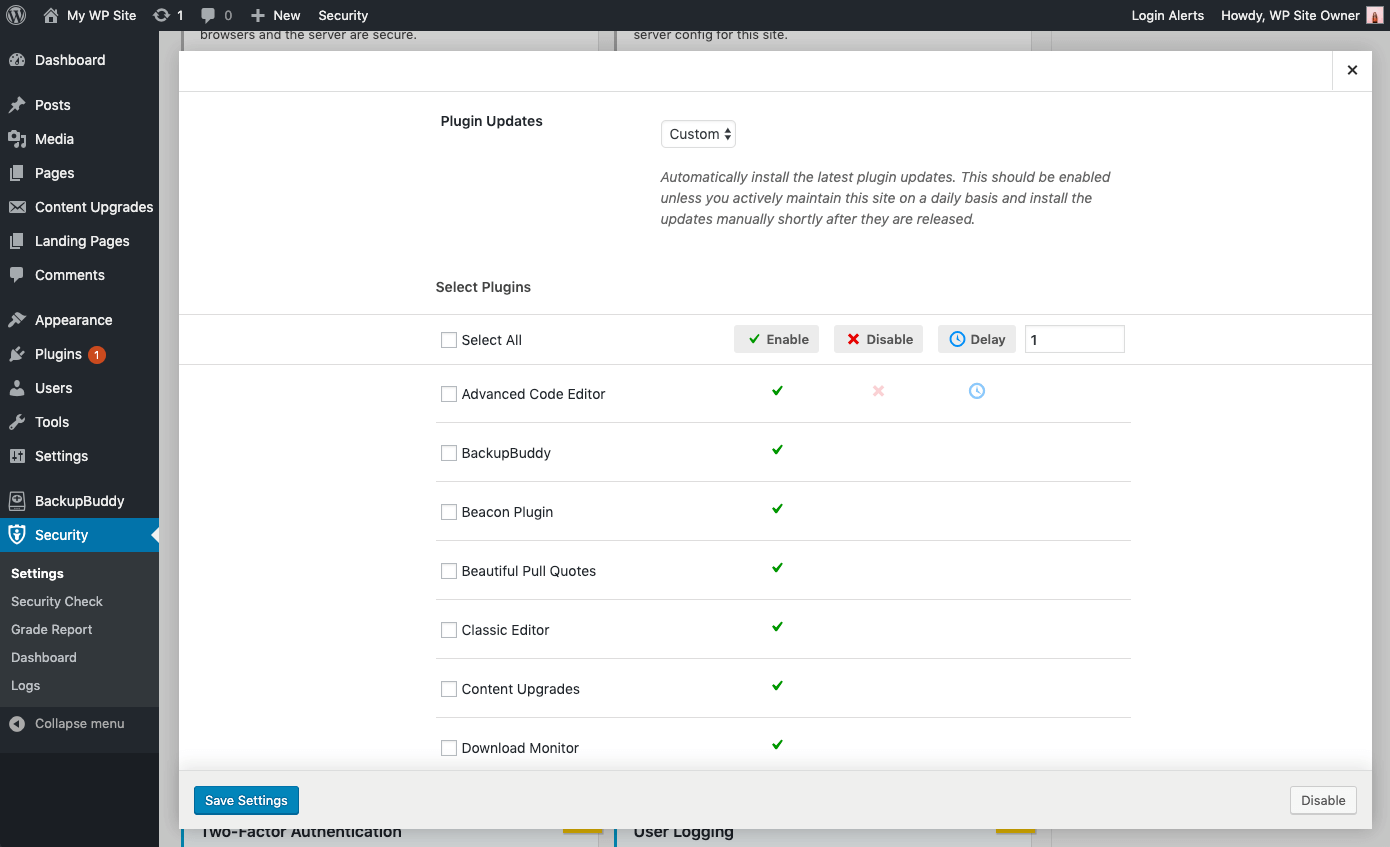

Usando o recurso de gerenciamento de versão do plugin iThemes Security Pro, você pode habilitar atualizações automáticas do WordPress para garantir que está obtendo os patches de segurança mais recentes. Essas configurações ajudam a proteger seu site com opções para atualizar automaticamente para novas versões ou aumentar a segurança do usuário quando o software do site está desatualizado.

Opções de atualização de gerenciamento de versão

- Atualizações do WordPress - instale automaticamente a versão mais recente do WordPress.

- Atualizações automáticas de plug-ins - instala automaticamente as atualizações de plug-ins mais recentes. Isso deve ser habilitado, a menos que você mantenha ativamente este site diariamente e instale as atualizações manualmente logo após serem lançadas.

- Atualizações automáticas de tema - instala automaticamente as atualizações de tema mais recentes. Isso deve ser habilitado, a menos que seu tema tenha personalizações de arquivo.

- Controle granular sobre atualizações de plug-ins e temas - você pode ter plug-ins / temas que gostaria de atualizar manualmente ou atrasar a atualização até que o lançamento tenha tempo de se provar estável. Você pode escolher Personalizado para a oportunidade de atribuir cada plugin ou tema para atualizar imediatamente ( Ativar ), não atualizar automaticamente ( Desativar ) ou atualizar com um atraso de um determinado período de dias ( Atraso ).

Fortalecimento e alerta para questões críticas

- Fortaleça o site ao executar software desatualizado - adicione automaticamente proteções extras ao site quando uma atualização disponível não tiver sido instalada por um mês. O plugin de segurança do iThemes ativará automaticamente uma segurança mais rígida quando uma atualização não for instalada por um mês. Primeiro, ele forçará todos os usuários que não têm dois fatores habilitados a fornecer um código de login enviado para seu endereço de e-mail antes de fazer o login novamente. Em segundo lugar, ele desabilitará o Editor de Arquivos WP (para impedir que as pessoas editem o plugin ou o código do tema) , Executa pingbacks de XML-RPC e bloqueia várias tentativas de autenticação por solicitação XML-RPC (ambos tornarão o XML-RPC mais forte contra ataques sem ter que desligá-lo completamente).

- Scan for Other Old WordPress Sites - Isto irá verificar se há outras instalações WordPress desatualizadas em sua conta de hospedagem. Um único site WordPress desatualizado com uma vulnerabilidade pode permitir que invasores comprometam todos os outros sites na mesma conta de hospedagem.

- Enviar notificações por email - para problemas que requerem intervenção, um email é enviado aos usuários de nível de administrador.

Violações da Web

1. A conta do Twitter de Jack Dorsey foi hackeada

Jack Dorsey, CEO do Twitter, foi vítima de um ataque de troca de SIM. Uma troca de SIM ocorre quando um invasor trabalha com sua operadora de celular para transferir seu telefone para um telefone diferente. Depois de assumir o controle do seu número de telefone, o agente malicioso pode então receber seus códigos SMS de dois fatores.

Depois que o grupo de hackers do Chuckling Squad assumiu o controle do número do celular de Dorsey, eles puderam usar o Cloudhopper para enviar os tweets. Cloudhopper é uma empresa que foi adquirida anteriormente pelo Twitter para tornar mais fácil para as pessoas tweetarem via mensagem de texto.

2. Vulnerabilidade phpMyAdmin

O PHP versão 4.9.0.1 é vulnerável a um novo ataque Cross-Site Request Forgery, e é um dia zero. A vulnerabilidade permitirá que um invasor acione um ataque CSRF contra um usuário phpMyAdmin excluindo qualquer servidor na página de configuração.

Certifique-se de atualizar o phpMyAdmin após o lançamento de um patch de segurança.

Um plug-in de segurança do WordPress pode ajudar a proteger seu site

O iThemes Security Pro, nosso plugin de segurança para WordPress, oferece mais de 30 maneiras de proteger e proteger seu site de vulnerabilidades comuns de segurança do WordPress. Com a autenticação de dois fatores do WordPress, proteção de força bruta, aplicação de senha forte e muito mais, você pode adicionar uma camada extra de segurança ao seu site.

Obtenha o iThemes Security Pro

A cada semana, Michael elabora o Relatório de vulnerabilidade do WordPress para ajudar a manter seus sites seguros. Como Gerente de Produto da iThemes, ele nos ajuda a continuar melhorando a linha de produtos da iThemes. Ele é um nerd gigante e adora aprender sobre todas as coisas de tecnologia, antigas e novas. Você pode encontrar Michael saindo com sua esposa e filha, lendo ou ouvindo música quando não está trabalhando.