Relatório de vulnerabilidade do WordPress: junho de 2021, parte 2

Publicados: 2021-06-09Plug-ins e temas vulneráveis são o principal motivo pelo qual os sites do WordPress são hackeados. O relatório semanal de vulnerabilidade do WordPress desenvolvido por WPScan cobre plug-ins, temas e vulnerabilidades principais do WordPress recentes e o que fazer se você executar um dos plug-ins ou temas vulneráveis em seu site.

Cada vulnerabilidade terá uma classificação de gravidade Baixa , Média , Alta ou Crítica . A divulgação responsável e o relatório de vulnerabilidades são parte integrante de manter a comunidade do WordPress segura. Compartilhe esta postagem com seus amigos para ajudar a divulgar e tornar o WordPress mais seguro para todos.

Vulnerabilidades do núcleo do WordPress

A partir de hoje, a versão atual do WordPress é 5.7.2. Certifique-se de que todos os seus sites estão atualizados!

Vulnerabilidades de plug-ins do WordPress

1. Os Addons Plus para Elementor

Plugin: os complementos do Plus para Elementor

Vulnerabilidade : script entre sites refletido

Remendado na versão : 4.1.12

Gravidade : média

Plug-in: os complementos do Plus para Elementor

Vulnerabilidade : Redirecionamento aberto

Remendado na versão : 4.1.10

Gravidade : média

Plug-in: os complementos do Plus para Elementor

Vulnerabilidade : envio de email Pwd de redefinição arbitrária

Remendado na versão : 4.1.11

Gravidade : alta

2. Sim / Não Gráfico

Plugin: Sim / Não Gráfico

Vulnerabilidade : injeção de SQL cega autenticada

Remendado na versão : 1.0.12

Pontuação de gravidade : alta

3. FooGallery

Plugin: FooGallery

Vulnerabilidade : script entre sites armazenados e autenticados

Remendado na versão : 2.0.35

Pontuação de gravidade : média

4. Calendário de eventos WD

Plugin: Calendário de Eventos WD

Vulnerabilidade : script entre sites

Remendado na versão : 1.1.45

Pontuação de gravidade : média

5. MC4WP: Mailchimp para WordPress

Plugin: MC4WP: Mailchimp para WordPress

Vulnerabilidade : redirecionamento arbitrário autenticado

Remendado na versão : 4.8.5

Pontuação de gravidade : média

Plugin: MC4WP: Mailchimp para WordPress

Vulnerabilidade : ações não autorizadas via CSRF

Remendado na versão : 4.8.5

Pontuação de gravidade : média

6. Todos os redirecionamentos 404 para a página inicial

Plugin: All 404 Redirect to Homepage

Vulnerabilidade : script entre sites armazenados e autenticados

Remendado na versão : nenhuma correção conhecida

Pontuação de gravidade : média

7. Designer de produto chique

Plugin: Designer de Produto Extravagante

Vulnerabilidade : upload de arquivo arbitrário não autenticado e RCE

Remendado na versão : 4.6.9

Pontuação de gravidade : crítica

8. GetPaid

Plugin: GetPaid

Vulnerabilidade : script entre sites armazenados e autenticados

Remendado na versão : 2.3.4

Pontuação de gravidade : alta

9. Mestre de questionário e pesquisa

Plugin: Quiz And Survey Master

Vulnerabilidade : scripts entre sites armazenados não autenticados

Remendado na versão : 7.1.19

Pontuação de gravidade : alta

Plugin: Quiz And Survey Master

Vulnerabilidade : script entre sites refletido

Remendado na versão : 7.1.18

Pontuação de gravidade : alta

10. Jetpack

Plugin: Jetpack

Vulnerabilidade : Vazamento de comentário de página / pós-anexo do carrossel não publicado

Remendado na versão : 9.8

Pontuação de gravidade : média

Vulnerabilidades de tema do WordPress

Uma nota sobre divulgação responsável

Você pode estar se perguntando por que uma vulnerabilidade seria divulgada se ela dá aos hackers uma exploração para atacar. Bem, é muito comum para um pesquisador de segurança encontrar e relatar em particular a vulnerabilidade para o desenvolvedor do software.

Com divulgação responsável , o relatório inicial do pesquisador é feito em particular para os desenvolvedores da empresa proprietária do software, mas com um acordo de que todos os detalhes serão publicados assim que um patch for disponibilizado. Para vulnerabilidades de segurança significativas, pode haver um pequeno atraso na divulgação da vulnerabilidade para dar a mais pessoas tempo para corrigir.

O pesquisador de segurança pode fornecer um prazo para que o desenvolvedor de software responda ao relatório ou forneça um patch. Se este prazo não for cumprido, o pesquisador pode divulgar publicamente a vulnerabilidade para pressionar o desenvolvedor a lançar um patch.

Divulgar publicamente uma vulnerabilidade e aparentemente introduzir uma vulnerabilidade Zero-Day - um tipo de vulnerabilidade que não tem patch e está sendo explorado em estado selvagem - pode parecer contraproducente. Mas, é a única alavanca que um pesquisador tem para pressionar o desenvolvedor a corrigir a vulnerabilidade.

Se um hacker descobrisse a vulnerabilidade, ele poderia usar silenciosamente o Exploit e causar danos ao usuário final (este é você), enquanto o desenvolvedor de software continua contente em deixar a vulnerabilidade sem correção. O Projeto Zero do Google tem diretrizes semelhantes no que diz respeito à divulgação de vulnerabilidades. Eles publicam todos os detalhes da vulnerabilidade após 90 dias, independentemente de a vulnerabilidade ter sido corrigida ou não.

Receba um alerta por e-mail quando o iThemes Security Pro encontrar uma vulnerabilidade conhecida em seu site

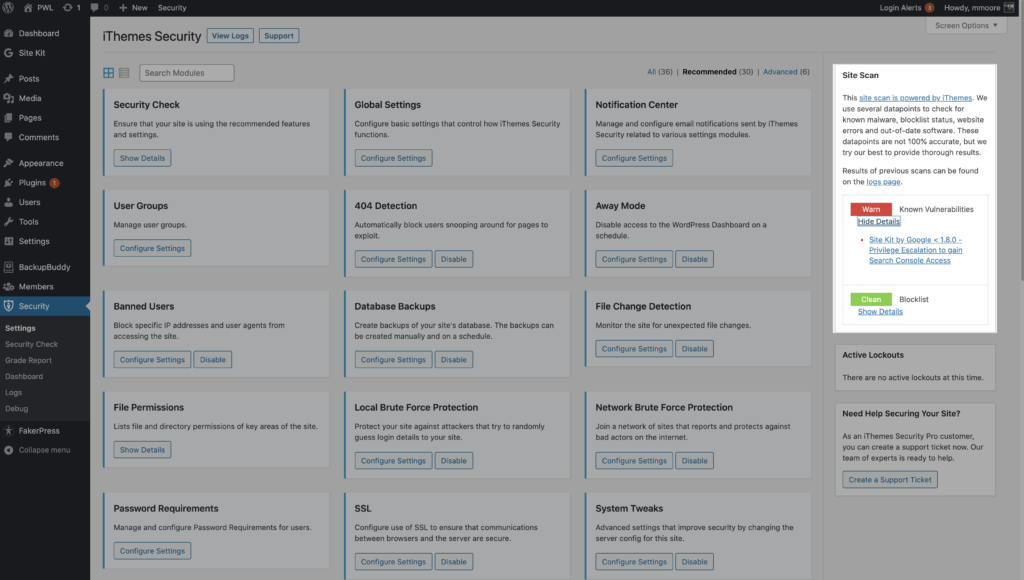

O Site Scanner do plug-in iThemes Security Pro é outra maneira de proteger e proteger seu site WordPress da causa número um de todos os hacks de software: plug-ins desatualizados e temas com vulnerabilidades conhecidas. O Site Scanner verifica se há vulnerabilidades conhecidas em seu site e aplica automaticamente um patch, se houver um disponível.

O plug-in iThemes Security Pro pode enviar por e-mail os resultados de uma varredura de site se encontrar plug-ins vulneráveis, temas ou versão central do WordPress em seu site. Os resultados da varredura de site serão exibidos no widget.

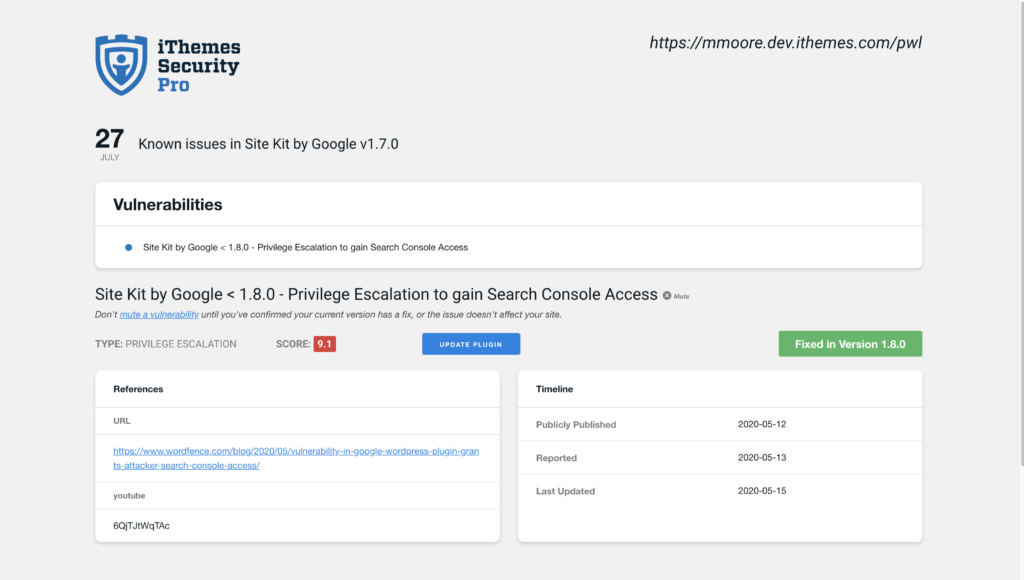

Se o Site Scan detectar uma vulnerabilidade, clique no link da vulnerabilidade para visualizar a página de detalhes.

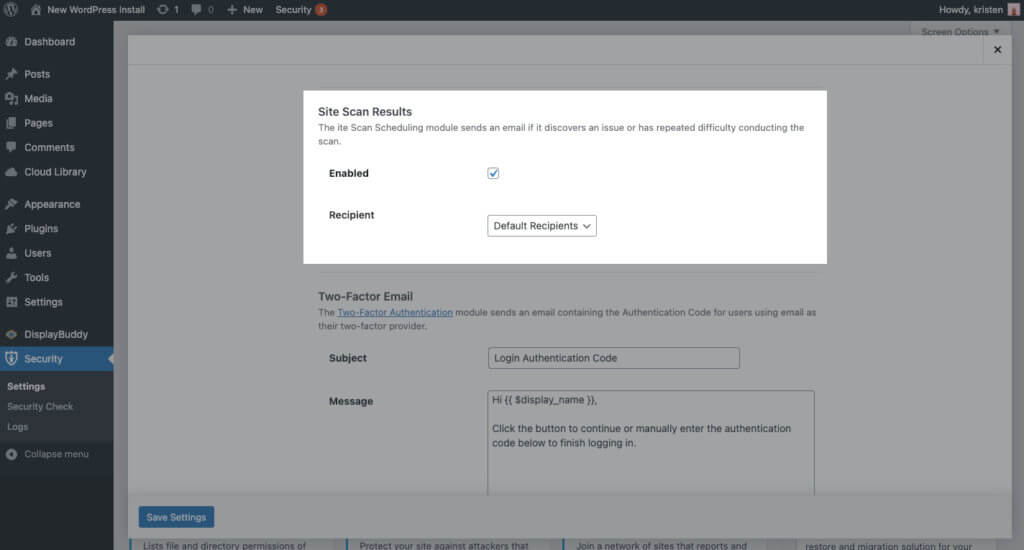

Depois de habilitar o Agendamento de verificação de site, vá para as configurações da Central de Notificações do plug-in. Nesta tela, role até a seção Resultados da varredura de site .

Clique na caixa para ativar o e-mail de notificação e, em seguida, clique no botão Salvar configurações .

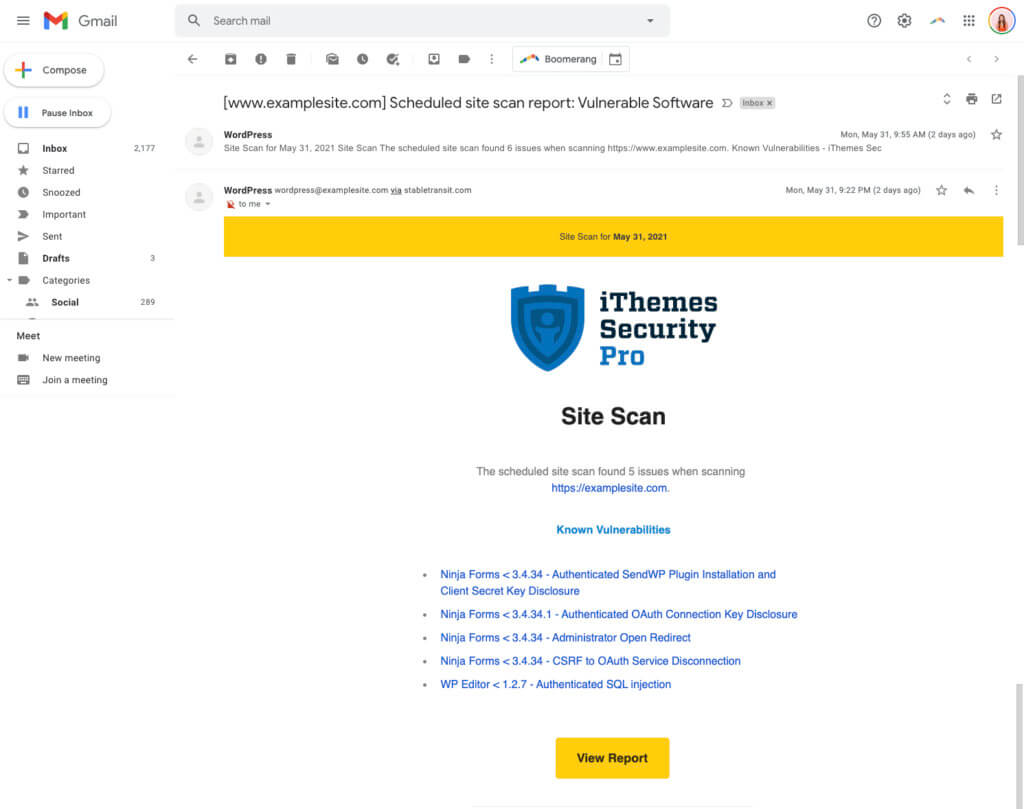

Agora, durante qualquer varredura de site agendada, você receberá um e-mail se o iThemes Security Pro descobrir alguma vulnerabilidade conhecida. O e-mail será parecido com isto.

Obtenha o iThemes Security Pro para proteger o seu site

O iThemes Security Pro, nosso plugin de segurança para WordPress, oferece mais de 50 maneiras de proteger e proteger seu site de vulnerabilidades comuns de segurança do WordPress. Com o WordPress, autenticação de dois fatores, proteção de força bruta, aplicação de senha forte e muito mais, você pode adicionar uma camada extra de segurança ao seu site.

Obtenha o iThemes Security Pro

Você perdeu a primeira edição de junho dos Relatórios de vulnerabilidade do WordPress?

Acompanhe abaixo:

Junho de 2021, Parte 1

A cada semana, Michael elabora o Relatório de vulnerabilidade do WordPress para ajudar a manter seus sites seguros. Como Gerente de Produto da iThemes, ele nos ajuda a continuar melhorando a linha de produtos da iThemes. Ele é um nerd gigante e adora aprender sobre todas as coisas de tecnologia, antigas e novas. Você pode encontrar Michael saindo com sua esposa e filha, lendo ou ouvindo música quando não está trabalhando.